情報処理安全確保支援士 2019年 春期 午後2 問02

情報セキュリティ対策の強化に関する次の記述を読んで、設問1~7に答えよ。

A社は、従業員数200名の金型加工業者である。新潟市内の同じ敷地に本社と工場が、大阪市に営業拠点がある。本社には、管理部、設計部及び製造部がある。管理部には、総務係、営業係及びシステム係がある。営業係は、営業拠点を管理する。製造部は、工場を管理する。

A社の金型加工技術は、評価が高く、大企業から金型加工を請け負うことがある。請け負うときは、金型加工に必要な情報を収めたファイル(以下、設計情報ファイルという)を、DVD-R又は電子メール(以下、メールという)を使って、発注元との間でやり取りする。

A社では、最新技術の情報収集を目的として、取引先が参加している複数のメーリングリストに、営業係員及び設計部員が参加している。

〔営業秘密の取扱い〕

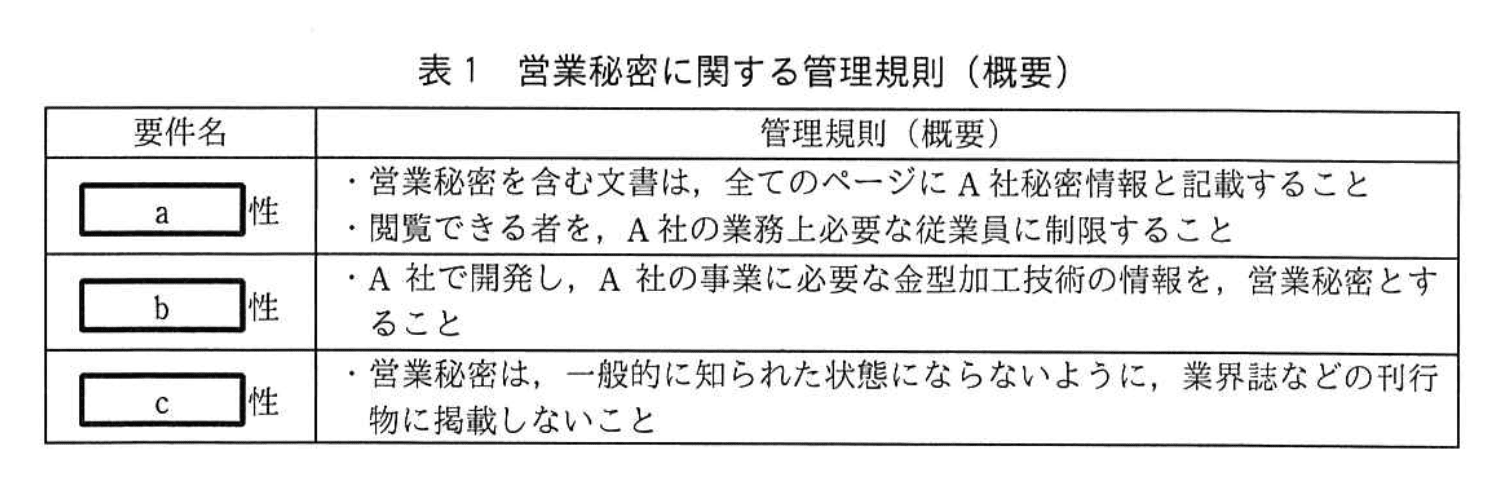

A社では、自社の営業秘密が不正競争防止法で保護されるようにするために、不正競争防止法及び経済産業省が公表している営業秘密管理指針(平成27年1月28日全部改訂)を参考にして、表1に示す営業秘密に関する管理規則を定めている。

〔A社のネットワーク構成〕

A社では、デスクトップPC(以下、DPCという)を、全ての従業員に貸与している。DPCの社外への持出しは、禁止されている。

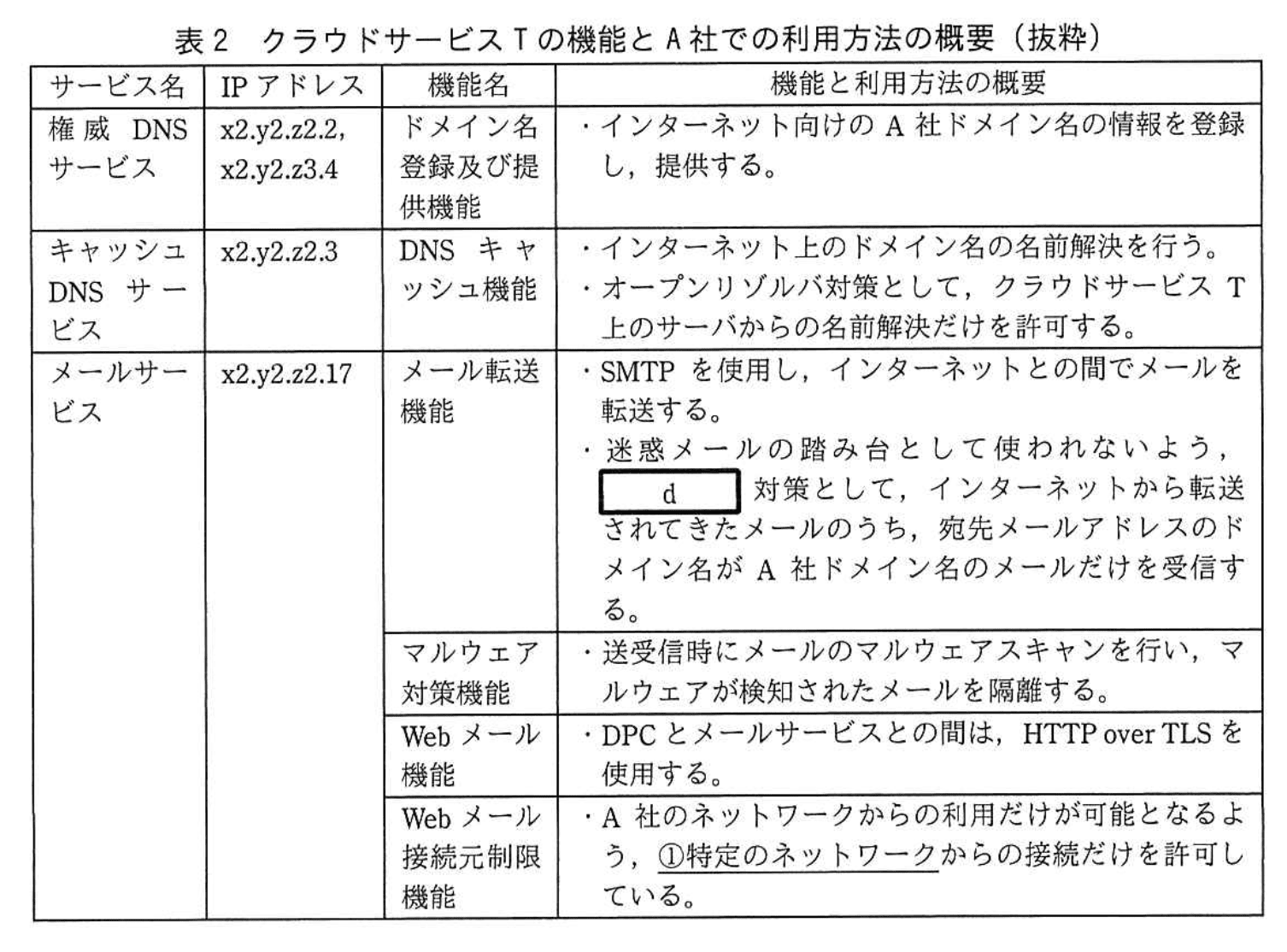

A社は、クラウドサービスTを利用している。クラウドサービスTの機能とA社での利用方法の概要を表2に示す。

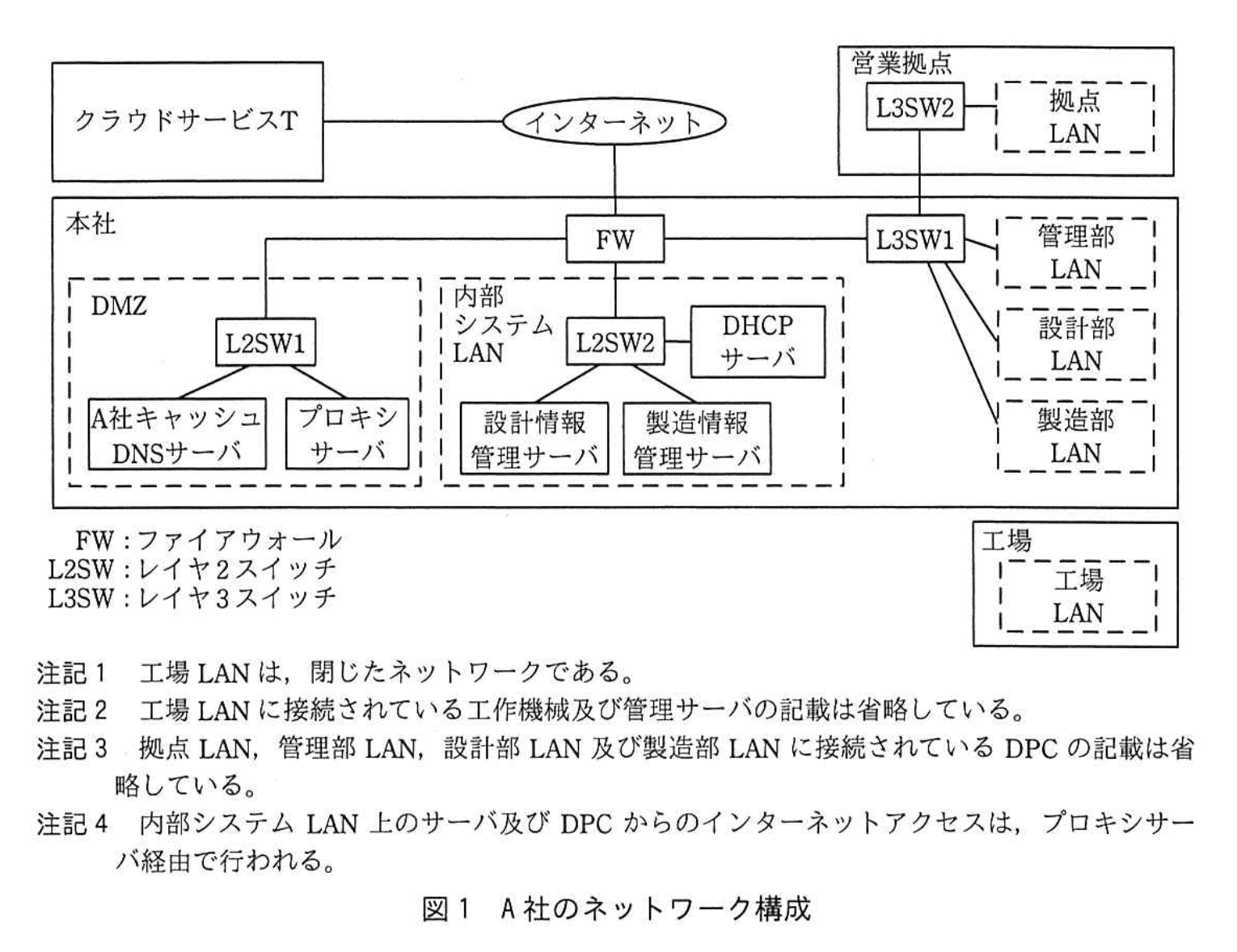

A社のネットワーク構成を図1に、A社のネットワーク一覧を表3に示す。

〔A社の情報システム〕

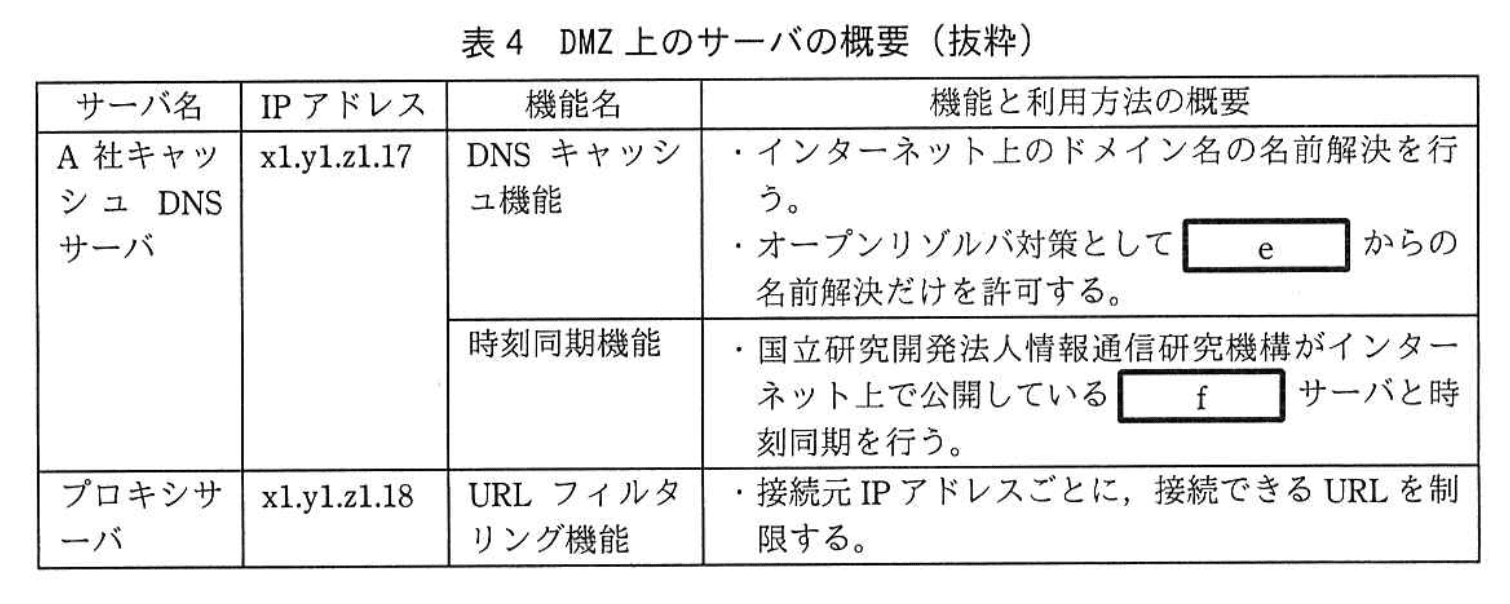

DMZ上のサーバには、グローバルIPアドレスを割り当てている。DMZ上のサーバの概要を表4に示す。

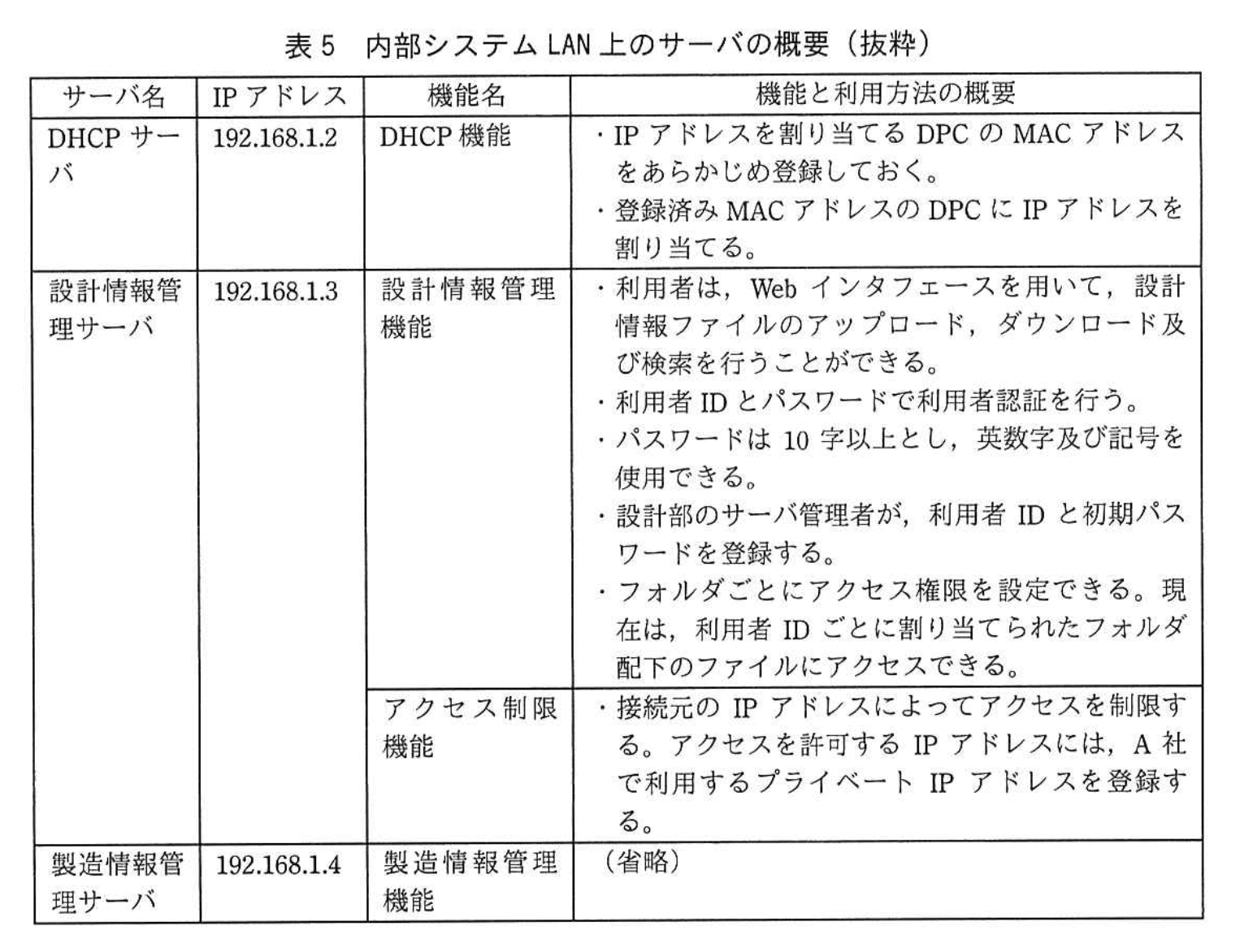

内部システムLAN上のサーバの概要を表5に示す。

A社では、全ての従業員に個別のメールアドレスを割り当てており、従業員は、メールサービスを用いてメールを送受信している。

従業員のメールアドレス以外に同報用のメールアドレスがあり、このアドレスに届いたメールは、登録された従業員のメールアドレスに同報される。

従業員は、第三者に秘匿したい電子ファイルをメールに添付し、金型加工の発注元との間で送受信する場合には、ZIP形式で圧縮している。メール添付する際の圧縮ファイルの取扱いについては、次のルールを定めている。

・発注元ごとの打合せで取り決めた、12字以上の英数字及び記号で構成されるランダムな文字列から成るパスワードから生成した鍵を用いて暗号化する。

・暗号化アルゴリズムは、gを用いる。gは、hが選定した、電子政府における調達のために参照すべき暗号リスト(平成30年3月29日版)でも利用が推奨されている共通鍵暗号である。hは、暗号技術の適切な実装法や運用法の調査及び検討を行う国内のプロジェクトである。

設計情報管理サーバの利用者は、設計部員及び製造部員である。利用者IDは、利用者のメールアドレスである。初期パスワードには、メールアドレスと同じ文字列を登録し、利用者に通知する。利用者は、自身でパスワードを変更することができる。

FW、プロキシサーバ、内部システムLAN上のサーバ、及び全てのDPCは、A社キャッシュDNSサーバとの間でfを用いて時刻同期を行っている。

DPCのIPアドレスは、DHCPサーバのDHCP機能及びL3SWのDHCPリレーエージェント機能によって、動的に割り当てられる。

A社では、DMZ上及び内部システムLAN上にあるサーバの名称とIPアドレスの対応をDPCのhostsファイルに設定している。

DPC、DMZ上のサーバ及び内部システムLAN上のサーバは、導入時に、OS、アプリケーションソフトウェア及びマルウェア対策ソフト(以下、これらを併せてA社標準ソフトという)に脆弱性修正プログラムを適用し、マルウェア対策ソフトはマルウェア定義ファイルを導入時点での最新版に更新している。

導入後は、プロキシサーバ経由でA社標準ソフトの各ベンダのサイトに毎月末に自動で接続し、それぞれの脆弱性修正プログラムを適用している。

DPC及びサーバ上のマルウェア対策ソフトは、起動時及び起動後2時間おきにプロキシサーバ経由でマルウェア対策ソフトベンダのサイトからマルウェア定義ファイルをダウンロードし、更新している。マルウェア対策ソフトでは、ファイルを読み書きするときにマルウェアスキャンする機能(以下、リアルタイムスキャンという)を有効にするとともに、全てのファイルをマルウェアスキャンする機能(以下、フルスキャンという)を、毎週火曜日12時に実行している。フルスキャン実行時、CPUの負荷を減らすために、圧縮ファイルは対象外としている。

〔情報漏えいの発生〕

6月7日、金型加工業者B社のL氏から、設計情報管理サーバの管理者である設計部のJさんに、A社の情報が漏えいしているおそれがあると連絡があった。Jさんは、設計部長及び管理部のE部長に報告した。Jさんの報告内容を、次に示す。

・L氏が、検索サイトで金型技術情報を検索したところ、A社とB社が共同で展示会に出品する金型(以下、共同出品金型という)の設計情報ファイル(以下、ファイルSという)と同じ名称のファイルが、あるWebページに掲載されていることを発見した。

・ファイルSは、DVD-Rに保存し、6月1日にJさんからL氏に手渡している。(以下、当該DVD-RをDVDSという)

・L氏が、掲載されていたWebページを確認したところ、ファイルSと同じ名称をもつファイルの更新日付は6月4日と表示されていた。

・L氏は、掲載されていたファイルがファイルSと同一であるかどうかの確認及びB社における設計情報ファイルの管理状況の調査を、B社のセキュリティ担当者に依頼した。

・B社のセキュリティ担当者は、同一ファイルであることを確認するためファイルのiを調べた。その結果、DVDS中のファイルSのiと同じであったので、同一ファイルであることが確認された。

・B社では、全ての設計情報ファイルを、設計室の閉じたネットワークにだけ接続されたPC及びサーバで利用しており、インターネットに漏えいする可能性は低い。

・B社では、DVD-Rなどの外部記録媒体の持込み、持出し及び使用を管理している。管理記録によれば、DVDSに関する記録は、設計室内への持込み及び設計室内での使用だけであった。

・L氏は、A社から漏えいした可能性があるとして、A社に調査を求めてきた。

E部長は事態を重くみて、ファイルSの漏えいについての調査、及び必要であればその対処、並びにA社全体としての情報セキュリティ対策強化案の検討をシステム係のFさんに指示した。さらに、A社の情報システムの導入及び運用を支援しているシステム会社と一緒に調査することにし、システム会社のG氏が協力することになった。

Fさん及びG氏は、まず、情報漏えいの調査及び一時的な対処を実施し、その後に、A社全体としての情報セキュリティ対策強化案を検討することにした。

〔情報漏えいの調査及び一時的な対処〕

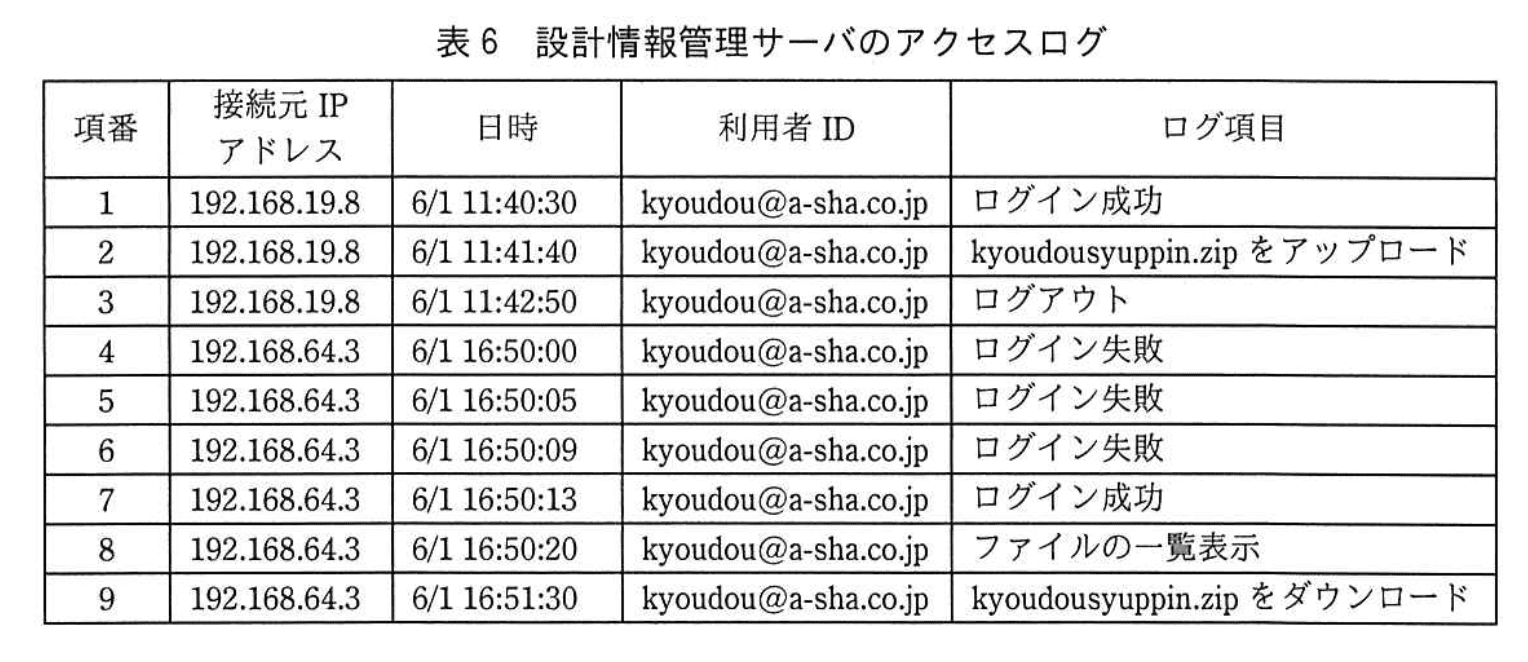

FさんはG氏の協力を受けて、FW, DMZ上のサーバ及び内部システムLAN上のサーバの調査を開始した。FさんとG氏は、設計情報管理サーバからファイルSが取り出された可能性が高いと考え、設計情報管理サーバのアクセスログを調査した。その結果、ファイルSを作成するためにJさんが設計情報管理サーバに登録した利用者ID kyoudou@a-sha.co.jp(以下、ID-Kという)による不審なアクセスが6月1日に発生していたことが判明した。設計情報管理サーバの6月1日のアクセスログのうち、利用者IDがID-Kのものを表6に示す。

Fさんが、ID-KについてJさんに確認したところ、ID-Kは、共同出品金型の設計に携わっているJさん及び2名の設計部員(以下、3名を併せて、共同出品担当メンバという)が利用していた。

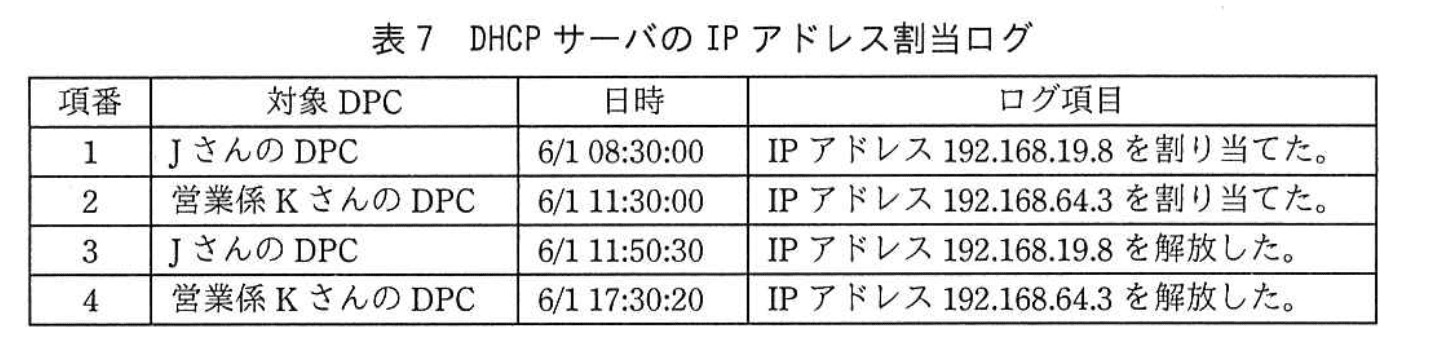

さらに、表6の接続元IPアドレスに記録されたDPCを特定するために、DHCPサーバのログを調査することにした。DHCPサーバの6月1日のIPアドレス割当ログのうち、割り当てたIPアドレスが192.168.19.8又は192.168.64.3であるものを表7に示す。

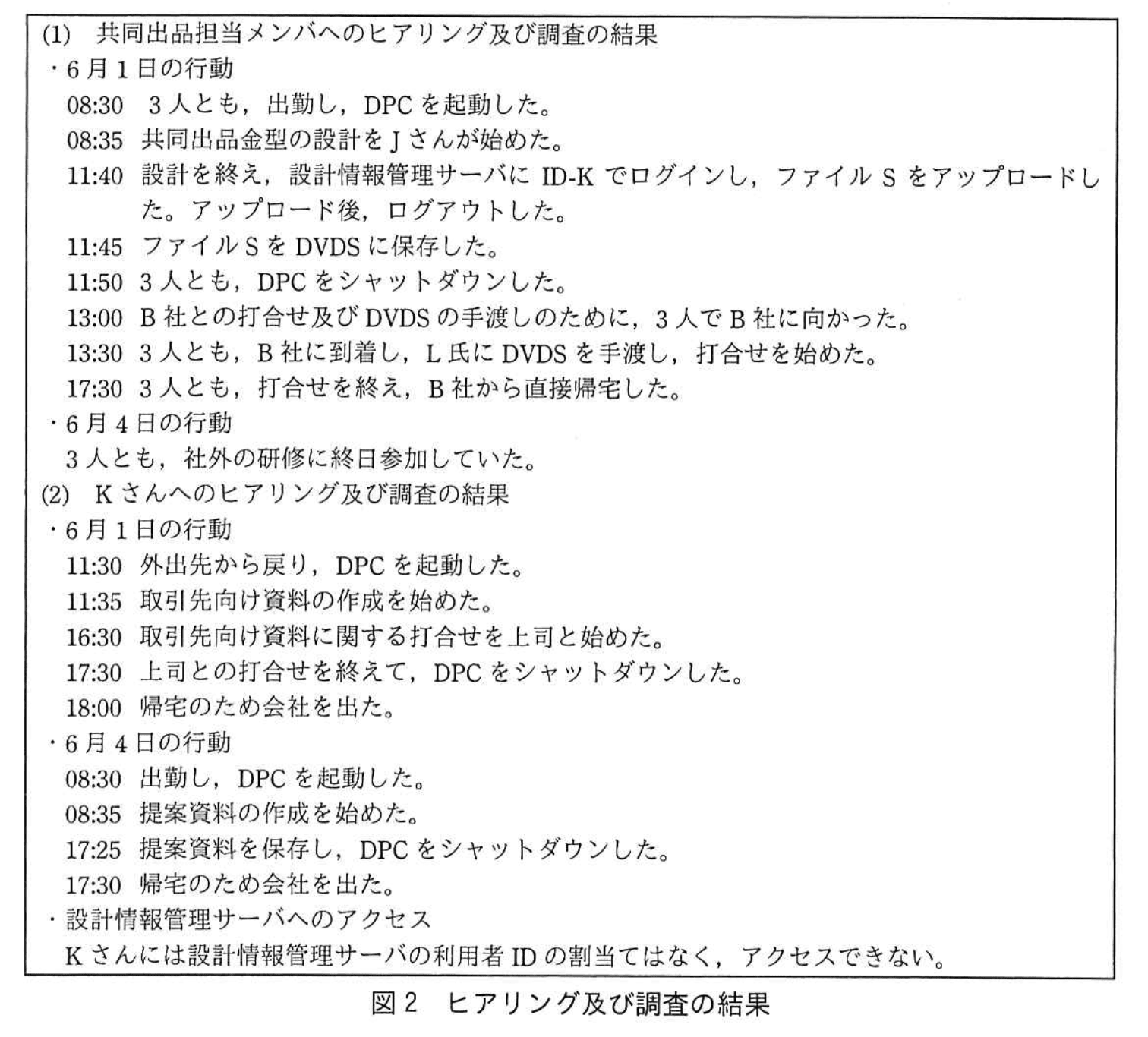

Fさんは、②サーバのログの調査だけでは操作者を特定するには不十分なので、当事者へのヒアリング及びDPCの動作ログの調査が必要であると判断した。ヒアリング及び調査の結果を図2に示す。

ヒアリング及び調査の結果、Fさんは、③表6の項番4から項番9のアクセスは、共同出品担当メンバの操作ではなく、KさんのDPCがマルウェアに感染し、マルウェアによってファイルSが漏えいした可能性があると判断した。Fさんは、E部長に報告するとともに、調査のために、KさんのDPCを回収し、予備のDPCをKさんに貸与した。

さらに、ID-Kは不正ログインに使用されたので、Fさんは、Jさんに、④ID-Kへの一時的な対処を依頼した。

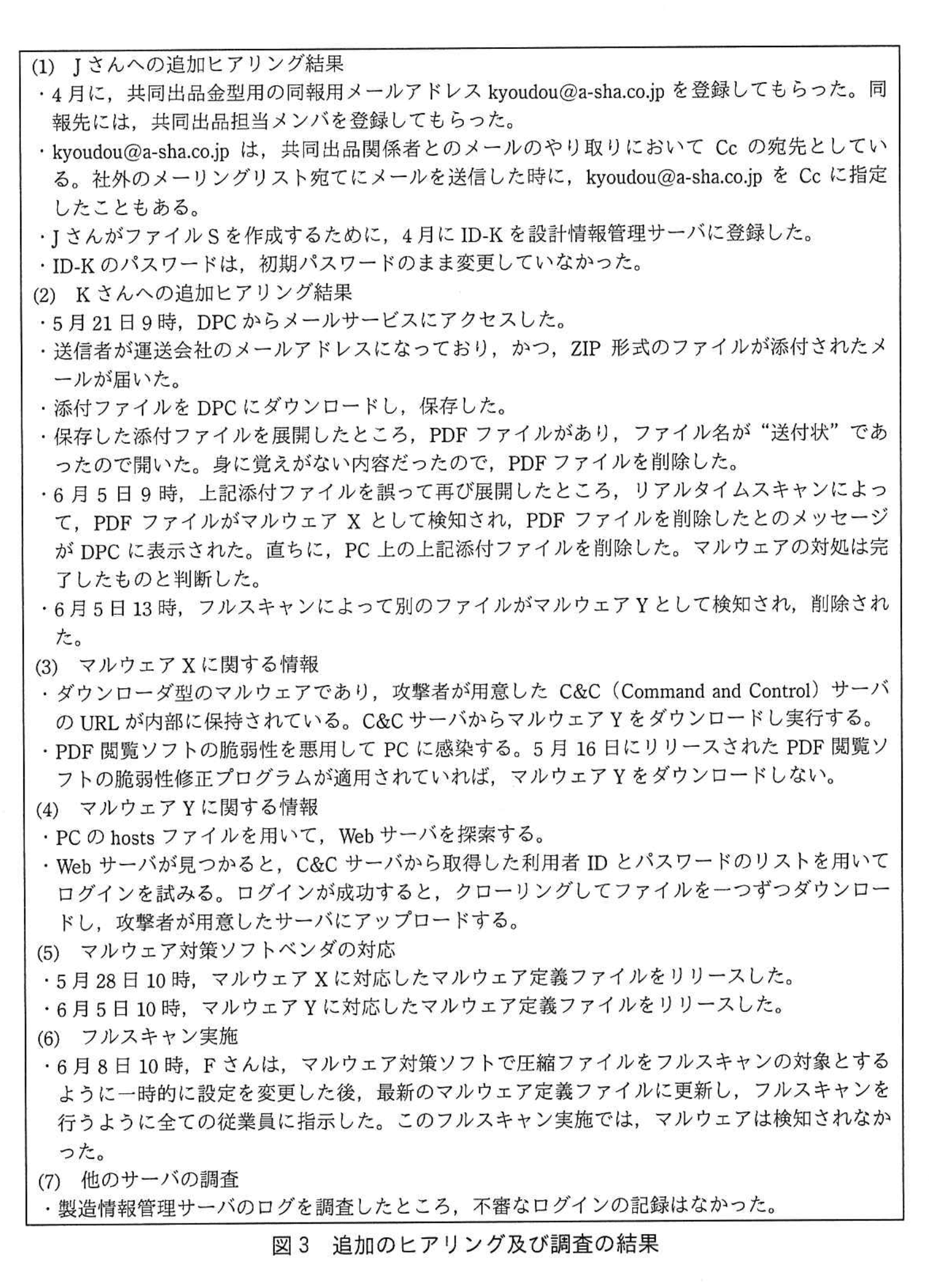

Fさんは、G氏のアドバイスを受けながら、JさんとKさんへの追加のヒアリング及び調査を行った。それらの結果を図3に示す。

G氏は、図3の(2)について、マルウェア対策ソフトでマルウェアが検知されたにもかかわらず、報告がなかったので、A社としての対策がとれなかったことへの改善が必要であると指摘した。Fさんは、図3及びG氏の指摘を踏まえ、(あ)~(え)の作業計画を作成した。

(あ)設計部長に報告するために、情報漏えいの経緯をまとめる。

(い)類似のマルウェア感染を防止する対策を検討する。

(う)設計情報管理サーバへの不正ログイン対策を検討する。

(え)サーバ及びDPCそれぞれの、マルウェア対策ソフトの状態と脆弱性修正プログラムの適用状況を集中管理する仕組みを導入する。

Fさんは、(あ)~(え)の作業計画をE部長に報告し、実施についての了承を得た。

(あ)について、Fさんは、情報漏えいの経緯をまとめ、E部長が設計部長に報告した。

(い)について、Fさんは、類似のマルウェア感染を防止する対策として、今回の感染の経緯と類似のマルウェアへの注意点を社内に周知した。

さらに、圧縮ファイル中のマルウェアが検知されなかったことについて、Fさんは、平常時も圧縮ファイルをフルスキャンの対象とすべきかをG氏に相談した。G氏は、平常時の運用では、圧縮ファイルをフルスキャンの対象にしなくてもDPCがマルウェアに感染するリスクは変わらないと答え、⑤その理由をFさんに説明した。Fさんは、圧縮ファイルをフルスキャンの対象外とするという設定は変えないことにした。

〔設計情報管理サーバへの不正ログイン対策の検討〕

(う)について、Fさんは、設計情報管理サーバへの不正なログインの経緯及び設計情報管理サーバの利用状況を踏まえ、⑥設計情報管理サーバへのアクセスを制限する設定変更案及び⑦パスワードに関する運用方法の見直し案を作成し、Jさんに提案した。Jさんは、Fさんの提案どおりに設定の変更及び運用方法の見直しを実施することにした。

さらに、FさんとG氏は、ID-Kのように利用者IDを共用する限り、パスワードの管理は不十分になると考えた。そこで、利用者IDの共用は全て禁止し、フォルダへのアクセス権限を利用者IDごとに設定する案を作成した。

Fさんは、検討結果をE部長に説明し、了承を得てJさんに実施を依頼した。

〔集中管理の仕組みの導入〕

(え)について、Fさんは、次の機能を備えた集中管理サーバの導入案を作成した。

・マルウェア定義ファイルを配備し、配状況を管理する機能

・マルウェアの検知をjする機能

・脆弱性修正プログラムを配し、配信状況を管理する機能

Fさんは集中管理サーバの導入案を、E部長に説明した。E部長は、役員会で集中管理サーバの導入を提案し、集中管理サーバの導入費用が次年度の設備導入予算に組み込まれることになった。E部長は、一連の対処及び施策を設計部長に報告した。

設問1:

表1中のa〜cに入れる適切な字句をそれぞれ5字以内で答えよ。

模範解答

a:秘密管理

b:有用

c:非公知

解説

解答の論理構成

- 不正競争防止法では営業秘密を保護するために

「秘密管理性」「有用性」「非公知性」の三要件を満たす必要があります。 - 【問題文】表1の各行を確認します。

- 第1行には

「営業秘密を含む文書は、全てのページにA社秘密情報と記載すること

・閲覧できる者を、A社の業務上必要な従業員に制限すること」

とあり、情報にアクセスできる人物を限定し表示で秘匿する“管理”の方策が示されています。これは秘密を保つための管理措置、すなわち「秘密管理性」を指します。 - 第2行には

「A社で開発し、A社の事業に必要な金型加工技術の情報を、営業秘密とすること」

とあり、事業活動に“用い得る価値”があると定義しています。価値・有効性を示すため「有用性」に該当します。 - 第3行には

「営業秘密は、一般的に知られた状態にならないように、業界誌などの刊行物に掲載しないこと」

とあり、公知化を防ぐ措置が述べられています。これは「非公知性」を確保する規定です。

- 第1行には

- 以上より

a:秘密管理

b:有用

c:非公知

が正答となります。

誤りやすいポイント

- 「機密性」と誤記する受験者が多いですが、不正競争防止法の用語は「秘密管理性」です。

- 「有益性」と置き換えてしまうケースがありますが、法令上は「有用性」が正確です。

- 「非公開性」と覚えていると誤答します。“非公知”は公開の有無ではなく“公知かどうか”を表す点に注意が必要です。

FAQ

Q: 「秘密管理性」と「機密性」は何が違いますか?

A: 「機密性」は情報セキュリティ三要素の一つで“許可されていない者への漏えい防止”を示す抽象的概念です。一方「秘密管理性」は不正競争防止法で営業秘密と認められるための具体的な管理措置の有無を指します。

A: 「機密性」は情報セキュリティ三要素の一つで“許可されていない者への漏えい防止”を示す抽象的概念です。一方「秘密管理性」は不正競争防止法で営業秘密と認められるための具体的な管理措置の有無を指します。

Q: 営業秘密の要件で「有用性」が欠けるとどうなりますか?

A: 事業活動に役立たない情報は営業秘密として保護されず、不正取得されても同法による救済対象外となります。

A: 事業活動に役立たない情報は営業秘密として保護されず、不正取得されても同法による救済対象外となります。

Q: 「非公知性」を維持する上で一番重視すべき運用は何ですか?

A: 社外への不用意な公開を避けることです。論文・展示会資料・Web 掲載などに十分な確認手続きを設け、公知化を防ぎます。

A: 社外への不用意な公開を避けることです。論文・展示会資料・Web 掲載などに十分な確認手続きを設け、公知化を防ぎます。

関連キーワード: 不正競争防止法、営業秘密、秘密管理性、有用性、非公知性

設問2:〔A社のネットワーク構成〕について、(1)、(2)に答えよ。

(1)表2中のdに入れる適切な字句を10字以内で答えよ。

模範解答

d:オープンリレー

解説

解答の論理構成

- 【問題文】表2「メールサービス―メール転送機能」の説明には

「迷惑メールの踏み台として使われないよう、d対策として、インターネットから転送されてきたメールのうち、宛先メールアドレスのドメイン名がA社ドメイン名のメールだけを受信する。」

とあります。 - “迷惑メールの踏み台”は、SMTPサーバが第三者から受け取ったメールを無制限に転送してしまう「オープンリレー」状態を指します。

- したがって、迷惑メール送信に悪用されないように行う対策は「オープンリレー対策」です。

- 上記より、d に入る適切な字句は

オープンリレー

となります。

誤りやすいポイント

- 「第三者中継防止」など意味は近いが、【問題文】が意図する代表的かつ一般的な用語は「オープンリレー」。他の表現にすると減点される恐れがあります。

- 「スパム対策」と広く捉えてしまうと範囲が拡大しすぎて設問の趣旨を外してしまいます。

- SMTP AUTH や SPF も迷惑メール対策ですが、ここでは“踏み台にされないようにする”という観点なので「オープンリレー」が正解です。

FAQ

Q: オープンリレーとは具体的にどのような状態ですか?

A: SMTPサーバが送信元・宛先を問わず全てのメール転送を許可してしまう状態を指します。結果としてスパム送信者に悪用されやすくなります。

A: SMTPサーバが送信元・宛先を問わず全てのメール転送を許可してしまう状態を指します。結果としてスパム送信者に悪用されやすくなります。

Q: オープンリレー対策には何を設定すればよいですか?

A: 「自ドメイン宛のみ受信」「SMTP AUTH の必須化」「送信元IP制限」などで外部からの無制限中継を防ぎます。

A: 「自ドメイン宛のみ受信」「SMTP AUTH の必須化」「送信元IP制限」などで外部からの無制限中継を防ぎます。

Q: SPF や DKIM とオープンリレー対策は違いますか?

A: はい。SPF/DKIM は送信ドメインのなりすまし検知に関する受信側の仕組み、オープンリレー対策は送信側(自社SMTP)の無差別中継を防ぐ仕組みです。

A: はい。SPF/DKIM は送信ドメインのなりすまし検知に関する受信側の仕組み、オープンリレー対策は送信側(自社SMTP)の無差別中継を防ぐ仕組みです。

関連キーワード: SMTP, スパム、中継制限、認証、メールサーバ

設問2:〔A社のネットワーク構成〕について、(1)、(2)に答えよ。

(2)表2中の下線①について、接続を許可するネットワークアドレスを答えよ。

模範解答

x1.y1.z1.16/29

解説

解答の論理構成

- 【問題文】表2「Webメール接続元制限機能」には

「A社のネットワークからの利用だけが可能となるよう、①特定のネットワークからの接続だけを許可している。」

とあります。ここで “特定のネットワーク” とは「インターネット上でA社を代表するグローバルIPレンジ」を意味します。 - A社が保有するグローバルIPレンジは【問題文】表3「A社のネットワーク一覧」において

「DMZ x1.y1.z1.16/29」

と示されています。 - したがって、クラウド側が “A社からのアクセス” かどうかを判断するには、この「x1.y1.z1.16/29」からのパケットのみを許可すればよいことになります。

- よって、①に設定すべきネットワークアドレスは

「x1.y1.z1.16/29」

となります。

誤りやすいポイント

- 私用PCや拠点LANなどのプライベートIPアドレス(192.168.xx.xx など)を答えてしまう

→ クラウドはインターネット側のIPしか見えないため誤答になります。 - DMZ内サーバ個別のIPアドレス(例:x1.y1.z1.17 や x1.y1.z1.18)を指定する

→ 範囲ではなく単一IPになるため、NAT越しの通信が届かなくなる可能性があります。 - 「/24」など異なるプレフィックス長で答える

→ 本来の割当レンジ「/29」を超えるIPを許可してしまい、攻撃面を広げてしまう点に注意です。

FAQ

Q: プライベートIPアドレス帯を許可すれば十分ではないのですか?

A: クラウドサービス側はインターネット越しに接続元を判定します。プライベートIPはインターネット上に流れないため、許可対象にしても意味がありません。

A: クラウドサービス側はインターネット越しに接続元を判定します。プライベートIPはインターネット上に流れないため、許可対象にしても意味がありません。

Q: DMZ以外にもプロキシサーバ経由でアクセスしますが、それでもDMZのネットワークを許可すれば良いのですか?

A: はい。プロキシサーバ(x1.y1.z1.18)はDMZ内にあり、外向き送信時は同じ「x1.y1.z1.16/29」に含まれるグローバルIPで通信します。従ってレンジ全体を許可する設定で問題ありません。

A: はい。プロキシサーバ(x1.y1.z1.18)はDMZ内にあり、外向き送信時は同じ「x1.y1.z1.16/29」に含まれるグローバルIPで通信します。従ってレンジ全体を許可する設定で問題ありません。

Q: 将来IPレンジが増えた場合はどう対処しますか?

A: 新たに取得したグローバルIPレンジを追加でホワイトリストに登録し、不要になったレンジは削除する運用にします。

A: 新たに取得したグローバルIPレンジを追加でホワイトリストに登録し、不要になったレンジは削除する運用にします。

関連キーワード: Webメール、接続元制限、DMZ, グローバルIP, アクセス制御

設問3:〔A社の情報システム〕について、(1)〜(4)に答えよ。

(1)表4中のeに入れる適切なIPアドレスを答えよ。

模範解答

e:x1.y1.z1.18

解説

解答の論理構成

- キャッシュ DNS サーバの設定

【問題文】表4で、キャッシュ DNS サーバの説明に「オープンリゾルバ対策として e からの名前解決だけを許可する。」とあります。 - 誰を許可すれば良いか

A社ではクライアントやサーバは直接インターネットへ出ず、必ずプロキシを経由します。これは【図01】の注記4「内部システムLAN上のサーバ及びDPCからのインターネットアクセスは、プロキシサーバ経由で行われる。」から読み取れます。 - プロキシサーバの所在とIPアドレス

【問題文】表4に「プロキシサーバ IPアドレス x1.y1.z1.18」と明示されています。 - 論理的結論

・アドレス制限を掛ける対象は、インターネット名寄せを一手に担うプロキシサーバだけ。

・したがって e には「x1.y1.z1.18」を入れるのが妥当です。

誤りやすいポイント

- DMZ 内の「x1.y1.z1.17」(DNS サーバ自身)を記入してしまう。

- 「内部システム LAN からの全てのアドレス」など、ネットワークアドレスを指定してしまう。問題文は“からの名前解決”と単数扱いであり、特定ホストを求めています。

- 権威 DNS とキャッシュ DNS の役割の取り違え。オープンリゾルバ対策が必要なのはキャッシュ DNS です。

FAQ

Q: オープンリゾルバ対策とは何を防ぐものですか?

A: 外部からの無制限な問い合わせを遮断し、DNS 増幅攻撃の踏み台になることを防ぐ対策です。内部で決めた特定ホストだけに問い合わせを限定します。

A: 外部からの無制限な問い合わせを遮断し、DNS 増幅攻撃の踏み台になることを防ぐ対策です。内部で決めた特定ホストだけに問い合わせを限定します。

Q: なぜクライアント PC から直接 DNS サーバに問い合わせさせないのですか?

A: ①一元的なアクセス管理とログ取得ができる、②キャッシュ効率を高める、③DNS 通信のルールを単純化して FW 設定を容易にする、などの理由です。

A: ①一元的なアクセス管理とログ取得ができる、②キャッシュ効率を高める、③DNS 通信のルールを単純化して FW 設定を容易にする、などの理由です。

Q: プロキシサーバが停止した場合、名前解決はどうなりますか?

A: キャッシュ DNS サーバはプロキシのみ許可しているため、プロキシが停止すると内部からの DNS 解決ができず、インターネットアクセスが影響を受けます。冗長構成やバックアップ手段が必要です。

A: キャッシュ DNS サーバはプロキシのみ許可しているため、プロキシが停止すると内部からの DNS 解決ができず、インターネットアクセスが影響を受けます。冗長構成やバックアップ手段が必要です。

関連キーワード: DNSキャッシュ、オープンリゾルバ、プロキシサーバ、IPアドレス制限、DMZ

設問3:〔A社の情報システム〕について、(1)〜(4)に答えよ。

(2)表4及び本文中のfに入れる適切なプロトコル名を英字5字以内答えよ。

模範解答

f:NTP

解説

解答の論理構成

- まず本文には

「国立研究開発法人情報通信研究機構がインターネット上で公開している f サーバと時刻同期を行う。」

とあります。ここから f は “時刻同期を提供するサーバ” を指す語句であると分かります。 - さらに本文では

「FW、プロキシサーバ、内部システムLAN上のサーバ、及び全てのDPCは、A社キャッシュDNSサーバとの間でfを用いて時刻同期を行っている。」

と記載されており、f は “時刻同期を行うために用いられるプロトコル” だと明示されています。 - インターネットで公開され、ネットワーク機器やサーバが共通に利用する時刻同期プロトコルといえば Network Time Protocol が代表的です。

- Network Time Protocol は一般に「NTP」と略され、英字5字以内という設問条件も満たします。

- 以上より、f に入る適切なプロトコル名は「NTP」と判断できます。

誤りやすいポイント

- 「SNTP」と記入してしまう

簡易版である Simple Network Time Protocol も存在しますが、通常“時刻同期サーバ”と言えば「NTP」が標準です。 - 「HTTP」など任意の通信プロトコルと混同する

時刻同期というキーワードを見落とすとネットワーク通信全般のプロトコルを連想しやすいので注意が必要です。 - “時刻同期=Windows Time Service” と短絡する

OS内サービス名に引っ張られると設問が要求している“プロトコル名”を答えられなくなる恐れがあります。

FAQ

Q: NTP と SNTP の違いは何ですか?

A: NTP は階層構造による高精度な時刻同期を行うフル機能版、SNTP はその簡易実装です。本問は精度に言及せず一般的な“時刻同期”を求めているため「NTP」とします。

A: NTP は階層構造による高精度な時刻同期を行うフル機能版、SNTP はその簡易実装です。本問は精度に言及せず一般的な“時刻同期”を求めているため「NTP」とします。

Q: NTP を利用しない場合、時刻がずれるとどのような影響がありますか?

A: ログ時刻の不整合でインシデント分析が困難になり、Kerberos など時刻依存認証が失敗する場合もあります。

A: ログ時刻の不整合でインシデント分析が困難になり、Kerberos など時刻依存認証が失敗する場合もあります。

Q: NTP サーバを社内に設置するメリットはありますか?

A: 外部への時刻同期トラフィックを最小化しつつ、内部機器間の時刻をより安定して揃えられる点がメリットです。

A: 外部への時刻同期トラフィックを最小化しつつ、内部機器間の時刻をより安定して揃えられる点がメリットです。

関連キーワード: 時刻同期、NTP, プロトコル、DNS, ネットワークサービス

設問3:〔A社の情報システム〕について、(1)〜(4)に答えよ。

(3)本文中のgに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:AES

イ:DES

ウ:HMAC

エ:MD5

オ:ZipCrypto

模範解答

g:ア

解説

解答の論理構成

- 問題文は「・暗号化アルゴリズムは、gを用いる。gは、hが選定した、電子政府における調達のために参照すべき暗号リスト(平成30年3月29日版)でも利用が推奨されている共通鍵暗号である。」と記述しています。

- キーワードは「電子政府における調達のために参照すべき暗号リスト」「共通鍵暗号」です。

- 選択肢を照合すると、

- 「ア:AES」は共通鍵暗号方式であり、同リストで利用が推奨されている。

- 「イ:DES」は旧来方式で推奨外。

- 「ウ:HMAC」「エ:MD5」はハッシュ/MACで暗号化ではない。

- 「オ:ZipCrypto」はZIP標準の旧暗号で推奨外。

- よって g に入るのは「ア:AES」です。

誤りやすいポイント

- DES も共通鍵方式なので選びたくなるが、電子政府リストでは推奨されていません。

- HMAC や MD5 は「暗号アルゴリズム」と思い込みで選択しがちですが、どちらも暗号化(復号可能な秘匿化)機能を持ちません。

- ZipCrypto は ZIP で一般的に目にするため誤選択しやすいものの、脆弱性が指摘され電子政府リストに含まれません。

FAQ

Q: 電子政府推奨暗号リストに載っている共通鍵暗号は他に何がありますか?

A: 代表例として AES のほか、Camellia などが掲載されています。

A: 代表例として AES のほか、Camellia などが掲載されています。

Q: AES の鍵長はどれを使えばよいでしょうか?

A: 同リストでは 128bit 以上が推奨されています。要件に応じて 192bit や 256bit を選択しても構いません。

A: 同リストでは 128bit 以上が推奨されています。要件に応じて 192bit や 256bit を選択しても構いません。

Q: 今後の試験でも暗号リストは重要ですか?

A: はい。国内ガイドラインやリストの改定は試験でも頻出なので、最新版の推奨暗号や非推奨暗号を把握しておくと得点源になります。

A: はい。国内ガイドラインやリストの改定は試験でも頻出なので、最新版の推奨暗号や非推奨暗号を把握しておくと得点源になります。

関連キーワード: 共通鍵暗号方式、AES, 電子政府推奨暗号、暗号化アルゴリズム

設問3:〔A社の情報システム〕について、(1)〜(4)に答えよ。

(4)本文中のhに入れる適切な字句を英字10字以内で答えよ。

模範解答

h:CRYPTREC

解説

解答の論理構成

-

問題文には次の記述があります。・暗号化アルゴリズムは、gを用いる。gは、hが選定した、電子政府における調達のために参照すべき暗号リスト(平成30年3月29日版)でも利用が推奨されている共通鍵暗号である。

・hは、暗号技術の適切な実装法や運用法の調査及び検討を行う国内のプロジェクトである。 -

「電子政府における調達のために参照すべき暗号リスト」を選定している国内プロジェクトは、総務省・経済産業省・IPA などが運営する「CRYPTREC(Cryptography Research and Evaluation Committees)」のみです。

-

CRYPTREC は、暗号方式の評価・推奨を行い、政府調達で参照すべきリスト(いわゆる CRYPTREC 暗号リスト)を公表しています。上記引用が示す「暗号技術の適切な実装法や運用法の調査及び検討」に合致します。

-

したがって h に入る適切な字句は

「CRYPTREC」 となります。

誤りやすいポイント

- 「JCMVP」「FISC 安全対策基準」など他機関の名称と混同しやすい。暗号リストを公表しているのは「CRYPTREC」です。

- 「CRYPTREC」はプロジェクト名であり、暗号方式そのものの名前(例:AES、Camellia)ではない点に注意が必要です。

- “CRYPTREC 暗号リスト”を「総務省のリスト」とだけ覚えていると、設問が求めるプロジェクト名を答えられないことがあります。

FAQ

Q: CRYPTREC は具体的にどんな活動をしているのですか?

A: 国内外の暗号方式を評価し、政府調達で利用すべき「電子政府推奨暗号リスト」などを策定・更新します。また、安全な実装・運用のガイドラインも公開しています。

A: 国内外の暗号方式を評価し、政府調達で利用すべき「電子政府推奨暗号リスト」などを策定・更新します。また、安全な実装・運用のガイドラインも公開しています。

Q: CRYPTREC リストに載っている暗号なら必ず安全なのですか?

A: 時点で推奨に足る安全性が確認された方式ですが、将来の攻撃技術や計算能力の向上で推奨が変更されることがあります。定期的な情報収集と更新が必要です。

A: 時点で推奨に足る安全性が確認された方式ですが、将来の攻撃技術や計算能力の向上で推奨が変更されることがあります。定期的な情報収集と更新が必要です。

Q: 出題で触れられている「共通鍵暗号」と CRYPTREC の関係は?

A: CRYPTREC は公開鍵暗号・共通鍵暗号・ハッシュ関数などカテゴリ別に推奨暗号を示しており、共通鍵暗号部門では AES、Camellia などが選定されています。

A: CRYPTREC は公開鍵暗号・共通鍵暗号・ハッシュ関数などカテゴリ別に推奨暗号を示しており、共通鍵暗号部門では AES、Camellia などが選定されています。

関連キーワード: 暗号リスト、共通鍵暗号、評価委員会、ガイドライン

設問4:

本文中のiに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:サイズ

イ:利用者の利用者ID

ウ:作成日時

エ:ハッシュ値

模範解答

i:エ

解説

解答の論理構成

- 【問題文】では

“同一ファイルであることを確認するためファイルのiを調べた。その結果、DVDS中のファイルSのiと同じであったので、同一ファイルであることが確認された。”

とあり、iは「同一性を高精度で確認できる情報」と分かります。 - ファイルサイズや作成日時は、編集ツールやコピー方法により一致してしまう可能性があり、真正性確認には不十分です。

- 一方、暗号学的ハッシュ関数で生成した値(ハッシュ値)は、わずかな改変でも大きく変化し、衝突確率が極めて低いため、ファイルが“同一”かどうかを判定する一般的手法です。

- したがって、iに入る語は「ハッシュ値」であり、解答群「エ」が適切です。

誤りやすいポイント

- ファイルサイズや作成日時でも一致判定できると早合点してしまう。サイズが同じでも内容が異なるケース、日時がコピー時に変わるケースを見落としがちです。

- 「利用者の利用者ID」は本人確認に用いますが、ファイルそのものの同一性判断には無関係です。

- ハッシュ値を取る際にアルゴリズムを示さないと信頼性が低下する点を忘れやすい(例:MD5は衝突事例がある)。本問はアルゴリズム選定まで問われていませんが、実務ではSHA-256等を明記します。

FAQ

Q: ハッシュ値を比較するとき、異なるアルゴリズム同士でも正しく判定できますか?

A: いいえ。必ず同じハッシュアルゴリズムで得られたハッシュ値同士を比較する必要があります。

A: いいえ。必ず同じハッシュアルゴリズムで得られたハッシュ値同士を比較する必要があります。

Q: ファイルサイズも一致し、ハッシュ値も一致すれば完全に同一とみなしてよいですか?

A: 現行の衝突耐性が高いハッシュ(SHA-256 など)であれば、別ファイルが同じハッシュ値になる可能性は実用上無視できます。サイズ確認は付加的チェックとして有効ですが、決定打はハッシュ値です。

A: 現行の衝突耐性が高いハッシュ(SHA-256 など)であれば、別ファイルが同じハッシュ値になる可能性は実用上無視できます。サイズ確認は付加的チェックとして有効ですが、決定打はハッシュ値です。

Q: ハッシュ値の取得はどのタイミングで行うのが望ましいですか?

A: インシデント対応ではコピー前後の両方で取得し、改ざんの有無を確認するのが基本です。

A: インシデント対応ではコピー前後の両方で取得し、改ざんの有無を確認するのが基本です。

関連キーワード: ハッシュ関数、ダイジェスト、データ整合性、衝突耐性、ファイル検証

設問5:〔情報漏えいの調査及び一時的な対処〕について、(1)〜(5)に答えよ。

(1)本文中の下線②について、不十分な理由を55字以内で述べよ。

模範解答

なりすましによるアクセスの場合、操作した人物とログに記録された利用者IDの利用者とは異なるから

解説

解答の論理構成

- 本文には「②サーバのログの調査だけでは操作者を特定するには不十分」と記載されています。

- サーバ側で取得できる情報は、表6のような

・接続元IPアドレス

・日時

・「利用者ID」

などに限られます。 - ところが本文には「ID-Kは共同出品担当メンバ3名で共用されていた」こと、さらに「ID-Kのパスワードは、初期パスワードのまま変更していなかった」とあり、第三者がこの資格情報を入手しても不思議ではない状況が示されています。

- したがって、サーバのログに「kyoudou@a-sha.co.jp」で成功した記録があっても、それが本来の利用者本人か、あるいは資格情報を盗んだ第三者かを区別できません。

- 不正利用や「なりすまし」が起これば、ログに記録された利用者IDの名義人と実際に操作した人物が異なるため、サーバログ“だけ”では真の操作者を断定できない――これが不十分とされる理由です。

誤りやすいポイント

- 接続元IPアドレスが残っていれば操作者を特定できると思い込む。DHCPや代理通信、マルウェアによる遠隔操作などでIPと人物の対応はずれることがあります。

- 「社内IDだから信用できる」と考え、利用者ID=本人と即断してしまう。共用IDやパスワード未変更のケースでは成り立ちません。

- 追加調査の必要性を“ログの保存期間”や“ログの詳細度”に求めてしまい、根本の「なりすまし対策」の視点を見落とす。

FAQ

Q: IPアドレスとDHCPログを突合すれば人物を特定できませんか?

A: 実機を操作したのがマルウェアであれば、PCの正規利用者と操作者は異なります。IPと端末が分かっても「誰が操作したか」は判明しません。

A: 実機を操作したのがマルウェアであれば、PCの正規利用者と操作者は異なります。IPと端末が分かっても「誰が操作したか」は判明しません。

Q: サーバログに二要素認証の情報があれば十分ですか?

A: 二要素認証を導入していれば特定力は高まりますが、本問題の環境には導入されておらず、ID/パスワードのみなので不十分です。

A: 二要素認証を導入していれば特定力は高まりますが、本問題の環境には導入されておらず、ID/パスワードのみなので不十分です。

Q: 共用ID利用を続けたままでも追加対策で十分ですか?

A: 共用IDでは責任の所在が曖昧になります。本文でも「利用者IDの共用は全て禁止」とし、個人単位の認証に改めています。

A: 共用IDでは責任の所在が曖昧になります。本文でも「利用者IDの共用は全て禁止」とし、個人単位の認証に改めています。

関連キーワード: 認証、アクセスログ、なりすまし、ID/パスワード、本人確認

設問5:〔情報漏えいの調査及び一時的な対処〕について、(1)〜(5)に答えよ。

(2)本文中の下線③のように判断した根拠を50字以内で具体的に述べよ。

模範解答

アクセスがあった時、共同出品担当メンバはB社にいてKさんのDPCを使用できないこと

解説

解答の論理構成

- アクセスの発生時刻

表6には「6/1 16:50:00〜16:51:30」に ID-K での操作(項番4〜9)が記録されています。 - アクセス元 PC の特定

表7には「IPアドレス 192.168.64.3 を割り当てた。」対象 DPC が「営業係KさんのDPC」であると記載されています。 - 共同出品担当メンバの所在

図2(1)には「13:30 3人とも、B社に到着」「17:30 3人とも、打合せを終え、B社から直接帰宅した」とあり、16:50 頃は B 社に滞在しています。 - 共同出品担当メンバは DPC を使用不可

図2(1)には「11:50 3人とも、DPCをシャットダウンした。」とあるため、16:50 に自席 DPC を操作できません。 - 以上より、16:50 台のアクセスは共同出品担当メンバの操作ではなく、割当先が「営業係KさんのDPC」であったことから、感染マルウェアが自動実行したと判断できます。

誤りやすいポイント

- 「共同出品担当メンバが K さんの DPC を借用した可能性」を考えてしまう

→ 図2(1)の時系列で物理的に不在であると明示されています。 - 「ID-K を共用している=誰でも使えた」と短絡的に結論づける

→ IP アドレスと DHCP ログで端末が特定できる点を見落としがちです。 - B 社側からの漏えいを疑い続ける

→ 問題文には B 社の閉じたネットワーク運用が示され、外部流出の可能性が低いと書かれています。

FAQ

Q: ID が共用なら共同出品担当メンバが操作した可能性も残るのでは?

A: 時刻「6/1 16:50」には 3 名全員が B 社に滞在しており PC も停止状態です。物理的に操作できません。

A: 時刻「6/1 16:50」には 3 名全員が B 社に滞在しており PC も停止状態です。物理的に操作できません。

Q: 共同出品担当メンバの DPC からリモート操作した可能性は?

A: 自席 DPC は 11:50 にシャットダウン済みで、社外から社内 LAN へ入るリモート手段が示されておらず、可能性は極めて低いです。

A: 自席 DPC は 11:50 にシャットダウン済みで、社外から社内 LAN へ入るリモート手段が示されておらず、可能性は極めて低いです。

Q: K さん自身が操作した可能性は?

A: 図2(2)より K さんには設計情報管理サーバの利用権がなく、ID-K のパスワードも不明です。したがってマルウェアによる自動ログインの線が濃厚です。

A: 図2(2)より K さんには設計情報管理サーバの利用権がなく、ID-K のパスワードも不明です。したがってマルウェアによる自動ログインの線が濃厚です。

関連キーワード: DHCPログ、タイムスタンプ、マルウェア自動操作、アクセスログ分析

設問5:〔情報漏えいの調査及び一時的な対処〕について、(1)〜(5)に答えよ。

(3)本文中の下線④について、一時的な対処を15字以内で答えよ。

模範解答

パスワードを変更する。

解説

解答の論理構成

- 【問題文】では「ID-Kは不正ログインに使用された」と明言されています。

引用:「さらに、ID-Kは不正ログインに使用されたので、Fさんは、Jさんに、ID-Kへの一時的な対処を依頼した。」 - 不正ログインに使われたアカウントは、直ちに悪用を防止する必要があります。最も簡便かつ即時に実施できる対処はパスワードの変更です。

- また、【問題文】には「ID-K のパスワードは、初期パスワードのまま変更していなかった。」とあり、パスワードが既に漏えいしている可能性が高いことが示唆されています。

- よって、早急に「パスワードを変更する。」ことが一時的な対処として妥当であり、設問が求める回答となります。

誤りやすいポイント

- アカウント停止や削除と混同しやすい

一時的対処とあるため、恒久的な「削除」ではなく、まずは「変更」が優先です。 - 「利用者IDを削除する」と答えてしまう

削除すると共同出品担当メンバの業務が即停止します。現実的な暫定措置はパスワード変更です。 - 「アクセス制限を追加する」とだけ答える

IP制限などは対処案(設問⑥)で検討される恒久策であり、設問④の“今すぐ行う一時的措置”としては不適切です。

FAQ

Q: アカウントを無効化する方法ではいけませんか?

A: 業務影響が大きく、すぐに代替アカウントを用意する手間がかかるため、一時的対処としてはパスワード変更が優先されます。

A: 業務影響が大きく、すぐに代替アカウントを用意する手間がかかるため、一時的対処としてはパスワード変更が優先されます。

Q: 共用IDを使い続けていても問題はありませんか?

A: 設問後半で「利用者IDの共用は全て禁止し…」と改善策が示されているとおり、恒久的には共用を解消すべきです。

A: 設問後半で「利用者IDの共用は全て禁止し…」と改善策が示されているとおり、恒久的には共用を解消すべきです。

Q: パスワードを変更する際に推奨される条件はありますか?

A: 【問題文】にある「パスワードは10字以上とし、英数字及び記号を使用できる。」を満たす強度を維持する必要があります。

A: 【問題文】にある「パスワードは10字以上とし、英数字及び記号を使用できる。」を満たす強度を維持する必要があります。

関連キーワード: 不正ログイン、アカウント管理、利用者認証、パスワード強度

設問5:〔情報漏えいの調査及び一時的な対処〕について、(1)〜(5)に答えよ。

(4)図3中の(6)について、フルスキャンを実施した目的は何か。40字以内で述べよ。

模範解答

マルウェアXを含む圧縮ファイルを保存しているDPCの有無を確認するため

解説

解答の論理構成

- 感染経緯の把握

・(3) に「ダウンローダ型のマルウェアであり…C&CサーバからマルウェアYをダウンロード」とあり、感染源はメール添付の ZIP 内の マルウェアX であると示されています。 - 従来のスキャン設定

・問題文には「フルスキャン…圧縮ファイルは対象外としている」とあり、通常運用では ZIP 内が検査されません。 - 一時的設定変更とフルスキャン指示

・(6) に「圧縮ファイルをフルスキャンの対象とするように一時的に設定を変更」「全ての従業員に指示」と記載され、目的は“圧縮ファイルに潜むマルウェアの有無確認”と読み取れます。 - 目的の特定

以上から、ZIP 内に残存する マルウェアX の有無を組織全体で確認することがフルスキャンの狙いであり、模範解答のとおりとなります。

誤りやすいポイント

- “除去”ではなく“有無確認”

スキャンは削除目的ではなく残存確認が主眼です。 - マルウェアYと混同

圧縮ファイル中に潜むのは マルウェアX であり、ダウンロード後に活動するマルウェアYとは別です。 - 定義ファイル更新の意義の取り違え

更新は新しいシグネチャに対応させ、未検知だった X を検出可能にするためであって、単なる最新化ではありません。

FAQ

Q: なぜ通常運用では圧縮ファイルをスキャン対象外にしていたのですか?

A: CPU負荷低減のためです。「CPUの負荷を減らすために、圧縮ファイルは対象外としている」と記載されています。

A: CPU負荷低減のためです。「CPUの負荷を減らすために、圧縮ファイルは対象外としている」と記載されています。

Q: マルウェアYも同時に検出できたのですか?

A: マルウェアYは定義ファイルが「6月5日 10時」に追加されています。従って同日以降の定義更新後であれば検出できますが、フルスキャンの主目的は ZIP 内のマルウェアX の確認です。

A: マルウェアYは定義ファイルが「6月5日 10時」に追加されています。従って同日以降の定義更新後であれば検出できますが、フルスキャンの主目的は ZIP 内のマルウェアX の確認です。

Q: フルスキャンでマルウェアが見つからなかったのに、追加対策は必要ですか?

A: マルウェアが検出されなかった事実は残存を否定する証拠になりますが、今後の再発防止策(脆弱性修正、標的型メール対策など)は別途必要です。

A: マルウェアが検出されなかった事実は残存を否定する証拠になりますが、今後の再発防止策(脆弱性修正、標的型メール対策など)は別途必要です。

関連キーワード: フルスキャン、圧縮ファイル、マルウェア定義ファイル、ダウンローダ型マルウェア、C&Cサーバ

設問5:〔情報漏えいの調査及び一時的な対処〕について、(1)〜(5)に答えよ。

(5)本文中の下線⑤について、理由を50字以内で述べよ。

模範解答

圧縮ファイルを展開すると、展開したファイルに対してリアルタイムスキャンが実行されるから

解説

解答の論理構成

- 平常時は「マルウェア対策ソフトでは、ファイルを読み書きするときにマルウェアスキャンする機能(以下、リアルタイムスキャンという)を有効に」しています。

- したがって圧縮ファイルをユーザが展開(読み出し)した瞬間、その中に現れた個々のファイルはリアルタイムスキャンの対象になります。

- 一方、週次で行う「フルスキャン実行時、CPUの負荷を減らすために、圧縮ファイルは対象外」と規定されていますが、展開操作さえ行えば①で検査が働くため、マルウェアが無検知のまま実行される余地はほぼありません。

- よって「圧縮ファイルをフルスキャンの対象にしなくてもDPCがマルウェアに感染するリスクは変わらない」という説明につながります。

- 以上から下線⑤の理由は「圧縮ファイルを展開すると、展開したファイルに対してリアルタイムスキャンが実行されるから」となります。

誤りやすいポイント

- フルスキャン対象外=検査不能と思い込み、リアルタイムスキャンの存在を見落とす。

- 圧縮ファイル内に潜むマルウェアは展開前にしか検出できないと早合点する。

- 「CPU負荷を減らすため」という運用上の理由を、セキュリティ不足と混同する。

- リアルタイムスキャンとフルスキャンの役割の違いを整理せず、回答を冗長化してしまう。

FAQ

Q: リアルタイムスキャンは常に圧縮ファイルも検査しますか?

A: 圧縮ファイルそのものではなく、ユーザが展開して生成された実体ファイルを検査します。

A: 圧縮ファイルそのものではなく、ユーザが展開して生成された実体ファイルを検査します。

Q: フルスキャンでも圧縮ファイルを検査した方が安全では?

A: 設定を有効にすると検査時間と端末負荷が増大します。リアルタイムスキャンが即時検査を保証するため、平常時は不要と判断されました。

A: 設定を有効にすると検査時間と端末負荷が増大します。リアルタイムスキャンが即時検査を保証するため、平常時は不要と判断されました。

Q: ダウンロード直後に展開せず保存した場合はどうなりますか?

A: 展開しない限りリアルタイムスキャンは動作しませんが、実行・閲覧時には必ず検査されます。

A: 展開しない限りリアルタイムスキャンは動作しませんが、実行・閲覧時には必ず検査されます。

関連キーワード: リアルタイムスキャン、フルスキャン、圧縮ファイル、マルウェア感染、自動検知

設問6:〔設計情報管理サーバへの不正ログイン対策の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、設定変更の内容を50字以内で具体的に述べよ。

模範解答

アクセスを許可するIPアドレスとして、設計部LAN及び製造部LANだけを登録する。

解説

解答の論理構成

- 現状確認

- 表5のアクセス制限機能には「接続元の IP アドレスによってアクセスを制限する。アクセスを許可する IP アドレスには、A社で利用するプライベート IP アドレスを登録する。」とあり、実際には全社のプライベートアドレスが許可されています。

- 利用者範囲の特定

- 本文には「設計情報管理サーバの利用者は、設計部員及び製造部員である。」と明記されています。

- 不正アクセスの原因

- ⑥で求められている設定変更は、不正にログインされた原因である “広すぎる許可範囲” を縮小し、不要な LAN からの到達を遮断することです。

- 到達させる必要がある LAN

- 表3より「設計部 LAN 192.168.19.0/24」「製造部 LAN 192.168.21.0/24」が該当します。

- 結論

- 以上より、許可 IP をこれら二つの LAN のみに限定する設定変更が最適であり、模範解答の「アクセスを許可するIPアドレスとして、設計部LAN及び製造部LANだけを登録する。」に合致します。

誤りやすいポイント

- 利用者認証強化(多要素化など)と混同し、IPフィルタの設定変更を答え忘れる。

- 「管理部 LAN も業務で使うかもしれない」と考え、追加で許可してしまう。本文では管理部員は利用者に含まれません。

- LAN 名ではなく特定 PC のアドレスだけを列挙してしまい、運用負荷を無視した答えを書く。

FAQ

Q: 認証方式の強化を答えてはいけないのですか?

A: ⑥は「アクセスを制限する設定変更案」として IP アドレスによる制限を求めています。認証強化は⑦のパスワード運用見直しで別途検討されます。

A: ⑥は「アクセスを制限する設定変更案」として IP アドレスによる制限を求めています。認証強化は⑦のパスワード運用見直しで別途検討されます。

Q: DMZ や営業拠点からのアクセスを切っても業務影響はありませんか?

A: 本文で設計情報管理サーバを利用するのは「設計部員及び製造部員」だけなので、該当 LAN 以外を遮断しても業務には影響しません。

A: 本文で設計情報管理サーバを利用するのは「設計部員及び製造部員」だけなので、該当 LAN 以外を遮断しても業務には影響しません。

Q: 将来 LAN 構成が変わったらどうすれば良いですか?

A: 利用部門の追加やネットワーク再編が生じた際に、許可 IP アドレスリストを都度見直す運用手順を併せて策定すると安全です。

A: 利用部門の追加やネットワーク再編が生じた際に、許可 IP アドレスリストを都度見直す運用手順を併せて策定すると安全です。

関連キーワード: アクセス制御、IPフィルタリング、最小権限、LANセグメント

設問6:〔設計情報管理サーバへの不正ログイン対策の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑦について、見直し後の運用方法を40字以内で具体的に述べよ。

模範解答

初期パスワードは、利用者ごとに異なるランダムな文字列にする。

解説

解答の論理構成

- 問題文では、設計情報管理サーバについて

「初期パスワードには、メールアドレスと同じ文字列を登録し、利用者に通知する。」

とあり、推測が極めて容易な初期パスワード運用であることが分かります。 - 実際に ID-K は「初期パスワードのまま変更していなかった。」ため、攻撃者が辞書攻撃/パスワードリスト攻撃で不正ログインできました。

- 下線⑦は「パスワードに関する運用方法の見直し案」を問うており、要件は

・推測困難(ランダム)

・利用者ごとに一意

・初期配付時点から安全

を満たすことです。 - したがって、模範解答の

「初期パスワードは、利用者ごとに異なるランダムな文字列にする。」

が最適となります。推測困難・一意性を同時に担保し、攻撃者が再び初期パスワードを悪用するリスクを排除できます。

誤りやすいポイント

- 「パスワードは10字以上…」という規則だけに注目し、初期パスワードを長くするだけで良いと判断してしまう。

- 共用 ID の廃止を下線⑦に書いてしまう(共用 ID は別途本文で検討済み)。

- 変更をユーザ任せにする提案(例:初回ログイン時に変更を強制)だけで十分と思いがちだが、初期値自体が推測可能では意味がない。

FAQ

Q: 既存利用者の初期パスワードも遡及して変更すべきですか?

A: はい、旧方式で発行された全利用者の初期パスワードを無効化し、ランダム文字列で再発行する必要があります。

A: はい、旧方式で発行された全利用者の初期パスワードを無効化し、ランダム文字列で再発行する必要があります。

Q: ランダム文字列はどのように生成すれば良いですか?

A: OS もしくは認証基盤に備わる安全な乱数 API を用い、英大文字・英小文字・数字・記号を十分に混在させます。

A: OS もしくは認証基盤に備わる安全な乱数 API を用い、英大文字・英小文字・数字・記号を十分に混在させます。

Q: 利用者自身が設定した弱いパスワードも問題では?

A: 初回ログイン後に「英数字記号を含む10字以上」「辞書語禁止」など複雑性ポリシを適用し、定期的な変更と組み合わせて強制します。

A: 初回ログイン後に「英数字記号を含む10字以上」「辞書語禁止」など複雑性ポリシを適用し、定期的な変更と組み合わせて強制します。

関連キーワード: 初期パスワード、ランダム生成、推測困難性、パスワードポリシ、認証強化

設問7:

本文中のjに入れる適切な字句を10字以内で答えよ。

模範解答

j:管理者に通知

解説

解答の論理構成

-

事件の経緯

- 図3の(2)で、Kさんの DPC では「リアルタイムスキャンによってPDFファイルがマルウェアXとして検知」されたにもかかわらず、社内で共有・報告が行われなかったため組織として対処できませんでした。

- これを受けて G 氏は「マルウェア対策ソフトでマルウェアが検知されたにもかかわらず、報告がなかったので、A社としての対策がとれなかった」と指摘しています。

-

改善策としての集中管理サーバ

- 問題文は集中管理サーバの機能を列挙し、その二つ目に「・マルウェアの検知をjする機能」と明示しています。

- 先の指摘から分かるとおり、IT 管理部門が即時に状況を把握できる仕組みが求められているため、最も適切なのは“検知を管理者へ知らせる”ことです。

-

選択肢の妥当性

- ログ保存だけでは前回と同じく「報告がなかった」という弱点を残します。

- 自動駆除だけではインシデント対応や全体傾向の把握が行えません。

- よって、検知時点で「管理者に通知」する機能こそが要求を満たします。

-

結論

- j に入る語句は「管理者に通知」となります。

誤りやすいポイント

- “自動隔離”や“自動駆除”と誤答するケース

検知後の技術的対処も重要ですが、本問は「報告不足」を補う運用上の課題を解決する機能を問うています。 - “利用者に通知”と答えるケース

利用者だけではインシデントの全体像を俯瞰することができず、組織としての迅速な対応が不可能になる点を見落としがちです。

FAQ

Q: 自動駆除機能があっても通知は必要ですか?

A: はい。駆除の成否や感染範囲を把握し、恒常的なセキュリティ改善を行うために「管理者に通知」することが不可欠です。

A: はい。駆除の成否や感染範囲を把握し、恒常的なセキュリティ改善を行うために「管理者に通知」することが不可欠です。

Q: 利用者に通知する仕組みと重複しませんか?

A: 利用者通知は端末利用者の即時対応を促すもの、管理者通知は全社的なモニタリングと統制を目的とするものです。両方を併用することで多層防御が実現できます。

A: 利用者通知は端末利用者の即時対応を促すもの、管理者通知は全社的なモニタリングと統制を目的とするものです。両方を併用することで多層防御が実現できます。

Q: ログ収集システムとはどう違いますか?

A: ログ収集は“蓄積”が中心、通知機能は“即時アラート”が中心です。本問ではインシデント発生をタイムリーに把握できる即時性が求められています。

A: ログ収集は“蓄積”が中心、通知機能は“即時アラート”が中心です。本問ではインシデント発生をタイムリーに把握できる即時性が求められています。

関連キーワード: インシデント対応、アラート通知、マルウェア検知、集中管理、セキュリティ運用