情報処理安全確保支援士 2021年 秋期 午後1 問01

セキュリティインシデントに関する次の記述を読んで、設問1~3に答えよ。

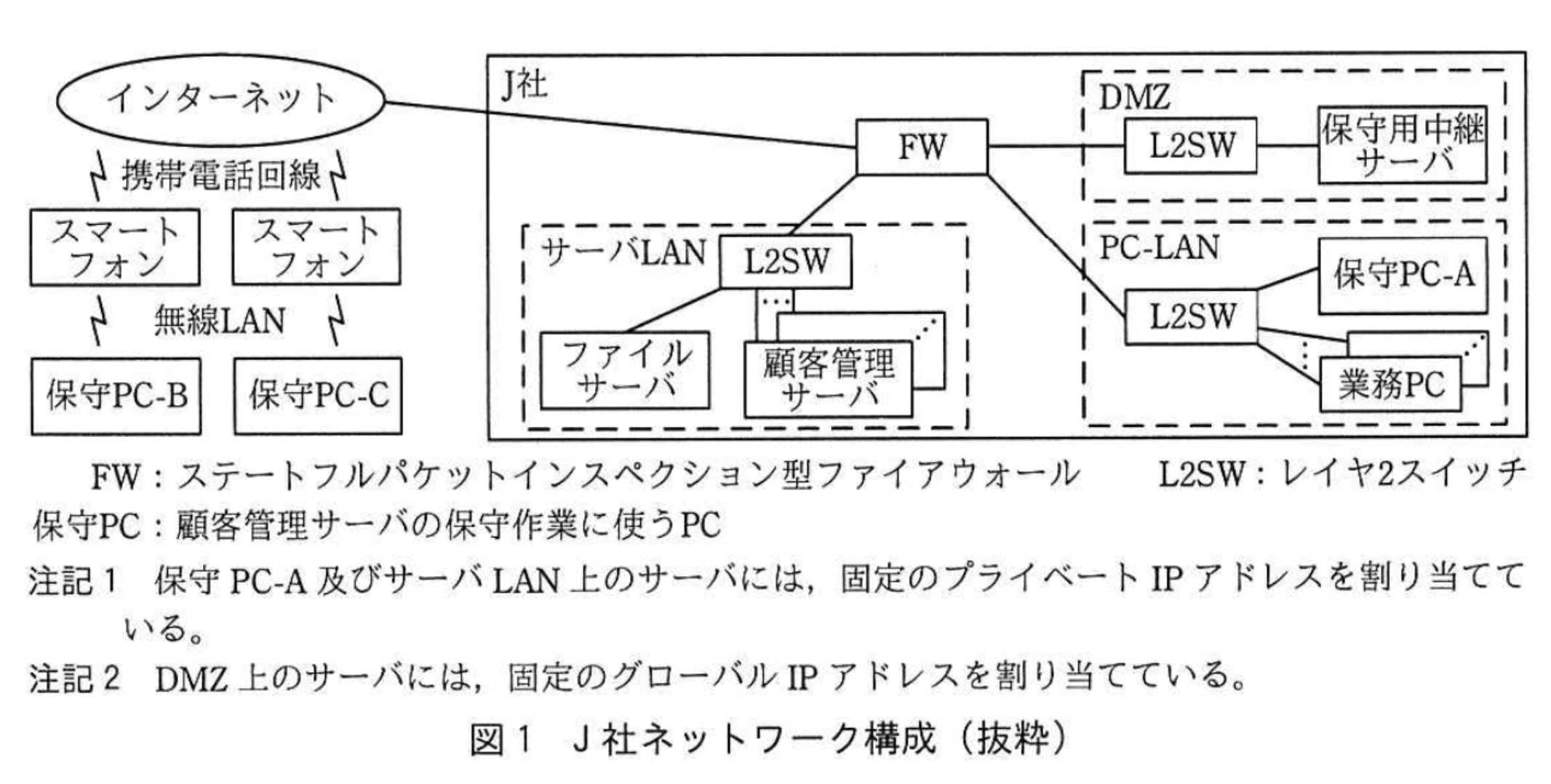

J社は、従業員1,000名の小売業である。J社では、顧客情報を顧客管理サーバで管理している。J社のネットワーク構成を図1に示す。

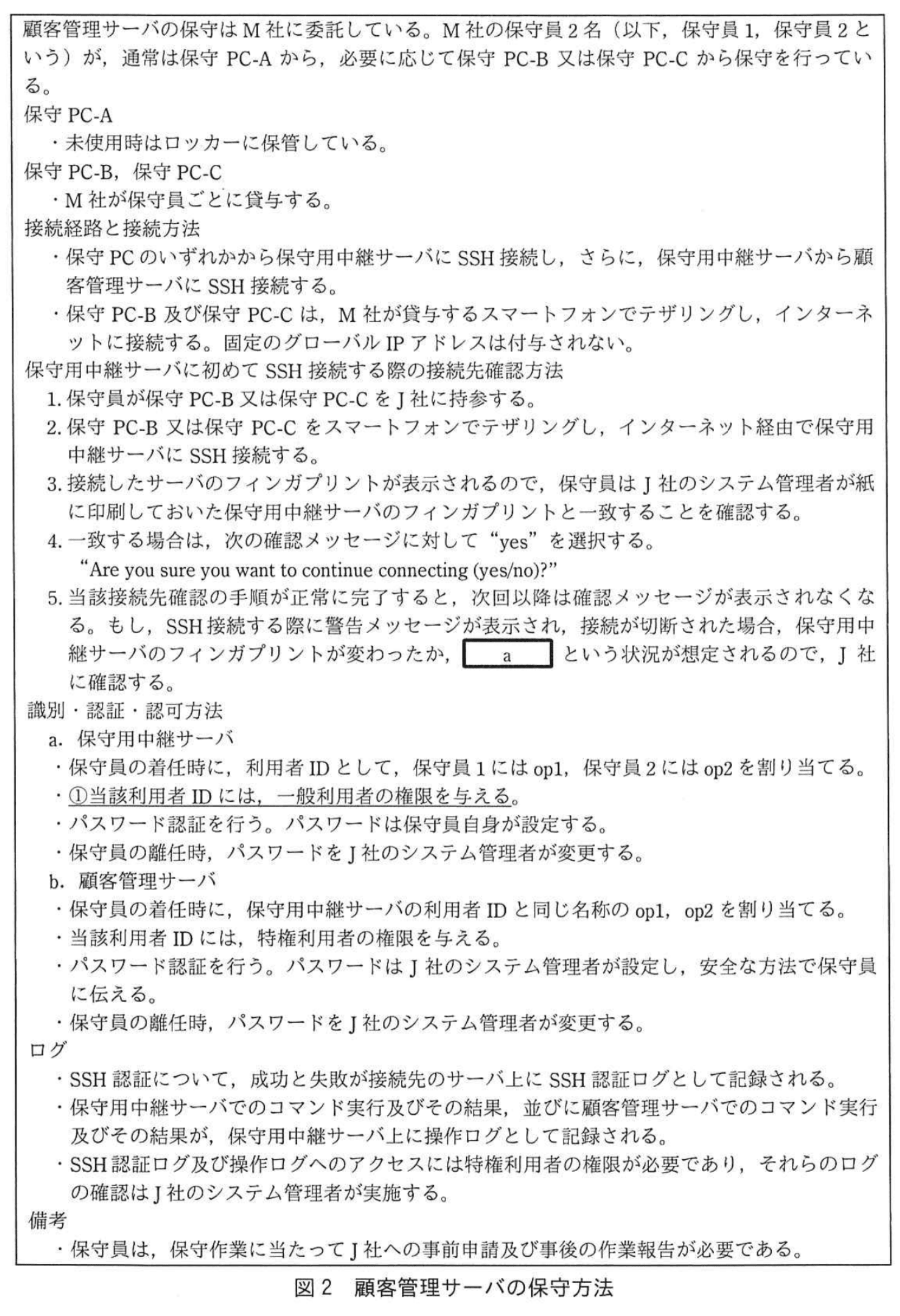

〔顧客管理サーバの保守方法〕

顧客管理サーバの保守作業は、図2に示す保守方法に従って行われる。

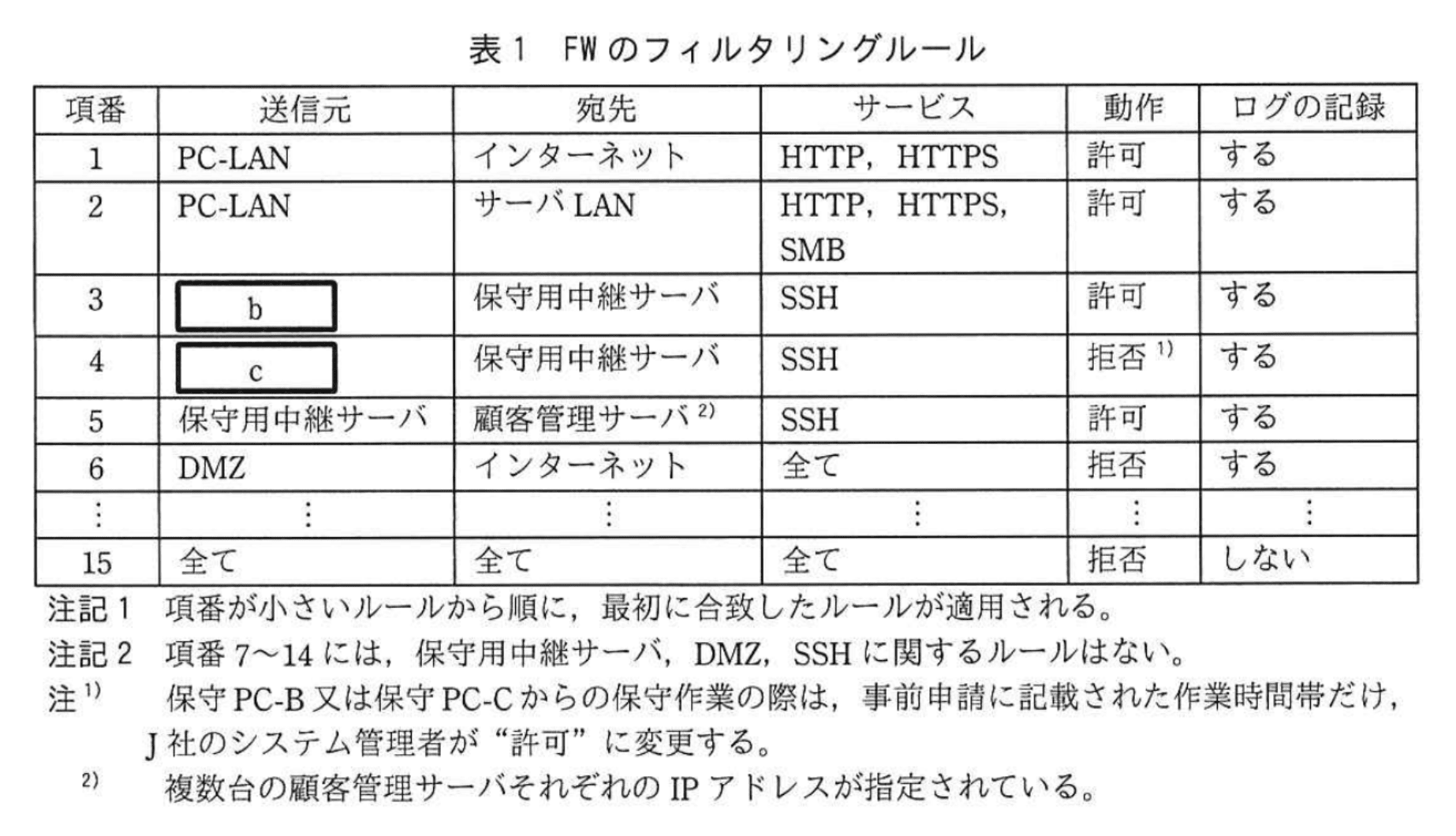

FWのフィルタリングルールを表1に示す。

〔セキュリティインシデントの発生と対応〕

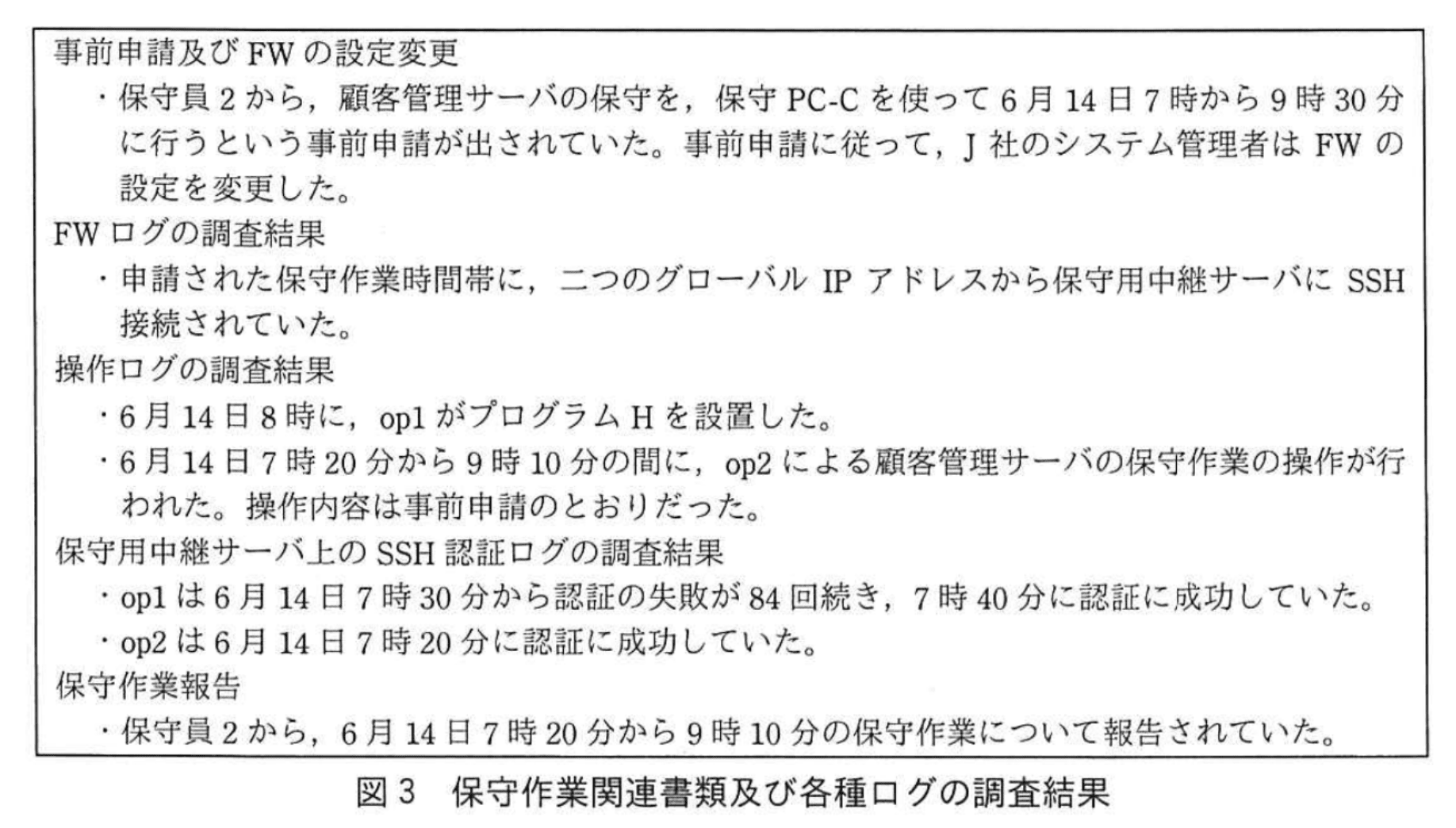

6月16日に、J社のシステム管理者であるFさんが、FWのフィルタリングルールに基づいて記録されたログ(以下、FWログという)から不審なログを発見した。調査したところ、暗号資産を採掘するプログラム(以下、プログラムHという)が保守用中継サーバで動作しており、②定期的にインターネット上のサーバに通信を試みていたことが分かった。そこで、外部の情報処理安全確保支援士(登録セキスペ)のS氏の助言の下、影響範囲及び原因の調査並びに対策方法の検討をすることにした。S氏からは、保守作業関連書類、FWログ、SSH認証ログ及び操作ログの調査並びに保守員へのヒアリングをするように助言があった。

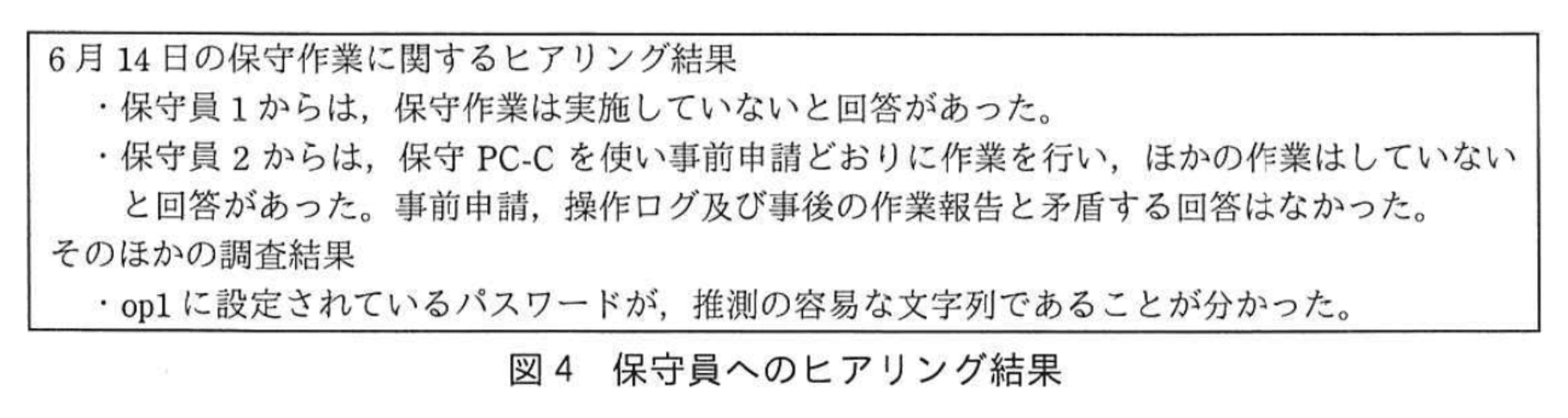

翌日、Fさんは、S氏に図3に示す保守作業関連書類及び各種ログの調査結果並びに図4に示すヒアリング結果を報告した。

S氏は、この報告から、第三者がop1のパスワードを推測してインターネット経由で不正アクセスした可能性が高いと判断し、被害範囲の特定のために各種ログを追加調査するように助言した。Fさんによる追加調査の結果、FWログ、SSH認証ログ及び操作ログからは、保守用中継サーバにプログラムHを設置した記録は見つかったが、保守用中継サーバから顧客管理サーバを含む他機器へのアクセスの記録は見つからなかった。FさんとS氏は、これらの調査結果から、影響範囲は保守用中継サーバだけにとどまり、情報漏えいの被害もなかったと結論付けた。

〔セキュリティインシデントの再発防止〕

S氏から、今回のセキュリティインシデントの再発防止について、幾つか提言があった。

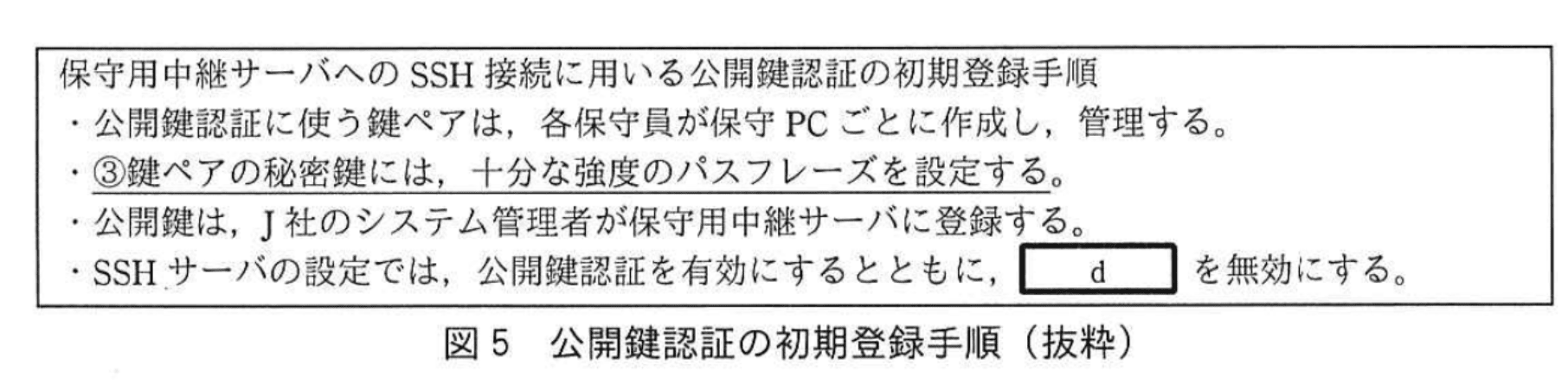

一つ目の提言は、サーバに対する認証の強化である。保守用中継サーバ及び顧客管理サーバへのSSH接続の認証方式を、パスワード認証から公開鍵認証に変更するというものである。Fさんは、図5に示す公開鍵認証の初期登録手順を作成した。

次は、図5に関するS氏とFさんの会話である。

S氏:万一、保守用中継サーバが不正アクセスされた場合を想定して、顧客管理サーバへのSSH接続に必要eを利用されないように、保守用中継サーバに保存しない運用にしましょう。SSH Agent Forwardingと呼ばれる機能を使うと、保守作業のSSH接続に必要なeの全てを保守PCにだけ保存する運用にできます。

Fさん:承知しました。

二つ目の提言は、SSHの接続元の制限である。FWで接続元を制限することができれば、万一、SSHサーバソフトウェアで認証バイパスなどの脆弱性が発見されて悪用された場合にも有効な対策となる。

そこで、Fさんは、保守PC-B及び保守PC-Cを、VPN装置を介して又は直接、M社内のネットワークに接続させた後に、インターネット経由で保守用中継サーバにアクセスさせることを考えた。このとき、fことができれば、保守用中継サーバへのアクセスを表1の項番4のルールを変更することによって制限できる。そこで、これらへの対応をM社に打診した。

そのほかの再発防止策についても、FさんはS氏の提言について検討を重ね、保守用中継サーバ及び顧客管理サーバに関するセキュリティを強化した。

設問1:〔顧客管理サーバの保守方法〕について、(1)〜(3)に答えよ。

(1)図2中のaに入れる適切な字句を20字以内で答えよ。

模範解答

a:接続先が保守用中継サーバではない

解説

解答の論理構成

- 図2の接続先確認手順⑤には

“もし、SSH接続する際に警告メッセージが表示され、接続が切断された場合、保守用中継サーバのフィンガプリントが変わったか、aという状況が想定される”

と記載されています。 - SSHクライアントが保持している既知ホスト情報と一致しない場合に警告が出る典型的な原因は

・サーバ側のホスト鍵(フィンガープリント)が変更された

・ユーザが意図していない別サーバに接続している

の二つです。 - 本文の前半では「保守用中継サーバのフィンガプリントが変わったか」という前者が既に示されているため、後者を a に補えば文意が完全になります。

- したがって a には

“接続先が保守用中継サーバではない”

が入るのが論理的に妥当です。

誤りやすいポイント

- 「DNSが改ざんされた」「IP アドレスが変更された」など細かい原因を直接書くと、文全体の意味が限定され過ぎて減点対象となります。

- “フィンガプリントが改ざんされた” を重複して書くと、前半と同義になり選択肢が二つ揃わなくなります。

- “接続先が第三者サーバである可能性” と抽象化し過ぎると、設問の想定文とズレる場合があります。

FAQ

Q: フィンガプリントが変わるのはどのような場面ですか?

A: サーバのホスト鍵を再生成した、OSを再インストールしたなどでホスト鍵ペアが変わったときです。

A: サーバのホスト鍵を再生成した、OSを再インストールしたなどでホスト鍵ペアが変わったときです。

Q: “接続先が保守用中継サーバではない” 状況は何が原因で起こるのですか?

A: DNSポイズニングやARPスプーフィング、VPN誤設定などにより別サーバへ誘導された場合に発生します。

A: DNSポイズニングやARPスプーフィング、VPN誤設定などにより別サーバへ誘導された場合に発生します。

Q: 警告が出た際の適切な対応は?

A: 原因を確認するまで接続を中断し、J社システム管理者に報告してサーバ側・ネットワーク側の状況を確認します。

A: 原因を確認するまで接続を中断し、J社システム管理者に報告してサーバ側・ネットワーク側の状況を確認します。

関連キーワード: フィンガープリント、SSH, ホスト鍵、Man-in-the-Middle, 認証

設問1:〔顧客管理サーバの保守方法〕について、(1)〜(3)に答えよ。

(2)図2中の下線①の設定にした目的を、“操作ログ”という字句を用いて25字以内で述べよ。

模範解答

操作ログの改ざんや削除を防止するため

解説

解答の論理構成

- 図2では、保守用中継サーバの利用者ID op1/op2について、下線①で「当該利用者IDには、一般利用者の権限を与える」と明示しています。

- 同じ図2には「保守用中継サーバでのコマンド実行及びその結果…が、保守用中継サーバ上に操作ログとして記録される」こと、さらに「SSH認証ログ及び操作ログへのアクセスには特権利用者の権限が必要」と記載されています。

- つまり、保守員が用いる ID を「一般利用者の権限」に留めれば、操作ログを書き込むことはできても閲覧や削除には「特権利用者の権限」が必須となり、本人による改ざんや消去を防げます。

- したがって、下線①の設定目的は「操作ログの改ざんや削除を防止するため」となります。

誤りやすいポイント

- 「最小権限の原則」と答えてしまい、具体的に“操作ログ”に触れない。

- 一般ユーザ権限では操作ログを書けないと誤解し、目的を「ログ出力のため」としてしまう。

- 「SSH 認証ログ」と混同し、操作ログ固有の保全目的を忘れる。

FAQ

Q: なぜ特権利用者でなくてもログを書き込めるのですか?

A: ログ出力はシステムが自動で行い、利用者 ID はコマンド実行のみ許可されています。閲覧・削除には特権権限が必要な設計です。

A: ログ出力はシステムが自動で行い、利用者 ID はコマンド実行のみ許可されています。閲覧・削除には特権権限が必要な設計です。

Q: 一般利用者権限にすると本来の保守作業に支障はありませんか?

A: 保守員は顧客管理サーバに接続した後に特権権限を持つ ID を使用します。中継サーバ側は操作ログ保全を優先し、閲覧権限を制限しています。

A: 保守員は顧客管理サーバに接続した後に特権権限を持つ ID を使用します。中継サーバ側は操作ログ保全を優先し、閲覧権限を制限しています。

Q: 改ざん防止にはアクセス制御以外の方法も必要ですか?

A: はい。リモート転送や WORM デバイスへの保存など多層的な保護を組み合わせると、さらに信頼性が高まります。

A: はい。リモート転送や WORM デバイスへの保存など多層的な保護を組み合わせると、さらに信頼性が高まります。

関連キーワード: 一般利用者権限、アクセス制御、ログ保全、改ざん防止、最小権限

設問1:〔顧客管理サーバの保守方法〕について、(1)〜(3)に答えよ。

(3)表1中のb、cに入れる適切な字句を、図1中の字句を用いて答えよ。

模範解答

b:保守PC-A

c:インターネット

解説

解答の論理構成

-

表1のbは、常時許可される送信元

- 表1の項番3は「サービス:SSH」「動作:許可」「ログの記録:する」です。

- 図2に「通常は保守PC-Aから」保守を行うと書かれており、保守PC-AはJ社内「PC-LAN」に常設されています。

- したがって「保守PC-A」が常時 SSH で「保守用中継サーバ」へ接続できるようにする設定が項番3と判断できます。

⇒ b=「保守PC-A」

-

表1のcは、平常時は拒否される送信元

- 項番4は「動作:拒否1)」で、注記1)に「保守PC-B又は保守PC-Cからの保守作業の際は…“許可” に変更」とあります。

- 図2より「保守PC-B及び保守PC-Cは…スマートフォンでテザリングし、インターネットに接続する。固定のグローバルIPアドレスは付与されない」と明記されています。

- 固定 IP が無いため送信元を個別 PC で識別できず、インターネット全体を送信元として扱い、作業時間だけ許可に切り替える運用になります。

⇒ c=「インターネット」

誤りやすいポイント

- 「PC-LAN」や「DMZ」を送信元と誤認する

(保守PC-B/C が社外から来ることを読み落とすミス)。 - 保守PC-B/C の IP を“スマートフォンのキャリア網のアドレス”と具体的に書こうとして原文から逸脱する。

- 項番の昇順適用ルールを無視して、項番4より前に項番3が評価される事実を忘れる。

FAQ

Q: 保守PC-B/C 用に動的 IP を個別許可リストに入れれば良いのでは?

A: 図2に「固定のグローバルIPアドレスは付与されない」とあり、都度変わるため実運用が困難です。

A: 図2に「固定のグローバルIPアドレスは付与されない」とあり、都度変わるため実運用が困難です。

Q: 「インターネット」全体を拒否しておくと、保守PC-B/C も遮断されませんか?

A: 注記1)のとおり「事前申請に記載された作業時間帯だけ…“許可” に変更」することで必要な時間だけ通信を開放します。

A: 注記1)のとおり「事前申請に記載された作業時間帯だけ…“許可” に変更」することで必要な時間だけ通信を開放します。

Q: 保守PC-A はなぜ常時許可できるのですか?

A: 保守PC-A は「PC-LAN」内で固定プライベート IP を持ち、社内物理管理下にあるため、常時開放が妥当と判断されています。

A: 保守PC-A は「PC-LAN」内で固定プライベート IP を持ち、社内物理管理下にあるため、常時開放が妥当と判断されています。

関連キーワード: SSH, ファイアウォール、DMZ, フィルタリングルール、グローバルIP

設問2:〔セキュリティインシデントの発生と対応〕について、(1)、(2)に答えよ。

(1)本文中の下線②の通信は、表1のどのルールによってFWログに記録されるか。表1中の項番で答えよ。

模範解答

6

解説

解答の論理構成

-

通信の発生元・宛先を整理

- 問題文より、プログラムHは「保守用中継サーバ」で動作し、下線部②で「インターネット上のサーバに通信を試みていた」ことが判明しています。

- 図1のネットワーク構成で「保守用中継サーバ」は DMZ 内に配置されています。したがって発生元は DMZ、宛先はインターネットです。

-

FW(ファイアウォール)のフィルタリングルールを確認

- 表1を見ると、DMZ からインターネットへの通信を対象にしているのは

「6 DMZ インターネット 全て 拒否 する」です。

- 表1を見ると、DMZ からインターネットへの通信を対象にしているのは

-

ログ記録有無を確認

- 項番6は「ログの記録」が「する」です。よってこのルールに合致したパケットは FW ログに必ず残ります。

-

以上より、下線②の通信は表1「項番6」に該当します。

誤りやすいポイント

- 「拒否」ルール=ログに残らないと思い込む

項番6は拒否ですが「ログの記録」が「する」なので誤解しやすいです。 - ソースを「保守PC」だと早合点する

プログラムHは DMZ 上のサーバで動いており、保守PC からのアクセスではありません。 - 「全て」サービスを見落とす

他のルールに具体的なサービス名(SSH など)が並ぶため、任意ポート通信を見逃しがちです。

FAQ

Q: なぜ「項番5」ではなく「項番6」なのですか?

A: 「項番5」は「保守用中継サーバ ➡ 顧客管理サーバ」への SSH 通信を許可するルールです。インターネット宛てではないので該当しません。

A: 「項番5」は「保守用中継サーバ ➡ 顧客管理サーバ」への SSH 通信を許可するルールです。インターネット宛てではないので該当しません。

Q: ログが残る条件は何で決まりますか?

A: 表1の「ログの記録」欄が「する」になっているかどうかです。動作が「許可」「拒否」かは関係ありません。

A: 表1の「ログの記録」欄が「する」になっているかどうかです。動作が「許可」「拒否」かは関係ありません。

Q: DMZ から外向き通信を全面拒否する理由は?

A: DMZ 内のサーバが不正に乗っ取られた場合でもインターネットへ通信できなければ被害拡大を抑止できるためです。

A: DMZ 内のサーバが不正に乗っ取られた場合でもインターネットへ通信できなければ被害拡大を抑止できるためです。

関連キーワード: ファイアウォール、DMZ, フィルタリングルール、ログ解析、不正アクセス

設問2:〔セキュリティインシデントの発生と対応〕について、(1)、(2)に答えよ。

(2)今回のセキュリティインシデントにおいて、第三者が保守用中継サーバにSSH接続可能だった期間は何月何日の何時何分から何月何日の何時何分までか。期間を答えよ。

模範解答

6月14日の7時0分から6月14日の9時30分まで

解説

解答の論理構成

- 接続可否を決めるのはFWのルール

表1の注記1)に「“保守PC-B又は保守PC-Cからの保守作業の際は、事前申請に記載された作業時間帯だけ、J社のシステム管理者が “許可” に変更する。」と記載されています。 - 今回の事前申請の作業時間帯を確認

図3に「保守PC-Cを使って6月14日7時から9時30分に行うという事前申請が出されていた。」とあります。 - システム管理者は申請どおりFWを変更

同じく図3に「事前申請に従って、J社のシステム管理者はFWの設定を変更した。」とあります。 - よって、第三者が保守用中継サーバにSSH接続できたのは、FWが“許可”に変わっていた「6月14日の7時0分から6月14日の9時30分まで」の間となります。

- 実際に不正アクセスが行われた時刻(7時30分の認証成功)はこの範囲内であり、範囲外での接続痕跡は確認されていません(図3のSSH認証ログ調査結果より)。

誤りやすいポイント

- SSH認証成功時刻「7時40分」や「9時10分」を期間の端点だと誤解し、FW設定が開放されていた全時間を答え忘れる。

- 6月16日のインシデント発覚日を起点に考えてしまい、期間を「6月16日」と誤記する。

- 事前申請の「7時」を「7時30分」と読み違える。申請時刻と実際のログ時刻は別物です。

- 「9時30分」を「9時10分」(保守作業終了)と取り違え、予定通り閉じられたFW設定解除時刻を答え損ねる。

FAQ

Q: 不正アクセス開始時刻は「7時40分」なのに、なぜ期間の開始を「7時0分」とするのですか?

A: FWが“許可”に変わった瞬間から第三者は技術的に接続可能だからです。注記1)と事前申請により、最初に通信を試みるチャンスは「6月14日7時0分」から存在します。

A: FWが“許可”に変わった瞬間から第三者は技術的に接続可能だからです。注記1)と事前申請により、最初に通信を試みるチャンスは「6月14日7時0分」から存在します。

Q: 9時10分に保守作業は終わっていますが、期間の終了を「9時30分」とした理由は?

A: 保守作業の実施状況にかかわらず、FWが“拒否”に戻るのは事前申請の終了時刻「9時30分」と想定されるためです。そこまでは第三者が再度接続を試みても通過できる状態です。

A: 保守作業の実施状況にかかわらず、FWが“拒否”に戻るのは事前申請の終了時刻「9時30分」と想定されるためです。そこまでは第三者が再度接続を試みても通過できる状態です。

Q: 6月16日に発覚した後もFWは開放されたままではありませんか?

A: 図3・図4には6月16日以降にFWを再び“許可”へ変更した記録はなく、通常はルール4が“拒否”に戻っているため接続は不可です。

A: 図3・図4には6月16日以降にFWを再び“許可”へ変更した記録はなく、通常はルール4が“拒否”に戻っているため接続は不可です。

関連キーワード: SSH, ファイアウォール、フィルタリングルール、パスワード推測、インシデント対応

設問3:〔セキュリティインシデントの再発防止〕について、(1)〜(4)に答えよ。

(1)図5中の下線③について、パスフレーズを設定する目的を30字以内で具体的に述べよ。

模範解答

・保守員以外が不正に秘密鍵を利用できないようにするため

・秘密鍵が盗まれても悪用できないようにするため

解説

解答の論理構成

- 図5には「③鍵ペアの秘密鍵には、十分な強度のパスフレーズを設定する」と明記されています。

- 秘密鍵ファイル自体は保守PCに保存されるため、物理的にコピーされる/マルウェアに窃取される恐れがあります。

- そこでパスフレーズを掛け、鍵を使う際に追加の認証要素を要求することで、ファイルが流出しても即座に悪用できない状態にします。

- 以上より、設定目的は「保守員以外による秘密鍵の不正利用を防止し、盗難時でも攻撃を困難にすること」です。

誤りやすいポイント

- 「パスフレーズ=公開鍵保護」と誤解し、秘密鍵側を守る意図を抜かす。

- 暗号強度の説明に終始し、運用時の“盗まれても使えない”観点を落とす。

- パスフレーズがユーザ識別のためと考え、真正性確保の説明だけにしてしまう。

FAQ

Q: パスフレーズは長いほど安全ですか?

A: 一般に長く複雑なほど総当たり攻撃に強くなりますが、ユーザが安全に記憶・管理できる範囲内で十分な強度を確保する設計が必要です。

A: 一般に長く複雑なほど総当たり攻撃に強くなりますが、ユーザが安全に記憶・管理できる範囲内で十分な強度を確保する設計が必要です。

Q: パスフレーズを入力する手間が嫌われます。自動化したい場合は?

A: SSH Agent で一時的に復号鍵をメモリ保持し、一定時間操作を省略できます。ただしマシンロックやタイムアウト設定など追加の保護が不可欠です。

A: SSH Agent で一時的に復号鍵をメモリ保持し、一定時間操作を省略できます。ただしマシンロックやタイムアウト設定など追加の保護が不可欠です。

Q: ハードウェアトークンを使えばパスフレーズは不要ですか?

A: 専用トークンで秘密鍵をハードウェア内に閉じ込める方式ならパスフレーズ不要とする運用もありますが、今回の設問ではソフトウェア鍵ペアを前提としておりパスフレーズ設定が推奨です。

A: 専用トークンで秘密鍵をハードウェア内に閉じ込める方式ならパスフレーズ不要とする運用もありますが、今回の設問ではソフトウェア鍵ペアを前提としておりパスフレーズ設定が推奨です。

関連キーワード: 公開鍵認証、秘密鍵、パスフレーズ、SSH Agent, 不正利用防止

設問3:〔セキュリティインシデントの再発防止〕について、(1)〜(4)に答えよ。

(2)図5中のdに入れる適切な字句を10字以内で答えよ。

模範解答

d:パスワード認証

解説

解答の論理構成

-

問題文の前提

・S氏の提言として「保守用中継サーバ及び顧客管理サーバへのSSH接続の認証方式を、パスワード認証から公開鍵認証に変更する」という記述があります。

・図5には「SSHサーバの設定では、公開鍵認証を有効にするとともに、dを無効にする。」とあります。 -

推論手順

① 引用のとおり認証方式を「パスワード認証から公開鍵認証に変更」するためには、公開鍵認証を有効にし、旧方式であるパスワード認証を無効にする必要があります。

② よって、空欄 d には無効化される旧方式「パスワード認証」が入るのが自然です。 -

結論

d に入る適切な字句は「パスワード認証」です。

誤りやすいポイント

- 「多要素認証」「チャレンジレスポンス」など高度な方式を連想し、図5の流れを読み落とすケース。

- 「鍵ペア」と聞いて“秘密鍵”や“公開鍵”を空欄に入れようとする早合点。

- 「公開鍵認証を有効に」とあるため“公開鍵認証”を無効にすると思い込む逆読み。

FAQ

Q: 公開鍵認証とパスワード認証は同時に有効でも問題ないのでは?

A: 同時有効にすると攻撃者は依然としてパスワード総当たり攻撃を試せます。そこで「dを無効にする」ことで攻撃面を一つ減らします。

A: 同時有効にすると攻撃者は依然としてパスワード総当たり攻撃を試せます。そこで「dを無効にする」ことで攻撃面を一つ減らします。

Q: 図5の「秘密鍵に強力なパスフレーズ設定」は必須ですか?

A: 必須です。公開鍵認証でも秘密鍵が漏えいすれば不正接続されるため、パスフレーズで秘密鍵自体を守ります。

A: 必須です。公開鍵認証でも秘密鍵が漏えいすれば不正接続されるため、パスフレーズで秘密鍵自体を守ります。

Q: SSH Agent Forwarding とは何のために使うのですか?

A: 保守用中継サーバに秘密鍵を置かず、利用者端末上の鍵エージェント経由で多段接続することで、万一中継サーバが侵害されても秘密鍵を奪われない仕組みです。

A: 保守用中継サーバに秘密鍵を置かず、利用者端末上の鍵エージェント経由で多段接続することで、万一中継サーバが侵害されても秘密鍵を奪われない仕組みです。

関連キーワード: 公開鍵認証、パスワード認証、SSH, 認証強化、鍵ペア

設問3:〔セキュリティインシデントの再発防止〕について、(1)〜(4)に答えよ。

(3)本文中のeに入れる適切な字句を5字以内で答えよ。

模範解答

e:秘密鍵

解説

解答の論理構成

- 公開鍵認証では「公開鍵」と対になる「秘密鍵」を用いて認証を行います。図5には

――「公開鍵認証に使う鍵ペアは、各保守員が保守PCごとに作成し、管理する。」

とあり、鍵ペアの存在が明示されています。 - S氏の提言は「保守用中継サーバに保存しない運用」により第三者の流用を防ぐことです。本文には

――「顧客管理サーバへのSSH接続に必要eを利用されないように、保守用中継サーバに保存しない運用にしましょう。」

――「SSH Agent Forwarding…保守作業のSSH接続に必要なeの全てを保守PCにだけ保存する」

と記載され、保守PC側だけに保持すべきファイルを示唆しています。 - SSH Agent Forwarding が外部に持ち出さないのは “秘密鍵” です。公開鍵は相手先サーバへ配布する前提のため「保存しない」対象には該当しません。

- 以上より、e に入る語は「秘密鍵」と判断できます。

誤りやすいポイント

- 公開鍵と秘密鍵の役割を逆に覚えるミス。公開鍵は配布しても安全、秘密鍵は厳重保管という基本を再確認しましょう。

- 「パスフレーズ」や「鍵ペア」全体と混同して解答するケース。設問は “利用されないように” とあるため、流出すると直接悪用される秘密鍵だけを指します。

- SSH Agent Forwarding を「踏み台サーバに鍵をコピーする機能」と誤解すること。実際は秘密鍵をローカル保持のまま代理署名を行う仕組みです。

FAQ

Q: 公開鍵は保守用中継サーバに残しても問題ありませんか?

A: はい。公開鍵は認証情報ではなく検証情報なので漏えいしてもリスクは低く、通常はサーバ側に登録します。

A: はい。公開鍵は認証情報ではなく検証情報なので漏えいしてもリスクは低く、通常はサーバ側に登録します。

Q: SSH Agent Forwarding を使うときの追加リスクはありますか?

A: Forwarding ソケットが攻撃者に奪取されると代理署名が可能になるため、ssh -A の多用は避け、信頼できる中継先のみに限定する運用が推奨されます。

A: Forwarding ソケットが攻撃者に奪取されると代理署名が可能になるため、ssh -A の多用は避け、信頼できる中継先のみに限定する運用が推奨されます。

Q: パスフレーズを設定していれば秘密鍵をサーバに置いても安全ですか?

A: パスフレーズが強固でも、鍵ファイル自体が入手されると総当たり攻撃の危険があります。物理的に持ち出されない場所に保管することが原則です。

A: パスフレーズが強固でも、鍵ファイル自体が入手されると総当たり攻撃の危険があります。物理的に持ち出されない場所に保管することが原則です。

関連キーワード: 公開鍵認証、秘密鍵、SSH, 鍵管理、Agent Forwarding

設問3:〔セキュリティインシデントの再発防止〕について、(1)〜(4)に答えよ。

(4)本文中のfに入れる適切な字句を20字以内で答えよ。

模範解答

f:送信元IPアドレスを固定にする

解説

解答の論理構成

-

問題文では、保守PC-B/Cを「VPN装置を介して又は直接、M社内のネットワークに接続」したうえで保守用中継サーバにアクセスさせる構想が示されています。

引用:

「Fさんは、保守PC-B及び保守PC-Cを、VPN装置を介して又は直接、M社内のネットワークに接続させた後に、インターネット経由で保守用中継サーバにアクセスさせることを考えた。」 -

その直後に、空欄 f が登場します。

引用:

「このとき、fことができれば、保守用中継サーバへのアクセスを表1の項番4のルールを変更することによって制限できる。」 -

表1 項番4 は「送信元:c/宛先:保守用中継サーバ/サービス:SSH/動作:拒否」となっており、送信元条件を絞り込めば “拒否” を “許可” に置き換えて利用者限定のアクセス制御が可能です。

したがって項番4で「許可」としたい対象を明確に特定できるよう、送信元に静的な値(=固定 IP アドレス)を割り当てるのが最も直接的な方法になります。 -

VPN 接続や社内ネットワーク経由であっても、グローバル IP アドレスが変動するままでは FW ルールで個別ホストを指定できません。逆に「送信元IPアドレスを固定にする」ことで、FW の送信元欄に特定アドレスを記述し、アクセス元を限定できます。

以上より、f に入る語句は

「送信元IPアドレスを固定にする」

です。

「送信元IPアドレスを固定にする」

です。

誤りやすいポイント

- 「VPN で接続=安全」と早合点し、FW 側での追加制御が不要と考えてしまう。

- 「DNS 名や証明書による制御」を想起しがちだが、FW の送信元欄は IP ベースで評価される点を見落とす。

- 表1 項番3(許可)と項番4(拒否)の違いを読み違え、送信元ではなく宛先側を固定すれば良いと誤答するケース。

FAQ

Q: VPN であれば動的 IP でも安全ではないのですか?

A: VPN 自体の暗号化・認証は有効ですが、FW 側で「誰が」通るかまでは区別できません。固定 IP にすることで FW のレイヤでも多重にアクセス元を限定できます。

A: VPN 自体の暗号化・認証は有効ですが、FW 側で「誰が」通るかまでは区別できません。固定 IP にすることで FW のレイヤでも多重にアクセス元を限定できます。

Q: 固定できない場合の代替策は?

A: ダイナミック DNS + IP リスト自動更新などがありますが、更新遅延や誤設定リスクが増すため、設問の意図するシンプルな固定 IP の方が管理しやすいです。

A: ダイナミック DNS + IP リスト自動更新などがありますが、更新遅延や誤設定リスクが増すため、設問の意図するシンプルな固定 IP の方が管理しやすいです。

Q: 保守用中継サーバ側で公開鍵認証にしたのに、なぜ FW 制御も必要?

A: 認証方式だけではソフトウェア脆弱性や設定ミスを防ぎ切れません。ネットワーク層で接続元を絞ることは多層防御の基本です。

A: 認証方式だけではソフトウェア脆弱性や設定ミスを防ぎ切れません。ネットワーク層で接続元を絞ることは多層防御の基本です。

関連キーワード: IPアドレス制限、ファイアウォール、SSH, VPN, 多層防御