情報処理安全確保支援士 2021年 秋期 午後1 問02

システム開発での情報漏えい対策に関する次の記述を読んで、設問1〜3に答えよ。

R社は従業員500名の情報サービス事業者である。営業部門、システム開発部門及び管理部門があり、管理部門内の情報システム部が社内の情報システムを管理している。システム開発部門の従業員は、一つ以上のシステム開発プロジェクト(以下、プロジェクトという)に参加している。

同業他社でのシステム開発において、情報漏えいが発生したことから、情報システム部のK部長は部下のZ主任に、プロジェクトにおいて秘密として扱われている設計文書(以下、設計秘密という)の管理について、問題がないか調査するように指示した。

〔設計秘密の管理〕

R社の規則では、設計秘密は次のように管理することになっている。

・設計秘密は、R社指定の文書作成ソフトウェア(以下、Wソフトという)を使ってPC上で作成及び暗号化を行い、R社のネットワーク内のファイルサーバだけに保管する。ファイルサーバでは、プロジェクト単位にディレクトリを分け、各ディレクトリにはプロジェクトメンバだけがアクセスできるように、各プロジェクトのマネージャがアクセス権限を設定する。

・Wソフトでは、パスワードを基に256ビットの鍵が生成され、その鍵を使って、ファイルがAESで暗号化される。ファイルを開くときには、パスワードの入力が求められる。設計秘密には、プロジェクト単位のパスワード(以下、Pパスワードという)を使用する。

・プロジェクトごとに、協力会社のT社と秘密保持契約を結び、設計秘密を共有する。設計秘密は、T協力会社のT社と秘密保持契約を結び、設計秘密を共有す社内でもR社と同様の設備に保管し、アクセス権限を設定する。

・R社とT社の間で設計秘密をやり取りする際には、Webブラウザからクラウドストレージサービスを利用する。R社は、このクラウドストレージサービスでは、プロジェクト単位にディレクトリを分け、各ディレクトリにはR社とT社のプロジェクトメンバだけがアクセスできるようにアクセス権限を設定する。

・プロジェクトを離任する者が出た場合には、ファイルサーバとクラウドストレージサービスに保管しているプロジェクトの設計秘密に対して、離任者がアクセスできないようにする。

〔管理についての問題〕

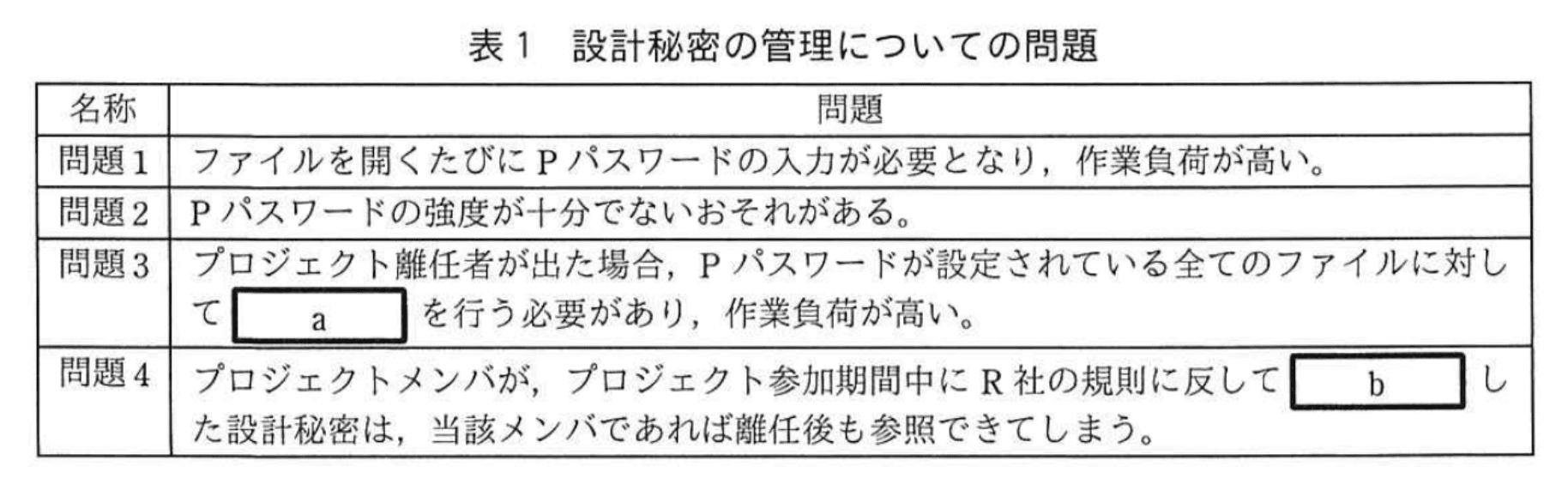

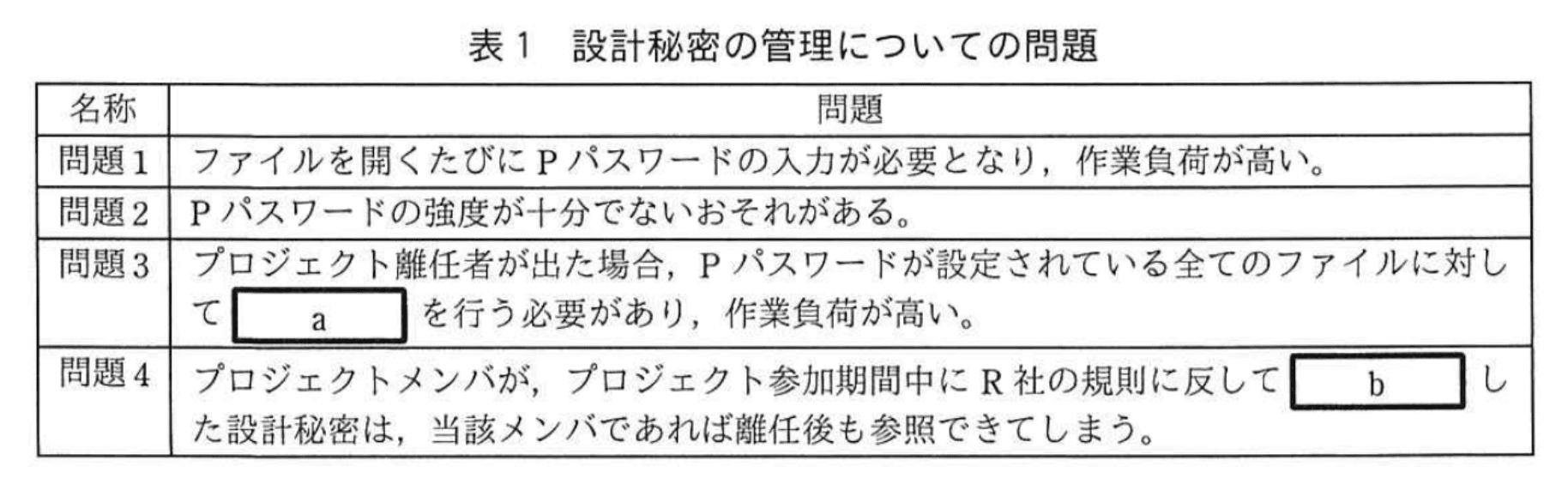

Z主任が、各プロジェクトのマネージャに、設計秘密の管理についてヒアリングしたところ、表1に示す問題があることが分かった。

〔問題への対策の検討〕

Z主任は問題の解決に向けて、IRM(Information Rights Management)製品による対策を検討することにした。

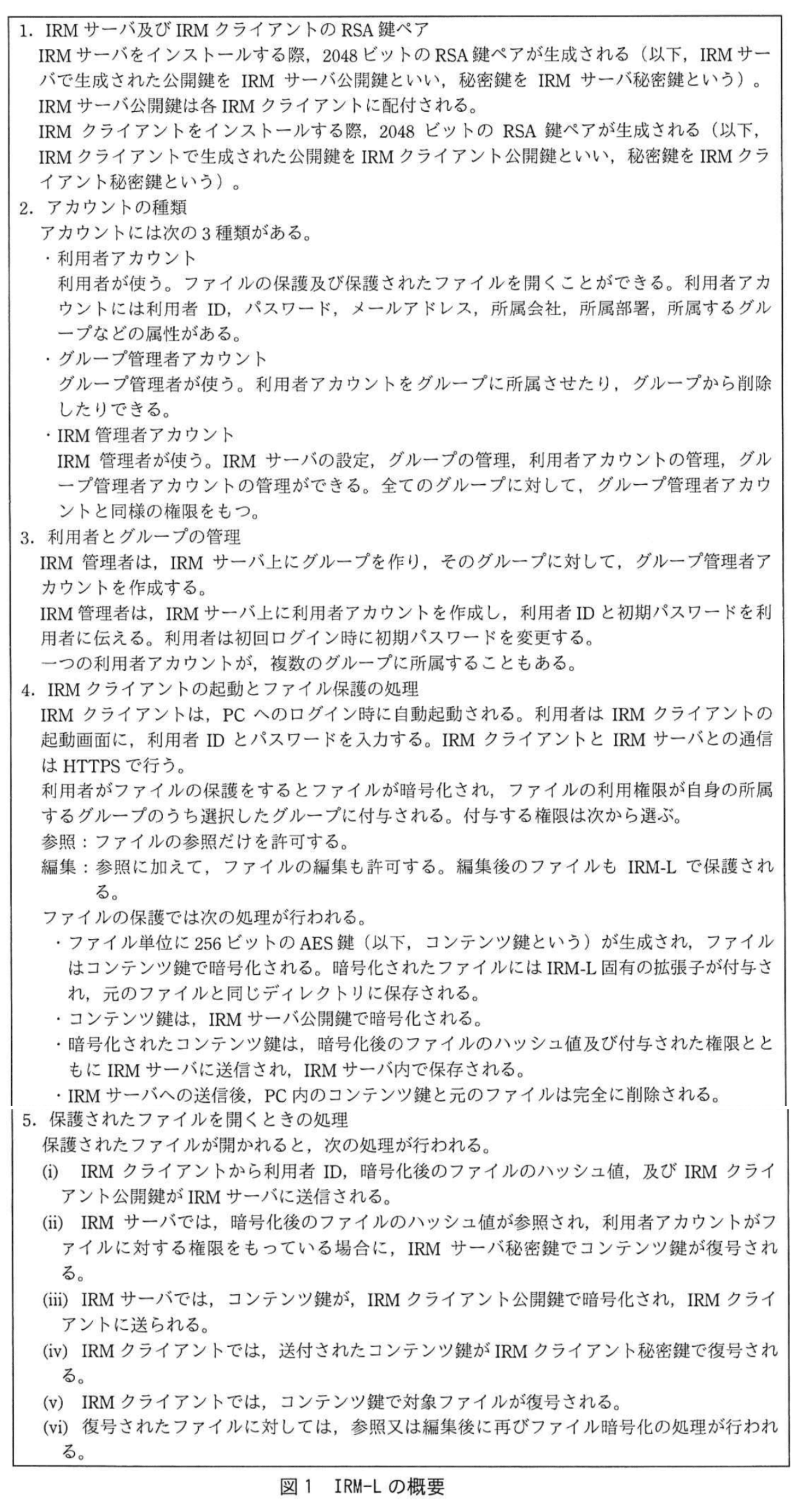

Z主任は、導入実績の豊富なL社のIRM製品(以下、IRM-Lという)によって表1中の問題が解決できるかどうかを確認することにした。IRM-Lは、複数の利用者から成るグループ単位にアクセス権限の付与ができる。IRM-LはIRMクライアントとIRMサーバから構成される。IRMクライアントは、PCにインストールされ、ファイルの暗号化及び復号を行う。IRMサーバは、IRMクライアントの管理を行う。IRM-Lの概要を図1に示す。

〔問題への対策の検討〕

Z主任は問題の解決に向けて、IRM(Information Rights Management)製品による対策を検討することにした。

Z主任は、導入実績の豊富なL社のIRM製品(以下、IRM-Lという)によって表1中の問題が解決できるかどうかを確認することにした。IRM-Lは、複数の利用者から成るグループ単位にアクセス権限の付与ができる。IRM-LはIRMクライアントとIRMサーバから構成される。IRMクライアントは、PCにインストールされ、ファイルの暗号化及び復号を行う。IRMサーバは、IRMクライアントの管理を行う。IRM-Lの概要を図1に示す。

〔問題への対策の検討〕

Z主任は問題の解決に向けて、IRM(Information Rights Management)製品による対策を検討することにした。

Z主任は、導入実績の豊富なL社のIRM製品(以下、IRM-Lという)によって表1中の問題が解決できるかどうかを確認することにした。IRM-Lは、複数の利用者から成るグループ単位にアクセス権限の付与ができる。IRM-LはIRMクライアントとIRMサーバから構成される。IRMクライアントは、PCにインストールされ、ファイルの暗号化及び復号を行う。IRMサーバは、IRMクライアントの管理を行う。IRM-Lの概要を図1に示す。

〔問題への対策の検討〕

Z主任は問題の解決に向けて、IRM(Information Rights Management)製品による対策を検討することにした。

Z主任は、導入実績の豊富なL社のIRM製品(以下、IRM-Lという)によって表1中の問題が解決できるかどうかを確認することにした。IRM-Lは、複数の利用者から成るグループ単位にアクセス権限の付与ができる。IRM-LはIRMクライアントとIRMサーバから構成される。IRMクライアントは、PCにインストールされ、ファイルの暗号化及び復号を行う。IRMサーバは、IRMクライアントの管理を行う。IRM-Lの概要を図1に示す。

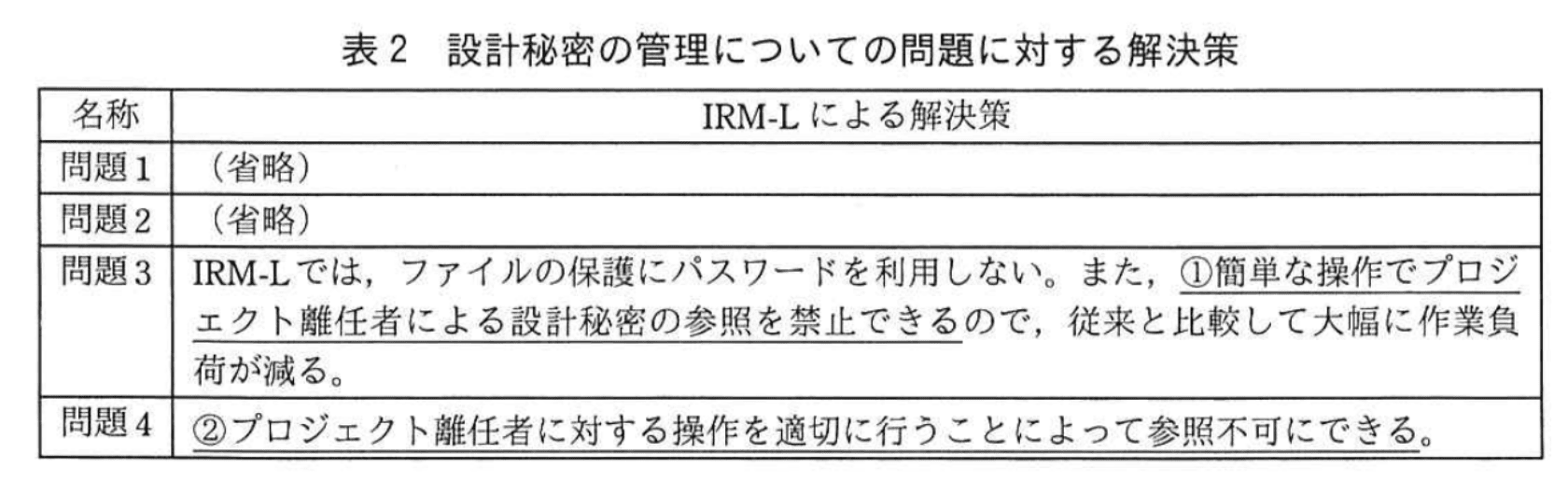

Z主任は、次のように IRM-L を利用することによって、表1中の問題を表2のとおり解決できると考えた。

・各プロジェクトにグループを一つ割り当てる。

・システム開発部門の従業員に IRM-L の利用者アカウントを割り当てる。

・設計秘密は、IRM-L で保護した上で、ファイルサーバに保管する。

・T社のプロジェクトメンバも IRM-L を利用し、IRM-L で保護されたファイルを、クラウドストレージサービスにアップロードする。

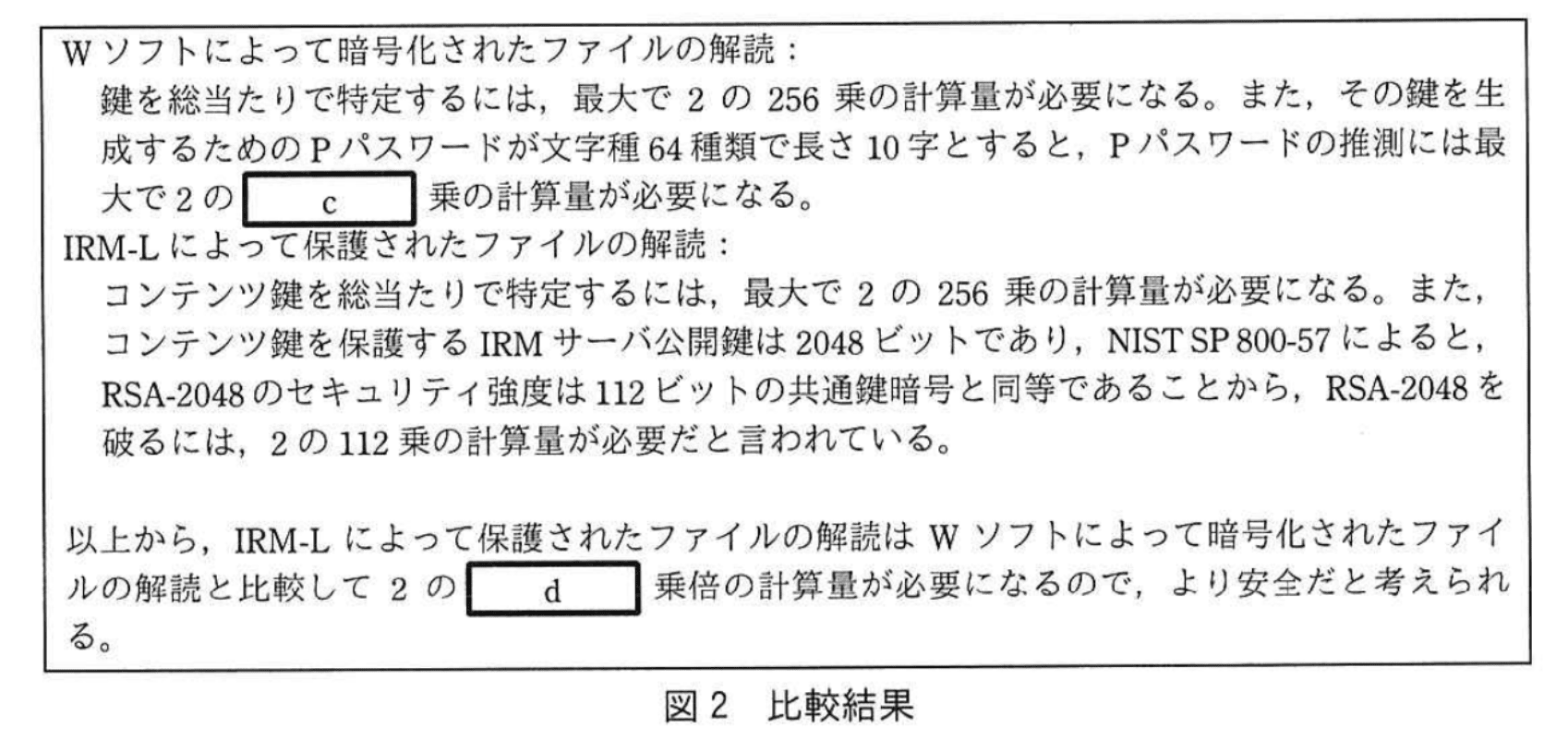

問題2について、Pパスワードの利用状況を調査したところ、英数字と一部の記号を用いた10字程度のパスワードの利用が多いことが分かった。それに基づいて、Wソフトによって暗号化されたファイルと IRM-L によって保護されたファイルの解読に必要な計算量を比較し、結果を図2にまとめた。

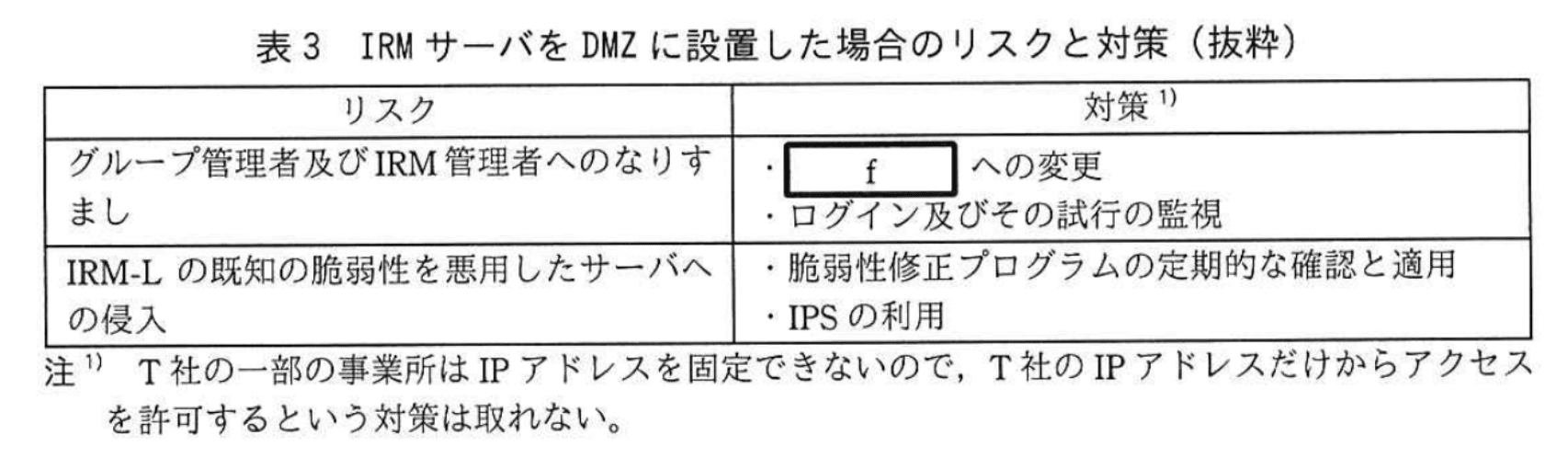

IRM-Lでは、一定時間当たりのログイン試行回数を制限する機能や、一定回数のログイン失敗でアカウントをロックする機能によって、攻撃者がログインに成功するリスクを下げることができる。しかし、利用者IDとパスワードによる認証だけでは、推測が容易なパスワードを利用者が設定してしまうと、長さが10字であったとしてもe攻撃に対して脆弱となるので、fへの変更が可能か検討することにした。

〔社外とのやり取り〕

T社ネットワークからIRMサーバにアクセスするには、IRMサーバをR社のDMSに設置し、インターネットからアクセス可能にする必要がある。Z主任は、IRMサーバをDMZに設置した場合のリスクと対策を表3のとおりまとめた。

IRM-Lの運用について情報システム部で検討した結果、ここまで検討した対策を全て採用した場合でも、③PCがマルウェアに感染してしまうと、設計秘密の内容を不正に取得されてしまう場合があることが分かった。そこで、マルウェア対策の強化も導入計画に盛り込んだ上で、IRM-Lの導入を進めることにした。その後、IRM-Lを導入し、設計秘密に対する情報漏えい対策を強化することができた。

設問1:

表1中のaに入れる適切な字句を15字以内で、表1中のbに入れる適切な字句を10字以内でそれぞれ答えよ。

模範解答

a:Pパスワードの変更

b:PCにコピー

解説

解答の論理構成

- 表1「設計秘密の管理についての問題」の記述は次のとおりです。

「プロジェクト離任者が出た場合、Pパスワードが設定されている全てのファイルに対して a を行う必要があり、作業負荷が高い。」

プロジェクト離任者に閲覧させないためには、ファイルごとに設定した「Pパスワード」を刷新する以外の手段がありません。したがって a は「Pパスワードの変更」になります。 - 同じく表1には次の記述があります。

「プロジェクトメンバが、プロジェクト参加期間中にR社の規則に反して b した設計秘密は、当該メンバであれば離任後も参照できてしまう。」

規則には「設計秘密は...R社のネットワーク内のファイルサーバだけに保管する。」とあり、ローカル PC に保存することは禁じられています。ルールに反した行為として想定されるのは PC 内へのコピーです。よって b は「PCにコピー」と判断できます。

誤りやすいポイント

- a を「アクセス権変更」と誤記するケース

ファイルサーバ側のアクセス権は設定済みで、問題文が指摘している負荷は Wソフト暗号化ファイルの「パスワード更新」に関するものです。 - b を「クラウドへアップロード」と解釈するケース

クラウドストレージは業務フロー上許可されており、違反となるのは「ファイルサーバだけに保管する」という規則に反した PC へのコピーです。

FAQ

Q: なぜ Pパスワードの変更が離任者対策として必要なのですか?

A: 離任者は以前に共有されたパスワードを保持しているため、新しいパスワードに変更しない限り暗号化ファイルを開けてしまうからです。

A: 離任者は以前に共有されたパスワードを保持しているため、新しいパスワードに変更しない限り暗号化ファイルを開けてしまうからです。

Q: IRM-L を導入しても PC へのコピーは防げないのですか?

A: IRM-L はファイルを暗号化したままコピーできるため、コピー自体は可能ですが、権限が削除された利用者は復号できません。コピーだけでは情報を取得できない点が従来方式との違いです。

A: IRM-L はファイルを暗号化したままコピーできるため、コピー自体は可能ですが、権限が削除された利用者は復号できません。コピーだけでは情報を取得できない点が従来方式との違いです。

Q: そもそも PC へのコピーが規則違反と気付くポイントは?

A: 規則に「R社のネットワーク内のファイルサーバだけに保管する」と明記されており、唯一直接矛盾する行為がローカル PC へのコピーだからです。

A: 規則に「R社のネットワーク内のファイルサーバだけに保管する」と明記されており、唯一直接矛盾する行為がローカル PC へのコピーだからです。

関連キーワード: パスワード管理、アクセス権制御、暗号化ファイル、権限剥奪

設問2:〔問題への対策の検討〕について、(1)〜(5)に答えよ。

(1)表2中の下線①について、操作を行えるアカウントだけを解答群から全て選び、記号で答えよ。また、操作を35字以内で具体的に述べよ。

解答群

ア:IRM管理者アカウント

イ:グループ管理者アカウント

ウ:利用者アカウント

模範解答

アカウント:ア、イ

操作:プロジェクト離任者の利用アカウントをグループから削除する。

解説

解答の論理構成

- 表2の下線①は「簡単な操作でプロジェクト離任者による設計秘密の参照を禁止できるので」と記述されています。

- IRM-L ではアクセス権限を「グループ単位に付与」する方式であり、利用者がグループに属しているか否かで参照可否が決まります。

- 【問題文】図1-3「グループ管理者が使う。利用者アカウントをグループに所属させたり、グループから削除したりできる。」

- 【問題文】図1-3「IRM管理者が使う。…全てのグループに対して、グループ管理者アカウントと同様の権限をもつ。」

- 以上より、離任者をグループから外すことで参照権限を一括で剝奪できます。操作権限を持つのは

・「ア:IRM管理者アカウント」

・「イ:グループ管理者アカウント」 - 実際の操作は「プロジェクト離任者の利用アカウントをグループから削除する」ことです。これで該当ファイルの復号要求時に権限が確認できず、参照不可となります。

誤りやすいポイント

- 「利用者アカウントが自分でパスワードを変更すれば参照不可」と誤解しやすいですが、IRM-L はパスワードではなくグループ所属で制御します。

- ファイルごとにアクセス設定を個別変更する必要があると考えがちですが、グループから削除するだけで全ファイルに一括適用できます。

- 「利用者アカウントの削除」と「グループからの削除」を混同しやすい点に注意が必要です。後者なら他プロジェクトへの影響を与えません。

FAQ

Q: 離任者が複数プロジェクトに所属していた場合は?

A: 離任したプロジェクトのグループだけから削除すれば、他プロジェクトに与えられた権限は残せます。

A: 離任したプロジェクトのグループだけから削除すれば、他プロジェクトに与えられた権限は残せます。

Q: グループ管理者とIRM管理者の違いは?

A: グループ管理者は担当グループ内だけを操作でき、IRM管理者は全グループを対象に同様の操作が可能です。

A: グループ管理者は担当グループ内だけを操作でき、IRM管理者は全グループを対象に同様の操作が可能です。

Q: ファイルを一旦ダウンロードされていた場合はどうなる?

A: ダウンロード済みでも開く際にIRMサーバへ問い合わせるため、グループから削除後は復号に失敗し閲覧できません。

A: ダウンロード済みでも開く際にIRMサーバへ問い合わせるため、グループから削除後は復号に失敗し閲覧できません。

関連キーワード: グループ管理、アクセス権限、離任者対策、利用者アカウント、権限剝奪

設問2:〔問題への対策の検討〕について、(1)〜(5)に答えよ。

(2)表2中の下線②について、参照不可になるのは、図1中の5.のどの処理でエラーになるからか。(i)〜(vi)の記号で答えよ。

模範解答

a:(ii)

解説

解答の論理構成

- 表2では「②プロジェクト離任者に対する操作を適切に行うことによって参照不可にできる。」と記載されています。離任者をグループから外す、または利用者アカウントを無効化することが「適切な操作」に相当します。

- 問題文には「IRM-Lは、複数の利用者から成るグループ単位にアクセス権限の付与ができる。」とあり、ファイルに付与された権限はグループを介して管理されます。

- 「図1中の5. 保護されたファイルを開くときの処理」では、(i)〜(vi) の順にクライアントとサーバがやり取りし、利用者に権限があるかをサーバ側で判定したうえでコンテンツ鍵を返す流れになっています。

- 離任者がグループから削除されると、サーバは該当利用者アカウントをファイルの権限一覧に見つけられません。その結果、コンテンツ鍵を返す処理が実行できずエラーとなります。

- 権限判定とコンテンツ鍵復号の可否を決めているのは (ii) の処理であるため、参照不可になる箇所は (ii) となります。

誤りやすいポイント

- ファイルの復号鍵を返さないのは「最終的に鍵をクライアントが復号できないから」と考えて (iv) と答えてしまう。実際にはサーバが鍵を渡さない時点で失敗する。

- (i) を「利用者IDを送るだけだからエラーになる」と誤解するケース。IDを送るだけでは権限チェックはまだ行われていない。

- グループから削除してもローカルに残っているファイルを直接開けると誤想定し、IRM のサーバ照会ステップを見落とす。

FAQ

Q: 離任者がローカルにコピーしておいた保護ファイルをオフラインで開くことはできますか?

A: できません。開くたびにサーバからコンテンツ鍵を取得する必要があるため、サーバ照会に失敗して復号できません。

A: できません。開くたびにサーバからコンテンツ鍵を取得する必要があるため、サーバ照会に失敗して復号できません。

Q: 権限変更が反映されるまでタイムラグはありますか?

A: アカウント削除やグループ変更はサーバ上で即時反映されるため、次回ファイルを開くリクエストから適用されます。

A: アカウント削除やグループ変更はサーバ上で即時反映されるため、次回ファイルを開くリクエストから適用されます。

Q: (iii) ではなく (ii) で失敗する理由は?

A: (iii) はサーバが既に復号した鍵をクライアント公開鍵で再暗号化して返送する工程です。権限が通らず鍵を復号できなければ (iii) まで進みません。

A: (iii) はサーバが既に復号した鍵をクライアント公開鍵で再暗号化して返送する工程です。権限が通らず鍵を復号できなければ (iii) まで進みません。

関連キーワード: アクセス制御、鍵管理、グループ権限、認可、権限剥奪

設問2:〔問題への対策の検討〕について、(1)〜(5)に答えよ。

(3)図2中のc、dに入れる適切な整数を答えよ。

模範解答

c:60

d:196

解説

解答の論理構成

-

【問題文】では

“Pパスワードが文字種64種類で長さ10字とすると、Pパスワードの推測には最大で2のc乗の計算量が必要になる。”

とあります。

1文字当たりの選択肢は“64”=、長さは“10”字なので

したがって c=60 です。 -

つづいて【問題文】の記述を確認します。

“鍵を総当たりで特定するには、最大で2の256乗の計算量が必要になる。”

“IRM-Lでは…コンテンツ鍵を総当たりで特定するには、最大で2の256乗の計算量が必要になる。”

さらに、“IRM-Lによって保護されたファイルの解読はWソフトによって暗号化されたファイルの解読と比較して2のd乗倍の計算量が必要になる” とあります。

Wソフト側は上で求めた 、IRM-L側は がボトルネックです。

比率はよって d=196 となります。

誤りやすいポイント

- “RSA-2048 のセキュリティ強度 112ビット”という記述に引きずられ、IRM-L側の計算量を “2の112乗” としてしまうミス。問題文には “暗号化されたコンテンツ鍵は入手できない” と書かれており、RSAを攻撃する経路が取れない点を読み落としがちです。

- 64種類= の換算を忘れ、64^10 をそのまま計算しようとして手間取るケース。冪乗の指数法則を使うと即座に 60 が導けます。

- “2のd乗倍” という表現を“差”ではなく“和”と勘違いし、 を取ってしまう混同。

FAQ

Q: 112ビットの強度を考慮しなくて良いのはなぜ?

A: 【問題文】に “暗号化されたコンテンツ鍵は入手できないと考えてよい” とあるため、RSA鍵を破るシナリオが前提になっていません。従って最小工数の攻撃は AES-256 への総当たりになります。

A: 【問題文】に “暗号化されたコンテンツ鍵は入手できないと考えてよい” とあるため、RSA鍵を破るシナリオが前提になっていません。従って最小工数の攻撃は AES-256 への総当たりになります。

Q: 64種類の文字種という言い回しは何を示していますか?

A: 英大文字26+英小文字26+数字10+記号2 などを合わせた総数が“64”で、2進数に換算すると 通りということです。

A: 英大文字26+英小文字26+数字10+記号2 などを合わせた総数が“64”で、2進数に換算すると 通りということです。

Q: d を “256” のままにするのは誤りですか?

A: はい。2のd乗“倍”という比較なので、Wソフト側の 2の60乗 を差し引いた指数 “256−60” を取らなければなりません。

A: はい。2のd乗“倍”という比較なので、Wソフト側の 2の60乗 を差し引いた指数 “256−60” を取らなければなりません。

関連キーワード: 総当たり攻撃、パスワード空間、文字種、暗号強度、指数法則

設問2:〔問題への対策の検討〕について、(1)〜(5)に答えよ。

(4)本文中のeに入れる適切な字句を答えよ。

模範解答

e:辞書

解説

解答の論理構成

- 【問題文】には

「利用者IDとパスワードによる認証だけでは、推測が容易なパスワードを利用者が設定してしまうと、長さが10字であったとしてもe攻撃に対して脆弱となる」

とあります。ここで求められているのは、弱いパスワードを“総当たりではなく、既知の単語リストから試行する手法”を示す語です。 - パスワードが「英数字と一部の記号を用いた10字程度」であっても、単語やフレーズを元にしたものが多い場合、攻撃者は単語リストを使った試行で効率的に破ることができます。

- このように「総当たり(ブルートフォース)」よりも“辞書”に登録された候補を優先的に試す代表的な攻撃が「辞書攻撃」です。

- したがって e には「辞書」が入るのが妥当です。

誤りやすいポイント

- 「総当たり攻撃(ブルートフォース)」と混同しやすいですが、文脈は“推測が容易”“単語リスト”を示唆しており、より限定的な「辞書攻撃」を指しています。

- 「パスワード長=安全」と早合点しがちですが、辞書攻撃では長さより“構造”が弱点になることを見落としやすいです。

- e は攻撃名の一語で答える必要があります。形容詞や説明を加えると減点対象となる可能性があります。

FAQ

Q: ブルートフォース攻撃ではなく辞書攻撃が強調される理由は何ですか?

A: ブルートフォースは文字種×桁数の全組合せを試行しますが、辞書攻撃は“よく使われる単語やフレーズ”を優先的に試すため、実運用で弱いパスワードを短時間で破れる可能性が高いからです。

A: ブルートフォースは文字種×桁数の全組合せを試行しますが、辞書攻撃は“よく使われる単語やフレーズ”を優先的に試すため、実運用で弱いパスワードを短時間で破れる可能性が高いからです。

Q: 辞書攻撃に対して有効な対策は何ですか?

A: ランダム性を高める(長く複雑にする)、辞書に載らない語列を採用する、多要素認証を導入する、アカウントロックや試行回数制限を設定することなどが挙げられます。

A: ランダム性を高める(長く複雑にする)、辞書に載らない語列を採用する、多要素認証を導入する、アカウントロックや試行回数制限を設定することなどが挙げられます。

Q: IRM-L の導入で辞書攻撃のリスクは完全に消えますか?

A: いいえ。IRM-L でもパスワード(利用者アカウント)が存在する以上、弱いパスワードを設定すれば辞書攻撃の対象になります。したがって、パスワードポリシの強化や多要素認証が必要です。

A: いいえ。IRM-L でもパスワード(利用者アカウント)が存在する以上、弱いパスワードを設定すれば辞書攻撃の対象になります。したがって、パスワードポリシの強化や多要素認証が必要です。

関連キーワード: 辞書攻撃、ブルートフォース、パスワード強度、多要素認証、アカウントロック

設問2:〔問題への対策の検討〕について、(1)〜(5)に答えよ。

(5)本文中及び表3中のfに入れる適切な字句を10字以内で答えよ。

模範解答

f:多要素認証

解説

解答の論理構成

- 【問題文】では「利用者IDとパスワードによる認証だけでは、推測が容易なパスワードを利用者が設定してしまうと、長さが10字であったとしてもe攻撃に対して脆弱となるので、fへの変更が可能か検討することにした。」とあります。

- 同じく表3でも「グループ管理者及びIRM管理者へのなりすまし」の対策として「・ fへの変更」と明記されています。

- 推測が容易なパスワードを補強し、成りすましを防ぐために一般的に採用されるのが、生体情報やハードウェアトークンなど第二要素を追加する方式です。

- 複数の認証要素を組み合わせる方式は、パスワード単体では成立しない安全性を提供するため、総称して「多要素認証」と呼ばれます。

- よって f に入る語句は「多要素認証」と判断できます。

誤りやすいポイント

- 「強力なパスワードポリシ」「ワンタイムパスワード」と単一要素の強化策だけで済むと誤解しがちです。問題文は“変更”を求めており、要素追加の意味を含む点に注意が必要です。

- 「二要素認証」か「多要素認証」かで迷うケースがありますが、生体情報+パスワード+端末証明書など三要素以上へ拡張する可能性も示唆されるため、汎用的な「多要素認証」が適切です。

- 表3の「なりすまし対策」は利用者全般ではなく“管理者アカウント”を対象にしているため、より強度の高い方式が求められることを読み落としやすいです。

FAQ

Q: 二要素認証と多要素認証の違いはありますか?

A: 二要素認証は異なる2種類の要素を使う方式、多要素認証は2種類以上すべてを含む上位概念です。本設問では拡張性を示すため「多要素認証」が望ましい表現になります。

A: 二要素認証は異なる2種類の要素を使う方式、多要素認証は2種類以上すべてを含む上位概念です。本設問では拡張性を示すため「多要素認証」が望ましい表現になります。

Q: 多要素認証を導入するとパスワードポリシは不要になりますか?

A: 不要にはなりません。パスワードは依然として1要素として利用されるため、推測耐性を高めるポリシ設定は並行して実施すべきです。

A: 不要にはなりません。パスワードは依然として1要素として利用されるため、推測耐性を高めるポリシ設定は並行して実施すべきです。

Q: 管理者だけ多要素認証にしても効果はありますか?

A: 管理者アカウントは特権が大きく、狙われやすいため導入効果は高いです。最終的には一般利用者にも展開することで組織全体の安全性が向上します。

A: 管理者アカウントは特権が大きく、狙われやすいため導入効果は高いです。最終的には一般利用者にも展開することで組織全体の安全性が向上します。

関連キーワード: 多要素認証、ブルートフォース攻撃、認証方式、アカウントロック、パスワード強度

設問3:

本文中の下線③について、どのような動作をするマルウェアに感染すると不正に取得されるか。不正取得時のマルウェアの動作を45字以内で具体的に述べよ。

模範解答

利用者がファイルを開いたとき、画面をキャプチャし、攻撃者に送信する動作

解説

解答の論理構成

- 問題文には「③PCがマルウェアに感染してしまうと、設計秘密の内容を不正に取得されてしまう場合がある」とあります。これは、IRM-L で保護されたファイルであっても、PC 上で正当利用者が閲覧する瞬間には平文になることを示しています。

- 平文となった設計秘密を第三者が盗むには、その“閲覧中”を狙うのが最も確実です。典型的な方法が画面のキャプチャ取得です。

- マルウェアが「利用者がファイルを開いた瞬間に画面をキャプチャし、外部へ送信する」なら、暗号やアクセス制御を迂回して内容を不正取得できます。

- 以上より、模範解答のとおり「利用者がファイルを開いたとき、画面をキャプチャし、攻撃者に送信する動作」が最適解となります。

誤りやすいポイント

- 「暗号化ファイル自体を盗む」だけでは復号鍵が手に入らず内容は読めません。閲覧中の平文を狙う必要があります。

- キーロガーでパスワードを盗めば十分と考えがちですが、本設問は「③」の記述が示すように“マルウェア感染後の不正取得”が前提です。パスワード窃取より画面キャプチャの方が直接的です。

- ファイルをコピーしても IRM 制御が残るので参照できません。コピーではなく「表示された内容」を奪う点に注意しましょう。

FAQ

Q: キーロガー型マルウェアでは解答になりませんか?

A: パスワードを入力する機会がなくても閲覧中の平文は存在するため、問題文の趣旨は“閲覧時の内容そのもの”の窃取です。画面キャプチャがより直接的です。

A: パスワードを入力する機会がなくても閲覧中の平文は存在するため、問題文の趣旨は“閲覧時の内容そのもの”の窃取です。画面キャプチャがより直接的です。

Q: メモリダンプをとるマルウェアでも良いのですか?

A: 技術的には可能ですが、設問は受験者が分かりやすく具体的に答えられる表現を求めています。画面キャプチャが代表的かつ簡潔です。

A: 技術的には可能ですが、設問は受験者が分かりやすく具体的に答えられる表現を求めています。画面キャプチャが代表的かつ簡潔です。

Q: 画面キャプチャを防ぐ手段はありますか?

A: 画面転送検知や仮想ディスプレイ上での閲覧などの方法がありますが、根本的にはエンドポイントのマルウェア対策強化が不可欠です。

A: 画面転送検知や仮想ディスプレイ上での閲覧などの方法がありますが、根本的にはエンドポイントのマルウェア対策強化が不可欠です。

関連キーワード: マルウェア、画面キャプチャ、情報漏えい、エンドポイント保護、平文取得