情報処理安全確保支援士 2021年 秋期 午後1 問03

PCのマルウェア対策に関する次の記述を読んで、設問1~3に答えよ。

Q社は、従業員100名の金属加工会社である。Q社には、総務部、営業部及び技術部がある。

Q社では、全従業員にPCを貸与している。総務部員のPCは総務部LANに、営業部員のPCは営業部LANに、技術部員のPCは技術部LANに接続されている。業務に必要なソフトウェアを自らインストールして使用したいという各部からの要求に対応するために、貸与しているPCの従業員の利用者IDに管理者権限を付与している。

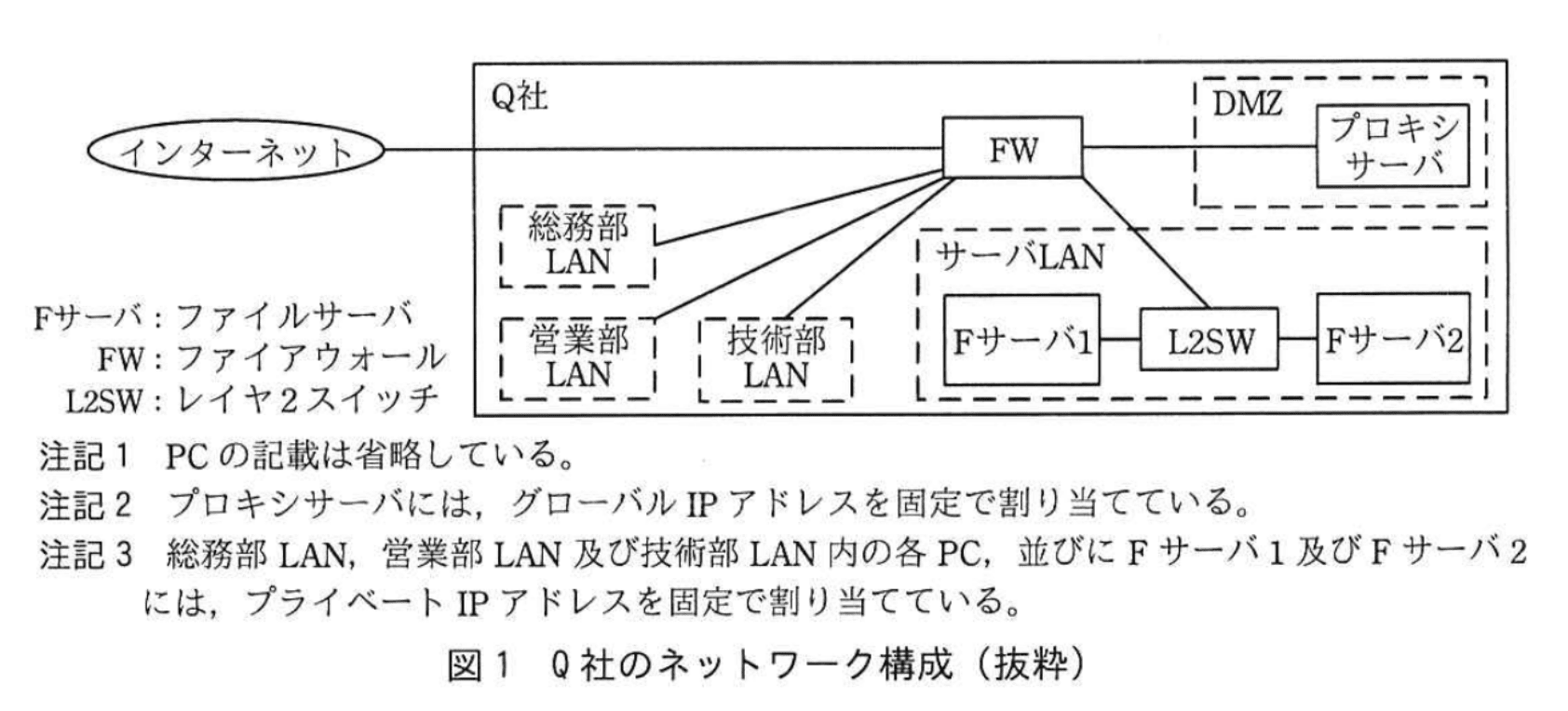

〔Q社のネットワーク構成〕

Q社の情報システムの管理は、総務部情報システム係のD主任とEさんが行っている。Q社のネットワーク構成を図1に示す。

Fサーバ1及びFサーバ2には、PC上のWebブラウザを使ってアクセスする。利用者ID及びパスワードでログインした後、ファイルの格納及び取り出しが行える。Fサーバ1、Fサーバ2及びPCのそれぞれのhostsファイルには、プロキシサーバ、Fサーバ1及びFサーバ2のホスト名とIPアドレスが登録されている。

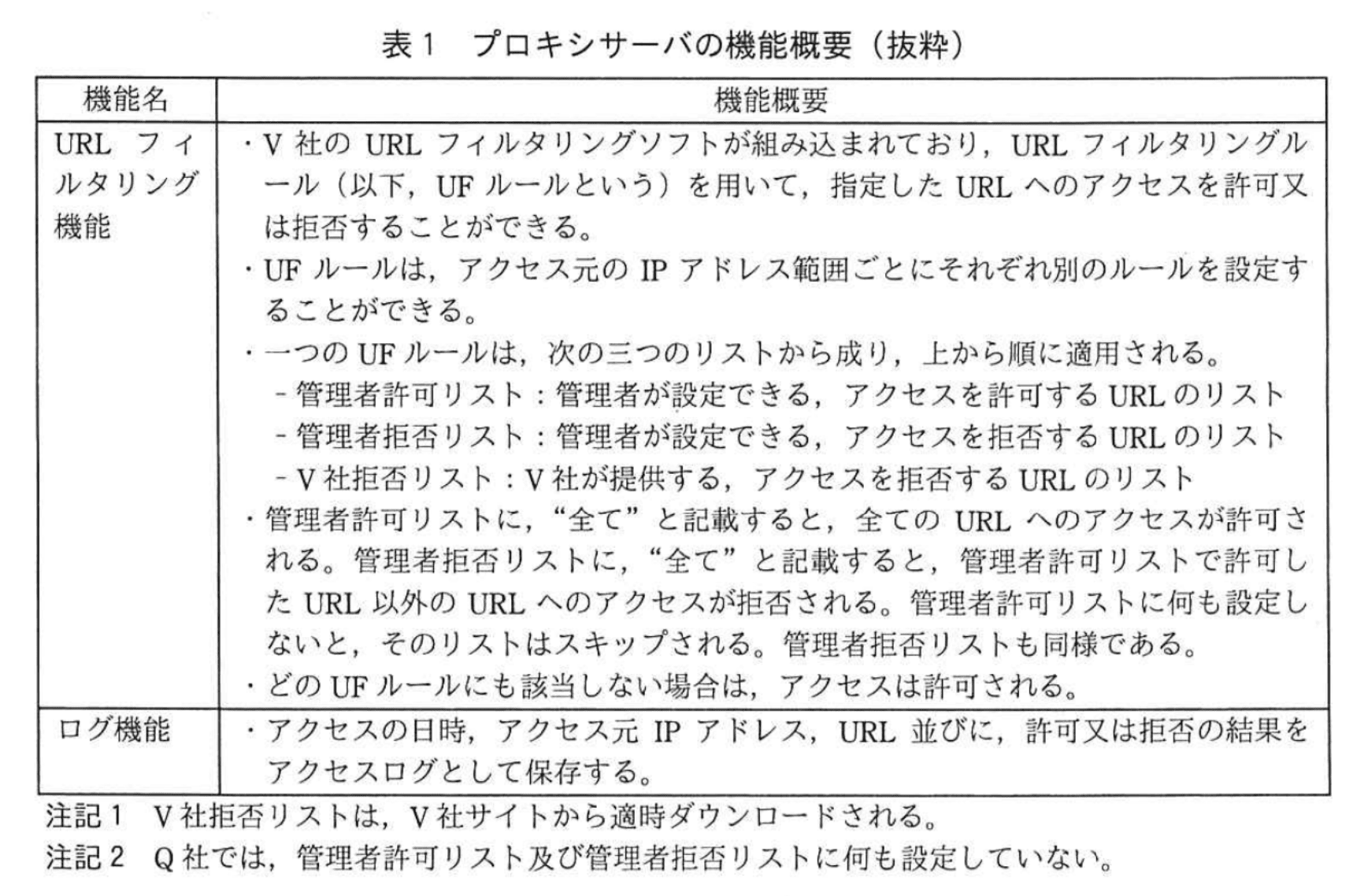

プロキシサーバの機能概要を表1に示す。

Q社では、PC及びサーバに、V社のマルウェア対策ソフトを導入し、リアルタイムスキャンを有効にしている。マルウェア定義ファイルは、PCでは起動時及び毎朝9時に、サーバでは毎朝9時に、自動でV社のマルウェア定義ファイル配布サイト(以下、V社配布サイトという)にHTTPSで接続し、更新している。PCの利用者及びサーバの管理者は、マルウェア対策ソフトの画面の操作によってマルウェア定義ファイルを手動で更新することもできる。さらに、別のPCを用いてマルウェア定義ファイルをV社配布サイトから手動でダウンロードし、そのファイルを保存したDVD-Rを用いて更新することもできる。Fサーバ1及びFサーバ2がインターネットと通信するのは、マルウェア定義ファイルの更新時だけである。

Fサーバ1及びFサーバ2に、OS及びアプリケーションソフトウェアの脆弱性修正プログラムを適用する場合、Eさんが、各ベンダのサイトから脆弱性修正プログラムをPCにダウンロードしてDVD-Rに保存し、サーバに適用している。

Eさんは、週次アクセスログ調査として、毎週月曜日の10時に、前週の月曜日から日曜日までのFサーバ1及びFサーバ2へのアクセスログを調査している。

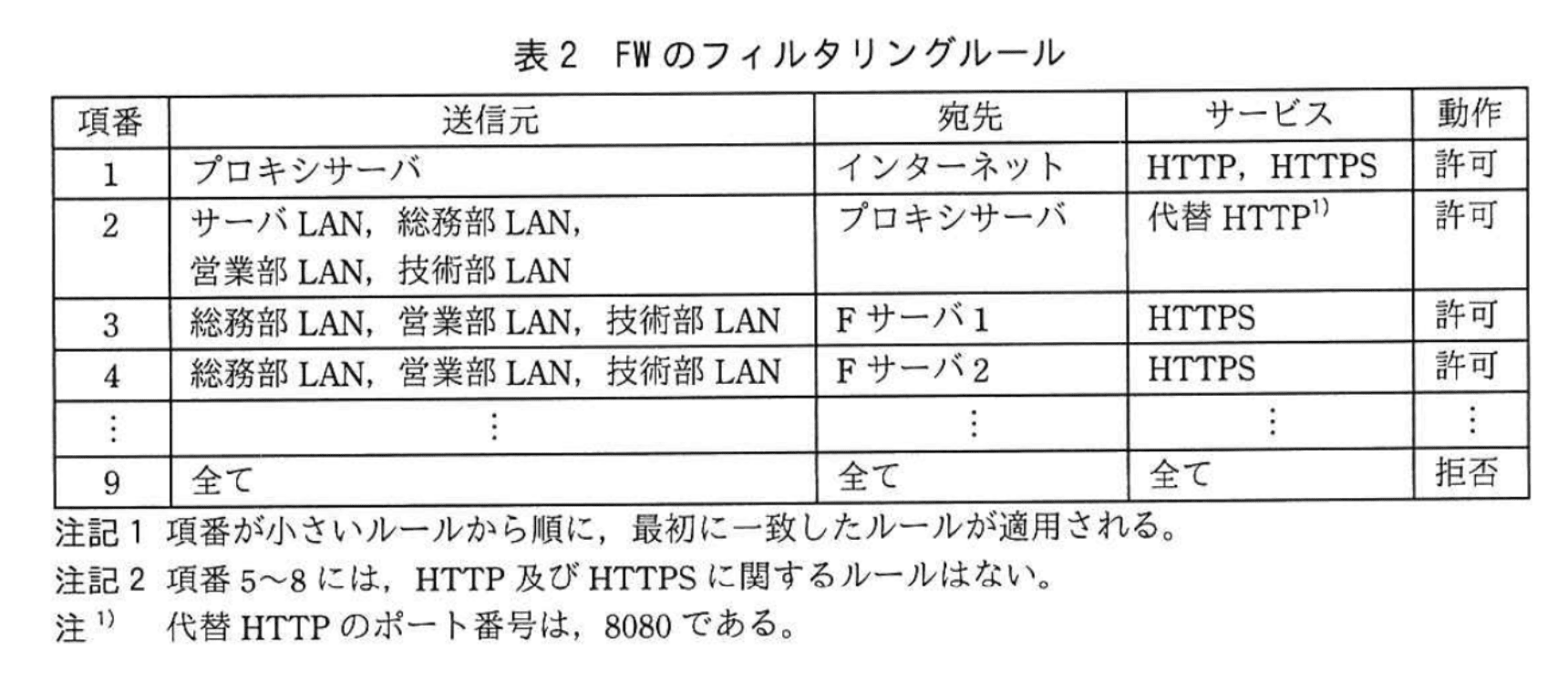

FWは、ステートフルパケットインスペクション型である。FWでは、アドレス変換機能を使用していない。FWのフィルタリングルールを表2に示す。

〔不審なログインの発見と対応〕

Eさんが、12月9日月曜日に週次アクセスログ調査をしたところ、12月6日の11時から13時にFサーバ1及びFサーバ2にログインを試みて失敗した記録が多数見つかった。アクセス元は、営業部のGさんのPC(以下、PC-Gという)であった。Eさんが、10時40分にGさんに電話で問い合わせたところ、12月6日は、Fサーバ1及びFサーバ2にはログインを試みていないとのことであった。Eさんは、PC-Gがマルウェアに感染したおそれがあると考え、①マルウェア感染拡大防止のためのPC-Gの初動対応をGさんに指示した。また、Gさんへの代替PCの貸出しとPC-Gの回収を行い、PC-Gについてはマルウェア感染への対応として、ディジタルフォレンジックスによる調査を行うことにして②必要な情報を取得した。

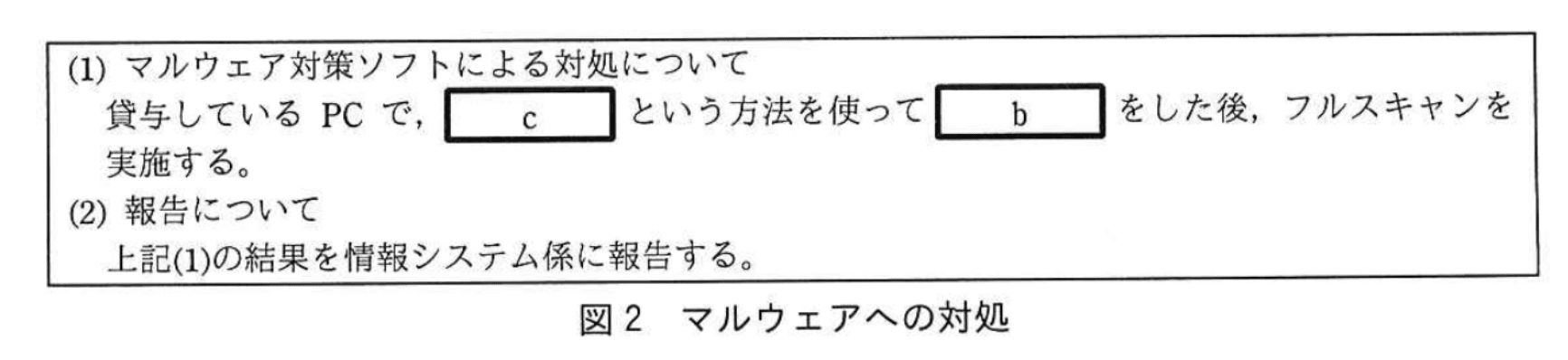

Eさんからマルウェア感染のおそれがあるという報告を受けたD主任は、PC-Gでaという方法を使ってbをした後に、フルスキャンを実施するようEさんに指示した。さらに、図2に示すマルウェアへの対処をQ社全体に指示することにした。

Eさんは、PC-Gのフルスキャンで検出されたマルウェア(以下、マルウェアXという)の駆除を16時に完了した。Eさんは、マルウェアXへの感染の経緯を確認するために、GさんにPC-Gの使用状況をヒアリングした。

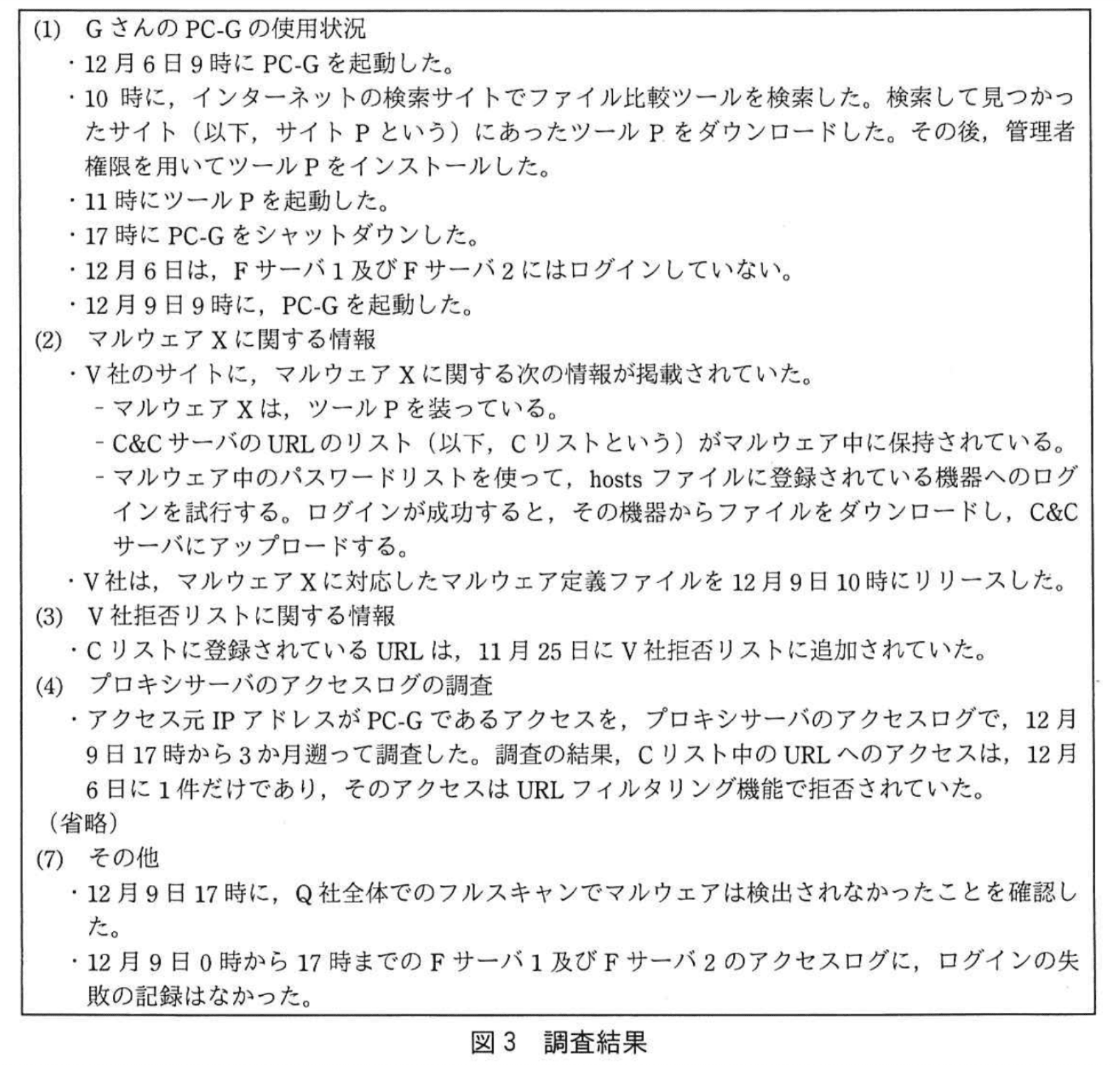

Eさんは、図3に示す調査結果を、12月10日の13時にD主任に報告した。

報告を受けたD主任は、プロキシサーバに関して次の2点を指示した。

・Q社内からサイトPに接続できないようにするための管理者拒否リストの設定変更

・③プロキシサーバのアクセスログに関して調査すべき範囲の漏れをカバーするための追加調査

Eさんは、設定変更したこと、及び追加調査の結果、問題がなかったことをD主任に報告した。D主任とEさんは、図3、設定変更の実施及び追加調査の結果を総務部長に報告した。総務部長は、今回のマルウェアXの感染を踏まえ、追加のマルウェア対策の検討を指示した。D主任とEさんは、次の項目を検討することにした。

項目1:万が一マルウェアに感染した場合の被害拡大を防ぐ対策

項目2:マルウェア感染のリスクを低減する対策

〔項目1の検討〕

D主任とEさんは、PCがマルウェアに感染した場合、Fサーバ1及びFサーバ2にも影響があり得ると考えた。そこで、従業員が、所属している部以外のLANにPCを接続することを禁止した上で、FW及びプロキシサーバの設定変更の案を次のとおりまとめた。

・Fサーバ1の利用者を総務部員及び営業部員に、Fサーバ2の利用者を技術部員にそれぞれ振り分けて、④FWのフィルタリングルールのうちの二つのルールについて、送信元を変更する。

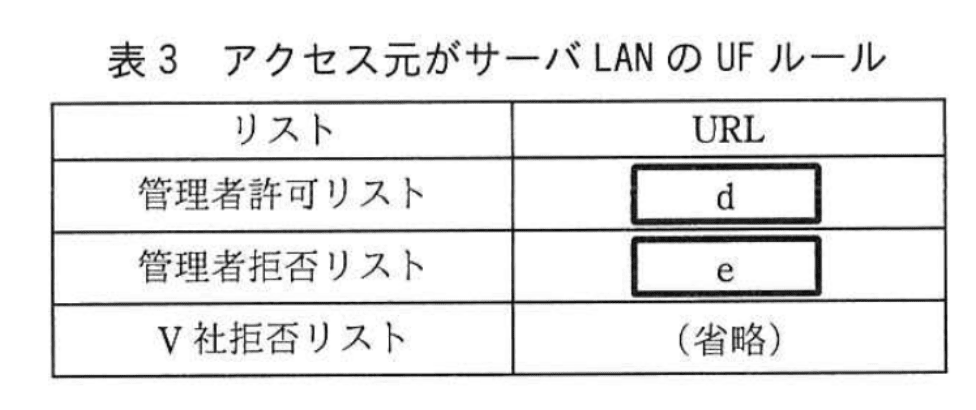

・サーバLANとインターネットとの間の通信を運用に必要なものだけにするために、アクセス元がサーバLANのUFルールを表3のとおりに設定する。

D主任とEさんは、設定の変更は直ちに実施できると考え、変更内容を総務部長に報告し、許可を得て設定を変更した。

〔項目2の検討〕

D主任とEさんは、マルウェア感染のリスクを低減するために、管理者権限の付与は、情報システム係の利用者IDに限定するのがよいと考えた。さらに、あらかじめ登録した実行ファイルだけの実行を、ファイルのハッシュ値を比較することによって許可するソフトウェア(以下、Yソフトという)の導入を検討することにした。Eさんは、Yソフトを利用する上で注意点はないのかと、D主任に質問した。D主任は、次のように答えた。

・⑤ハッシュ値の登録変更が必要になる場合がある。

・⑥ある種のマルウェアでは実行を禁止できない。

D主任とEさんは、Yソフトのメリットとデメリットの確認、及び導入案の作成を進めた。

設問1:〔不審なログインの発見と対応〕について、(1)〜(4)に答えよ。

(1)本文中の下線①について、初動対応の内容を15字以内で述べよ。

模範解答

LANから切り離す。

解説

解答の論理構成

- まず状況把握

【問題文】では「PC-Gがマルウェアに感染したおそれがある」と記載されています。感染源と疑われる端末を放置すると、ネットワーク経由で他機器に被害が広がるリスクがあります。 - 対応の目的

下線部①は「マルウェア感染拡大防止のためのPC-Gの初動対応」を問うています。キーワードは“感染拡大防止”であり、最優先はネットワーク上の隔離です。 - 導出

PCを物理的・論理的にLANから切り離せば、外部への不正通信や内部機器への攻撃を即時に遮断できます。FWやプロキシ設定を変更するより早く確実で、初動として妥当です。 - 結論

したがって初動対応は「LANから切り離す」となります。

誤りやすいポイント

- 電源断と混同する

電源を切るとメモリ上の揮発情報が消えるため、ディジタルフォレンジックスが困難になります。問題は“初動”であり、まず隔離して証拠保全を優先します。 - マルウェア対策ソフトの更新やフルスキャンを先に実施する

ネットワークを遮断しないまま操作すると、その間にC&C通信や内部探索が続く危険があります。隔離が先決です。 - FW設定変更を初動と考える

FWはネットワーク全体に影響するため、個別端末の即時対応には向きません。

FAQ

Q: 電源を切らずにLANだけ外す理由は何ですか?

A: メモリダンプなどの証拠保全を行う可能性があるためです。電源断より先にネットワーク隔離で被害拡大を止めます。

A: メモリダンプなどの証拠保全を行う可能性があるためです。電源断より先にネットワーク隔離で被害拡大を止めます。

Q: 無線LANの場合の隔離方法は?

A: 無線機能をオフにし、可能ならアクセスポイント側で該当MACアドレスをブロックするなど、物理・論理両面で切断します。

A: 無線機能をオフにし、可能ならアクセスポイント側で該当MACアドレスをブロックするなど、物理・論理両面で切断します。

Q: 代理PCを貸与する際に注意すべきことは?

A: 旧PCと同一ネットワーク設定で運用しない、最新パッチとマルウェア定義を適用した状態で貸与するなど、再感染を防ぐ措置が必要です。

A: 旧PCと同一ネットワーク設定で運用しない、最新パッチとマルウェア定義を適用した状態で貸与するなど、再感染を防ぐ措置が必要です。

関連キーワード: ネットワーク隔離、感染拡大防止、初動対応、ディジタルフォレンジックス、マルウェア駆除

設問1:〔不審なログインの発見と対応〕について、(1)〜(4)に答えよ。

(2)本文中の下線②について、どのような情報か。10字以内で答えよ。

模範解答

ディスクイメージ

解説

解答の論理構成

- ディジタルフォレンジックスでは、不用意な変更を避けて証拠保全する必要があります。

- 問題文では「PC-Gについてはマルウェア感染への対応として、ディジタルフォレンジックスによる調査を行うことにして②必要な情報を取得した。」と記載されています。

- 取得すべき“必要な情報”は、後の解析で証拠となるデータを完全に保持するものでなければなりません。最も一般的な方法はストレージ全体を物理コピーすることです。

- 物理コピーを行えば、ファイルシステム上に存在しない削除ファイル・未割当領域・スラックスペースの痕跡も復元可能となります。

- 以上より、下線②で求められているのは「ディスクイメージ」であると結論付けられます。

誤りやすいポイント

- 「ログ」や「マルウェア検体」だけを取得すればよいと思い込み、ストレージ全体の保全を忘れる。

- “バックアップ”と“イメージ取得”を混同し、証拠性を担保できない方法を選択する。

- メモリダンプなど揮発性情報と勘違いし、設問の意図(恒久的情報の保全)を外す。

FAQ

Q: フォレンジック用の「ディスクイメージ」と通常のクローンの違いは何ですか?

A: 「ディスクイメージ」はセクタ単位で全領域を取得し、ハッシュ値で完全性を検証します。単なるクローンではメタデータや未使用領域が欠落する恐れがあります。

A: 「ディスクイメージ」はセクタ単位で全領域を取得し、ハッシュ値で完全性を検証します。単なるクローンではメタデータや未使用領域が欠落する恐れがあります。

Q: イメージ取得時にハッシュは必須ですか?

A: はい。取得後と解析前後でハッシュ値を比較し、改ざんがないことを示すのがフォレンジックの基本手順です。

A: はい。取得後と解析前後でハッシュ値を比較し、改ざんがないことを示すのがフォレンジックの基本手順です。

Q: 取得したイメージはどこに保存すべきでしょうか?

A: 追記不可の媒体(例:WORM メディア)やアクセス制御された保管庫で管理し、チェーン・オブ・カストディを明確にする必要があります。

A: 追記不可の媒体(例:WORM メディア)やアクセス制御された保管庫で管理し、チェーン・オブ・カストディを明確にする必要があります。

関連キーワード: フォレンジック、ディスクイメージ、証拠保全、ハッシュ検証、物理コピー

設問1:〔不審なログインの発見と対応〕について、(1)〜(4)に答えよ。

(3)本文中のaに入れる適切な方法を35字以内で、本文及び図2中のbに入れる適切な対応を20字以内で、図2中のCに入れる適切な方法を25字以内でそれぞれ述べよ。

模範解答

a:最新のマルウェア定義ファイルを保存したDVD-Rの使用

b:マルウェア定義ファイルの更新

c:マルウェア対策ソフトの画面の操作

解説

解答の論理構成

-

a の導出

- 問題文には「別のPCを用いてマルウェア定義ファイルをV社配布サイトから手動でダウンロードし、そのファイルを保存したDVD-Rを用いて更新することもできる。」とあります。

- さらに D 主任は PC-G のネットワーク隔離後に定義ファイルを適用する方法としてこの手段を示唆しています。

- よって「最新のマルウェア定義ファイルを保存したDVD-Rの使用」が最適です。

-

b の導出

- 図2(1) の手順は「…方法を使ってbをした後、フルスキャンを実施する。」とあり、直前の文章で D 主任はフルスキャン前に定義ファイルを最新化するよう指示しています。

- 問題文にも「マルウェア定義ファイルは…更新している。」と記載されており、感染チェックの前提は定義ファイルの最新化です。

- 従って b は「マルウェア定義ファイルの更新」となります。

-

c の導出

- 問題文は「PCの利用者及びサーバの管理者は、マルウェア対策ソフトの画面の操作によってマルウェア定義ファイルを手動で更新することもできる。」と明記しています。

- 図2は“貸与している PC で、cという方法を使って…”と求めているため、この「マルウェア対策ソフトの画面の操作」をそのまま記述すれば整合します。

誤りやすいポイント

- DVD-R の使用を「オフライン更新」などと意訳してしまい原文の「DVD-R」の引用が欠落する。

- b を「定義ファイルのダウンロード」と限定的に書き、PC 内への反映(更新)まで含めない。

- c に「手動アップデート機能」など製品固有の用語を書くと原文引用要件を満たさない。

FAQ

Q: USB メモリを使った場合でも正解になりますか?

A: 問題文が DVD-R と明示しているため、他媒体を記載すると原文引用の条件を満たさず不正解になります。

A: 問題文が DVD-R と明示しているため、他媒体を記載すると原文引用の条件を満たさず不正解になります。

Q: b に「定義ファイル適用」と書いても良いですか?

A: 用語として誤りではありませんが、原文の「更新」をそのまま引用する方が安全です。

A: 用語として誤りではありませんが、原文の「更新」をそのまま引用する方が安全です。

Q: c は具体的なボタン名まで書く必要がありますか?

A: 問題は方法を問うているため、原文にある「マルウェア対策ソフトの画面の操作」で十分です。

A: 問題は方法を問うているため、原文にある「マルウェア対策ソフトの画面の操作」で十分です。

関連キーワード: URLフィルタリング、マルウェア定義ファイル、フルスキャン、オフライン更新、手動更新

設問1:〔不審なログインの発見と対応〕について、(1)〜(4)に答えよ。

(4)本文中の下線③について、追加調査の範囲を25字以内で具体的に述べよ。

模範解答

Q社内の全てのPC及びサーバからのアクセス

解説

解答の論理構成

- 現状調査の範囲を確認

本文には「“アクセス元IPアドレスがPC-Gであるアクセスを、プロキシサーバのアクセスログで、12月9日17時から3か月遡って調査した。”」とあり、PC-Gに限定されていたことが分かります。 - 想定される感染拡大経路

図3(2) の「“マルウェア中のパスワードリストを使って、hostsファイルに登録されている機器へのログインを試行する。”」という挙動から、PC-G以外の端末に二次感染していた可能性があります。 - 追加調査の目的

下線③は「“プロキシサーバのアクセスログに関して調査すべき範囲の漏れをカバーするため”」と明示しており、PC-G以外の端末からC&Cサーバ等への通信がなかったかを確認することが目的です。 - 適切な追加範囲

社内ネットワークでインターネットへ出る経路は全てプロキシサーバに集約されているため、漏れをなくす最小限かつ十分な範囲は「Q社内の全端末」です。 - 以上より解答は「Q社内の全てのPC及びサーバからのアクセス」となります。

誤りやすいポイント

- 「部門LAN」や「サーバLAN」など特定セグメントだけを対象にしてしまう。プロキシは全LAN共通で利用されるため不十分です。

- IPアドレスのレンジを手作業で列挙しようとし、回答要求を越えて冗長になる。

- 「期間拡大(3か月より長く)」を答えてしまう。漏れは“端末の範囲”であり、期間ではない点に注意が必要です。

FAQ

Q: 追加調査でC&Cサーバ以外のURLも対象にすべきですか?

A: はい。Cリストに含まれない派生サイトへも通信している可能性があるため、少なくとも“拒否されたURL全体”を確認するのが望ましいです。

A: はい。Cリストに含まれない派生サイトへも通信している可能性があるため、少なくとも“拒否されたURL全体”を確認するのが望ましいです。

Q: ログ調査の並行作業でFWログも見るべきでしょうか?

A: FWではインターネット向け通信が「プロキシサーバ」発信としてマスカレードされるため、個別端末の識別にはプロキシログの方が有効です。

A: FWではインターネット向け通信が「プロキシサーバ」発信としてマスカレードされるため、個別端末の識別にはプロキシログの方が有効です。

Q: 端末がオフラインであった場合、プロキシログ調査だけで十分ですか?

A: オフライン端末はログを残さないため、追加で端末内のイベントログやブラウザ履歴を確認する必要があります。

A: オフライン端末はログを残さないため、追加で端末内のイベントログやブラウザ履歴を確認する必要があります。

関連キーワード: URLフィルタリング、アクセスログ、マルウェア感染、プロキシサーバ

設問2:〔項目1の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、変更する二つのルールの項番と、それぞれの変更後のルールにおける送信元の内容を答えよ。

模範解答

①:項番3

送信元:総務部LAN、営業部LAN

②:項番4

送信元:技術部LAN

解説

解答の論理構成

-

変更対象となるフィルタリングルールを特定

- 表2において、Fサーバに対する通信を許可しているのは

・「項番3 送信元:総務部LAN, 営業部LAN, 技術部LAN 宛先:Fサーバ1 サービス:HTTPS 動作:許可」

・「項番4 送信元:総務部LAN, 営業部LAN, 技術部LAN 宛先:Fサーバ2 サービス:HTTPS 動作:許可」

の二つです。

- 表2において、Fサーバに対する通信を許可しているのは

-

新しい利用者区分に合わせた送信元を決定

- 問題文の指示は「Fサーバ1の利用者を総務部員及び営業部員に、Fサーバ2の利用者を技術部員にそれぞれ振り分け」ることです。

- したがって

・Fサーバ1へアクセスできる送信元は「総務部LAN、営業部LAN」

・Fサーバ2へアクセスできる送信元は「技術部LAN」

になります。

-

ルールの対応付け

- Fサーバ1を扱うのは表2の「項番3」なので、送信元を「総務部LAN、営業部LAN」に変更。

- Fサーバ2を扱うのは表2の「項番4」なので、送信元を「技術部LAN」に変更。

-

結論(設問が求める形式)

①:「項番3」 送信元「総務部LAN、営業部LAN」

②:「項番4」 送信元「技術部LAN」

誤りやすいポイント

- 「送信元を変更」とあるため「宛先」を書き換えてしまう。宛先は Fサーバ1/Fサーバ2 のままで良い点に注意です。

- 変更対象を「項番1」と誤解するケース。項番1はプロキシサーバ経由のインターネット通信であり、本設問の対象外です。

- 「送信元を削除して残す方式」と誤認し、既存 LAN を削るのではなく“許可 LAN を限定する”のが正解であることを見落としやすいです。

FAQ

Q: 変更後のルールでは「技術部LANからFサーバ1」への通信は完全に遮断されるのですか?

A: はい。送信元に「技術部LAN」が含まれないため、ステートフルパケットインスペクションであっても新規通信は許可されません。

A: はい。送信元に「技術部LAN」が含まれないため、ステートフルパケットインスペクションであっても新規通信は許可されません。

Q: ルールの順序を入れ替える必要はありませんか?

A: 表2は下位ルールに“全て拒否”がある構成です。項番3・4の内容のみを変更し順序を維持すれば、意図どおりの制御が行えます。

A: 表2は下位ルールに“全て拒否”がある構成です。項番3・4の内容のみを変更し順序を維持すれば、意図どおりの制御が行えます。

Q: 送信元に複数 LAN を列挙する場合、書式はどのように設定しますか?

A: 多くの FW 製品ではカンマ区切りやオブジェクトグループ指定で実装します。本試験では「総務部LAN、営業部LAN」のように列挙すれば十分です。

A: 多くの FW 製品ではカンマ区切りやオブジェクトグループ指定で実装します。本試験では「総務部LAN、営業部LAN」のように列挙すれば十分です。

関連キーワード: アクセス制御、ステートフルファイアウォール、ネットワーク分離、ホワイトリスト、HTTPS

設問2:〔項目1の検討〕について、(1)、(2)に答えよ。

(2)表3中のd、eに入れる適切な設定内容を答えよ。

模範解答

d:V社配布サイトのURL

e:全て

解説

解答の論理構成

- 【問題文】には

“Fサーバ1及びFサーバ2がインターネットと通信するのは、マルウェア定義ファイルの更新時だけである。”

とあり、この更新先は

“V社のマルウェア定義ファイル配布サイト(以下、V社配布サイトという)”

のみです。したがってサーバLANから外部へ許可すべき URL は “V社配布サイト” だけになります。 - プロキシサーバの URL フィルタリング仕様では

“管理者拒否リストに、“全て”と記載すると、管理者許可リストで許可したURL以外のURLへのアクセスが拒否される。”

と定義されています。 - サーバLAN向け UF ルールにおいて

・管理者許可リストには “V社配布サイトのURL” を登録し、 ・管理者拒否リストには “全て” を登録する

ことで、サーバLAN → インターネット通信を更新に必要なアクセスだけに限定できます。 - 以上より

d:V社配布サイトのURL

e:全て

が最適解となります。

誤りやすいポイント

- “V社拒否リスト” は自動取得なので、管理者が手動で変更するリストではない点を見落としやすいです。

- 管理者拒否リストに “全て” を入れると許可リストとのセットでホワイトリスト方式になる仕様を取り違え、「許可リストに何も書かず、拒否リストだけ“全て”」と設定してしまうと、結果として外部通信が完全遮断されてしまいます。

- “V社配布サイト” をドメイン名ではなく IP アドレスで書くと、コンテンツ配信ネットワークや証明書検証で更新に失敗するケースがある点も要注意です。

FAQ

Q: “V社配布サイト” が複数 URL を公開している場合はどう書くべきですか?

A: 公開されている全 URL(またはワイルドカード指定)が許可リストに含まれるよう登録してください。いずれかが漏れると定義ファイル更新に失敗します。

A: 公開されている全 URL(またはワイルドカード指定)が許可リストに含まれるよう登録してください。いずれかが漏れると定義ファイル更新に失敗します。

Q: “全て” を拒否リストに入れると社内 Web サービスまで遮断されませんか?

A: 今回の UF ルールは “アクセス元がサーバLAN” に限定したものです。PC が属する各部 LAN からのアクセスは別ルールで制御されるため、業務 PC には影響しません。

A: 今回の UF ルールは “アクセス元がサーバLAN” に限定したものです。PC が属する各部 LAN からのアクセスは別ルールで制御されるため、業務 PC には影響しません。

Q: 将来 V 社以外の更新先を追加したい場合、設定はどう変えますか?

A: 新しい更新サイトの URL を管理者許可リストに追記するだけで済みます。拒否リストの “全て” はそのままにします。

A: 新しい更新サイトの URL を管理者許可リストに追記するだけで済みます。拒否リストの “全て” はそのままにします。

関連キーワード: URLフィルタリング、ホワイトリスト方式、マルウェア定義更新、プロキシサーバ、アクセス制御

設問3:〔項目2の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線⑤について、どのような場合か。30字以内で具体的に述べよ。

模範解答

登録した実行ファイルがバージョンアップされた場合

解説

解答の論理構成

- 【問題文】には

“あらかじめ 登録した実行ファイルだけの実行を、ファイルのハッシュ値を比較することによって許可するソフトウェア(以下、Yソフトという)”

とあります。Yソフトはホワイトリスト方式で、登録したハッシュ値と一致しなければ実行できません。 - そのうえで D 主任は

“⑤ハッシュ値の登録変更が必要になる場合がある。”

と述べています。ハッシュ値はファイル内容が 1 ビットでも変われば別値になります。 - 実行ファイルの内容が変わる典型例が “バージョンアップ” や “パッチ適用” です。アップデート後の実行ファイルは旧版とはハッシュ値が一致しないため、再登録(登録変更)が必須になります。

- したがって ⑤ で問われる具体的な場合は

“登録した実行ファイルがバージョンアップされた場合”

となります。

誤りやすいポイント

- “利用者が新しいソフトを追加したとき” と答えると、ハッシュ値“変更”ではなく“新規”登録の話になり失点します。

- “設定ファイルが変わったとき” と書く受験生がいますが、Yソフトは実行ファイルのハッシュ値を対象としており設定ファイルは無関係です。

- “ファイル名を変えたとき” はハッシュ値に影響しないため不正確です。

FAQ

Q: パッチ適用で DLL だけ更新された場合も登録変更が必要ですか?

A: 実行ファイル本体のハッシュ値が変わらなければ不要ですが、DLL を実行体として登録している場合や EXE も更新される場合は必要です。

A: 実行ファイル本体のハッシュ値が変わらなければ不要ですが、DLL を実行体として登録している場合や EXE も更新される場合は必要です。

Q: ハッシュ値チェックとデジタル署名チェックは何が違いますか?

A: ハッシュ値チェックはファイル内容一致を確認するだけ、デジタル署名チェックは発行者と改ざんの両方を検証できる点が異なります。

A: ハッシュ値チェックはファイル内容一致を確認するだけ、デジタル署名チェックは発行者と改ざんの両方を検証できる点が異なります。

Q: 更新のたびにハッシュ再登録する運用は現実的ですか?

A: 自動配信ツールとの連携やスクリプトで登録を自動化することで負荷を下げるのが一般的です。

A: 自動配信ツールとの連携やスクリプトで登録を自動化することで負荷を下げるのが一般的です。

関連キーワード: ハッシュ値、ホワイトリスト方式、バージョンアップ、ファイル整合性、実行制御

設問3:〔項目2の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑥について、どのようなマルウェアか。35字以内で具体的に述べよ。

模範解答

登録した実行ファイルのマクロとして実行されるマルウェア

解説

解答の論理構成

- 問題文の前提

- Yソフトは「登録した実行ファイルだけの実行を、ファイルのハッシュ値を比較することによって許可するソフトウェア」です。

- D主任は注意点として「⑥ある種のマルウェアでは実行を禁止できない」と述べています。

- ハッシュ値による実行制御の仕組み

- 制御対象は“実行ファイル本体”であり、登録済みハッシュと一致すれば無条件に許可されます。

- 実行ファイル本体を改変しない攻撃手法

- Microsoft Office などの正規のバイナリへ「マクロ」や「スクリプト」を埋め込む方法では、ハッシュ値は“変更されない”まま不正コードが動作します。

- したがってブロックできないマルウェアの具体像

- 「登録済みの正規実行ファイル(例:Excel.exe)に組み込まれたマクロ」が該当し、Yソフトでは検知・遮断できません。

- 以上より、解答は

- 登録した実行ファイルのマクロとして実行されるマルウェア

誤りやすいポイント

- 「スクリプト言語で作られたマルウェア」とだけ答えると“登録済み実行ファイル”との関係が不明確になり減点対象です。

- 「ファイルレスマルウェア」と答えると、RAM 上で動くケースなど説明範囲が広く焦点がずれる恐れがあります。

- Yソフトの対象は“ハッシュが一致する .exe/.dll 等”であって、電子署名やアクセス権限で制御しているわけではない点を見落としがちです。

FAQ

Q: スクリプト型マルウェア全般が防げないのですか?

A: スクリプトを解釈・実行するホストアプリケーション(PowerShell.exe など)が登録済みであれば、その内部で走るコードはハッシュ照合の対象外になるため実行できてしまいます。

A: スクリプトを解釈・実行するホストアプリケーション(PowerShell.exe など)が登録済みであれば、その内部で走るコードはハッシュ照合の対象外になるため実行できてしまいます。

Q: マクロを無効化していれば Yソフトは有効ですか?

A: マクロ無効化は別の防御層になるので有効ですが、ユーザがマクロを許可した時点で Yソフト単体では防げません。

A: マクロ無効化は別の防御層になるので有効ですが、ユーザがマクロを許可した時点で Yソフト単体では防げません。

Q: ハッシュ値の登録変更が必要になる具体例は?

A: アップデートで実行ファイルが差し替わるとハッシュも変わるため、新バージョンのハッシュを再登録しなければ業務アプリが起動できなくなります。

A: アップデートで実行ファイルが差し替わるとハッシュも変わるため、新バージョンのハッシュを再登録しなければ業務アプリが起動できなくなります。

関連キーワード: ハッシュホワイトリスト、マクロウイルス、アプリケーション制御、実行制限