情報処理安全確保支援士 2021年 春期 午後1 問02

ネットワークのセキュリティ対策に関する次の記述を読んで、設問1、2に答えよ。

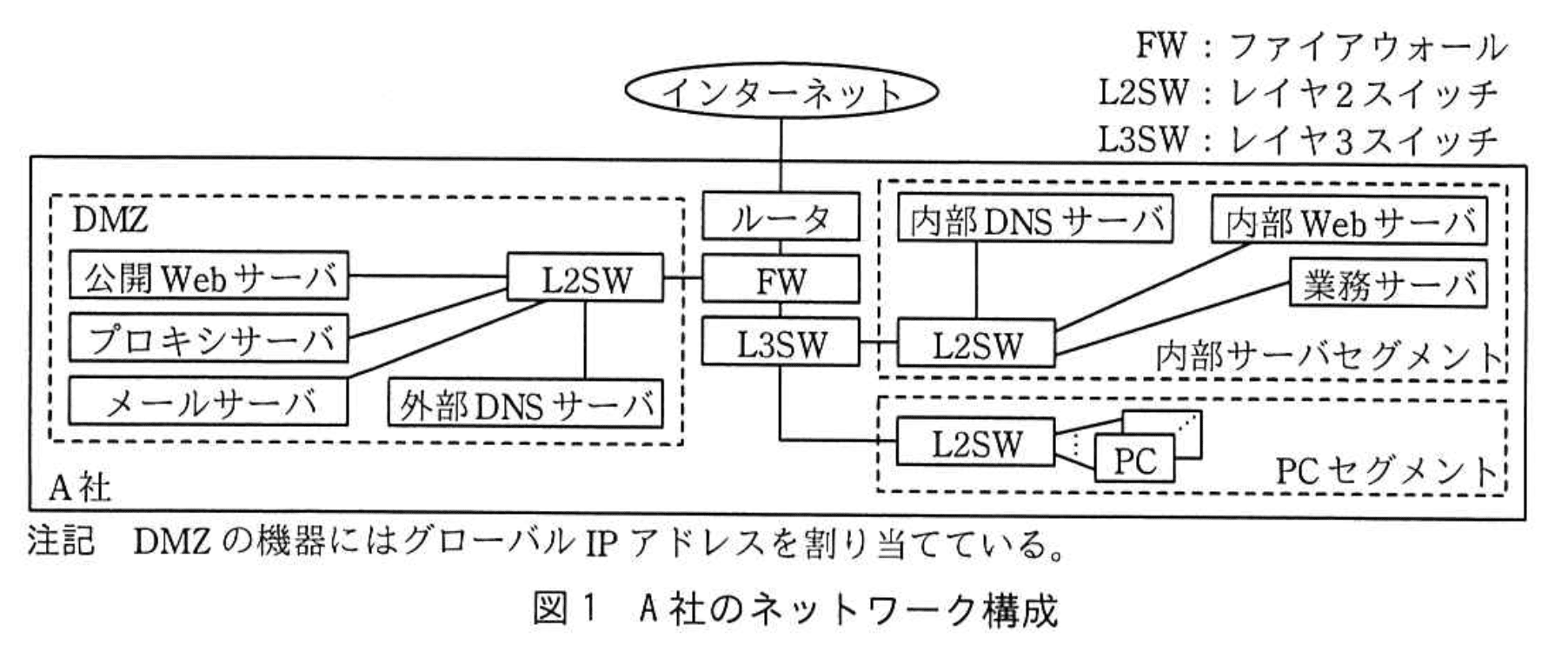

A社は、従業員500名の中規模の小売業であり、インターネットを介して消費者向けに商品を宣伝している。A社のネットワークは、同社の情報システム部(以下、情シ部という)のL部長とM主任を含む7名で運用している。A社のネットワーク構成を図1に、図1中の主な機器とその概要を表1に示す。

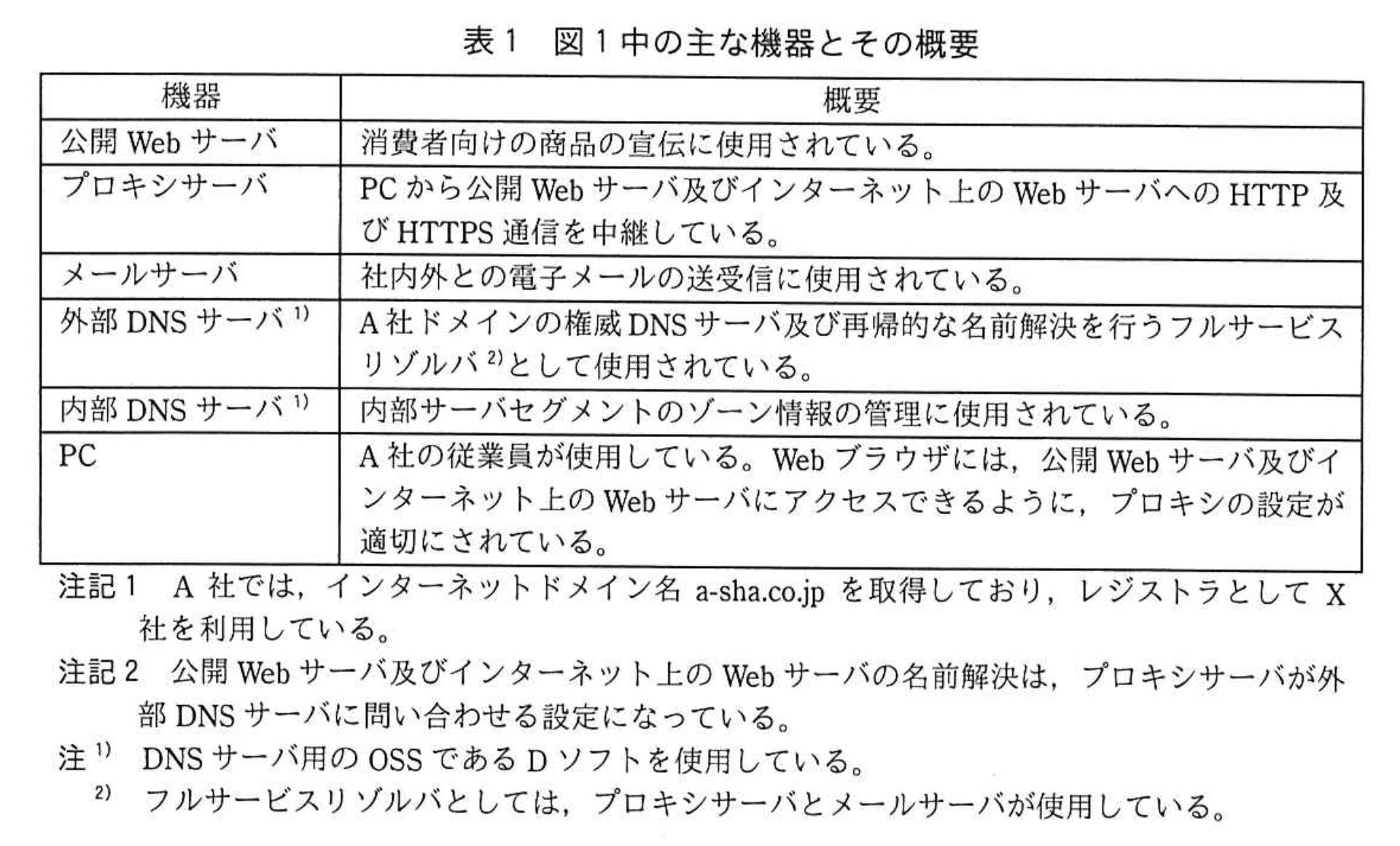

FWのフィルタリングルールを表2に示す。

ある日、Dソフトの脆弱性を悪用したDoS攻撃で同業他社が踏み台になったというニュースが配信された。情シ部では、脆弱性情報が公開されると、CVSSの値を参考にして自社への影響を評価し、影響が大きいケースでは、早期に脆弱性修正プログラムを適用している。今回の攻撃に使われたDソフトの脆弱性に対する修正プログラムは既に適用されていた。A社では、今回のニュースを契機に、DNSにおけるリスクと対策の検討を、M主任を中心に行うことにした。

〔リスクと対策の検討〕

M主任は、まず、①A社の外部DNSサーバがサービス停止になった場合の影響を確認した。次に、外部DNSサーバが攻撃を受けるリスク及び外部DNSサーバにおけるその他のリスクを調査し、外部DNSサーバが攻撃を受けるリスクについて、主なものを三つ挙げた。

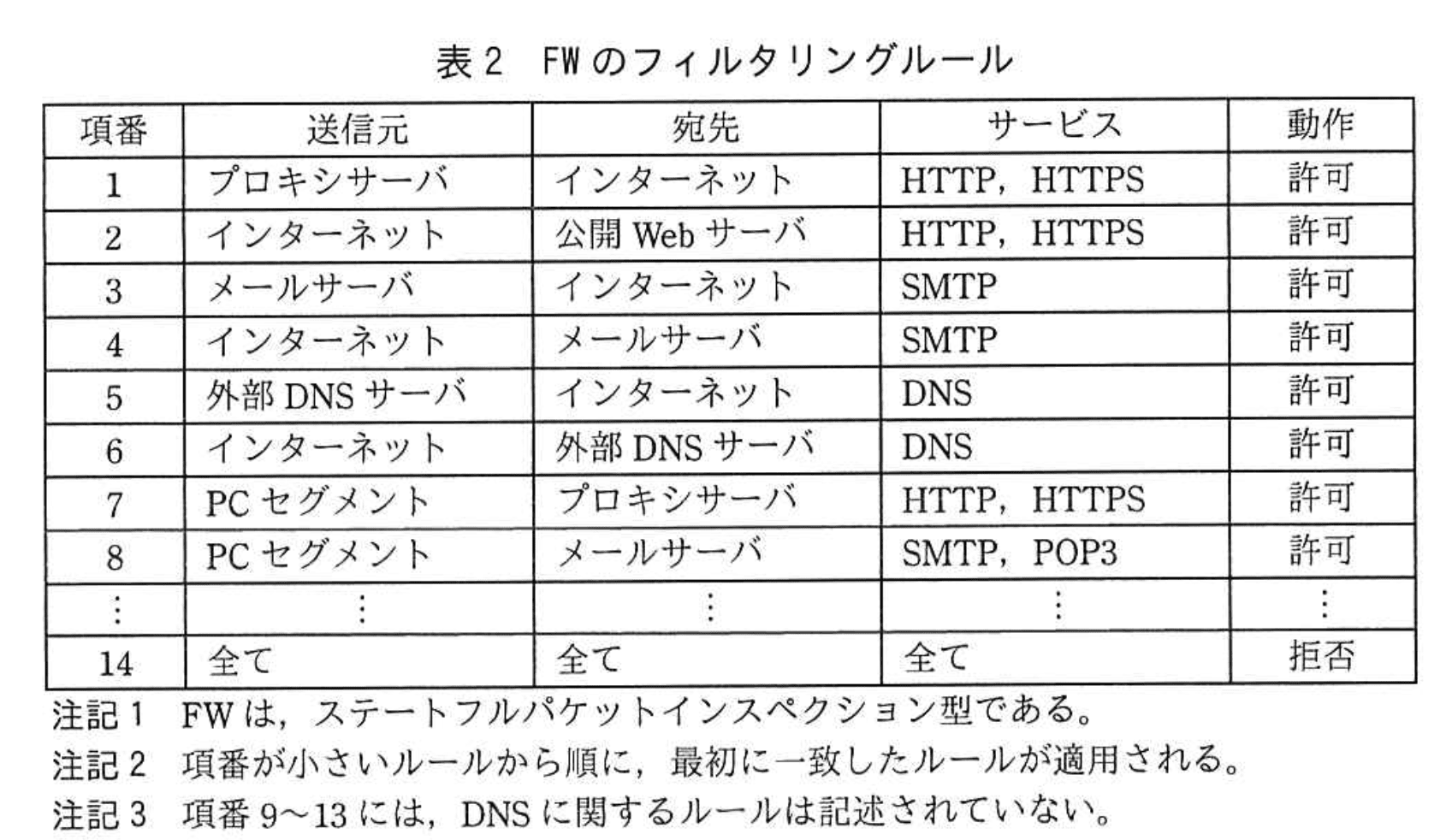

一つ目のリスクは、踏み台になるリスクである。表1及び表2の構成では、攻撃者は、②送信元のIPアドレスを偽装した名前解決要求を外部DNSサーバに送ることによって、外部DNSサーバを踏み台とし、攻撃対象となる第三者のサーバに対し大量のDNSパケットを送り付けるというDoS攻撃を行える。そこで、外部DNSサーバを廃止した上で、DNS-KとDNS-FというDNSサーバをDMZ上に新設し、権威DNSサーバの機能をDNS-Kに、フルサービスリゾルバの機能をDNS-Fに移行することを考えた。これと併せて、FWのフィルタリングルールを表3のように変更することで一つ目のリスクへの対策となる。

二つ目のリスクは、DNSキャッシュポイズニング攻撃によるリソースレコードの改ざんのリスクである。DNSキャッシュポイズニング攻撃が成功すると、攻撃対象のフルサービスリゾルバが管理するリソースレコードのうち、メールサーバのcレコードのIPアドレスが、例えば攻撃者のメールサーバのものに書き換えられてしまい、電子メールが攻撃者のサーバに送信されてしまう。この攻撃への対策として、M主任は、三つの対策を考えた。一つ目の対策は、一つ目のリスクへの対策を流用することである。二つ目の対策は、送信元ポート番号をdする対策である。Dソフトでも可能である。三つ目の対策は、eという技術の利用である。この技術は、DNSサーバから受け取るリソースレコードに付与されたディジタル署名を利用して、リソースレコードの送信者の正当性とデータの完全性を検証するものである。ただし、この技術は、運用として、鍵の管理など新たな作業が必要になる。

三つ目のリスクは、中間者攻撃によるDNS通信内容の盗聴、改ざんのリスクである。この対策の一つとして、DNS通信を暗号化するDNS over TLS(以下、DoTという)という技術が標準化されている。DoTは、fとg間の通信を暗号化するために開発されたものである。

これらの調査と検討を踏まえ、M主任は、外部DNSサーバが攻撃を受けるリスク、外部DNSサーバの機能を2台のDNSサーバに移行する対策案、及び送信元ポート番号をdする対策案をL部長に報告した。

〔ホスティングサービス上に新設するDNSサーバの利用〕

M主任は、外部DNSサーバにおけるその他のリスクへの対策として、外部のホスティングサービス上にDNSサーバを新設して利用することを検討した。

M主任は、DNSサーバの構成について、二つの案を考えた。

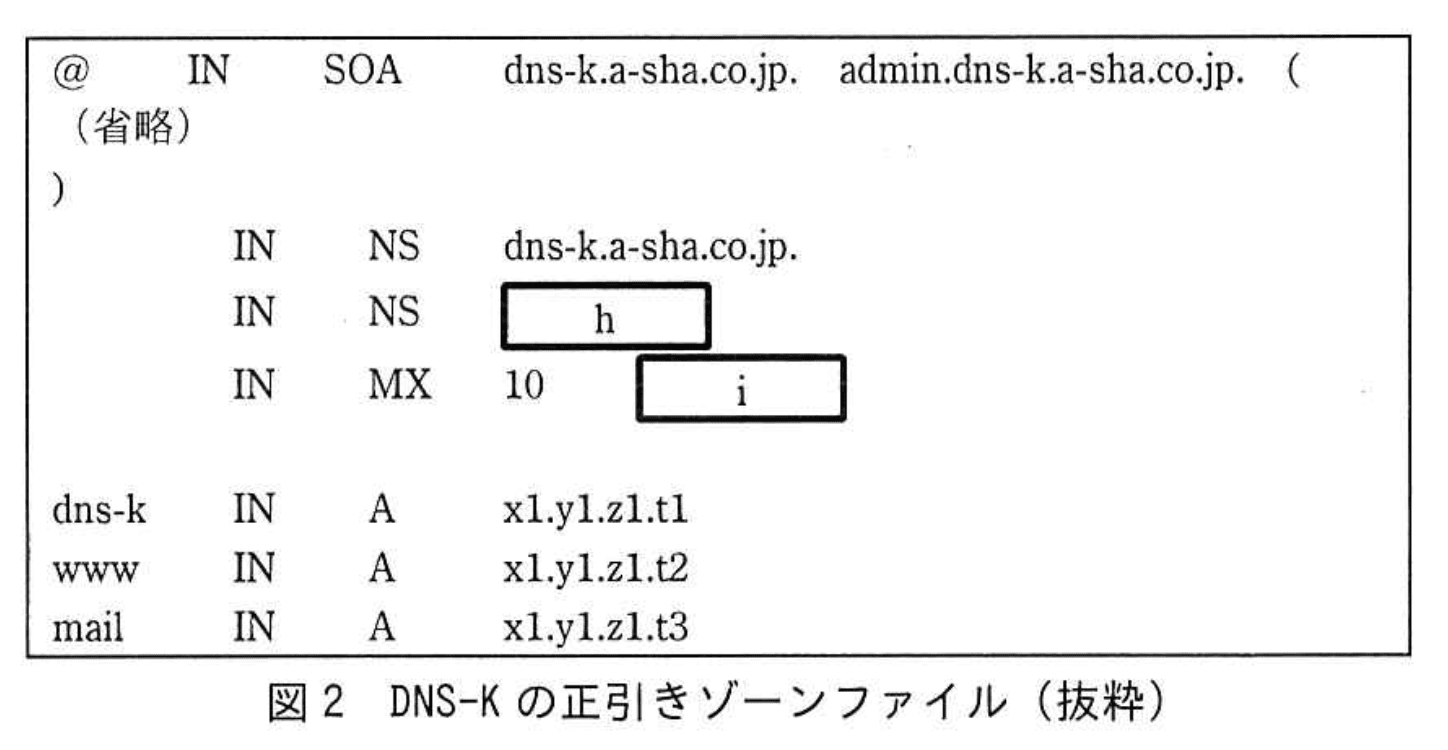

一つ目の案は、外部DNSサーバを廃止した上で、DNS-KとDNS-FというDNSサーバをDMZ上に、DNS-SというDNSサーバをX社のホスティングサービス上に新設し、③プライマリの権威DNSサーバの機能をDNS-Kに、セカンダリの権威DNSサーバの機能をDNS-Sに移行し、フルサービスリゾルバの機能をDNS-Fに移行するものである。M主任は、DNS-KとDNS-Sのゾーン情報を同期するために、DNS-Kでのゾーン転送の内容を示す設定ファイル、正引きゾーンファイル、逆引きゾーンファイルを設定することにした。M主任が設定することにしたDNS-Kの正引きゾーンファイルを図2に示す。

なお、X社のホスティングサービスに用いるドメイン名はx-sha.co.jp、DNS-Sのホスト名はdns-sである。

DNS-Kのホスト名はdns-k、公開Webサーバのホスト名はwww、メールサーバのホスト名はmailであり、各サーバのIPアドレスはx1.y1.z1.t1~x1.y1.z1.t3である。

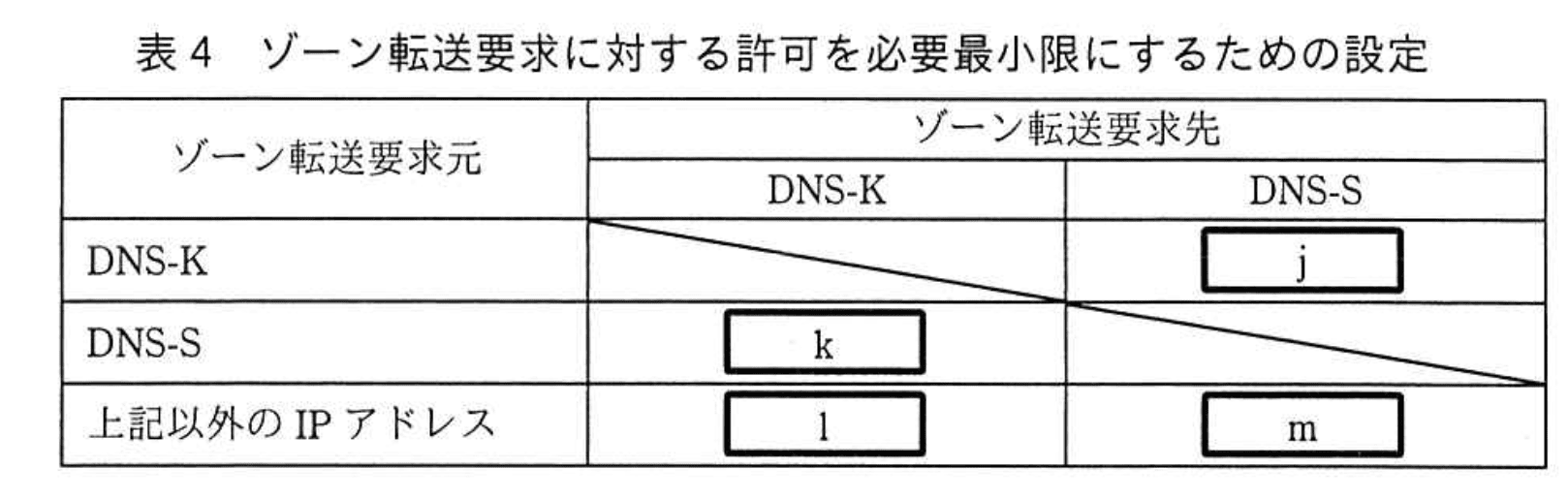

ゾーン転送では、ゾーン情報が流出するリスクがある。M主任は、この対策として、DNS-KとDNS-Sについて、ゾーン転送要求に対する許可を必要最小限にするために、表4の設定にすることにした。

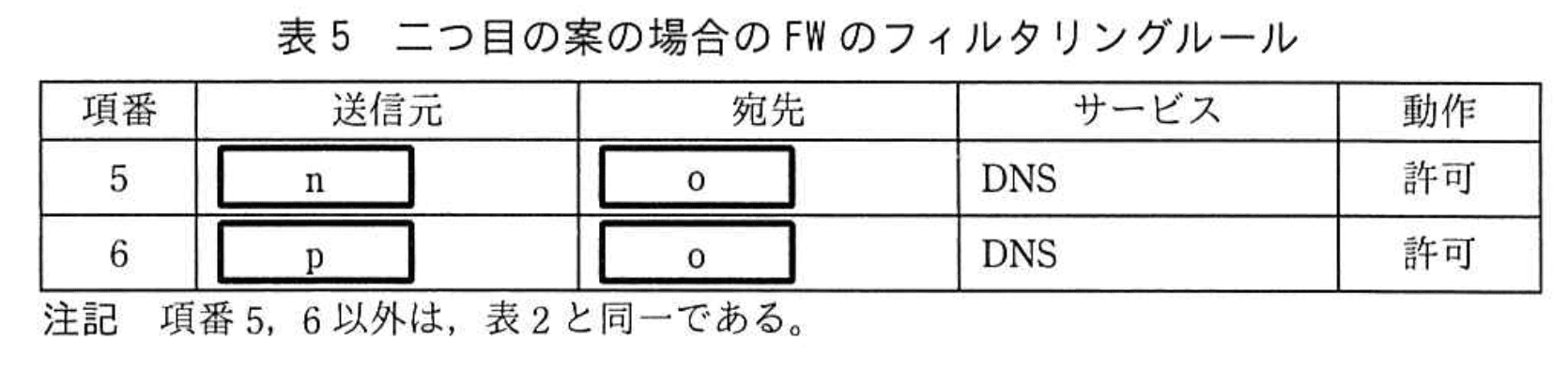

二つ目の案は、外部DNSサーバを廃止した上で、DNS-HK, DNS-S, DNS-HFというDNSサーバをX社のホスティングサービス上に新設し、プライマリの権威DNSサーバの機能をDNS-HKに、セカンダリの権威DNSサーバの機能をDNS-Sに、フルサービスリゾルバの機能をDNS-HFに移行するものである。DNS-KとDNS-FのDMZへの設置は実施しない。この案の場合、FWのフィルタリングルールを表5のように変更する必要がある。

その後、A社では、更に検討を進め、外部DNSサーバをX社のホスティングサービスに移行することにした。

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(1)本文中の下線①について、A社の公開Webサーバへの影響を、30字以内で述べよ。

模範解答

A社公開Webサーバの名前解決ができなくなる。

解説

解答の論理構成

- 問題文の引用

– 「①A社の外部DNSサーバがサービス停止になった場合の影響」

– 表1「外部 DNS サーバ」は「A社ドメインの権威 DNS サーバ及び再帰的な名前解決を行うフルサービスリゾルバ」と記載。 - 権威 DNS サーバが停止すると、インターネット上の利用者は a-sha.co.jp ドメインの名前解決を実行できない。

- 「公開 Web サーバ」は a-sha.co.jp ドメイン配下にあるため、IP アドレスが引けず接続要求が届かない。

- したがって公開 Web サーバが正常に稼働していても「名前解決ができなくなる」ことが直接的な影響となる。

誤りやすいポイント

- 「Web サーバが停止する」と誤記する。停止するのは DNS であり、Web サーバ自体は稼働している。

- 「アクセス不能になる」とだけ書き、原因である名前解決不可を示さない。

- 内部向け影響(PC からの閲覧など)と混同する。設問は公開 Web サーバへの影響を問う。

FAQ

Q: 外部 DNS サーバが止まっても IP アドレスを直接入力すれば閲覧できますか?

A: 可能ですが、一般ユーザは通常ドメイン名でアクセスするため現実的ではありません。

A: 可能ですが、一般ユーザは通常ドメイン名でアクセスするため現実的ではありません。

Q: 内部 DNS サーバがあるのに外部向け名前解決ができなくなるのはなぜ?

A: 内部 DNS サーバは「内部サーバセグメント」のゾーンのみを管理しており、インターネットからは参照されません。

A: 内部 DNS サーバは「内部サーバセグメント」のゾーンのみを管理しており、インターネットからは参照されません。

Q: メールの送受信も影響を受けますか?

A: 受けます。MX レコードも解決できなくなるため、インターネットから A 社メールサーバへメールが配送できなくなります。

A: 受けます。MX レコードも解決できなくなるため、インターネットから A 社メールサーバへメールが配送できなくなります。

関連キーワード: 権威DNS, 名前解決、サービス停止、公開サーバ

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(2)本文中の下線②の攻撃の名称を20字以内で答えよ。

模範解答

DNSリフレクション攻撃

解説

解答の論理構成

- 問題文は攻撃の流れを「②送信元のIPアドレスを偽装した名前解決要求を外部DNSサーバに送ることによって、外部DNSサーバを踏み台とし、攻撃対象となる第三者のサーバに対し大量のDNSパケットを送り付けるというDoS攻撃」と説明しています。

- ポイントは

- 「送信元のIPアドレスを偽装」=攻撃対象に応答が返るようにする

- 「外部DNSサーバを踏み台」=DNSサーバを“反射鏡”として利用

- 「大量のDNSパケットを送り付ける」=トラフィック増幅によるDoS

- これらの特徴は、DNSサーバにリクエストを送り込んで応答を被害者に反射させる「DNSリフレクション攻撃」と一致します。

- よって解答は「DNSリフレクション攻撃」となります。

誤りやすいポイント

- 「DNSアンプ攻撃」と混同する

増幅(Amplification)は確かに行われますが、本設問は“反射”の説明に焦点を当てており正式名称を求めています。 - 「Smurf攻撃」や「DDoS」とだけ回答する

ICMPを使うSmurfや単なるDDoSではDNSを踏み台にする点が説明と一致しません。 - “IPスプーフィング攻撃”と書いてしまう

IP偽装は手段であって攻撃種別名ではありません。

FAQ

Q: DNSアンプ攻撃とDNSリフレクション攻撃は違うのですか?

A: 増幅(アンプ)と反射(リフレクション)は密接ですが、名称としては「反射して大量の応答を送る」点を強調してリフレクション攻撃と呼びます。実際には増幅も伴うのが一般的です。

A: 増幅(アンプ)と反射(リフレクション)は密接ですが、名称としては「反射して大量の応答を送る」点を強調してリフレクション攻撃と呼びます。実際には増幅も伴うのが一般的です。

Q: 送信元IPを偽装するとなぜ第三者が被害に遭うのですか?

A: DNSサーバはリクエストに書かれた送信元IPに応答を返します。偽装されたIP(被害者)宛に大量の応答が届き、通信帯域を圧迫します。

A: DNSサーバはリクエストに書かれた送信元IPに応答を返します。偽装されたIP(被害者)宛に大量の応答が届き、通信帯域を圧迫します。

Q: FWで外向きDNSクエリを遮断すれば防げますか?

A: “オープンリゾルバ”を閉じる(再帰問い合わせを外部に許可しない)ことで踏み台化は防げます。ただし自社の正当な外向き問い合わせ機能も考慮して設定が必要です。

A: “オープンリゾルバ”を閉じる(再帰問い合わせを外部に許可しない)ことで踏み台化は防げます。ただし自社の正当な外向き問い合わせ機能も考慮して設定が必要です。

関連キーワード: DNS, リフレクション、DoS, IP偽装、オープンリゾルバ

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(3)表3中のa、bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:DNS-F

イ:DNS-K

ウ:PC

エ:内部DNSサーバ

オ:プロキシサーバ

カ:メールサーバ

模範解答

a:ア

b:イ

解説

解答の論理構成

-

前提の整理

問題文には、次のように役割分担が明記されています。

「外部DNSサーバを廃止した上で、DNS-K と DNS-F というDNSサーバをDMZ上に新設し、権威DNSサーバの機能を DNS-K に、フルサービスリゾルバの機能を DNS-F に移行することを考えた。」

つまり、 • DNS-K … 権威(公開応答用)

• DNS-F … フルサービスリゾルバ(内部端末の名前解決代行) -

通信方向ごとの必要ルールを整理

権威DNSは外部から問い合わせを受け付ける側、フルサービスリゾルバは外部へ問い合わせを発信する側です。したがって表3の2つのルールは次の対応になります。

• 項番5 「送信元 → 宛先:インターネット」=外向き通信

外へ DNS パケットを出すのはフルサービスリゾルバ DNS-F。

• 項番6 「インターネット → 宛先」=内向き通信

外部から DNS パケットを受けるのは権威DNS DNS-K。 -

よって

a には フルサービスリゾルバ側の DNS-F、 b には 権威DNS側の DNS-K が入ります。以上より

a:ア(DNS-F)

b:イ(DNS-K)

誤りやすいポイント

- 「権威DNS=外部へ応答」「フルサービスリゾルバ=外部へ問い合わせ」という基本を逆に覚えていると、送信元と宛先を取り違えやすいです。

- 表2の旧ルールと頭の中で混在させてしまい、「外部DNSサーバ」と誤って選択するケースが散見されます。今回は外部DNSサーバを廃止する前提なので選択肢にありません。

- DMZ内に同居している他サーバ(公開 Web サーバやメールサーバ)の存在が紛らわしく、DNS以外の通信フローを思い浮かべてしまい選択を誤ることがあります。

FAQ

Q: DNS-K と DNS-F のどちらも外部と通信するように感じるのですが?

A: DNS-K は「外部から受信」するだけで、外向きに DNS クエリを発信しません。逆に DNS-F は内部から受けた問い合わせを「外部に送出」しますが、外部から直接問い合わせを受けることはありません。

A: DNS-K は「外部から受信」するだけで、外向きに DNS クエリを発信しません。逆に DNS-F は内部から受けた問い合わせを「外部に送出」しますが、外部から直接問い合わせを受けることはありません。

Q: ルールを2本に分ける理由は何ですか?

A: 発信と受信で機器が異なるためです。フィルタリングを細分化することで、DoS やキャッシュポイズニングなどのリスク軽減に直結します。

A: 発信と受信で機器が異なるためです。フィルタリングを細分化することで、DoS やキャッシュポイズニングなどのリスク軽減に直結します。

Q: もし DNS-F が踏み台に利用されたらどう防ぎますか?

A: 送信元IPアドレスを内部セグメントに限定し、さらに DoT や送信元ポートランダマイズ、アクセスログ監視で対策を強化します。

A: 送信元IPアドレスを内部セグメントに限定し、さらに DoT や送信元ポートランダマイズ、アクセスログ監視で対策を強化します。

関連キーワード: 権威DNS, フルリゾルバ、DoS攻撃、IP偽装、ファイアウォール

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(4)本文中のcに入れるDNSのリソースレコードのタイプ名を6字以内で答えよ。

模範解答

c:A

解説

解答の論理構成

- 問題文には「メールサーバのcレコードのIPアドレスが、例えば攻撃者のメールサーバのものに書き換えられてしまい」とあります。

- DNSで「IPアドレス」を直接保持するリソースレコードは「A(Address)レコード」(IPv4の場合)です。

- MXレコードはメールサーバを表しますが、値として記録するのはホスト名であってIPアドレスではありません。したがって、IPアドレスを書き換えるという記述に合致するのは A レコードです。

- 以上より、c に入るタイプ名は「A」と結論付けられます。

誤りやすいポイント

- 「メール」と聞いて reflex 的に MX レコードを想起し、そのまま答えてしまう。MX はホスト名を返すレコードであり、IP アドレスが直接改ざんされる状況説明とは一致しません。

- IPv6 の AAAA レコードを選んでしまう。問題文には IPv6 を示す要素がなく、一般的に A レコードが前提となっています。

FAQ

Q: MX レコードが改ざんされた場合はどうなりますか?

A: MX レコードが書き換えられると、メールの配送先ドメイン名自体が攻撃者のホストに向けられます。今回の設問は「IPアドレスが書き換えられる」ことに着目しているため A レコードが対象です。

A: MX レコードが書き換えられると、メールの配送先ドメイン名自体が攻撃者のホストに向けられます。今回の設問は「IPアドレスが書き換えられる」ことに着目しているため A レコードが対象です。

Q: AAAA レコードの改ざんは無視してもよいのでしょうか?

A: IPv4 環境では AAAA レコードを利用していないため影響はありませんが、IPv6 を併用している組織では AAAA レコードの保護も必要です。

A: IPv4 環境では AAAA レコードを利用していないため影響はありませんが、IPv6 を併用している組織では AAAA レコードの保護も必要です。

関連キーワード: DNS, Aレコード、キャッシュポイズニング、IPアドレス、権威サーバ

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(5)本文中のdに入れる適切な字句を15字以内で答えよ。

模範解答

d:ランダム化

解説

解答の論理構成

- 【問題文】には「二つ目の対策は、送信元ポート番号をdする対策である。」とあります。

- DNSキャッシュポイズニング攻撃では、攻撃者はフルサービスリゾルバが外部の権威DNSサーバに送った問い合わせの「トランザクションID」と「送信元ポート番号」を推測して偽回答を送り込みます。

- もし送信元ポート番号が固定(例:53番)であれば、攻撃者はトランザクションIDだけを推測すれば済むため攻撃が容易になります。

- ポート番号を毎回異なる値にすれば、攻撃者は「トランザクションID+ポート番号」の両方を当てる必要があり、成功確率が大幅に低下します。

- このように問い合わせ時のポートをバラバラにする方法は「ソースポートランダム化」あるいは単に「ランダム化」と呼ばれ、典型的なDNSキャッシュポイズニング対策として広く採用されています。

- したがってdに入る語は「ランダム化」となります。

誤りやすいポイント

- 「増加」「分散」といった曖昧な語を入れてしまう。対策の核心は“予測しにくくする”ことであり、キーワードは「ランダム化」です。

- DNSSECと混同する。DNSSECはリソースレコード自体に署名を付ける仕組みで、送信元ポート番号には触れません。

- “宛先”ポートをランダム化すると誤解する。DNS問い合わせで可変になるのはクライアント側の送信元ポートであり、宛先は権威DNSサーバの53番で固定です。

FAQ

Q: ソースポートランダム化はどのくらい有効ですか?

A: 16ビットのポートと16ビットのトランザクションIDを組み合わせると攻撃者は最大で約2^32通りを推測しなければならず、攻撃難易度が飛躍的に上がります。

A: 16ビットのポートと16ビットのトランザクションIDを組み合わせると攻撃者は最大で約2^32通りを推測しなければならず、攻撃難易度が飛躍的に上がります。

Q: すべてのDNSソフトがランダム化に対応していますか?

A: 主流のBINDやUnboundなどは対応済みですが、古いバージョンでは無効化されている場合があるため、設定値とバージョンを確認することが重要です。

A: 主流のBINDやUnboundなどは対応済みですが、古いバージョンでは無効化されている場合があるため、設定値とバージョンを確認することが重要です。

Q: ランダム化だけでDNSキャッシュポイズニングは完全に防げますか?

A: いいえ。多重ルータ越えでナットテーブルが予測可能になるケースもあり、【問題文】が示す「eという技術」=DNSSECなど複数の対策を組み合わせるのが望ましいです。

A: いいえ。多重ルータ越えでナットテーブルが予測可能になるケースもあり、【問題文】が示す「eという技術」=DNSSECなど複数の対策を組み合わせるのが望ましいです。

関連キーワード: DNSキャッシュポイズニング、送信元ポート番号、ランダム化、トランザクションID, DNSSEC

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(6)本文中のeに入れる技術の名称を英字10字以内で答えよ。

模範解答

e:DNSSEC

解説

解答の論理構成

- 問題文は三つ目の対策について

「三つ目の対策は、eという技術の利用である。」

と述べています。 - さらにその技術の機能を

「この技術は、DNSサーバから受け取るリソースレコードに付与されたディジタル署名を利用して、リソースレコードの送信者の正当性とデータの完全性を検証するものである。」

と説明しています。 - ディジタル署名付きのリソースレコードにより“送信者の正当性(真正性)”と“データの完全性”を検証する DNS の拡張仕様は DNSSEC(Domain Name System Security Extensions)です。

- DNSSEC はキャッシュポイズニング対策として代表的に挙げられる技術であり、条件「英字10字以内」にも合致します。

- 以上より、e に入る語は DNSSEC となります。

誤りやすいポイント

- 「DoT」「DoH」など“通信を暗号化する”技術と混同する。問題文が要求しているのは署名検証による真正性・完全性担保であり、暗号化は論点外です。

- 「TSIG」を選ぶミス。TSIG はサーバ間のゾーン転送認証用で、利用範囲も限定的。リゾルバが受け取るリソースレコードの検証には用いません。

- “英字10字以内”という条件を見落とし、正式名称「Domain Name System Security Extensions」と書いてしまう。

FAQ

Q: DNSSEC を導入すると通信も暗号化されますか?

A: いいえ。DNSSEC は署名検証による改ざん防止が目的で、通信自体は平文です。通信暗号化には DoT や DoH を併用します。

A: いいえ。DNSSEC は署名検証による改ざん防止が目的で、通信自体は平文です。通信暗号化には DoT や DoH を併用します。

Q: DNSSEC の導入で何が変わるのですか?

A: リゾルバは受信したリソースレコードの署名を検証し、正当性が確認できない応答は破棄します。これによりキャッシュポイズニングやリソースレコード改ざんを防止できます。

A: リゾルバは受信したリソースレコードの署名を検証し、正当性が確認できない応答は破棄します。これによりキャッシュポイズニングやリソースレコード改ざんを防止できます。

Q: 署名検証で必要になる鍵は誰が管理しますか?

A: 各ゾーンの管理者が公開鍵・秘密鍵を生成し、公開鍵は上位ゾーンに DS レコードとして登録します。これによりルートゾーンからの信頼連鎖(Chain of Trust)が構築されます。

A: 各ゾーンの管理者が公開鍵・秘密鍵を生成し、公開鍵は上位ゾーンに DS レコードとして登録します。これによりルートゾーンからの信頼連鎖(Chain of Trust)が構築されます。

関連キーワード: DNSSEC, ディジタル署名、キャッシュポイズニング、リソースレコード、完全性検証

設問1:〔リスクと対策の検討〕について、(1)〜(7)に答えよ。

(7)本文中のf、gに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:DNS Changer

イ:RADIUSクライアント

ウ:RADIUSサーバ

エ:権威DNSサーバ

オ:スタブリゾルバ

カ:フルサービスリゾルバ

模範解答

f:オ

g:カ

解説

解答の論理構成

- 問題文では「DNS over TLS(以下、DoTという)という技術が標準化されている。DoTは、fとg間の通信を暗号化するために開発されたものである。」と記載されています。

- DoT が対象とするのは、PC やスマートフォンなどに入っている“軽量”な名前解決機能(スタブリゾルバ)と、再帰問い合わせを肩代わりする“フル機能”のリゾルバ(フルサービスリゾルバ)との間の経路です。

- スタブリゾルバは DNS クエリを生成する最初の主体であり、ここが盗聴・改ざんされると意図しない IP アドレスを取得してしまいます。そこで TLS によりこの区間を保護するのが DoT の目的です。

- フルサービスリゾルバと権威 DNS サーバ間の通信を暗号化したい場合は DoT ではなく DoH(DNS over HTTPS)や専用 VPN など別手段を選びます。

- 解答群から「スタブリゾルバ」は「オ」、「フルサービスリゾルバ」は「カ」であるため、

f:オ(スタブリゾルバ)

g:カ(フルサービスリゾルバ)

が正解となります。

誤りやすいポイント

- 「権威DNSサーバ」と間違える

DoT は“クライアント~再帰サーバ”間を対象とする技術で、権威側のサーバは範囲外です。 - 「RADIUS」を選択してしまう

RADIUS は認証プロトコルであり DNS とは無関係です。名称が TLS と紛らわしいため注意が必要です。 - 「DNS Changer」を選択してしまう

マルウェア名であり、暗号化技術ではありません。

FAQ

Q: DoT と DoH の違いは何ですか?

A: どちらも DNS クエリを暗号化しますが、DoT は TCP/853 ポートで TLS を用い、DoH は HTTPS(TCP/443)で DNS メッセージをカプセル化します。Web フィルタリング環境では DoH の方がブロックされにくい点が特徴です。

A: どちらも DNS クエリを暗号化しますが、DoT は TCP/853 ポートで TLS を用い、DoH は HTTPS(TCP/443)で DNS メッセージをカプセル化します。Web フィルタリング環境では DoH の方がブロックされにくい点が特徴です。

Q: スタブリゾルバとキャッシュ DNS サーバは同じものですか?

A: いいえ。スタブリゾルバは OS やアプリに組み込まれた最小限のクエリ生成機能でキャッシュ領域を持たないか、あってもごく短時間です。キャッシュ DNS サーバ(フルサービスリゾルバ)は再帰問い合わせを行い長期キャッシュを保持します。

A: いいえ。スタブリゾルバは OS やアプリに組み込まれた最小限のクエリ生成機能でキャッシュ領域を持たないか、あってもごく短時間です。キャッシュ DNS サーバ(フルサービスリゾルバ)は再帰問い合わせを行い長期キャッシュを保持します。

Q: DoT の導入だけで DNS キャッシュポイズニングは防げますか?

A: 盗聴・改ざんは防げますが、権威側が改ざんされている場合やリゾルバのキャッシュ自体を書き換える攻撃までは防げません。DNSSEC の併用が推奨されます。

A: 盗聴・改ざんは防げますが、権威側が改ざんされている場合やリゾルバのキャッシュ自体を書き換える攻撃までは防げません。DNSSEC の併用が推奨されます。

関連キーワード: DNS over TLS, スタブリゾルバ、フルサービスリゾルバ、暗号化通信

設問2:〔ホスティングサービス上に新設するDNSサーバの利用〕について、(1)〜(4)に答えよ。

(1)本文中の下線③を実施することによって低減できるリスクを30字以内で具体的に述べよ。

模範解答

権威DNSサーバがサービス停止になるリスク

解説

解答の論理構成

- 【問題文】では、外部DNSサーバ1台に「権威 DNS サーバ及び再帰的な名前解決を行うフルサービスリゾルバ」の両機能を集約していると記載されています。

- ①で確認した影響は「A社の外部DNSサーバがサービス停止になった場合の影響」です。ここで指摘されているのは“可用性”の懸念です。

- ③の対応策は「プライマリの権威DNSサーバの機能をDNS-Kに、セカンダリの権威DNSサーバの機能をDNS-Sに移行」することです。権威 DNS を2台(DMZ 内とホスティングサービス上)に分散し、片方が停止してももう片方が応答できるようにします。

- したがって、③の実施で低減できるのは“権威 DNS サーバが1台しかなく、障害や攻撃で停止すると名前解決が不能になるリスク”となります。

- この内容を具体的にまとめると「権威DNSサーバがサービス停止になるリスク」という解答になります。

誤りやすいポイント

- 「DNS キャッシュポイズニング」「中間者攻撃」など他のリスクと混同し、可用性ではなく機密性・完全性に関する答えを書いてしまう。

- 「外部DNSサーバ全体がなくなるリスク」と漠然と書き、権威 DNS に絞った説明を欠いてしまう。

- “踏み台攻撃”を防ぐ変更と勘違いし、DoS の加害リスクを選んでしまう。

FAQ

Q: プライマリとセカンダリを分けると権威データは常に最新ですか?

A: 通常はゾーン転送で同期しますが、伝搬遅延は生じます。SOA で定義したリフレッシュ間隔に依存するため、即時反映ではありません。

A: 通常はゾーン転送で同期しますが、伝搬遅延は生じます。SOA で定義したリフレッシュ間隔に依存するため、即時反映ではありません。

Q: プライマリが停止した場合、レジストラ側の NS レコードを書き換える必要はありますか?

A: いいえ。NS レコードに両方の FQDN を登録しておけば、プライマリ停止中もセカンダリが引き続き応答します。

A: いいえ。NS レコードに両方の FQDN を登録しておけば、プライマリ停止中もセカンダリが引き続き応答します。

Q: 可用性向上の他に、地理的に分散配置するメリットは?

A: 大規模災害やネットワーク障害の際にも他リージョンの DNS が応答できるため、BCP(事業継続計画)面で有利です。

A: 大規模災害やネットワーク障害の際にも他リージョンの DNS が応答できるため、BCP(事業継続計画)面で有利です。

関連キーワード: 可用性、冗長化、セカンダリDNS, 単一障害点、分散配置

設問2:〔ホスティングサービス上に新設するDNSサーバの利用〕について、(1)〜(4)に答えよ。

(2)図2中のh、iに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:dns-k.

イ:dns-k.a-sha.co.jp.

ウ:dns-k.x-sha.co.jp.

エ:dns-s.

オ:dns-s.a-sha.co.jp.

カ:dns-s.x-sha.co.jp.

キ:mail.

ク:mail.a-sha.co.jp.

ケ:mail.x-sha.co.jp.

模範解答

h:カ

i:ク

解説

解答の論理構成

-

図2はA社ドメイン(a-sha.co.jp)の正引きゾーンファイルの抜粋です。NSレコードには「当該ゾーンを権威的に回答できるDNSサーバ」を列挙する必要があります。問題文では

―― 「③プライマリの権威DNSサーバの機能をDNS-Kに、セカンダリの権威DNSサーバの機能をDNS-Sに移行し」

とあり、プライマリの “dns-k” は自社(a-sha.co.jp)、セカンダリ “dns-s” はホスティング先(x-sha.co.jp)に置く設計です。

よってhには “dns-s”+ホスティング先ドメイン+終端の “.” を付けた 「dns-s.x-sha.co.jp.」 が入ります。 -

MXレコードにはメールを受け取るサーバのFQDNを指定します。問題文の記述

―― 「メールサーバのホスト名はmailであり、各サーバのIPアドレスはx1.y1.z1.t1~x1.y1.z1.t3である。」

から、メールサーバ自体は従来どおり自社ドメイン配下です。従ってiには 「mail.a-sha.co.jp.」 を入れます。 -

以上より、解答は

h:カ 「dns-s.x-sha.co.jp.」

i:ク 「mail.a-sha.co.jp.」

誤りやすいポイント

- NSレコードに “dns-k.” を二重に書き、セカンダリを漏らす。NSは最低でもプライマリ+セカンダリを列挙する必要があります。

- 「dns-s.a-sha.co.jp.」を選んでしまう。セカンダリはホスティング先の “x-sha.co.jp” 配下であることを見落とすと誤答になります。

- MXレコードにホスト名「mail.」や「mail.x-sha.co.jp.」を記載してしまう。メールサーバが自社に残っている点を忘れないよう注意が必要です。

FAQ

Q: NSレコードの末尾 “.” は必須ですか?

A: はい。ゾーンファイル内でFQDNを完全指定する際は “.” を付けないと、ゾーン名が二重付与されて誤解釈されます。

A: はい。ゾーンファイル内でFQDNを完全指定する際は “.” を付けないと、ゾーン名が二重付与されて誤解釈されます。

Q: セカンダリDNSを外部に置くメリットは何ですか?

A: 自社サイトがネットワーク障害で到達不能になっても、外部セカンダリが権威情報を保持し続けるため名前解決の可用性が高まります。

A: 自社サイトがネットワーク障害で到達不能になっても、外部セカンダリが権威情報を保持し続けるため名前解決の可用性が高まります。

Q: MXレコードとAレコードの関係は?

A: MXレコードは「メール配送先ホスト名」を示し、そのホスト名に対するAレコード(またはAAAAレコード)がIPアドレスを返す形で機能します。

A: MXレコードは「メール配送先ホスト名」を示し、そのホスト名に対するAレコード(またはAAAAレコード)がIPアドレスを返す形で機能します。

関連キーワード: NSレコード、MXレコード、セカンダリDNS, FQDN, ゾーンファイル

設問2:〔ホスティングサービス上に新設するDNSサーバの利用〕について、(1)〜(4)に答えよ。

(3)表4中のj〜mに入れる適切な内容を、“許可”又は“拒否”のいずれかで答えよ。

(nとpは順不同)

模範解答

j:拒否

k:許可

l:拒否

m:拒否

解説

解答の論理構成

-

目的の再確認

【問題文】には「ゾーン転送では、ゾーン情報が流出するリスクがある。」とあります。したがって、表4では“ゾーン転送要求に対する許可を必要最小限”に絞る必要があります。 -

必要な通信経路の整理

・プライマリとセカンダリの関係は「③プライマリの権威DNSサーバの機能をDNS-Kに、セカンダリの権威DNSサーバの機能をDNS-Sに移行し」と明言されています。

・通常、セカンダリ(DNS-S)がプライマリ(DNS-K)に対してゾーン転送(AXFR/IXFR)を“要求”し、プライマリが応答します。 -

行・列ごとの判定

(1) ゾーン転送要求元がDNS-K → DNS-S(j)

-プライマリからセカンダリへは “要求” ではなく通知(NOTIFY)や応答を返す側なので、転送“要求”は不要。

-許可すると不要な経路が開くため拒否するのが最小構成。

⇒ j は「拒否」。(2) ゾーン転送要求元がDNS-S → DNS-K(k)

-セカンダリがプライマリへ AXFR/IXFR を要求する正常経路。

⇒ k は「許可」。(3) ゾーン転送要求元がその他のIPアドレス → DNS-K(l)

(4) ゾーン転送要求元がその他のIPアドレス → DNS-S(m)

-第三者からの転送要求は情報流出リスクそのもの。

⇒ 両方とも「拒否」。 -

以上より、 j:拒否

k:許可

l:拒否

m:拒否

誤りやすいポイント

- “プライマリからセカンダリへデータを送る”と“プライマリが転送要求を出す”を混同し、jを許可にしてしまう。

- NOTIFY(更新通知)とAXFR/IXFR(転送要求)を同一視する。通知用のUDPパケットは拒否設定でも転送要求には影響しないと理解しておく。

- “その他のIPアドレス”行を空欄や許可にすると、公開リゾルバや攻撃者からのゾーン転送を許してしまい、本質的な対策にならない。

FAQ

Q: プライマリからセカンダリへのNOTIFYはjを拒否にしても動作しますか?

A: 問題文で求められているのは「ゾーン転送要求」の制御です。NOTIFYは“要求”ではなく通知なのでjが拒否でも問題ありません。

A: 問題文で求められているのは「ゾーン転送要求」の制御です。NOTIFYは“要求”ではなく通知なのでjが拒否でも問題ありません。

Q: DNS-Sが障害で停止した場合、DNS-K → DNS-S の転送要求を許可していなくても冗長性に影響しませんか?

A: 転送要求を出すのはあくまでDNS-S側です。DNS-K側からDNS-Sへの要求は想定していないため冗長性には影響しません。

A: 転送要求を出すのはあくまでDNS-S側です。DNS-K側からDNS-Sへの要求は想定していないため冗長性には影響しません。

Q: “その他のIPアドレス”を拒否するとテストツールでのAXFR確認ができません。どうすれば良いですか?

A: テスト用に限定的にクライアントIPをホワイトリスト登録し、本番運用では即座に削除する運用管理ポリシーを取るのが一般的です。

A: テスト用に限定的にクライアントIPをホワイトリスト登録し、本番運用では即座に削除する運用管理ポリシーを取るのが一般的です。

関連キーワード: ゾーン転送、権威DNS, アクセス制御、情報漏えい、セカンダリDNS

設問2:〔ホスティングサービス上に新設するDNSサーバの利用〕について、(1)〜(4)に答えよ。

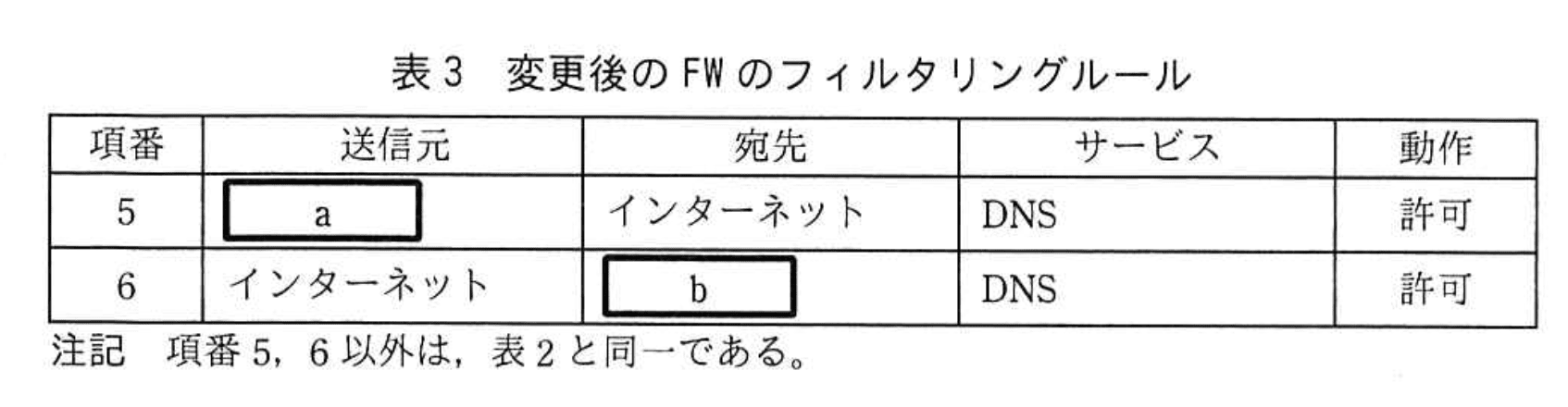

(4)表5中のn〜pに入れる適切な字句を解答群の中から選び記号で答えよ。

解答群

ア:DNS-HF

イ:DNS-S

ウ:PC

エ:公開Webサーバ

オ:プロキシサーバ

カ:メールサーバ

模範解答

n:オ

o:ア

p:カ

解説

解答の論理構成

- 問題文は、二つ目の案について「外部DNSサーバを廃止した上で、DNS-HK,DNS-S,DNS-HFというDNSサーバをX社のホスティングサービス上に新設し、…フルサービスリゾルバの機能をDNS-HFに移行する」と明示しています。したがって、FWルール表5の宛先 o はフルサービスリゾルバである「DNS-HF」になります。

- DMZ内にあった「プロキシサーバ」と「メールサーバ」は、インターネット上のホスト名解決を行う必要があります。フルサービスリゾルバを社内に置かないため、これらが直接「DNS-HF」に再帰問い合わせを行う構成となります。

• プロキシサーバ:Webアクセス中継の際に外部ホスト名を解決する役割。

• メールサーバ:SMTP 送信や受信時に MX / A レコードを引く必要あり。

よって、表5の送信元は「プロキシサーバ」と「メールサーバ」であると判断できます。 - 以上を対応づけると

• 送信元 n =「プロキシサーバ」

• 宛先 o =「DNS-HF」

• 送信元 p =「メールサーバ」

となり、模範解答の

n:オ(プロキシサーバ)

o:ア(DNS-HF)

p:カ(メールサーバ)

が導かれます。

誤りやすいポイント

- 「PC から直接 DNS-HF に問い合わせる」と考えて n や p に「PC」を入れてしまうケースがありますが、PC は HTTP/HTTPS を「プロキシサーバ経由」で行う設定になっており、DNSもプロキシに依存する前提です。

- 宛先 o を「DNS-S」と誤解するミス。DNS-S はセカンダリ権威 DNS であり再帰問い合わせには応答しません。あくまで再帰を担当するのは「DNS-HF」です。

- DMZ に DNS-K/DNS-F を残す旧構成と混同し、従来ルール(項番5,6)をそのまま当てはめてしまう誤答も散見されます。

FAQ

Q: なぜ PC セグメント用の FW ルールを追加しなくてもよいのですか?

A: PC は Web アクセス時に「プロキシサーバ」を利用する設定が「適切にされている」と問題文にあります。従って PC から直接外部 DNS へは通信しません。

A: PC は Web アクセス時に「プロキシサーバ」を利用する設定が「適切にされている」と問題文にあります。従って PC から直接外部 DNS へは通信しません。

Q: DNS-HF だけ許可すれば DNS-HK や DNS-S への通信は不要ですか?

A: はい。再帰問い合わせは DNS-HF が担当し、DNS-HF が権威 DNS サーバ(DNS-HK/DNS-S)やインターネット上の他ドメインへ問い合わせを行います。内部から DNS-HK/DNS-S へ直接アクセスする想定はありません。

A: はい。再帰問い合わせは DNS-HF が担当し、DNS-HF が権威 DNS サーバ(DNS-HK/DNS-S)やインターネット上の他ドメインへ問い合わせを行います。内部から DNS-HK/DNS-S へ直接アクセスする想定はありません。

Q: 内部 DNS を廃止するとキャッシュ性能が低下しませんか?

A: その可能性はありますが、ホスティング先の DNS-HF が十分な帯域とキャッシュ能力を持つ前提で設計されています。必要に応じて DoT・DNSSEC など追加対策を講じることも検討されます。

A: その可能性はありますが、ホスティング先の DNS-HF が十分な帯域とキャッシュ能力を持つ前提で設計されています。必要に応じて DoT・DNSSEC など追加対策を講じることも検討されます。

関連キーワード: フルサービスリゾルバ、再帰問い合わせ、DMZ, ファイアウォール、権威DNS