情報処理安全確保支援士 2021年 春期 午後1 問03

セキュリティ運用に関する次の記述を読んで、設問1~4に答えよ。

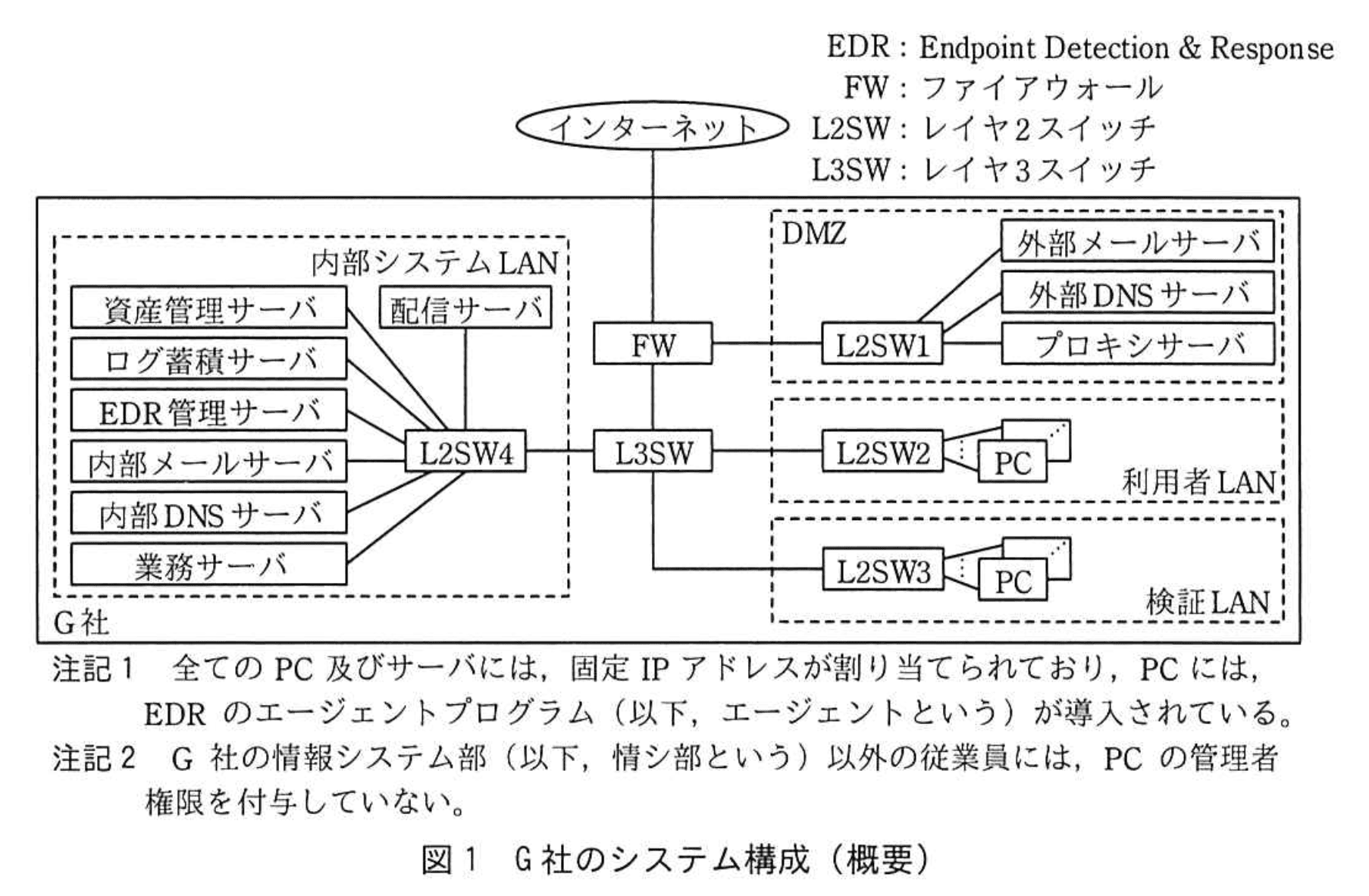

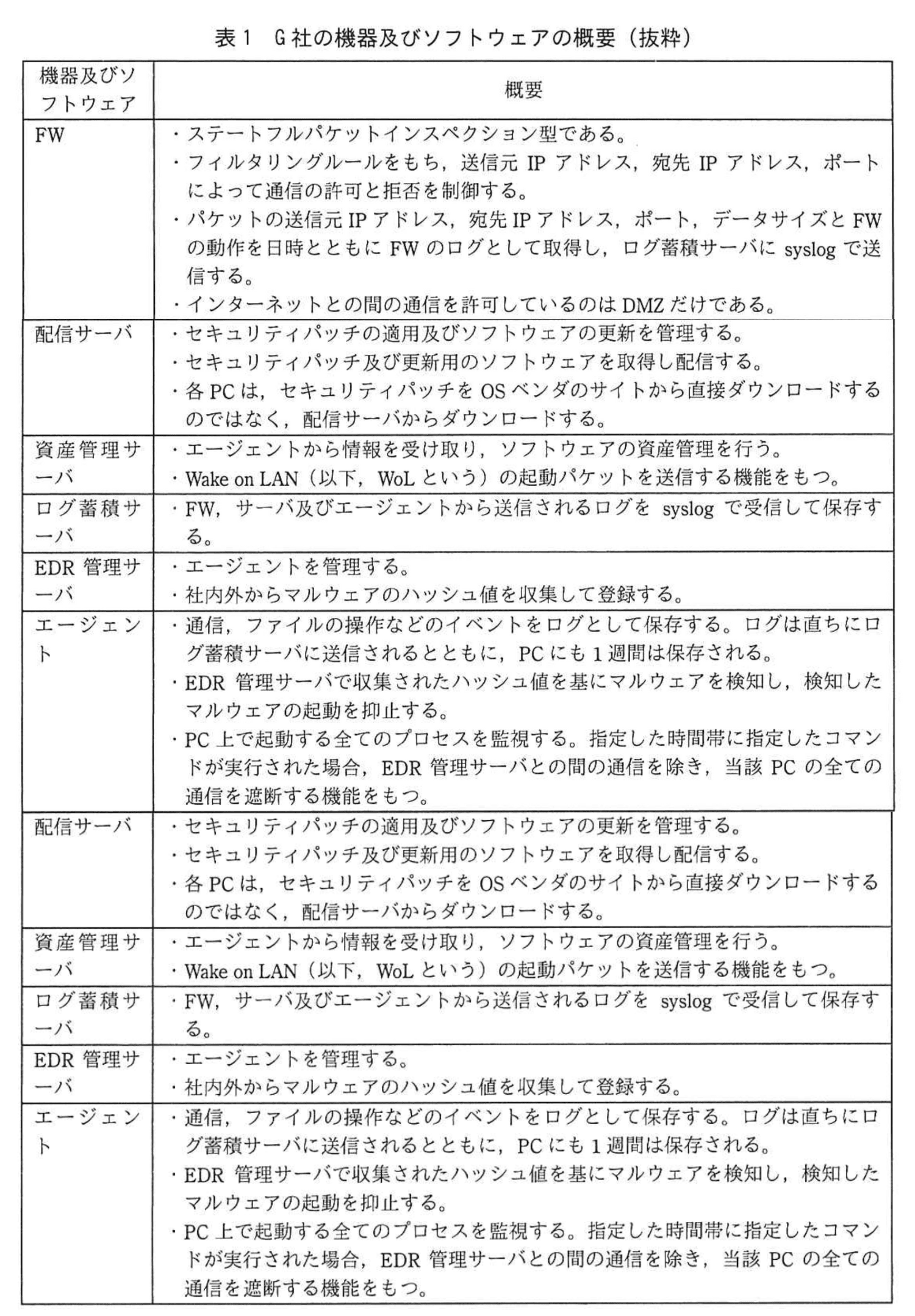

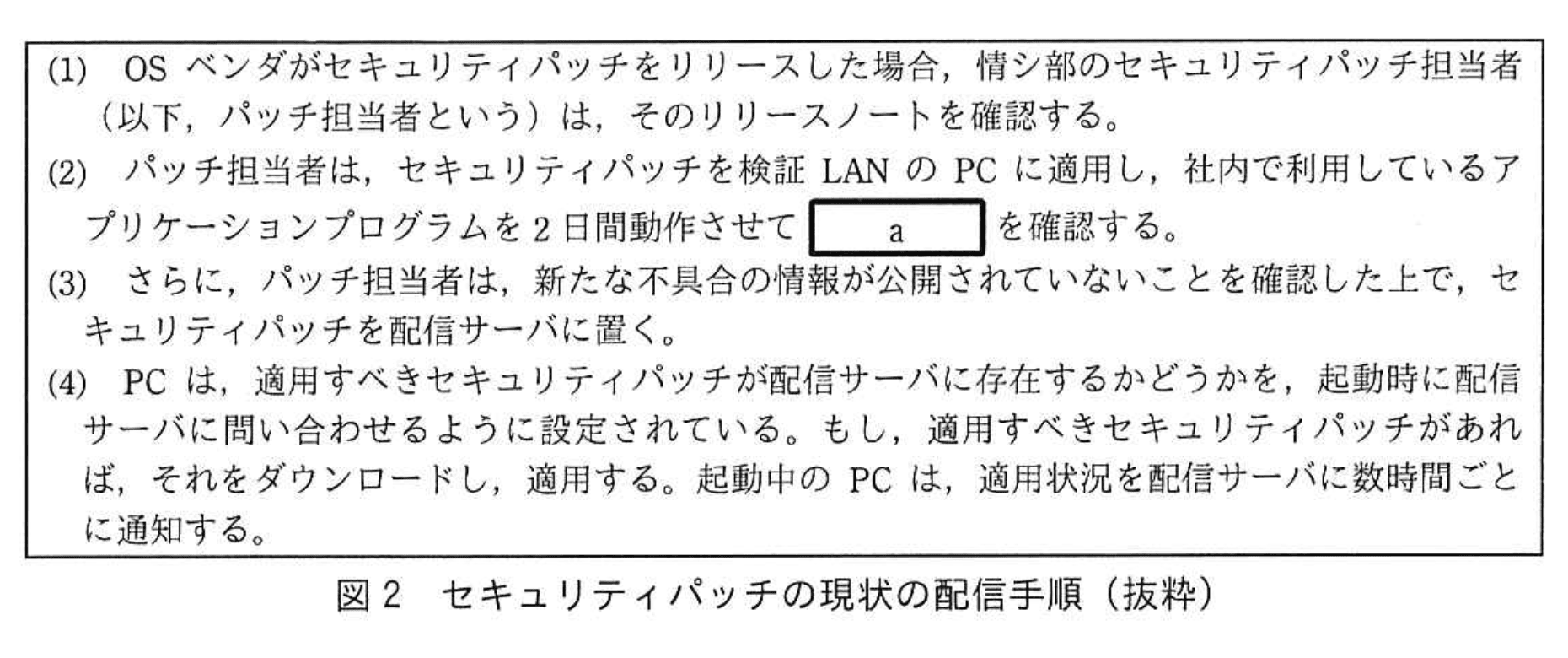

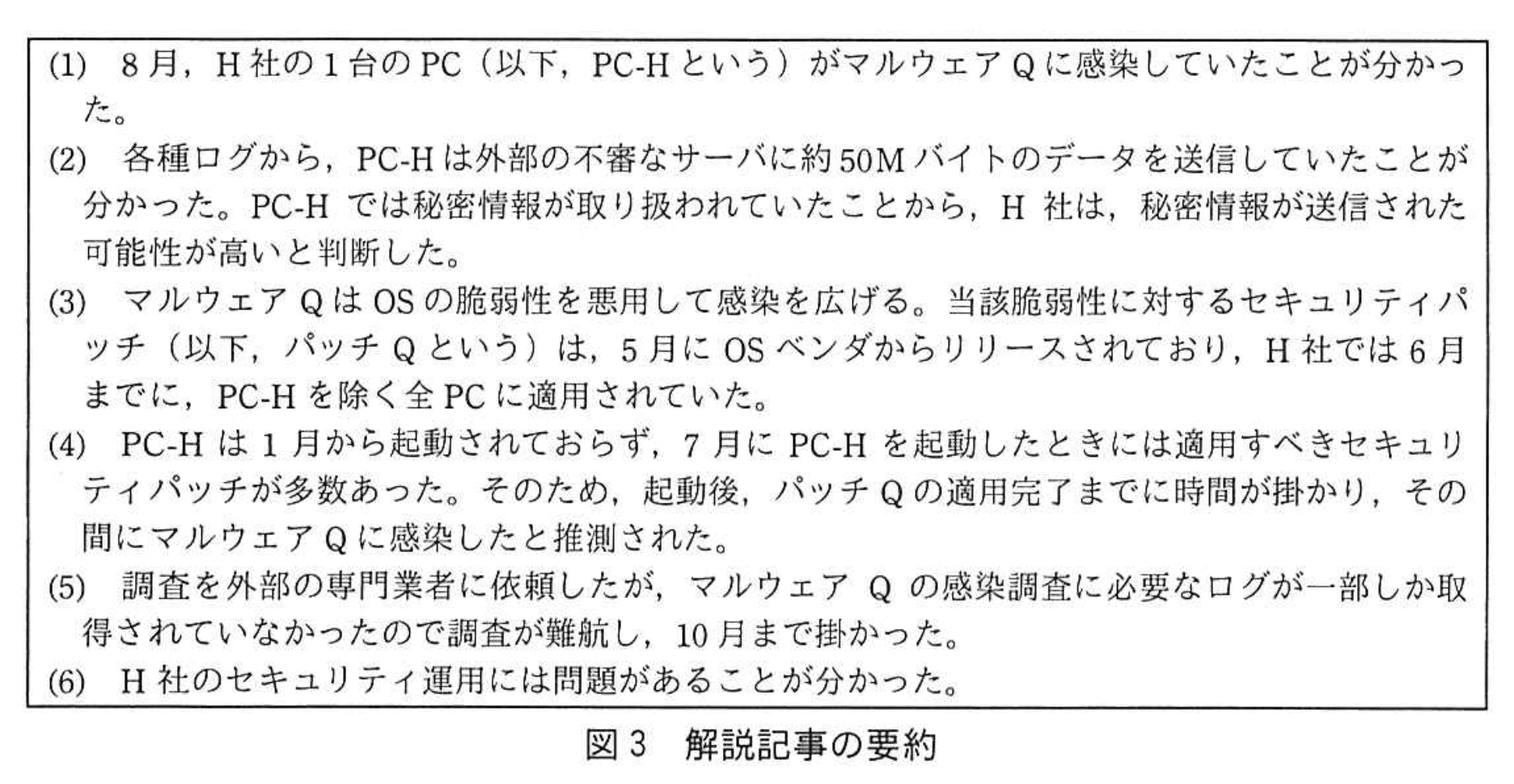

G社は、従業員1,500名の製造業であり、研究開発に定評がある。従業員は、Webアクセスによる情報収集並びに電子メール(以下、メールという)による営業活動及び情報交換にインターネットを利用している。G社では、情報セキュリティポリシを整備して運用している。G社のシステム構成を図1に、機器及びソフトウェアの概要を表1に、OSの脆弱性修正プログラム(以下、セキュリティパッチという)の現状の配信手順を図2に示す。

〔同業他社の事例〕

ある日、情シ部のC主任は、同業他社のH社で発生したセキュリティインシデントの解説記事を見付けた。解説記事の要約を図3に示す。

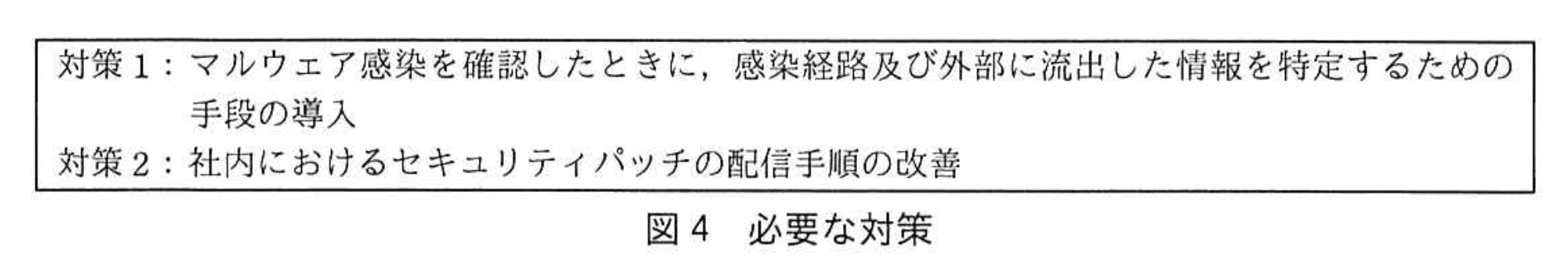

心配になったC主任はログを調査した。その結果、1か月以上起動していないPCが30台あることが分かった。それらのPCをこのまま数か月起動しないでおくと、PC-Hと同様の問題が発生する可能性があった。図3の内容及びG社の状況を情シ部のB部長に相談した上で、必要な対策を図4のようにまとめ、情シ部のD君とともにそれぞれを具体化することにした。

〔対策1)

C主任は、対策1については、L2SWのミラーポートに接続するタイプのパケット収集装置を導入し、J社のJサービスを利用して通信内容を分析すればよいと考えた。Jサービスは、インターネットVPN経由でパケット収集装置から必要なパケット情報を取得し、その内容からセキュリティ侵害を検知するサービスである。

C主任は、1台のパケット収集装置を、①マルウェア感染がDMZ又はどのLANで起きてもマルウェアからインターネットへの通信が通過することになるL2SWに接続することに決めた。

〔対策2〕

次は、対策2についてのD君、C主任及びB部長の会話である。

D君 :1か月間起動していないPCを自動的に起動して、セキュリティパッチが適用されるようにすれば図3のようなセキュリティインシデントを防ぐことができます。良い仕組みはありませんか。

C主任:当社のPCは、WoLに対応しています。WoLとは、WoLに対応したPCに対し、特定の起動パケットを送信すると、当該PCが起動するという仕組みです。PCを利用者LANに接続しておけば、資産管理サーバから起動パケットを送信することによって、PCを自動的に起動できます。

B部長:なるほど。では、WoLとセキュリティパッチ適用の動作検証を頼む。

D君は、WoLの動作検証を開始した。まず、検証LANに接続されたPC-XとPC-Yを用いて試すことにした。PC-Xは起動しておき、PC-Yはシャットダウンしておいた。その上で、PC-XからPC-Yに対し、bに続けて、起動したいPCのcを16回繰り返したデータを含む起動パケットを送信し、PC-Yが起動することを確認した。その後、資産管理サーバからPC-Yの起動を試みたが、起動しなかった。C主任に相談したところ、②L3SWの設定を変更する必要があるという助言を受けた。D君は、L3SWの設定を変更し、資産管理サーバからPC-Yを起動できることを確認した。続いて、資産管理サーバから利用者LANに接続されたPCを起動できることを確認し、セキュリティパッチが適用されることも確認した。

〔WoLを悪用するマルウェアの脅威〕

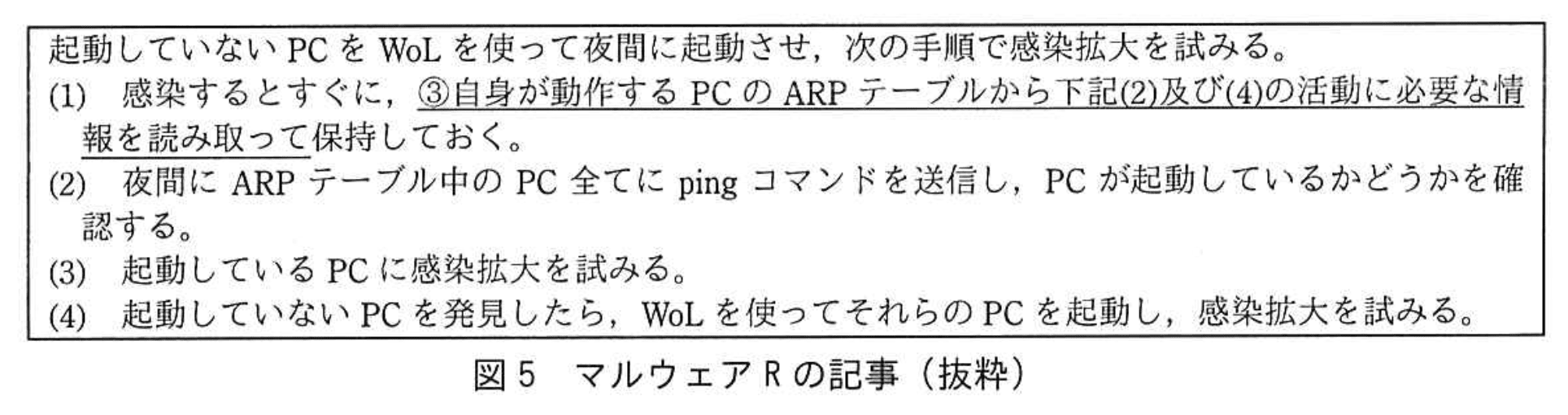

WoLについて調べていたD君は、図5に示すマルウェアRの記事を見付けた。

D君は、昼間はPCが不審な振る舞いをすれば発見し対処できる可能性があるが、

夜間は多くの従業員が不在となり発見することは難しいと考えた。そこで、マルウェアRに限らない、WoLを悪用するマルウェアへの対策について、C主任に相談した。

C主任は、PCが夜間に不審な振る舞いをしたときに、当該PCをネットワークから隔離するという対策(以下、対策3という)を助言した。D君は、④対策3をG社で導入済のシステムを用いて実現する方法を立案した。対策3は対策1及び対策2と併せて承認された。各対策は運用を開始し、マルウェア対策が強化された。

設問1:

図2中のaに入れる適切な字句を20字以内で具体的に答えよ。

模範解答

a:PCの動作に問題がないこと

解説

解答の論理構成

-

【問題文】の該当箇所

「パッチ担当者は、セキュリティパッチを検証LANのPCに適用し、社内で利用しているアプリケーションプログラムを2日間動作させて[ a ]を確認する。」

──ここで求められているのは、“2日間試験運用した目的”です。 -

セキュリティパッチ適用後の一般的な確認項目

・パッチ適用で OS やアプリが起動しなくなる/異常終了するなどの不具合がないか

・ネットワークや周辺機器の利用に支障が出ないか

→ まとめると「PCの通常業務が問題なく行えるか」を確認する作業になります。 -

よって[ a ]には

「PCの動作に問題がないこと」

と記述するのが的確であり、【問題文】の流れとも合致します。

誤りやすいポイント

- 「脆弱性がないこと」など“セキュリティ面”だけを書いてしまう

→ パッチ適用後の動作検証は機能面の正常性確認が主目的です。 - 「アプリケーションが正常に動作すること」と限定してしまう

→ OS や周辺機器も含めた PC 全体を確認する必要があります。 - 「2日間」の期間に注目して期間そのものを書いてしまう

→ 問われているのは“目的”であって“期間”ではありません。

FAQ

Q: 動作検証は“2日間”で十分なのですか?

A: 本文では「2日間」として運用されていますが、実際の企業運用では業務影響度やパッチの重要度に応じて期間を変更することもあります。

A: 本文では「2日間」として運用されていますが、実際の企業運用では業務影響度やパッチの重要度に応じて期間を変更することもあります。

Q: 「PCの動作に問題がないこと」にはネットワーク通信も含まれますか?

A: 含まれます。OS・アプリケーション・周辺機器・ネットワーク通信など、PC 全体の正常動作を確認するという意味です。

A: 含まれます。OS・アプリケーション・周辺機器・ネットワーク通信など、PC 全体の正常動作を確認するという意味です。

Q: パッチ検証で問題が見つかった場合はどう対応しますか?

A: パッチの適用を保留し、ベンダへ不具合報告・回避策検討を行った上で、対策版パッチの提供や設定変更を待ってから再検証します。

A: パッチの適用を保留し、ベンダへ不具合報告・回避策検討を行った上で、対策版パッチの提供や設定変更を待ってから再検証します。

関連キーワード: セキュリティパッチ、動作検証、不具合確認、正常性テスト

設問2:

本文中の下線①のL2SWを、図1中のL2SW1〜L2SW4から選び、答えよ。

模範解答

L2SW1

解説

解答の論理構成

-

問題文は、パケット収集装置を接続する場所について

“①マルウェア感染がDMZ又はどのLANで起きてもマルウェアからインターネットへの通信が通過することになるL2SW”

と指定している。 -

図1の通信経路を整理すると

・インターネット ⇔ FW ⇔ L2SW1 ⇔ DMZ(外部メールサーバ、外部DNSサーバ、プロキシサーバ)

・利用者LAN・内部システムLAN・検証LANからインターネットへ出る際は、まずFWを越える必要があり、その出入口となるのがDMZ側にある“プロキシサーバ”。

・したがって、利用者LANや内部システムLANでマルウェアが発生しても、外部と通信するためにはプロキシサーバを経由し、その通信は必ず「FW→L2SW1→プロキシサーバ」という経路を通る。 -

DMZ 内でマルウェアが動作した場合も、インターネットへ出るときは同じく

“L2SW1 → FW → インターネット”

を通過する。 -

以上より、 “DMZ又はどのLANで起きても”

という条件を同時に満たす唯一の L2SW は “FW と DMZ セグメントを直結している L2SW1” である。 -

よって解答は

L2SW1

となる。

誤りやすいポイント

- 「全LANの出口=L3SW」と早合点しやすい

L3SW は利用者LANや内部システムLANの集約点ですが、DMZ からは経由しません。問題は“DMZ又はどのLAN”を同時に満たすことが条件です。 - 「FW 直下に L2SW は無い」と図を見落とす

図1では FW と DMZ サーバ群の間に確かに “L2SW1” が存在します。DMZ サーバ同士はハブ的に L2SW1 で接続されています。 - 「プロキシを経由する通信だけを対象」と思い込む

外部メールサーバや外部DNSサーバも DMZ 内にあるため、これらへのアクセスも L2SW1 を通過します。

FAQ

Q: L3SW にパケット収集装置を付けても解析できるのでは?

A: 内部LAN由来の通信は捉えられますが、DMZ 内のサーバが直接インターネットと通信するパケットは L3SW を経由しません。設問は“DMZ又はどのLAN”の両方を対象にしているため不十分です。

A: 内部LAN由来の通信は捉えられますが、DMZ 内のサーバが直接インターネットと通信するパケットは L3SW を経由しません。設問は“DMZ又はどのLAN”の両方を対象にしているため不十分です。

Q: DMZ に直接設置するのではなく FW の外側でも良い?

A: FW 外側に設置すると、FW が破棄した不許可パケットを取得できず誤検知を招く恐れがあります。FW 内側で、かつ全経路が通過する L2SW1 が最適です。

A: FW 外側に設置すると、FW が破棄した不許可パケットを取得できず誤検知を招く恐れがあります。FW 内側で、かつ全経路が通過する L2SW1 が最適です。

Q: L2SW1 がダウンした場合の可用性は?

A: DMZ 全体が通信不能になる重大インパクトがあります。実運用ではスタック構成や冗長化で可用性を確保するのが一般的です。

A: DMZ 全体が通信不能になる重大インパクトがあります。実運用ではスタック構成や冗長化で可用性を確保するのが一般的です。

関連キーワード: DMZ, プロキシサーバ、ファイアウォール、パケットキャプチャ、ミラーポート

設問3:〔対策2〕について、(1)〜(3)に答えよ。

(1)本文中のbに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:00:00:00:00:00:00

イ:00:00:00:FF:FF:FF

ウ:00:FF:00:FF:00:FF

エ:FF:FF:FF:FF:FF:FF

模範解答

b:エ

解説

解答の論理構成

- 【問題文】では、WoLに関して次のように記載されています。

「PC-XからPC-Yに対し、bに続けて、起動したいPCのcを16回繰り返したデータを含む起動パケットを送信」

WoL の“マジックパケット”は

① 先頭に FF が 6 バイト(16進表記で「FF:FF:FF:FF:FF:FF」)並び、 ② 続いて対象 PC の MAC アドレスを 16 回繰り返す

という固定フォーマットで定義されています。 - 解答群を見ると、①に該当する「FF」6バイト連続は【エ:FF:FF:FF:FF:FF:FF】のみです。

- したがって、b に入る字句は「FF:FF:FF:FF:FF:FF」となり、記号【エ】が正答です。

誤りやすいポイント

- 「ブロードキャスト=00:00:00:00:00:00」と誤解する。ARP などで使う“全 0”と、WoL の“全 FF”を混同しやすいです。

- 「FF が 3 バイト交互に出るパターン(00:FF:00…)」をマジックパケットと誤認する。WoL は必ず FF が 6 連続です。

- 先頭 6 バイトの後に来る16回繰り返しを MAC アドレスの代わりにブロードキャストアドレスだと思い込む。フォーマット順序を把握していないと間違えがちです。

FAQ

Q: マジックパケットは必ずブロードキャスト送信しなければなりませんか?

A: 一般的には同一サブネット内へブロードキャストで送りますが、ルータや L3SW がUDPブロードキャストを通過する設定であれば別サブネット越しにも送信できます。設問中では「②L3SWの設定を変更」して実現しています。

A: 一般的には同一サブネット内へブロードキャストで送りますが、ルータや L3SW がUDPブロードキャストを通過する設定であれば別サブネット越しにも送信できます。設問中では「②L3SWの設定を変更」して実現しています。

Q: 先頭 6 バイトの FF に代わる別パターンがあるケースは?

A: 規格上、先頭 6 バイトは固定で FF:FF:FF:FF:FF:FF です。異なる値を用いる実装は互換性が失われるため推奨されません。

A: 規格上、先頭 6 バイトは固定で FF:FF:FF:FF:FF:FF です。異なる値を用いる実装は互換性が失われるため推奨されません。

Q: WoL で使用されるプロトコルとポート番号は?

A: UDP が多く、デフォルトでは UDP/9(Discard ポート)や UDP/7(Echo ポート)が使われることが一般的です。ただしベンダや機器設定によって変更される場合があります。

A: UDP が多く、デフォルトでは UDP/9(Discard ポート)や UDP/7(Echo ポート)が使われることが一般的です。ただしベンダや機器設定によって変更される場合があります。

関連キーワード: Wake on LAN, マジックパケット、ブロードキャスト、MACアドレス、UDP

設問3:〔対策2〕について、(1)〜(3)に答えよ。

(2)本文中のcに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:IPアドレス

イ:MACアドレス

ウ:製造番号

エ:プロダクトID

オ:ホスト名

模範解答

c:イ

解説

解答の論理構成

- 【問題文】には

“PC-XからPC-Yに対し、bに続けて、起動したいPCのcを16回繰り返したデータを含む起動パケットを送信”

とあります。 - Wake on LAN の“マジックパケット”は

① 先頭に FF FF FF FF FF FF(16進表記、bに該当)

② 続けて対象端末の“48bitのMACアドレス”を16回連続で配置

というフォーマットであることが標準仕様です。 - 選択肢では

ア:IPアドレス

イ:MACアドレス

ウ:製造番号

エ:プロダクトID

オ:ホスト名

が提示されています。 - 16回繰り返し送るのは「48bit×16=96byte」に固定できる“イ:MACアドレス”だけです。IPアドレスやホスト名は長さが可変で、マジックパケット仕様と一致しません。

- したがって c に入る語句は

“イ:MACアドレス”

となります。

誤りやすいポイント

- 「ARPテーブルに載っている=IPアドレスを使う」と早合点してしまう。WoLがレイヤ2の仕組みであることを忘れないようにしましょう。

- “16回繰り返す”というヒントを見落とし、単に識別情報だからと「オ:ホスト名」を選んでしまうケース。

- マジックパケットをブロードキャスト送信する流れを知らず、「ユニキャストだからIPアドレスが必要」と思い込むミス。

FAQ

Q: IPアドレスを使わずにどうやって目的のPCだけが起動するのですか?

A: マジックパケットはLAN内へブロードキャストされますが、パケット中に16回繰り返される“MACアドレス”を自身と一致させたNICだけが電源投入を行います。

A: マジックパケットはLAN内へブロードキャストされますが、パケット中に16回繰り返される“MACアドレス”を自身と一致させたNICだけが電源投入を行います。

Q: WoLはサブネットをまたいで利用できますか?

A: ルータを経由するとブロードキャストが破棄されるため、そのままでは不可です。今回の【問題文】でも“②L3SWの設定を変更”してブロードキャストをフォワードする設定を入れています。

A: ルータを経由するとブロードキャストが破棄されるため、そのままでは不可です。今回の【問題文】でも“②L3SWの設定を変更”してブロードキャストをフォワードする設定を入れています。

Q: MACアドレスが変わった場合はどうなりますか?

A: NIC交換や仮想化によりMACが変化すると、資産管理サーバ側で新しいMACアドレスを登録し直さない限り、WoLは機能しません。

A: NIC交換や仮想化によりMACが変化すると、資産管理サーバ側で新しいMACアドレスを登録し直さない限り、WoLは機能しません。

関連キーワード: Wake-on-LAN, マジックパケット、Ethernet, ブロードキャスト、NIC

設問3:〔対策2〕について、(1)〜(3)に答えよ。

(3)本文中の下線②に示す設定変更の内容を、30字以内で具体的に述べよ。

模範解答

起動パケットを他のセグメントに転送するように変更する。

解説

解答の論理構成

-

WoLの仕組み

- 【問題文】「WoLとは、WoLに対応したPCに対し、特定の起動パケットを送信すると、当該PCが起動するという仕組みです。」

- 起動パケットは MAC ブロードキャストで送られるため、同一セグメント内であれば届くが、L3 で区切られた先には届かないのが通常です。

-

検証時の現象

- 【問題文】「PC-XからPC-Y…起動パケットを送信し、PC-Yが起動することを確認した。」

- これは両 PC が検証 LAN の同一 L2SW(同一セグメント)にあるため成功したと読み取れます。

-

失敗の原因

- 【問題文】「資産管理サーバからPC-Yの起動を試みたが、起動しなかった。」

- 資産管理サーバは「内部システム LAN」、PC-Y は「検証 LAN」にあり、間に「L3SW」が存在しています。L3SW は通常、ブロードキャストを次のセグメントへ転送しません。

-

求められる設定変更

- 【問題文】「②L3SWの設定を変更する必要がある」

- したがって、L3SW に“ブロードキャスト転送(Directed Broadcast や IP helper など)を有効化する”設定を入れ、起動パケットが他セグメントへ届くようにする必要があります。

-

設定後の結果

- 【問題文】「L3SWの設定を変更し、資産管理サーバからPC-Yを起動できることを確認した。」

- これは設定が“起動パケットを他のセグメントに転送”する内容だったことを裏付けます。

誤りやすいポイント

- 「資産管理サーバの送信先 IP やポートを変える」などアプリ側設定と誤解しがちです。問題は L3SW のレイヤ設定です。

- VLAN 間ルーティングを無効化すると考える受験者もいますが、それでは通常通信まで遮断してしまいます。

- ACL 追加と回答してしまうケースがありますが、ここで求められるのはブロードキャスト転送機能の有効化です。

FAQ

Q: WoL用の起動パケットは必ず IP ブロードキャストですか?

A: 一般的には UDP 7/9 番ポートで MAC ブロードキャストが使われます。問題文もブロードキャスト転送を前提としています。

A: 一般的には UDP 7/9 番ポートで MAC ブロードキャストが使われます。問題文もブロードキャスト転送を前提としています。

Q: ACL で UDP 9 を許可すれば十分では?

A: ACL だけでは L3 を越えるブロードキャストが破棄される点が解決しません。L3SW 側で Directed Broadcast などを許可する必要があります。

A: ACL だけでは L3 を越えるブロードキャストが破棄される点が解決しません。L3SW 側で Directed Broadcast などを許可する必要があります。

Q: IP helper と Directed Broadcast のどちらを使うべき?

A: 製品やポリシにより異なりますが、いずれも“他セグメントへ起動パケットを届ける”という本質を満たせば良いと判断できます。

A: 製品やポリシにより異なりますが、いずれも“他セグメントへ起動パケットを届ける”という本質を満たせば良いと判断できます。

関連キーワード: WoL, ブロードキャスト、L3スイッチ、VLAN, UDP

設問4:〔WoLを悪用するマルウェアの脅威〕について、(1)、(2)に答えよ。

(1)図5中の下線③について、(2)の活動に必要な情報及び(4)の活動に必要な情報を、それぞれ10字以内で答えよ。

模範解答

(2)の活動に必要な情報:IPアドレス

(4)の活動に必要な情報:MACアドレス

解説

解答の論理構成

-

図5の記述を確認

- 下線部③には「自身が動作するPCのARPテーブルから下記(2)及び(4)の活動に必要な情報を読み取って」とあります。

- ARPテーブルは「IPアドレス」と「MACアドレス」を対応付けて保持するデータ構造です。

-

(2) の活動を読み解く

- 図5の(2) には「夜間にARPテーブル中のPC全てにpingコマンドを送信し、PCが起動しているかどうかを確認する」とあります。

- pingコマンドは ICMP を用いて「宛先IPアドレス」にエコー要求を送ることで通信可否を確認するため、必要なのは IP アドレスです。

-

(4) の活動を読み解く

- 図5の(4) には「起動していないPCを発見したら、WoLを使ってそれらのPCを起動し、感染拡大を試みる」とあります。

- WoL(Wake on LAN)の起動パケットは「FF FF FF FF FF FF」に続けて対象機器の「MACアドレスを16回繰り返したデータ」を送る方式であり、MAC アドレスが必須です。

- 問題文中にも「PC-XからPC-Yに対し、bに続けて、起動したいPCのcを16回繰り返したデータを含む起動パケット」と記載され、WoLに MAC アドレスを使用している事実が裏付けられています。

-

以上より

- (2) の活動に必要な情報 … 「IPアドレス」

- (4) の活動に必要な情報 … 「MACアドレス」

誤りやすいポイント

- ARPテーブル=「IP ⇔ MAC」が対になっていることを失念し、「ホスト名」などと混同する。

- ping が名前解決を伴うケースを想像し DNS 情報を答えてしまう。実際には ARP テーブル内のエントリへ直接 ICMP を送るので IP アドレスが必要です。

- WoL の魔法パケット構造を誤解し、ブロードキャストアドレスやポート番号を回答してしまう。

FAQ

Q: ARPテーブルにホスト名も載る場合がありますか?

A: いいえ。ARP は L3 と L2 の対応を管理するプロトコルで、保持するのは「IPアドレス」と「MACアドレス」のみです。

A: いいえ。ARP は L3 と L2 の対応を管理するプロトコルで、保持するのは「IPアドレス」と「MACアドレス」のみです。

Q: WoL でリモートネットワーク越しに PC を起動できないことがあります。なぜですか?

A: ルータがブロードキャストパケットを遮断するのが一般的だからです。本問でも「②L3SWの設定を変更」して WoL パケットを通過させています。

A: ルータがブロードキャストパケットを遮断するのが一般的だからです。本問でも「②L3SWの設定を変更」して WoL パケットを通過させています。

Q: ping が届かない=必ず電源OFF と判断してよいですか?

A: いいえ。FW で ICMP が遮断されている、OS が ICMP を無効化しているなど他の要因で応答しない場合もあります。

A: いいえ。FW で ICMP が遮断されている、OS が ICMP を無効化しているなど他の要因で応答しない場合もあります。

関連キーワード: ARP, ICMP, Wake on LAN, MACアドレス、ブロードキャスト

設問4:〔WoLを悪用するマルウェアの脅威〕について、(1)、(2)に答えよ。

(2)本文中の下線④の方法を、55字以内で具体的に述べよ。

模範解答

エージェントによって、夜間にarpコマンドの実行を検知したら、当該PCをネットワークから隔離する。

解説

解答の論理構成

- 問題は下線部④「対策3をG社で導入済のシステムを用いて実現する方法」を問うています。

- マルウェアの挙動は図5に記載された「(2)夜間にARPテーブル中のPC全てにpingコマンドを送信し…」であり、夜間に ARP/ping が動くこと自体が不審行為です。

- G社に既に導入済みで、プロセス監視と通信遮断ができるのは表1「エージェント」の次の機能です。

・「PC上で起動する全てのプロセスを監視する。指定した時間帯に指定したコマンドが実行された場合、EDR管理サーバとの間の通信を除き、当該PCの全ての通信を遮断する機能をもつ。」 - これを利用し、「夜間」という時間帯に「arp コマンド」(ARPテーブル参照用)を検知したら即遮断、すなわちネットワーク隔離すれば侵害拡大を防げます。

- よって模範解答は「エージェントによって、夜間にarpコマンドの実行を検知したら、当該PCをネットワークから隔離する。」となります。

誤りやすいポイント

- 「ping」実行検知と書くとARPテーブル参照というマルウェアの前段を見逃す恐れがあります。ARP参照自体を監視対象にすることが重要です。

- FW や IDS を用いると答えると「導入済のシステム」ではないため不適切です。問題は既存の「エージェント」を使うことを求めています。

- 夜間の定義を書かずに単に「検知したら遮断」とすると時間帯条件を欠き、設問の趣旨から外れます。

FAQ

Q: なぜ「arp コマンド」だけをトリガにするのですか?

A: 図5(1)「自身が動作するPCのARPテーブルから…読み取って」とあるように、感染拡大の初手はARPテーブル取得です。これを夜間に実行すること自体が不自然で高い検知精度が得られます。

A: 図5(1)「自身が動作するPCのARPテーブルから…読み取って」とあるように、感染拡大の初手はARPテーブル取得です。これを夜間に実行すること自体が不自然で高い検知精度が得られます。

Q: EDR管理サーバとの通信だけ許可する理由は?

A: 表1の機能により「EDR管理サーバとの間の通信を除き…遮断」できるため、隔離直後でもログ送信や管理者操作を可能にして調査・復旧を迅速化できます。

A: 表1の機能により「EDR管理サーバとの間の通信を除き…遮断」できるため、隔離直後でもログ送信や管理者操作を可能にして調査・復旧を迅速化できます。

Q: ほかの夜間コマンドも監視すべきでは?

A: 可能ならば監視対象を拡張すべきですが、設問は④の具体化を求めているため、マルウェアRの核心操作であるARP参照を例示しています。

A: 可能ならば監視対象を拡張すべきですが、設問は④の具体化を求めているため、マルウェアRの核心操作であるARP参照を例示しています。

関連キーワード: ARP, EDR, WoL, ネットワーク隔離、プロセス監視