情報処理安全確保支援士 2022年 秋期 午後2 問01

脅威情報調査に関する次の記述を読んで、設問に答えよ。

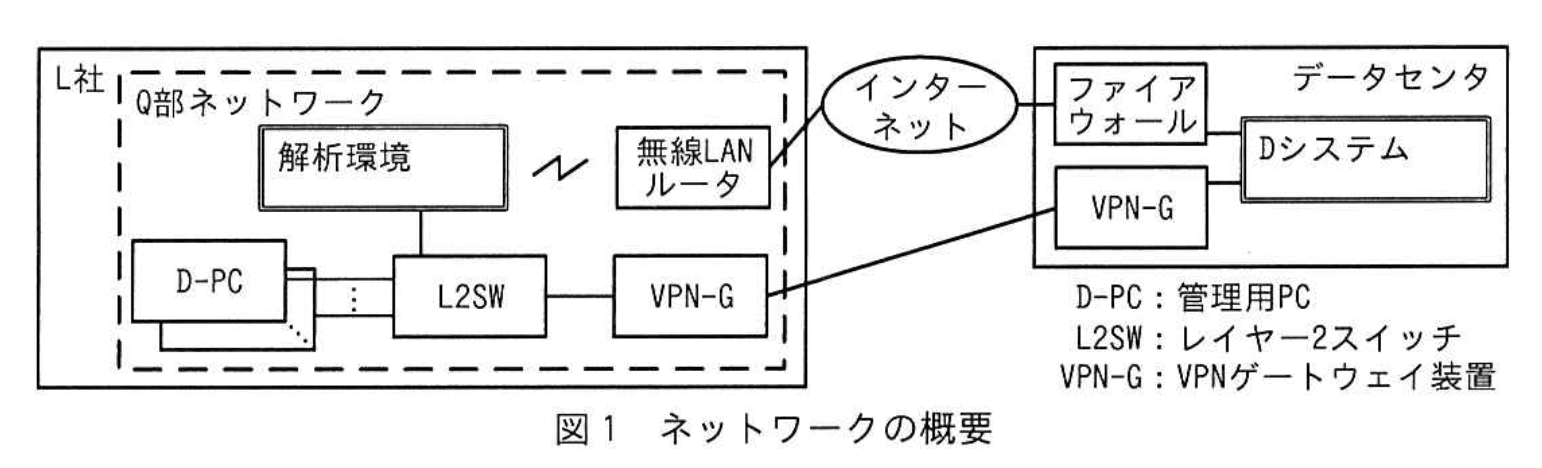

L社は、従業員200名のセキュリティ関連会社である。L社の脅威情報調査部(以下、Q部という)は、国内で流行しているマルウェアを解析したり、攻撃者グループの攻撃手法を調査したりして、顧客にレポートを提供する事業を行っているほか、四半期レポートを作成して公開している。Q部が管理するネットワークの概要を図1に、システムの概要を表1に示す。

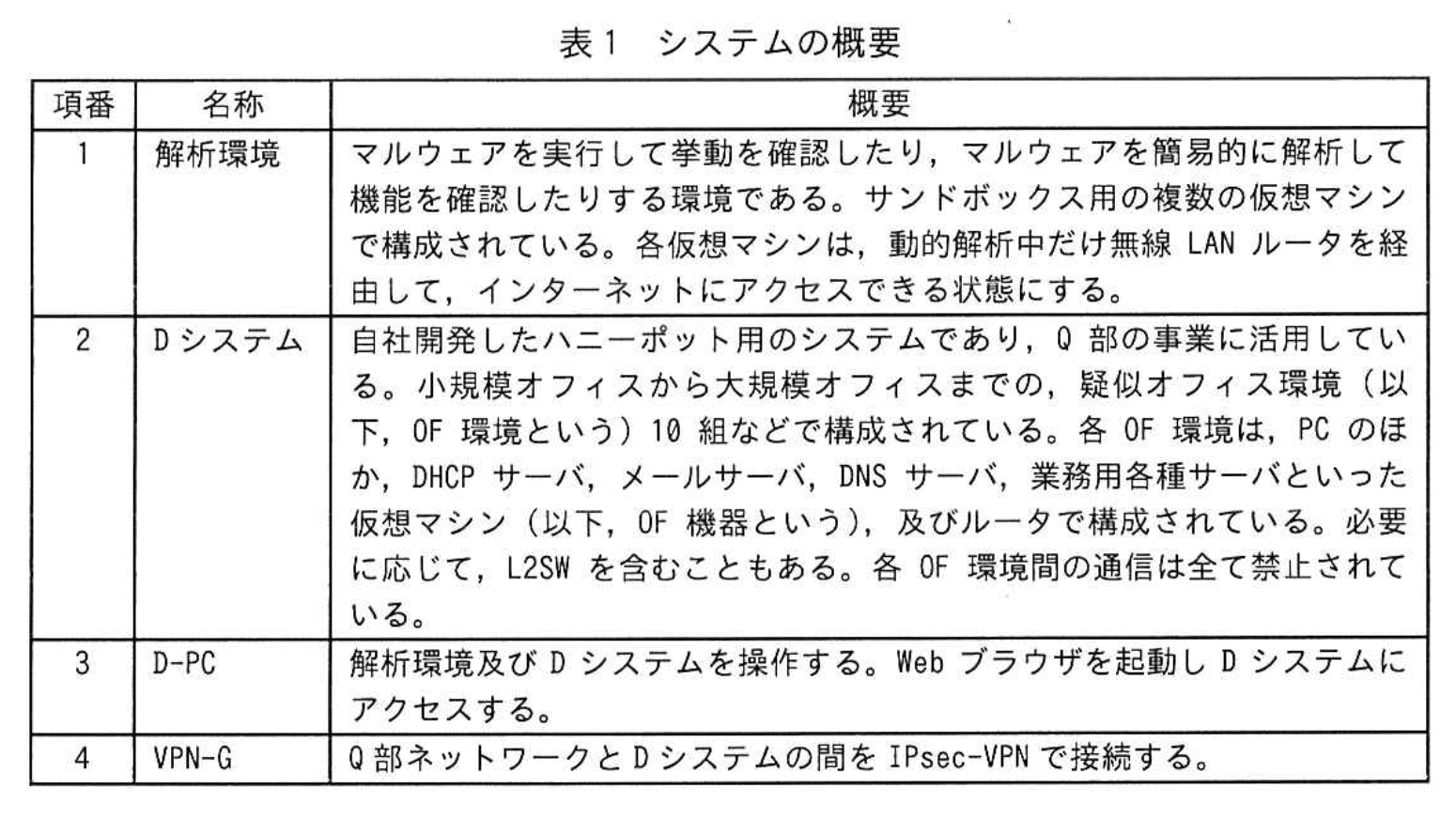

Dシステムの概要を図2に、Dシステムの構成要素の説明を表2に示す。

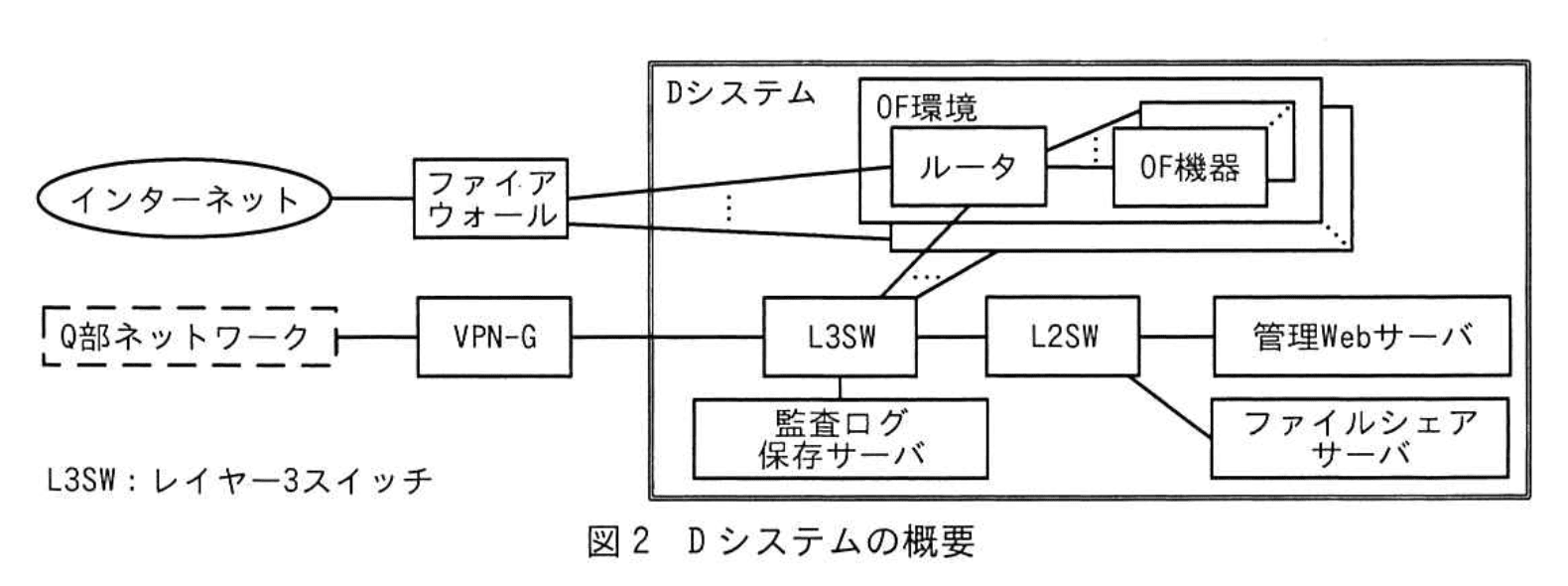

各OF環境内のルータには、“内部モード”と“公開モード”の二つのモードがあり、各モードでは、表3に示す通信制御のルールに従って各OF機器とそれ以外との間での通信制御が行われる。初期設定は内部モードである。

各OF環境内のルータには、“内部モード”と“公開モード”の二つのモードがあり、各モードでは、表3に示す通信制御のルールに従って各OF機器とそれ以外との間での通信制御が行われる。初期設定は内部モードである。

〔検体の解析作業〕

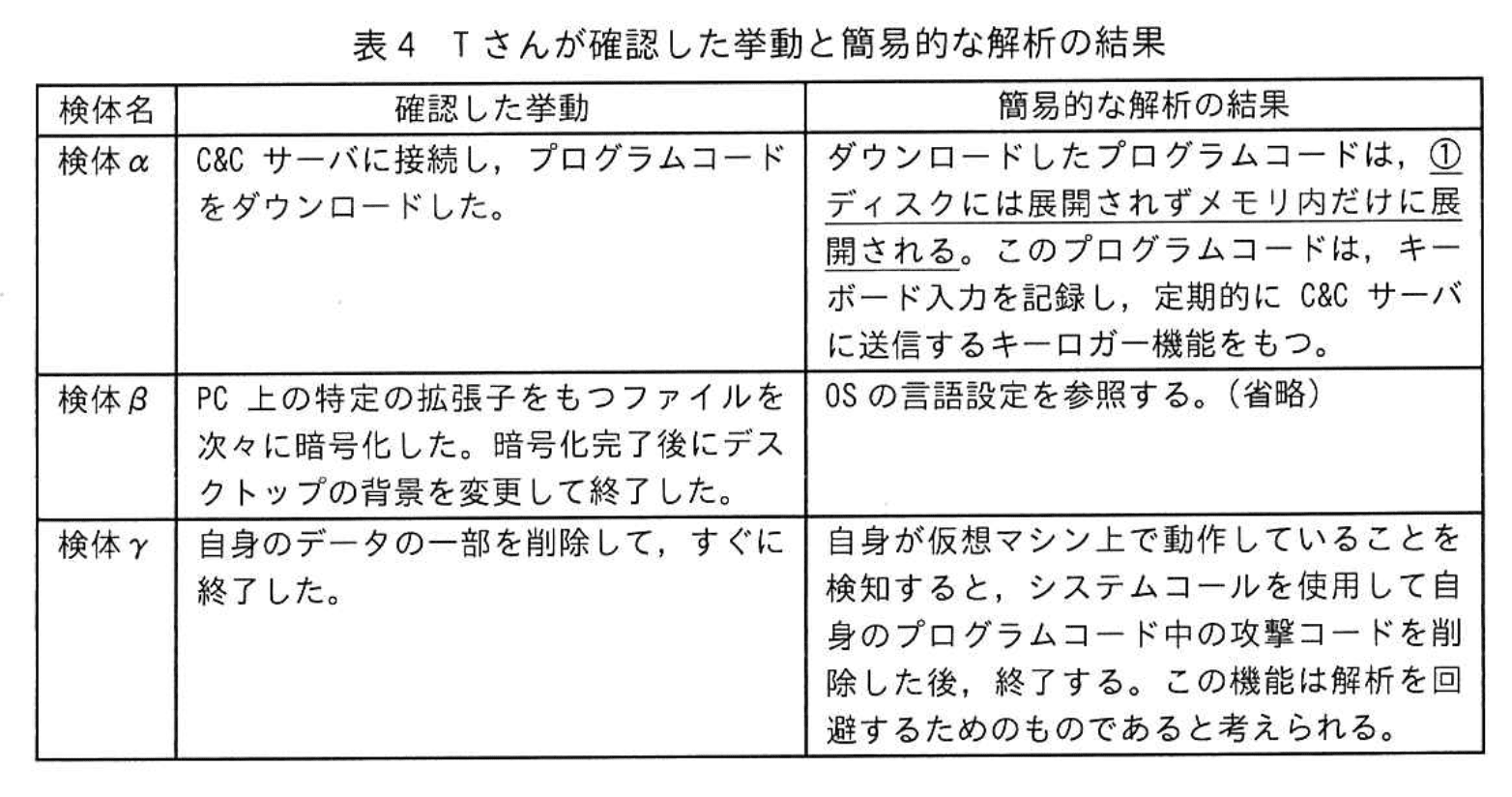

四半期レポートの作成チームのリーダーはQ部のY主任であり、メンバーは新人アナリストのTさんである。Tさんは、現在国内で感染が確認されている3種類の検体(以下、検体α、検体β、検体γという)の解析作業を担当する。Tさんは、3種類の検体を解析環境で実行し、挙動を確認するようY主任から指示を受けた。Tさんは、各検体を実行し、簡易的な解析を実施した。Tさんが確認した挙動と簡易的な解析の結果を表4に示す。

Tさんは、これらの検体の挙動と解析の結果を報告書にまとめ、Y主任に報告した。

次は、報告後のTさんとY主任の会話である。

Tさん:今日は金曜日なので、解析環境の仮想マシンは帰宅前に全てシャットダウンして、週明けに改めて解析環境を使い、追加の調査をしようと思います。

Y主任:近年の攻撃の傾向を考えると、②今日確認した検体αの挙動が、検体αを週明けに再実行した時には、攻撃者による変更によって再現できなくなる可能性がある。念のため、今の仮想マシンの状態を保存しておいてほしい。その上で、週明けに改めて解析環境で検体αを実行してみよう。

Tさんは、指示に従って保存作業を実施した。週明け、Tさんが改めて検体αを実行したところ、表4の挙動が再現できることを確認した。Tさんは、追加の調査を実施し、Y主任に最終報告をした。その後のQ部内の会議で、検体αはDシステムを用いて詳細に解析すること、検体βは詳細な解析を見送ること、検体γは現在の解析環境ではこれ以上解析できないので、③別の環境を構築して解析することが決定した。Tさんが、検体αをDシステム上で実行し、インターネットとの通信を解析することになった。

〔ファイル転送手順の改善〕

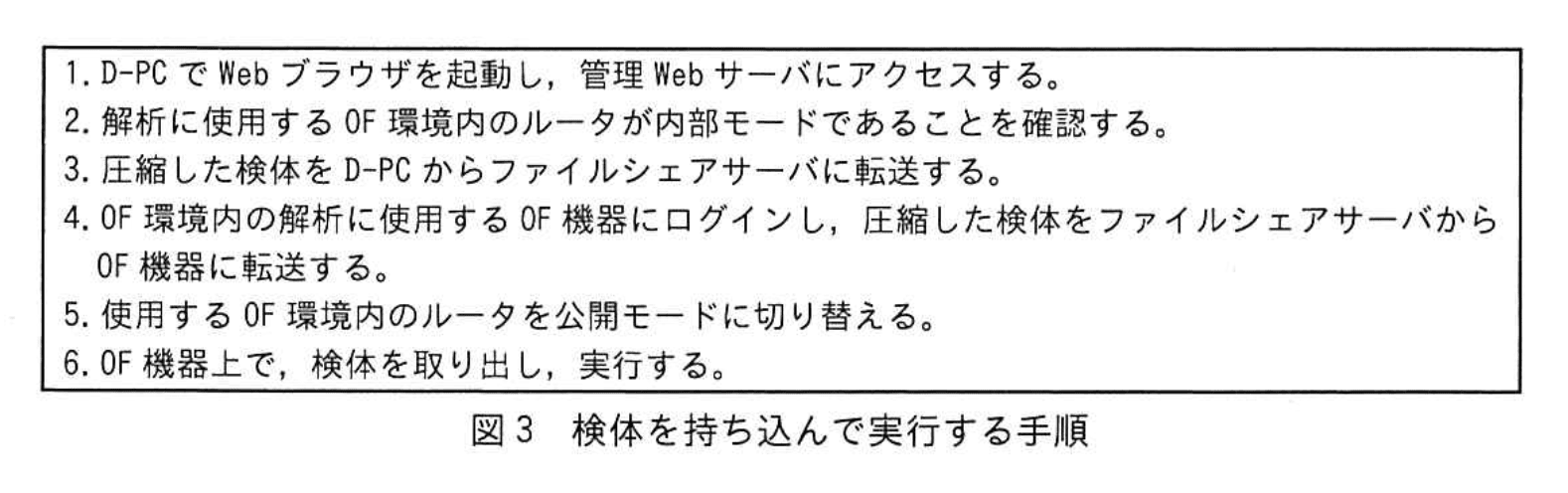

Q部では、Dシステムに検体を持ち込んで実行する手順が図3のとおりに定められている。

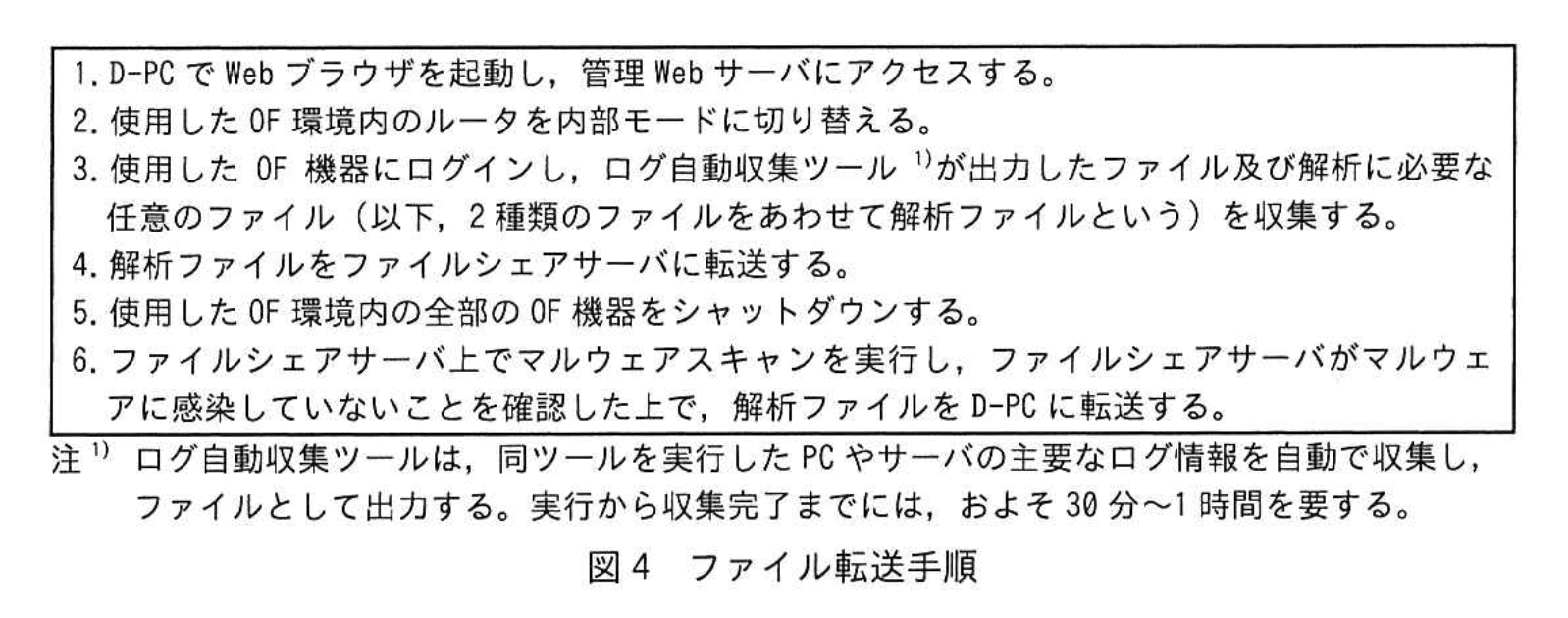

検体の実行によって生成されるOF機器上のログやファイルなどは、監査ログ保存サーバでは収集されない。そこで、検体の実行後、図4に示すファイル転送手順によってD-PCに転送する。

Tさんは、図4の手順では、OF環境で実行するマルウェアが、自律的に感染を広げる機能をもっている場合、ファイルシェアサーバに感染が及ぶ可能性があると考えた。万一、ファイルシェアサーバがマルウェアに感染すると、他のOF環境での解析作業に影響を与えてしまう。そこで、次の方針で新しい手順を作成することにした。

・OF環境内のルータごとに1台の検疫PCを新たに設置する。

・解析ファイルの転送は、必ず検疫PCを経由させる。

・解析ファイルの転送では、検疫PCがマルウェアに感染していないことを確認する。

・検疫PCは、表3の通信制御のルールについては、OF機器として扱う。

・検体の実行後、検疫PC以外のOF機器と、ファイルシェアサーバとは直接通信させない。

・検疫PCは、パーソナルファイアウォール(以下、PFWという)の設定によって、検疫PCと管理Webサーバとの間の通信だけを許可しておき、解析ファイルの転送に必要な通信を転送時にだけ許可する。

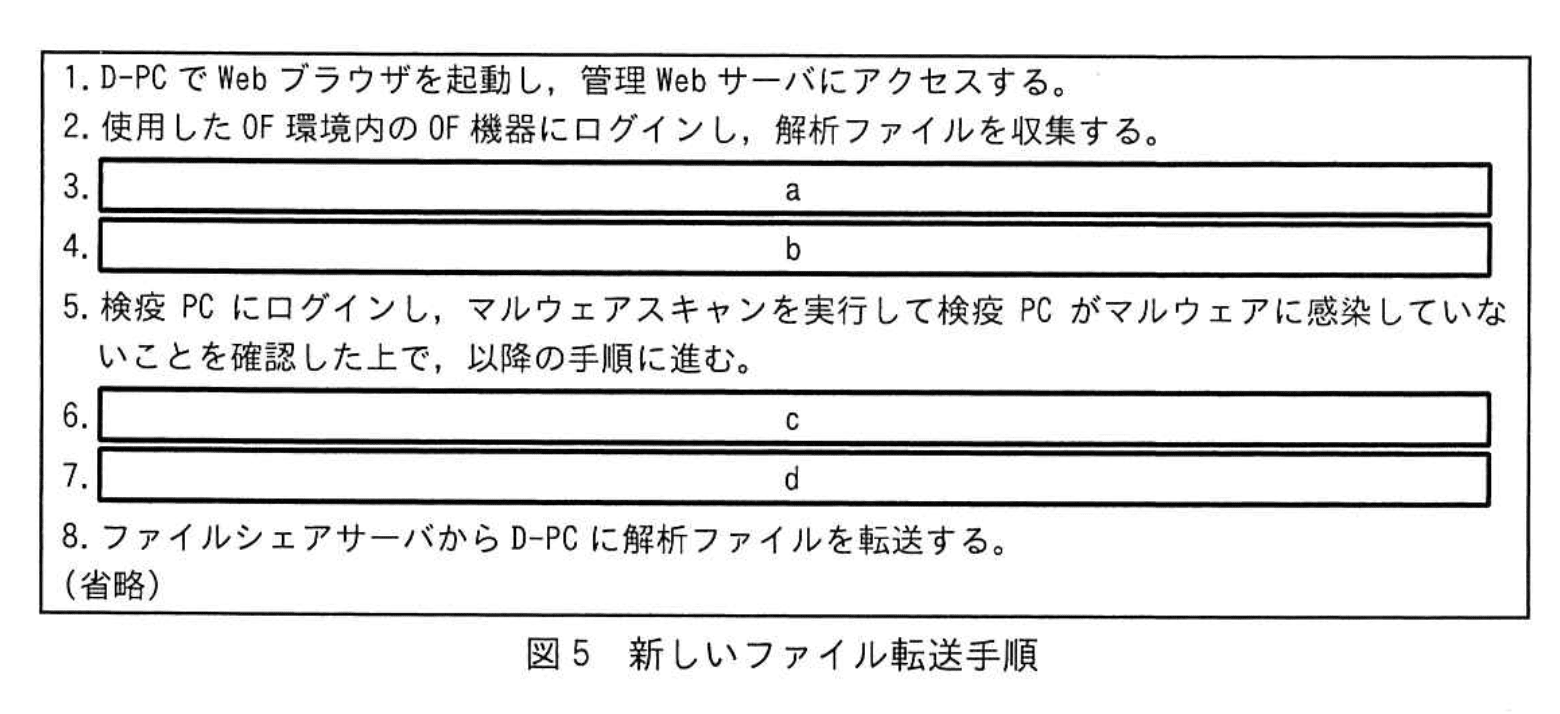

Tさんは、検疫PCを用いた新しいファイル転送手順案を考案し、Y主任に説明した。後日、Q部内の会議でこのファイル転送手順が、Q部の正式な手順として採用された。新しいファイル転送手順を図5に示す。

〔模擬攻撃試験の受験〕

1年後、Tさんは模擬攻撃試験を受けることになった。模擬攻撃試験とは、年1回行われる社内試験である。2日間の試験で、初日は、受験者だけがアクセスできるDシステム内に作られた試験用OF環境にインターネットから接続し、事前に与えられたツール群とヒント情報を基に、秘密情報に見立てた文字列情報(以下、flagという)を8時間の間にできるだけ多く入手するという実技を行う。2日目の午前は、flagの入手過程で確認した脆弱性、実行した攻撃手法などについて試験評価者(以下、評価者という)と討論する。午後は、flagの入手過程で確認した脆弱性について、運用面での改善提案を報告書にまとめ提出する。合否は2日間の総合成績によって決定する。L社ではこの試験の合格が重要な業務を担当するための要件の一つになっている。

試験の初日は、試験用OF環境内のあるPC(以下、X-PCという)が遠隔操作可能な状態から試験が始まった。Tさんは、X-PCのシステム情報、X-PCに残っていた電子メールなどを収集し、X-PCから試験用OF環境内を探索して、flagの入手を試みた。初日の試験では、最終的にTさんは五つのflagの入手に成功した。試験2日目の討論では、Tさんは、最初のflagの入手過程でARPスプーフィングを使用したことから説明を始めることにした。

〔ARPスプーフィングの使用に関する説明〕

TさんはARPスプーフィングの使用に関して次のように説明した。

(1) 与えられたヒント情報から、X-PCと同一セグメントにある別のPC(以下、標的PCという)が送信するパケットをARPスプーフィングによって盗み見できれば、最初のflagを入手できると考えた。

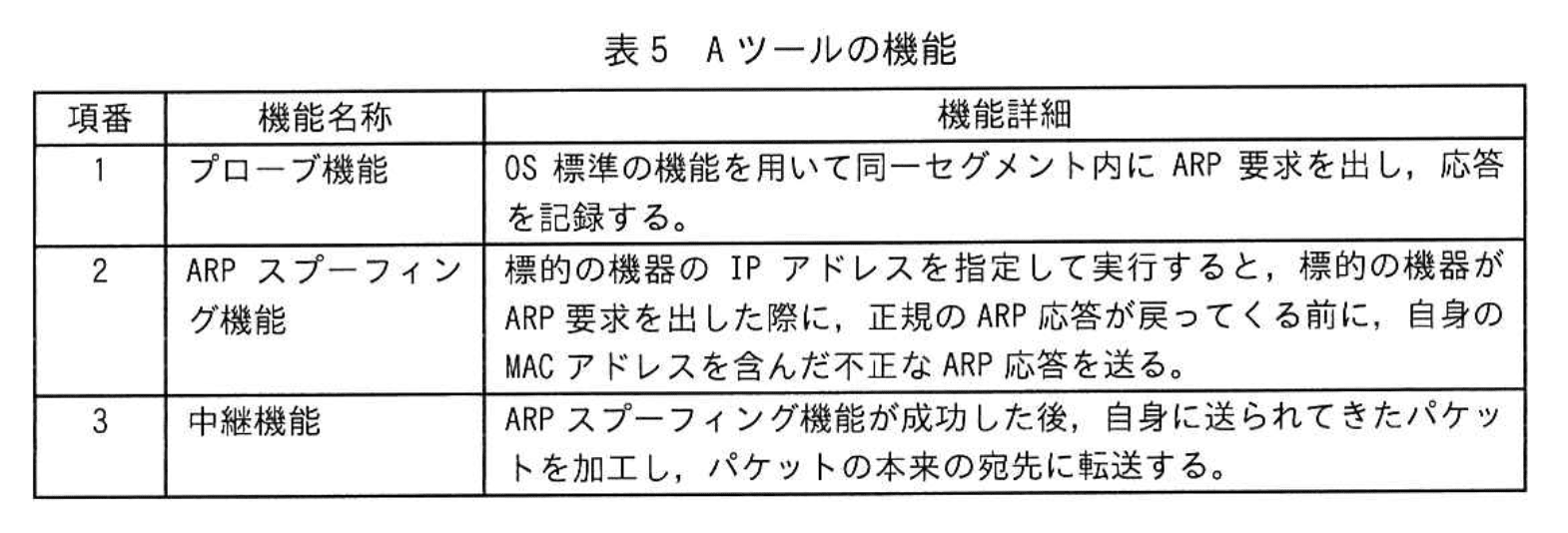

(2) 事前に与えられたツール群の中からARP関連のツールを探したところ、Aツールという広く流通するOSSのARPスプーフィングツールがあり、表5に示す三つの機能をもつという情報を得た。

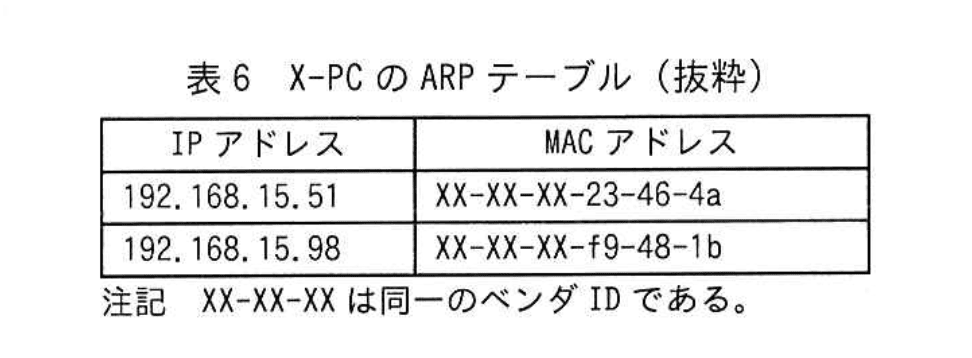

(3) ネットワーク内の機器の情報を得たいと考え、表5中の項番eの機能を実行した。実行後のX-PCのARPテーブルは表6であった。

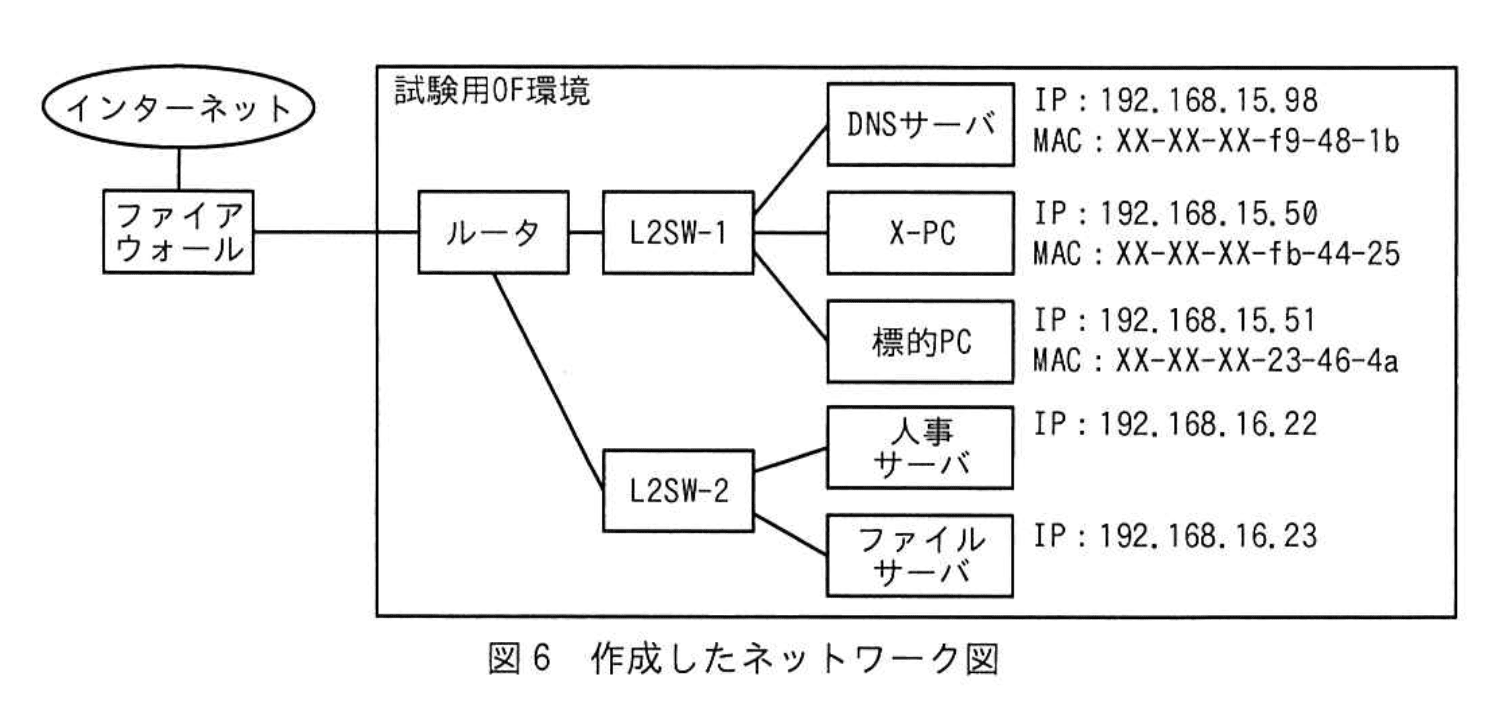

(4) X-PC の ARP テーブル、X-PC 内のメール情報などを基にして、図6に示すネットワーク図を作成した。

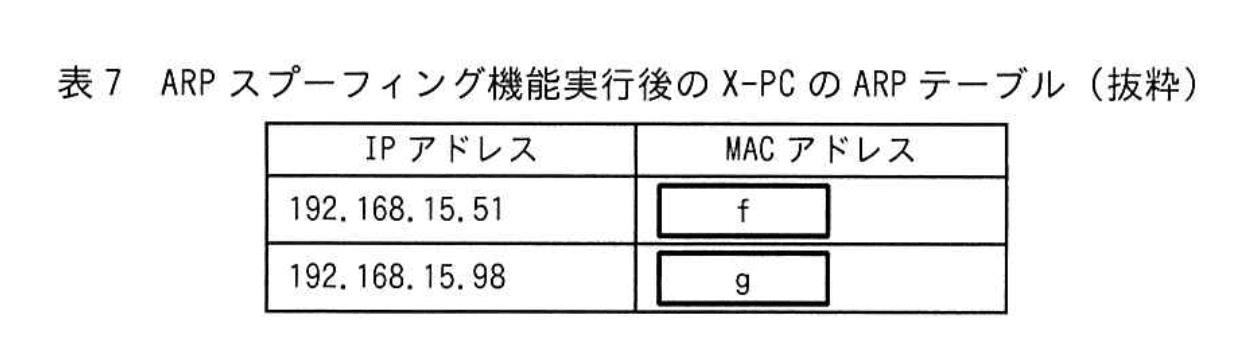

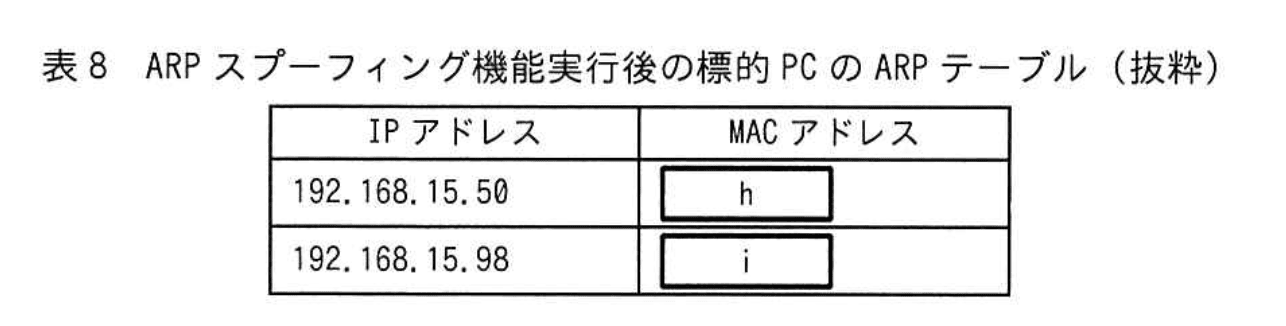

(5) ARP スプーフィング機能について、標的PCのIPアドレスを指定して実行した後、DNSサーバのIPアドレスを指定して実行し、標的PCからDNSサーバへの通信を盗み見る準備を整えた。この時のX-PCのARPテーブルは表7、標的PCのARPテーブルは表8のとおりであった。

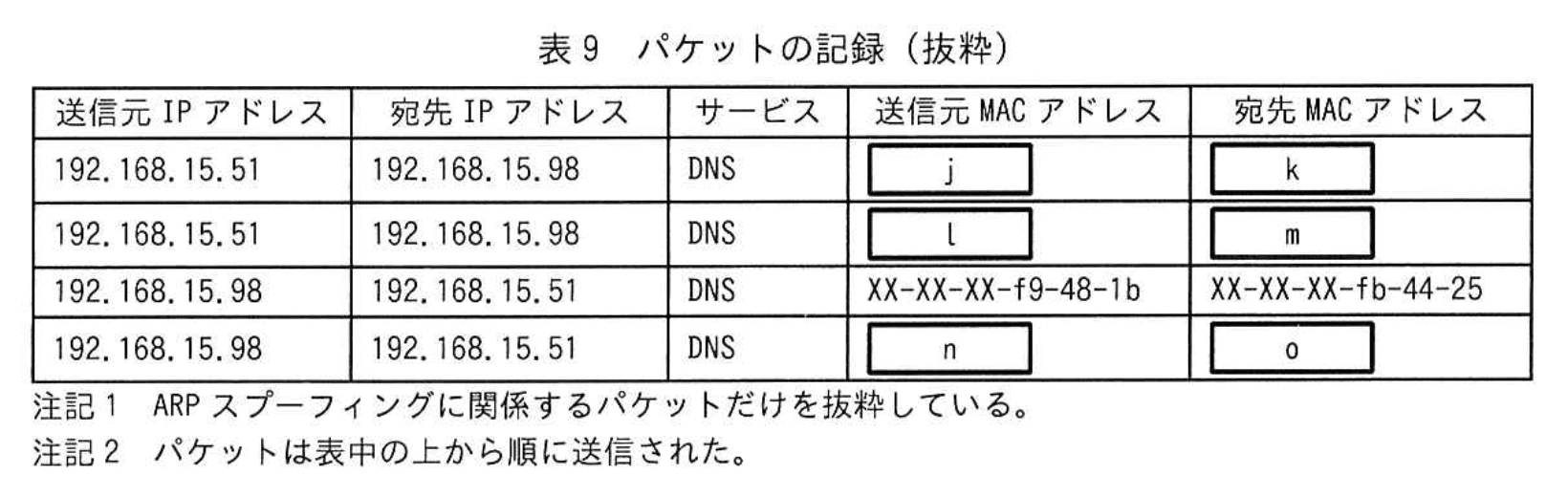

(6)ARP スプーフィングが成功している証拠を評価者に説明するために、監査ログ保存サーバに記録されていた、L2SW-1 を通過したパケットの記録を確認したところ、表9 に示すとおりであった。

この後、T さんは、盗み見の成功から最初の flag 入手までの流れを評価者に説明した。評価者から幾つかの質問を受けたが、T さんは問題なく受け答えできた。次に、T さんは、2~4 番目に入手した flag についても同様の流れで説明した。最後に、5 番目の flag の入手に使用した人事サーバのパスワード解読に関して説明した。

〔パスワードの解読に関する説明〕

Tさんはパスワード解読に関して次のように説明した。

(1)ヒント情報には、5番目のflagを入手するためには、システム管理者の利用者IDとパスワードを用いてWebブラウザから人事サーバにログインする必要があると書かれていた。

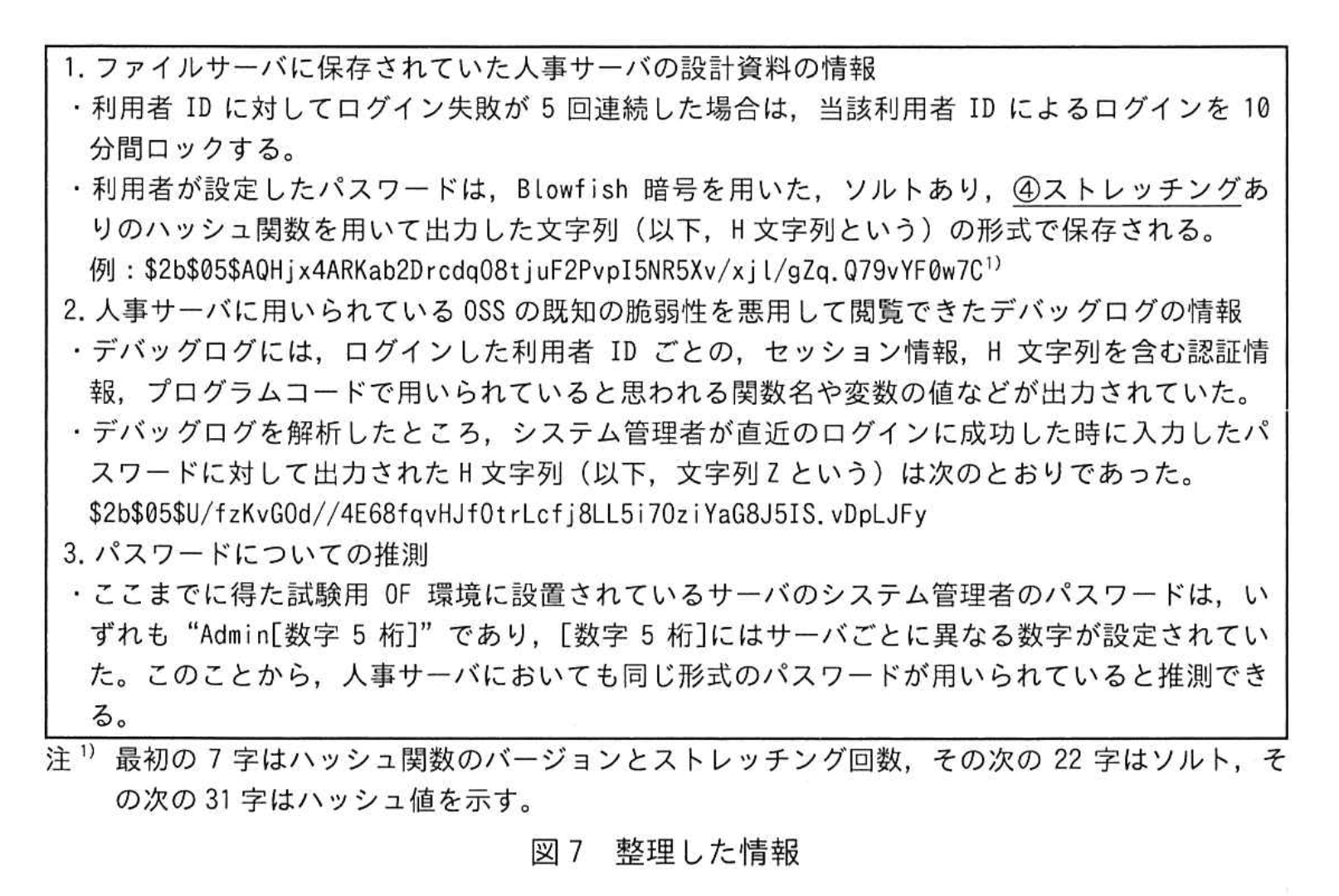

(2)ここまでのflag入手の過程で得た情報を図7のように整理した。

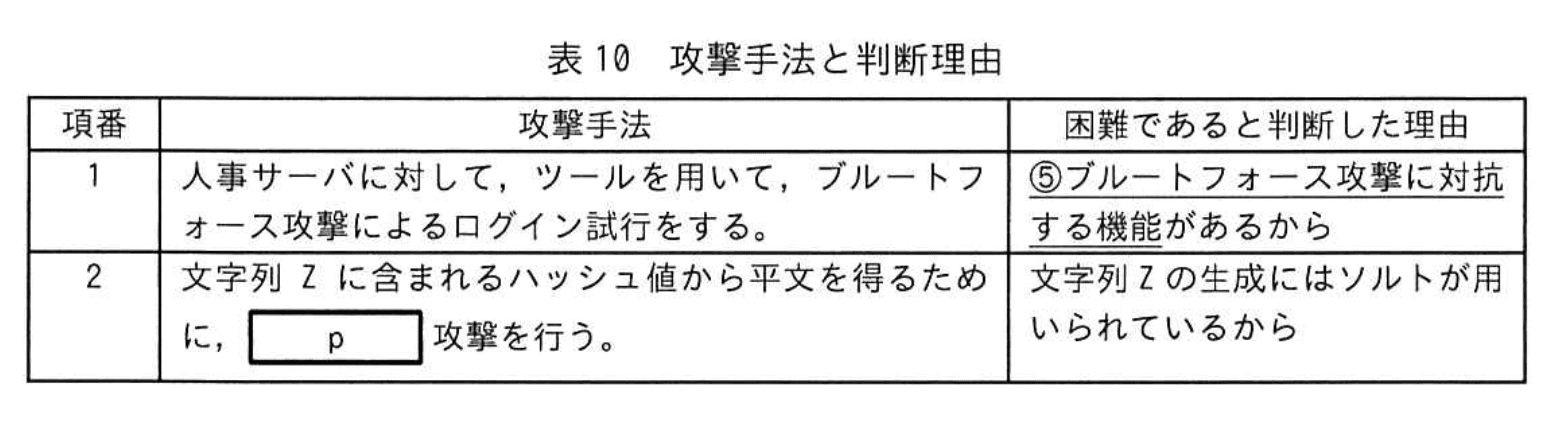

(3)図7の情報から、システム管理者のパスワードを得るための攻撃手法を最初に二つ考えたが、いずれの手法も、表10に示すとおり、残りの試験時間内にパスワードを得ることは困難であると判断した。

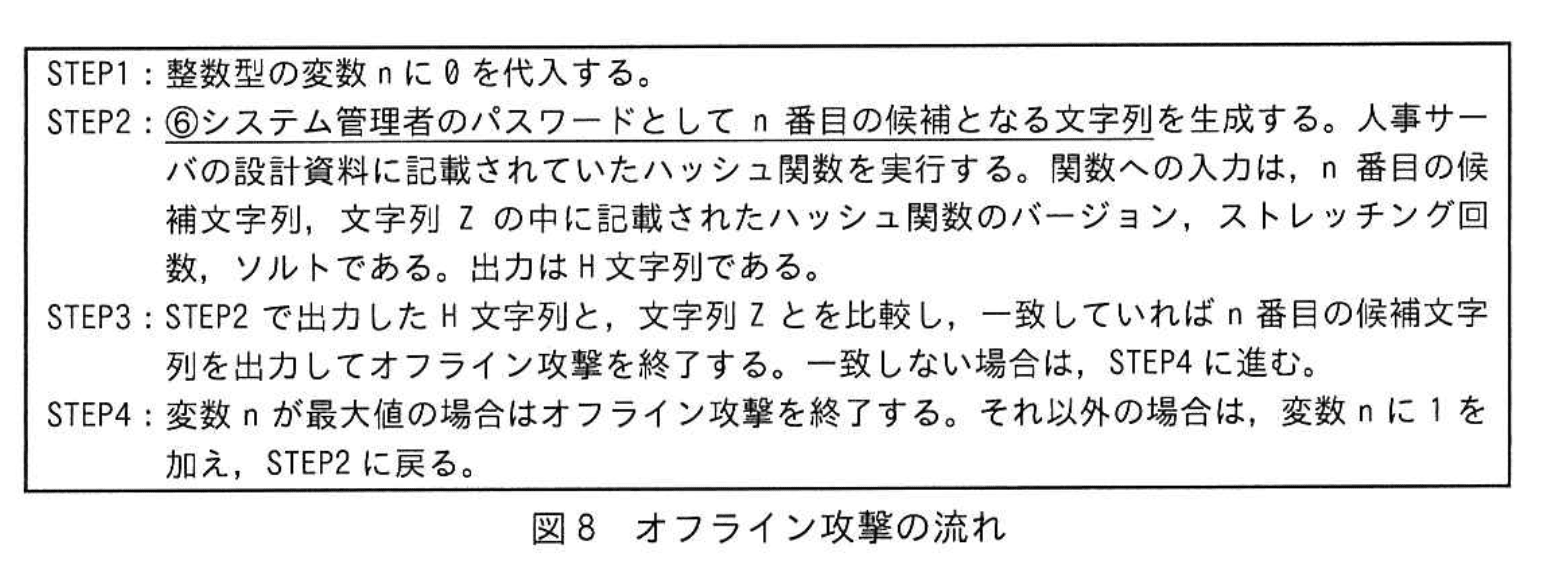

(4)三つ目の攻撃手法を考えて試し、成功した。具体的には、図8に示すオフライン攻撃の流れをプログラムとして実装し、実行することによってシステム管理者のパスワードを解読した。

〔運用に関する改善提案〕

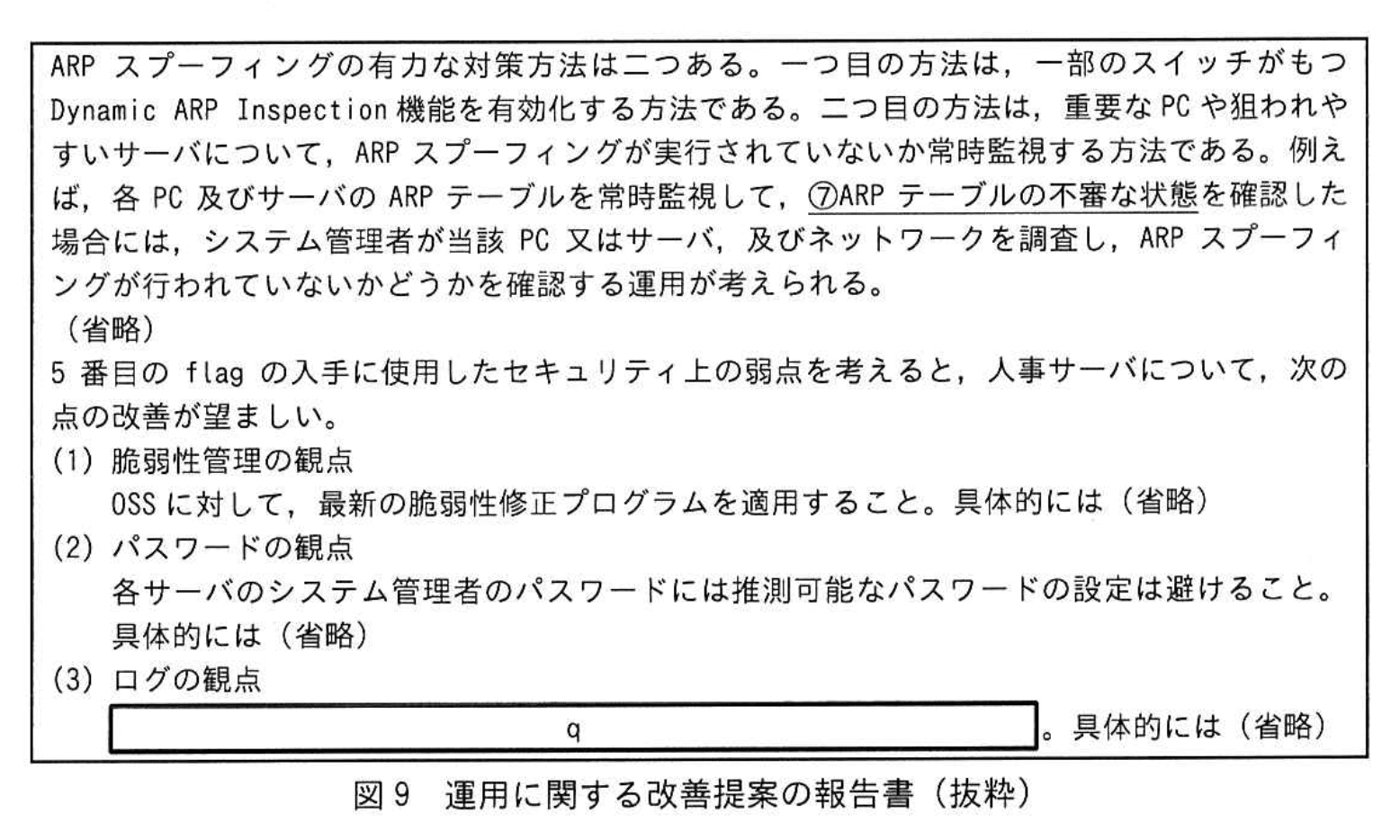

討論会を終えたTさんは、最後の試験課題である、報告書の作成に着手した。図9は、Tさんが作成した運用に関する改善提案の報告書である。

Tさんは報告書を完成させて提出した。数日後、試験の合格通知を受け取ったTさんは、今後はより重要な業務を担当できることになった。

設問1:〔検体の解析作業〕について答えよ。

(1)表4中の下線①の挙動を特徴とするマルウェアの種類を、解答群の中から選び、記号で答えよ。

解答群

ア:アドウェア

イ:暗号資産採掘マルウェア

ウ:トロイの木馬

エ:ファイルレスマルウェア

オ:ランサムウェア

模範解答

エ

解説

解答の論理構成

- 検体αの挙動から注目すべき特徴

【問題文】表4 に「ダウンロードしたプログラムコードは、①ディスクには展開されずメモリ内だけに展開される。」と明記されています。 - この特徴が示すマルウェアの種別

ファイルシステム上に実体を残さず RAM 上だけで動作するものは、一般に “ファイルレス” と呼ばれます。したがって該当する解答群の選択肢は「エ:ファイルレスマルウェア」となります。 - 結論

メモリ内でのみ動作し、痕跡を残しにくい性質から、解答は「エ」です。

誤りやすいポイント

- 「キーボード入力を記録する」という記述から「ウ:トロイの木馬」と誤認するケースがありますが、トロイの木馬はファイルとして常駐する例が多く、メモリだけに展開される点が決定的な相違です。

- 「C&C サーバに接続」という文言で“ランサムウェア”など遠隔操作系を連想しやすいものの、ファイルレスかどうかは別問題である点に注意が必要です。

- “ファイルレス”のキーワードが見当たらなくても、「ディスクには展開されず」という表現=ファイルレス、と直結させる読み取り力が問われます。

FAQ

Q: ファイルレスマルウェアと通常のマルウェアの最大の違いは何ですか?

A: ファイルレスマルウェアは「ディスク上に実行ファイルを置かず、メモリ上で直接コードを展開・実行する」点が最大の違いです。これにより、ファイルベースのアンチウイルスで検出されにくくなります。

A: ファイルレスマルウェアは「ディスク上に実行ファイルを置かず、メモリ上で直接コードを展開・実行する」点が最大の違いです。これにより、ファイルベースのアンチウイルスで検出されにくくなります。

Q: メモリだけで動作するなら、再起動すると消えるのでは?

A: 消えるケースもありますが、レジストリや WMI などにスクリプトを登録して再感染を試みる手法と組み合わせることで永続化を図る攻撃も報告されています。

A: 消えるケースもありますが、レジストリや WMI などにスクリプトを登録して再感染を試みる手法と組み合わせることで永続化を図る攻撃も報告されています。

Q: ファイルレスマルウェア対策として最も有効な方法は?

A: メモリの動的挙動を監視する EDR や振る舞い検知型のソリューションを併用し、ログを詳細に解析することが推奨されます。

A: メモリの動的挙動を監視する EDR や振る舞い検知型のソリューションを併用し、ログを詳細に解析することが推奨されます。

関連キーワード: ファイルレス、メモリ実行、C&C通信、キーロガー、振る舞い検知

設問1:〔検体の解析作業〕について答えよ。

(2)本文中の下線②について、再現ができなくなるのは、攻撃者によって何が変更される場合か。攻撃者によって変更されるものを15字以内で答えよ。

模範解答

C&CサーバのIPアドレス

解説

解答の論理構成

-

検体αの挙動

【問題文】表4より

「検体α:『C&C サーバに接続し、プログラムコードをダウンロードした。』」

─ 検体αは外部の C&C サーバと通信して初めてキーロガー機能を実行します。 -

攻撃者が変更し得る要素

近年の攻撃では、発覚を避けるため C&C サーバの所在を頻繁に変える手口が一般的です。IP アドレスを切り替えれば、旧アドレスへアクセスしても応答がなくなり、マルウェアはプログラムコードを取得できません。 -

下線②の主旨

【問題文】

「『今日確認した検体αの挙動が、検体αを週明けに再実行した時には、攻撃者による変更によって再現できなくなる』」

─ 再現不能になる原因は、検体αがアクセスする C&C サーバ側の情報が週末の間に書き換わるケースを想定しています。 -

保存指示の理由

仮想マシンをスナップショット保存しておけば、アクセス先の IP アドレスや DNS 解決結果を含むネットワーク状態を保持できます。これにより、月曜に旧アドレスが既に無効化されていても、保存した環境で再現試行が可能です。 -

以上から、攻撃者が変更することで挙動が再現できなくなるものは

「C&CサーバのIPアドレス」です。

誤りやすいポイント

- 「C&Cサーバそのもの」と答えてしまう

物理サーバ移転ではなく“所在情報”の変更が本質です。 - 「ダウンロードするプログラムコード」と誤解する

コード内容が変わっても接続自体は再現できます。挙動が再現不能になる決定的要因は接続先の IP アドレス変更です。 - 「ドメイン名」と答える

多くのマルウェアは直接 IP アドレスで通信するか、DNS キャッシュを利用するため、ドメインより IP が重要となります。

FAQ

Q: C&C サーバが停止した場合も挙動は再現されませんか?

A: 停止の場合も同様に再現できませんが、設問は「攻撃者による変更」に焦点を当てており、最も直接的な変更は IP アドレスの切り替えです。

A: 停止の場合も同様に再現できませんが、設問は「攻撃者による変更」に焦点を当てており、最も直接的な変更は IP アドレスの切り替えです。

Q: スナップショット保存で IP アドレス変更をどう補えるのですか?

A: 仮想マシンには DNS キャッシュや hosts ファイルなど通信先情報が残ります。スナップショットを復元し、インターネット接続を遮断すれば、保存時点の通信先へ向けたトラフィックを再現できます。

A: 仮想マシンには DNS キャッシュや hosts ファイルなど通信先情報が残ります。スナップショットを復元し、インターネット接続を遮断すれば、保存時点の通信先へ向けたトラフィックを再現できます。

Q: ドメイン名だけを書き換える攻撃では不正解ですか?

A: 設問は「C&C サーバに接続し…」という直接通信を前提にしており、IP アドレス変更のインパクトが大きいため、解答としては IP アドレスが適切です。

A: 設問は「C&C サーバに接続し…」という直接通信を前提にしており、IP アドレス変更のインパクトが大きいため、解答としては IP アドレスが適切です。

関連キーワード: C&C通信、IPアドレス、マルウェア、キーロガー、スナップショット

設問1:〔検体の解析作業〕について答えよ。

(3)本文中の下線③について、現在の解析環境との違いを20字以内で答えよ。

模範解答

仮想マシンではない実機環境を使う。

解説

解答の論理構成

- 現在の解析環境の特徴

【問題文】表1「解析環境」には“サンドボックス用の複数の仮想マシンで構成されている”と記載されています。 - 検体γが解析できなかった理由

表4の検体γの簡易解析結果には“自身が仮想マシン上で動作していることを検知すると…終了する”とあります。これは仮想環境での解析を回避する典型的機能です。 - 会議で決まった対応

本文では“検体γは現在の解析環境ではこれ以上解析できないので、③別の環境を構築して解析することが決定した”とあります。 - したがって「別の環境」とは、仮想マシン依存を回避できる実機環境を指すと導けます。

- 以上より模範解答は「仮想マシンではない実機環境を使う」となります。

誤りやすいポイント

- 「ネットワークを外部と切り離す」など通信面の違いと誤解する。実際の焦点は“仮想/実機”の違いです。

- 解析ツールを変えるだけと判断しがちですが、検体γは仮想マシン自体を検知して終了するため環境全体を実機に替える必要があります。

- “高性能な仮想化基盤”や“別のハイパーバイザ”では同じく検知される可能性があり根本解決になりません。

FAQ

Q: 実機環境にしてもネットワークは分離すべきですか?

A: はい。実機でもマルウェア挙動を外部へ漏らさないための隔離ネットワークは引き続き必要です。

A: はい。実機でもマルウェア挙動を外部へ漏らさないための隔離ネットワークは引き続き必要です。

Q: 仮想環境でもアンチVM回避策(例:ハードウェアパススルー)で解析できませんか?

A: 一部検体には有効ですが、検体γのように多様な検査ロジックを持つ場合は実機が確実です。

A: 一部検体には有効ですが、検体γのように多様な検査ロジックを持つ場合は実機が確実です。

Q: 実機環境で取得したディスクイメージはどう保全しますか?

A: 解析完了後はWrite Blocker を使ってディスクを複製し、フォレンジックツールでイメージ取得します。

A: 解析完了後はWrite Blocker を使ってディスクを複製し、フォレンジックツールでイメージ取得します。

関連キーワード: サンドボックス、仮想マシン、実機、解析回避、マルウェア

設問2:

図5中のa〜dに入れる適切な手順を、解答群の中から選び、記号で答えよ。

解答群

ア:検疫PCにログインし、検疫PCのPFWの設定を変更して検疫PCとOF機器との間の通信を許可する。解析ファイルをOF機器から検疫PCに転送する。

イ:検疫PCにログインし、検疫PCのPFWの設定を変更して検疫PCとファイルシェアサーバとの間の通信を許可する。解析ファイルを検疫PCからファイルシェアサーバに転送する。

ウ:検疫PCを除くOF機器をシャットダウンする。

エ:使用したOF環境内のルータを内部モードに切り替える。

模範解答

a:ア

b:ウ

c:エ

d:イ

解説

解答の論理構成

-

手順を追加する目的

問題文には「解析ファイルの転送は、必ず検疫PCを経由させる。」「検体の実行後、検疫PC以外のOF機器と、ファイルシェアサーバとは直接通信させない。」とあります。したがって、 • OF機器 → 検疫PC → ファイルシェアサーバ という一本化された流れを作り、 • その都度 PFW を開閉して最小権限を維持する

という設計方針になります。 -

a の決定

まず OF機器から検疫PCへファイルを渡す必要があります。PFW は通常「検疫PCと管理 Web サーバとの間の通信だけ」を許可しているため、一時的にポリシーを緩める必要があります。解答群「ア」は「検疫PCにログインし、検疫PCのPFWの設定を変更して検疫PCとOF機器との間の通信を許可する。解析ファイルをOF機器から検疫PCに転送する。」であり、設計方針と合致します。 -

b の決定

OF機器→検疫PC への転送が終わったら、感染源になり得る OF機器を隔離します。解答群「ウ」は「検疫PCを除くOF機器をシャットダウンする。」であり、要件「検体の実行後、検疫PC以外のOF機器と、ファイルシェアサーバとは直接通信させない。」を満たします。 -

c の決定

次に外部との経路を物理的に閉じるため、ルータを “内部モード” に戻す必要があります。既存手順(図4)でもファイル取得後に「使用したOF環境内のルータを内部モードに切り替える」としており、新手順でも同じタイミングで実施します。解答群「エ」はその操作を示します。 -

d の決定

最後に検疫PC→ファイルシェアサーバ へ転送するため、再度 PFW を一時的に緩める必要があります。解答群「イ」は「検疫PCにログインし、検疫PCのPFWの設定を変更して検疫PCとファイルシェアサーバとの間の通信を許可する。解析ファイルを検疫PCからファイルシェアサーバに転送する。」であり、設計方針「解析ファイルの転送では、検疫PCがマルウェアに感染していないことを確認」にも合致します。

以上より、

a:ア b:ウ c:エ d:イ が妥当です。

誤りやすいポイント

- PFW の変更タイミングを逆にしてしまい、検疫PCが先にファイルシェアサーバへ接続できる状態にしてしまう。これでは OF機器が残っている間に横展開する恐れがあります。

- 「内部モード」への切替を手順の最初に配置してしまうと、OF機器から検疫PCへの転送自体が不可能になります。

- 検疫PCのマルウェアスキャン(手順5)を省略すると、安全確認という要件を満たせません。

FAQ

Q: ルータを“内部モード”に戻すのはなぜ後半なのでしょうか?

A: 先に戻してしまうと OF機器→検疫PC の通信(表3「OF機器→ファイルシェアサーバ:許可」など)が遮断され、ファイル転送ができなくなるためです。

A: 先に戻してしまうと OF機器→検疫PC の通信(表3「OF機器→ファイルシェアサーバ:許可」など)が遮断され、ファイル転送ができなくなるためです。

Q: ファイルシェアサーバ側で再度マルウェアスキャンを行わなくてよいのですか?

A: 検疫PCでスキャンを実施し、さらに PFW 制御で転送時以外は通信を閉じているため、手順書の範囲では追加スキャンは想定されていません。運用方針として二重に行うことはもちろん可能です。

A: 検疫PCでスキャンを実施し、さらに PFW 制御で転送時以外は通信を閉じているため、手順書の範囲では追加スキャンは想定されていません。運用方針として二重に行うことはもちろん可能です。

Q: シャットダウン対象に検疫PCを含めない理由は?

A: 検疫PC自身がファイルを保持し、次の転送作業を行うため稼働が必要だからです。

A: 検疫PC自身がファイルを保持し、次の転送作業を行うため稼働が必要だからです。

関連キーワード: 検疫PC, 内部モード、パーソナルファイアウォール、ファイル転送、ルータ制御

設問3:〔ARPスプーフィングの使用に関する説明〕について答えよ。

(1)本文中のeに入れる適切な機能を、表5の中から選び、項番で答えよ。

模範解答

e:1

解説

解答の論理構成

- eは「ネットワーク内の機器の情報を得たいと考え」て実行した機能です。

――【問題文】“(3) ネットワーク内の機器の情報を得たいと考え、表5中の項番eの機能を実行した。” - 機器情報の取得は、ARP 要求をブロードキャストし応答を収集する作業に相当します。

- 表5を確認すると、項番“1”の“プローブ機能”の説明に

――【問題文】“OS標準の機能を用いて同一セグメント内にARP要求を出し、応答を記録する。”

とあり、まさに機器情報(IP と MAC の対応)を得るための処理です。 - よって、eに入るのは項番“1”となります。

誤りやすいポイント

- “ARPスプーフィング機能”を選んでしまう

└ 機器情報を得る目的ではなく、偽情報を送って通信を乗っ取るための機能。説明文にも“機器がARP要求を出した際に…不正なARP応答を送る”とあり目的が異なる。 - “中継機能”を選んでしまう

└ これはスプーフィング成立後に盗聴を成立させるための機能であり、ARP テーブル調査とは無関係。 - ARP テーブルの変化=スプーフィング開始と早合点

└ まず機器一覧を把握しなければ標的選定ができない。順序を意識すること。

FAQ

Q: プローブ機能だけでARPテーブルが埋まるのはなぜですか?

A: 同一セグメント内へブロードキャストでARP要求を出し、応答を受信した段階でOSがARPテーブルへ動的登録するためです。

A: 同一セグメント内へブロードキャストでARP要求を出し、応答を受信した段階でOSがARPテーブルへ動的登録するためです。

Q: ARPスプーフィング機能を実行するとARPテーブルに何が起きますか?

A: 標的機器が保持するIP‐MAC対応が攻撃者のMACアドレスに書き換わり、通信が攻撃者経由になります。

A: 標的機器が保持するIP‐MAC対応が攻撃者のMACアドレスに書き換わり、通信が攻撃者経由になります。

Q: 中継機能を使わないと通信はどうなりますか?

A: 攻撃者がパケットを転送しないため、標的とゲートウェイ間の通信が遮断され、被害者側で通信断が発生し易く、攻撃が露見しやすくなります。

A: 攻撃者がパケットを転送しないため、標的とゲートウェイ間の通信が遮断され、被害者側で通信断が発生し易く、攻撃が露見しやすくなります。

関連キーワード: ARP要求、ブロードキャスト、MACアドレス、ネットワーク探索、パケット盗聴

設問3:〔ARPスプーフィングの使用に関する説明〕について答えよ。

(2)表7中及び表8中のf〜iに入れる適切なMACアドレスを、解答群の中から選び、記号で答えよ。なお、同一のMACアドレスが入る場合もある。

解答群

ア:XX-XX-XX-23-46-4a

イ:XX-XX-XX-f9-48-1b

ウ:XX-XX-XX-fb-44-25

エ:XX-XX-XX-ff-ff-ff

模範解答

f:ア

g:イ

h:ウ

i:ウ

解説

解答の論理構成

- 前提となる各機器の MAC アドレス

• 図6には

- X-PC:XX-XX-XX-fb-44-25

- 標的PC:XX-XX-XX-23-46-4a

- DNSサーバ:XX-XX-XX-f9-48-1b

が示されています。 - ARPスプーフィングの狙い

問題文の「標的PCからDNSサーバへの通信を盗み見る準備を整えた。」より、X-PCは

① 標的PCの「DNSサーバ → MAC」の対応を自分の MAC に書き換える

② DNSサーバの「標的PC → MAC」の対応も自分の MAC に書き換える

ことで中間者(MITM)を成立させています。 - X-PC の ARP テーブル(表7)の決定

X-PC 側は正しい宛先へパケットを転送しなければならないため、 ・192.168.15.51(標的PC)→ 標的PC本来の MAC XX-XX-XX-23-46-4a

・192.168.15.98(DNSサーバ)→ DNSサーバ本来の MAC XX-XX-XX-f9-48-1b

と保持します。

よって

f:ア(XX-XX-XX-23-46-4a)

g:イ(XX-XX-XX-f9-48-1b) - 標的PC の ARP テーブル(表8)の決定

標的PCには攻撃者 MAC を注入するので、 ・192.168.15.50(X-PC)→ 当然 X-PC の MAC XX-XX-XX-fb-44-25

・192.168.15.98(DNSサーバ)→ X-PC の MAC XX-XX-XX-fb-44-25(偽情報)

となります。

よって

h:ウ(XX-XX-XX-fb-44-25)

i:ウ(XX-XX-XX-fb-44-25)

誤りやすいポイント

- 「攻撃者の ARP テーブルも改ざんされる」と勘違いし、f・g に攻撃者 MAC を入れてしまう。攻撃者は転送のために正しい対応表が必要です。

- 標的PCの 192.168.15.50 を“自分自身”と誤解して別の MAC を選択するケース。IP が X-PC であることを把握しましょう。

- ブロードキャスト MAC XX-XX-XX-ff-ff-ff を選びがちですが、ARP では要求時にのみ使われ、テーブルには登録されません。

FAQ

Q: なぜ X-PC は自分の ARP エントリを書き換えないのですか?

A: 攻撃者はあくまで転送役です。正しい MAC を保持しないと通信を成立させられず、盗聴が露見します。

A: 攻撃者はあくまで転送役です。正しい MAC を保持しないと通信を成立させられず、盗聴が露見します。

Q: “両方向”を書き換える必要があるのはなぜ?

A: DNSサーバも標的PCへパケットを返送します。返信が直接届くと盗聴できないため、DNSサーバ側のエントリも攻撃者 MAC に書き換えて経路を一旦 X-PC に集中させます。

A: DNSサーバも標的PCへパケットを返送します。返信が直接届くと盗聴できないため、DNSサーバ側のエントリも攻撃者 MAC に書き換えて経路を一旦 X-PC に集中させます。

Q: ブロードキャスト MAC は ARP テーブルに残りますか?

A: 残りません。ARP 要求を送るときの宛先に使われるだけで、応答を受け取った時点で個別 MAC が登録されます。

A: 残りません。ARP 要求を送るときの宛先に使われるだけで、応答を受け取った時点で個別 MAC が登録されます。

関連キーワード: ARPスプーフィング、MACアドレス、中間者攻撃、ARPテーブル

設問3:〔ARPスプーフィングの使用に関する説明〕について答えよ。

(3)表9中のj〜oに入れる適切なMACアドレスを、解答群の中から選び、記号で答えよ。なお、同一のMACアドレスが入る場合もある。

解答群

ア:XX-XX-XX-23-46-4a

イ:XX-XX-XX-f9-48-1b

ウ:XX-XX-XX-fb-44-25

エ:XX-XX-XX-ff-ff-ff

模範解答

j:ア

k:ウ

l:ウ

m:イ

n:ウ

o:ア

解説

解答の論理構成

-

事前情報の整理

・図6より

― X-PC:IP“192.168.15.50”、MAC“XX-XX-XX-fb-44-25”

― 標的PC:IP“192.168.15.51”、MAC“XX-XX-XX-23-46-4a”

― DNSサーバ:IP“192.168.15.98”、MAC“XX-XX-XX-f9-48-1b”

・Aツールの“ARPスプーフィング機能”は【問題文】「標的の機器がARP要求を出した際に…自身のMACアドレスを含んだ不正なARP応答を送る」とある。

⇒ 標的PCもDNSサーバも、互いのIPアドレスをX-PCのMAC“XX-XX-XX-fb-44-25”と誤認する。 -

パケット流れの推定

(1) 標的PC → DNSサーバ(クエリ)

・IPヘッダは送信元“192.168.15.51”/宛先“192.168.15.98”

・宛先MACは誤認によりX-PC“XX-XX-XX-fb-44-25”

・送信元MACは標的PC自身“XX-XX-XX-23-46-4a”

(2) X-PC → DNSサーバ(中継)

・IPヘッダはそのまま転送

・送信元MACはX-PC“XX-XX-XX-fb-44-25”

・宛先MACはDNSサーバ“XX-XX-XX-f9-48-1b”

(3) DNSサーバ → X-PC(応答)

・送信元MACはDNSサーバ“XX-XX-XX-f9-48-1b”

・宛先MACはX-PC“XX-XX-XX-fb-44-25”

(4) X-PC → 標的PC(応答を中継)

・送信元MACはX-PC“XX-XX-XX-fb-44-25”

・宛先MACは標的PC“XX-XX-XX-23-46-4a” -

表9 と照合

【問題文】表9は送信元IP/宛先IPがすべて“192.168.15.51”→“192.168.15.98”またはその逆で固定。

行ごとに上記(1)〜(4)を対応させると

・1行目=(1) → j=標的PCMAC“XX-XX-XX-23-46-4a”、k=X-PCMAC“XX-XX-XX-fb-44-25”

・2行目=(2) → l=X-PCMAC“XX-XX-XX-fb-44-25”、m=DNSMAC“XX-XX-XX-f9-48-1b”

・3行目はすでに数値で固定(DNS→X-PC)

・4行目=(4) → n=X-PCMAC“XX-XX-XX-fb-44-25”、o=標的PCMAC“XX-XX-XX-23-46-4a” -

解答

j:ア k:ウ l:ウ m:イ n:ウ o:ア

誤りやすいポイント

- 「送信元IP=192.168.15.51 なら送信元MACも同一」と早合点し、ARPスプーフィング後の中継パケット(送信元MACがX-PC)を見落としやすい。

- ブロードキャストMAC“XX-XX-XX-ff-ff-ff”はARP要求のときだけ現れる。表9はDNSトラフィックなので該当しない。

- DNS応答の最終中継(X-PC→標的PC)を逆方向の通信と勘違いし、MACを入れ替えてしまう。

FAQ

Q: 表9に同じIPペアが2回ずつ出てくるのはなぜですか?

A: X-PCが中継役になったため、①標的PC→X-PC→DNSサーバ、②DNSサーバ→X-PC→標的PCという2段階のL2フレームが発生し、それぞれ別レコードとして記録されたからです。

A: X-PCが中継役になったため、①標的PC→X-PC→DNSサーバ、②DNSサーバ→X-PC→標的PCという2段階のL2フレームが発生し、それぞれ別レコードとして記録されたからです。

Q: ブロードキャストMAC “XX-XX-XX-ff-ff-ff” が解答に入らない理由は?

A: 表9はDNS(UDP/TCP)通信でありARP要求ではありません。ARP要求のみブロードキャストが使用されるため、このMACは該当しません。

A: 表9はDNS(UDP/TCP)通信でありARP要求ではありません。ARP要求のみブロードキャストが使用されるため、このMACは該当しません。

Q: ARPスプーフィング対策としてDynamic ARP Inspection以外に何が有効ですか?

A: 【問題文】図9にあるように「各PC及びサーバのARPテーブルを常時監視し、⑦『ARPテーブルの不審な状態』を検知したら調査する」運用も有効です。

A: 【問題文】図9にあるように「各PC及びサーバのARPテーブルを常時監視し、⑦『ARPテーブルの不審な状態』を検知したら調査する」運用も有効です。

関連キーワード: ARPスプーフィング、MACアドレス、Man-in-the-Middle, DNS通信、ネットワーク中継

設問4:〔パスワードの解読に関する説明〕について答えよ。

(1)図7中の下線④について、どのような処理か。20字以内で具体的に答えよ。

模範解答

ハッシュ化を繰り返す処理

解説

解答の論理構成

- 図7には「利用者が設定したパスワードは、Blowfish暗号を用いた、ソルトあり、④ストレッチングありのハッシュ関数を用いて出力した文字列」と記載されています。

- 「ストレッチング」は、パスワードのハッシュ計算を多数回繰り返すことで計算量を増やし、⑤ブルートフォース攻撃に対抗する機能を強化する技術として用いられます。

- したがって、④は「同じハッシュ処理を反復して実行し、計算コストを高めること」を指します。

- 以上より模範解答「ハッシュ化を繰り返す処理」となります。

誤りやすいポイント

- ソルトとストレッチングを混同し、単に「ランダム値を付与」と答えてしまう。

- 「鍵長を伸ばす」「暗号化を複数回」など、ハッシュではなく暗号処理と誤解してしまう。

- ストレッチングの目的を「ハッシュ値を長くする」と捉え、反復計算である点を外してしまう。

FAQ

Q: ソルトとストレッチングの違いは何ですか?

A: ソルトは「入力ごとに一意なランダム値を付与してハッシュを一意化する」もので、ストレッチングは「ハッシュ計算を反復して計算コストを上げる」処理です。

A: ソルトは「入力ごとに一意なランダム値を付与してハッシュを一意化する」もので、ストレッチングは「ハッシュ計算を反復して計算コストを上げる」処理です。

Q: 反復回数を増やせば安全になりますか?

A: 原理上強度は上がりますが、サーバ負荷とのバランスがあり、適切な回数設定と継続的な見直しが必要です。

A: 原理上強度は上がりますが、サーバ負荷とのバランスがあり、適切な回数設定と継続的な見直しが必要です。

Q: ストレッチングはどのアルゴリズムでも実装できますか?

A: 多くのハッシュ関数で可能ですが、設計段階から反復とソルトを組み込み、パラメータを外部に持つ方式(PBKDF2、bcrypt など)が推奨されます。

A: 多くのハッシュ関数で可能ですが、設計段階から反復とソルトを組み込み、パラメータを外部に持つ方式(PBKDF2、bcrypt など)が推奨されます。

関連キーワード: ソルト、ハッシュ関数、キー・ストレッチング、総当たり攻撃、計算量増加

設問4:〔パスワードの解読に関する説明〕について答えよ。

(2)表10中の下線⑤について、どのような機能か。40字以内で具体的に答えよ。

模範解答

ログイン失敗が5回連続した場合に当該利用者IDをロックする機能

解説

解答の論理構成

- 表10の項番「1」では、ブルートフォース攻撃を断念した理由として

「⑤ブルートフォース攻撃に対抗する機能があるから」

と明示している。 - その“機能”が具体的に何かは、図7の設計資料に示されたログイン制御に着目すると判明する。図7には

「ログイン失敗が『5回』連続した場合は当該利用者IDによるログインを『10分間』ロックする」

という仕様が記載されている。 - 連続失敗回数と時間でアカウントを一時的に停止する挙動は、辞書/総当たりを阻止する典型的な防御策であり、これが⑤で求められている機能である。

- したがって解答は

「ログイン失敗が5回連続した場合に当該利用者IDをロックする機能」

となる。

誤りやすいポイント

- 「CAPTCHA表示」や「IPアドレスを遮断する機能」と誤解しやすい。⑤は“利用者ID”単位のロックであり、ネットワーク層での遮断ではない。

- 「パスワードリトライ回数を制限する機能」とだけ書くと、時間によるロックを明示していないため減点対象になる。

- 5回→10分の具体値を示さず抽象表現(例:一定回数でロック)にすると根拠不足になりやすい。

FAQ

Q: ⑤はアカウントロックと書けば十分ですか?

A: 「何回失敗すると」「どのようにロックするか」まで示すと採点者に意図が伝わりやすく安全です。

A: 「何回失敗すると」「どのようにロックするか」まで示すと採点者に意図が伝わりやすく安全です。

Q: IPアドレス単位のロックでもブルートフォース対策になりますか?

A: 効果はありますが、本設問は利用者ID単位のロック仕様が提示されているため、それを答える必要があります。

A: 効果はありますが、本設問は利用者ID単位のロック仕様が提示されているため、それを答える必要があります。

Q: 10分より短いロック時間でも防御できますか?

A: 時間が短すぎると総当たりが成立してしまう恐れがあります。失敗回数・ロック時間はリスクと利便性を踏まえて設定します。

A: 時間が短すぎると総当たりが成立してしまう恐れがあります。失敗回数・ロック時間はリスクと利便性を踏まえて設定します。

関連キーワード: アカウントロック、ブルートフォース、認証制御、ログイン試行制限、セキュリティポリシー

設問4:〔パスワードの解読に関する説明〕について答えよ。

(3)表10中のpに入れる適切な攻撃を、解答群の中から選び、記号で答えよ。

解答群

ア:Pass the Hash

イ:SHA-1衝突

ウ:既知平文

エ:レインボーテーブル

模範解答

p:エ

解説

解答の論理構成

- 表10の項番2には、

「文字列Zに含まれるハッシュ値から平文を得るために、p攻撃を行う。」

とあり、その困難理由として

「文字列Zの生成にはソルトが用いられているから」

と説明されています。 - ソルトは、同じ平文パスワードでもユーザごとに異なるハッシュ値を生成させ、あらかじめ計算済みのハッシュ一覧表を無効化します。

- 事前計算済みのハッシュ一覧表を利用して逆引きする代表的な攻撃が「レインボーテーブル攻撃」です。

ソルトによって「レインボーテーブルの事前計算が成立しない」ため、困難になるという理由と完全に一致します。 - したがって、p に入る攻撃は解答群「エ:レインボーテーブル」と判断できます。

誤りやすいポイント

- 「Pass the Hash」はハッシュそのものを再利用する横取り型であり、ソルトの有無で困難さはほとんど変わらない点を見落としやすいです。

- 「既知平文攻撃」は暗号文と対応する平文が既に手元にある前提の手法で、ソルトとは直接関係しません。

- ソルトは辞書攻撃全般を遅延させますが、特に「事前計算型」であるレインボーテーブル攻撃に強いことを押さえておく必要があります。

FAQ

Q: ソルトがあってもブルートフォース攻撃は可能ですか?

A: 可能ですが、ユーザごとに計算をやり直す必要があり、時間コストが大幅に増えるため現実的に難しくなります。

A: 可能ですが、ユーザごとに計算をやり直す必要があり、時間コストが大幅に増えるため現実的に難しくなります。

Q: レインボーテーブルと辞書攻撃の違いは何ですか?

A: 辞書攻撃は単純に辞書内語をハッシュして照合します。レインボーテーブルはチェーン計算を使い、ハッシュ→平文の対応を圧縮保存して検索を高速化する手法です。

A: 辞書攻撃は単純に辞書内語をハッシュして照合します。レインボーテーブルはチェーン計算を使い、ハッシュ→平文の対応を圧縮保存して検索を高速化する手法です。

Q: ソルトと合わせてストレッチングが使われる理由は?

A: ソルトで事前計算を無効化し、ストレッチングで1回のハッシュ計算を高コスト化することでオンライン・オフライン双方の総当たりをさらに遅延させるためです。

A: ソルトで事前計算を無効化し、ストレッチングで1回のハッシュ計算を高コスト化することでオンライン・オフライン双方の総当たりをさらに遅延させるためです。

関連キーワード: ソルト、ハッシュ関数、レインボーテーブル、パスワード解析、ストレッチング

設問4:〔パスワードの解読に関する説明〕について答えよ。

(4)図8中の下線⑥はどのような文字列か。システム管理者のパスワードの特徴を踏まえ、40字以内で具体的に答えよ。

模範解答

変数nの値を5桁の文字列に変換して“Admin”に結合した文字列

解説

解答の論理構成

- 【問題文】図7‐3には「システム管理者のパスワードは、いずれも “Admin[数字5桁]”」と明記されています。

- 図8‐STEP2では「⑥システム管理者のパスワードとして n番目の候補となる文字列 を生成する」と示されています。

- したがって、候補生成は“Admin”の後ろに 0〜99999 をゼロパディングした5桁の数字を連結する処理になります。

- この連結結果こそが下線⑥で求められている「具体的な文字列」です。

誤りやすいポイント

- 「5桁」のゼロパディングを忘れ、桁数可変の数字列を付けてしまう。

- ⑥をハッシュ値や暗号文と誤解し、H文字列を答えてしまう。

- “Admin”以前にソルトを付けるなど、パスワード形式を勝手に拡張してしまう。

FAQ

Q: “Admin”の大文字小文字は区別されますか?

A: はい。【問題文】に示されたとおり “Admin” が固定文字列として使われます。

A: はい。【問題文】に示されたとおり “Admin” が固定文字列として使われます。

Q: 5桁未満の数値はどう表現しますか?

A: 先頭に0を付けて5桁に揃えます(例:42 → 00042)。

A: 先頭に0を付けて5桁に揃えます(例:42 → 00042)。

Q: n の上限はいくつですか?

A: 5桁なので 00000 〜 99999 の計 100000 通りになります。

A: 5桁なので 00000 〜 99999 の計 100000 通りになります。

関連キーワード: ブルートフォース、パスワード候補生成、ソルト、ストレッチング、ハッシュ

設問5:〔運用に関する改善提案〕について答えよ。

(1)図9中の下線⑦について、どのような状態か。30字以内で具体的に答えよ。

模範解答

同一のMACアドレスのエントリが複数存在する状態

解説

解答の論理構成

- 報告書には「二つ目の方法は、重要な PC や狙われやすいサーバについて、ARP スプーフィングが実行されていないか常時監視する方法である。例えば、各 PC 及びサーバの ARP テーブルを常時監視して、⑦ARP テーブルの不審な状態を確認した場合には…」と記載されています。

- 直前の設問群では、Tさんが「ARP スプーフィング機能」を用いて標的 PC と DNS サーバの双方に対し、自身(X-PC)の MAC アドレスを示す不正な ARP 応答を送りました。

- 表7「ARP スプーフィング機能実行後の X-PC の ARP テーブル」では、192.168.15.51 と 192.168.15.98 の両方に対して同一の MAC アドレス(X-PC のもの)が登録される結果となります。

- このように「複数の IP アドレスが同一の MAC アドレスへひも付けられる」状態は、本来別々の機器であるはずの IP に同一の MAC が割り当てられているため不自然であり、ARP スプーフィング成立の典型的兆候となります。

- よって、報告書中の「⑦ARP テーブルの不審な状態」とは「同一のMACアドレスのエントリが複数存在する状態」と判断できます。

誤りやすいポイント

- 「MAC アドレスが変化した状態」とだけ答えると、具体性が不足し減点対象になります。

- IP 重複(同一 IP に複数 MAC)が不審と思いがちですが、今回の攻撃は「一つの MAC アドレスが複数 IP を名乗る」点が要注意です。

- “不審” を通信量やパケット数の急増と解釈してしまい、監視対象を誤るケースがあります。

FAQ

Q: 「IP と MAC の組合せが変化する」では不十分ですか?

A: 変化するだけでは正常な DHCP 更新でも起こり得ます。設問はARP スプーフィング特有の異常を具体的に問うため、同一 MAC が複数 IP を持つ状態まで言及する必要があります。

A: 変化するだけでは正常な DHCP 更新でも起こり得ます。設問はARP スプーフィング特有の異常を具体的に問うため、同一 MAC が複数 IP を持つ状態まで言及する必要があります。

Q: 逆に「同一 IP アドレスに複数 MAC アドレスが登録される」も検知すべきでは?

A: それもARP スプーフィングの兆候になり得ますが、本問題のシナリオでは攻撃者が自分の MAC を複数 IP に割当てています。設問はその状況を踏まえた回答を求めています。

A: それもARP スプーフィングの兆候になり得ますが、本問題のシナリオでは攻撃者が自分の MAC を複数 IP に割当てています。設問はその状況を踏まえた回答を求めています。

Q: Dynamic ARP Inspection だけで十分な対策になりますか?

A: 有効ですがスイッチ設定や信頼ポート管理が適切でなければ回避される恐れがあります。多層的に監視・ログ分析と併用することが望ましいです。

A: 有効ですがスイッチ設定や信頼ポート管理が適切でなければ回避される恐れがあります。多層的に監視・ログ分析と併用することが望ましいです。

関連キーワード: ARPスプーフィング、MACアドレス、ARPテーブル、Dynamic ARP Inspection, 不正ARP応答

設問5:〔運用に関する改善提案〕について答えよ。

(2)図9中のqに入れる適切な改善提案を、25字以内で答えよ。

模範解答

q:デバッグログに認証情報を出力しないこと

解説

解答の論理構成

- 図7の情報には「デバッグログには、ログインした利用者IDごとの、セッション情報、H文字列を含む認証情報…が出力されていた。」と明記されています。

- Tさんはこの「H文字列を含む認証情報」を利用し、図8のオフライン攻撃でシステム管理者のパスワードを解読して5番目のflagを取得しました。

- 従って、同様の攻撃を防ぐための最も直接的な運用改善は、デバッグログから認証情報自体を取り除くことです。

- 図9は改善提案の(3)ログの観点でqを求めています。ここには「デバッグログに認証情報を出力しないこと」と記載することで、上記の問題点を根本から解消でき、攻撃の再現を防止できます。

誤りやすいポイント

- 「ログを暗号化する」「アクセス制御を強化する」なども有効ですが、設問は“デバッグログに記録される内容”を直接改善する提案を求めています。

- 「パスワードをハッシュ化して保存する」は既に実装済み(Blowfish+ソルト+ストレッチング)であり、本問の焦点ではありません。

- 「H文字列をマスクする」と書くとハッシュ以外の認証情報は残ってしまうため不十分です。

FAQ

Q: ログの暗号化や保管場所の分離では不十分ですか?

A: それらは補助的対策として有効ですが、認証情報をログに残さない設計が最優先です。残さなければ攻撃者は取得できません。

A: それらは補助的対策として有効ですが、認証情報をログに残さない設計が最優先です。残さなければ攻撃者は取得できません。

Q: デバッグ時に詳細情報が必要な場合はどうすればいいですか?

A: テスト環境のみに詳細ログを限定し、本番環境では機密データをマスクまたは出力しない運用を採用するのが一般的です。

A: テスト環境のみに詳細ログを限定し、本番環境では機密データをマスクまたは出力しない運用を採用するのが一般的です。

Q: H文字列はハッシュなので安全では?

A: ハッシュでも辞書攻撃や総当たり攻撃の種になります。特に図7のようにパスワード形式が推測可能な場合は危険です。

A: ハッシュでも辞書攻撃や総当たり攻撃の種になります。特に図7のようにパスワード形式が推測可能な場合は危険です。

関連キーワード: デバッグログ、認証情報、情報漏えい、パスワード解析