情報処理安全確保支援士 2022年 秋期 午後2 問02

インシデントレスポンスチームに関する次の記述を読んで、設問に答えよ。

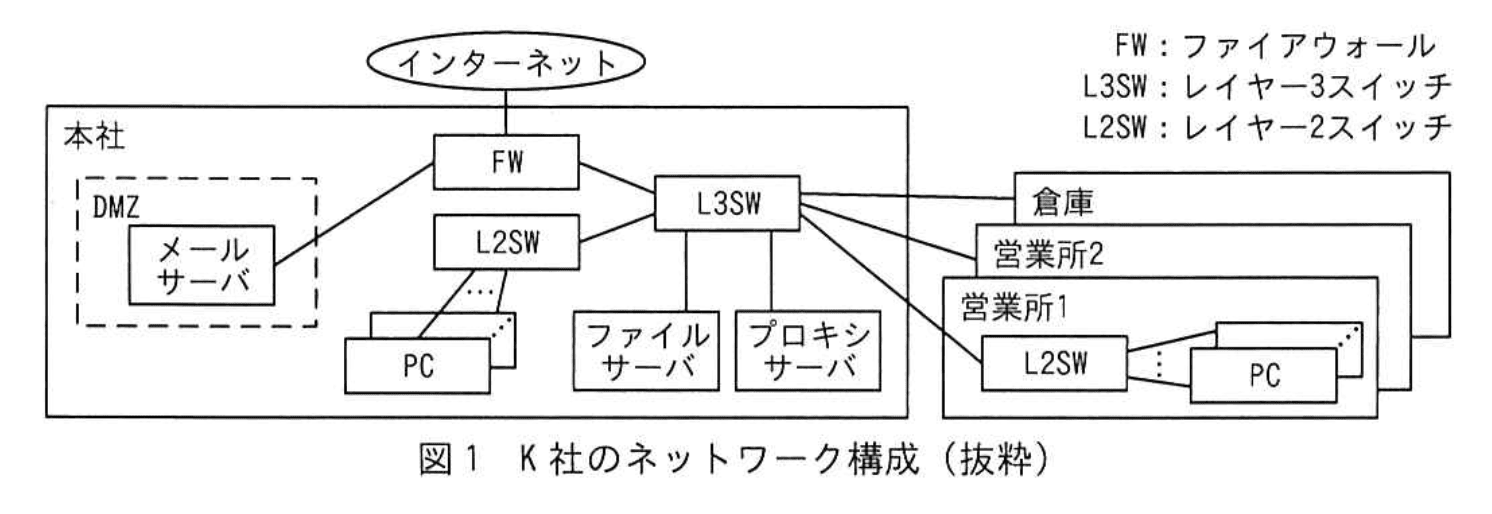

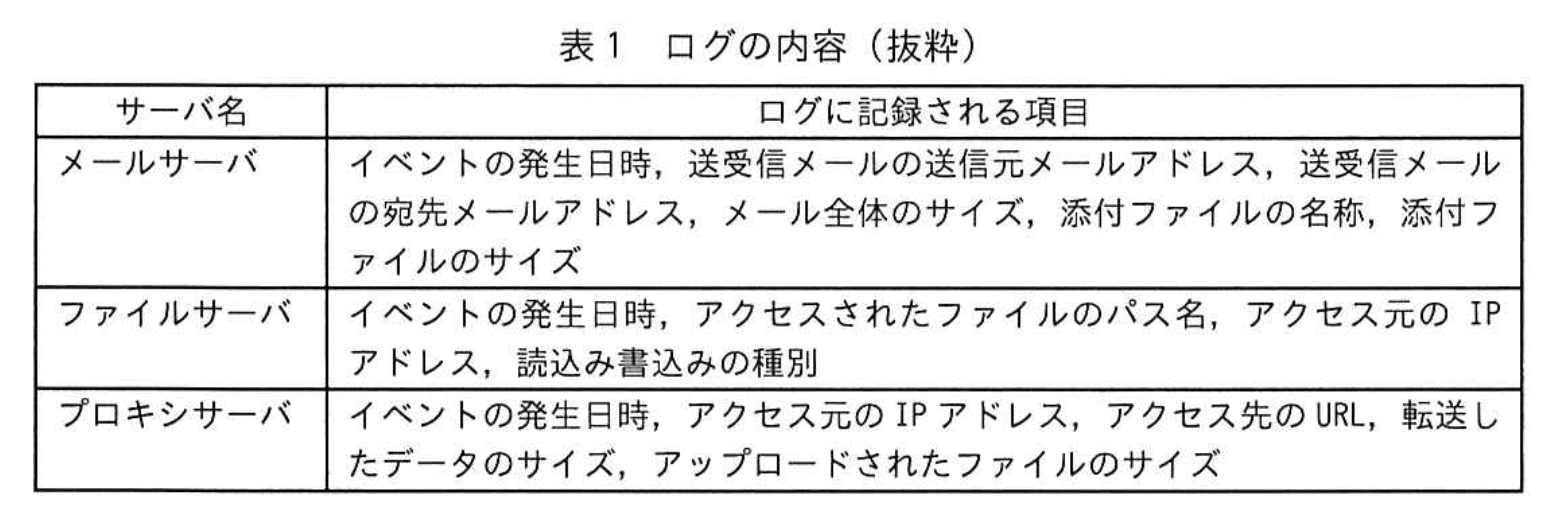

K社は、従業員500名の輸入卸売業者である。拠点は、本社、営業所2か所、倉庫1か所の計4か所である。K社のネットワーク及び機器並びに関連する規程の整備は、情報システム課が担当している。K社のネットワーク構成を図1に、各サーバで取得しているログの内容を表1に示す。

〔マルウェアαの検知と対応〕

K社では、PCにマルウェア対策ソフトを導入しており、リアルタイムスキャンとスケジュールスキャンを実施している。マルウェア対策ソフトの管理サーバはクラウドサービス上にある。マルウェア定義ファイルは、PCを起動したときに更新される。スケジュールスキャンは、毎週月曜日の10:00に実施される。

ある月曜日、情報システム課のW主任がスケジュールスキャンの結果を確認したところ、10台のPCでマルウェアαが検出され、駆除されていた。W主任が、マルウェアαについてインターネット上で公開されている情報を調べたところ、次のことが分かった。

・マルウェアαは、8日前に発見された。

・K社で利用しているマルウェア対策ソフトの定義ファイルにマルウェアαが登録されたのは、昨日だった。

・細工されたマクロ(以下、マクロGという)が仕込まれている、表計算ソフト(以下、Vソフトという)のデータファイル(以下、ファイルGという)を開いて、マクロGを実行してしまうと、攻撃者のWebサーバからマルウェアαがダウンロードされ、起動される。

・マルウェアαは、起動すると、PC上のメールフォルダにある電子メール(以下、電子メールをメールという)を読み出して、攻撃者が用意したWebサーバにアップロードする。その後、OS設定を変更して、OSログイン時にマルウェアαが自動起動されるようにする。

なお、K社で利用しているメールソフトでは、メールは1通が1ファイルとしてPCのメールフォルダ内に保存されている。

マルウェアαが検出されたPCのログと、プロキシサーバのログを調べた結果、これらのPCの中には、先週の水曜日以降、攻撃者のWebサーバのものと思われるURLにファイルをアップロードしていたPCがあったことが分かった。W主任は、調査の結果を上司のM課長に報告した。

M課長から調査と対応の指示を受けたW主任は、K社に機器を納入しているP社に支援を依頼した。依頼に応じたP社の情報処理安全確保支援士(登録セキスペ)であるU氏の協力を得て、W主任は、アップロードされたファイルの特定並びにマルウェアα及びファイルGの削除を進め、調査と対応を完了した。

〔定義ファイルに登録されていないマルウェアの検知〕

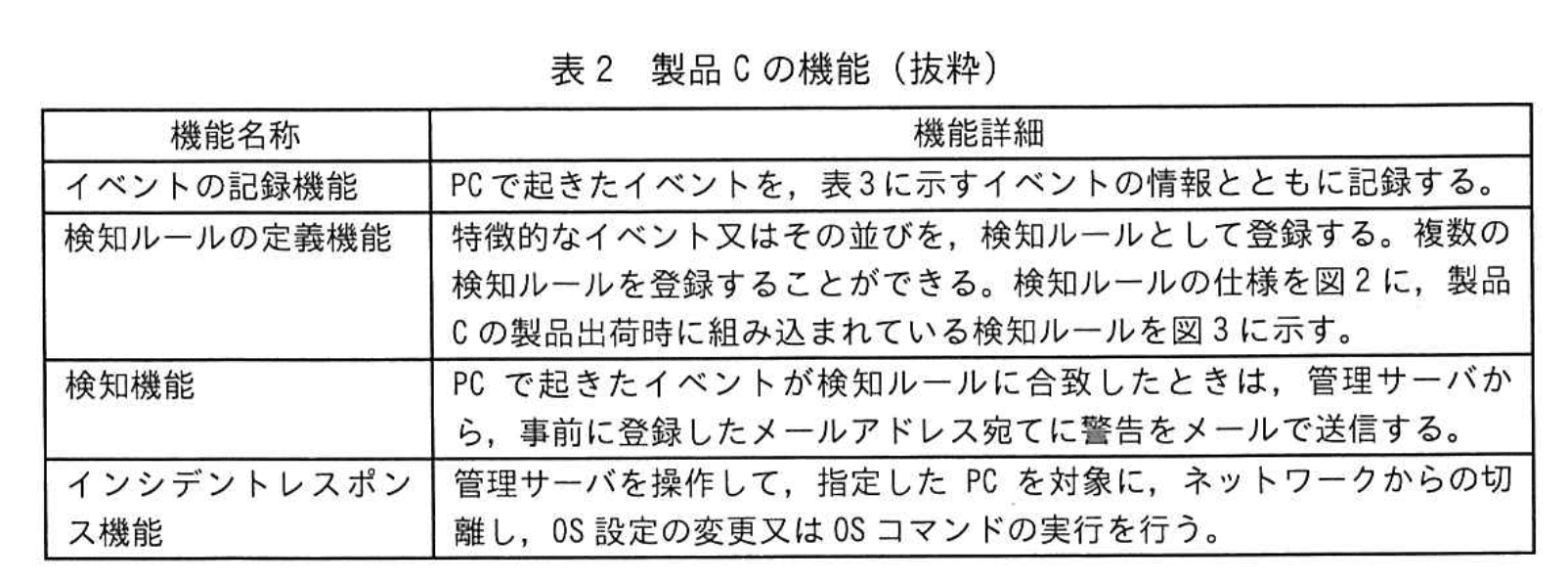

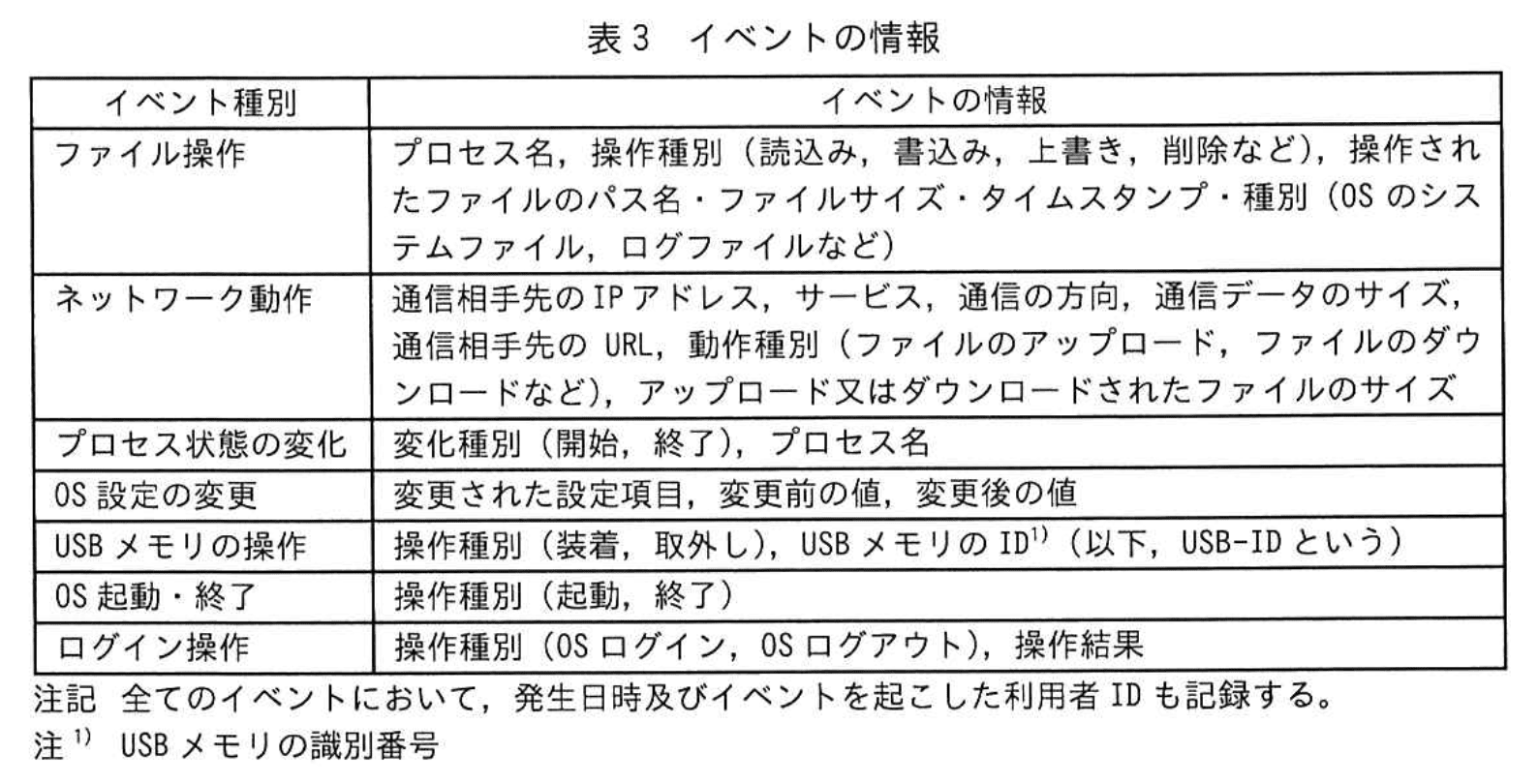

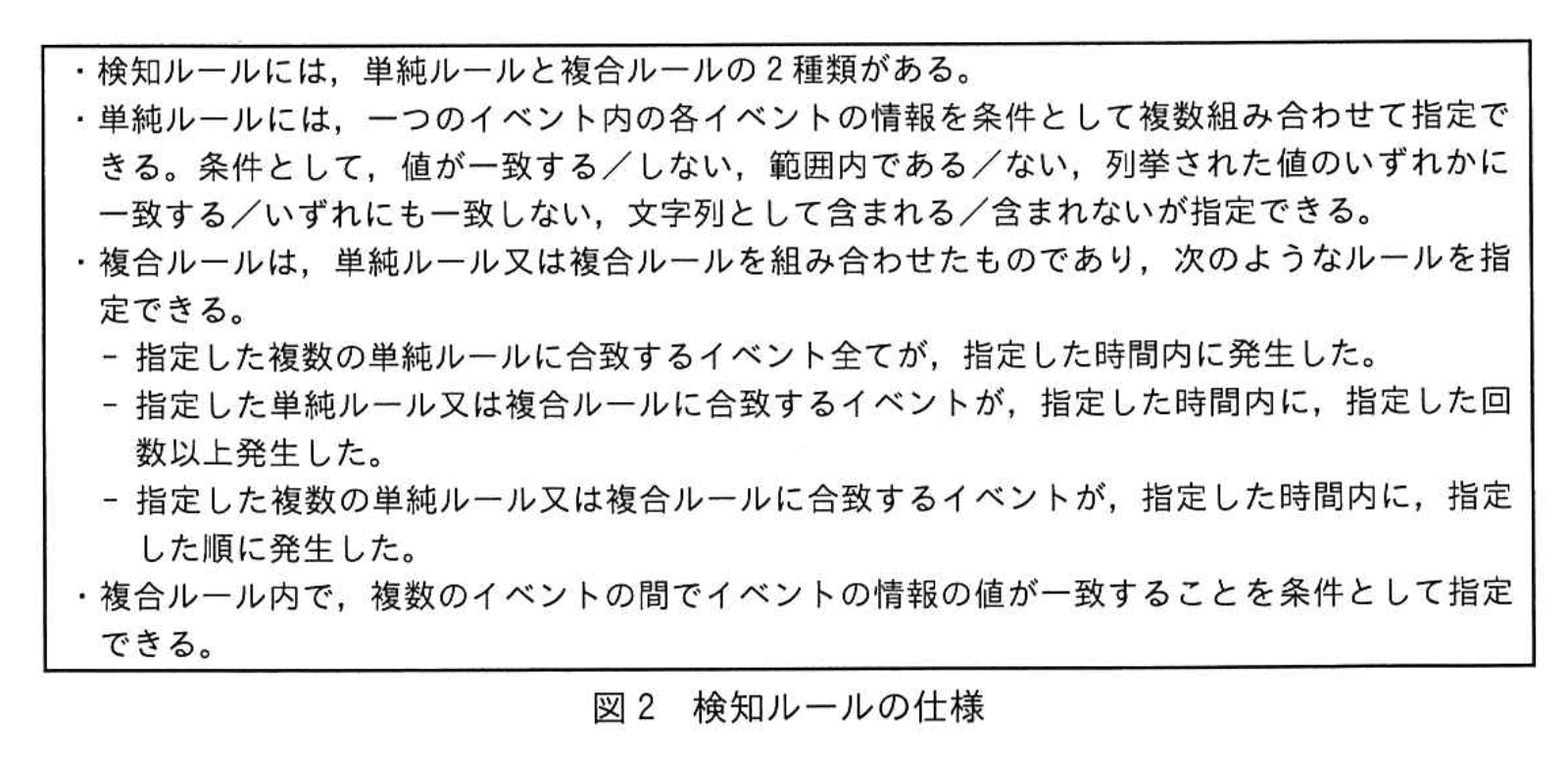

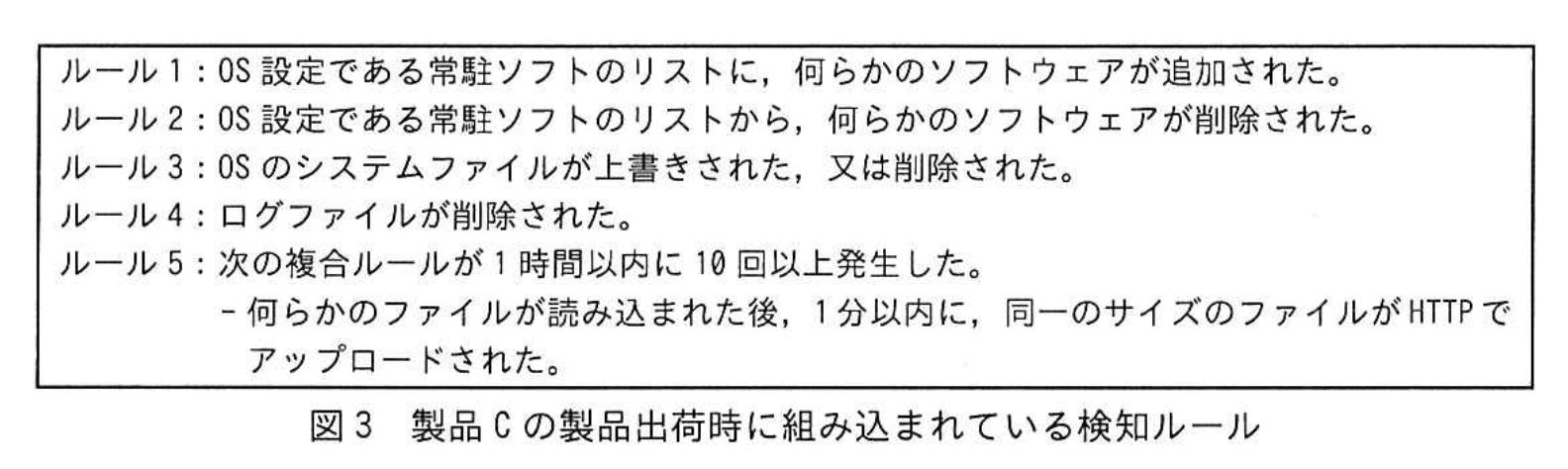

マルウェアαへの調査と対応が完了した後、W主任は、マルウェア対策ソフトの定義ファイルに登録されていないマルウェアも検知したいと考え、どうすればよいかU氏に相談した。U氏は、その用途に使用可能な製品として、EDR(Endpoint Detection and Response)があることを説明し、製品Cを提案した。製品Cは、各PCに導入し、クラウドサービス上の管理サーバから操作する。製品Cの機能を表2に示す。

〔マルウェアαの検知と対応〕

K社では、PCにマルウェア対策ソフトを導入しており、リアルタイムスキャンとスケジュールスキャンを実施している。マルウェア対策ソフトの管理サーバはクラウドサービス上にある。マルウェア定義ファイルは、PCを起動したときに更新される。スケジュールスキャンは、毎週月曜日の10:00に実施される。

ある月曜日、情報システム課のW主任がスケジュールスキャンの結果を確認したところ、10台のPCでマルウェアαが検出され、駆除されていた。W主任が、マルウェアαについてインターネット上で公開されている情報を調べたところ、次のことが分かった。

・マルウェアαは、8日前に発見された。

・K社で利用しているマルウェア対策ソフトの定義ファイルにマルウェアαが登録されたのは、昨日だった。

・細工されたマクロ(以下、マクロGという)が仕込まれている、表計算ソフト(以下、Vソフトという)のデータファイル(以下、ファイルGという)を開いて、マクロGを実行してしまうと、攻撃者のWebサーバからマルウェアαがダウンロードされ、起動される。

・マルウェアαは、起動すると、PC上のメールフォルダにある電子メール(以下、電子メールをメールという)を読み出して、攻撃者が用意したWebサーバにアップロードする。その後、OS設定を変更して、OSログイン時にマルウェアαが自動起動されるようにする。

なお、K社で利用しているメールソフトでは、メールは1通が1ファイルとしてPCのメールフォルダ内に保存されている。

マルウェアαが検出されたPCのログと、プロキシサーバのログを調べた結果、これらのPCの中には、先週の水曜日以降、攻撃者のWebサーバのものと思われるURLにファイルをアップロードしていたPCがあったことが分かった。W主任は、調査の結果を上司のM課長に報告した。

M課長から調査と対応の指示を受けたW主任は、K社に機器を納入しているP社に支援を依頼した。依頼に応じたP社の情報処理安全確保支援士(登録セキスペ)であるU氏の協力を得て、W主任は、アップロードされたファイルの特定並びにマルウェアα及びファイルGの削除を進め、調査と対応を完了した。

〔定義ファイルに登録されていないマルウェアの検知〕

マルウェアαへの調査と対応が完了した後、W主任は、マルウェア対策ソフトの定義ファイルに登録されていないマルウェアも検知したいと考え、どうすればよいかU氏に相談した。U氏は、その用途に使用可能な製品として、EDR(Endpoint Detection and Response)があることを説明し、製品Cを提案した。製品Cは、各PCに導入し、クラウドサービス上の管理サーバから操作する。製品Cの機能を表2に示す。

例えば、マルウェアαは、PCで起きたイベントから製品Cを使って検知できる。

マルウェアαの特徴的なイベントは、同じサイズのファイルに対する①ファイル操作のイベント及び②ネットワーク動作のイベント並びにログイン時の自動起動に関するOS設定の変更のイベントである。これらのイベントが、短時間のうちにこの順序で発生したことを検知すればよい。

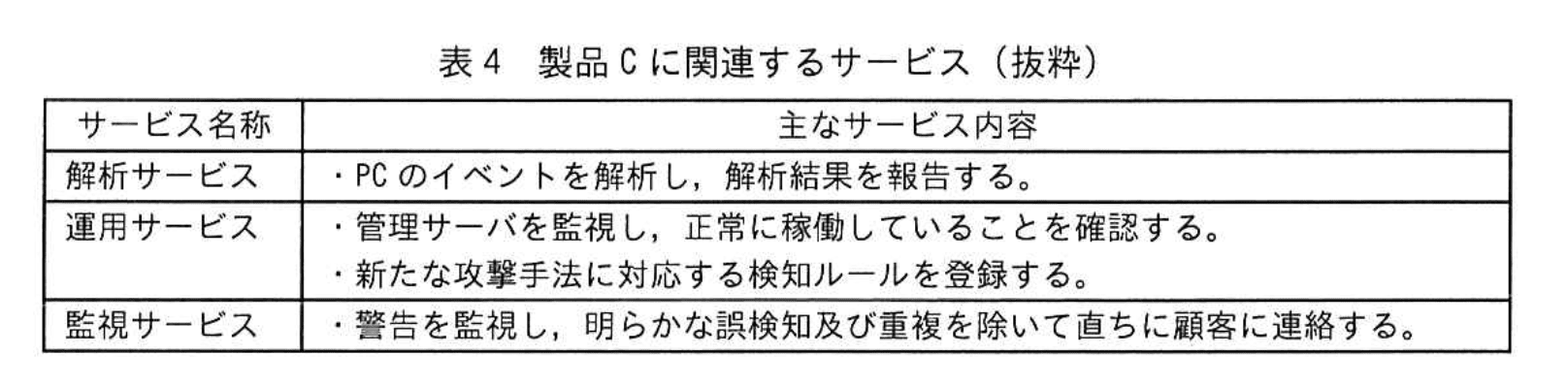

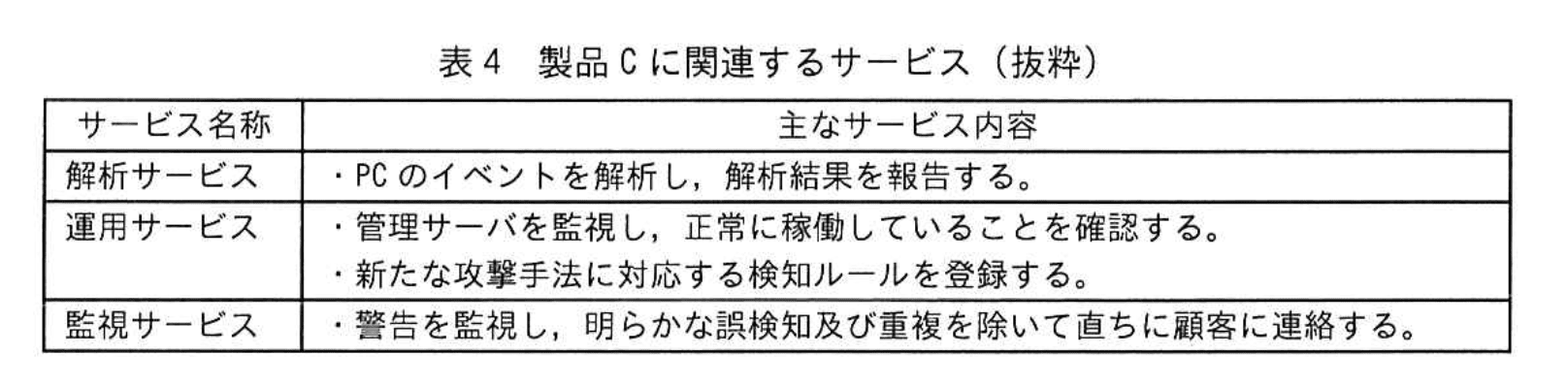

続けて、U氏は、P社が提供可能な、製品Cに関連するサービスを表4を示して説明した。

W主任は、次の三つを軸としたEDR導入案をまとめ、M課長の承認を得た。

・社内の全PCに製品Cを導入する。

・製品Cを使ったマルウェアの検知及び対応のための体制(以下、E体制という)を立ち上げる。

・表4の解析サービスは必要に応じて利用するが、その他のサービスは利用しない。

3か月後、製品Cを全PCに導入し、E体制を立ち上げた。E体制のチームリーダはM課長、メンバーはW主任を含む情報システム課の課員3名である。

まずは、図3の検知ルールだけを用いて試験運用を開始した。

〔マルウェアβの検知〕

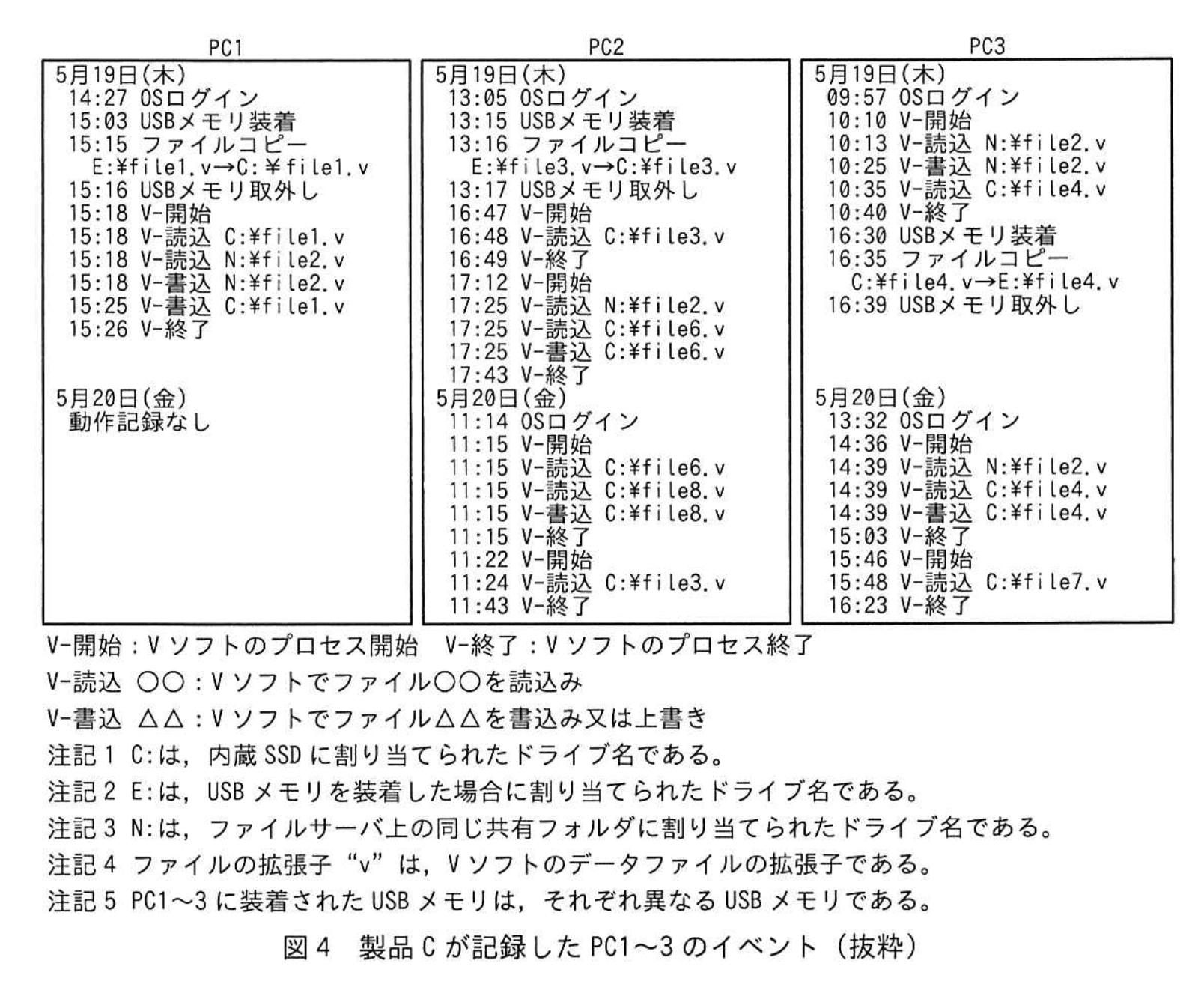

製品C導入から6か月ほど経ったある日、マルウェア対策ソフトのスケジュールスキャンの結果を確認したところ、3台のPC(以下、PC1、PC2、PC3という)で同一のマルウェアが検知され、駆除に失敗していた。図4は、製品Cが記録したPC1~3のイベントのうち、PC1~3に共通しており、特徴的と思われたVソフト及びUSBメモリに関するイベントを、OSログインのイベントとともに抜粋したものである。

W主任は、調査のためP社に解析サービスを発注し、図4のイベントの解析を依頼した。

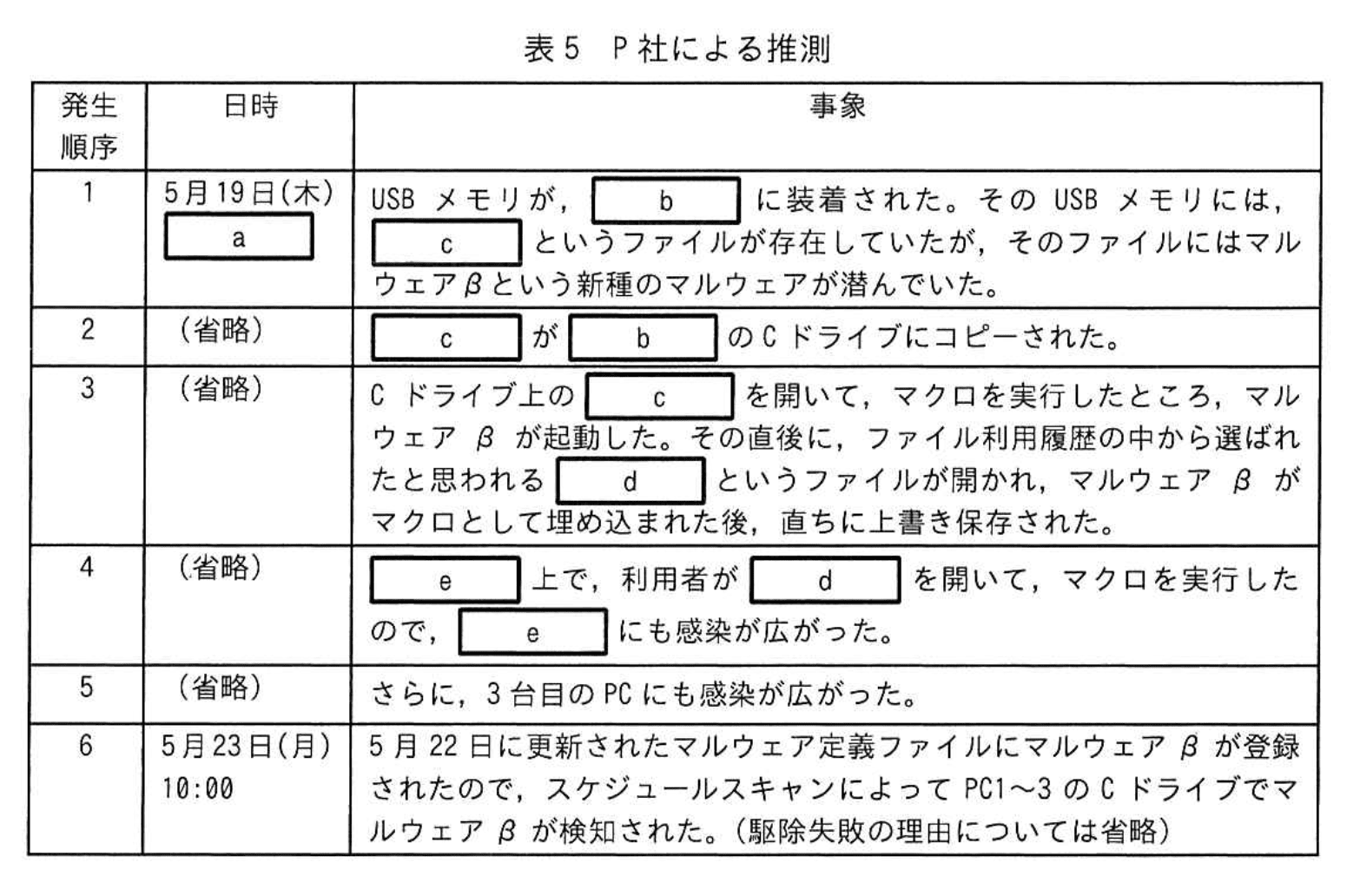

P社は、推測した状況を表5のとおり報告した。

P社の報告を受けたW主任は、③マルウェア β が埋め込まれたファイルの削除など必要な対応を完了した。P社がマルウェア β の検体を静的解析したところ、表5の発生順序3~5の事象について裏付けが取れた。また、マルウェア β は、追加のマルウェアをダウンロードする機能をもっていたが、ダウンロードに失敗していたことも分かった。その後、U氏は、“P社の運用サービスでは、このような場合は、すぐに検知ルールを作成し、登録します”とW主任に提案した。

〔運用サービスの利用〕

K社は、マルウェアをより早期に検知するために有効かどうかを確認しようと考え、表4のサービスについての当初の方針を変えて、3か月ほど試験的にP社の運用サービスと監視サービスを利用することにした。P社は、まず、④マルウェア β と同じ手段による感染の拡大を検知するための検知ルールを作成して製品Cに登録した。その後2週間、Vソフトの正常なデータファイルを開くといった、PCの通常利用に起因する誤検知が起きないか確認を続けた。

サービス利用開始から1か月後、ある従業員がメールに添付されていたVソフトのデータファイルを開いて、マクロを実行した直後にマルウェア β の亜種を検知することができた。さらに、E体制のメンバーが直ちに必要な対応を指示することによって被害の拡大も防ぐことができた。

〔運用体制の組替え〕

試験期間が終了し、K社は、運用サービス及び監視サービスを正式に利用することにした。それらに加え、インシデント対応を円滑に行うために、被害状況の把握及び侵入経路の特定を行うP社のインシデント対応支援サービスも利用することにした。

インシデント対応支援サービスの利用には、インシデントレスポンスチーム(以下、IRTという)の整備が前提となっている。M課長は、IRTの体制案をまとめ、経営層の承認を得た。IRTでは、通常時は、1名が通報窓口の要員として対応する。招集時は、情報システム課、営業所1、営業所2及び倉庫の従業員計10名が参加する。

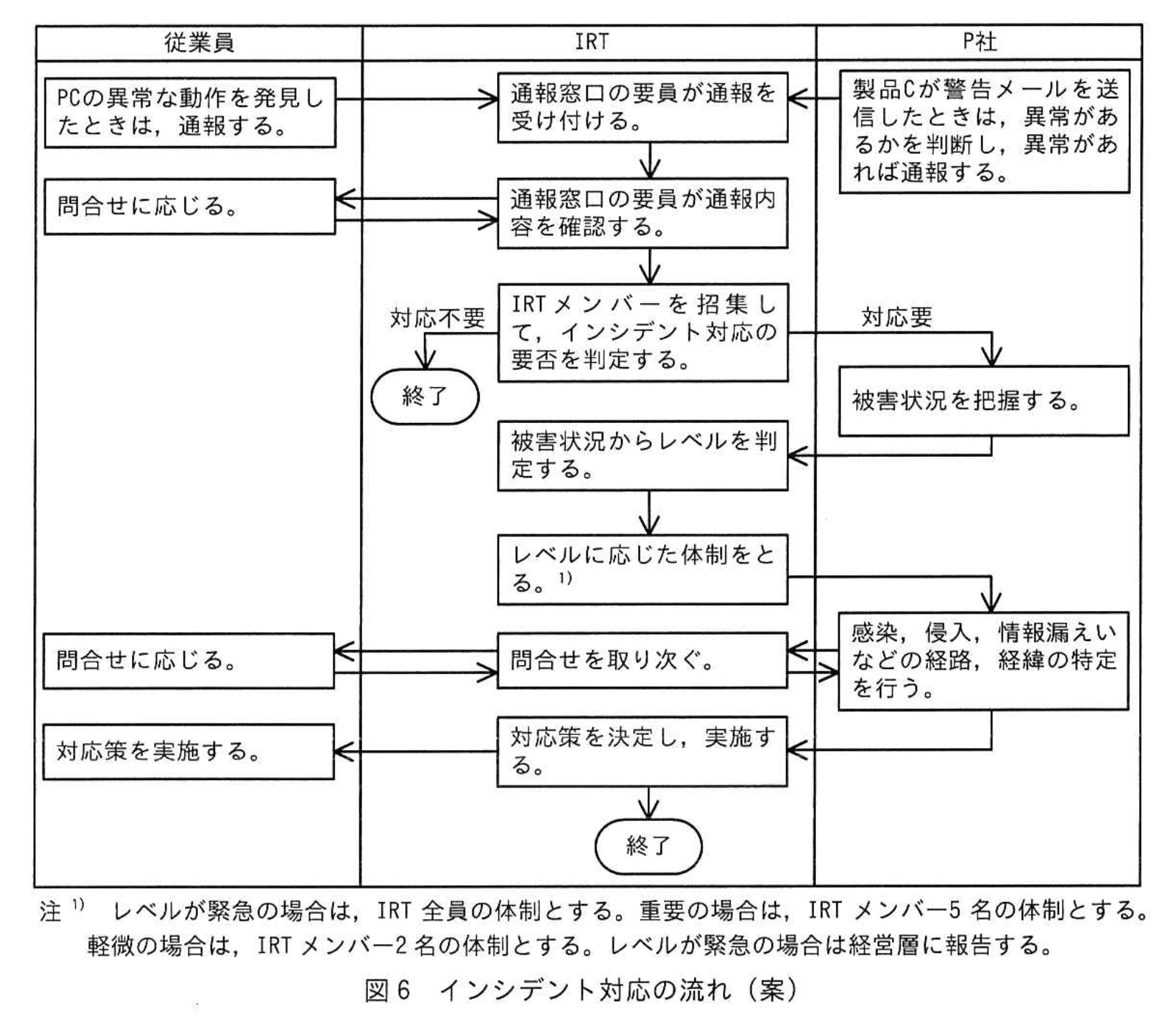

M課長は、W主任にインシデント対応の流れを整理して、必要となる規程及び通報窓口の要員が社内から通報を受けるための通報専用メールアドレスを整備するように指示した。また、規程を整備する際は、インシデントの重大さ(以下、レベルという)を定義し、レベルに応じて対応に必要な体制が変わることに注意するように付け加えた。

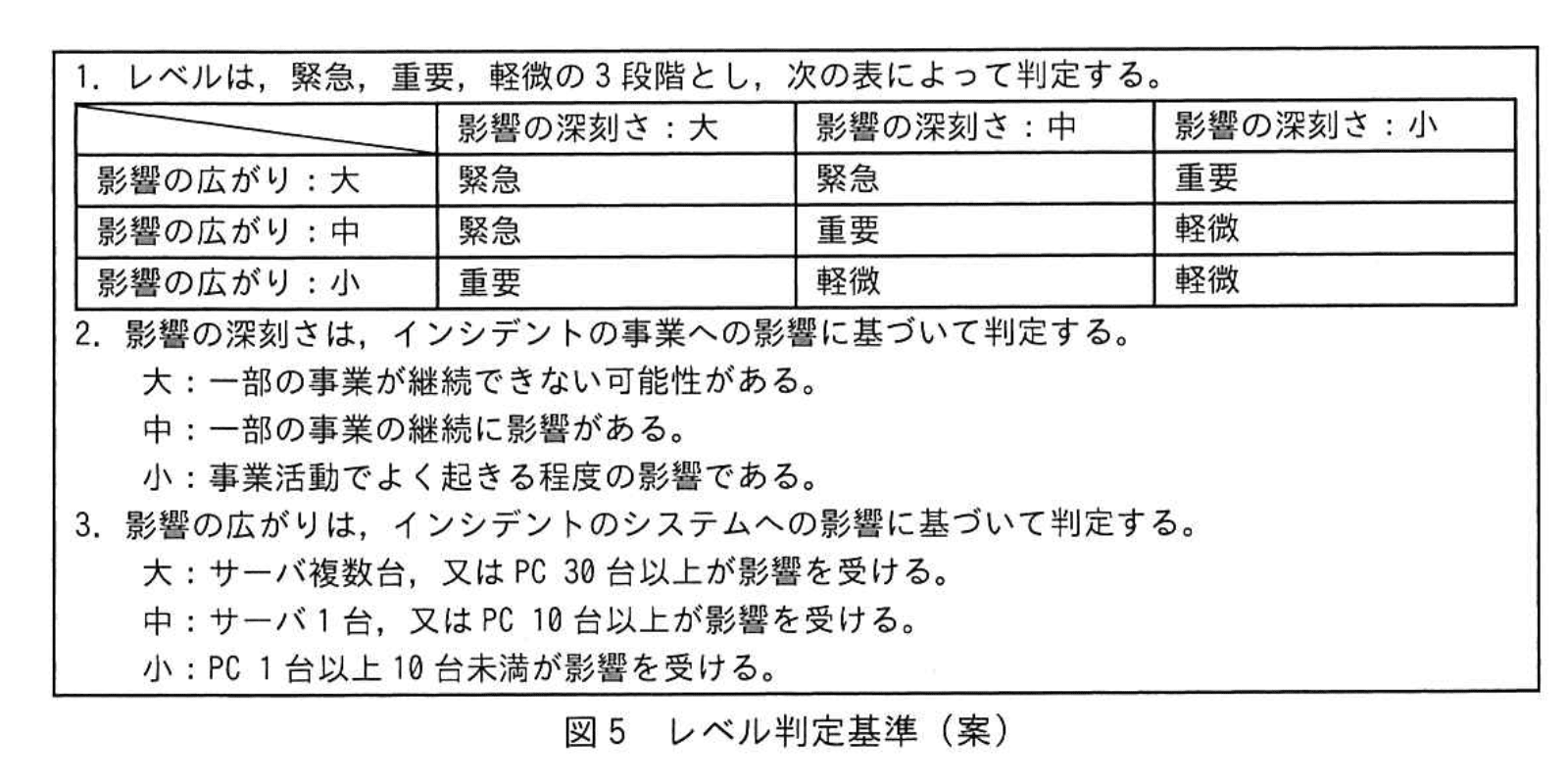

W主任は、レベルの判定の際に使用する基準の案を図5に、マルウェアによる情報漏えいを想定したインシデント対応の流れの案を図6にまとめ、M課長に提出した。M課長は、図5と図6の案を承認してIRTの活動を開始した。

〔秘密ファイルの流出〕

IRTの体制が整った1週間後の9月29日、社内からの通報専用メールアドレス宛てにある従業員からメールが届いた。そのメールの内容は、“S社が提供するオンラインストレージサービスであるSサービスにおいて、K社の取扱商品の価格表(以下、ファイルNという)と思われるファイルが一般公開されていて、仕入原価も記載されていると9月26日に取引先から連絡があった”というものだった。メールを見た通報窓口の要員はIRT全員を招集して会議を開催しようとしたが、日程調整が難航し、開催できたのは10月4日だった。10月3日には、営業部門から、“顧客から、Sサービスで公開されているファイルについて苦情が来ているので対応を急いでほしい”と、M課長に抗議が来ていた。

会議の中で、Sサービスで公開されているファイルが、秘密情報に該当するファイルNであることを確認した。ファイルNに含まれている商品の売上高は全社の売上高の5%であった。IRTでは、インシデント対応要と直ちに判断して、まずS社にファイルの公開停止を依頼した。続いて、P社に解析サービスを発注してPCのマルウェア感染の調査を依頼した。1時間後、P社から、“製品Cの記録を確認したが、マルウェアのものと思われるイベントは発見できない”との報告があった。これらの状況を基にレベルの判定を行おうとしたが、“影響の広がり”の区分のどれにも該当しないので、とりあえず“軽微”と判定した。その後、インシデント対応支援サービスを利用して、ファイルNの公開の経緯の特定を依頼した。

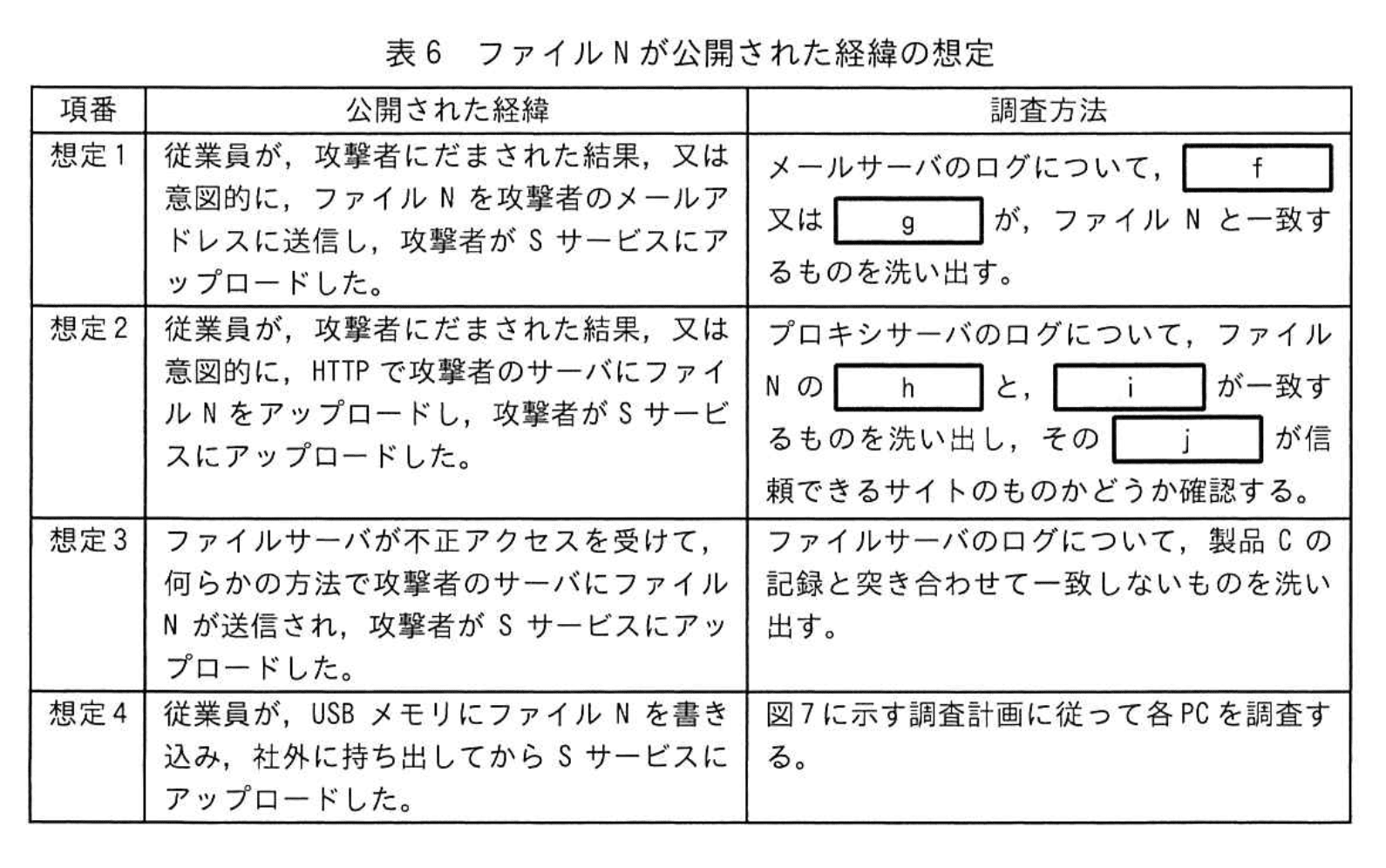

最初にP社は、K社のほかのファイルがSサービスで公開されていないかどうかを調査した。ファイルN以外に、価格表が幾つか公開されていたが、いずれも公開されても差し支えないものであった。これらは、アップロード日時からファイルNと同時にアップロードされたものだと推測できた。念のため、マルウェアα及びマルウェアβの再感染も調査したが、その形跡はなかった。その後、ファイルNが公開された経緯として可能性の高いものを四つ、表6に示すとおりに想定して順に調査した。

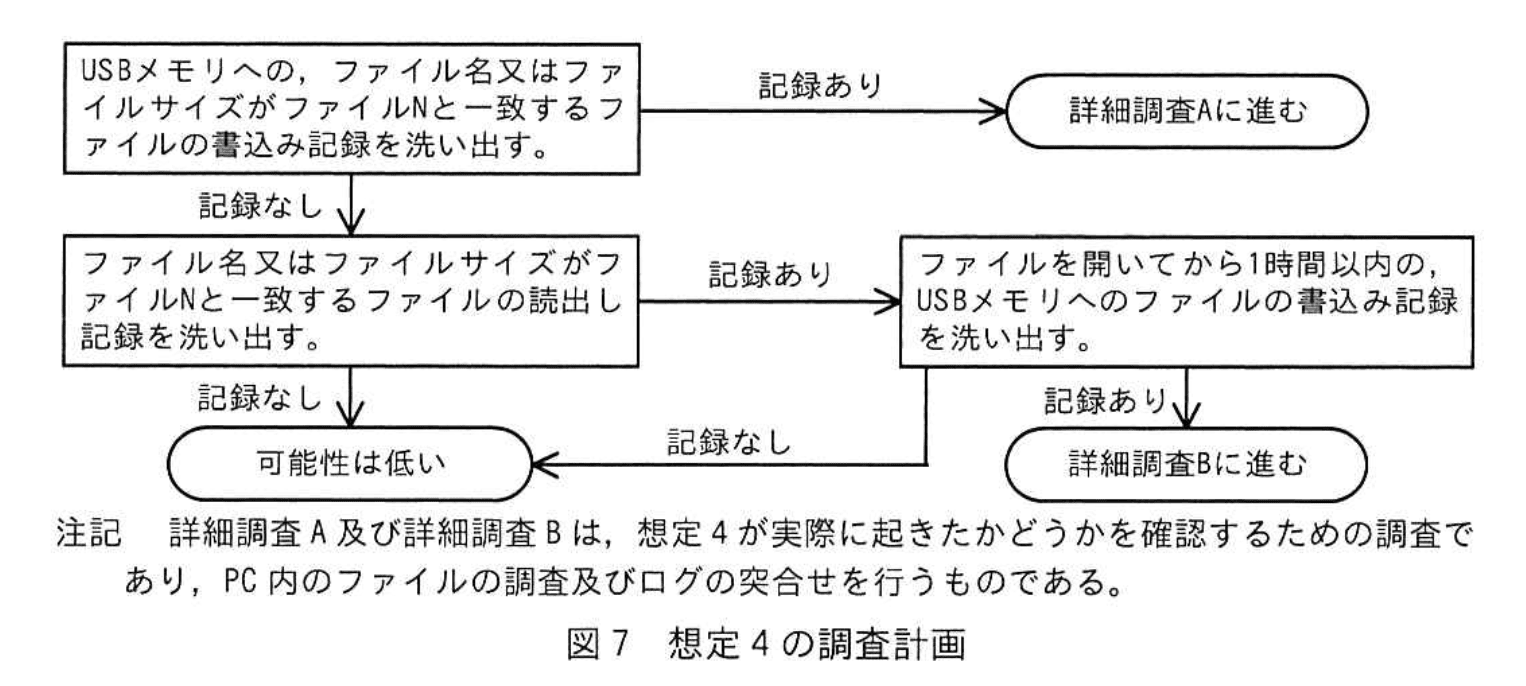

P社が調査を進めた結果、想定1~3の可能性は低いことが分かったので、想定4について調査を進めた。

調査の中間報告のために、U氏がK社を訪問した。W主任はU氏に、図7で“詳細調査Bに進む”と判定されるのは、従業員がどのような操作をして、どのようなファイルをUSBメモリに書き込んだ場合が考えられるか聞いた。U氏は、従業員がファイルを書き込む際に、kという操作をして、ファイルNと同じ内容が含まれるものの、l及びmが異なるファイルへと変換した場合が考えられると答えた。

〔原因の特定〕

図7に基づく調査では、従業員のJさんが使用しているPCだけが詳細調査Aに進み、そのほかのPCは全て可能性は低いとの結果になった。P社から報告を受けたIRTでは、Jさんに聞き取り調査を行った結果、公開可能な価格表ファイルを持ち出すために、個人所有のUSBメモリにファイルをコピーした時に、誤ってファイルNもコピーしてしまい、その後USBメモリを紛失していたことが分かった。

IRTでは、紛失したUSBメモリを手に入れた何者かが、ファイルNを含む幾つかの価格表をSサービスにアップロードしたと推測した。今回のインシデントはこれ以上被害が拡大することはないと考え、インシデント対応は完了とした。体制不足もあり、取引先からの連絡から、インシデント対応完了までに12日間掛かった。

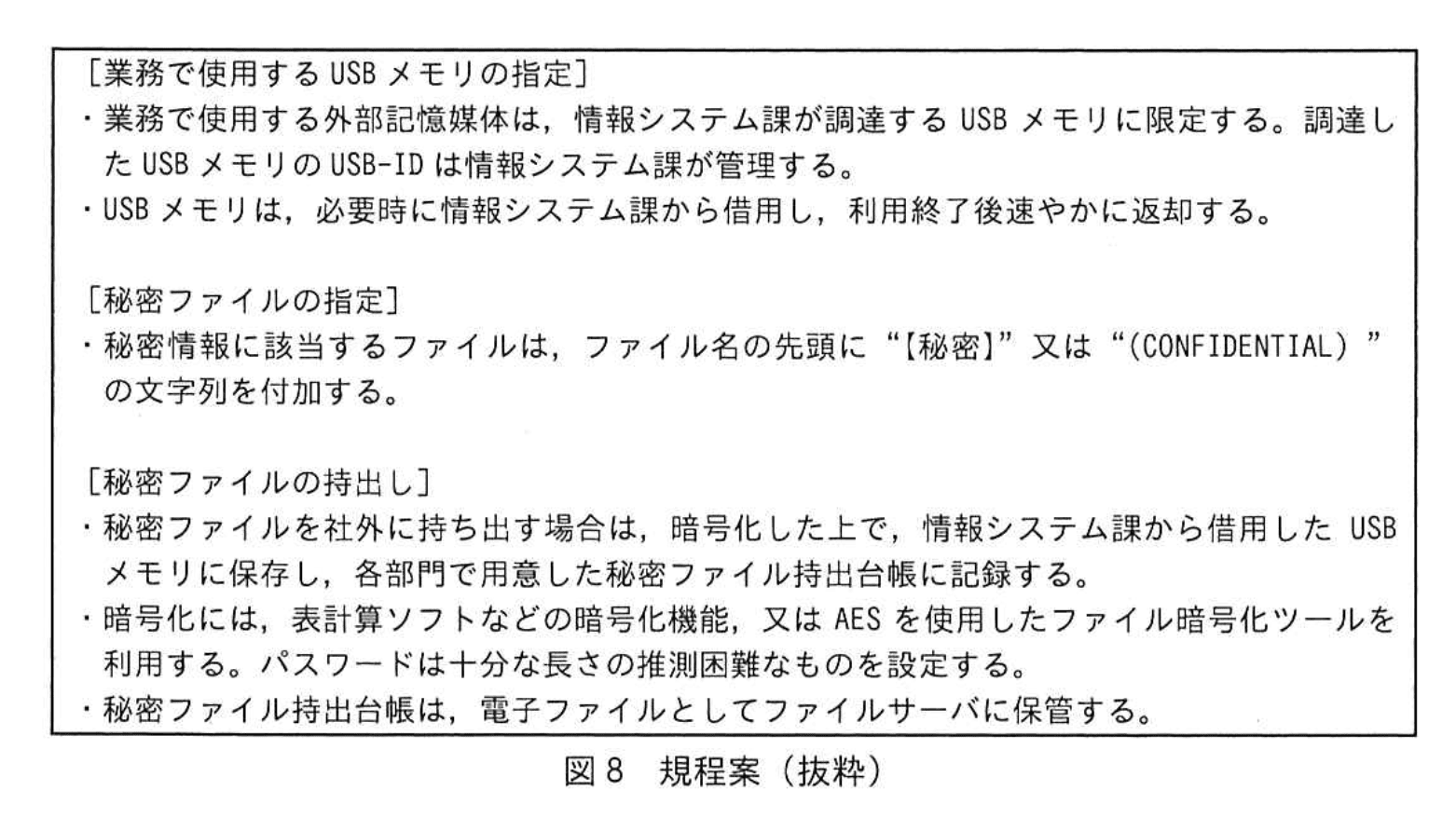

〔再発防止〕

M課長は、ファイル持出しに起因する同様のインシデントの再発を防止するためには、個人所有の外部記憶媒体の使用制限を含めた対策が必要であると考え、必要な規程を策定するようにW主任に指示した。W主任は、規程案を図8のとおりにまとめ、M課長に提出した。

M課長は、この規程案を承認するとともに、情報システム課が管理するUSB-IDをP社に伝え、この規程に違反する持出しを製品Cで検知するようにP社に依頼した。P社は、違反する持出し操作のうち製品Cで検知可能な操作について⑤新たな検知ルールを作成して、製品Cに登録した。一方、製品Cで検知できない操作については、別の対策を提案した。

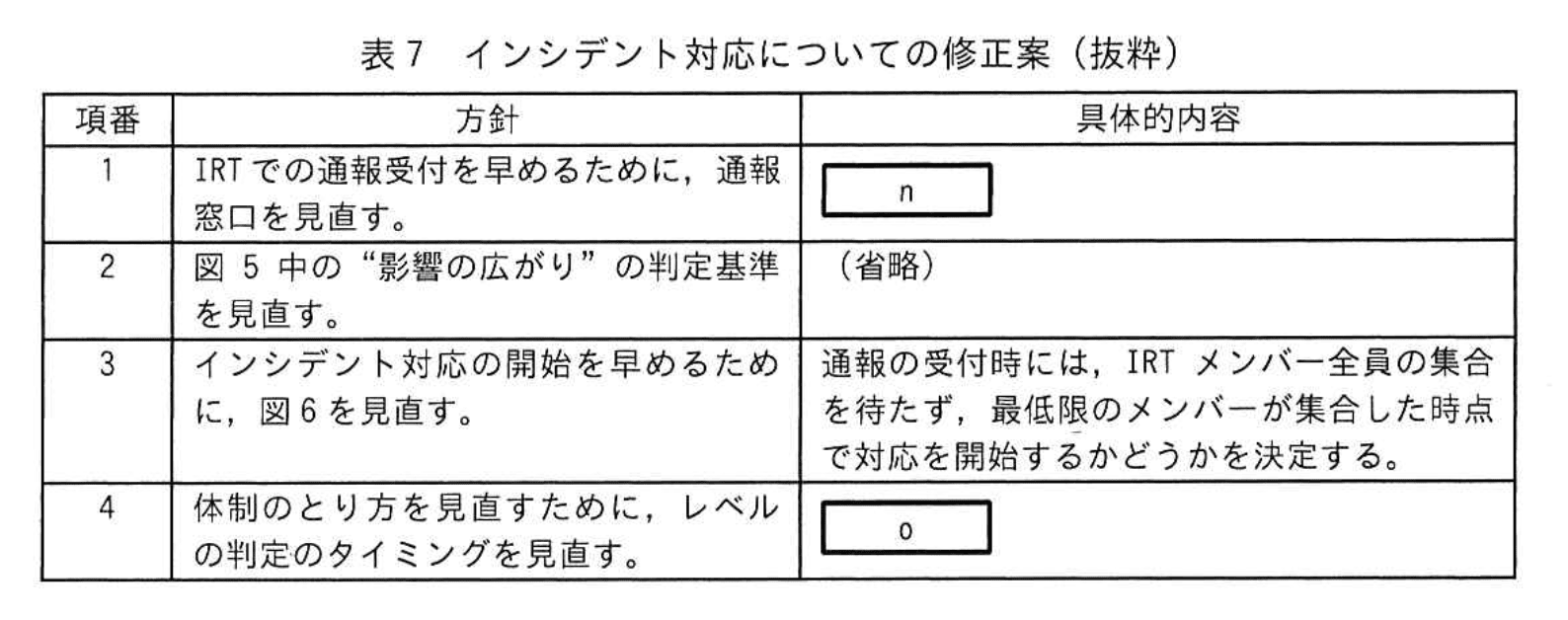

〔事後評価〕

インシデント対応について、P社とK社が合同で見直しを実施した。この見直しの結果を受けて、M課長は幾つかの修正をW主任に指示した。W主任は修正案を表7のとおりまとめた。

M課長は、これらの案を承認し、後日正式な規程とした

設問1:

本文中の下線①、②について、検知するための単純ルールを、それぞれ30字以内で具体的に答えよ。

模範解答

下線①:メールフォルダ内のファイルが読み込まれた。

下線②:HTTPでファイルがアップロードされた。

解説

解答の論理構成

-

マルウェアαの挙動確認

【問題文】「マルウェアαは、起動すると、PC上のメールフォルダにある電子メールを読み出して、攻撃者が用意したWebサーバにアップロードする。」

─ メールフォルダのファイル読込み(ファイル操作)→ HTTPアップロード(ネットワーク動作)の順で発生します。 -

単純ルールで表す対象イベント

表3より

・ファイル操作イベントには「操作種別」「操作されたファイルのパス名」が記録される。

・ネットワーク動作イベントには「動作種別(ファイルのアップロード)」が記録される。 -

下線①(ファイル操作)の単純ルール導出

・検知したい事象: メールフォルダに格納されたメールファイルの読込み。

・条件化可能な情報:

├ 操作種別 = 読み込み

└ ファイルパスに「メールフォルダ」を示すディレクトリ名が含まれる

→ 単純ルール例「メールフォルダ内のファイルが読み込まれた。」 -

下線②(ネットワーク動作)の単純ルール導出

・検知したい事象: 攻撃者サイトへのファイルアップロード。

・条件化可能な情報:

├ 動作種別 = ファイルのアップロード

└ 通信方向 = 送信(HTTP)

→ 単純ルール例「HTTPでファイルがアップロードされた。」

誤りやすいポイント

- 「メールフォルダ」という語を省き単に「ファイルを読み込んだ」とすると通常操作も大量に含まれ、誤検知を招きます。

- ネットワーク動作を「ダウンロード」と書き違えると、マルウェアαの流出動作を捉えられません。

- 単純ルールは1イベント内の条件のみを用いる必要があります。複合条件(順序や時間間隔)は複合ルールで表現するため混同に注意しましょう。

FAQ

Q: メールフォルダの場所がPCによって違う場合はどうすれば良いですか?

A: 各PCのメールクライアント設定で既定となるディレクトリを一覧化し、ルールのパス条件に複数列挙するか、共通文字列(例:\Mail\)を部分一致で指定します。

A: 各PCのメールクライアント設定で既定となるディレクトリを一覧化し、ルールのパス条件に複数列挙するか、共通文字列(例:\Mail\)を部分一致で指定します。

Q: アップロード先がHTTPSでもルール②は有効ですか?

A: はい。「HTTPでファイルがアップロードされた」はプロトコル種別をHTTP系全般と解釈しておけばHTTPS通信も対象にできます。

A: はい。「HTTPでファイルがアップロードされた」はプロトコル種別をHTTP系全般と解釈しておけばHTTPS通信も対象にできます。

Q: 同期型クラウドストレージへのアップロードは検知できますか?

A: 動作種別が「ファイルのアップロード」でEDRが記録するなら同じ単純ルールで検知可能です。プロセス名やURLなど追加条件を加えると精度が上がります。

A: 動作種別が「ファイルのアップロード」でEDRが記録するなら同じ単純ルールで検知可能です。プロセス名やURLなど追加条件を加えると精度が上がります。

関連キーワード: EDR, 検知ルール、ファイル操作、ネットワーク動作、マルウェア

設問2:〔マルウェアβの検知〕について答えよ。

(1)表5中のa〜eに入れる適切な時刻、ファイル名又はPC名を答えよ。

模範解答

a:15:03

b:PC1

c:file1.v

d:file2.v

e:PC2

解説

解答の論理構成

-

図4の“PC1”のログには

- “15:03 USBメモリ装着”

- “15:15 ファイルコピー E:\file1.v → C:\file1.v”

が連続して記録されています。最初に USB メモリが装着された時刻と、コピー元ファイル名がそのまま表5の〔発生順序1〕を説明しているため、 - 【a】は“15:03”

- 【b】は“PC1”

- 【c】は“file1.v”

となります。

-

同じく図4の“PC1”には

- “15:18 V-読込 N:\file2.v”

- “15:24 V-書込 N:\file2.v”

とあり、マクロ実行直後に“file2.v”が上書き保存されています。従ってマルウェアが埋め込まれたファイル【d】は“file2.v”です。

-

図4の“PC2”のログには

- “17:25 V-読込 N:\file2.v”

と、感染済みと判明した“file2.v”を開いた直後に - “17:25 V-書込 C:\file6.v”

が記録されています。表5〔発生順序4〕の「利用者がdを開いて、マクロを実行したので、eにも感染が広がった。」に合致する PC は“PC2”となるため、【e】は“PC2”です。

- “17:25 V-読込 N:\file2.v”

よって

a:15:03

b:PC1

c:file1.v

d:file2.v

e:PC2

a:15:03

b:PC1

c:file1.v

d:file2.v

e:PC2

誤りやすいポイント

- “file2.v”を最初に読んでいるのは“PC3”にも見えるが、上書き(感染)されたのは“PC1”で 15:24 以降であることを見落とす。

- 感染拡大の順序を「USBメモリ装着 → コピー → 読込 → 上書き → 次の PC で読込」の流れで追わず、単純に時刻の早いログだけを追ってしまう。

- “USBメモリ装着”と“ファイルコピー”の対を別 PC の操作と誤認する。

FAQ

Q: “file2.v” はどの時点で感染ファイルに変わったのですか?

A: 図4の“PC1”で“15:24 V-書込 N:\file2.v”と記録された時点です。ここでマルウェアβがマクロとして埋め込まれ、以後“file2.v”は感染源となりました。

A: 図4の“PC1”で“15:24 V-書込 N:\file2.v”と記録された時点です。ここでマルウェアβがマクロとして埋め込まれ、以後“file2.v”は感染源となりました。

Q: なぜ“PC3”ではなく“PC2”が〔発生順序4〕に当たるのですか?

A: “PC3”が“file2.v”を読んだ 10:13 は感染前のファイルを開いた可能性が高く、感染後に“file2.v”を読んだことが確認できるのは 17:25 の“PC2”だからです。

A: “PC3”が“file2.v”を読んだ 10:13 は感染前のファイルを開いた可能性が高く、感染後に“file2.v”を読んだことが確認できるのは 17:25 の“PC2”だからです。

Q: USBメモリの挿抜ログは必ず感染源と考えるべきですか?

A: いいえ。USBメモリが装着されてもコピーや実行が行われなければ感染につながりません。装着・コピー・実行の一連の流れを確認することが重要です。

A: いいえ。USBメモリが装着されてもコピーや実行が行われなければ感染につながりません。装着・コピー・実行の一連の流れを確認することが重要です。

関連キーワード: USBメモリ感染、マクロ型マルウェア、イベントログ解析、感染拡大経路

設問2:〔マルウェアβの検知〕について答えよ。

(2)本文中の下線③について、PC1〜3の内蔵SSD及びファイルサーバから削除すべきファイルは何か。解答群から全て選び、記号で答えよ。

解答群

ア:PC1のC:\file1.v

イ:PC2のC:\file3.v

ウ:PC2のC:\file6.v

エ:PC2のC:\file8.v

オ:PC3のC:\file4.v

カ:PC3のC:\file7.v

キ:共有フォルダ内のfile2.v

模範解答

ア、ウ、エ、オ、キ

解説

解答の論理構成

-

初発感染ファイルの特定

- 表5の発生順序1では「USBメモリが、bに装着された。そのUSBメモリには、cというファイルが存在していた」とあり、図4 PC1 のイベントでも

- 「15:15 ファイルコピー E:\file1.v → C:\file1.v」

というコピー直後に - 「15:18 V-読込 C:\file1.v」

とマクロ実行が確認できます。ゆえに「ア:PC1のC:\file1.v」が感染元で削除対象です。

- 「15:15 ファイルコピー E:\file1.v → C:\file1.v」

- 表5の発生順序1では「USBメモリが、bに装着された。そのUSBメモリには、cというファイルが存在していた」とあり、図4 PC1 のイベントでも

-

共有フォルダへの拡散

- 同じく PC1 では

- 「15:18 V-読込 N:\file2.v」

- 「15:24 V-書込 N:\file2.v」

と “読み込み後に上書き保存” が記録されており、表5発生順序3の「dというファイルが…上書き保存された」に該当します。

したがって「キ:共有フォルダ内のfile2.v」も削除対象です。

- 同じく PC1 では

-

PC2 への二次感染

- 図4 PC2 の 17:25 には

- 「V-読込 N:\file2.v」→感染ファイル読み込み

- 「V-読込 C:\file6.v」

- 「V-書込 C:\file6.v」

が連続し、file6.v が改ざんされています。

- 翌 5 月 20 日 11:15 には

- 「V-読込 C:\file6.v」

- 「V-読込 C:\file8.v」

- 「V-書込 C:\file8.v」

と三次感染が発生。

よって PC2 では「ウ:C:\file6.v」と「エ:C:\file8.v」を削除します。

- 図4 PC2 の 17:25 には

-

PC3 への拡散

- 図4 PC3 の 10:13~10:40 と 14:39 の記録により

- 「V-読込 N:\file2.v」→感染ファイル読み込み

- 「V-読込 C:\file4.v」

- 「V-書込 C:\file4.v」

が確認でき、file4.v が上書きされています。

したがって「オ:PC3のC:\file4.v」を削除します。

- 図4 PC3 の 10:13~10:40 と 14:39 の記録により

-

感染していないファイルの判定

- 「イ:PC2のC:\file3.v」は書込みイベントがなく読込のみ。

- 「カ:PC3のC:\file7.v」も書込みがなく感染の痕跡なし。

よって削除対象外です。

以上より、削除すべきファイルは

ア、ウ、エ、オ、キ となります。

ア、ウ、エ、オ、キ となります。

誤りやすいポイント

- 「読込」だけで終わっているファイルと「書込(上書き)」まで行われたファイルを混同し、file3.v・file7.v まで削除対象に入れてしまう。

- 共有フォルダ N:\file2.v の上書きを見落とし、ネットワーク経由の拡散を軽視する。

- 図4の時系列を追わずに、単にファイル名の類似性だけで判断する。

FAQ

Q: 「読込」イベントしかないファイルも危険ではないのですか?

A: 感染マクロは“自分を埋め込んで上書き保存”する動作が特徴です。読込のみで書込が無いファイルは改ざんされておらず、感染源にはなりません。

A: 感染マクロは“自分を埋め込んで上書き保存”する動作が特徴です。読込のみで書込が無いファイルは改ざんされておらず、感染源にはなりません。

Q: 共有フォルダの file2.v を削除する根拠は?

A: PC1 で「V-書込 N:\file2.v」が記録されており、これは “共有ファイルを上書き” した事実を示します。その後 PC2・PC3 が同ファイルを読込んで感染しているため、file2.v は確実に汚染されています。

A: PC1 で「V-書込 N:\file2.v」が記録されており、これは “共有ファイルを上書き” した事実を示します。その後 PC2・PC3 が同ファイルを読込んで感染しているため、file2.v は確実に汚染されています。

Q: USB メモリにコピーされた E:\file4.v などは調査対象外ですか?

A: 問題の設問は「PC1〜3 の内蔵SSD及びファイルサーバから削除すべきファイル」を問うています。USB メモリ上のファイルは設問範囲外ですが、実務では当該メディアの隔離も必須です。

A: 問題の設問は「PC1〜3 の内蔵SSD及びファイルサーバから削除すべきファイル」を問うています。USB メモリ上のファイルは設問範囲外ですが、実務では当該メディアの隔離も必須です。

関連キーワード: イベントログ、マクロ感染、ネットワーク共有、ファイル改ざん、USBメモリ

設問3:

本文中の下線④について、作成した検知ルールを60字以内で答えよ。

模範解答

Vソフトのデータファイルが読み込まれた後に、1分以内に、パス名が同一のファイルが上書きされた。

解説

解答の論理構成

-

目的の明確化

原文では「④マルウェア β と同じ手段による感染の拡大を検知するための検知ルール」を登録すると記載されています。よって、マルウェアβが拡散するときに必ず発生するイベント列を抽出する必要があります。 -

典型的なイベント列の把握

表5の発生順序3には「『dというファイルが開かれ…直ちに上書き保存された。』」とあります。また図4では、 ・「15:18 V-読込 C:\file1.v」

・「15:25 V-書込 C:\file1.v」

のように“同一のパス名のファイル”が“読込”⇒数分後に“書込(上書き)”されています。ここが感染拡大の決定的動作です。 -

製品Cで実装可能な条件へ落とし込む

図2の仕様より「指定した複数の単純ルール…が指定した順に発生した」を複合ルールとして設定でき、かつ「複数のイベントの間でイベントの情報の値が一致すること」を条件にできます。従って以下を単純化します。

・イベント1:Vソフトのデータファイルが“読み込まれた”

・イベント2:同じパス名のファイルが“上書き保存された”

・時間条件:イベント1の発生から“1分以内” -

解答文の構築

上記3点を短くまとめ、模範解答で示された

「Vソフトのデータファイルが読み込まれた後に、1分以内に、パス名が同一のファイルが上書きされた。」

が最終的な検知ルールとなります。

誤りやすいポイント

- 「ファイルサイズが同一」を条件に入れてしまう

マルウェアβは「マクロとして埋め込まれた後」に上書きするためサイズが変化する可能性があります。重視すべきは“パス名の一致”です。 - 時間条件を設定しない

通常操作でも読込と書込は発生するため、短時間(1分以内)という制約を設けないと誤検知が増加します。 - Vソフトのプロセス開始/終了を含める

感染拡大の本質は読込→上書きの連続発生であり、プロセス開始・終了を条件にするとルールが冗長になります。

FAQ

Q: なぜ「1分以内」なのですか?

A: 図4では読込と上書きがほぼ連続で記録されており、表5の説明でも「直ちに上書き保存」とあります。短時間を条件にすることで通常編集との区別がつくためです。

A: 図4では読込と上書きがほぼ連続で記録されており、表5の説明でも「直ちに上書き保存」とあります。短時間を条件にすることで通常編集との区別がつくためです。

Q: ファイルの拡張子“.v”を条件に入れるべきでしょうか?

A: Vソフト専用拡張子なので入れても構いませんが、企業によっては拡張子を変更して保存する例もあるため、必須ではありません。今回の模範解答はより汎用的に“Vソフトのデータファイル”と表現しています。

A: Vソフト専用拡張子なので入れても構いませんが、企業によっては拡張子を変更して保存する例もあるため、必須ではありません。今回の模範解答はより汎用的に“Vソフトのデータファイル”と表現しています。

Q: 「上書き保存」イベントと「書込み」イベントの違いはありますか?

A: 製品Cのイベント種別では“書込み”に上書き保存が含まれます。よってルール文では「上書きされた」と記載すれば十分です。

A: 製品Cのイベント種別では“書込み”に上書き保存が含まれます。よってルール文では「上書きされた」と記載すれば十分です。

関連キーワード: エンドポイント監視、検知ルール、マクロウイルス、ファイルオーバーライト、シーケンス検知

設問4:〔秘密ファイルの流出〕について答えよ。

(1)表6中のf、gに入れる適切なログの項目名を、表1から選び答えよ(fとgは順不同)。

模範解答

f:添付ファイルの名称

g:添付ファイルのサイズ

解説

解答の論理構成

- 想定 1 の調査方法

問題文では「メールサーバのログについて、f又はgが、ファイルNと一致するものを洗い出す。」とあります。ここで“ファイルNと一致”させる対象は、ファイルそのものを識別できる項目です。 - メールサーバで記録される項目

表1には、メールサーバのログ項目として

「イベントの発生日時、送受信メールの送信元メールアドレス、送受信メールの宛先メールアドレス、メール全体のサイズ、添付ファイルの名称、添付ファイルのサイズ」

が列挙されています。 - ファイルNを識別できる項目はどれか

・「添付ファイルの名称」はファイル名そのものを示し、ファイルNという“名称”と突き合わせが可能です。

・「添付ファイルのサイズ」はファイル内容が一致するかをサイズで確認できます。

いずれもファイルN固有の情報と比較するのに最適です。

「メール全体のサイズ」では他の添付ファイルや本文サイズが加算され、誤判定の恐れがあります。 - 以上より、

f:添付ファイルの名称

g:添付ファイルのサイズ

が妥当となります(順不同指定のため順番は問いません)。

誤りやすいポイント

- 「メール全体のサイズ」を選んでしまう

ファイルN単体ではなく本文や他の添付を含むため一致判定に使いにくいです。 - 「送受信メールの送信元メールアドレス」を選ぶ

攻撃者が複数のアドレスを使う場合があり、“ファイルNと一致”という条件を直接満たしません。 - 「添付ファイルの名称」と「メール全体のサイズ」の組合わせを選び、サイズ比較を誤る

同名・同サイズのファイルが存在しないかを確認する癖を付けましょう。

FAQ

Q: どちらか片方だけでなく両方突き合わせるべきですか?

A: 両方突き合わせれば誤検知を減らせますが、設問では“又は”なので片方でも一致すれば調査対象に含める運用と読み取れます。

A: 両方突き合わせれば誤検知を減らせますが、設問では“又は”なので片方でも一致すれば調査対象に含める運用と読み取れます。

Q: ファイル名が変更されて送信された場合は検出できませんか?

A: ファイル名が変わると「添付ファイルの名称」では検出できません。この場合「添付ファイルのサイズ」を手掛かりに候補を抽出し、内容確認を行う方法があります。

A: ファイル名が変わると「添付ファイルの名称」では検出できません。この場合「添付ファイルのサイズ」を手掛かりに候補を抽出し、内容確認を行う方法があります。

Q: 送受信メールの宛先・送信元アドレスは調査に不要ですか?

A: ファイルN送信後に相手先ドメインを特定するといった追加調査では有用ですが、“ファイルNと一致するものを洗い出す”という一次スクリーニング条件では必須ではありません。

A: ファイルN送信後に相手先ドメインを特定するといった追加調査では有用ですが、“ファイルNと一致するものを洗い出す”という一次スクリーニング条件では必須ではありません。

関連キーワード: メールログ解析、添付ファイル、ファイルサイズ、インシデント調査

設問4:〔秘密ファイルの流出〕について答えよ。

(2)表6中のhに入れる適切な字句を答えよ。

模範解答

h:サイズ

解説

解答の論理構成

- 調査対象は【問題文】の表6「想定2」であり、指示は

“プロキシサーバのログについて、ファイルNのhと、iが一致するものを洗い出し…”

となっています。 - ここで参照すべきログは表1の「プロキシサーバ」。ログに含まれる項目は

“イベントの発生日時、アクセス元の IP アドレス、アクセス先の URL, 転送したデータのサイズ、アップロードされたファイルのサイズ”

です。 - プロキシサーバのログはファイル名を保持しないため、ファイルNを特定するにはファイルそのものの物理的特徴である“サイズ”を使うのが合理的です。

- よって、hには“サイズ”が入るため、解答は「サイズ」となります。

誤りやすいポイント

- 「ファイル名」を選んでしまう

プロキシサーバのログにはファイル名が記録されないので一致確認ができません。 - 「アップロード日時」を選ぶ

日時は複数候補が出て絞り込みが困難です。サイズとの組み合わせで初めて対象ファイルを特定できます。 - 表1ではなくメールサーバやファイルサーバのログ項目と混同する

調査対象はHTTPでのアップロードなのでプロキシサーバのログを用います。

FAQ

Q: ファイル名がログに残らないなら、どうやって完全にファイルを特定するのですか?

A: “転送したデータのサイズ”と“アップロードされたファイルのサイズ”に加え、iに入る“アクセス先の URL”を突合することで、該当する通信を高い精度で絞り込みます。

A: “転送したデータのサイズ”と“アップロードされたファイルのサイズ”に加え、iに入る“アクセス先の URL”を突合することで、該当する通信を高い精度で絞り込みます。

Q: 同じサイズのファイルが複数存在する場合はどう調査を続けますか?

A: URLのドメインが信頼できるサイトか(jで確認)を見て、怪しいサイトへの転送かどうかで優先度を付け、必要があればPC側の製品Cのイベントと突合して確証を得ます。

A: URLのドメインが信頼できるサイトか(jで確認)を見て、怪しいサイトへの転送かどうかで優先度を付け、必要があればPC側の製品Cのイベントと突合して確証を得ます。

Q: メールでの送信(想定1)とHTTPアップロード(想定2)を同時にチェックしないのはなぜですか?

A: メールサーバとプロキシサーバではログ形式や項目が異なります。効率的な調査のために経路ごとにログを分けて確認するのが一般的です。

A: メールサーバとプロキシサーバではログ形式や項目が異なります。効率的な調査のために経路ごとにログを分けて確認するのが一般的です。

関連キーワード: プロキシログ、HTTPアップロード、ファイルサイズ、ログ突合、情報漏えい

設問4:〔秘密ファイルの流出〕について答えよ。

(3)表6中のi、jに入れる適切なログの項目名を、表1から選び答えよ。

模範解答

i:アップロードされたファイルのサイズ

j:アクセス先のURL

解説

解答の論理構成

-

想定2の調査方法

“プロキシサーバのログについて、ファイルNのhと、iが一致するものを洗い出し、そのjが信頼できるサイトのものかどうか確認する。”

ここで i と j は、どちらも “プロキシサーバのログ” に記録されている項目でなければなりません。 -

プロキシサーバのログ項目(表1より引用)

“プロキシサーバ … イベントの発生日時、アクセス元の IP アドレス、アクセス先の URL, 転送したデータのサイズ、アップロードされたファイルのサイズ”

ファイルNに関する比較・確認に適切なのは以下のとおりです。

・ファイルそのものを特定するために使えるサイズ ⇒ “アップロードされたファイルのサイズ”

・転送先が攻撃者かどうかを判断するために使える宛先情報 ⇒ “アクセス先の URL” -

結論

・i は “アップロードされたファイルのサイズ”

・j は “アクセス先の URL”

誤りやすいポイント

- “転送したデータのサイズ” と “アップロードされたファイルのサイズ” を混同しやすい。前者は HTTP GET/POST 全体のペイロード量などを示し、個々のファイルサイズと一致するとは限りません。

- 宛先を IP アドレスで判断しようとして “アクセス元の IP アドレス” を選択してしまうケース。攻撃サイトを識別するには “アクセス先の URL” が適切です。

- 表1の項目をそのまま書かずに、省略形や別表現にしてしまうと減点対象になります。設問は “ログの項目名” を “原文を正確に引用” するよう求めています。

FAQ

Q: “転送したデータのサイズ” ではダメなのですか?

A: HTTPトランザクション全体のサイズなので、ファイルNとピッタリ一致する保証がありません。ファイル特定には “アップロードされたファイルのサイズ” を使うのが確実です。

A: HTTPトランザクション全体のサイズなので、ファイルNとピッタリ一致する保証がありません。ファイル特定には “アップロードされたファイルのサイズ” を使うのが確実です。

Q: URL が長くて動的に変わる場合でも “アクセス先の URL” を使うべきですか?

A: はい。値が変動しても項目名は不変です。後段の “信頼できるサイトかどうか” の確認は URL を軸に行うため、この項目が必要です。

A: はい。値が変動しても項目名は不変です。後段の “信頼できるサイトかどうか” の確認は URL を軸に行うため、この項目が必要です。

Q: IPアドレスとURLのどちらを優先すべきか迷ったときは?

A: ホスト単位でブロッキングや信用判定を行う場合は URL がより詳細な情報を提供します。IPアドレスはCDNや共有サーバで複数サイトが混在する場合に誤判定を招きやすく、今回の設問の意図にも合致しません。

A: ホスト単位でブロッキングや信用判定を行う場合は URL がより詳細な情報を提供します。IPアドレスはCDNや共有サーバで複数サイトが混在する場合に誤判定を招きやすく、今回の設問の意図にも合致しません。

関連キーワード: プロキシログ、情報漏えい調査、ファイルサイズ比較、URL分析、監査証跡

設問4:〔秘密ファイルの流出〕について答えよ。

(4)本文中のk〜mに入れる適切な字句を、それぞれ10字以内で答えよ(lとmは順不同)。

模範解答

k:ファイル圧縮

l:ファイル名

m:ファイルサイズ

解説

解答の論理構成

-

問題文には次の記述があります。

“従業員がファイルを書き込む際に、kという操作をして、ファイルNと同じ内容が含まれるものの、l及びmが異なるファイルへと変換した場合が考えられる。”

ここで“ファイルNと同じ内容が含まれる”がポイントです。 -

“同じ内容”を保ちながら“異なるファイル”を作る代表的な操作は、元ファイルをまとめて別形式にする「ファイル圧縮」です。

圧縮後は拡張子が変わり、データの入れ物(アーカイブ)が生成されます。 -

圧縮すると

・新しいアーカイブは元ファイルとは“ファイル名”が変わる(拡張子 .zip などになる)

・圧縮率に応じて“ファイルサイズ”も変わる

という二つの相違点が必ず発生します。 -

よって

k:ファイル圧縮

l:ファイル名

m:ファイルサイズ

が最も自然に成り立つ解答となります。

誤りやすいポイント

- 「暗号化」を選択しがちですが、暗号化ファイルは必ずしもサイズが変わるとは限らず、ヒントとなる“圧縮によるサイズ変化”が読み取りにくくなります。

- l と m を“ファイル形式”“拡張子”などにしてしまうと、問題文の「同じ内容が含まれるものの…異なるファイル」という条件を満たせなくなる場合があります。

- ファイル圧縮=zip だけと思い込み、tar.gz など他形式を想像して混乱しやすい点にも注意が必要です。

FAQ

Q: “ファイル圧縮”ではなく“アーカイブ作成”でも良いですか?

A: 圧縮を伴うアーカイブ作成を意味する用語として“ファイル圧縮”が最も直接的であり、誤解の余地がありません。

A: 圧縮を伴うアーカイブ作成を意味する用語として“ファイル圧縮”が最も直接的であり、誤解の余地がありません。

Q: 暗号化ツールもサイズが変わる場合がありますが、なぜ除外されるのですか?

A: 問題文で“同じ内容が含まれるものの”とあり、サイズと名前の両方が典型的に変化する操作として圧縮が想定されています。暗号化はサイズ変化が小さい/一定でないことが多く、判定条件との親和性が低いです。

A: 問題文で“同じ内容が含まれるものの”とあり、サイズと名前の両方が典型的に変化する操作として圧縮が想定されています。暗号化はサイズ変化が小さい/一定でないことが多く、判定条件との親和性が低いです。

Q: 圧縮後の拡張子が変わることは“ファイル名”が変わる根拠になりますか?

A: はい。拡張子を含む完全な名称が変化するため、“ファイル名”が異なるという条件を満たします。

A: はい。拡張子を含む完全な名称が変化するため、“ファイル名”が異なるという条件を満たします。

関連キーワード: 圧縮、ハッシュ衝突、ログ分析、USBメモリ、ファイル属性

設問5:

本文中の下線⑤について、新たに作成した検知ルールを60字以内で答えよ。

模範解答

情報システム課が管理するUSB-IDのいずれにも一致しないUSB-IDのUSBメモリが装着された。

解説

解答の論理構成

- 製品 C が取得する USB メモリ関連イベント

表3に「イベント種別:USBメモリの操作」「操作種別(装着、取外し)、USBメモリのID(以下、USB-IDという)」とあります。したがって、USB メモリ装着時の USB-ID を条件にした検知ルールを作れます。 - 規程案が求める管理方針

図8の[業務で使用するUSBメモリの指定]に「情報システム課が調達するUSBメモリに限定」「USB-IDは情報システム課が管理」と明記されています。 - ⑤で求められる検知対象

規程に違反する操作=“管理対象外の USB メモリ装着”です。W主任はこれを「製品Cで検知するようにP社に依頼」しました。 - 検知ロジックの決定

以上より、USB メモリ装着イベントの USB-ID が「情報システム課が管理する USB-ID 一覧に含まれない」場合を1件でも検知すれば規程違反を捉えられます。 - 検知ルールの記述

単純ルールで「イベント種別=USBメモリの操作」「操作種別=装着」「USB-ID ∉ 管理リスト」を条件にすれば完成します。設問の模範解答は、この条件を自然文で表したものです。

誤りやすいポイント

- 「取外し」イベントを条件に入れてしまう

違反は装着時点で成立するため、取外しを条件に加えると検知が遅れます。 - 「USB-IDが一致する」を条件にする

管理リストと一致する USB-ID は正規の USB メモリであり、違反検知にはなりません。 - ファイルコピーイベントを条件に追加する

コピーが行われなくても違反なので、USB メモリ装着だけで検知するのが適切です。

FAQ

Q: 管理リストはどこで更新すべきですか?

A: 図8にある「情報システム課が管理するUSB-ID」をマスターとし、USB メモリの追加・廃棄時に都度更新する運用が必要です。

A: 図8にある「情報システム課が管理するUSB-ID」をマスターとし、USB メモリの追加・廃棄時に都度更新する運用が必要です。

Q: 製品 C の複合ルールにする利点は?

A: 今回は単純ルールで十分ですが、例えば「装着後に秘密ファイルを書き込んだ」など複数条件を時系列で組み合わせたい場合は複合ルールが有効です。

A: 今回は単純ルールで十分ですが、例えば「装着後に秘密ファイルを書き込んだ」など複数条件を時系列で組み合わせたい場合は複合ルールが有効です。

Q: 社外で装着された場合は検知できますか?

A: 製品 C のエージェントが稼働しインターネットへ接続できれば装着イベントはクラウド管理サーバに送信され、社外でも検知可能です。

A: 製品 C のエージェントが稼働しインターネットへ接続できれば装着イベントはクラウド管理サーバに送信され、社外でも検知可能です。

関連キーワード: EDR, USB-ID, イベントログ、アクセス制御、検知ルール

設問6:

表7中のn、oに入れる適切な字句を、nは30字以内で、oは50字以内でそれぞれ答えよ。

模範解答

n:社外向けの通報窓口を設置する。

o:最初の判定に加え、影響の大きさ又は影響の広がりについての事実が見つかるたびに、再判定を行う。

解説

解答の論理構成

-

事後評価の目的

表7の項番1は「IRTでの通報受付を早めるために、通報窓口を見直す。」とあります。遅延の原因は、 “取引先から連絡があった” → “従業員が社内宛てにメール” → “IRTの会議は10月4日”

という迂回経路でした。外部から直接 IRT に連絡できる窓口があれば受付は即時化できます。よって n には

「社外向けの通報窓口を設置する。」

が最も適切です。 -

レベル判定の課題

インシデント発生時、IRT は

““影響の広がり”の区分のどれにも該当しないので、とりあえず“軽微”と判定した。”

と記載されています。その後の調査で被害が広がる可能性が高まり得ることが分かりました。

したがって判定を一度きりで終えず、状況が変わる度に見直す必要があります。よって o は

「最初の判定に加え、影響の大きさ又は影響の広がりについての事実が見つかるたびに、再判定を行う。」

が妥当となります。

誤りやすいポイント

- 通報窓口の拡充を「電話番号を周知」や「24時間対応」と書いてしまう。表7の趣旨は“社外から直接届く仕組み”である点を見落としがちです。

- o を「定期的に再判定する」と曖昧に書く。重要なのは“新しい事実が判明する度に”というトリガーであり、単なる時間経過ではありません。

- “影響の深刻さ”ではなく“影響の広がり”にばかり着目してしまい、再判定の必要性を導けない。

FAQ

Q: 外部窓口はメールでなく電話でも良いのですか?

A: 手段は問いませんが、問題文ではメール遅延が課題になっているため「社外向けの通報窓口を設置する。」と記述するのが文脈に合致します。

A: 手段は問いませんが、問題文ではメール遅延が課題になっているため「社外向けの通報窓口を設置する。」と記述するのが文脈に合致します。

Q: 再判定の対象は“影響の大きさ”と“影響の広がり”だけで十分ですか?

A: 図5のレベル決定は二軸で構成されているため、両軸に変化があればレベルも見直す、という提案が合理的です。

A: 図5のレベル決定は二軸で構成されているため、両軸に変化があればレベルも見直す、という提案が合理的です。

Q: レベル再判定の結果が上がった場合、体制も即座に拡大するのですか?

A: はい。図6脚注には「レベルが緊急の場合は、IRT全員の体制とする。」と明示されているため、新レベルに応じて体制を再構築する必要があります。

A: はい。図6脚注には「レベルが緊急の場合は、IRT全員の体制とする。」と明示されているため、新レベルに応じて体制を再構築する必要があります。

関連キーワード: インシデントレスポンス、通報窓口、レベル判定、再評価、影響分析