情報処理安全確保支援士 2024年 秋期 午後 問01

インシデントレスポンスに関する次の記述を読んで、設問に答えよ。

L社は、従業員100名のソフトウェア開発会社である。L社の社内システムは、情報システム部(以下、情シス部という)が、運用及びインシデント対応を行っている。

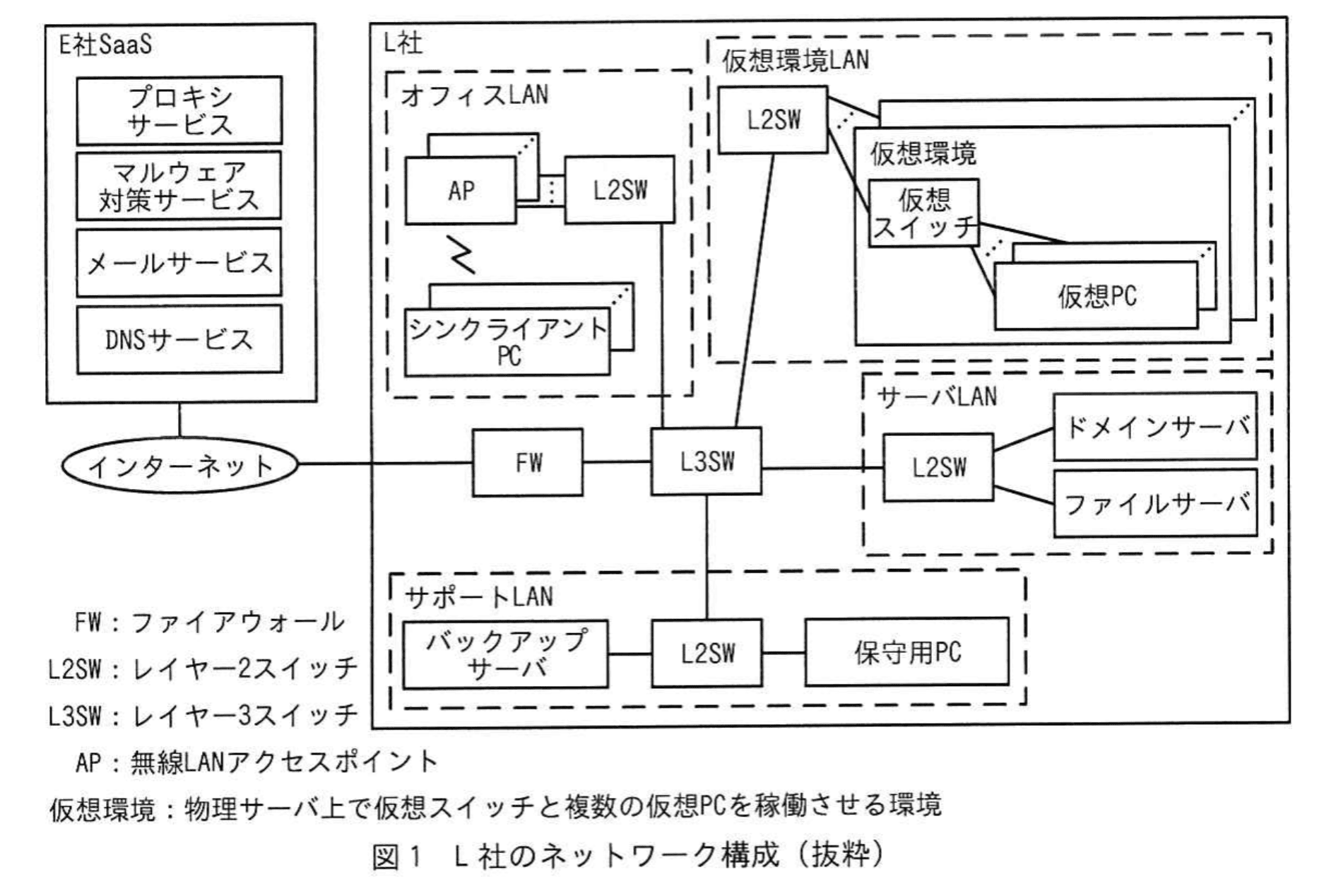

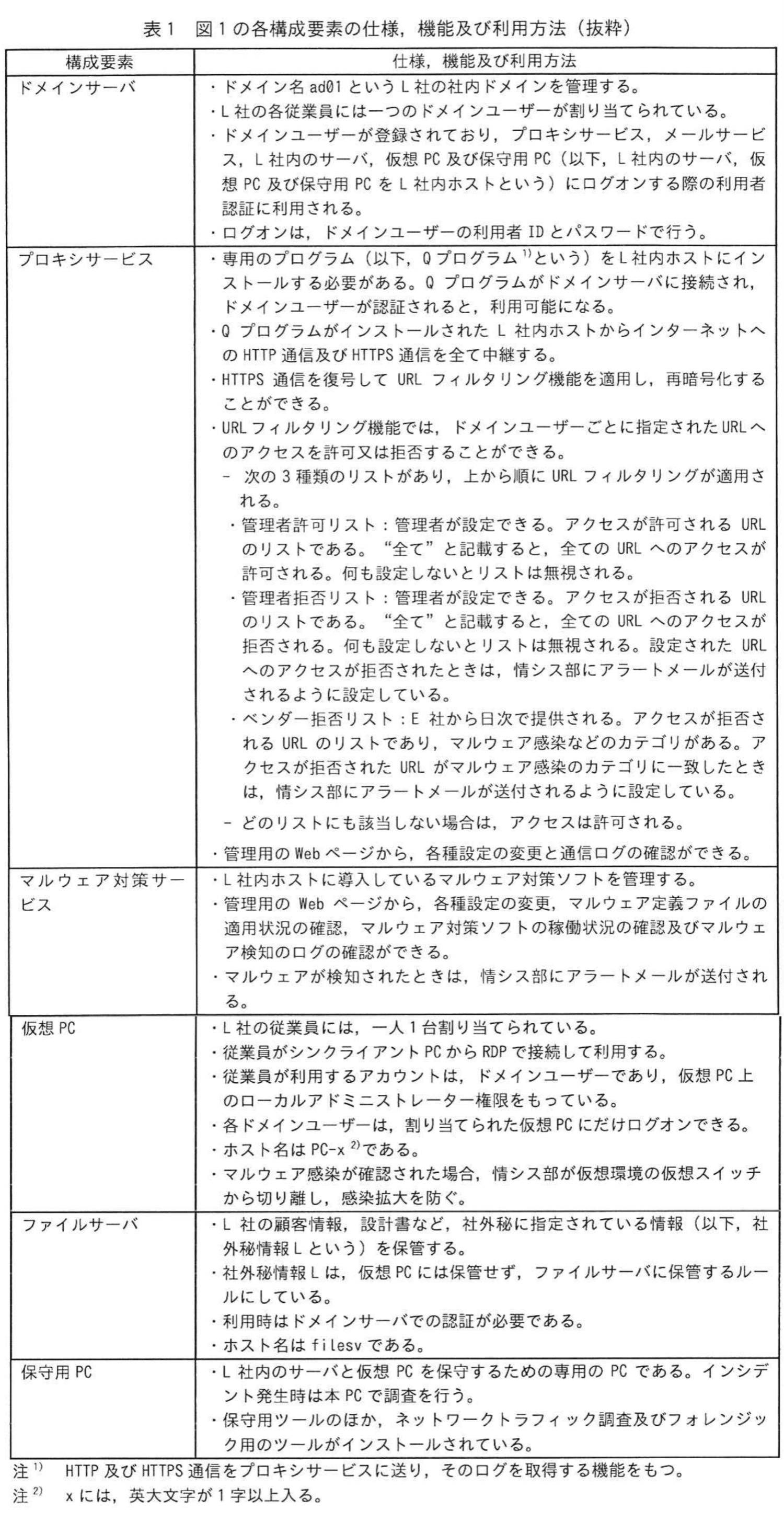

L社は、E社のSaasを使用している。L社のネットワーク構成を図1に、図1の各構成要素の仕様、機能及び利用方法を表1に示す。

〔ツールの開発〕

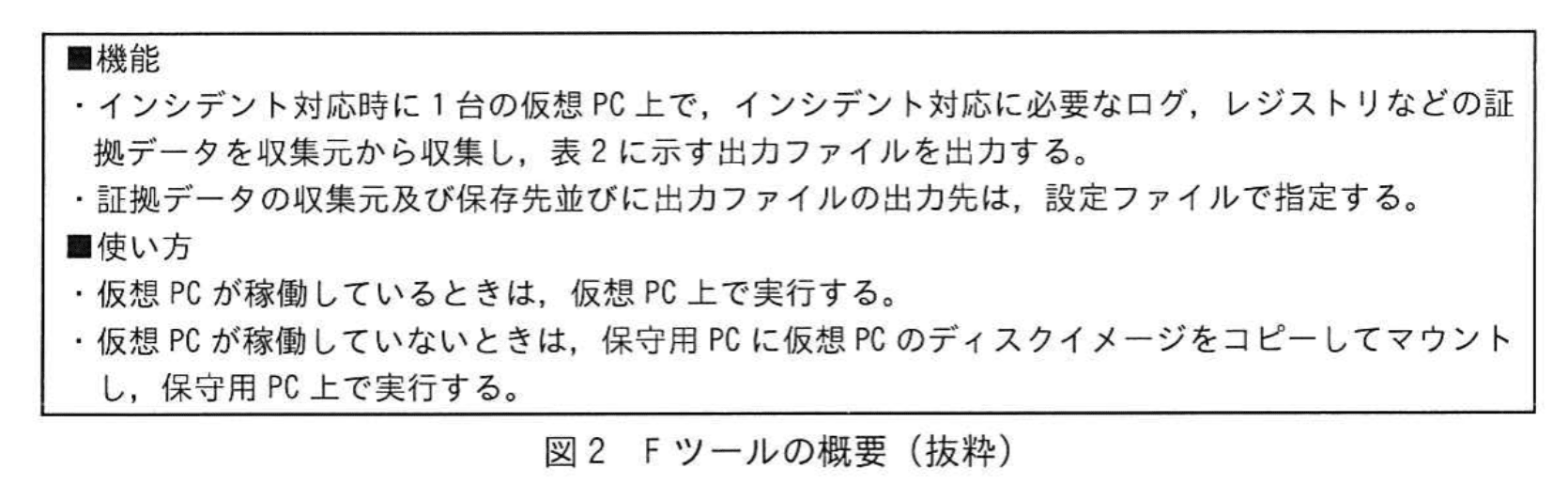

情シス部のX主任とYさんは、インシデント対応時にログの調査に手間どらないように、証拠データを収集するツール(以下、Fツールという)を開発することにした。

Fツールの概要を図2に示す。

〔インシデント発生時のFツール活用〕

12月6日、情シス部のYさんは、プロキシサービスからアラートメールを受信した。Yさんが、アラートメールを確認したところ、PC-Aが、https://〇〇〇.com/にアクセスしようとしてアクセスが拒否されたこと及びそのURLがベンダー拒否リストのマルウェア感染のカテゴリに一致したことが分かり、上司のX主任に報告した。

PC-Aが割り当てられている従業員に連絡した上で、X主任は、PC-Aを一旦、仮想スイッチから切り離してFツールを実行し、Fツールの出力ファイルとプロキシサービスの通信ログから、https://〇〇〇.com/にアクセスした原因を調査するようにYさんに指示した。

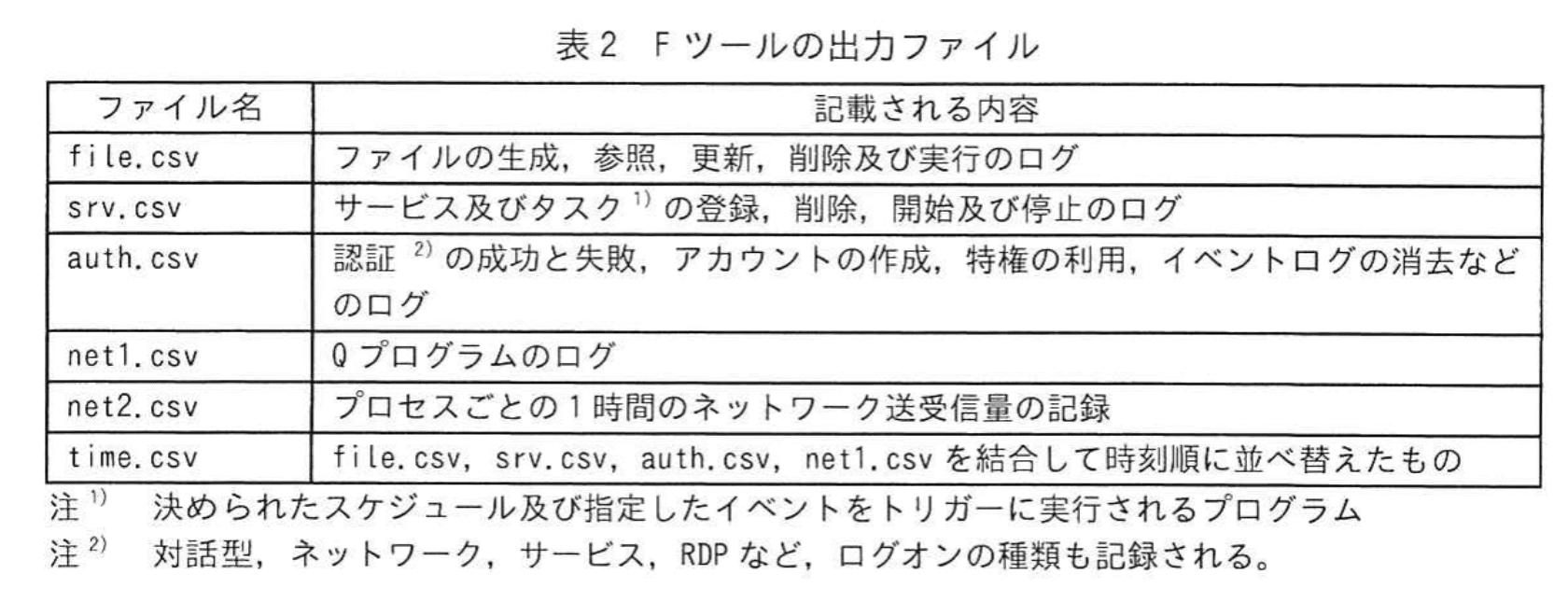

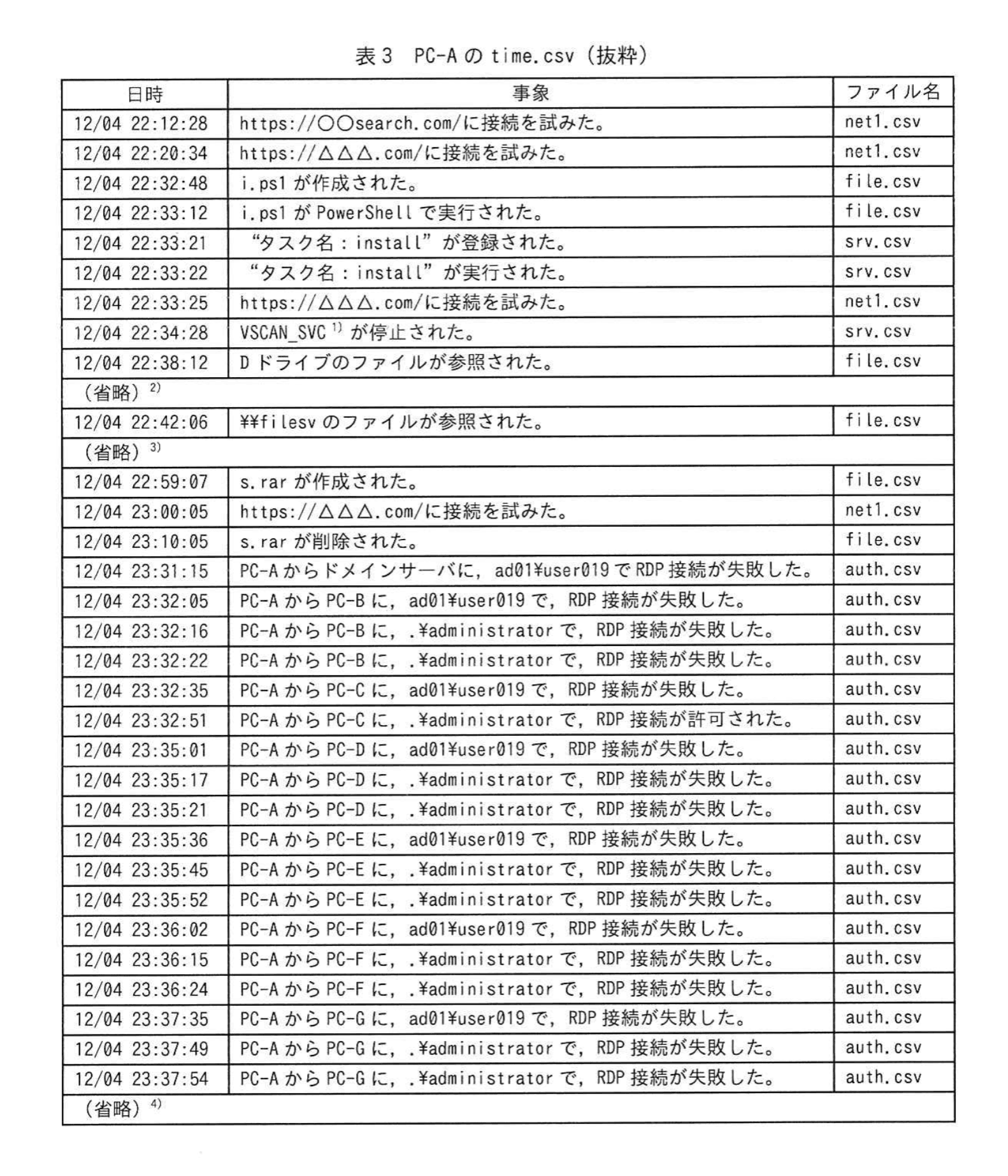

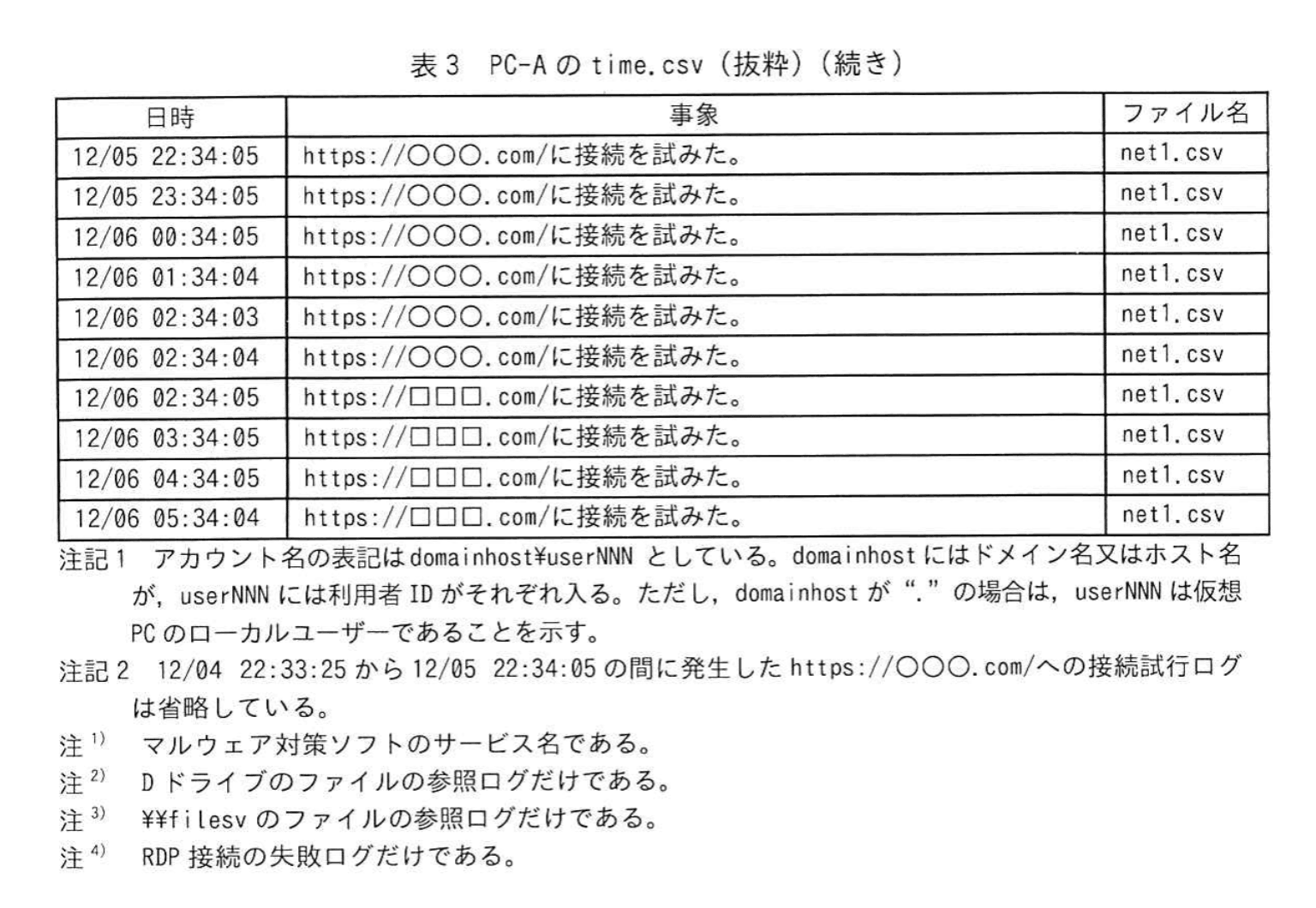

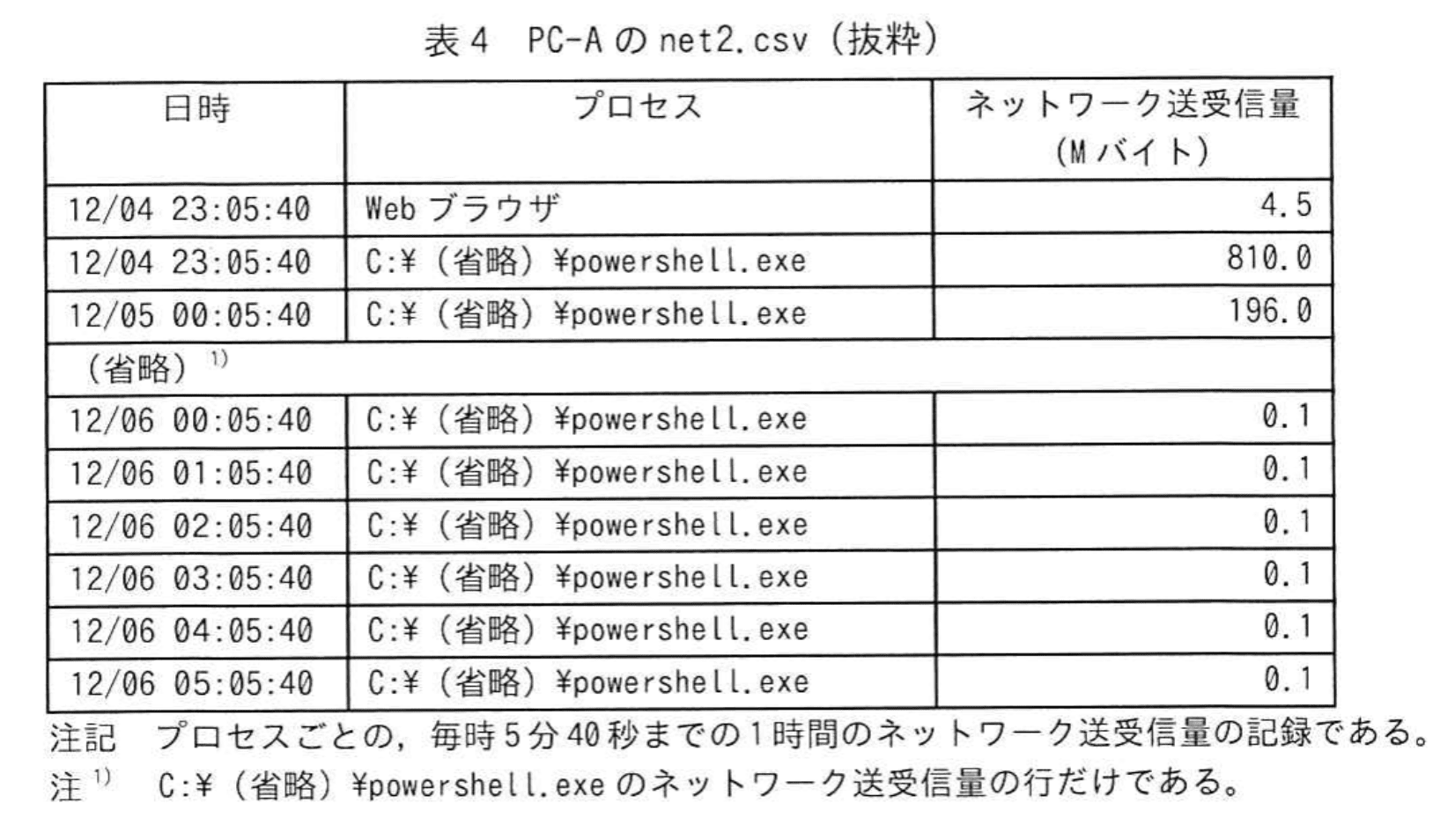

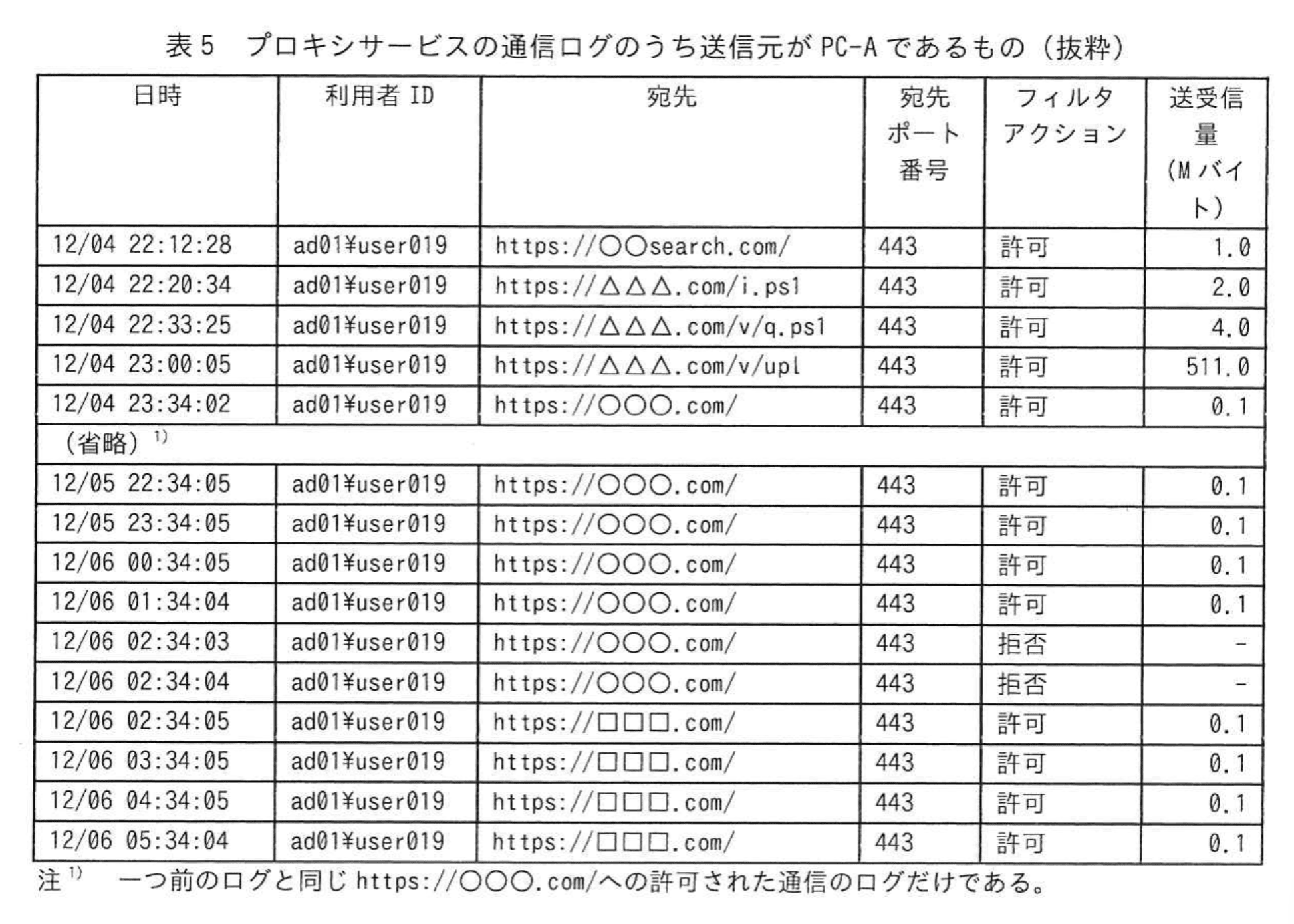

PC-AでのFツールの出力ファイルのうち、time.csvを表3に、net2.csvを表4に、プロキシサービスの通信ログのうち送信元がPC-Aであるものを表5に示す。

〔暫定対策と追加調査の実施〕

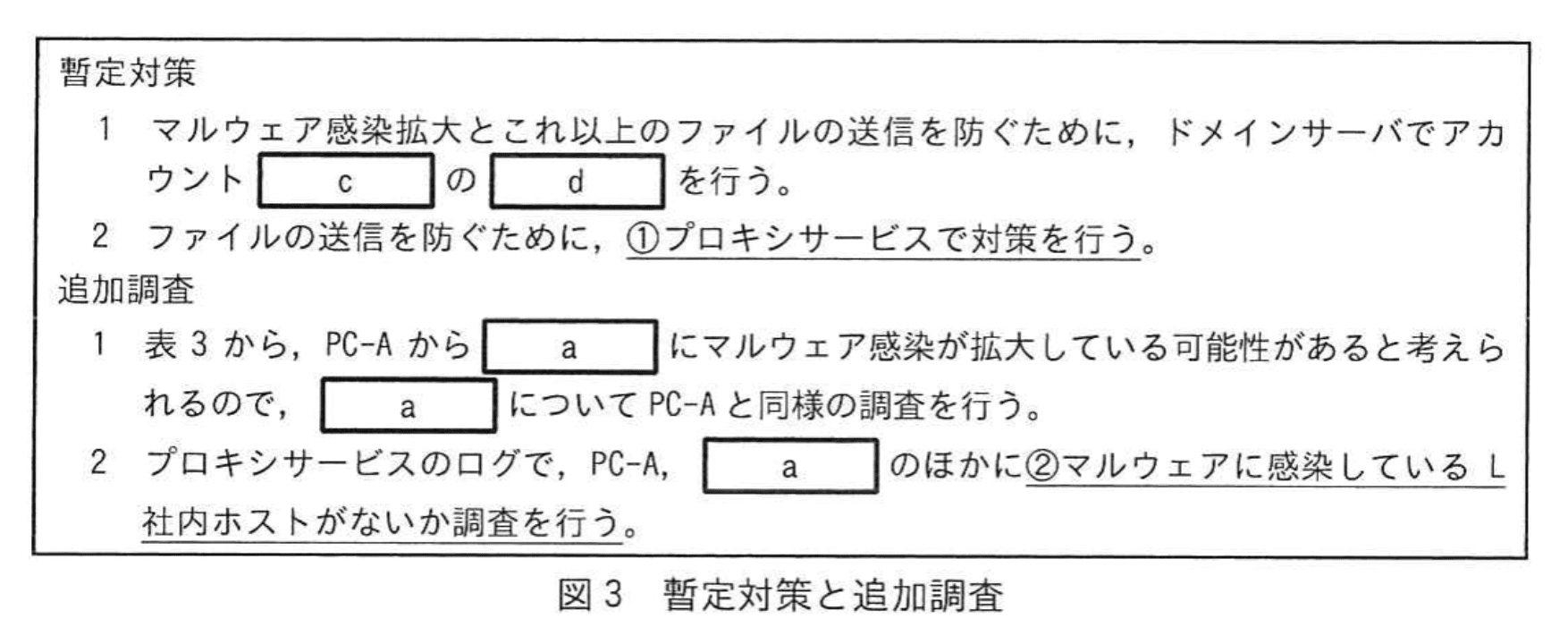

X主任とYさんは、PC-Aがマルウェアに感染し、PC-A及びa上のファイルのほか、b上のファイルのうち、アカウントcでアクセス可能なファイルがインターネットに送信されているおそれがあると考え、図3の暫定対策と追加調査を行った。

〔暫定対策と追加調査の実施〕

X主任とYさんは、PC-Aがマルウェアに感染し、PC-A及びa上のファイルのほか、b上のファイルのうち、アカウントcでアクセス可能なファイルがインターネットに送信されているおそれがあると考え、図3の暫定対策と追加調査を行った。

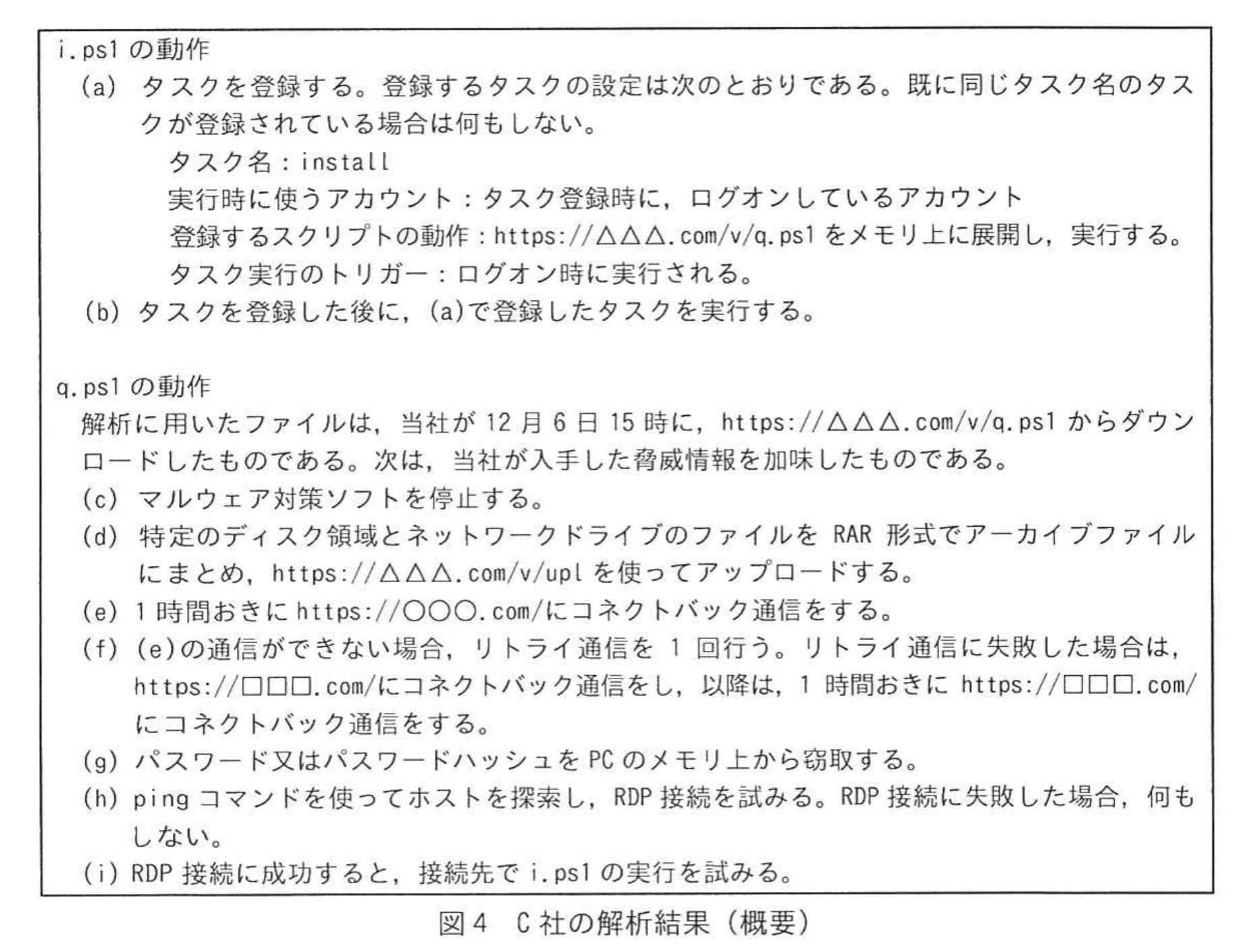

また、X主任はPC-Aの証拠データと、PC-Aの調査で収集できたi.ps1をセキュリティ専門会社であるC社に提供し、解析を依頼した。C社の解析結果を図4に示す。

Yさんは図4の解析結果から、図3の追加調査の1及び2では、図4で解析したマルウェアが、今後、活動する可能性があるL社内ホストを見逃したおそれがあると考えた。Yさんは③追加調査の3として、L社内ホストの全てに対して新たな調査を行う必要があるのではないかとX主任に相談した。X主任は同意し、調査には時間が掛かるので、調査と並行して、④図4のマルウェアの活動を自動的に検出する新たな仕組みを作るように指示した。

この追加調査の3では、aだけがマルウェアに感染した可能性があることが判明し、必要な対処を行った。また、新たにマルウェアの活動は検出されなかったので、復旧に向け対応を進めることにした。

〔技術的対策の立案〕

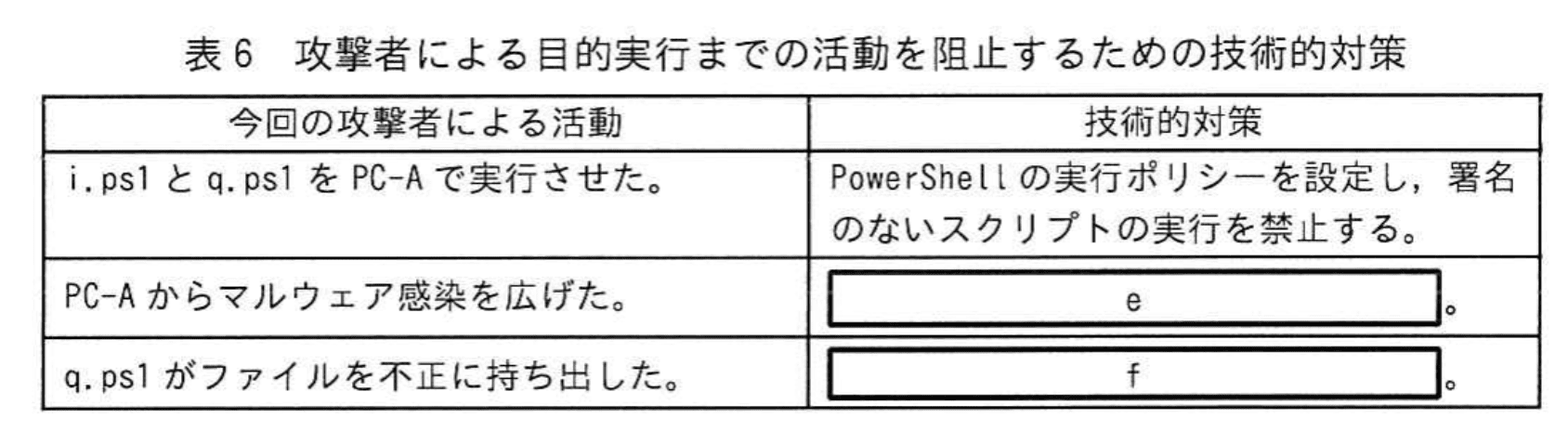

X主任とYさんは、今回と同様のマルウェア感染が起きた場合に備えて、図3の暫定対策以外に、攻撃者による目的実行までの活動を阻止するための技術的対策を、表6のとおりにまとめた。

今後、表6中の技術的対策について、X主任とYさんが中心となって導入の計画立案を進めることにした。

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(1)本文中及び図3中のaに入れる適切なホスト名を答えよ。

模範解答

a:PC-C

解説

解答の論理構成

-

まず、マルウェアが他ホストへ感染を広げる手口を把握します。図4 の q.ps1 の動作には

「h pingコマンドを使ってホストを探索し、RDP接続を試みる。RDP接続に失敗した場合、何もしない。」

「i RDP接続に成功すると、接続先で i.ps1 の実行を試みる。」

と記載されています。したがって RDP 接続に“成功”したホストだけが感染拡大候補になります。 -

PC-A の time.csv(表3)で RDP 関連ログを確認します。

•「12/04 23:32:51 PC-Aから PC-Cに、.¥administratorで、RDP 接続が許可された。」

この行は唯一 “許可された”=成功した RDP 接続です。 -

同じ時間帯の他ホストへの RDP は軒並み失敗しています。例えば

「12/04 23:32:05 PC-Aから PC-Bに、ad01¥user019で、RDP 接続が失敗した。」

「12/04 23:35:17 PC-Aから PC-Dに、.¥administratorで、RDP 接続が失敗した。」

などであり、成功していません。 -

よって、マルウェアが“感染拡大のために RDP 接続に成功した唯一のホスト”は「PC-C」です。

-

図3 の追加調査 1 の文章は

「表3から、PC-Aからaにマルウェア感染が拡大している可能性があると考えられるので、aについて PC-A と同様の調査を行う。」

とあり、a には上記で判明したホスト名を入れる必要があります。

以上より a に入る適切なホスト名は PC-C です。

誤りやすいポイント

- 「成功した RDP が 1 回だけなので見落としやすい」

失敗ログの量が多く、成功ログが 1 行だけなので読み飛ばしがちです。 - 「ドメインアカウントとローカル administrator を混同する」

ad01¥user019 で失敗し、.¥administrator で成功している点からマルウェアが窃取したローカル資格情報を用いたと分かります。 - 「通信量の大小で感染先を推定してしまう」

net2.csv やプロキシログの通信量ではなく、RDP 成功可否が決定的根拠です。

FAQ

Q: RDP 成功しただけで必ず感染したと断定できますか?

A: 図4 の i に「RDP接続に成功すると、接続先で i.ps1 の実行を試みる」とあり、少なくとも感染“試行”が行われるため、調査対象に挙げるのが適切です。

A: 図4 の i に「RDP接続に成功すると、接続先で i.ps1 の実行を試みる」とあり、少なくとも感染“試行”が行われるため、調査対象に挙げるのが適切です。

Q: ad01¥user019 ではなく .¥administrator で成功しているのはなぜ?

A: q.ps1 の g「パスワード又はパスワードハッシュを PC のメモリ上から窃取する」により、ローカル administrator 資格情報を奪取し横展開に利用したと考えられます。

A: q.ps1 の g「パスワード又はパスワードハッシュを PC のメモリ上から窃取する」により、ローカル administrator 資格情報を奪取し横展開に利用したと考えられます。

Q: 他ホストへの ping だけでは感染候補になりませんか?

A: 図4 の h で「RDP接続に失敗した場合、何もしない」と明記されているため、RDP が成功しなければ感染拡大は行われません。

A: 図4 の h で「RDP接続に失敗した場合、何もしない」と明記されているため、RDP が成功しなければ感染拡大は行われません。

関連キーワード: RDP, ラテラルムーブ、タスクスケジューラ、コネクトバック、資格情報窃取

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(2)本文中のbに入れる適切なホスト名を答えよ。

模範解答

b:filesv

解説

解答の論理構成

-

追加調査の目的

問題文では「PC-A及びa上のファイルのほか、b上のファイルのうち、アカウントcでアクセス可能なファイルがインターネットに送信されているおそれがある」と記載されています。つまり、bには「インターネット送信の対象になり得る共有ファイルを保管している社内ホスト名」が入るはずです。 -

ファイルを保管しているホストの特定

表1の記述を引用すると、- 「ファイルサーバ … ホスト名は filesv である。」

また、PC-A の time.csv(表3)にも - 「12/04 22:42:06 ¥¥filesvのファイルが参照された。」

と明記されています。

これらの情報から、社内の共有ファイルを保持しているのはファイルサーバ「filesv」であることが分かります。

- 「ファイルサーバ … ホスト名は filesv である。」

-

インシデントとの関連

図4の解析結果では q.ps1 が「特定のディスク領域とネットワークドライブのファイルをRAR形式でアーカイブファイルにまとめ、https://△△△.com/v/upl を使ってアップロードする。」とあります。ネットワークドライブとはファイルサーバへの共有フォルダを指すため、外部送信のリスクがあるのは「filesv」のファイルです。 -

結論

上記より、bに入るホスト名は「filesv」となります。

誤りやすいポイント

- 「PC-A が参照した D ドライブ」を b と誤解する

→ time.csv にはローカル D ドライブ参照もありますが、問題文では「インターネットに送信されているおそれがある共有ファイル」を問うているため不適切です。 - 「ドメインサーバ ad01」と混同する

→ ドメインサーバは認証情報を持ちますが、設計書や顧客情報などの社外秘ファイルを保管しているのはファイルサーバです。 - 「PC-C」や他の仮想 PC と取り違える

→ PC-C は感染拡大先候補 (a) であり、共有ファイルの保管先ではありません。

FAQ

Q: time.csv に「¥¥filesvのファイルが参照された。」とありますが、なぜこの1行だけでファイルサーバと断定できるのですか?

A: 表1に「ファイルサーバ … ホスト名は filesv である。」とあり、社内で共有ファイルを保管するサーバはこの1台のみと分かるためです。

A: 表1に「ファイルサーバ … ホスト名は filesv である。」とあり、社内で共有ファイルを保管するサーバはこの1台のみと分かるためです。

Q: ドメインサーバ ad01 に保管されているログや設定ファイルは送信対象になりませんか?

A: ドメインサーバにはユーザ情報などが格納されていますが、問題文で「顧客情報、設計書など、社外秘に指定されている情報を保管する」のはファイルサーバ filesv と明示されています。

A: ドメインサーバにはユーザ情報などが格納されていますが、問題文で「顧客情報、設計書など、社外秘に指定されている情報を保管する」のはファイルサーバ filesv と明示されています。

Q: RDP で接続した PC-C 側のファイルも送信対象になり得るのでは?

A: PC-C など感染拡大先の仮想 PC はローカルに社外秘ファイルを置かない運用ルールです(表1「社外秘情報は、仮想 PC には保管せず、ファイルサーバに保管する」)。したがって外部送信の主要ターゲットは filesv となります。

A: PC-C など感染拡大先の仮想 PC はローカルに社外秘ファイルを置かない運用ルールです(表1「社外秘情報は、仮想 PC には保管せず、ファイルサーバに保管する」)。したがって外部送信の主要ターゲットは filesv となります。

関連キーワード: ファイルサーバ、データ窃取、ログ解析、RDP, 共有フォルダ

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(3)本文中及び図3中のcに入れる適切なアカウント名を、表3の注記1に従って答えよ。

模範解答

c:ad01¥user019

解説

解答の論理構成

- 【問題文】では、暫定対策として「ドメインサーバでアカウントcのdを行う。」と記載されています。

- どのアカウントを停止すべきかは、マルウェアが通信や横展開に用いているアカウントを特定することで判断できます。

- 表5「プロキシサービスの通信ログ」の全行において利用者IDが“ad01¥user019”と記録されています。

- 例:12/04 22:12:28 ad01¥user019 https://○○search.com/ 443 許可 1.0

- 例:12/06 01:34:04 ad01¥user019 https://○○○.com/ 443 許可 0.1

- 表3「PC-A の time.csv」にも、RDP接続を試みた際の失敗・成功ログが“ad01¥user019”で多数残っています。

- 例:12/04 23:32:05 PC-Aから PC-Bに、ad01¥user019で、RDP 接続が失敗した。

- 例:12/04 23:35:36 PC-Aから PC-Eに、ad01¥user019で、RDP 接続が失敗した。

- よって、攻撃者が主に用いたアカウントは“ad01¥user019”であると断定できます。

- これをドメインサーバ側で無効化(d)することで、

- 追加のコネクトバック通信

- 他ホストへのRDP横展開

- ファイルの不正送信

を直ちに封じ込める効果が期待できます。

- 以上により、cには“ad01¥user019”を入れるのが妥当です。

誤りやすいポイント

- “.¥administrator”やローカル管理者を選んでしまう

- 表3には“PC-Aから PC-Bに、.¥administratorで、RDP 接続が失敗した。”という行が複数ありますが、成功したのはたった1回であり、主要な活動は“ad01¥user019”です。

- ログの「利用者ID」欄を見落とす

- Proxyログはマルウェアの通信主体を特定する重要な証拠です。表5全行に同じIDが記録されている点を必ず確認する必要があります。

- “user019”のみを記載してしまう

- ドメイン名“ad01”を含めた“ad01¥user019”が完全な識別子です。ドメイン部分を省略すると別アカウントと誤認されるおそれがあります。

FAQ

Q: Proxyログに“拒否”と“許可”が混在していますが、アカウント停止の判断に影響しますか?

A: いいえ。通信が拒否されたか許可されたかにかかわらず、すべて同じ利用者ID“ad01¥user019”で試行されています。活動主体は同一アカウントであると評価できます。

A: いいえ。通信が拒否されたか許可されたかにかかわらず、すべて同じ利用者ID“ad01¥user019”で試行されています。活動主体は同一アカウントであると評価できます。

Q: RDP成功ログは“PC-C”だけですが、これでも“ad01¥user019”を停止すべきですか?

A: はい。マルウェアは横展開に失敗しても継続的に同じ資格情報を使用します。“PC-C”での成功が1回でもあれば、そのアカウントを無効化して再利用を防ぐ必要があります。

A: はい。マルウェアは横展開に失敗しても継続的に同じ資格情報を使用します。“PC-C”での成功が1回でもあれば、そのアカウントを無効化して再利用を防ぐ必要があります。

Q: ドメインアカウントとローカルアカウントの両方を同時に停止した方が安全では?

A: ローカルアカウント“.¥administrator”は各仮想PCごとに管理します。ネットワーク全体へ影響を与える優先度はドメインアカウントの方が高いため、まず“ad01¥user019”を停止するのが最優先です。

A: ローカルアカウント“.¥administrator”は各仮想PCごとに管理します。ネットワーク全体へ影響を与える優先度はドメインアカウントの方が高いため、まず“ad01¥user019”を停止するのが最優先です。

関連キーワード: コネクトバック通信、RDP横展開、ドメインアカウント、プロキシログ、アカウント無効化

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(4)図3中のdに入れる適切な対策を10字以内で答えよ。

模範解答

d:無効化

解説

解答の論理構成

- まず【問題文】では、

「暫定対策 1 マルウェア感染拡大とこれ以上のファイルの送信を防ぐために、ドメインサーバでアカウントcのdを行う。」

と明示され、アカウントに対して何らかの操作を実施する必要があると示しています。 - 同じ段落で、攻撃者がすでに「PC-A及びa上のファイルのほか、b上のファイルのうち、アカウントcでアクセス可能なファイル」を送信したおそれがあると説明されており、cアカウントの侵害が濃厚であることがわかります。

- 侵害済みアカウントを使ったさらなる通信・横展開を直ちに止める最も確実な方法は、そのアカウント自体を無効化(Disabled)することです。削除・パスワード変更では認証情報が残留または再窃取されるリスクが残りますが、無効化ならログオン自体ができなくなり、インシデントの被害拡大を防ぎやすくなります。

- 以上より、dには「無効化」が入るのが妥当であり、模範解答も

d:無効化

と示されています。

誤りやすいポイント

- 「パスワード変更」と答えてしまう

侵害元がパスワードハッシュを窃取している可能性が【図4】「g パスワード又はパスワードハッシュをPCのメモリ上から窃取する。」で示唆されています。変更しても再窃取される懸念が残ります。 - 「削除」と答えてしまう

アカウントを削除すると復旧作業で必要な権限の追跡が困難になります。まずは利用不能にする「無効化」が一般的です。 - 「ロックアウト」と混同

ログオン試行回数によるロックアウトは自動解除の設定がある場合があり、一時的措置に留まります。意図的かつ恒久的な停止を示す「無効化」とは異なります。

FAQ

Q: 無効化とロックアウトはどう違うのですか?

A: 無効化は管理者が手動でアカウント状態を「Disabled」に変更し、解除するまで一切使えなくする操作です。ロックアウトはログオン失敗回数などが閾値を超えたときに自動で一時停止する仕組みで、時間経過や管理者操作で自動/手動解除される点が異なります。

A: 無効化は管理者が手動でアカウント状態を「Disabled」に変更し、解除するまで一切使えなくする操作です。ロックアウトはログオン失敗回数などが閾値を超えたときに自動で一時停止する仕組みで、時間経過や管理者操作で自動/手動解除される点が異なります。

Q: なぜ削除ではなく無効化を選ぶのですか?

A: 削除するとアクセス権の痕跡やログ上の関連付けが失われ、フォレンジック解析・復旧時に支障を来します。無効化なら被害拡大を防ぎつつ、後から証跡を追跡できます。

A: 削除するとアクセス権の痕跡やログ上の関連付けが失われ、フォレンジック解析・復旧時に支障を来します。無効化なら被害拡大を防ぎつつ、後から証跡を追跡できます。

Q: 無効化後に必要な追加対応はありますか?

A: 侵害の根本原因を排除したうえで、パスワード再設定や多要素認証導入など再利用に向けた安全性の担保が必要です。

A: 侵害の根本原因を排除したうえで、パスワード再設定や多要素認証導入など再利用に向けた安全性の担保が必要です。

関連キーワード: アカウント無効化、コネクトバック通信、パスワードハッシュ窃取、横展開、インシデント対応

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(5)図3中の下線①について、対策の内容を、具体的に答えよ。

模範解答

全てのドメインユーザに対して、https://△△△.com/、https://□□□.com/及びhttps://○○○.com/を管理者拒否リストに登録する。

解説

解答の論理構成

- 【問題文】の「暫定対策 2 ファイルの送信を防ぐために、①プロキシサービスで対策を行う。」が設問対象です。

- プロキシサービスの機能として、【表1】に「“管理者拒否リスト:管理者が設定できる。アクセスが拒否される URL のリストである。”」と明記されています。よって“通信を遮断する”方法はリスト登録です。

- マルウェアが利用した URL は次の三つであることが各種ログと解析結果から分かります。

- 【表5】「12/04 22:20:34 … https://△△△.com/i.ps1」

- 【図4】【q.ps1 の動作】「(e) 1時間おきに https://〇〇〇.com/ にコネクトバック通信」

- 【図4】【q.ps1 の動作】「(f) … https://□□□.com/ にコネクトバック通信」

- 以上より、すべてのドメインユーザがこれら三つの URL へアクセスできないよう「管理者拒否リスト」に登録することが、ファイル送信を防止する最も直接的かつ即効性のある対策になります。

誤りやすいポイント

- 「管理者許可リスト」に“拒否”したい URL を登録してしまう

- PC-A のみ、あるいは該当ユーザのみを対象に設定し、他ユーザを見落とす

- ドメイン名の前後に誤ってワイルドカードやパスを付け、別のホスト名を許可してしまう

- FW や L3SW の ACL で遮断しようとして、HTTPS 復号ができず実質的に防げないパターン

FAQ

Q: ベンダー拒否リストではなく管理者拒否リストに登録するのはなぜですか?

A: ベンダー拒否リストは「E 社から日次で提供」され上書きの可能性があります。即時かつ恒久的に遮断するには、管理者が自由に編集できる「管理者拒否リスト」が最適です。

A: ベンダー拒否リストは「E 社から日次で提供」され上書きの可能性があります。即時かつ恒久的に遮断するには、管理者が自由に編集できる「管理者拒否リスト」が最適です。

Q: パス付きの “https://△△△.com/v/upl” を拒否すべきでは?

A: ドメイン単位で遮断すれば “/i.ps1” や “/v/q.ps1” など全てのパスをまとめてブロックできます。したがって “https://△△△.com/” まで記述するのが実践的です。

A: ドメイン単位で遮断すれば “/i.ps1” や “/v/q.ps1” など全てのパスをまとめてブロックできます。したがって “https://△△△.com/” まで記述するのが実践的です。

Q: URL を拒否すると既存業務に影響しませんか?

A: 三つの URL はマルウェアの C2 通信やアップロード先であり、正規業務では利用していません。影響は限定的と判断できますが、設定前に社内システム一覧を再確認するとより安全です。

A: 三つの URL はマルウェアの C2 通信やアップロード先であり、正規業務では利用していません。影響は限定的と判断できますが、設定前に社内システム一覧を再確認するとより安全です。

関連キーワード: URLフィルタリング、プロキシ、管理者拒否リスト、C2通信、マルウェア対策

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(6)図3中の下線②について、調査の内容を、具体的に答えよ。

模範解答

https://○○○.com/、https://△△△.com/又はhttps://□□□.com/に通信したL社内ホストがないか調査する。

解説

解答の論理構成

- 図3の下線②には

「プロキシサービスのログで、PC-A、aのほかに②マルウェアに感染している社内ホストがないか調査を行う」

と書かれています。したがって“調査の内容”=「どのような通信を指標にしてマルウェア感染ホストを洗い出すか」を具体化する必要があります。 - マルウェアが行う代表的な通信は、C社解析結果(図4)の

「e 1時間おきに https://〇〇〇.com/ にコネクトバック通信をする。」

「f …失敗した場合は、https://□□□.com/ にコネクトバック通信をし、以降は、1時間おきに https://□□□.com/ にコネクトバック通信をする。」

で判明します。 - さらに、PC-A の感染経路としてプロキシログ(表5)に

「12/04 22:20:34 … https://△△△.com/i.ps1」

「12/04 22:33:25 … https://△△△.com/v/q.ps1」

などのダウンロード通信が残っています。よって

・初期侵入/追加モジュールの入手:https://△△△.com/

・C&C(コネクトバック):https://〇〇〇.com/、https://□□□.com/

が IOC(Indicator of Compromise)として明確です。 - ②の調査は「PC-A と a 以外の L 社内ホストで、上記 3 つのドメインに対する通信が無いか」をプロキシサービスの通信ログから横串検索することになります。

- 以上をまとめると模範解答どおり

「https://○○○.com/、https://△△△.com/又はhttps://□□□.com/に通信したL社内ホストがないか調査する。」

が論理的に導かれます。

誤りやすいポイント

- 解析結果にない https://△△△.com/ を見落とし、C&C ドメインだけを調べてしまう。

- プロキシログではなく DNS ログなど別ソースを想定し、設問の「プロキシサービスのログ」を外してしまう。

- 「PC-A、a を除く」という条件を忘れ、既に感染が判明しているホストまで含めて列挙してしまう。

FAQ

Q: https://△△△.com/ は C&C 通信ではないのに、なぜ調査対象に入れるのですか?

A: 表5 に示された i.ps1 と q.ps1 のダウンロード先で、感染ホストは必ず一度はアクセスします。初期感染や再感染の痕跡を追える重要な IOC です。

A: 表5 に示された i.ps1 と q.ps1 のダウンロード先で、感染ホストは必ず一度はアクセスします。初期感染や再感染の痕跡を追える重要な IOC です。

Q: プロキシログで送信量が 0.1 M バイト程度しかない通信は無視してよいですか?

A: いいえ。図4 のコネクトバックは“1時間おきに小容量で実行”する設計です。小容量通信こそ C&C の特徴なので見逃さないようにします。

A: いいえ。図4 のコネクトバックは“1時間おきに小容量で実行”する設計です。小容量通信こそ C&C の特徴なので見逃さないようにします。

Q: 他のマルウェアが別ドメインを使う可能性は?

A: 可能性はありますが、本設問は“図4 で判明したマルウェア”の感染有無を確認する趣旨です。まずは解析で得た 3 ドメインを IOC として調査します。

A: 可能性はありますが、本設問は“図4 で判明したマルウェア”の感染有無を確認する趣旨です。まずは解析で得た 3 ドメインを IOC として調査します。

関連キーワード: コネクトバック通信、プロキシログ、IOC, lateral movement, ファイル送信阻止

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(7)本文中の下線③について、調査の内容を、具体的に答えよ。

模範解答

タスク名がinstallであるタスクが登録されているL社内ホストがないか調査する。

解説

解答の論理構成

-

追加調査の目的

【問題文】には「Yさんは③追加調査の3として、L社内ホストの全てに対して新たな調査を行う必要がある」とあり、すでに実施済みの追加調査1・2では“見逃したおそれ”が残っていると示されています。 -

“見逃したおそれ”の根拠

図4の解析結果より、i.ps1 は「a タスクを登録する。…・タスク名:install」と明記され、さらに「i RDP接続に成功すると、接続先でi.ps1の実行を試みる。」とあります。つまり、RDPで横展開が成功した端末にも同じ “タスク名:install” が自動生成される仕組みです。 -

時系列ログでの実例

PC-A の time.csv には「12/04 22:33:21 “タスク名:install” が登録された。」という実記録が存在します。したがって他の端末でも同一タスクが登録されていれば、感染・横展開が成立した可能性が高いと推測できます。 -

調査対象の具体化

②までの調査はPC-AとRDP先候補の限定チェックでしたが、横展開成功時にタスクが残る特徴を利用すれば、全L社内ホストで“install”タスクの有無を検索することで感染端末を網羅的に洗い出せます。 -

結論

以上より、③で実施すべき具体的な調査内容は「タスク名がinstallであるタスクが登録されているL社内ホストがないかを調べる」こととなります。

誤りやすいポイント

- “install” という文字列だけをファイル名と思い込み、スクリプトファイルや実行ファイルを検索対象にしてしまう。タスクスケジューラのエントリを確認する必要があります。

- PC-A 以外の端末で q.ps1 の通信ログや powershell.exe の通信量だけを手掛かりにしようとすると、リトライ失敗などで通信が発生しないケースを見落とします。永続化の痕跡(タスク登録)を探すことが本質です。

- ドメインサーバやサーバ系ホストを除外してしまうミス。i.ps1 は “RDP接続に成功すると、接続先でi.ps1の実行を試みる。” ため、全ホストが調査対象に入ります。

FAQ

Q: どうして “install” 以外のタスク名はチェックしなくてよいのですか?

A: 図4に「・タスク名:install」と明記されており、同じマルウェア系列でタスク名を変更するロジックは示されていないためです。別名を想定するなら追加の脅威情報が必要になります。

A: 図4に「・タスク名:install」と明記されており、同じマルウェア系列でタスク名を変更するロジックは示されていないためです。別名を想定するなら追加の脅威情報が必要になります。

Q: タスク登録の有無はどのように確認するのが効率的ですか?

A: Windows環境であれば schtasks /query /fo csv をリモートから収集し、CSVをgrepやPowerShellで “install” を検索すると一括確認できます。エージェント系資産管理ツールがあればそちら経由でも可能です。

A: Windows環境であれば schtasks /query /fo csv をリモートから収集し、CSVをgrepやPowerShellで “install” を検索すると一括確認できます。エージェント系資産管理ツールがあればそちら経由でも可能です。

Q: “install” タスクを発見したら即時隔離が必要ですか?

A: はい。タスクが存在する端末は i.ps1 が実行済み、または次回ログオン時に実行されるリスクがあります。調査と並行してネットワーク隔離やマルウェア対策サービスでのスキャンを行うべきです。

A: はい。タスクが存在する端末は i.ps1 が実行済み、または次回ログオン時に実行されるリスクがあります。調査と並行してネットワーク隔離やマルウェア対策サービスでのスキャンを行うべきです。

関連キーワード: スケジュールタスク、横展開、永続化、コネクトバック、フォレンジック

設問1:〔暫定対策と追加調査の実施〕について答えよ。

(8)本文中の下線④について検出する仕組みを、二つ答えよ。

模範解答

①:マルウェア対策サービスのログから、マルウェア対策ソフトが停止したL社内ホストを検出する。

②:ドメインサーバのログから、RDP接続をくり返しているL社内ホストを検出する。

解説

解答の論理構成

-

マルウェアが行う代表的な二つの挙動を把握

図4「q.ps1 の動作」に、 ・「c マルウェア対策ソフトを停止する。」

・「h pingコマンドを使ってホストを探索し、RDP接続を試みる。」

と明記されています。したがって、マルウェアの活動を自動検出するには、 (A) マルウェア対策ソフトが停止された端末の発見

(B) 異常に多い RDP 接続試行を行う端末の発見

の二系統の監視が必要です。 -

(A) を実現する社内リソースの確認

表1「マルウェア対策サービス」には

「管理用の Web ページから、…マルウェア対策ソフトの稼働状況の確認…ができる。」

とあり、さらに「マルウェアが検知されたときは、情シス部にアラートメールが送付される。」とも記載されています。

稼働状況を常時収集しているこのサービスのログを用いれば、「VSCAN_SVC [ 1 ] が停止された。」(表3)と同種のイベントを即時に検出できます。 -

(B) を実現する社内リソースの確認

表1「ドメインサーバ」では「…ログオンする際の利用者認証に利用される。」と説明されており、図4 h に対応する多数の RDP 失敗ログ(表3 23:31:15 〜 23:37:54)が auth.csv に残っています。ドメインサーバ上の認証ログは中央集約されているため、ここを監査すれば RDP 接続を繰り返す端末を網羅的に検出できます。 -

以上より、下線④で求められる「自動検出の仕組み」は以下の二つとなります。

①「マルウェア対策サービス」のログを用いて、マルウェア対策ソフトが停止した L 社内ホストを検出する。

②「ドメインサーバ」のログを用いて、RDP 接続をくり返している L 社内ホストを検出する。

誤りやすいポイント

- 「サービス停止」は Windows イベントログだけでなく SaaS 側の「マルウェア対策サービス」ログを使う点を見落とす。

- RDP の失敗監視を各 PC で個別に行うと考え、集中管理できる「ドメインサーバ」ログを使う発想に至らない。

- 図4 e~f のコネクトバック通信ばかりに注目し、内部横展開(h)や防御無効化(c)の重要性を軽視する。

FAQ

Q: マルウェア対策ソフトの停止はエージェント側でブロックできませんか?

A: ブロック自体は困難ですが、「マルウェア対策サービス」ログで停止を即時検知し、他の端末への展開や隔離を自動化することで被害を最小化できます。

A: ブロック自体は困難ですが、「マルウェア対策サービス」ログで停止を即時検知し、他の端末への展開や隔離を自動化することで被害を最小化できます。

Q: RDP 接続試行の閾値はどの程度に設定すべきですか?

A: 通常業務での失敗回数をベースラインとして把握し、短時間に連続する失敗(例:5分間に5回以上)をアラート対象にするのが一般的です。

A: 通常業務での失敗回数をベースラインとして把握し、短時間に連続する失敗(例:5分間に5回以上)をアラート対象にするのが一般的です。

Q: コネクトバック通信の監視だけでは不十分ですか?

A: はい。図4 g~i の通り、内部横展開や証拠隠滅の手口も併用されるため、多角的な検知が必要です。

A: はい。図4 g~i の通り、内部横展開や証拠隠滅の手口も併用されるため、多角的な検知が必要です。

関連キーワード: サービス停止監視、RDP監視、認証失敗検出、ログ分析、横展開阻止

設問2:

表6中のe、fに入れる適切な字句を答えよ。

(順不同で二つ解答で正解)

模範解答

e:仮想PCへのRDP接続に対して、IPアドレスによる接続元制限を行う

f:L社内にDLPを導入し、ファイルの持ち出しを制限する

解説

解答の論理構成

-

マルウェアの横展開手法の把握

- 図4の q.ps1 の動作に「h pingコマンドを使ってホストを探索し、RDP接続を試みる。」および「i RDP接続に成功すると、接続先でi.ps1の実行を試みる。」とある。

- 表3にも「PC-Aから PC-Bに、.¥administratorで、RDP 接続が失敗した。」など RDP 試行の痕跡が多数記録されている。

- したがって攻撃者は RDP を用いた横展開を試みていると判断できる。

-

横展開を阻止する技術的対策(e)

- 一般的に RDP での横展開を防ぐには「不要な RDP を無効化」「二要素認証」「接続元制限」などが有効。

- 本社では情シス部が保守目的で RDP を使用するため完全停止は難しいが、アクセス元を保守用 PC などに限定することは可能。

- よって「仮想PCへのRDP接続に対して、IPアドレスによる接続元制限を行う」が妥当。

-

機密ファイルの持ち出し手口の把握

- 図4の q.ps1 の動作に「d 特定のディスク領域とネットワークドライブのファイルをRAR形式でアーカイブファイルにまとめ、https://△△△.com/v/upl を使ってアップロードする。」と明示されている。

- 表5でも「12/04 23:00:05 … https://△△△.com/v/upl … 送受信量 511.0Mバイト」と大量通信が確認できる。

-

データ持ち出しを阻止する技術的対策(f)

- ファイルの不正アップロードを検知・遮断する代表的手法は DLP(Data Loss Prevention)。

- DLP を導入し、機密情報や大容量アーカイブの外部送信を検出・ブロックする設定を行えば同様の事象を防止できる。

- よって「L社内にDLPを導入し、ファイルの持ち出しを制限する」が適切。

以上から

e:仮想PCへのRDP接続に対して、IPアドレスによる接続元制限を行う

f:L社内にDLPを導入し、ファイルの持ち出しを制限する

e:仮想PCへのRDP接続に対して、IPアドレスによる接続元制限を行う

f:L社内にDLPを導入し、ファイルの持ち出しを制限する

誤りやすいポイント

- 「RDPそのものを禁止」と書いてしまう

→ 保守用途で必要なため完全禁止は非現実的。接続元制限まで踏み込むのがポイントです。 - 「ファイアウォールのポート遮断」だけを答える

→ 具体的に RDP (TCP 3389) を対象にし、かつ IP 制限であることを示さないと部分点止まりになりやすいです。 - 「暗号化通信監視」や「HTTPSプロキシ強化」でデータ流出対策とする

→ 今回はファイル自体の持ち出しを制御する DLP が適切。プロキシ強化だけでは ZIP/RAR の判定が難しい場合があります。

FAQ

Q: RDPの二要素認証を導入する案は誤りですか?

A: 誤りではありませんが、設問は「仮想PCからの横展開阻止」に焦点を当てています。IPアドレスで接続元を限定する方がシンプルで確実な対策と判断できます。

A: 誤りではありませんが、設問は「仮想PCからの横展開阻止」に焦点を当てています。IPアドレスで接続元を限定する方がシンプルで確実な対策と判断できます。

Q: DLP だけで HTTPS 経由のアップロードを完全に止められますか?

A: DLP はコンテンツ検査と操作制御を組み合わせるため、HTTPS トンネル内であってもエージェント型でファイル単位にブロック可能です。ネットワーク型と併用すれば更に効果が高まります。

A: DLP はコンテンツ検査と操作制御を組み合わせるため、HTTPS トンネル内であってもエージェント型でファイル単位にブロック可能です。ネットワーク型と併用すれば更に効果が高まります。

Q: RDP 接続元制限はどこで設定するのが望ましいですか?

A: 各仮想PCの Windows ファイアウォール、仮想スイッチの ACL、さらには L3SW のフィルタなど多層で適用し、保守用 PC の固定 IP のみに許可する構成が推奨されます。

A: 各仮想PCの Windows ファイアウォール、仮想スイッチの ACL、さらには L3SW のフィルタなど多層で適用し、保守用 PC の固定 IP のみに許可する構成が推奨されます。

関連キーワード: RDP, IP制限、横展開、DLP, データ流出防止