情報処理安全確保支援士 2024年 秋期 午後 問02

ドメイン名変更に関する次の記述を読んで、設問に答えよ。

A社は、従業員1,000名の工作機械製造会社である。A社の技術力は高く評価されている。A社には、総務部、営業部、情報システム部、技術部及び製造部がある。

A社のWebサイトでは、一般向けにIR情報と関連会社へのリンクを、顧客向けに自社製の工作機械管理用アプリケーションプログラムとそのソフトウェア修正プログラムを提供している。また、A社では、電子メール(以下、メールという)を用いて、顧客との間で見積書や注文書の送受をしたり、ニュースサイトのメールマガジンに登録して最新の情報を収集したりしている。

A社のドメイン名を詐称したメールが毎週2通程度、送られていることが、多くの顧客から報告されている。情報システム部長は、顧客に詐欺などの被害が生じるおそれがあることを認識し、メールの詐称対策が必要であると考えている。

〔情報システムの現状〕

A社は、10年前にドメイン名a-sha.co.jp(以下、A社ドメイン名という)を取得して以降、A社のWebサイト(以下、A-Webサイトという)及びメールアドレスのドメイン名として利用している。A社ドメイン名は、DNSサービス事業者であるS社の権威DNSサービス(以下、Sサービスという)を用いて管理している。

A-Webサイトは、Webサービス事業者であるW社のWebサービス(以下、Wサービスという)を用いて提供している。

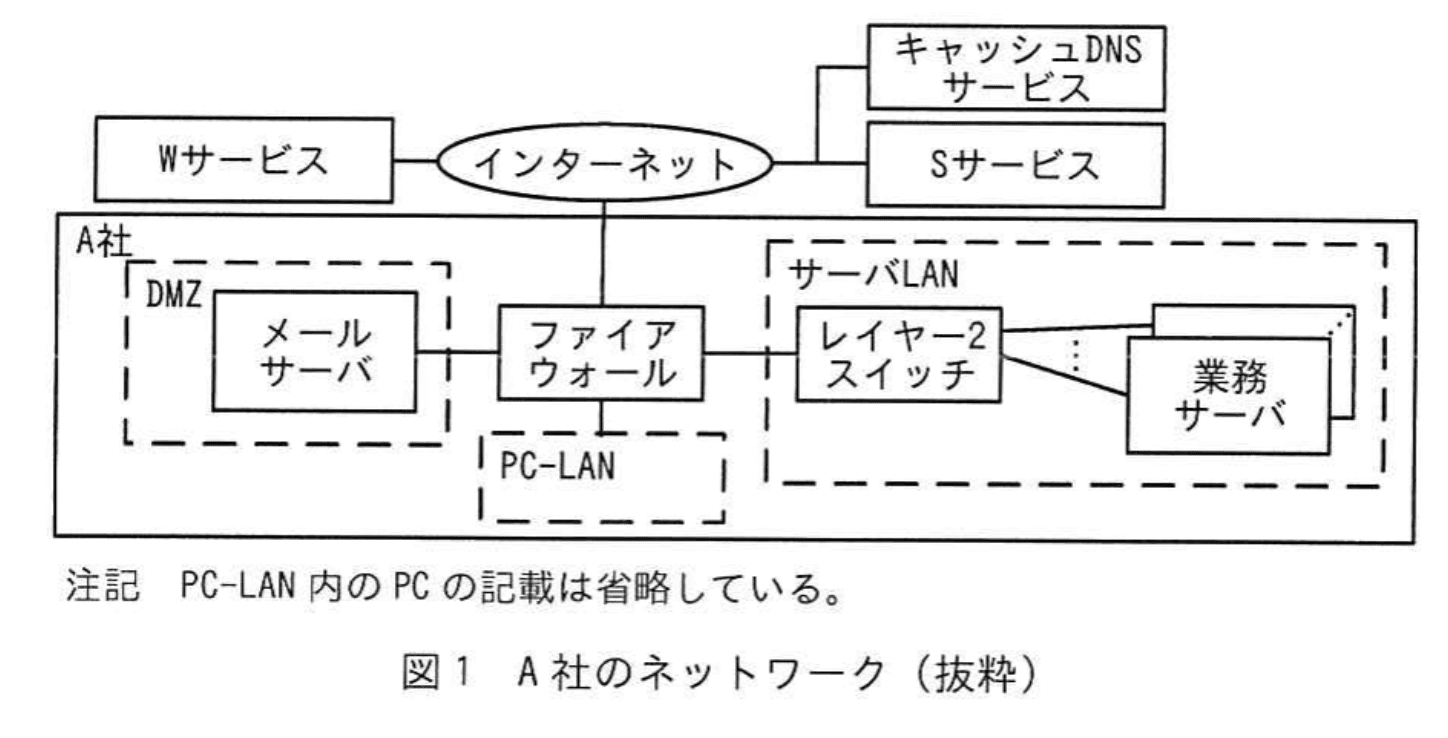

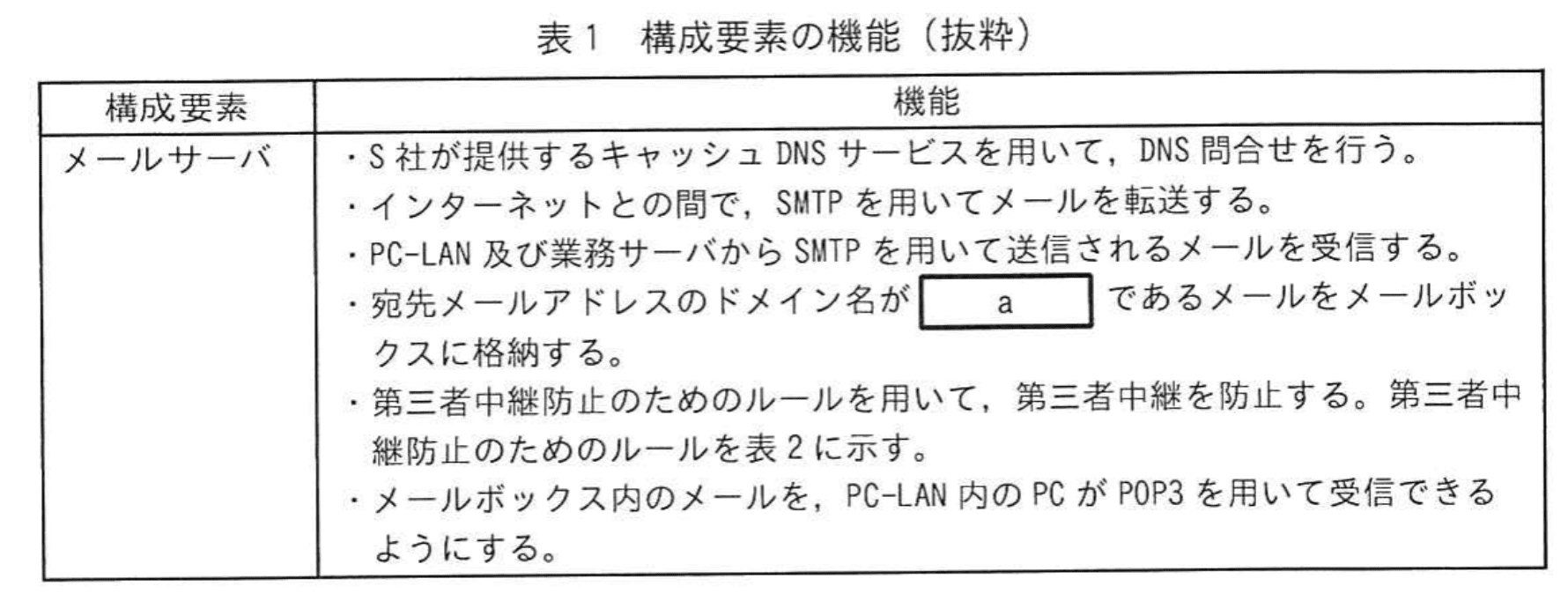

A社のネットワークを図1に、構成要素の機能を表1に示す。A社の従業員は、PC-LAN内のPCで業務を行っている。

〔ドメイン名の変更についての検討〕

A社は、3 か月後に Z 社への社名変更を予定している。情報システム部長は、メールの詐称対策の導入及び社名変更に合わせたドメイン名変更を検討するように情報システム部の N主任に指示した。N主任は情報システム部の Eさんと、次のとおり検討した。

・z-sha.co.jp(以下、Z 社ドメイン名という)が過去に取得されたことがないドメイン名であることを確認してから取得する。

・Z 社ドメイン名の管理も S サービスで行う。

・W サービスで Z 社ドメイン名の Webサイト(以下、Z-Webサイトという)も立ち上げる。

・図1のメールサーバでは、複数のドメイン名のメールを受信できないことから、商用のメールサービスに移行する。

・メールの詐称対策は、SPF、DKIM 及び DMARC で対応する。

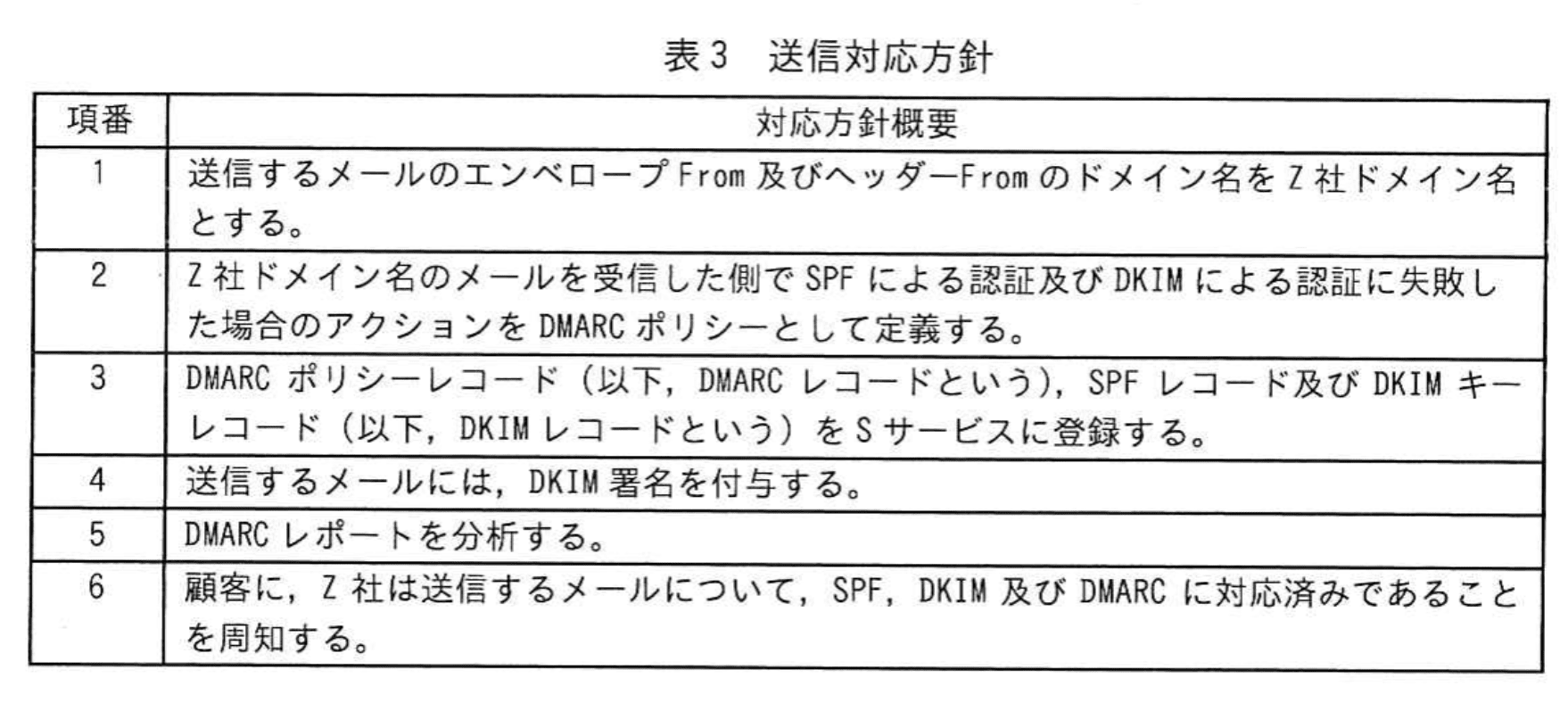

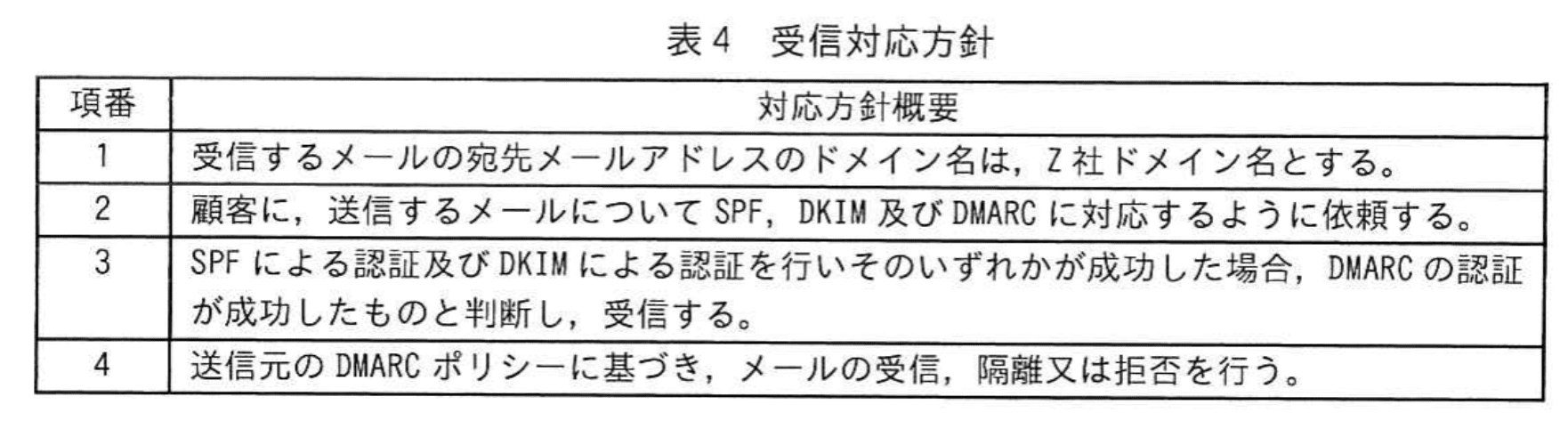

N主任とEさんは、Z社が送信するメールの詐称対策(以下、送信対応という)と、Z社が受信するメールの詐称対策(以下、受信対応という)について方針をそれぞれ表3と表4のとおり作成した。

N主任とEさんは、これまでの結果を、情報システム部長に報告し、了承を得た。

〔メールサービスの機能の検討〕

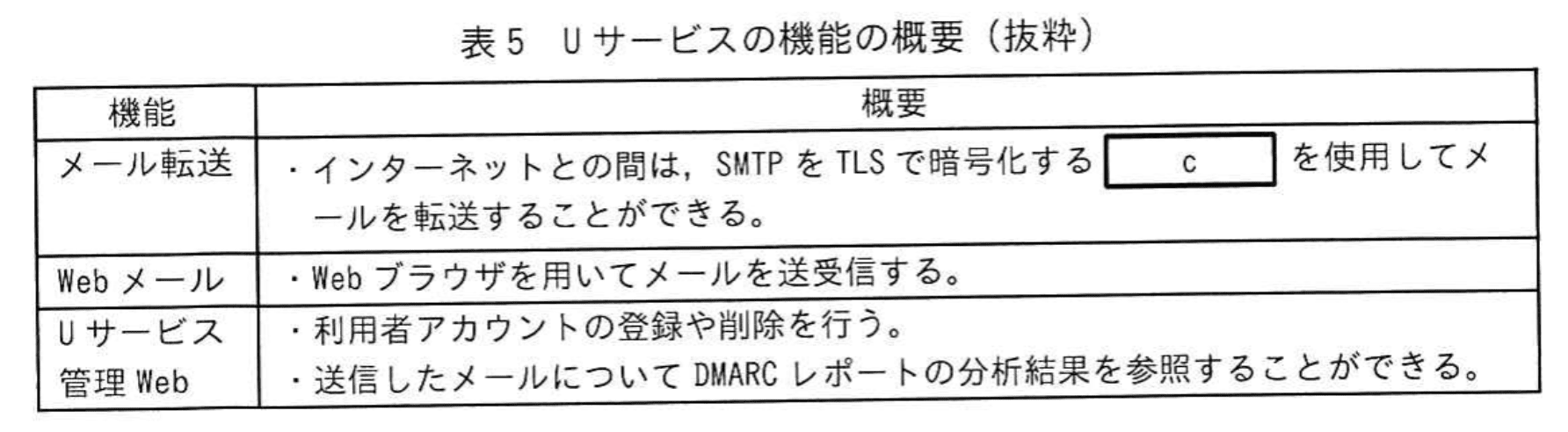

N主任とEさんは、メールサービスの機能について検討し、メールサービス事業者であるU社のメールサービス(以下、Uサービスという)に移行することにした。Uサービスの機能の概要を表5に示す。

〔Z-Webサイト及びUサービスへの移行手順の検討〕

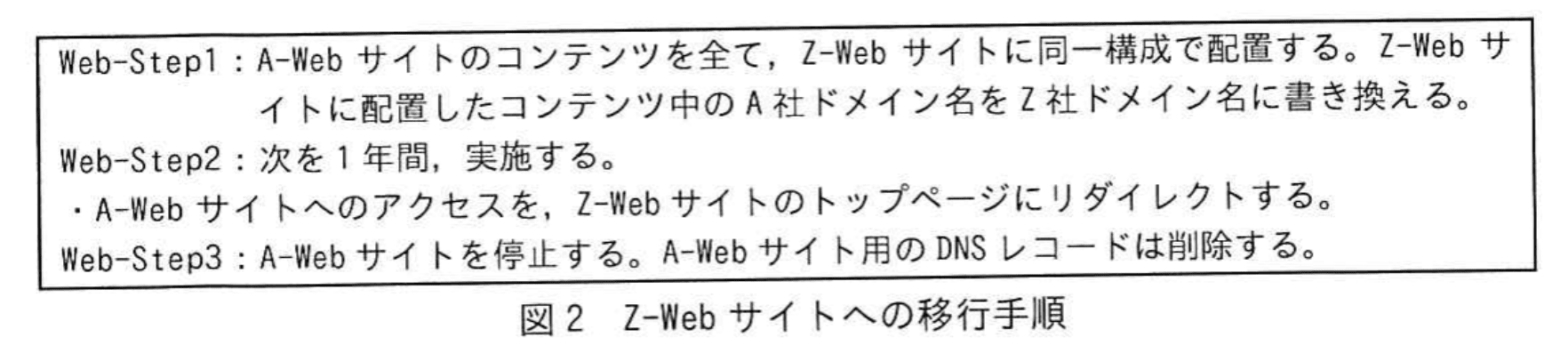

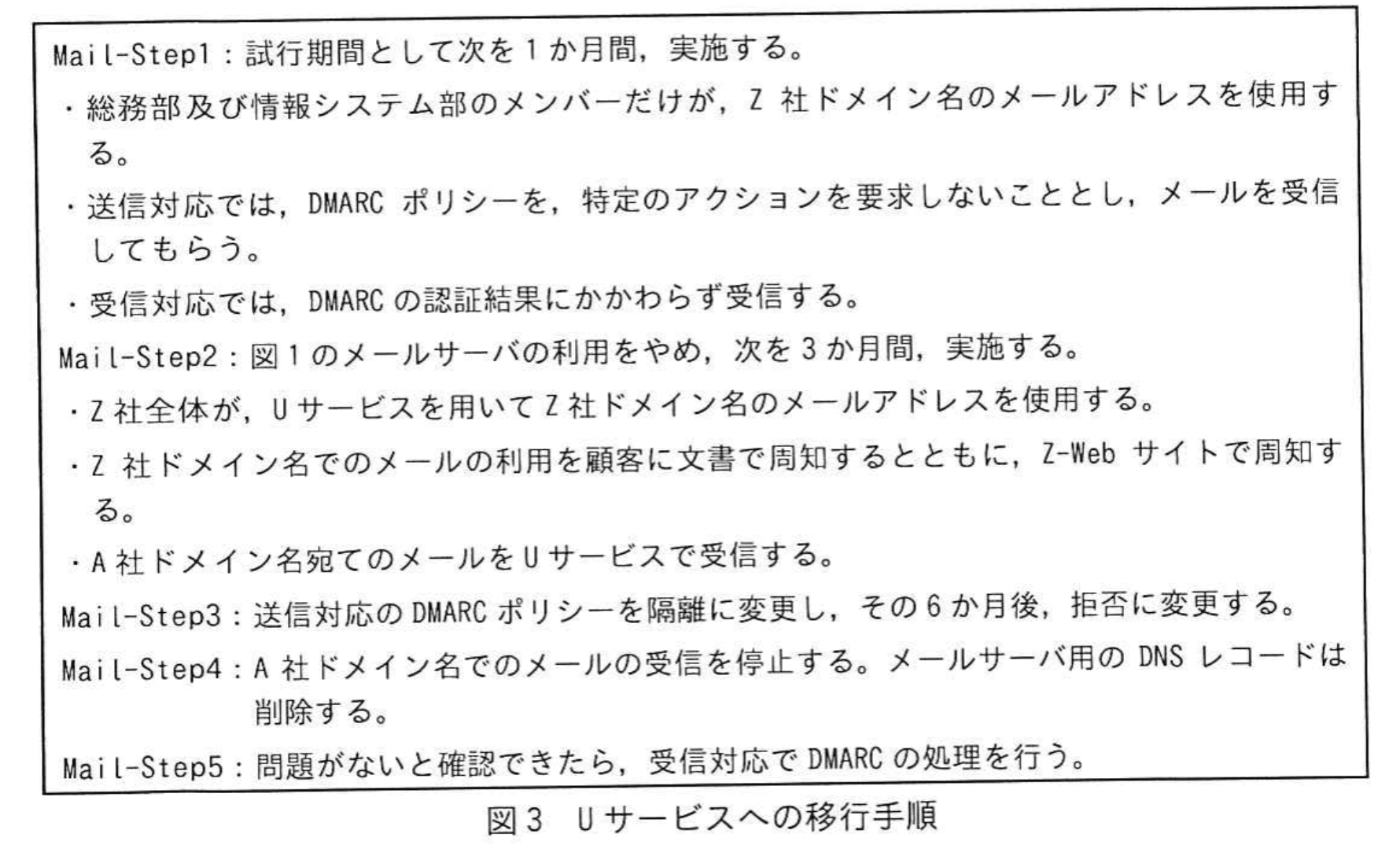

Eさんは、Z-Webサイト及びUサービスへの移行手順を検討した。検討結果を、図2及び図3にそれぞれ示す。

Eさんは、図2及び図3をN主任に説明し、了承を得た。

〔送信対応の設定内容についての検討〕

Eさんは、送信対応に用いるSPFレコードを、Uサービスから提供された情報に基づいて作成した。

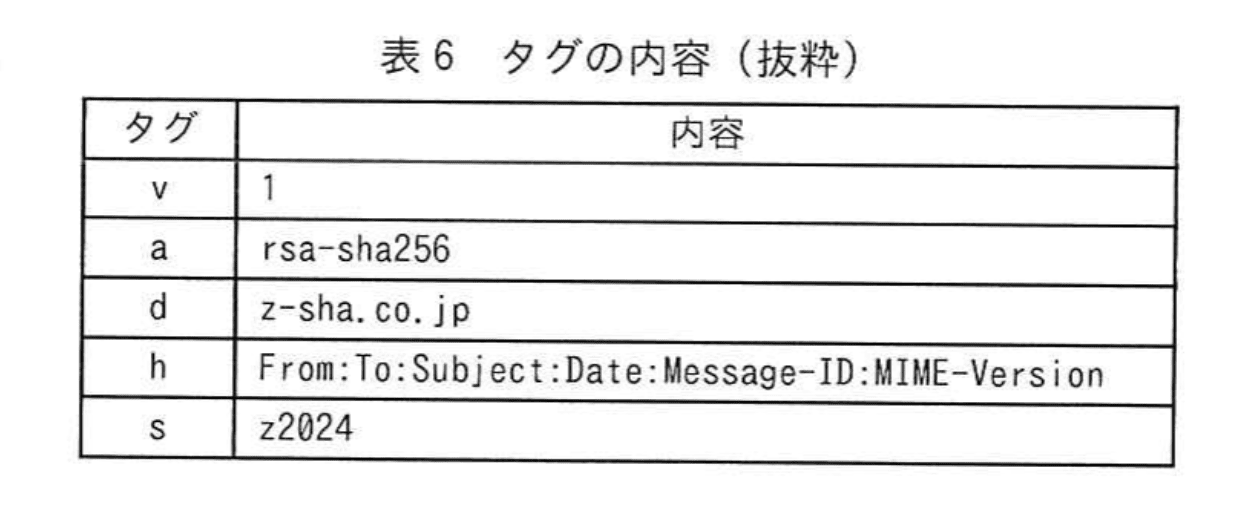

次に、Eさんは、送信対応に用いるDKIMレコードについて検討した。Z社がUサービスを利用した場合、送信されるメールに付与されるDKIM-Signatureヘッダーのタグの内容を表6に示す。

表6から、①DKIMレコードの名称として使用するFQDNが決まる。Eさんは、Uサービスから提供された情報に基づきDKIMレコードを作成した。

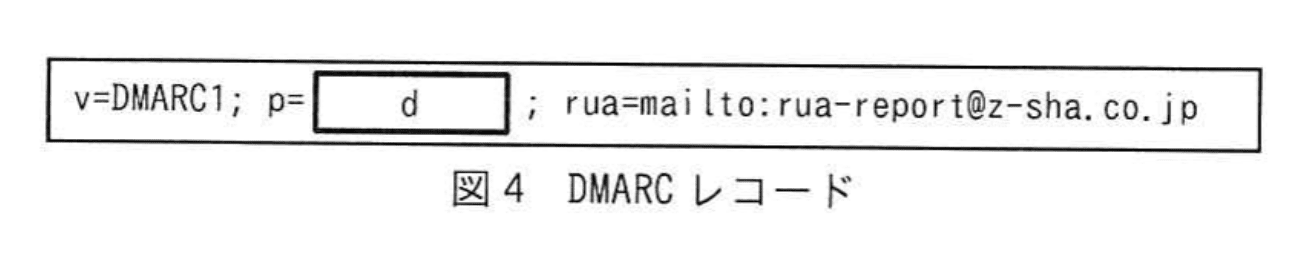

最後に、Eさんは、Mail-Step1の送信対応ではDMARCレコードを図4のとおりとすることにした。

Eさんは、設定内容をまとめてN主任に報告し、了承を得た。

〔A社ドメイン名の契約についての検討〕

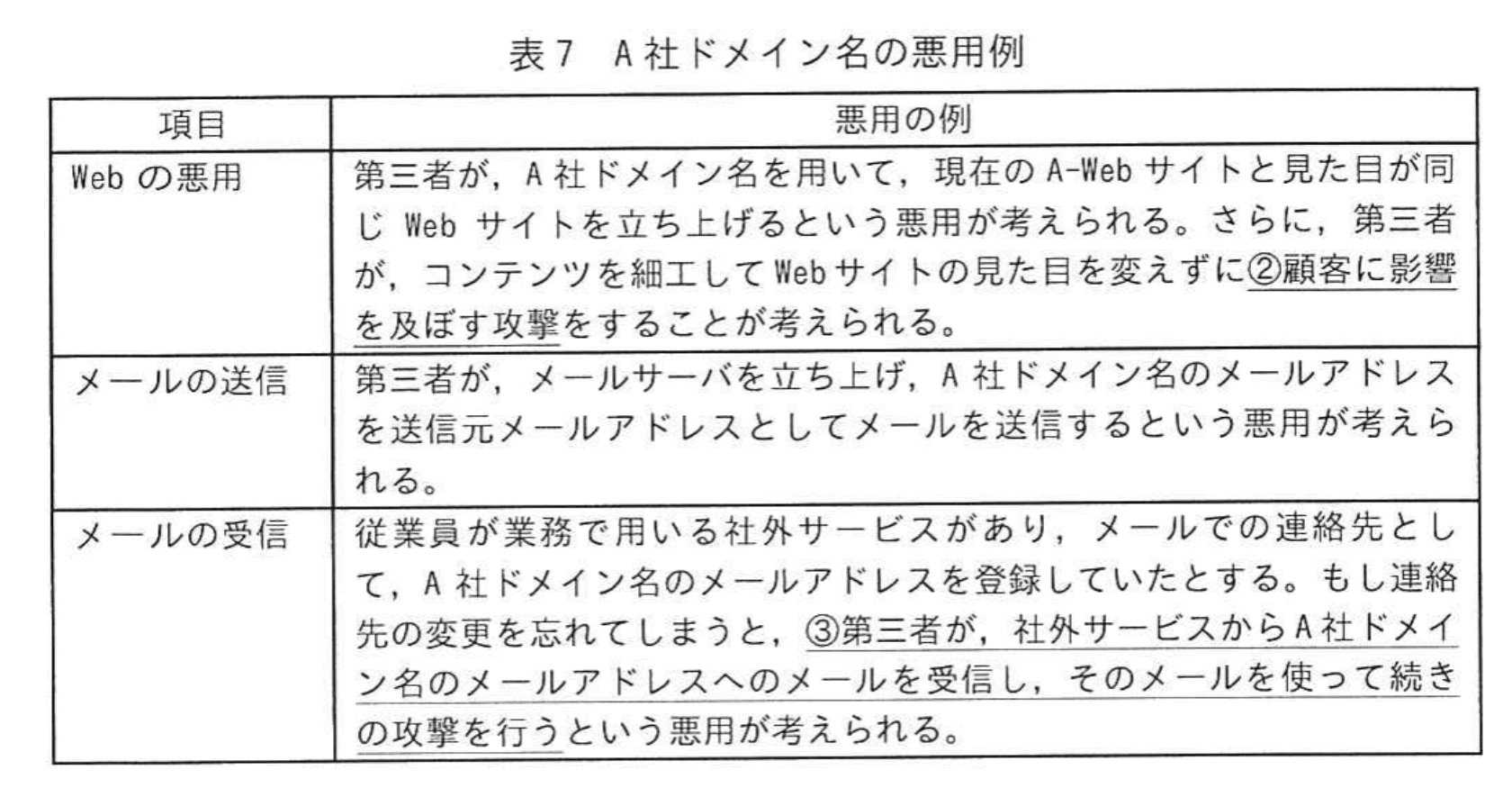

N主任とEさんは、A社ドメイン名使用の契約を継続するか解約するかについて検討した。解約した場合、第三者がA社ドメイン名を取得することができる。N主任とEさんは、第三者がA社ドメイン名を取得した場合のA社ドメイン名の悪用例を検討し、表7のとおりまとめた。

N主任とEさんは、A社ドメイン名使用の契約を継続することを情報システム部長に報告し、承認を得た。

また、A社ドメイン名については、Mail-Step4の後で次のとおり、設定することにした。

・DMARCレコードを設定する。

・DMARCの受信対応を行った組織がA社ドメイン名からのメールを拒否できるようにする。

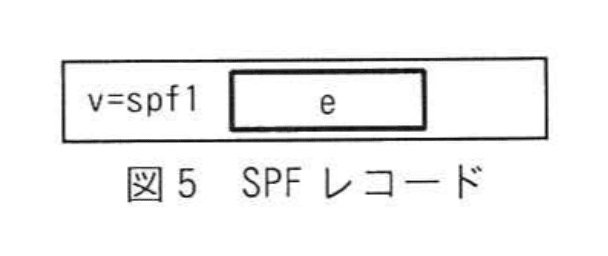

そのために、A社ドメイン名について、SPFレコードを図5のように設定する。

DKIMレコードは設定しない。

〔Uサービスへの移行の見直し〕

Mail-Step1において、DMARCレポートの分析結果を参照した結果、送信対応には問題がないことが確認できた。

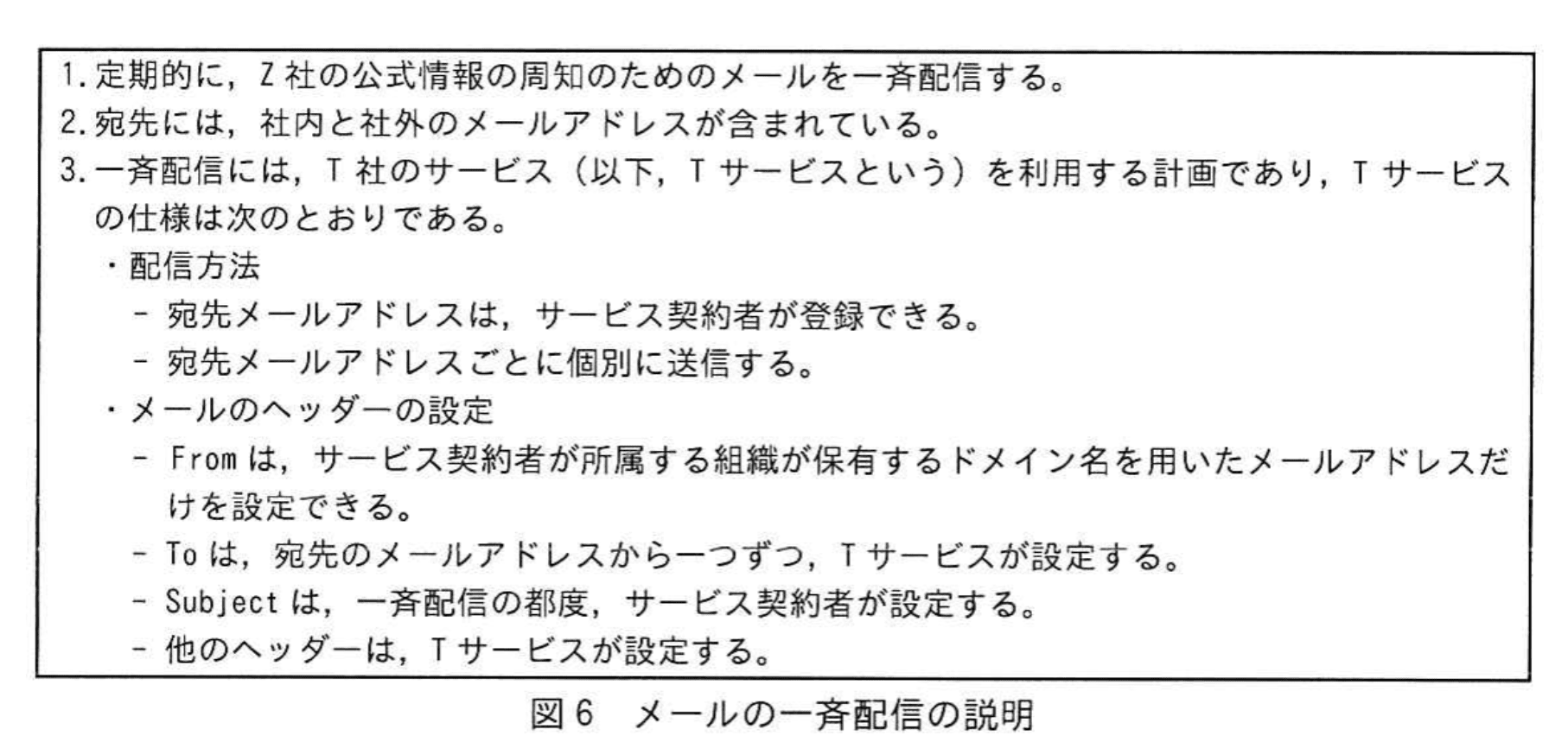

Mail-Step2の開始1週間後、情報システム部のEさんに営業部のHさんから、図6に示すメールの一斉配信をしても問題ないか相談があった。

〔Uサービスへの移行の見直し〕

Mail-Step1において、DMARCレポートの分析結果を参照した結果、送信対応には問題がないことが確認できた。

Mail-Step2の開始1週間後、情報システム部のEさんに営業部のHさんから、図6に示すメールの一斉配信をしても問題ないか相談があった。

Eさんから相談を受けたN主任は、図6の一斉配信メールについて、次のとおりEさんに説明した。

・Mail-Step3以降で、一斉配信されたメールが届かない場合がある。メールが届くように、Mail-Step2の期間で、④表3の項番3での登録内容を見直す必要がある。

Eさんは、見直し案を作成し、N主任の了承を得てから、Hさんに問題ないことを説明した。

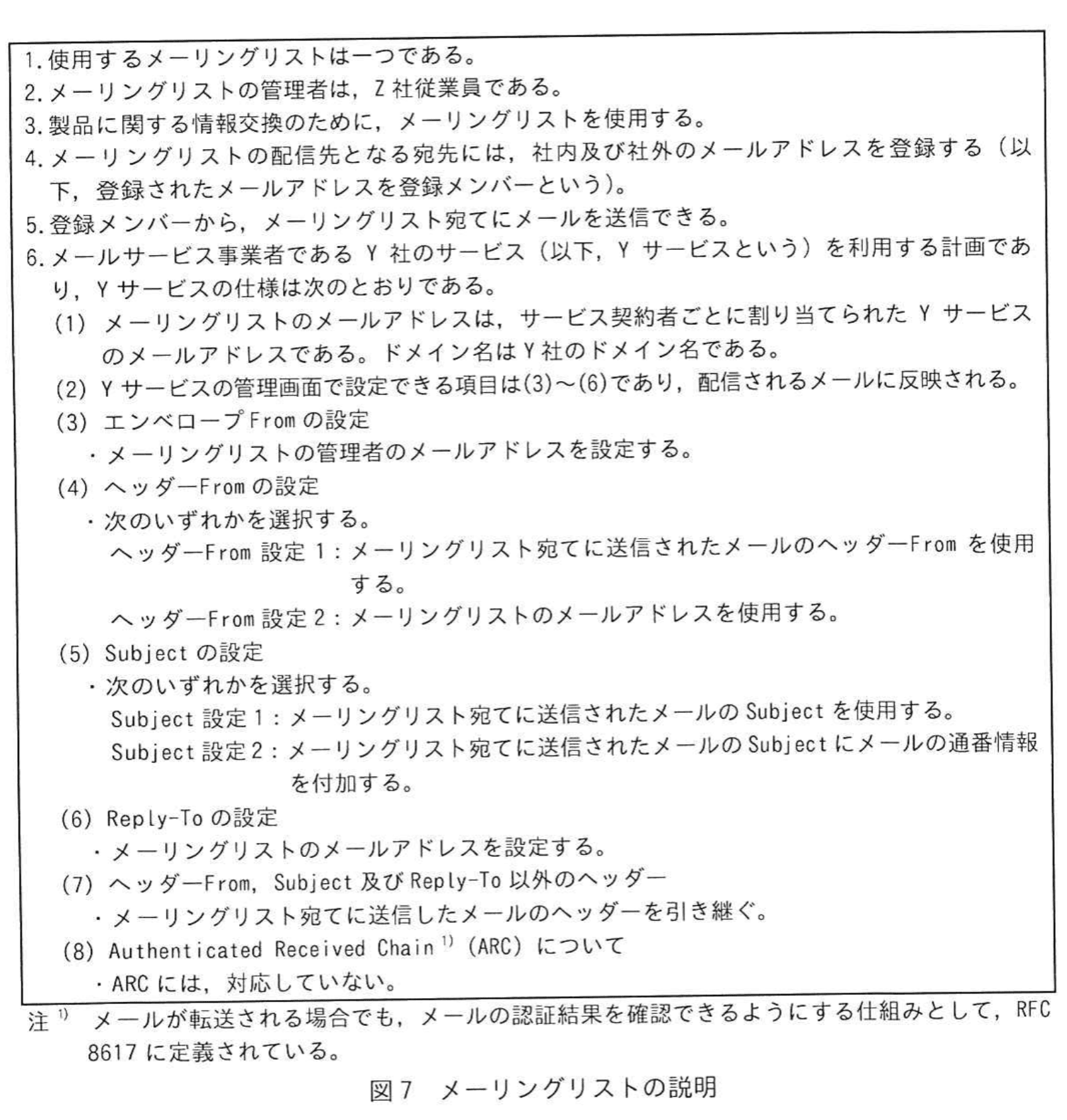

Mail-Step2の開始2週間後、情報システム部に技術部のJさんから、図7に示すメーリングリストを新たに利用することが可能か相談があった。

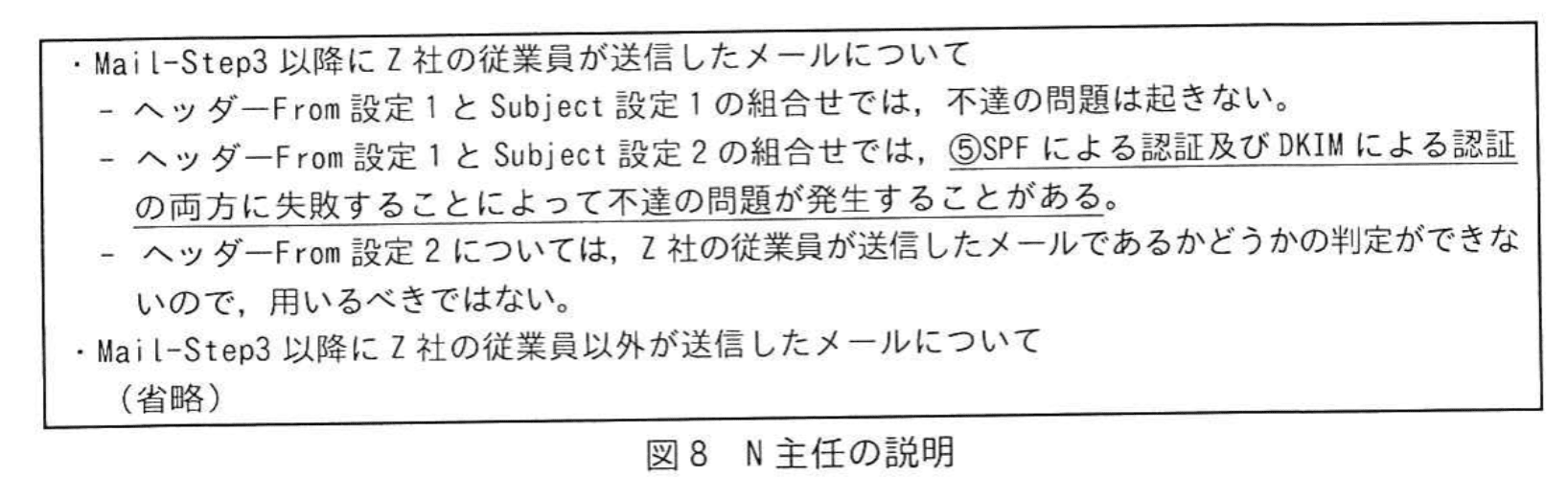

N主任は、Eさんに図8に示すとおり説明した。

N主任とEさんは、Jさんには、ヘッダーFrom設定1とSubject設定1の組合せを用いるよう説明した。

その後、2-Webサイト及びUサービスへの移行は、順調に進み、完了した。

設問1:〔情報システムの現状〕について答えよ。

(1)表1中及び表2中のaに入れる適切な字句を答えよ。

模範解答

a:A社ドメイン名

解説

解答の論理構成

-

メールサーバの受信対象

- 表1には「宛先メールアドレスのドメイン名が a であるメールをメールボックスに格納する。」とあります。

- メールサーバが保存するのは自社あてのメールでなければなりません。

-

自社で現在使用しているドメイン名の確認

- 問題文に「10年前にドメイン名 a-sha.co.jp(以下、A社ドメイン名という)を取得して以降、A社のWebサイト…及びメールアドレスのドメイン名として利用している。」という記述があります。

- すなわち、現行システムでメールアドレスに使われるドメイン名は「A社ドメイン名」です。

-

結論

- メールサーバが受信し、メールボックスに格納するべき対象は「A社ドメイン名」でなければ整合しません。

- よって a には「A社ドメイン名」を挿入するのが適切です。

誤りやすいポイント

- 「a-sha.co.jp」と直接記載してしまう

「A社ドメイン名」と問題文に定義されているため、正式な用語を用いる必要があります。 - 新ドメインへの先走り

社名変更後の「Z社ドメイン名」はまだ導入前段階。現状を問う設問では使用しません。 - 表2のbと混同

b は社内 LAN からの送信可否を判定する別項目であり、a とは用途が異なります。

FAQ

Q: 「a-sha.co.jp」と書いたら減点になりますか?

A: 設問は「字句」を求めており、問題文中で定義済みの正式名称「A社ドメイン名」を回答欄に書くのが望ましいです。

A: 設問は「字句」を求めており、問題文中で定義済みの正式名称「A社ドメイン名」を回答欄に書くのが望ましいです。

Q: ドメイン名の変更計画があるのに、なぜ旧ドメインを選ぶのですか?

A: 設問が扱うのは「情報システムの現状」です。現状で運用中のドメインは「A社ドメイン名」であり、将来計画とは切り離して判断します。

A: 設問が扱うのは「情報システムの現状」です。現状で運用中のドメインは「A社ドメイン名」であり、将来計画とは切り離して判断します。

Q: a と b は同じ語になる可能性がありますか?

A: 通常は異なります。a は“受信対象の自社ドメイン”、b は“送信許可対象の宛先ドメイン”であり、用途が異なるため独立して検討します。

A: 通常は異なります。a は“受信対象の自社ドメイン”、b は“送信許可対象の宛先ドメイン”であり、用途が異なるため独立して検討します。

関連キーワード: DNS, SMTP, ドメイン名、メールサーバ、第三者中継

設問1:〔情報システムの現状〕について答えよ。

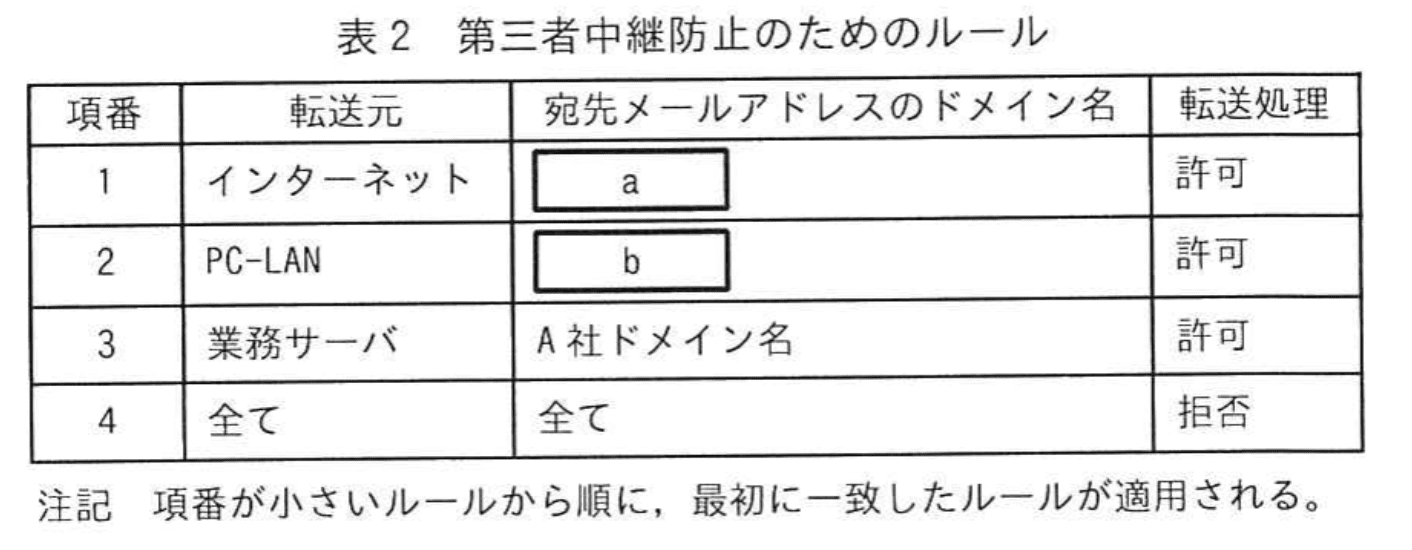

(2)表2中のbに入れる適切な字句を答えよ。

模範解答

b:全て

解説

解答の論理構成

- 【問題文】の引用

- 表2 第三者中継防止のためのルールにおいて、項番2は

「転送元 PC-LAN」「宛先メールアドレスのドメイン名 b」「転送処理 許可」と記載されています。

- 表2 第三者中継防止のためのルールにおいて、項番2は

- A社従業員が利用する PC-LAN からは、社内外を問わず日常業務で多数の宛先にメールを送る必要があります。従って、宛先ドメイン名を限定してしまうと通常業務が阻害されます。

- 項番1ではインターネット→A社ドメイン名のみを許可し、項番3では業務サーバ→A社ドメイン名のみを許可しています。これらよりも前に「PC-LAN から外部を含むあらゆるドメイン名への転送を許可」する必要があります。

- 以上より b には「全て」を入れることで、PC-LAN のメールクライアントが社外宛メールを問題なく送信でき、かつルール4(全て拒否)にフォールバックしない構成となります。

誤りやすいポイント

- 「PC-LAN=社内だから宛先も社内限定」と誤解し、A社ドメイン名を入れてしまう。これでは外部顧客宛のメールが遮断されるため不正解となります。

- 項番4「全て拒否」が最後に適用されることを見落とし、上位ルールで網羅的に許可しておかないと送信できなくなる点を忘れがちです。

- 項番1と項番2の役割分担(外部→社内、社内→外部)を混同し、逆に設定してしまうミス。

FAQ

Q: なぜ「PC-LAN から A社ドメイン名への送信」を個別に許可しなくてもよいのですか?

A: 「全て」を許可すれば A社ドメイン名も包含されるため、重複設定は不要です。

A: 「全て」を許可すれば A社ドメイン名も包含されるため、重複設定は不要です。

Q: 「全て」を許可すると第三者中継の危険性が高まりませんか?

A: 送信元が PC-LAN(社内 IP 範囲)に限定されているため、社外からの無関係な中継要求はルール1・4で遮断されます。社内端末の不正利用は別途認証・アクセス管理で防ぎます。

A: 送信元が PC-LAN(社内 IP 範囲)に限定されているため、社外からの無関係な中継要求はルール1・4で遮断されます。社内端末の不正利用は別途認証・アクセス管理で防ぎます。

Q: スパム対策としては十分ですか?

A: 本テーブルは第三者中継防止設定に限定したものです。スパム判定や認証(SPF/DKIM/DMARC)は別途メールサーバ側で実装する必要があります。

A: 本テーブルは第三者中継防止設定に限定したものです。スパム判定や認証(SPF/DKIM/DMARC)は別途メールサーバ側で実装する必要があります。

関連キーワード: SMTP, 第三者中継、メールリレー、アクセス制御、DNS

設問2:

表5中のcに入れる適切な字句を英字10字以内で答えよ。

模範解答

c:SMTPS

解説

解答の論理構成

-

【問題文】表5に次の記述があります。

「・インターネットとの間は、SMTPをTLSで暗号化する c を使用してメールを転送することができる。」

ここで求められているのは「SMTPをTLSで暗号化する方式」の正式名称です。 -

SMTPを TLS で暗号化する方式には

・SMTP のコマンドで TLS へ切り替える「STARTTLS」方式

・最初から TLS で接続する「SMTPS」方式

の二つがあります。 -

表5の文脈は「SMTPをTLSで暗号化する ○○ を使用してメールを転送する」とあり、接続時点で TLS が前提になっている表現です。これは SMTP の通信を最初から TLS で包む「SMTPS」に該当します。

-

問題指示は「英字10字以内で答えよ」、正式表記「SMTPS」は要件を満たし、決定版の用語です。

-

以上より c に入る適切な字句は

c:SMTPS

誤りやすいポイント

- 「STARTTLS」と混同する

STARTTLS は平文 SMTP セッション開始後に STARTTLS コマンドで暗号化へ切り替えます。設問は「TLSで暗号化する ○○ を使用」と記述しており、接続層で暗号化が完結する SMTPS が妥当です。 - 「SMTP over TLS」と書いてしまう

語数条件と正式なプロトコル名を満たしません。 - TLS=HTTPS の連想で「HTTPS」と回答するミス

SMTP のプロトコルに関する設問であり、HTTP とは別です。

FAQ

Q: STARTTLS でも TLS で暗号化できますが、なぜ誤りになるのですか?

A: STARTTLS は平文で接続後に暗号化へ昇格させる方式です。表5の文は「○○を使用してメールを転送」と、接続初期から暗号化されたチャネルを想定しているため SMTPS が適切です。

A: STARTTLS は平文で接続後に暗号化へ昇格させる方式です。表5の文は「○○を使用してメールを転送」と、接続初期から暗号化されたチャネルを想定しているため SMTPS が適切です。

Q: SMTPS はどのポート番号を通常使用しますか?

A: 標準では TCP 465 番ポートを使用します。

A: 標準では TCP 465 番ポートを使用します。

Q: SMTPS を導入すると SPF/DKIM/DMARC の設定も変わりますか?

A: いいえ。SMTPS は通信経路の暗号化方式であり、送信ドメイン認証(SPF・DKIM・DMARC)の DNS レコード設定には影響しません。

A: いいえ。SMTPS は通信経路の暗号化方式であり、送信ドメイン認証(SPF・DKIM・DMARC)の DNS レコード設定には影響しません。

関連キーワード: SMTPS, STARTTLS, TLS, SMTP, 暗号化

設問3:〔送信対応の設定内容についての検討〕について答えよ。

(1)本文中の下線①のFQDNを解答群の中から選び、記号で答えよ。

解答群

ア:rsa-sha256._dkim.z-sha.co.jp

イ:rsa-sha256._domainkey.z-sha.co.jp

ウ:z2024._dkim.z-sha.co.jp

エ:z2024._domainkey.z-sha.co.jp

オ:z2024.z-sha.co.jp

模範解答

エ

解説

解答の論理構成

- DKIMレコードは“セレクタ”+“_domainkey”+“ドメイン名”で構成したFQDNを名前にします。これは DKIM の仕様(RFC 6376)で定められています。

- 【問題文】表6にはタグの内容が示され、

・タグ“s”の内容:z2024

・タグ“d”の内容:z-sha.co.jp

と記載されています。 - したがって、FQDN は

z2024(セレクタ) + ._domainkey. + z-sha.co.jp(ドメイン名)

⇒ z2024._domainkey.z-sha.co.jp - 解答群と照合すると、該当するのは「エ:z2024._domainkey.z-sha.co.jp」であり、これが①で求められるFQDNです。

誤りやすいポイント

- “a”タグの値 rsa-sha256 をセレクタと誤認し、rsa-sha256._domainkey... を選んでしまう。

- _domainkey を付けずに z2024.z-sha.co.jp を選択してしまう。

- _dkim という誤ったラベルを付けてしまう(DKIM では _domainkey が正しい)。

- セレクタとドメイン名の順序を逆に書き、z-sha.co.jp.z2024._domainkey などと混乱する。

FAQ

Q: “a=rsa-sha256” が示すものは何ですか?

A: 署名アルゴリズム(RSA かつ SHA-256)です。セレクタではないため、FQDN には使用しません。

A: 署名アルゴリズム(RSA かつ SHA-256)です。セレクタではないため、FQDN には使用しません。

Q: _domainkey を含める理由は?

A: 受信側が DKIM 用レコードだと分かるようにするための名前空間で、RFC で必須とされています。

A: 受信側が DKIM 用レコードだと分かるようにするための名前空間で、RFC で必須とされています。

Q: セレクタは自由に決めてもよいのですか?

A: はい。運用者が管理しやすい任意の文字列で構いませんが、レコード名とヘッダーの s= が一致している必要があります。

A: はい。運用者が管理しやすい任意の文字列で構いませんが、レコード名とヘッダーの s= が一致している必要があります。

関連キーワード: DKIM, セレクタ、FQDN, DNSレコード、電子署名

設問3:〔送信対応の設定内容についての検討〕について答えよ。

(2)図4中のdに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:accept

イ:none

ウ:quarantine

エ:receive

オ:reject

模範解答

d:イ

解説

解答の論理構成

- 図4にはDMARCレコードとして

v=DMARC1; p=d; rua=mailto:rua-report@z-sha.co.jp

が示されています。p=タグは送信ドメインが受信側に要請する処理方針(ポリシー)を指定します。 - 【問題文】「Mail-Step1」の記述に

「送信対応では、DMARCポリシーを、特定のアクションを要求しないこととし、メールを受信してもらう。」

とあります。

すなわち“ブロックも隔離も指示せず、統計レポートのみ要求する”状態です。 - DMARCで“特定のアクションを要求しない”場合に設定する値は RFC 7489 で定義された none です。

選択肢では

イ:none

が該当します。

よって d に入る字句は イ です。

誤りやすいポイント

- 「メールを受信してもらう」という文言を「受信=accept/receive」と誤読しやすいですが、DMARCの正式なポリシー値に accept や receive は存在しません。

- quarantine と reject は隔離・拒否を指示する値で、Mail-Step1 の方針と逆です。

- SPF・DKIMが整備されていても、DMARCポリシーが none の場合は実質的なブロック効果がないことを混同しがちです。

FAQ

Q: none と設定した場合でもDMARC認証は実行されますか?

A: はい。受信側はSPF・DKIM結果を照合してDMARC認証を行い、結果をレポートしますが、隔離や拒否を強制しません。

A: はい。受信側はSPF・DKIM結果を照合してDMARC認証を行い、結果をレポートしますが、隔離や拒否を強制しません。

Q: いつ quarantine や reject に変更すべきでしょうか?

A: 本問のMail-Step3のように、自組織で送信経路が安定し「正当なメールが失敗しない」ことをDMARCレポートで確認した後、段階的に強化するのが推奨されます。

A: 本問のMail-Step3のように、自組織で送信経路が安定し「正当なメールが失敗しない」ことをDMARCレポートで確認した後、段階的に強化するのが推奨されます。

Q: p=none でも迷惑メール対策の効果はありますか?

A: ブロック効果はありませんが、報告レポートからなりすまし状況を把握でき、後続の quarantine/reject 移行準備に必須です。

A: ブロック効果はありませんが、報告レポートからなりすまし状況を把握でき、後続の quarantine/reject 移行準備に必須です。

関連キーワード: DMARC, ポリシー、SPF, DKIM, メール認証

設問4:〔A社ドメイン名の契約についての検討〕について答えよ。

(1)表7中の下線②について、攻撃の方法を具体的に答えよ。

模範解答

ソフトウェア修正プログラムに見せかけたマルウェアをダウンロードさせる。

解説

解答の論理構成

- 【問題文】では、A‐Webサイトが「自社製の工作機械管理用アプリケーションプログラムとそのソフトウェア修正プログラム」を公開していると明記されています。

- さらに表7の下線②は、第三者がA‐Webサイトを見た目だけ同じにしつつ「顧客に影響を及ぼす攻撃」を行う場面です。

- ドメイン名が本物と同じで見た目も変わらなければ、顧客は正規サイトと誤認してダウンロードを実行します。

- 書き換えやすいポイントは「ソフトウェア修正プログラム」のリンクであり、マルウェアへ置き換えても表面的には気付きにくい構成です。

- したがって、具体的な攻撃方法として「ソフトウェア修正プログラムに見せかけたマルウェアをダウンロードさせる」が妥当となります。

誤りやすいポイント

- フィッシングメールと混同し、Webではなくメール経由の攻撃と答えてしまう。

- 「ダウンロード」ではなく「情報改ざん」とだけ書き、顧客にどんな実害が及ぶかを示せず減点になる。

- A社側への影響(情報漏えいなど)を中心に書き、設問が求める「顧客に影響」を外してしまう。

FAQ

Q: 攻撃対象はなぜ「ソフトウェア修正プログラム」なのですか?

A: 問題文で最も顧客がクリックしやすい実行ファイルがこれだからです。内容を改ざんすると顧客側PCにマルウェアを送り込めます。

A: 問題文で最も顧客がクリックしやすい実行ファイルがこれだからです。内容を改ざんすると顧客側PCにマルウェアを送り込めます。

Q: 単にWebページを書き換えるだけでは不十分ですか?

A: 見た目を変えずにマルウェアを仕込むことで顧客の端末に直接被害が及び、「顧客に影響」という設問条件を満たします。

A: 見た目を変えずにマルウェアを仕込むことで顧客の端末に直接被害が及び、「顧客に影響」という設問条件を満たします。

Q: なぜ表7②はドメイン契約継続の判断材料になるのですか?

A: 契約を解約すると第三者が同じドメインで偽サイトを立ち上げ、このようなマルウェア配布が現実に可能になるからです。

A: 契約を解約すると第三者が同じドメインで偽サイトを立ち上げ、このようなマルウェア配布が現実に可能になるからです。

関連キーワード: フィッシングサイト、マルウェア、ドメイン乗っ取り、ダウンロード偽装、コンテンツ改ざん

設問4:〔A社ドメイン名の契約についての検討〕について答えよ。

(2)表7中の下線③について、受信するメールの内容及び続きの攻撃の例を具体的に答えよ。

模範解答

メール:社外サービスのパスワード再設定画面のURLが書かれたメール

攻撃:任意のパスワードを設定し、アカウントを乗っ取る。

解説

解答の論理構成

-

事の発端

問題文には、 「従業員が業務で用いる社外サービスがあり、メールでの連絡先として、A社ドメイン名のメールアドレスを登録していたとする。」

とあります。つまり、社外サービスの「連絡先=本人確認先」が旧ドメインのまま残っている状況です。 -

A社ドメイン名を第三者が取得した場合の結果

同じく問題文の③下線部

「第三者が、社外サービスからA社ドメイン名のメールアドレスへのメールを受信し、そのメールを使って続きの攻撃を行う」

によって、攻撃者は“本人用”の通知メールを合法的に受信できてしまいます。 -

社外サービスが送りがちなメール内容を想定

社外サービスが本人確認やアカウント管理のために送る代表的なメールは「パスワード再設定用URL」付きメールです。これはリンクをクリックした人がパスワードを変更できる仕様になっています。 -

受信メールの内容と攻撃シナリオ

以上を踏まえると、 • 受信するメールの内容:社外サービスから送信される「パスワード再設定画面へのURL」が記載されたメール

• 続きの攻撃:攻撃者がそのURLを開き「任意のパスワードを設定」→正規従業員になりすまし「アカウントを乗っ取る」

が最も直接的で重大な被害に結びつきます。これが模範解答の根拠です。

誤りやすいポイント

- 「確認コード」「通知メール」などを答えても抽象的過ぎると減点されやすいです。URLが書かれており、クリックで即変更できるメールを明示する必要があります。

- 攻撃内容を「不正ログイン」だけで止めると、メールの内容との因果が弱く加点されにくいです。URL→パスワード変更→乗っ取りという手順を具体的に書きましょう。

- フィッシングサイトへの誘導と混同しないよう注意します。本設問は“第三者が正規メールを受信する”ケースであり、偽サイトを作る話ではありません。

FAQ

Q:「本人確認コード」でも良いですか?

A: 不適切ではありませんが、最も典型的かつ深刻なケースとして「パスワード再設定URL」を示す方が採点基準に合致します。

A: 不適切ではありませんが、最も典型的かつ深刻なケースとして「パスワード再設定URL」を示す方が採点基準に合致します。

Q: 攻撃は「情報窃取」や「データ改ざん」と書いても大丈夫?

A: 目的は色々考えられますが、本設問は“受信したメールを使った続きの攻撃”を聞いています。URLを使って「任意のパスワードを設定しアカウント乗っ取り」と書くことでメール内容との対応が明確になります。

A: 目的は色々考えられますが、本設問は“受信したメールを使った続きの攻撃”を聞いています。URLを使って「任意のパスワードを設定しアカウント乗っ取り」と書くことでメール内容との対応が明確になります。

Q: 旧ドメインを解約しない運用でもメールは来ますか?

A: A社が契約を継続すれば第三者は取得できず、本設問③のリスクは回避できます。問題文でも契約継続を選択しています。

A: A社が契約を継続すれば第三者は取得できず、本設問③のリスクは回避できます。問題文でも契約継続を選択しています。

関連キーワード: ドメイン乗っ取り、パスワードリセット、アカウント乗っ取り、メール認証、なりすまし

設問4:〔A社ドメイン名の契約についての検討〕について答えよ。

(3)図5中のeに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:-all

イ:?all

ウ:block

エ:deny

オ:refuse

模範解答

e:ア

解説

解答の論理構成

- 【問題文】では、Mail-Step4 の後に

「・DMARCの受信対応を行った組織がA社ドメイン名からのメールを拒否できるようにする。」

と明記されています。すなわち、A社ドメイン名を名乗る “すべて” のメールを不正と宣言し、受信側が確実に拒否できる状態を作ることが目的です。 - その手段として「A社ドメイン名について、SPFレコードを図5のように設定する。」とし、図5は

「v=spf1 e」

だけを公開する形になっています。ここに許可する送信元を一切記述しないことで、ドメイン所有者自身が「正当な送信元は存在しない」と表明する意図であることが読み取れます。 - SPF で「正当な送信元は存在しない」と宣言する書き方は、-all(hard‐fail)です。RFC 7208 において -all は「マッチしない場合は fail とし、受信側は拒否してよい」意思表示であると定義されています。

- よって e には -all を入れ、「v=spf1 -all」とするのが要件を満たします。

- 解答群の中で -all に一致するのは「ア」です。

誤りやすいポイント

- ?all を選ぶと「認証結果は neutral(判断保留)」となり、受信側は拒否しないため目的を達成できません。

- SPF では block、deny、refuse といったキーワードは存在しません。類似語に惑わされないようにしましょう。

- 「メールを受信しないようにしたい=MX レコードを削除すれば十分」と誤解しがちですが、MX がなくてもエンベロープ From で詐称メールは送信できます。DMARC/SPF で陽に “拒否してよい” と示すことが必要です。

FAQ

Q: ~all(soft‐fail)では駄目なのでしょうか?

A: soft‐fail は「基本は失敗だが慎重に扱ってほしい」という弱い意思表示です。受信側の実装によっては配送を許可することがあるため、本設問の“拒否できるようにする”要件を満たしません。

A: soft‐fail は「基本は失敗だが慎重に扱ってほしい」という弱い意思表示です。受信側の実装によっては配送を許可することがあるため、本設問の“拒否できるようにする”要件を満たしません。

Q: MX レコードがなくても SPF は必要ですか?

A: 必要です。送信側が勝手に A社ドメイン名をエンベロープ From に設定して送るケースを抑止するのが SPF の役割だからです。

A: 必要です。送信側が勝手に A社ドメイン名をエンベロープ From に設定して送るケースを抑止するのが SPF の役割だからです。

Q: DKIM レコードを置かないのは問題になりませんか?

A: 本ドメインではそもそもメールを送らない方針なので、公開鍵を設置して署名検証を許可する必要がありません。SPF と DMARC だけで十分です。

A: 本ドメインではそもそもメールを送らない方針なので、公開鍵を設置して署名検証を許可する必要がありません。SPF と DMARC だけで十分です。

関連キーワード: SPF, DMARC, ハードフェイル、DNSレコード、メール詐称対策

設問5:〔Uサービスへの移行の見直し〕について答えよ。

(1)本文中の下線④について、見直しの内容を具体的に答えよ。

模範解答

SPFレコードに、Tサービスのメール送信元IPアドレスを追加する。

解説

解答の論理構成

- 課題の発生箇所

- Mail-Step3 以降は「送信対応のDMARCポリシーを隔離に変更し、その6か月後、拒否に変更する。」とあり、SPFかDKIMどちらも失敗するとメールは隔離/拒否されます。

- 一斉配信メールの仕様

- 図6より、Tサービスは「Fromは、サービス契約者が所属する組織が保有するドメイン名を用いたメールアドレスだけを設定できる。」つまりz-sha.co.jpを使用します。

- しかし送信自体は Tサービスの SMTP サーバから行われるため、現在登録済みの SPF 送信元(IPアドレスや include)には含まれていません。

- 見直し対象の指示

- 下線④ 「表3の項番3での登録内容を見直す」とある。表3 項番3は「DMARCレコード、SPFレコード及びDKIMレコードをSサービスに登録する。」です。

- DMARC・DKIMは変更不要でも、SPFは送信元の IP/ドメインを列挙しておく必要があります。

- 結論

- 受信側で SPF 認証を成功させるため、「SPFレコードに、Tサービスのメール送信元IPアドレスを追加する。」という対策になります。

誤りやすいポイント

- DKIM で解決と誤解する

Tサービスが DKIM 署名を付与する保証は問題文にないため、SPF を優先すべきです。 - DMARC ポリシー自体を緩めるという誤答

ポリシーを変えると全体のセキュリティ水準が低下してしまいます。送信元を正しく列挙する方が適切です。 - include の書式ミス

SPF に IP を列挙するか、include:example.com を使うかは Tサービスの提供仕様に従います。書式が誤ると“PermError”になります。

FAQ

Q: SPF と DKIM のどちらを修正しても良いのですか?

A: 図6には DKIM 署名の有無が示されていないため、確実に設定できる SPF を修正します。

A: 図6には DKIM 署名の有無が示されていないため、確実に設定できる SPF を修正します。

Q: DMARC ポリシーを「none」に戻せば配信できますか?

A: はい、技術的には可能ですが Mail-Step3 以降の運用方針と矛盾し、なりすまし対策が甘くなるため不適切です。

A: はい、技術的には可能ですが Mail-Step3 以降の運用方針と矛盾し、なりすまし対策が甘くなるため不適切です。

Q: SPF へ送信元追加は IP と include のどちらを選ぶべき?

A: Tサービスが公開している推奨方法に合わせます。複数 IP が変動する場合は include を採用することが多いです。

A: Tサービスが公開している推奨方法に合わせます。複数 IP が変動する場合は include を採用することが多いです。

関連キーワード: SPF, DMARC, エンベロープFrom, 送信ドメイン認証、一斉配信

設問5:〔Uサービスへの移行の見直し〕について答えよ。

(2)図8中の下線⑤について、SPFによる認証に失敗する理由及びDKIMによる認証に失敗する理由をそれぞれ、Sサービスへの登録内容とYサービスの仕様を含めて、具体的に答えよ。

模範解答

SPF:SPFレコードにYサービスの情報が登録されていないのに、メールがYサービスから送られる。

DKIM:DKIMレコードのhタグにSubjectが含まれているのに、YサービスでメールのSubjectが変わる。

解説

解答の論理構成

-

SPF 判定の流れ

- 受信側はエンベロープ From のドメイン名に対して SPF レコードを問い合わせる。

- 図8の⑤のケースでは「ヘッダーFrom設定1」を使うので、エンベロープ From/ヘッダー From ともにドメイン名は「z-sha.co.jp」のままです。

- 「表3 送信対応方針」の項番3には

「DMARCレコード … SPFレコード及びDKIMキー・レコード(以下、DKIMレコードという)をSサービスに登録する。」

とあり、権威 DNS は「Sサービス」です。 - しかし SPF レコードに登録した送信経路は、U 社のメールサーバだけであり、メーリングリストを提供する「Yサービス」の IP/ include 句は登録していません。

これは図7で「メールサービス事業者であるY社のサービス(以下、Yサービスという)を利用する計画」と記載されているとおりです。 - そのため “z-sha.co.jp” の SPF レコードには Y 社の送信ホストが含まれず、Y サービスから送られたメールは SPF で Fail になります。

-

DKIM 判定の流れ

- U サービスが送信時に付与する DKIM 署名の h タグは、表6に

「h From:To:Subject:Date:Message-ID:MIME-Version」

と明示されています。Subject ヘッダーも署名対象です。 - 図7の仕様(5)では、Subject設定2を選ぶと

「Subject設定2:メーリングリスト宛てに送信されたメールのSubjectにメールの通番情報を付加する。」

とあり、Y サービスが Subject を書き換えます。 - Y サービスは(8)で「ARCには、対応していない。」と明記されており、再署名もしないので DKIM-Signature は送信元(U サービス)が付けたままになります。

- したがって受信側が検証する際、署名時とは異なる Subject になっているためハッシュが一致せず DKIM は Fail になります。

- U サービスが送信時に付与する DKIM 署名の h タグは、表6に

誤りやすいポイント

- SPF =「送信元 IP とドメインのひも付け」と理解せず、ヘッダー From に Y 社のドメインを使わなければ問題ないと誤解する。

- DKIM は本文だけを保護すると勘違いし、Subject の書き換えでも失敗することに気付かない。

- Y サービスが ARC や再署名を行わない点を読み落とし、DKIM が通ると思い込む。

FAQ

Q: SPF レコードに include:y-service.example を追加すれば問題は解決しますか?

A: はい。Y サービスの公開している SPF エントリを include するか、送信ホストの IP 範囲を直接記述すれば SPF は Pass になります。

A: はい。Y サービスの公開している SPF エントリを include するか、送信ホストの IP 範囲を直接記述すれば SPF は Pass になります。

Q: Subject を変更しても ARC に対応していれば DKIM は通りますか?

A: ARC は「元の認証結果を引き継ぐ」仕組みなので、ARC を正しく付与すれば DKIM Fail が最終的に致命的にならないケースもあります。しかし本設問の Y サービスは「ARCには、対応していない。」ため効果はありません。

A: ARC は「元の認証結果を引き継ぐ」仕組みなので、ARC を正しく付与すれば DKIM Fail が最終的に致命的にならないケースもあります。しかし本設問の Y サービスは「ARCには、対応していない。」ため効果はありません。

Q: ヘッダーFrom設定2を使えば SPF・DKIM は通りますか?

A: ドメイン名が Y 社のものに変わるため SPF/DKIM は Y 社側で Pass させられますが、Z 社のメールと判定できなくなるため「用いるべきではない」と図8で指摘されています。

A: ドメイン名が Y 社のものに変わるため SPF/DKIM は Y 社側で Pass させられますが、Z 社のメールと判定できなくなるため「用いるべきではない」と図8で指摘されています。

関連キーワード: SPF, DKIM, DNSレコード、メーリングリスト、ヘッダー改変