応用情報技術者 2009年 春期 午後 問09

ファイアウォールの設定に関する次の記述を読んで、設問1〜4に答えよ。

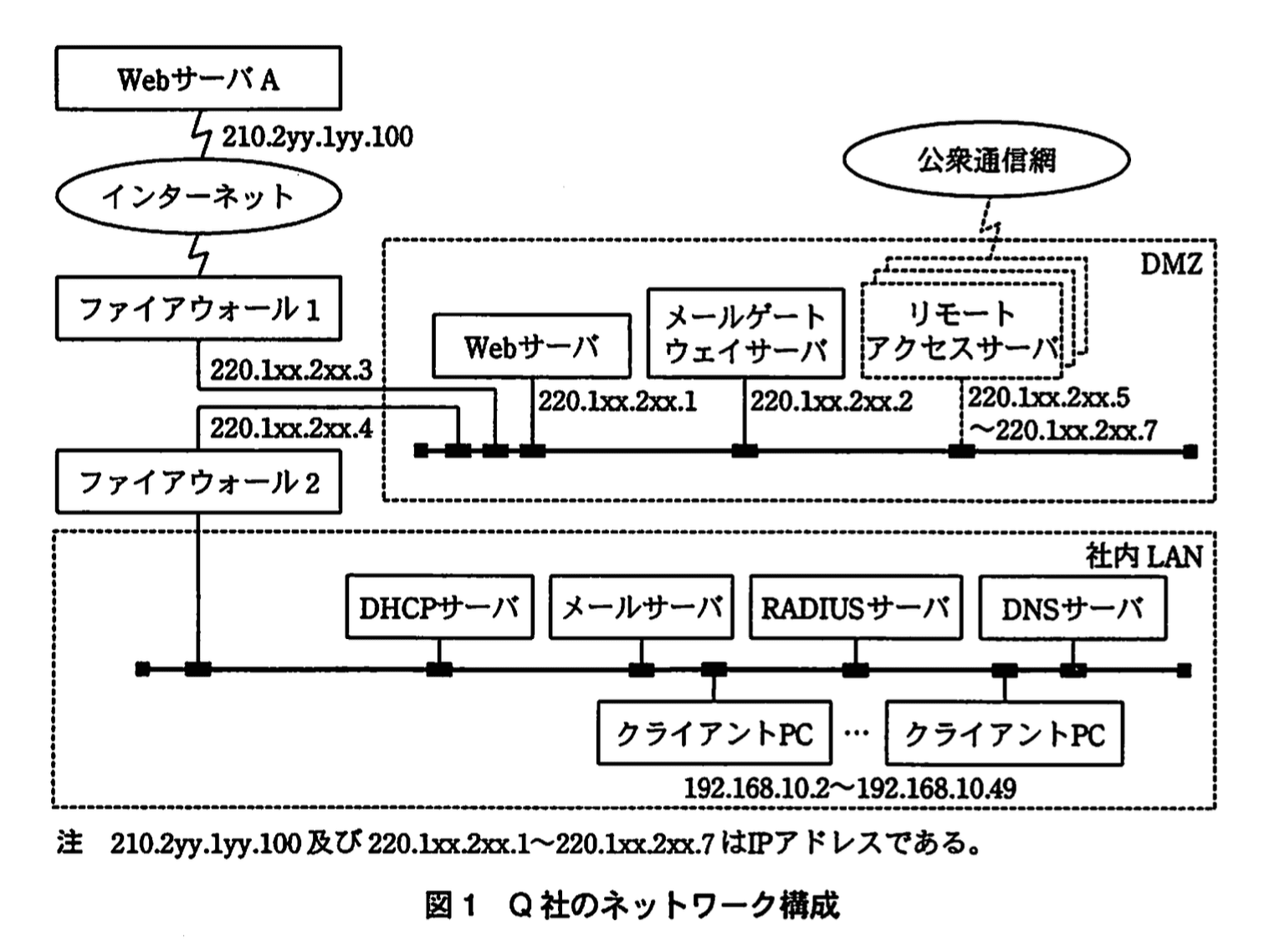

Q社のネットワーク構成を図1に示す。なお、図中のリモートアクセスサーバは、現在はまだ設置されていない。また、WebサーバAは、外部のサーバである。

Q社では、次の情報セキュリティポリシに基づいて、ファイアウォールの設定などを行っている。

〔情報セキュリティポリシ〕

・インターネットからは、自社のWebサーバ及びメールゲートウェイサーバあての通信のほか、社内LANからインターネット上のWebサーバを参照したときの応答の通信を通過させる。

・社内LANからは、電子メールを送受信するための通信及びインターネット上のWebサイトを参照するための通信だけを許可する。

・インターネットへ送信する電子メールは、メールサーバからメールゲートウェイサーバを経由して送信される。また、インターネットから受信した電子メールはメールゲートウェイサーバを経由し、直ちにメールサーバに転送される。

・ファイアウォール1及び2のアクセスログを毎日チェックし、異常なアクセスがあれば、その対応策を検討するとともに、ファイアウォールの設定変更などを行う。

ファイアウォール1及び2における通信制御のための設定は、次のとおりである。

〔ファイアウォール1の設定〕

(1) 静的パケットフィルタリング機能

インターネットからaへの通信、及び社内LANからインターネットへの通信は、いずれも送信元IPアドレス、送信先ポート番号及びプロトコルを参照して、アクセスを制御している。また、bから社内LANへの通信は、次の動的パケットフィルタリング機能によって通過させるもの以外、すべて遮断する。

(2) 動的パケットフィルタリング機能

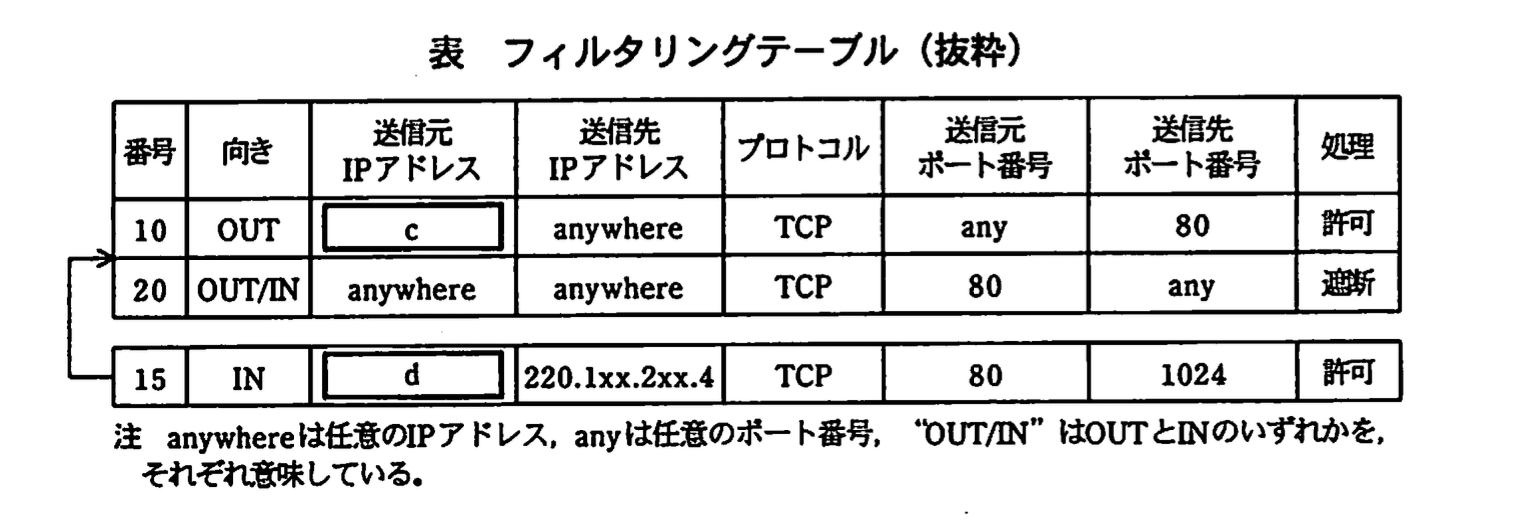

社内LAN上のクライアントPCから、TCPを使ったインターネット上のWebサイト参照に関しては、フィルタリングテーブルが表のように設定されている。クライアントPCから図1のWebサーバAを参照した際の応答のパケットを通過させるために、例えばクライアントPC(192.168.10.5)からフィルタリングテーブルの行番号10によって許可されるパケットを送信すると、動的パケットフィルタリング機能では行番号10と行番号20の間に行番号15の行を挿入する。行番号15の行は、TCPセッションの終了パケット受信後に削除する。

(3) ステートフルインスペクション機能

社内LANからインターネット上のサイトを参照したときの応答のパケットを通過させる際に、パケットの順番を管理するTCPヘッダのシーケンス番号の妥当性を確認して通過させる。これによって、eの脅威からネットワークを防御する。

〔ファイアウォール2の設定〕

(1) 静的パケットフィルタリング機能

メールゲートウェイサーバとメールサーバ間の通信は、双方向とも許可する。

それ以外の通信は、f及びDMZ上のサーバからgへは、次の動的パケットフィルタリング機能によって通過させるもの以外、すべて遮断し、gからは、いずれも送信先IPアドレス、送信先ポート番号及びプロトコルを参照して許可するか遮断するかを決定する。

(2) 動的パケットフィルタリング機能

ファイアウォール1の設定と同様の設定を適用する。

(3)IPアドレスの変換機能

社内LANからインターネットへの同時複数通信を可能にするために、NATを利用して、プライベートIPアドレスからグローバルIPアドレスへ変換する。これは、グローバルIPアドレス数の不足を解消するとともに、hという効果も実現している。

〔アクセスログの監視記録〕

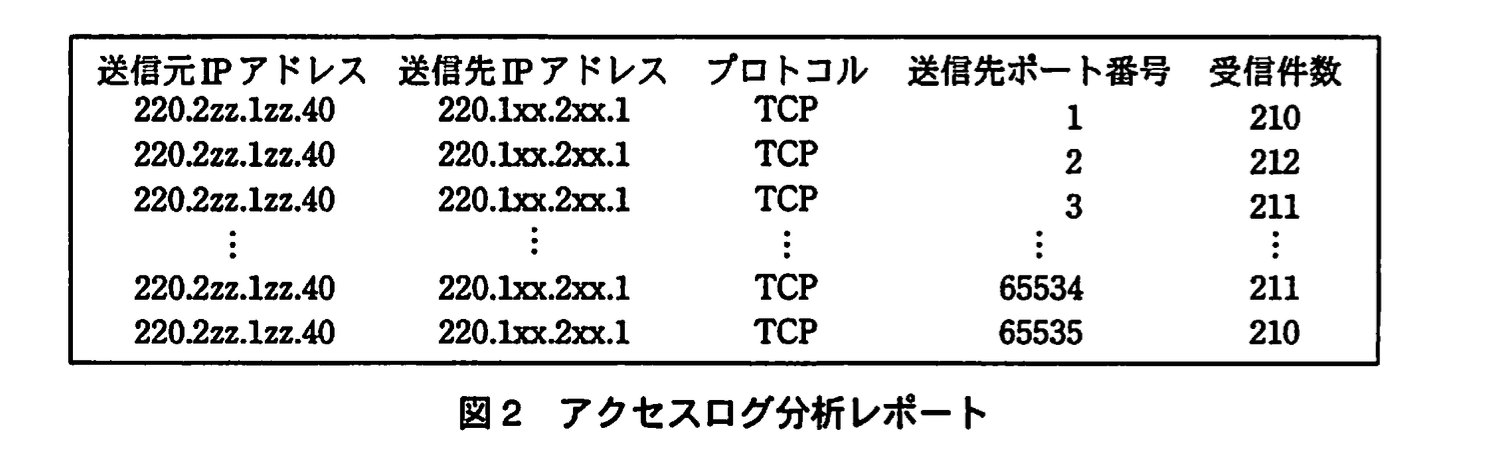

アクセスログを基に、ある日にファイアウォール1で遮断された通信を送信元IPアドレス別に分析し、図2のようなレポートを作成した。この結果から、iの危険性が認められるので、ファイアウォールの設定を見直した。

〔携帯電話を経由したリモートアクセス接続計画〕

Q社では、営業活動の効率を上げるために、営業員にノート PCを携帯させ、携帯電話を経由して社内 LAN にアクセスできる環境を構築することを計画している。その際のセキュリティ対策は、次のとおりである。

・複数の営業員からの同時接続を可能にするために、ダイヤルアップ接続に利用するリモートアクセスサーバを DMZ に 3 台設置する。同サーバには認証機能をもたせず、社内 LAN に設置されているjで認証を行う。これによって、認証情報の安全性を確保するとともに、kを可能にする。

・ファイアウォール 2 では、リモートアクセスサーバとj及びリモートアクセスを許可された社内 LAN 上のサーバとの通信を許可するように、パケットフィルタリングの設定を追加する。

設問1:

本文中のa、b、f、gに入れる適切な字句を解答群の中から選び、記号で答えよ。解答は重複して選んでもよい。

解答群

ア:DMZ

イ:インターネット

ウ:社内LAN

模範解答

a:ア

b:イ

f:イ

g:ウ

解説

解答の論理構成

-

a の判定

・【問題文】には「インターネットからaへの通信」とあります。

・図1では、インターネット側の次に位置するのは DMZ 内の「Webサーバ」「メールゲートウェイサーバ」などです。

⇒ インターネットの直接の宛先は DMZ。よって a=「ア:DMZ」。 -

b の判定

・同じ段落に「また、bから社内LANへの通信は、…すべて遮断する。」とあります。

・ファイアウォール1はインターネットとDMZの境界装置なので、社内LANに直接到達し得る発信元はインターネットしかありません。

⇒ b=「イ:インターネット」。 -

f と g の判定

・ファイアウォール2の説明では「それ以外の通信は、f及びDMZ上のサーバからgへは、…すべて遮断し」とあります。

・ファイアウォール2は DMZ と社内LAN の境界に設置されています。

‐ 発信元(f)はインターネット経由パケットも DMZ を経由して到着しますが、記述中で DMZ 上のサーバと併記されているため「インターネット」に合致します。

‐ 宛先(g)は DMZ の内側、すなわち社内LAN です。

⇒ f=「イ:インターネット」、g=「ウ:社内LAN」。 -

以上より

a:ア、b:イ、f:イ、g:ウ が導かれます。

誤りやすいポイント

- ファイアウォール1が「インターネットと社内LANを直接結んでいる」と思い込み、b を DMZ と誤答するケース。

- 「DMZ 上のサーバからgへは遮断」とあるため、f の存在を軽視し「DMZ」を重複選択してしまうミス。

- 図を見ず文章だけを追ってネットワーク位置関係を取り違えると、a と b を逆にしやすい。

FAQ

Q: DMZ 内部から社内LANへは全て遮断なので、f は不要では?

A: 説明文では DMZ 上のサーバと並列に「f」が列挙されています。DMZ 上の機器以外、つまりインターネット発のパケットも対象であることを示しているため「インターネット」を指定します。

A: 説明文では DMZ 上のサーバと並列に「f」が列挙されています。DMZ 上の機器以外、つまりインターネット発のパケットも対象であることを示しているため「インターネット」を指定します。

Q: ファイアウォール1が社内LANを意識している記述は矛盾しないのですか?

A: 「bから社内LANへの通信を遮断」は、インターネット発のパケットが DMZ を通過しても最終的に社内LANに到達しないよう“最初の関門”として明示した表現です。技術的にはファイアウォール2でも遮断しますが、二重防御の方針と読み取れます。

A: 「bから社内LANへの通信を遮断」は、インターネット発のパケットが DMZ を通過しても最終的に社内LANに到達しないよう“最初の関門”として明示した表現です。技術的にはファイアウォール2でも遮断しますが、二重防御の方針と読み取れます。

Q: DMZ を経由しても送信元はインターネットになるのですか?

A: 送信元 IP アドレスが変換されていなければ論理的にはインターネット側のホストです。したがって「インターネット」扱いとするのが妥当です。

A: 送信元 IP アドレスが変換されていなければ論理的にはインターネット側のホストです。したがって「インターネット」扱いとするのが妥当です。

関連キーワード: DMZ, パケットフィルタリング, NAT, ステートフルインスペクション

設問2:

本文中のc、d、jに入れる適切な字句を答えよ。

なお、jには、図1中にあるサーバの名前が入る。

模範解答

c:220.1xx.2xx.4

d:210.2yy.1yy.100

j:RADIUSサーバ

解説

解答の論理構成

-

c の決定

- 表の行番号10は “OUT” 方向で “送信先ポート番号 80” を許可しています。これは「社内LAN上のクライアントPCから、TCPを使ったインターネット上のWebサイト参照」に対応します。

- しかしファイアウォール1が受け取る時点では、クライアントPCのプライベートIPアドレスはファイアウォール2でNAT変換済みです。

- 【問題文】「(3) IPアドレスの変換機能…NATを利用して、プライベートIPアドレスからグローバルIPアドレスへ変換する。」さらに図1でファイアウォール2のDMZ側インタフェースは “220.1xx.2xx.4” です。

- よって、ファイアウォール1が見る送信元IPアドレスは “220.1xx.2xx.4”。

- したがって c = 220.1xx.2xx.4。

-

d の決定

- 行番号15は動的に挿入される “IN” 方向の許可ルールで、行10の通信に対する応答パケットを通過させるためのものです。

- 応答を返すのは外部のWebサーバAですから、送信元IPアドレスはWebサーバAのアドレスになります。

- 【問題文】の注記には「210.2yy.1yy.100及び220.1xx.2xx.1〜220.1xx.2xx.7はIPアドレスである。」とあり、WebサーバAは外部にある旨が明記されています。

- よって d = 210.2yy.1yy.100。

-

j の決定

- リモートアクセス計画では「同サーバには認証機能をもたせず、社内LANに設置されているjで認証を行う」とあります。

- 図1には「RADIUSサーバ」が社内LAN側に設置されています。RADIUSはリモートアクセス用の集中認証プロトコルであり、記述とも合致します。

- したがって j = RADIUSサーバ。

誤りやすいポイント

- NATの視点の取り違え

ファイアウォール1が見る送信元は「変換後」のアドレスです。プライベートアドレス(192.168.10.x)を書いてしまうミスが頻発します。 - OUT/IN の向きの読み違え

行番号20は “OUT/IN” の両方に適用される遮断ルールです。ここを逆に解釈し、動的に挿入される行15の送信先・送信元を入れ違えるケースがあります。 - RADIUS と Active Directory などの混同

「社内に認証用サーバがある」とだけ読み取り、企業内でよく使われるディレクトリサービス名を書いてしまうミスに注意が必要です。

FAQ

Q: 行番号15の送信先ポートが “1024” になっているのはなぜですか?

A: クライアント側(NAT後は220.1xx.2xx.4)が動的に割り当てたエフェメラルポートの一例として “1024” が示されています。一般に1024以上のポートがクライアント側からサーバへ接続する際の送信元ポートになります。

A: クライアント側(NAT後は220.1xx.2xx.4)が動的に割り当てたエフェメラルポートの一例として “1024” が示されています。一般に1024以上のポートがクライアント側からサーバへ接続する際の送信元ポートになります。

Q: もし社内LANにグローバルIPを直接割り当てられるだけの余裕があった場合、c は変わりますか?

A: はい。NATを行わない構成なら、行番号10の送信元には各クライアントPCのグローバルIPを個別に列挙するか、“anywhere” として扱う設定になります。

A: はい。NATを行わない構成なら、行番号10の送信元には各クライアントPCのグローバルIPを個別に列挙するか、“anywhere” として扱う設定になります。

Q: RADIUSサーバをDMZに置かない理由は何ですか?

A: 認証情報(ID・パスワード、共有鍵など)をDMZに置くと攻撃範囲が広がり、漏えいリスクが高まります。内部ネットワークに置くことで保護を強めるとともに、社内他システムとの統合認証にも利用しやすくなります。

A: 認証情報(ID・パスワード、共有鍵など)をDMZに置くと攻撃範囲が広がり、漏えいリスクが高まります。内部ネットワークに置くことで保護を強めるとともに、社内他システムとの統合認証にも利用しやすくなります。

関連キーワード: NAT, ステートフルインスペクション, RADIUS, ポートスキャン

設問3:

本文中のhには、社内LANのセキュリティを維持するのに有効な機能に関する字句が、kには、jが果たすべき役割に関する字句がそれぞれ入る。hには入れる適切な字句を30字以内で、kに入れる適切な字句を20字以内で答えよ。

模範解答

h:社内LAN上にある機器のアドレス情報を隠ぺいする

k:認証情報の一元的な管理

解説

解答の論理構成

-

【問題文】の「IPアドレスの変換機能」では

「プライベートIPアドレスからグローバルIPアドレスへ変換する。これは、グローバルIPアドレス数の不足を解消するとともに、hという効果も実現している。」

と記載されています。NAT(Network Address Translation)は内部のプライベートアドレスを外部に公開しないため、結果として社内機器の IP アドレスを隠せます。したがって

h:社内LAN上にある機器のアドレス情報を隠ぺいする

が適切です。 -

「携帯電話を経由したリモートアクセス接続計画」では

「同サーバには認証機能をもたせず、社内 LAN に設置されているjで認証を行う。これによって、認証情報の安全性を確保するとともに、kを可能にする。」

とあります。図1には「RADIUSサーバ」が社内LANに配置されています。RADIUSは集中認証基盤であり、ユーザ名やパスワードを一元的に扱えるため運用効率・セキュリティが高まります。従って

k:認証情報の一元的な管理

となります。

誤りやすいポイント

- h を「セキュリティ向上」など抽象語で答えると減点対象です。NAT が持つ具体的効果「内部アドレスの隠ぺい」を明示する必要があります。

- k を「認証の集中化」とすると文意は近いものの、設問は「jが果たすべき役割」を求めています。役割=管理であると把握し「認証情報の一元的な管理」と書くのが安全です。

- j を TACACS+ や LDAP と混同するミス。図1に明記されている「RADIUSサーバ」を必ず参照しましょう。

FAQ

Q: NAT を使うだけでファイアウォール機能になるのですか?

A: NAT そのものはファイアウォールではありませんが、社内の IP アドレスを外部に知られにくくする副次的な防御効果があります。

A: NAT そのものはファイアウォールではありませんが、社内の IP アドレスを外部に知られにくくする副次的な防御効果があります。

Q: RADIUS で認証情報を一元管理すると、パスワード攻撃に弱くなりませんか?

A: 通信は暗号化(例:EAP-TLS)で保護でき、監査ログも集中するため、分散管理より脆弱性を低減できます。

A: 通信は暗号化(例:EAP-TLS)で保護でき、監査ログも集中するため、分散管理より脆弱性を低減できます。

Q: リモートアクセスサーバに認証機能を持たせない理由は?

A: DMZ 内のサーバを万一侵害されても認証情報が漏えいしないよう、信頼できる内部の RADIUS サーバでのみ認証を実施するためです。

A: DMZ 内のサーバを万一侵害されても認証情報が漏えいしないよう、信頼できる内部の RADIUS サーバでのみ認証を実施するためです。

関連キーワード: NAT, プライベートIPアドレス, アドレス隠蔽, RADIUS, 集中認証

設問4:

本文中のeとiに入れる攻撃手法を解答群の中から選び、記号で答えよ。

解答群

ア:IPスプーフィング

イ:SQLインジェクション

ウ:クロスサイトスクリプティング

エ:パスワードクラッキング

オ:ポートスキャン

模範解答

e:ア

i:オ

解説

解答の論理構成

-

e に入る攻撃手法

- 問題文には「パケットの順番を管理するTCPヘッダのシーケンス番号の妥当性を確認して通過させる。これによって、eの脅威からネットワークを防御する。」とあります。

- TCPのシーケンス番号を偽造してセッションを乗っ取る代表的な攻撃は「IPスプーフィング」です。シーケンス番号をチェックすることで、偽装パケットを拒否できるため整合します。

- よって e には「ア:IPスプーフィング」が入ります。

-

i に入る攻撃手法

- 問題文には「アクセスログを基に…図2のようなレポートを作成した。この結果から、iの危険性が認められる」と示されています。図2は、同一送信元IPから多数のTCPポートに接続を試みた記録を表しています。

- 連続または多数のポート番号に対して接続可否を調べる行為は「ポートスキャン」と呼ばれる典型的な探索行為です。

- したがって i は「オ:ポートスキャン」となります。

誤りやすいポイント

- シーケンス番号チェック=「セッションハイジャック対策」と連想し、別の用語を選んでしまう

IPスプーフィングは送信元IPを偽装したうえでシーケンス番号を推測する攻撃形態が多く、ここでは偽装パケット排除が主眼です。 - 図2で確認できるのは「多数のポートへの試行」であり、DoS と早合点しやすい

DoS は特定ポートへの大量通信が主で、ここではポートが分散している点が決め手です。 - SQLインジェクションやクロスサイトスクリプティングはアプリケーション層の脆弱性攻撃であり、ファイアウォールのパケットレベルの記述とは対応しません。

FAQ

Q: IPスプーフィングとセッションハイジャックは同じ意味ですか?

A: セッションハイジャックは「IPスプーフィング+シーケンス番号推測」によって通信を乗っ取る行為を指す場合が多いですが、IPスプーフィング自体は送信元IPを偽装する広義の手法です。問題文はシーケンス番号検証で「偽装パケット」を排除しているため、IPスプーフィング対策と判断します。

A: セッションハイジャックは「IPスプーフィング+シーケンス番号推測」によって通信を乗っ取る行為を指す場合が多いですが、IPスプーフィング自体は送信元IPを偽装する広義の手法です。問題文はシーケンス番号検証で「偽装パケット」を排除しているため、IPスプーフィング対策と判断します。

Q: ポートスキャンへの対策は遮断だけで十分ですか?

A: 基本はフィルタリングで不要な応答を返さない(ステルス化)ことですが、頻度や範囲を監視してブラックリスト化やIDS連携を行うとより効果的です。

A: 基本はフィルタリングで不要な応答を返さない(ステルス化)ことですが、頻度や範囲を監視してブラックリスト化やIDS連携を行うとより効果的です。

Q: ステートフルインスペクションと動的パケットフィルタリングは何が違いますか?

A: 動的パケットフィルタリングは通信開始パケットをトリガに一時的ルールを生成する機能、ステートフルインスペクションはそのうえでシーケンス番号やフラグ状態など通信状態も検証する機能です。問題文では両方を併用しています。

A: 動的パケットフィルタリングは通信開始パケットをトリガに一時的ルールを生成する機能、ステートフルインスペクションはそのうえでシーケンス番号やフラグ状態など通信状態も検証する機能です。問題文では両方を併用しています。

関連キーワード: IPスプーフィング, シーケンス番号, ステートフルインスペクション, ポートスキャン, パケットフィルタリング