応用情報技術者 2012年 春期 午後 問09

セキュリティインシデントへの対応に関する次の記述を読んで、設問1~4に答えよ。

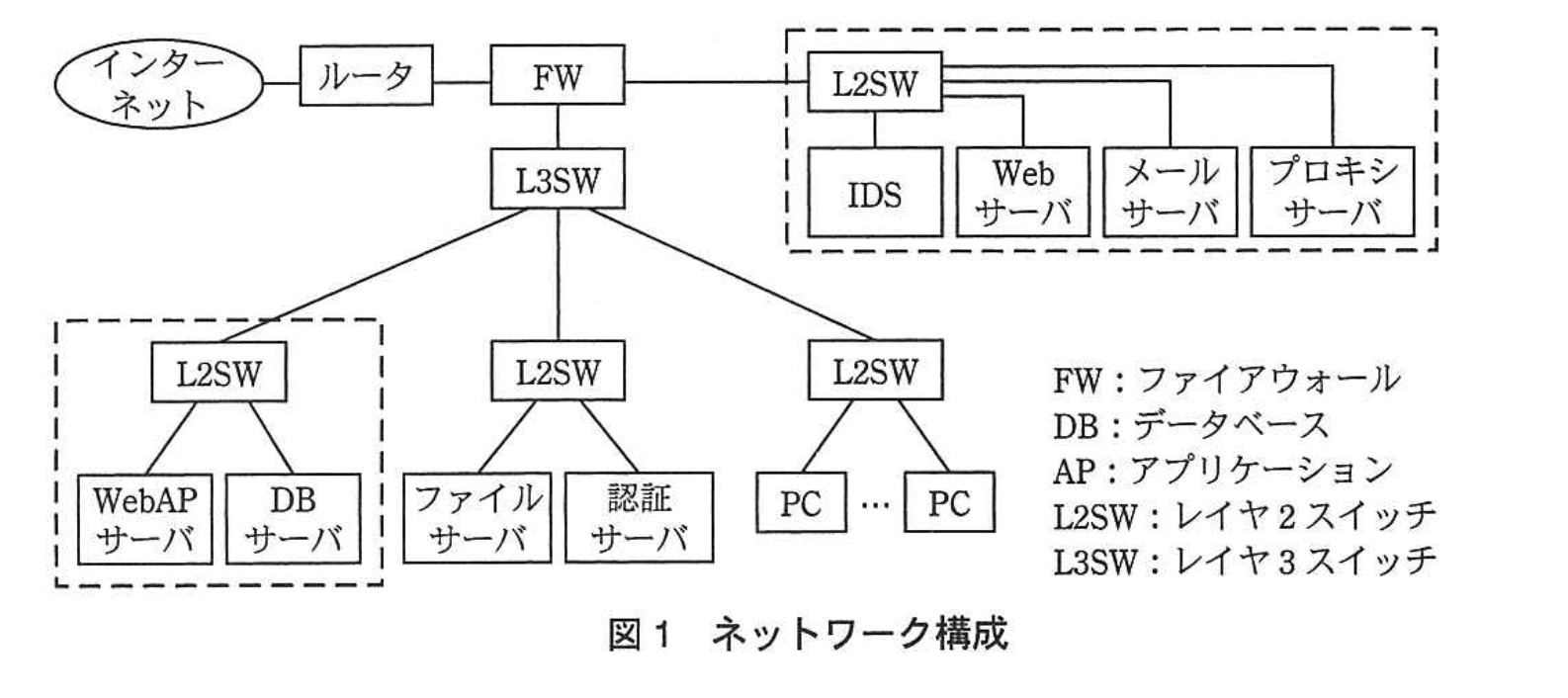

E社では、外部から自社ネットワークへの不正アクセスなどの脅威に備えて、社内LANとインターネットとの接続ポイントにファイアウォールを設置している。それに加えて、よりセキュリティ強度を高めるために、ネットワーク型侵入検知システム(以下、IDSという)を図1のように設置した。

〔インシデントの発生〕

IDSの稼働開始の翌日、情報システム部セキュリティ担当のF主任が業務終了後に帰宅しようとしたところ、IDSからのアラートに気付いた。すぐに、上司であるG課長に連絡し、対応を開始した。しかし、情報システム部では、インシデント発生時に、どのような関係部署や社外の関係機関に連絡すればよいかを文書化しておらず、連絡に漏れと遅れが生じた。

アラートへの対応はG課長とF主任が中心になって実施し、対応に必要な要員を確保するのに時間を要したが、結果的に大きな問題は生じなかった。今回の事態を重視した情報システム部のH部長は、インシデント発生から対応完了までの手順に問題がなかったかを検証するために、F主任が作成したインシデント報告書を精査するとともに、G課長やF主任など、当日対応に当たった関係者から詳しい状況を聴取した。

〔インシデント対応の整理〕

関係者から聴取した内容に基づいて、H部長は、今回のインシデントへの対応を、次の(1)〜(8)のように整理した。

(1) アラートの内容から、インターネット上の特定のサイトから自社のWebサーバに対する pingの発生頻度が高く、外部からの攻撃の疑いがあると判断した。その判断に基づいて、G課長とF主任が相談の上で、初動対応を次のように実施した。

まず、危機管理担当部署など、インシデントの発生を認識する必要のある自社の関連部署に連絡した。次に、対応手順を検討し、“発生した事案の確認”、“影響の内容と範囲の調査”、“インシデントの原因と発生要因の特定”、“対策の検討と実施”の順で行うこととした。

(2) 続いて、G課長は、アラートの内容から対応に必要となる要員を選定し、情報システム部のオペレーション室と参集するよう連絡を取ろうとした。しかし、全ての情報システムの機能やネットワーク構成、及びシステム間での機能やデータの連携関係が詳細に把握できていなかったので、要員選定に非常に手間取った。

(3) 必要な要員の参集後、G課長の指示の下で各要員が手分けして、次の(4)〜(8)の作業を進めた。

(4) アラートの発生状況や意味について事実を確認し、情報を整理した。また、インシデント発生時の状況を示す記録として、各サーバへのログイン状況、外部とのネットワーク通信状況、各サーバのプロセスの稼働状況に関する a をコピーした。

(5) 通常業務が終了した時間帯であったので、保守の連絡は行わずに、発生したインシデントとの関連が懸念されるネットワークセグメント(図1で、破線で囲った二つのセグメント)を、外部ネットワーク及び社内LANの他のセグメントから切断した。この点に関しては、残業をしていた部署から情報システム部の担当者にクレームがあった。

(6) インシデントによってもたらされた影響の有無とその内容・範囲を明確にするために、アラートに関連するログを調査し解析した。具体的には、サーバのシステムログからサーバへのログインやサーバ内のファイルへのアクセス状況を調査した。また、インシデントが検知されたネットワーク内の各サーバから外部に異常な通信がないかどうか、ファイアウォールとIDSのログを調査した。調査に当たっては、ログがbされたおそれがないかを事前に検証した。ログの解析作業において、各ログ間の前後関係がすぐには特定できず、作業に手間取った。

(7) ログの調査結果と各種設定値の確認結果に基づき、インシデントの原因と発生要因の特定を進めた。その際、IDSでトアノマリー検知におけるcがあり得ることを念頭においた。特定作業の結果、アラートが発生した原因は、E社の取引先が E社のWebサーバとの通信における応答時間を pingコマンドを使って測定する際に、pingコマンドのオプション項目を誤って指定したことによって、pingが短時間に大量に発信されたことであったと判断した。

(8) インシデントの原因調査と並行して、社外の関係機関への連絡を準備するよう要員に指示したが、インターネット上の他サイトは連絡の対象外とした。これは、E社のサーバがdに利用されたおそれが低いと判断したからである。

その後、インシデントの発生要因への対策、システムの復旧、再発防止策を実施した。

〔H 部長の意見〕

インシデント対応の経緯を整理した H 部長は、G課長に次のような指摘をして、対応手順を見直すよう指示した。

(1) インシデント発生時の連絡体制の整備について

・今回関係者への連絡が遅れたという事実への反省から、インシデント発生時に連絡すべき社内各部署の責任者、及び外部の機関を一覧にして連絡先を記載し、それを関係者に配布する。

・インシデントの内容や発生場所に応じて、eし、連絡先とともに文書化する。

(2) 対応手順の整理について

・一部の部署には影響があったが、対応手順に大きな問題はなかった。しかし、対応手順をその場で検討するのではなく、インシデントの内容や発生場所ごとに手順をあらかじめ想定して、それを文書化しておくべきである。

・「インシデント対応の整理」の(6)については、今回の対応ではやむを得なかったが、セキュリティに関する攻撃を受けたおそれがあるなどの限定された状況以外では、ネットワークの切断を実施すべきではない。まず、対応手順の実施によってインシデントの影響範囲を拡大させないこととともに、インシデントの原因・影響の調査に必要となる記録を消滅させないことや業務へ影響を及ぼさないという、二次的損害の防止を考慮して対応手順を実施すべきである。また、実施に当たっては、fを怠らないことも重要である。あわせて、意思決定プロセスや判断基準をあらかじめ制定しておくことも検討すべきである。

・今回の対応では、〔インシデント対応の整理〕の(6)のログの解析作業において、各ログ間の前後関係がすぐには特定できず、作業に手間取るという事象が発生した。①このための対策を実施すべきである。

設問1:

本文中のa~dに入れる適切な字句を解答群から選択し、記号で答えよ。

解答群

ア:SQLインジェクション攻撃

イ:改ざん

ウ:誤検知

エ:シグネチャ

オ:盗聴

カ:踏み台

キ:マッチング

ク:ログ

模範解答

a:ク

b:イ

c:ウ

d:カ

解説

解答の論理構成

以上より、解答は

a:ク b:イ c:ウ d:カ

a:ク b:イ c:ウ d:カ

誤りやすいポイント

- a を「エ:シグネチャ」と誤答

シグネチャは IDS が攻撃パターンを識別するためのルールであり、サーバ状況のコピーと文意が合いません。 - b を「オ:盗聴」と誤答

“盗聴されたログ” ではなく “ログが書き換えられた可能性” を議論しているので文脈が異なります。 - c を「キ:マッチング」と誤答

アノマリー検知では既知パターンとのマッチングではなく “正常と逸脱の差分” を評価します。 - d を「ア:SQLインジェクション攻撃」と誤答

自社サーバが攻撃の実行主体にされることを指すため、SQLi の被害者/加害者という文脈とは不整合です。

FAQ

Q: “ログの改ざん” はどの層で実施される可能性がありますか?

A: アプリケーション層での書換え、OS 権限取得後の直接編集、さらにはログ保管サーバへの不正アクセスなど、複数レイヤーが考えられます。

A: アプリケーション層での書換え、OS 権限取得後の直接編集、さらにはログ保管サーバへの不正アクセスなど、複数レイヤーが考えられます。

Q: アノマリー型 IDS の「誤検知」を減らす施策は?

A: 学習期間を十分に取り正常トラフィックのベースラインを精緻化すること、相関分析やシグネチャ型とのハイブリッド運用が有効です。

A: 学習期間を十分に取り正常トラフィックのベースラインを精緻化すること、相関分析やシグネチャ型とのハイブリッド運用が有効です。

Q: 自社サーバが「踏み台」に使われたかどうかはどこを確認しますか?

A: 発信元が自社 IP である大量通信の有無、同一時間帯に外向きへ開いたセッション数、スパムメールや DoS パケットの送信ログなどを重点的に確認します。

A: 発信元が自社 IP である大量通信の有無、同一時間帯に外向きへ開いたセッション数、スパムメールや DoS パケットの送信ログなどを重点的に確認します。

関連キーワード: IDS, ログ管理, アノマリー検知, 改ざん防止, 踏み台攻撃

設問2:

本文中のeに入れる適切な字句を20字以内で答えよ。

模範解答

e:招集すべき要員をあらかじめ選定

解説

解答の論理構成

- 問題は、H 部長が G 課長に示した改善指示の一文

「インシデントの内容や発生場所に応じて、eし、連絡先とともに文書化する。」

の e を補うものです。 - 直前の指摘では

「今回関係者への連絡が遅れたという事実への反省から、インシデント発生時に連絡すべき社内各部署の責任者、及び外部の機関を一覧にして連絡先を記載し…」

と“誰に連絡するか”をリスト化する必要性を述べています。 - 一方、インシデント対応の整理 (2) では

「アラートの内容から対応に必要となる要員を選定し…要員選定に非常に手間取った。」

とあり、“誰を招集するか”を決めきれず遅延したことが問題でした。 - したがって、後段の改善指示は「インシデントの内容や発生場所」に応じて

“あらかじめ招集要員を決めておく”ことを求めていると論理的に導けます。 - よって e には

「招集すべき要員をあらかじめ選定」

が入るのが最も適切です。

誤りやすいポイント

- 連絡先リスト作成(部署・機関)と要員選定(人・役割)を混同しやすい。

- 「要員を選定」の語を読み落とし、単に「対応手順を策定」などと書きがち。

- “あらかじめ”という予防的視点を抜かし、当日判断前提の表現にしてしまう。

FAQ

Q: 連絡体制と要員選定は別ものですか?

A: はい。連絡体制は「どこに連絡を入れるか」、要員選定は「誰が現場対応するか」です。本設問は後者に着目しています。

A: はい。連絡体制は「どこに連絡を入れるか」、要員選定は「誰が現場対応するか」です。本設問は後者に着目しています。

Q: “あらかじめ”を入れる理由は?

A: 事前に決めておかないと、問題文にあるように「要員選定に非常に手間取」り、初動が遅れる恐れがあるためです。

A: 事前に決めておかないと、問題文にあるように「要員選定に非常に手間取」り、初動が遅れる恐れがあるためです。

Q: “招集すべき要員”にはどんな役割が含まれますか?

A: ネットワーク担当、サーバ管理者、アプリ担当、広報、法務など、インシデント内容や規模に応じて必要な専門家を網羅します。

A: ネットワーク担当、サーバ管理者、アプリ担当、広報、法務など、インシデント内容や規模に応じて必要な専門家を網羅します。

関連キーワード: インシデント対応, 連絡体制, 要員管理, 初動対応

設問3:

本文中のfに入れる適切な字句を、〔インシデント対応の整理〕(5)で示された問題点を参考にして、30字以内で答えよ。

模範解答

f:影響を受けるおそれのある部署への事前連絡

解説

解答の論理構成

- H部長が示した要求

- 「また、実施に当たっては、fを怠らないことも重要である。」

──ここで求められているのは“ネットワーク切断”という強い対処を行う際に必須となる配慮です。

- 「また、実施に当たっては、fを怠らないことも重要である。」

- 切断時に発生した実害

- 「ネットワークセグメント…を…切断した。この点に関しては、残業をしていた部署から情報システム部の担当者にクレームがあった。」(「インシデント対応の整理」(5))

──切断により業務が中断し、関係部署に迷惑を掛けた事実が示されています。

- 「ネットワークセグメント…を…切断した。この点に関しては、残業をしていた部署から情報システム部の担当者にクレームがあった。」(「インシデント対応の整理」(5))

- H部長の狙い

- 同じ文脈で「二次的損害の防止を考慮して対応手順を実施すべきである。」と指摘しており、被害を受けるかもしれない部門に配慮しなさい、という趣旨が明確です。

- 以上の情報から導かれるf

- クレームが出た原因は“影響を受ける部署へ事前に連絡していなかった”こと。したがってfはそのまま「影響を受けるおそれのある部署への事前連絡」となります。

誤りやすいポイント

- 「利用部門への連絡」「関係部署への周知」など“事前”や“影響範囲”を明示しない表現。H部長は“怠らない”べき対象を限定しているので不十分です。

- 「切断前の影響範囲確認」と答えるミス。確認は当然必要ですが、文脈が求めるのは“連絡”です。

- 「事後報告」と取り違えるミス。クレーム発生の事実から事前対応の欠如が問題視されています。

FAQ

Q: 影響を受ける部署かどうかを即座に判断できない場合はどうすればよいですか?

A: 想定される影響範囲をあらかじめ文書化し、定型的な一斉連絡先リストを用意しておくことで対応を遅らせません。

A: 想定される影響範囲をあらかじめ文書化し、定型的な一斉連絡先リストを用意しておくことで対応を遅らせません。

Q: インシデント対応でネットワークを切断する判断基準は?

A: 「被害拡大防止」と「業務継続」のバランスが鍵です。ログ保存・復旧計画・関係部署への事前連絡を総合的に検討し、最小限の範囲で切断します。

A: 「被害拡大防止」と「業務継続」のバランスが鍵です。ログ保存・復旧計画・関係部署への事前連絡を総合的に検討し、最小限の範囲で切断します。

Q: 事前連絡の具体的な方法は?

A: 連絡網(電話・メール・チャット)の整備と、影響レベルに応じたテンプレートメッセージの準備が有効です。

A: 連絡網(電話・メール・チャット)の整備と、影響レベルに応じたテンプレートメッセージの準備が有効です。

関連キーワード: インシデント対応, ネットワーク切断, 事前連絡, 二次被害防止, 影響範囲確認

設問4:

本文中の下線①について、最も適切な対策を解答群の中から選び、記号で答えよ。

解答群

ア:NTPサーバをネットワーク内に設置して、各機器の時刻を同期させる。

イ:SNMPを使って、機器の情報を収集する。

ウ:ログ解析ツールを導入する。

エ:ログのバックアップを、書換え不能な媒体に取得する。

模範解答

ア

解説

解答の論理構成

- 発生した課題の把握

- 問題文では「〔インシデント対応の整理〕の(6)…各ログ間の前後関係がすぐには特定できず、作業に手間取る」と明記されています。ログ間で時系列を合わせられないことが原因で調査が難航したと読み取れます。

- 課題の本質

- 複数機器のログを突き合わせる際、時刻がずれていると“前後関係”を判断できません。従って対策は「各機器のタイムスタンプを正確に合わせる」ことです。

- 選択肢の検討

- ア:「NTPサーバをネットワーク内に設置して、各機器の時刻を同期させる。」

→ 時刻同期によりログのタイムスタンプを統一でき、前後関係の特定が容易になります。 - イ:SNMP で情報を収集しても時刻差は解消しません。

- ウ:ログ解析ツールは便利ですが、タイムスタンプ自体がずれていれば解析精度は向上しません。

- エ:書換え不能媒体へのバックアップは改ざん防止策であり、時系列問題とは無関係です。

- ア:「NTPサーバをネットワーク内に設置して、各機器の時刻を同期させる。」

- よって最も適切なのは「ア」となります。

誤りやすいポイント

- 「ツールを導入すれば解析が楽になる」という発想で「ウ」を選びがちですが、根本原因はタイムスタンプのズレです。

- ログ改ざん防止=すべてのログ問題を解決と早合点し「エ」を選ぶケースもあります。今回は“前後関係”の把握が主題です。

- SNMP は監視プロトコルであって、時計合わせの仕組みではない点を混同しやすいです。

FAQ

Q: インターネット上の公的 NTP サーバを利用すれば十分ですか?

A: 機器が外部に直接アクセスできない場合や遅延の影響を避けるため、社内に基準となる NTP サーバを置き、そのサーバのみが外部と同期する構成が推奨されます。

A: 機器が外部に直接アクセスできない場合や遅延の影響を避けるため、社内に基準となる NTP サーバを置き、そのサーバのみが外部と同期する構成が推奨されます。

Q: どの程度の時刻誤差までなら調査に支障が出ませんか?

A: 秒単位の誤差でも高速な攻撃やトランザクション解析では影響があります。一般には数十ミリ秒~1秒以内を目標とする組織が多いです。

A: 秒単位の誤差でも高速な攻撃やトランザクション解析では影響があります。一般には数十ミリ秒~1秒以内を目標とする組織が多いです。

Q: ログ時刻を後から補正する方法はありますか?

A: 可能ではありますが、補正作業自体に改ざん疑義が生じるので、運用としては“発生時に誤差を作らない”ことが最も安全です。

A: 可能ではありますが、補正作業自体に改ざん疑義が生じるので、運用としては“発生時に誤差を作らない”ことが最も安全です。

関連キーワード: NTP, タイムスタンプ, ログ管理, インシデント対応