応用情報技術者 2014年 春期 午後 問01

営業支援サーバへの SSL の導入に関する次の記述を読んで、設問1~4に答えよ。

P社は、コンピュータ関連製品の販売会社である。P社では、営業支援システムと販売管理システムを運用している。営業支援システムでは、製品資料、顧客情報、プレゼンテーション資料などが参照できる。営業支援システムは、販売管理システムと連携しており、在庫数の確認や在庫の引当てもできる。各システムは、それぞれのサーバで稼働している。

P社では、全社員がノート PC(以下、PCという) を業務で使用している。営業員は、社内で営業支援サーバから各種資料を PCにダウンロードした後、PCを顧客先に持参して製品説明やプレゼンテーションなどを行っている。営業支援サーバへは、PCのブラウザを利用してアクセスしている。

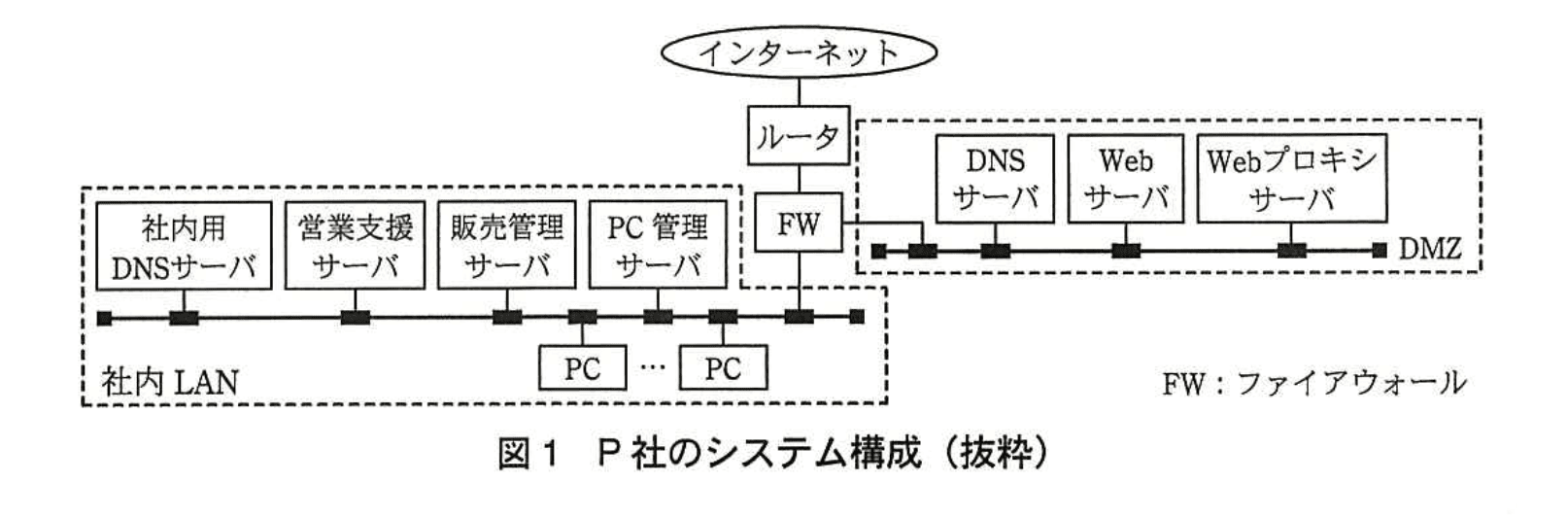

P社のシステム構成を図1に示す。

P社では、情報システム部が許可したアプリケーションプログラムだけを、PCにインストールさせている。PCは、社内 LAN に接続されたときに PC管理サーバにアクセスして、ウイルス対策ソフトの最新のパターンファイル、及び OS とアプリケーションプログラムのセキュリティパッチを適用する。

最近、営業員から、最新の在庫数の確認や在庫の引当てを社外からも行えるようにしてほしいとの要望が強くなった。そこで、情報システム部の Q 課長は、営業支援システムをインターネット経由で利用できるようにするために、SSL の導入についての検討を、サーバ運用担当の R 君に指示した。指示を受けた R 君は、まず、SSL について調査をした。

〔SSL の機能概要〕

インターネットはオープンなネットワークなので、多くの脅威が存在する。これらの脅威に対応するために SSL が利用される。SSL では、a、なりすまし及びbに対する対応策が提供される。

a防止は、公開鍵暗号方式と共通鍵暗号方式を組み合わせて実現される。なりすまし防止は、サーバ認証とクライアント認証によって行われる。送受信されるメッセージのb検知は、メッセージの中に埋め込まれる、MAC (Message Authentication Code) を基に行われる。

R 君は、社外から営業支援サーバへのアクセスを SSL で行えば、営業支援システムの安全な利用が可能になると考え、営業支援サーバへの SSL の導入方法の検討を行うことにした。

〔クライアント認証の検討〕

営業支援サーバには、信頼できる認証機関によって発行されたサーバ証明書を導入して、営業支援サーバの正当性を証明する。

営業支援サーバに SSL を導入しても、社外から営業支援サーバへのアクセスが不特定の PCによって行われると、新たなセキュリティリスクが発生してしまう。そこで、R 君は、社外から営業支援サーバにアクセスするときに、利用者IDとパスワードによる認証に加えて、SSL がもう一つ、クライアント証明書を用いたクライアント認証機能も利用することを考えた。クライアント認証には、クライアント証明書をインストールした ICカードや USB トークンを利用することができるが、今回はこれらを利用せず、①クライアント証明書を PC自体にインストールする方法を採用することにした。

〔営業支援サーバを社外に公開する構成〕

次に、R 君は、営業支援サーバを社外に公開する構成について検討した。

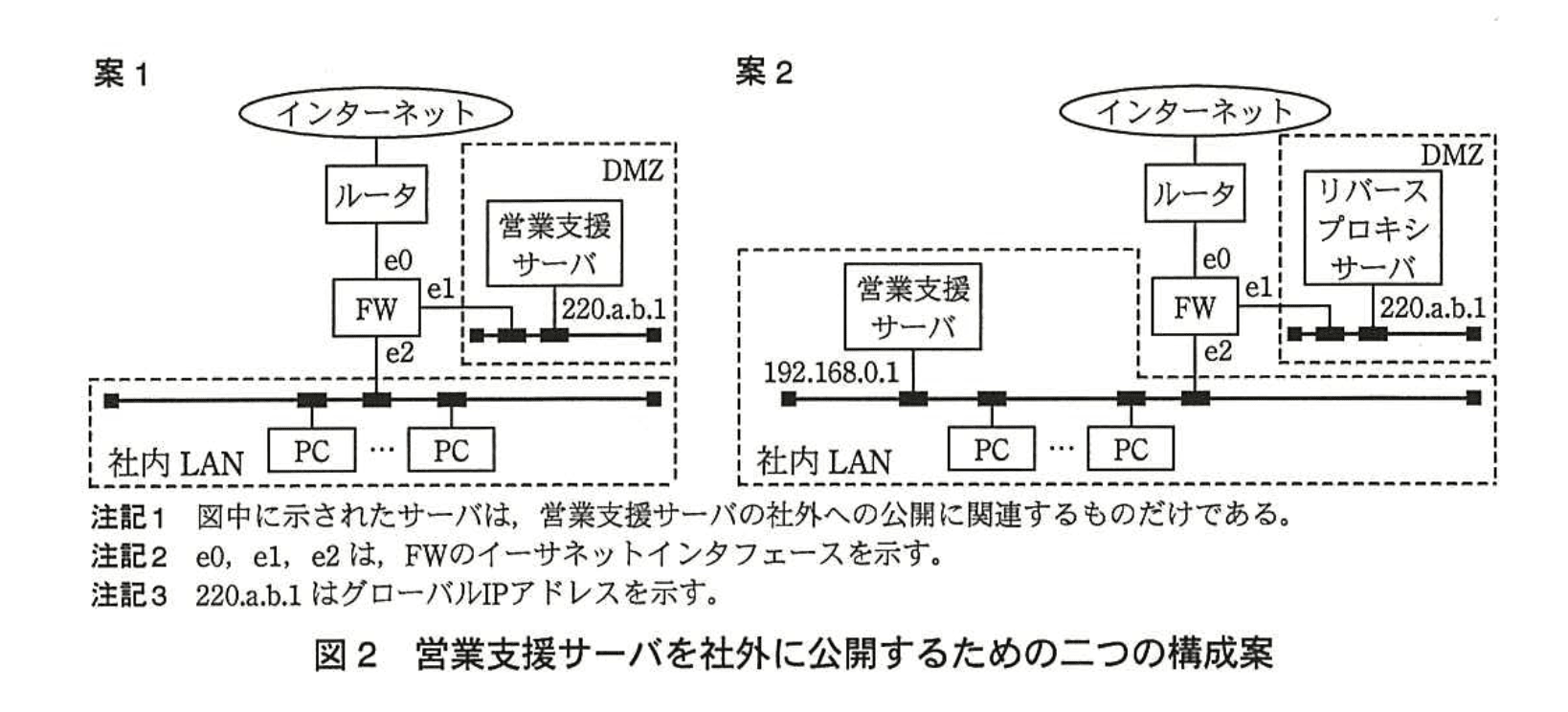

R 君が考えた営業支援サーバを社外に公開するための二つの構成案を図2に示す。

案1は、営業支援サーバに SSL を導入して、DMZ に移設するものであり、案2は、SSL を導入したリバースプロキシサーバを、新規に DMZ に設置するものである。

二つの案について検討した結果、案1と案2には、それぞれ、次の対応が必要となることが分かった。

案1では、新たな機器の導入は不要だが、三つの作業が必要になる。一つ目は、営業支援サーバに SSL を導入する作業、二つ目は、営業支援サーバを DMZ に移設する作業、三つ目は、②営業支援サーバにアクセスする全ての PCに対する作業である。

案2では、二つの作業が必要になる。一つ目は、社外から営業支援サーバにアクセスする全ての PCに対する、案1と同様の作業であり、二つ目は、SSL を導入したりリバースプロキシサーバを新規に構築して DMZ に設置する作業である。

また、案1、案2ともに、インターネットからの DoS 攻撃によって、サービスの提供が不能になるリスクがあるが、③案1と比較すると案2の被害は限定的である。

R君は、これらの検討結果を基に、案2を採用することにした。

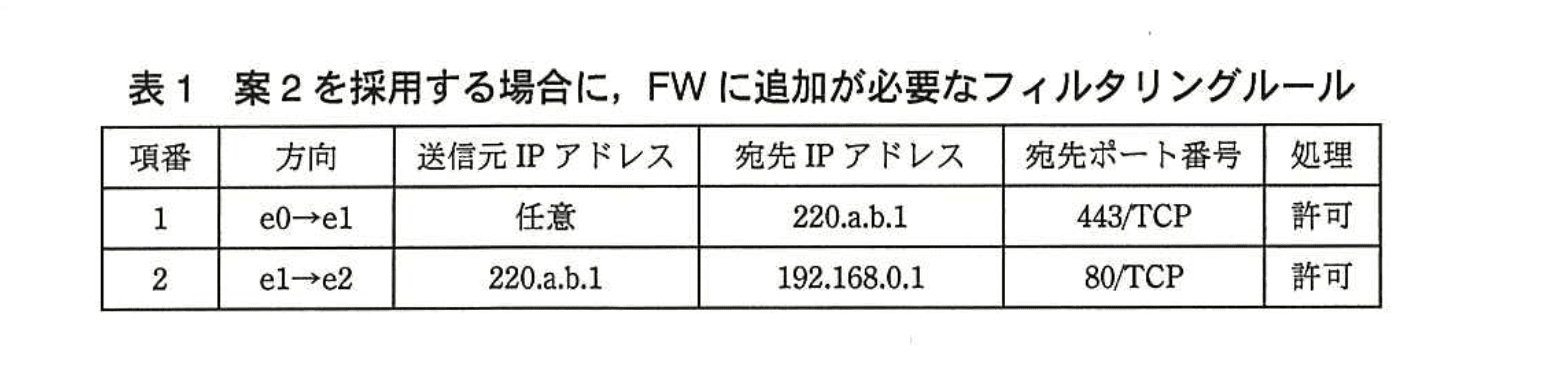

案2を採用すると、FW で新たに通信を許可しなければならない通信が発生する。P社が導入している FW は、ステートフルインスペクション機能をもつので、FW が最初に受信して通過させるパケットの内容の設定だけで済む。案2を採用する場合に、FW に追加が必要なフィルタリングルールを表1に示す。

R君は、以上の検討結果をQ課長に報告したところ、クライアント証明書の発行と運用についての追加検討を指示された。

〔クライアント証明書の発行と運用〕

クライアント証明書は、P社内だけで使用するものなので、リバースプロキシサーバのデジタル証明書発行機能を利用して発行することにした。発行した証明書は、クライアント認証の目的を確実に達成するために、社外に持ち出して営業支援サーバにアクセスする全てのPCに、情報システム部の担当者が直接インストールすることにした。

R君は、検討結果をQ課長に報告したところ、証明書の有効期限の満了によって社外から営業支援システムが利用できなくなったり、④PCの盗難や紛失が発生したりすることがあるので、PC管理台帳を作成して、間違いのない運用ができるようにしなければならないとの指摘があった。そこで、R君は、PC管理台帳で、証明書の発行日、有効期限、証明書の識別情報、使用者、インストールしたPCの情報などに加えて、証明書が有効かどうかを示す情報も併せて管理することにした。

R君は、以上の検討結果を基に、SSL導入の実施策をまとめ、Q課長に報告した。Q課長は、実施策に問題がないことを確認できたので、具体的な作業を進めるようR君に指示した。

設問1:

本文中のa、bに入れる適切な字句を答えよ。

模範解答

a:盗聴

b:改ざん

解説

解答の論理構成

-

問題文には

インターネットはオープンなネットワークなので、多くの脅威が存在する。これらの脅威に対応するために SSL が利用される。SSL では、a、なりすまし及びbに対する対応策が提供される。

とあり、SSL が対処する代表的な三つの脅威を列挙しています。 -

SSL の仕組みから考えると

- 通信内容を暗号化して第三者に読まれないようにする ⇒ 盗聴防止

- デジタル署名や MAC を付与して内容の書き換えを検知する ⇒ 改ざん防止

- サーバ証明書やクライアント証明書で真正性を確認する ⇒ なりすまし防止

という対策の組み合わせが一般論として定着しています。

-

さらに本文には

a防止は、公開鍵暗号方式と共通鍵暗号方式を組み合わせて実現される。

メッセージの中に埋め込まれる、MAC (Message Authentication Code) を基に行われる。

と説明が続きます。公開鍵暗号と共通鍵暗号の併用は「盗聴防止(機密性の確保)」を、MAC は「改ざん検知(完全性の確保)」を担うと学習済みなら容易に対応付けられます。 -

以上より

a = 盗聴

b = 改ざん

が適切であると結論付けられます。

誤りやすいポイント

- 「暗号化 ⇒ 盗聴防止」と「MAC ⇒ 改ざん検知」の役割を逆に覚えてしまう。

- なりすまし対策を「改ざん」「盗聴」と同列に置き、空欄に別の用語(例:セッションハイジャック)を書いてしまう。

- SSL/TLS の三大機能(機密性・完全性・認証)を抽象語のまま覚え、設問で求められている具体語に置き換えられない。

FAQ

Q: MAC と電子署名の違いは何ですか?

A: MAC は共通鍵に基づきメッセージに短い検査値を付加して改ざん検知を行います。電子署名は公開鍵暗号を用い、改ざん検知に加えて送信者の否認防止まで実現できる点が異なります。

A: MAC は共通鍵に基づきメッセージに短い検査値を付加して改ざん検知を行います。電子署名は公開鍵暗号を用い、改ざん検知に加えて送信者の否認防止まで実現できる点が異なります。

Q: SSL で公開鍵暗号と共通鍵暗号を両方使うのはなぜですか?

A: 公開鍵暗号は安全ですが遅いため、セッション開始時に共通鍵(セッション鍵)を安全に交換する用途に限定し、その後の大量データは高速な共通鍵暗号で暗号化します。

A: 公開鍵暗号は安全ですが遅いため、セッション開始時に共通鍵(セッション鍵)を安全に交換する用途に限定し、その後の大量データは高速な共通鍵暗号で暗号化します。

Q: なりすまし対策を強化したい場合、本文で述べられたクライアント証明書以外にどのような手法がありますか?

A: ワンタイムパスワード、FIDO2 準拠のセキュリティキー、生体認証などを多要素認証の一要素として組み合わせる方法があります。

A: ワンタイムパスワード、FIDO2 準拠のセキュリティキー、生体認証などを多要素認証の一要素として組み合わせる方法があります。

関連キーワード: SSL, 共通鍵暗号方式, 公開鍵暗号方式, MAC, 改ざん検知

設問2:

本文中の下線①の方法によるクライアント認証の目的を、30字以内で述べよ。

模範解答

営業支援システムを利用できるPCを限定するため

解説

解答の論理構成

- まず本文には、社外公開に伴う懸念として

「社外から営業支援サーバへのアクセスが不特定の PCによって行われると、新たなセキュリティリスクが発生してしまう」

と記されています。ここでいう“新たなリスク”とは、信頼できない端末からの接続を許してしまう点です。 - このリスクに対し R 君は、

「SSL がもう一つ、クライアント証明書を用いたクライアント認証機能も利用することを考えた」

とし、ユーザ ID/パスワードだけでなく端末側証明書による追加認証を導入する方針を立てています。 - さらに下線①で

「クライアント証明書を PC自体にインストールする方法を採用することにした」

と明記されており、証明書を保持する PC そのものを認証要素にしています。 - 以上から、証明書が入っていない PC は営業支援サーバへ接続できず、アクセス可能な端末を会社が把握・管理できるようになります。

従って①の目的は「営業支援システムを利用できるPCを限定」することです。

誤りやすいポイント

- 「ユーザを限定する」とだけ書くと端末制御の観点が欠落します。証明書が端末に格納されるため“PCを限定”する点が本質です。

- SSL=暗号化と短絡し、機密性確保を目的に挙げてしまうミス。質問はクライアント認証の目的を問うています。

- 「ICカードを使わない理由」を答えてしまう誤読。設問は“下線①の方法”そのものの狙いを聞いています。

FAQ

Q: パスワード認証だけでは不十分なのですか?

A: パスワードは利用者情報のみを識別します。不正 PC でもパスワードが漏れれば接続できてしまうため、端末固有の証明書で多要素化しています。

A: パスワードは利用者情報のみを識別します。不正 PC でもパスワードが漏れれば接続できてしまうため、端末固有の証明書で多要素化しています。

Q: IC カードや USB トークンを使わず PC に直接証明書を入れる利点は?

A: 専用デバイスを配布・管理するコストがなく、既存 PC だけで運用を開始できます。一方で PC 紛失時のリスクが高まるため台帳管理が必須です。

A: 専用デバイスを配布・管理するコストがなく、既存 PC だけで運用を開始できます。一方で PC 紛失時のリスクが高まるため台帳管理が必須です。

Q: クライアント証明書は盗まれるとどうなりますか?

A: 証明書ファイルと秘密鍵が流出すれば第三者 PC でのなりすましが可能になります。そのため「証明書が有効かどうかを示す情報も併せて管理」し、盗難・紛失時には失効処理を行います。

A: 証明書ファイルと秘密鍵が流出すれば第三者 PC でのなりすましが可能になります。そのため「証明書が有効かどうかを示す情報も併せて管理」し、盗難・紛失時には失効処理を行います。

関連キーワード: クライアント証明書, PC認証, アクセス制御, リスク低減, サーバ公開

設問3:〔営業支援サーバを社外に公開する構成〕について、(1)~(3)に答えよ。

(1)本文中の下線②の作業内容を、20字以内で答えよ。

模範解答

クライアント証明書のインストール

解説

解答の論理構成

- 問題文は、案1の作業として三つを列挙しています。

引用:「案1では、新たな機器の導入は不要だが、三つの作業が必要になる。…三つ目は、②営業支援サーバにアクセスする全ての PCに対する作業である。」 - その前段で、クライアント認証の方法を検討した記述があります。

引用:「今回はこれらを利用せず、①クライアント証明書を PC自体にインストールする方法を採用することにした。」 - 「営業支援サーバにアクセスする全ての PC」が対象となり、そこで行う作業は①で採用した方法と一致します。

- したがって、下線②の作業内容は「クライアント証明書を PC にインストールすること」であると導けます。

- 解答:クライアント証明書のインストール

誤りやすいポイント

- サーバ証明書の導入作業と混同し、PC側の作業を「サーバ証明書の確認」と誤答する。

- 「クライアント証明書の発行」と記述してしまい、PCで行う“インストール”作業を答えきれていない。

- DMZ への移設やリバースプロキシ構築などインフラ側の作業を③や②と取り違える。

FAQ

Q: サーバ証明書の配布だけでは安全ではないのですか?

A: サーバ証明書はサーバ側の正当性確認に過ぎません。PCごとのアクセス制御を強化するために、クライアント証明書のインストールが必要です。

A: サーバ証明書はサーバ側の正当性確認に過ぎません。PCごとのアクセス制御を強化するために、クライアント証明書のインストールが必要です。

Q: クライアント証明書は IC カードでも良かったのでは?

A: 本文に「今回はこれらを利用せず、…PC自体にインストールする方法を採用」と明記されており、設問はその前提で出題されています。

A: 本文に「今回はこれらを利用せず、…PC自体にインストールする方法を採用」と明記されており、設問はその前提で出題されています。

Q: クライアント証明書を失効させる場面は?

A: 問題文にある「④PCの盗難や紛失」のときなど、証明書を無効にして第三者の不正利用を防ぎます。

A: 問題文にある「④PCの盗難や紛失」のときなど、証明書を無効にして第三者の不正利用を防ぎます。

関連キーワード: SSL, クライアント証明書, サーバ認証, DMZ

設問3:〔営業支援サーバを社外に公開する構成〕について、(1)~(3)に答えよ。

(2)本文中の下線③で、案2の方が営業支援サーバ利用における被害が限定的となる理由を、25字以内で述べよ。

模範解答

社内LANからの利用には被害が及ばないから

解説

解答の論理構成

- 設問は「下線③で、案2の方が営業支援サーバ利用における被害が限定的となる理由」を問うています。

- 【問題文】には、下線③として「案1と比較すると案2の被害は限定的である」とあり、直前までの構成図で両案の違いが示されています。

- 案1では【問題文】「営業支援サーバを DMZ に移設」し、外部公開用と内部利用用のサーバが同一です。したがって DoS 攻撃でサーバが停止すると、社外だけでなく社内からも利用不能になります。

- 案2では【問題文】「SSL を導入したリバースプロキシサーバを、新規に DMZ に設置」し、【図02】でも「営業支援サーバ― IPアドレス 192.168.0.1」は社内LAN側に残っています。外部からの通信はまず DMZ 上の「リバースプロキシサーバ― IPアドレス 220.a.b.1」で終端されるため、DoS 攻撃がこのサーバに集中しても、社内LAN上の「営業支援サーバ」本体は影響を受けません。

- よって「社内LANからの利用には被害が及ばない」という一点が、被害を“限定的”にする決定的な理由となり、模範解答につながります。

誤りやすいポイント

- 「限定的」を“攻撃トラフィックが減る”と解釈しがちですが、設問は被害範囲(影響範囲)の話です。

- DMZ に配置される機器が違うこと(案1:営業支援サーバ、案2:リバースプロキシ)を見落とし、両案とも同じリスクと判断してしまう。

- リバースプロキシを“単なる中継”とだけ捉え、攻撃時に内部サーバが守られる遮蔽効果を意識しない。

FAQ

Q: リバースプロキシが落ちた場合、外部だけでなく内部からもアクセス経路に影響しますか?

A: 内部(社内LAN)は「営業支援サーバ― IPアドレス 192.168.0.1」へ直接 HTTP で接続するため影響しません。影響を受けるのは DMZ 経由の社外アクセスだけです。

A: 内部(社内LAN)は「営業支援サーバ― IPアドレス 192.168.0.1」へ直接 HTTP で接続するため影響しません。影響を受けるのは DMZ 経由の社外アクセスだけです。

Q: DMZ にサーバを置くと攻撃対象が増えませんか?

A: 増えますが、案2のように“代理役”を置くことで、本体への攻撃面を分離できます。攻撃が DMZ 内で止まり、社内LAN側サービス継続性が保たれるのがメリットです。

A: 増えますが、案2のように“代理役”を置くことで、本体への攻撃面を分離できます。攻撃が DMZ 内で止まり、社内LAN側サービス継続性が保たれるのがメリットです。

Q: ステートフルインスペクション FW の設定が「最初に受信して通過させるパケット」だけで済むのはなぜ?

A: 通信開始パケットを許可すれば、FW が後続パケットのセッション情報を保持して自動的に通過可否を判断するため、個別に戻り方向のルールを追加する必要がないからです。

A: 通信開始パケットを許可すれば、FW が後続パケットのセッション情報を保持して自動的に通過可否を判断するため、個別に戻り方向のルールを追加する必要がないからです。

関連キーワード: DMZ, リバースプロキシ, DoS攻撃, ステートフルインスペクション, クライアント証明書

設問3:〔営業支援サーバを社外に公開する構成〕について、(1)~(3)に答えよ。

(3)表1中の項番1、2において、各項番のフィルタリングルールで通過が許可されるパケットのTCPの上位層のプロトコルを答えよ。

模範解答

項番1:HTTPS

項番2:HTTP

解説

解答の論理構成

-

表1には、案2採用時に「FW に追加が必要なフィルタリングルール」が示されています。

- 項番1:宛先ポート番号が 「443/TCP」

- 項番2:宛先ポート番号が 「80/TCP」

(いずれも【問題文】引用)

-

TCPポート番号と上位層プロトコルは下表のように定義づけられています。

- 443/TCP → HTTPS(HTTP over SSL/TLS)

- 80/TCP → HTTP(プレーンなハイパーテキスト転送)

-

よって、各項番の回答は次のとおりになります。

- 項番1:HTTPS

- 項番2:HTTP

誤りやすいポイント

- 「443/TCP」を単に「SSL」と答えてしまう

(SSLは暗号化プロトコルの総称であり、上位層プロトコルとしてはHTTPSと記述すべきです) - 方向(e0→e1/e1→e2)を読み取って社内・DMZ間のトラフィックと混同し、ポート番号を深読みしてしまう

- 「HTTPS=HTTPの暗号化版」と覚えていても、正式名称を空欄に書かず失点するケース

FAQ

Q: 80/TCP でも TLS を使う設定があると聞きましたが?

A: ポート番号とプロトコルは慣例で結び付いています。試験では「80/TCP=HTTP」「443/TCP=HTTPS」が前提です。

A: ポート番号とプロトコルは慣例で結び付いています。試験では「80/TCP=HTTP」「443/TCP=HTTPS」が前提です。

Q: 「HTTPS」は正式には「HTTP over SSL/TLS」と書くべきですか?

A: 設問は「プロトコル名」を問うているので、「HTTPS」と答えれば十分正解になります。

A: 設問は「プロトコル名」を問うているので、「HTTPS」と答えれば十分正解になります。

Q: 上位層プロトコルが決まれば、FW では逆方向の応答パケットも自動通過しますか?

A: 【問題文】で「FW は、ステートフルインスペクション機能をもつ」と明記されているため、初回パケットを許可すれば、対向方向のパケットはセッション追跡により自動で通過します。

A: 【問題文】で「FW は、ステートフルインスペクション機能をもつ」と明記されているため、初回パケットを許可すれば、対向方向のパケットはセッション追跡により自動で通過します。

関連キーワード: TCPポート番号, ファイアウォール, リバースプロキシ, SSL/TLS, HTTP/HTTPS

設問4:

本文中の下線④が発生したとき、営業支援システムの不正利用を防ぐために、クライアント証明書に対して実施すべき対応策は何か。25字以内で述べよ。

模範解答

当該PCのクライアント証明書を失効させる。

解説

解答の論理構成

-

事象の整理

- 本文では、クライアント証明書を 「PC自体にインストール」(①)すると述べています。

- さらに下線④で、「PCの盗難や紛失が発生したり」 とリスクを明示しています。

-

脅威の具体化

- 証明書が入った PC が第三者の手に渡れば、サーバ認証+クライアント認証を突破でき、営業支援サーバへ正規利用者になりすまして接続される恐れがあります。

-

防御策の導出

- 本文には、証明書の運用について 「証明書が有効かどうかを示す情報も併せて管理」 と記載され、失効管理を実施できる体制が前提とされています。

- よって被害端末にひも付く証明書を無効化し、認証連鎖を遮断することが最も確実な対策になります。

-

結論

- 盗難・紛失が発覚した PC のクライアント証明書を速やかに失効(リボーク)させる。

誤りやすいポイント

- パスワード変更だけで十分と勘違いする

クライアント証明書が残っていればパスワード入力前の TLS ハンドシェイクで認証が通る可能性があります。 - 端末の MAC アドレスや IP 制限で代替しようとする

社外からの通信では偽装が容易で、証明書ほど信頼できません。 - 「再発行」を先に考え、失効を忘れる

旧証明書が有効なままでは再発行してもリスクは残存します。

FAQ

Q: 失効させた証明書はどのように周知されますか?

A: リバースプロキシサーバ上で CRL 公開や OCSP レスポンダを運用し、接続時に失効状態を確認させます。

A: リバースプロキシサーバ上で CRL 公開や OCSP レスポンダを運用し、接続時に失効状態を確認させます。

Q: 盗難報告が遅れた場合の追加対策はありますか?

A: クライアント証明書に短めの有効期限を設定し、定期的な更新を義務付けることでリスクを低減できます。

A: クライアント証明書に短めの有効期限を設定し、定期的な更新を義務付けることでリスクを低減できます。

Q: 証明書失効後の再利用手順は?

A: 新 PC 準備後、本人確認のうえ新しいクライアント証明書を発行・インストールし、台帳を更新します。

A: 新 PC 準備後、本人確認のうえ新しいクライアント証明書を発行・インストールし、台帳を更新します。

関連キーワード: 証明書失効, CRL, OCSP, クライアント認証, 鍵管理