応用情報技術者 2015年 春期 午後 問01

電子メールのセキュリティに関する次の記述を読んで、設問1〜5に答えよ

R社は、医薬品の輸出入や薬局などへの販売を行っている商社である。R社では、十数年前から業務処理や顧客からの問合せ対応などを目的として、自社内で電子メールシステム(以下、メールシステムという)を運用している。R社の社員は、各自の社内PCを使ってメールシステムを利用する。一部の社員は、モバイル端末を使って社外からもメールシステムを利用している。メールシステムが受信した電子メール(以下、メールという)は、メールサーバに保存される。社内PCで開封したメールは、メールサーバから削除され、社内PCに保存される。モバイル端末で開封したメールは、削除はされず、メールサーバに残される。

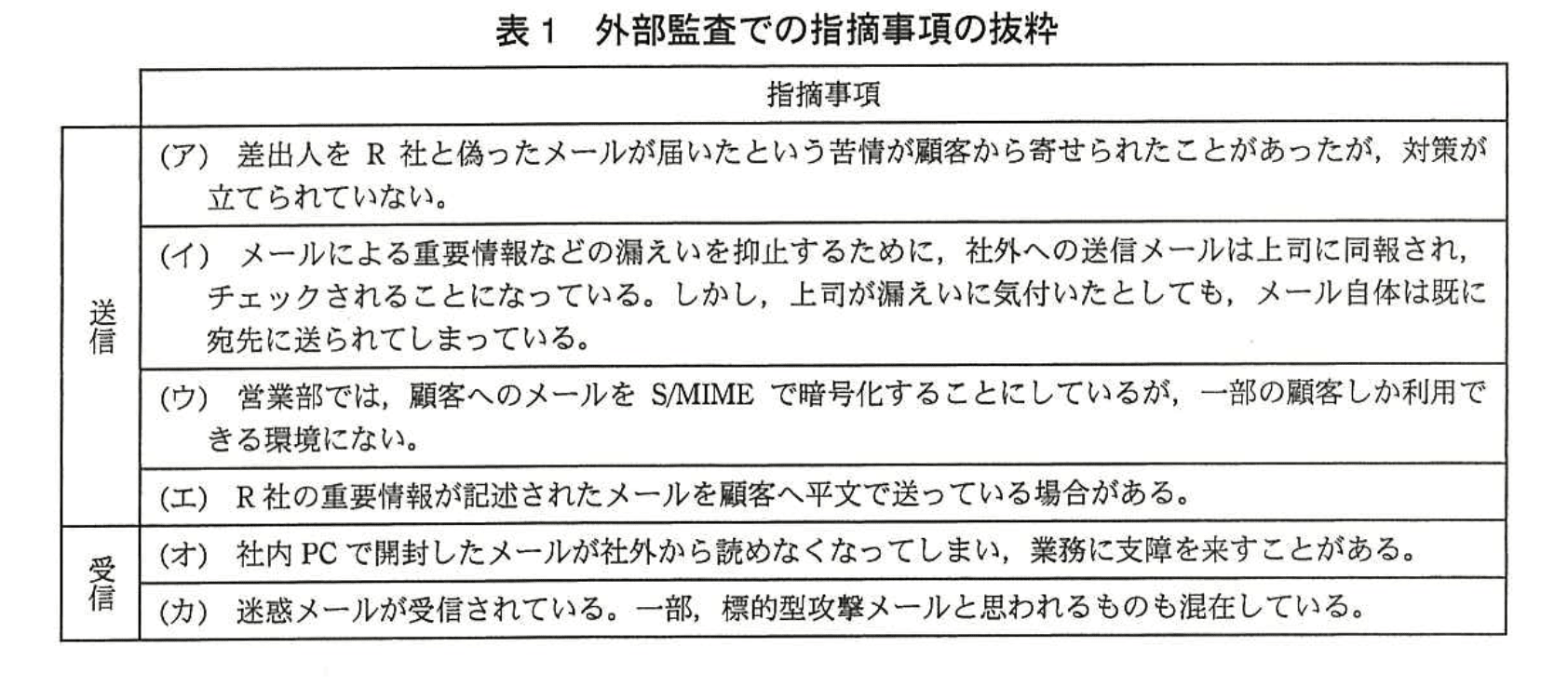

R社システム部のS部長は、メールシステムの老朽化、脆弱性への対応とセキュリティ強化が必要と判断し、現在のメールシステムの問題点を洗い出すために、システム監査会社に外部監査を依頼した。表1は、外部監査での指摘事項の抜粋である。

〔新メールシステムの検討〕

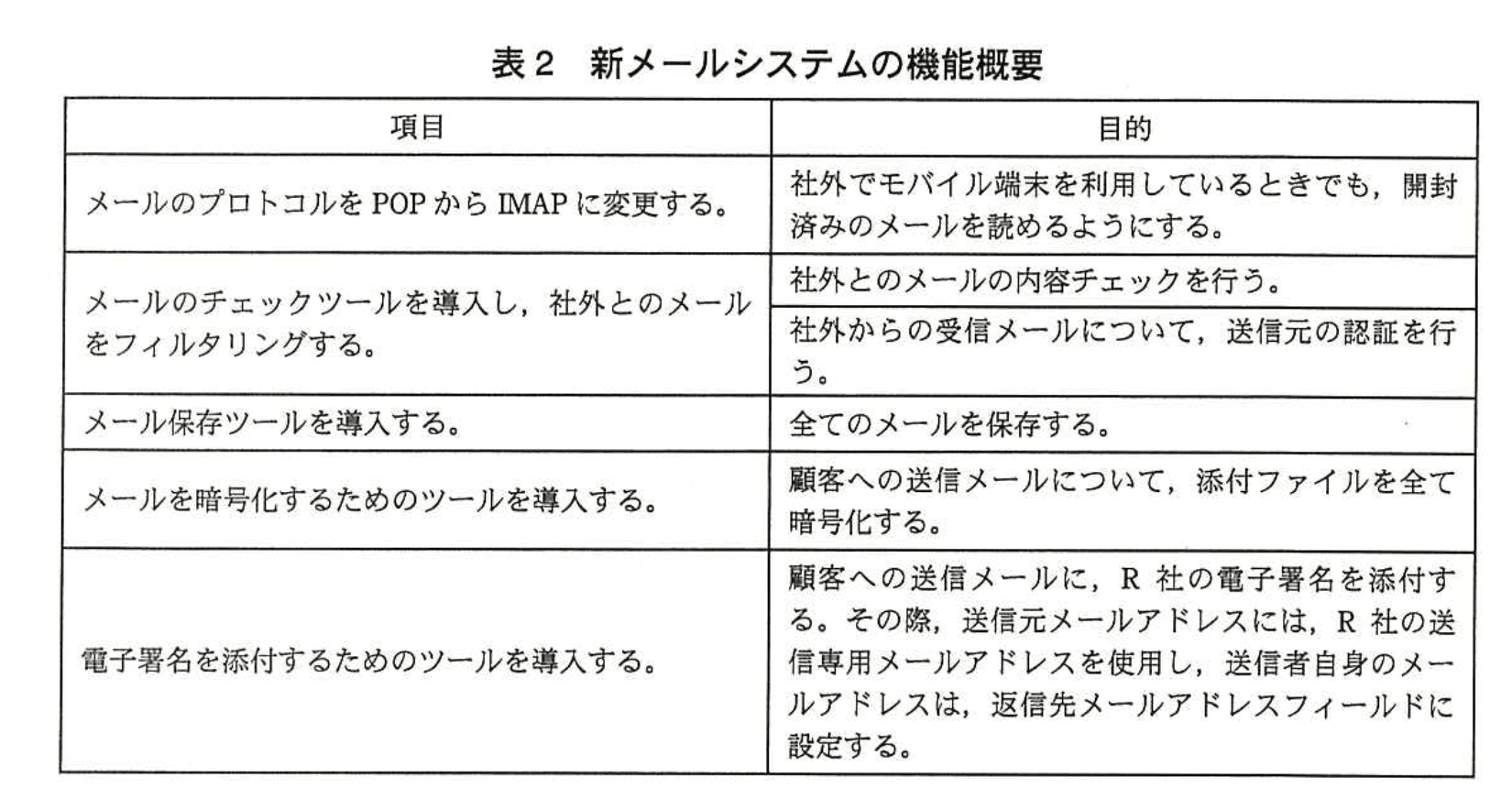

S部長は、外部監査での指摘を受け、メールシステム担当のT君に新メールシステムの概要設計を指示した。T君は、新メールシステムの機能概要をまとめ、S部長に提出した。T君が作成した新メールシステムの機能概要を表2に示す。

T君はS部長に、新メールシステムの機能概要を報告した。

〔メールのプロトコル〕

T君:当社ではメール受信のプロトコルとして、POPを利用してきました。新メールシステムでは、措置事項(オ)に対応するためにIMAPに変更し、社内PCで開封したメールも含め、全ての受信メールが一定期間メールサーバに残るようにすることを考えています。

S部長:なるほど。しかし、そうなると、①パスワードが流出した場合のリスクが高まることを認識しておく必要がある。特にモバイル端末の利用時には盗難なども考えられる。IMAPサーバでのモバイル端末の認証にはワンタイムパスワードを導入し、モバイル端末とIMAPサーバ間の通信は暗号化するように。

T君:分かりました。

〔社外とのメールの内容チェック〕

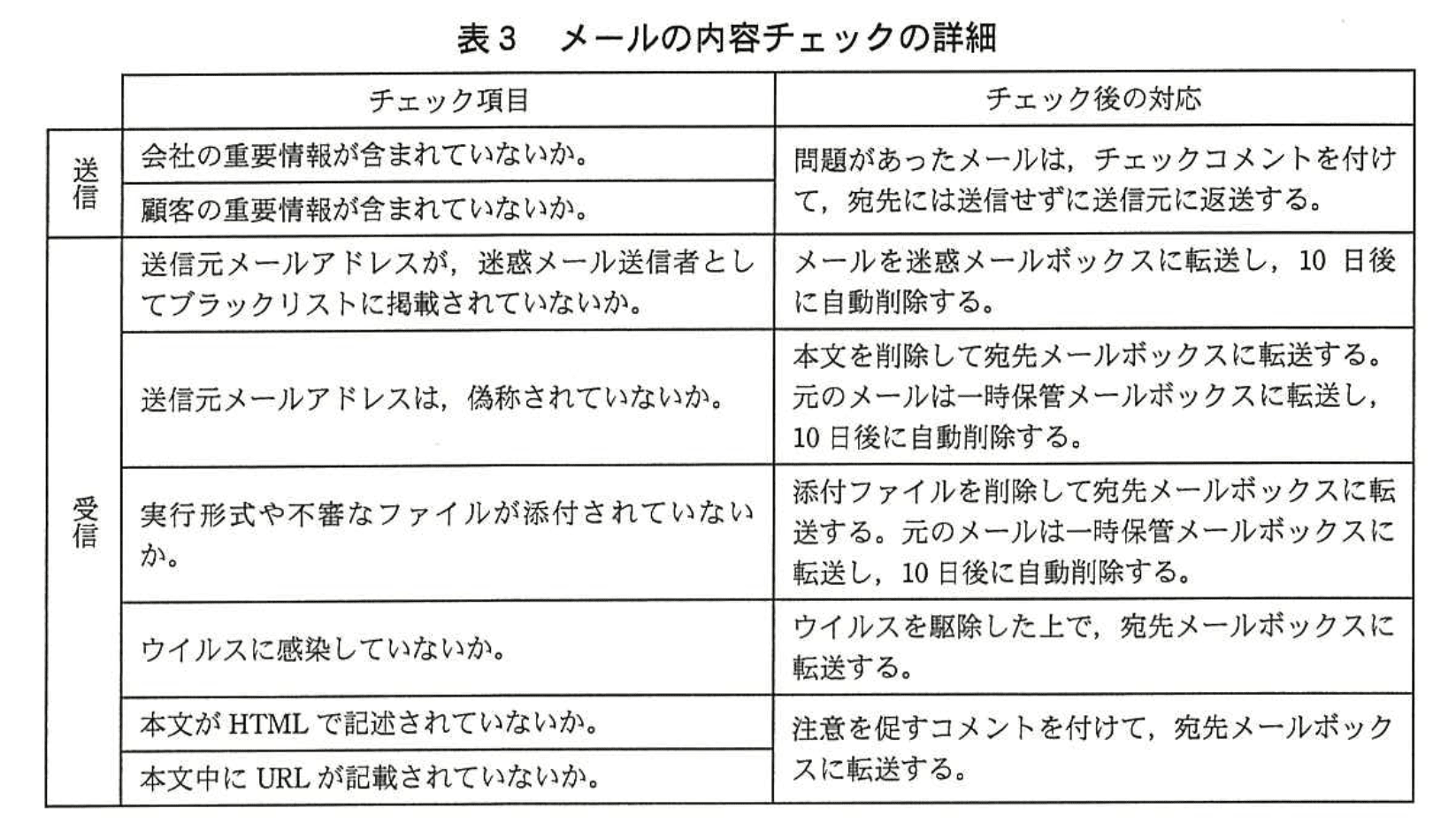

T君は社外とのメールについて、メールの内容チェックの詳細を報告した。メールの内容チェックの詳細を表3に示す。

T君:メール送信時の内容チェックは、指摘事項の(イ)に対応し、メール受信時の内容チェックは、指摘事項の(カ)に対応します。メールサーバでのメール受信時の送信元メールアドレスが偽称されていないかのチェックは、aと呼ばれ、送信元IPアドレスを基にチェックする技術(SPF)、又は受信メールの中の電子署名を基にチェックする技術(DKIM)を導入します。

S部長:表3に従うと、業務に必要なメールまでチェックによって阻止されてしまうことがある。②それらのメールに対応するための機能も加えるように。

T君:分かりました。

〔メールの暗号化〕

S部長:暗号化方式の変更について説明してくれないか。

T君:暗号化方式の変更は、指摘事項の(ウ)と(エ)に対応します。現在のメールシステムでは、営業部でのメールの暗号化には、S/MIMEを利用することになっています。メール宛先のb鍵を利用して暗号化する方式で、安全性は高いのですが、先方がb鍵をもっていなければ使えない方法なので、利用している顧客はごく一部です。

S部長:新メールシステムでは、全顧客にメールの暗号化が利用できるのか。

T君:はい。重要情報を含む文書はメール本文に記述するのではなく必ずファイルで作成する社内ルールに変更します。送信者が添付ファイル付きのメールを作成すると、メールサーバでは、鍵をメールごとに自動生成した上で、その鍵で添付ファイルを暗号化して送信し、さらに鍵を送信者に通知します。宛先への鍵の連絡は、送信者が電話などのメール以外の手段で行います。

〔電子署名の添付〕

S部長:全ての送信メールに対するR社の電子署名の添付について、説明してくれないか。

T君:電子署名の添付は指摘事項の(ア)への対応です。従来、営業部員は個別に電子証明書と暗号鍵を与えられ、本人の電子署名の添付と、公開鍵基盤を導入している宛先へのメールの暗号化ができました。しかし、対象を全社員に広げるとなると、社員の電子証明書の運用コストが掛かってしまいます。そこで、社員の電子署名の添付を廃止し、メールサーバで、全メールにR社の電子署名を添付して、送信することにします。電子署名はメールのc値を基に生成されるので、メールのd検知も可能になります。

〔標的型攻撃メールへの対応〕

S部長:標的型攻撃メールには、どのような対応をするのか。

T君:標的型攻撃メールは、メールシステムでの対応には限界があるので、運用での対応も必要になると考えています。例えば、標的となった組織の複数のメールアドレスに届くことが多いので、一斉に、組織的に対応する必要があります。一人でも標的型攻撃メールと疑われるメールを受信した場合、メールシステムの管理者は、類似のメールが届いていないかを調査し、③不審なメールが届いた全ての受信者に対応を指示します。その後、受信者が添付ファイルを開けていないことやURLをクリックしていないことなどを管理者が確認します。

S部長:類似の標的型攻撃メールが届いた宛先は、メールサーバのeから調査できるな。

その後、S部長とT君は、機能のレビューを繰り返し、指摘に対しての対策案を決定して、S部長は新メールシステムの導入を承認した。

設問1:

本文中のa、eに入れる適切な名称をそれぞれ解答群の中から選び、記号で答えよ。

解答群

ア:OP25B

イ:送信ドメイン認証

ウ:フィルタリング

エ:フロー制御

オ:迷惑メールボックス

カ:ログ

模範解答

a:イ

e:カ

解説

解答の論理構成

-

【問題文】引用

「メールサーバでのメール受信時の送信元メールアドレスが偽称されていないかのチェックは、aと呼ばれ、送信元 IP アドレスを基にチェックする技術(SPF)、又は受信メールの中の電子署名を基にチェックする技術(DKIM)を導入します。」

この記述から- SPF と DKIM は“送信ドメインを正しく名乗っているか”を確認する技術

- それらを総称する名称が [ a ] に入る

以上より解答群「イ:送信ドメイン認証」が最適です。

-

【問題文】引用

「類似の標的型攻撃メールが届いた宛先は、メールサーバのeから調査できるな。」

“届いた宛先を調査”する手段は、メールサーバが記録している受信履歴です。運用現場ではこれを“ログ”と呼びます。したがって [ e ] には解答群「カ:ログ」が入ります。 -

他の選択肢との対比

・「ア:OP25B」は外部への迷惑メール送信を防ぐための“Outbound Port 25 Blocking”。SPF/DKIMとは関係ありません。

・「ウ:フィルタリング」は一般用語で総称的すぎ、SPF・DKIMという具体技術の総称とはいえません。

・「エ:フロー制御」「オ:迷惑メールボックス」は本文の文脈に合致しません。

誤りやすいポイント

- SPF/DKIMを“フィルタリング”と混同し、[ a ] に「ウ:フィルタリング」を選択してしまう。

- OP25Bは“送信側対策”という単語のイメージで[ a ] に選びたくなるが、本文にある「送信元 IP アドレスを基にチェックする技術(SPF)」という直接的ヒントを見落とすと誤答。

- [ e ] を「オ:迷惑メールボックス」と勘違いしやすい。迷惑メールボックスは“保管場所”であり、届いた全宛先を一覧できるわけではない。

FAQ

Q: SPF と DKIM はどちらか一方だけ導入すれば良いのですか?

A: どちらか一方でも効果はありますが、双方を併用すると認証の信頼度が高まり、なりすましメールの判定精度が向上します。

A: どちらか一方でも効果はありますが、双方を併用すると認証の信頼度が高まり、なりすましメールの判定精度が向上します。

Q: ログにはどの程度の期間保存しておくのが望ましいですか?

A: インシデント対応や監査目的で数カ月以上保持するのが一般的ですが、法令・社内規定・容量制限を踏まえてポリシーを決定します。

A: インシデント対応や監査目的で数カ月以上保持するのが一般的ですが、法令・社内規定・容量制限を踏まえてポリシーを決定します。

Q: 送信ドメイン認証を導入しても迷惑メールは完全に防げませんか?

A: はい。送信ドメイン認証は「正しいドメインか」を検証する仕組みであり、ドメインが正しくてもスパムやフィッシングの可能性は残ります。フィルタリングやユーザ教育と組み合わせて対策することが重要です。

A: はい。送信ドメイン認証は「正しいドメインか」を検証する仕組みであり、ドメインが正しくてもスパムやフィッシングの可能性は残ります。フィルタリングやユーザ教育と組み合わせて対策することが重要です。

関連キーワード: SPF, DKIM, 送信ドメイン認証, メールログ, 標的型攻撃

設問2:

本文中のb〜dに入れる適切な字句を答えよ。

模範解答

b:公開

c:ハッシュ

d:改ざん

解説

解答の論理構成

-

S/MIME で用いる鍵の種類

【問題文引用】

「現在のメールシステムでは、営業部でのメールの暗号化には、S/MIMEを利用することになっています。メール宛先のb鍵を利用して暗号化する方式で、安全性は高いのですが、先方がb鍵をもっていなければ使えない方法なので…」

• S/MIME は公開鍵暗号方式を用い、送信者が受信者の“公開鍵”で暗号化します。

• 受信者は対応する“秘密鍵”で復号します。

→ よって [b] は「公開」。 -

電子署名で用いる値

【問題文引用】

「電子署名はメールのc値を基に生成されるので、メールのd検知も可能になります。」

• 電子署名生成手順では、まず本文や添付をハッシュ関数にかけ“ハッシュ値(ダイジェスト)”を得ます。

• そのハッシュ値を鍵で暗号化して署名データとするため、改ざんチェックが可能になります。

→ よって [c] は「ハッシュ」。 -

電子署名で検知できる事象

• 送信後に内容が書き換えられると、受信側で計算したハッシュ値と署名から復元したハッシュ値が一致しません。

• これは“改ざん”の有無を確かめる処理です。

→ よって [d] は「改ざん」。

誤りやすいポイント

- S/MIME =「秘密鍵で暗号化」と誤解する

秘密鍵で暗号化するのは署名生成のとき。内容暗号化は宛先の公開鍵です。 - ハッシュ値 ↔ チェックサムを混同する

電子署名は暗号学的ハッシュを用い、単純なチェックサムではありません。 - 改ざん検知 ↔ なりすまし防止の区別

電子署名は両方に効果があるが、本文の整合性確認という文脈では“改ざん”と答えるのが適切です。

FAQ

Q: なぜ S/MIME では宛先の公開鍵が必須なのですか?

A: 公開鍵で暗号化すると対応する秘密鍵を持つ本人しか復号できず、機密性が保たれるためです。宛先が公開鍵を配布していないと暗号化メールを送れません。

A: 公開鍵で暗号化すると対応する秘密鍵を持つ本人しか復号できず、機密性が保たれるためです。宛先が公開鍵を配布していないと暗号化メールを送れません。

Q: ハッシュ値が同じなら内容は必ず同一と言えますか?

A: 衝突耐性のあるハッシュ関数を使えば、異なる内容で同じ値を得る確率は極めて低く、実務上は同一とみなせます。

A: 衝突耐性のあるハッシュ関数を使えば、異なる内容で同じ値を得る確率は極めて低く、実務上は同一とみなせます。

Q: 電子署名で改ざん以外に検知できるものは?

A: 署名者の秘密鍵で作成されるため、なりすまし防止(真正性保証)にも寄与します。

A: 署名者の秘密鍵で作成されるため、なりすまし防止(真正性保証)にも寄与します。

関連キーワード: S/MIME, 公開鍵暗号, ハッシュ関数, 電子署名, 改ざん検知

設問3:

S部長が本文中の下線①の指摘を行った理由を、35字以内で述べよ。

模範解答

開封済メールを含め全てのメールを読まれるおそれがあるから

解説

解答の論理構成

- 【問題文】では、IMAP への変更に伴い「社内PCで開封したメールも含め、全ての受信メールが一定期間メールサーバに残るようにする」と記述しています。

- これに対して S 部長は「①パスワードが流出した場合のリスクが高まる」と指摘しました。

- POP では既読メールが端末に移動しサーバ側から削除されるため、漏えい時に読まれるのは未読メールだけです。

- 一方 IMAP は“全てのメール”をサーバに保存する仕様なので、認証情報が盗まれると過去分を含む全メールが閲覧可能になります。

- したがって、上記①の指摘理由は「開封済メールもサーバに残るため、パスワード流出時に全メールが読まれてしまうおそれがある」ことに帰着します。

誤りやすいポイント

- 「盗難対策としてワンタイムパスワードを導入」という後段を理由に挙げてしまう。これは対策であって指摘理由ではありません。

- IMAP と POP の違いを“同時多端末利用可否”だけで捉え、サーバ保存期間の違いによるリスク増大に気付かない。

- “開封済メール”と“未開封メール”の区別を意識せず、「メールを読まれるおそれがある」のみで止めると説明不足になります。

FAQ

Q: POP でも「サーバにメールを残す設定」をすれば同じリスクでは?

A: 可能ですが、【問題文】の現行運用では「社内PCで開封したメールは、メールサーバから削除され」と明示されており、IMAP への変更が新たなリスク増大要因と位置付けられています。

A: 可能ですが、【問題文】の現行運用では「社内PCで開封したメールは、メールサーバから削除され」と明示されており、IMAP への変更が新たなリスク増大要因と位置付けられています。

Q: モバイル端末の盗難がリスクを高めるのでは?

A: 盗難は別の脅威であり、S 部長の①は「パスワードが流出した場合」に限定しています。メールがサーバに残る設計変更が直接の理由です。

A: 盗難は別の脅威であり、S 部長の①は「パスワードが流出した場合」に限定しています。メールがサーバに残る設計変更が直接の理由です。

Q: ワンタイムパスワード導入で問題は解決しないのか?

A: ワンタイムパスワードは流出リスクを低減しますが、あくまで対策であり“指摘理由”自体ではありません。

A: ワンタイムパスワードは流出リスクを低減しますが、あくまで対策であり“指摘理由”自体ではありません。

関連キーワード: IMAP, POP, 認証, 情報漏えい, パスワード

設問4:

本文中の下線②の機能に該当するものを解答群の中から二つ選び、記号で答えよ。

解答群

ア:一時保管メールボックスに転送された受信メールの中から、受信者が必要なメールを取り出す機能

イ:会社や顧客の重要情報を含む送信メールは、フィルタリングの対象となるが、事前に承認されたメールについては宛先に転送されるようにする機能

ウ:フィルタリングによって阻止された全ての送信メールについて、タイトル(主題)だけを宛先に転送する機能

エ:フィルタリングの内容を、社員が設定する機能

模範解答

ア、イ

解説

解答の論理構成

-

下線②の前段で、S部長は次のように述べています。

――【問題文】「表3に従うと、業務に必要なメールまでチェックによって阻止されてしまうことがある。」

つまり“フィルタリングでブロックされたが本当は必要なメール”への救済策が求められています。 -

続いて S部長は、

――【問題文】「②それらのメールに対応するための機能も加えるように。」

と指示しています。ここでの“それら”は①で示した“誤って阻止された業務上必要なメール”を指します。

よって、回答候補は「誤検知メールを利用者が取り戻す」「事前承認でブロックを回避する」など、フィルタリングの過不足を補正する機能である必要があります。 -

解答群の検討

• ア:一時保管メールボックス(隔離領域)から受信者が必要なメールを取り出す機能

→ フィルタリングでブロックされた受信メールを救済する仕組みであり要件に合致。

• イ:事前に承認されたメールは宛先に転送する機能

→ 重要情報を含む送信メールでも“業務上必要”とわかっていればブロックされない。これも要件に合致。

• ウ:タイトルだけ転送する機能

→ メール本文を読めないため、業務継続性の確保には不十分。救済策とは言い難い。

• エ:社員が勝手にフィルタリング条件を変更する機能

→ 企業統制を弱め、誤検知解消とは別問題。 -

以上により、下線②の機能に該当するのは

「ア:一時保管メールボックスに転送された受信メールの中から、受信者が必要なメールを取り出す機能」

「イ:会社や顧客の重要情報を含む送信メールは、フィルタリングの対象となるが、事前に承認されたメールについては宛先に転送されるようにする機能」

となります。

誤りやすいポイント

- 「標的型攻撃メールへの対応」の文脈と混同し、隔離は受信時だけと決めつけてしまう。実際には送信・受信双方で誤検知が発生し得ます。

- 選択肢ウは「とりあえずタイトルが届くので救済策」と早合点しやすいが、本文や添付がなければ業務遂行はできず、②の要求「対応するための機能」を満たしません。

- 選択肢エは“個々人で設定”と聞こえは良いものの、企業としての統制・証跡管理を阻害するため要件外です。

FAQ

Q: 「一時保管メールボックス」とは何ですか。

A: フィルタリングでブロックされたメールを一定期間隔離して保管する領域です。必要と判断されたときに復旧できるため、誤検知対策として使われます。

A: フィルタリングでブロックされたメールを一定期間隔離して保管する領域です。必要と判断されたときに復旧できるため、誤検知対策として使われます。

Q: 事前承認のフローは誰が行うのですか。

A: 典型的には部門長や情報セキュリティ担当者が承認者となり、機密度や送信先をチェックしたうえでホワイトリストに登録します。

A: 典型的には部門長や情報セキュリティ担当者が承認者となり、機密度や送信先をチェックしたうえでホワイトリストに登録します。

Q: 利用者が自分でフィルタ条件を変えられると何が問題なのですか。

A: 統一基準が保てず、悪意ある操作や設定漏れで機密情報が流出しやすくなるため、中央管理が基本です。

A: 統一基準が保てず、悪意ある操作や設定漏れで機密情報が流出しやすくなるため、中央管理が基本です。

関連キーワード: フィルタリング, ホワイトリスト, 誤検知, メール隔離, 情報漏えい防止

設問5:

本文中の下線③で不審なメールが届いた全ての受信者に指示すべき事項は何か。15字以内で述べよ。

模範解答

不審なメールの削除

解説

解答の論理構成

- 【問題文】には、標的型攻撃メールが届いた際の運用手順として

「③不審なメールが届いた全ての受信者に対応を指示します」

とあります。ここで求められているのは“対応”の具体的内容です。 - この直後に

「その後、受信者が添付ファイルを開けていないことやURLをクリックしていないことなどを管理者が確認します。」

とあることから、受信者はメールを閲覧・操作してはならないと読み取れます。 - 標的型攻撃メールは開封・操作自体がリスクです。最も確実で簡潔な対処は“メールを削除してしまう”ことです。

- 以上より、受信者に指示すべき内容は

不審なメールの削除

となります。

誤りやすいポイント

- 「添付ファイルを開かない」「URLをクリックしない」など部分的対処だけを答えてしまう。問題は“全受信者への統一指示”なので包括的削除が正解です。

- 「管理者へ報告」を回答にする誤り。報告は管理者側が行う調査フローであり、受信者への直接指示ではありません。

- 「隔離フォルダへ移動」などツール依存の解決策を書くと設問の“指示すべき事項”から逸脱します。

FAQ

Q: なぜ「開封禁止」ではなく「削除」が推奨なのですか?

A: 標的型攻撃メールは受信直後にマルウェアを仕込む場合があり、誤操作による開封リスクもあります。削除なら誤操作の余地を断ち、再感染も防げます。

A: 標的型攻撃メールは受信直後にマルウェアを仕込む場合があり、誤操作による開封リスクもあります。削除なら誤操作の余地を断ち、再感染も防げます。

Q: 管理者への報告は不要ですか?

A: 報告は管理者が並行して行う調査プロセスに含まれますが、設問③は“全受信者に出す共通指示”を問うため、まず削除が最優先となります。

A: 報告は管理者が並行して行う調査プロセスに含まれますが、設問③は“全受信者に出す共通指示”を問うため、まず削除が最優先となります。

Q: 自動削除機能を導入すれば良いですか?

A: 自動削除も有効ですが、人手の確認を伴う運用が前提なので、受信者自身が削除指示を確実に守ることが求められます。

A: 自動削除も有効ですが、人手の確認を伴う運用が前提なので、受信者自身が削除指示を確実に守ることが求められます。

関連キーワード: 標的型攻撃, メール削除, 添付ファイル, URLリンク, マルウェア