応用情報技術者 2017年 春期 午後 問01

マルウェア対策に関する次の記述を読んで、設問1〜5に答えよ。

T社は、社員60名の電子機器の設計開発会社であり、技術力と実績によって顧客の信頼を得ている。社内のサーバには、設計資料や調査研究資料など、営業秘密情報を含む資料が多数保管されている。

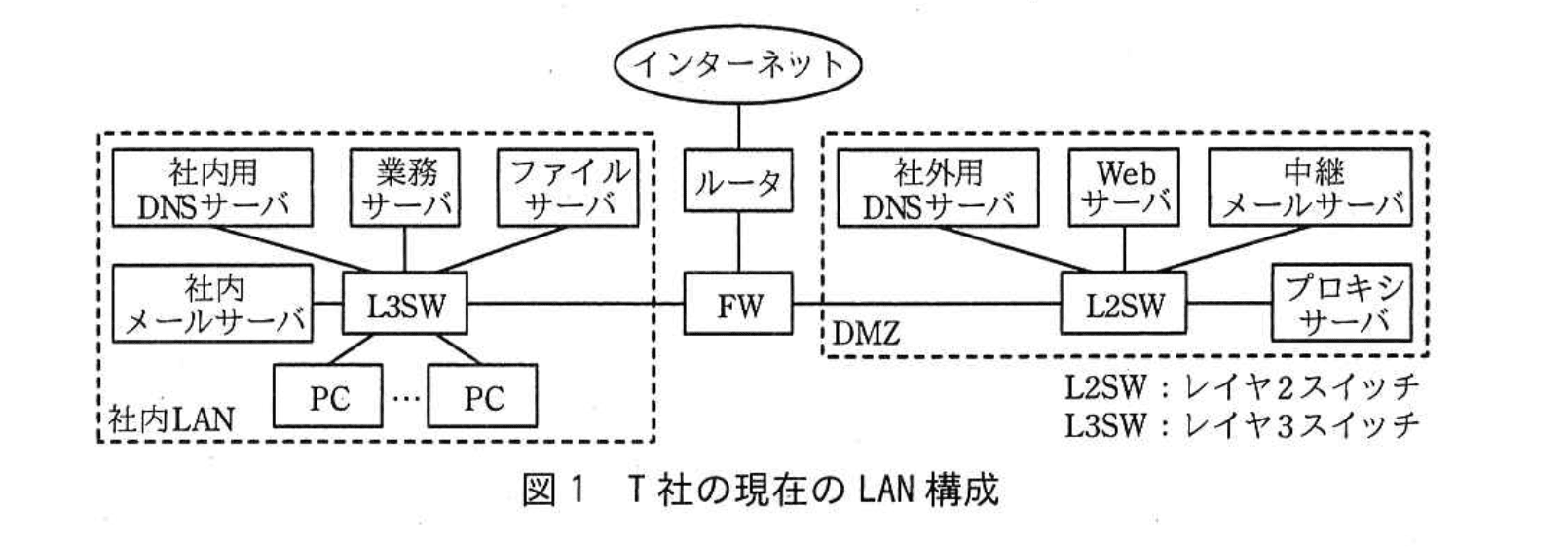

T社の社員は、社内LANのPCからインターネット上のWebサイトにアクセスして、情報収集を日常的に行っている。ファイアウォール(以下、FWという)には、業務に必要となる最少の通信だけを許可するパケットフィルタリングルールが設定されており、社内LANからのインターネットアクセスは、DMZのプロキシサーバ経由だけが許可されている。T社の現在のLAN構成を図1に示す。

T社では、マルウェアの感染を防ぐために、PCとサーバでウイルス対策ソフトを稼働させ、情報セキュリティ運用規程にのっとり、最新のウイルス定義ファイルとセキュリティパッチを適用している。

〔マルウェア対策の見直し〕

最近、秘密情報の流出など、情報セキュリティを損ねる予期しない事象(以下、インシデントという)による被害に関する報道が多くなっている。この状況に危機感を抱いたシステム課のM課長は、運用担当のS君に、情報セキュリティ関連のコンサルティングを委託しているY氏の支援を受けて、マルウェア対策を見直すよう指示した。

S君から相談を受けたY氏がT社の対策状況を調査したところ、マルウェアの活動を抑止する対策が十分でないことが分かった。Y氏はS君に、特定の企業や組織内の情報を狙ったサイバー攻撃(以下、標的型攻撃という)の現状と、T社が実施すべき対策について説明した。Y氏が説明した内容を次に示す。

〔標的型攻撃の現状と対策〕

最近、標的型攻撃の一つである a 攻撃が増加している。a 攻撃は、攻撃者が、攻撃対象の企業や組織が日常的に利用する Webサイトの b を改ざんし、Webサイトにアクセスした PCをマルウェアに感染させるものである。

これを回避するには、Webブラウザや OS のセキュリティパッチを更新して、最新の状態に保つことが重要である。しかし、ゼロデイ攻撃が行われた場合は、マルウェアの感染を防止できない。

マルウェアは、PCに侵入すると、攻撃者がマルウェアの遠隔操作に利用するサーバ(以下、攻撃サーバという)との間の通信路を確立した後、企業や組織内のサーバへ侵入を試みることが多い。サーバに侵入したマルウェアは、攻撃サーバから送られる攻撃者の指示を受け、サーバに保管された情報の窃取、破壊などを行うことがある。①マルウェアと攻撃サーバの間の通信(以下、バックドア通信という)は、HTTP で行われることが多いので、マルウェアの活動を発見するのは容易ではない。

Y氏は、このようなマルウェアの活動を抑止するために、次の3点の対策策を S君に提案した。

・DMZ に設置されているプロキシサーバと PCでの対策の実施

・ログ検査の実施

・インシデントへの対応体制の構築

〔DMZ に設置されているプロキシサーバと PCでの対策の実施〕

S君は、プロキシサーバと PCで、次の3点の対策を行うことにした。

・プロキシサーバで、遮断する Webサイトを T社が独自に設定できる c 機能を新たに稼働させる。

・プロキシサーバで利用者を認証を行い、攻撃サーバとの通信路の確立を困難にする。

・プロキシサーバでの利用者認証時に、②PCの利用者が入力した認証情報がマルウェアによって悪用されるのを防ぐための設定を、Webブラウザに行う。

〔ログ検査の実施〕

S君は、ログ検査について検討し、次の対策と運用を行うことにした。

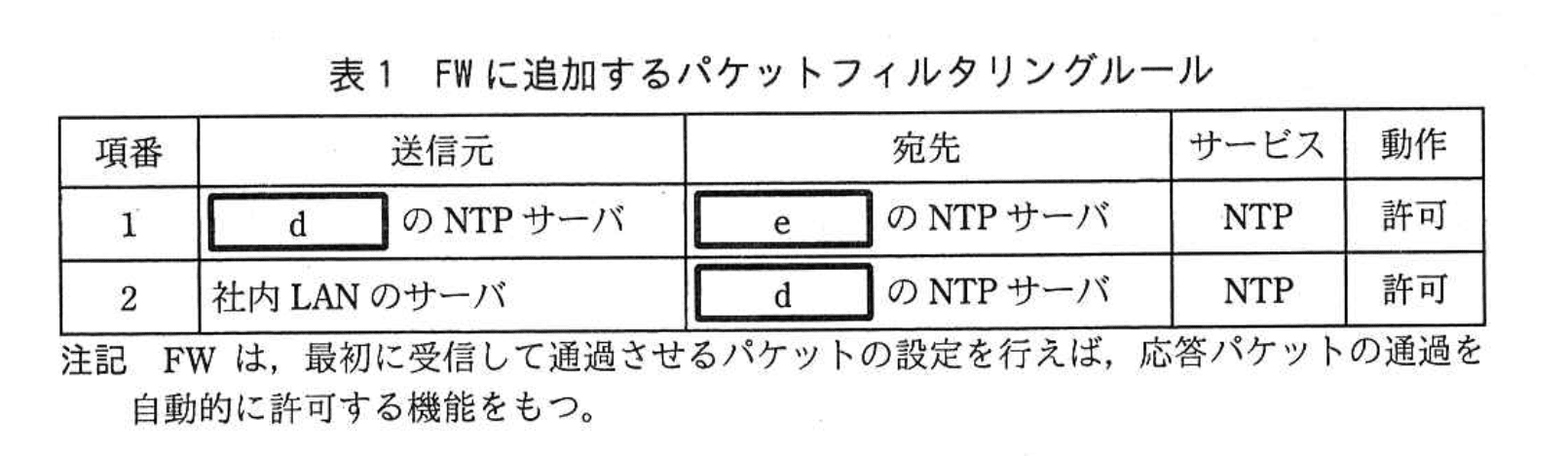

プロキシサーバは、社内LANのPCとサーバが社外のWebサーバとの間で通信した内容をログに記録している。業務サーバ、ファイルサーバ、FWなどの機器も、ログインや操作履歴をログに記録しているので、プロキシサーバだけでなく他の機器のログも併せて検査する。③ログ検査では、複数の機器のログに記録された事象の関連性も含めて調査することから、DMZにNTP(Network Time Protocol)サーバを新規に導入し、ログ検査を行う機器でNTPクライアントを稼働させる。導入するNTPサーバは、外部の信用できるサーバから時刻を取得する。NTPサーバの導入に伴って、表1に示すパケットフィルタリングルールをFWに追加する。

ログ検査では、次の2点を重点的に行う。

・プロキシサーバでの利用者認証の試行が、短時間に大量に繰り返されていないかどうかを調べる。この検査によって、マルウェアによるサーバへのf攻撃が行われた可能性があることを発見できる。

・セキュリティベンダやセキュリティ研究調査機関が公開した、バックドア通信の特徴に関する情報を基に、プロキシサーバのログに記録された通信内容を調べる。この検査によって、バックドア通信の痕跡を発見できることが多い。

〔インシデントへの対応体制の構築〕

S君は、④インシデントによる情報セキュリティ被害の発生、拡大及び再発を最少化するために社内に構築すべき対応体制についてまとめた。

以上の検討を基に、S君は、マルウェア対策の改善案をまとめてM課長に報告した。改善案は承認され、実施に移すことになった。

設問1:

本文中のa〜c、fに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:DDoS

イ:IPアドレス

ウ:URLフィルタリング

エ:Webページ

オ:キーワードフィルタリング

カ:総当たり

キ:フィッシング

ク:水飲み場型

ケ:レインボー

模範解答

a:ク

b:エ

c:ウ

f:カ

解説

解答の論理構成

-

【問題文】では「最近、標的型攻撃の一つである a 攻撃が増加している。」とあり、さらに「攻撃者が、攻撃対象の企業や組織が日常的に利用する Webサイトの b を改ざんし、Webサイトにアクセスした PCをマルウェアに感染させる」と説明しています。

“利用者がよく訪れる正規サイトを改ざんして感染させる”手口は「水飲み場型攻撃」と呼ばれるため a=「ク:水飲み場型」となります。 -

b については、攻撃対象の Webサイトで改ざんされるものが「Webページ」であることは常識的に一致します。したがって b=「エ:Webページ」です。

-

プロキシサーバに関し「遮断する Webサイトを T 社が独自に設定できる c 機能を新たに稼働させる」とあります。社内基準で許可/拒否 URL を設定する機能は「URLフィルタリング」と呼ばれるため c=「ウ:URLフィルタリング」と判断できます。

-

ログ検査では「短時間に大量に繰り返されていないか」を調べる目的が述べられ、「マルウェアによるサーバへのf攻撃が行われた可能性」と続きます。短時間で大量に認証を試す攻撃は「総当たり攻撃(ブルートフォース)」ですから f=「カ:総当たり」と決定できます。

以上より

a:ク b:エ c:ウ f:カ

a:ク b:エ c:ウ f:カ

誤りやすいポイント

- 「フィッシング」と混同

“改ざんされた正規サイト”と“偽サイトへ誘導”は似ていますが、後者は【問題文】に該当する説明がありません。 - URL フィルタリングとキーワードフィルタリングの取り違え

問題では“Webサイト単位で遮断”と読めるため URL ベースが正解。本文はキーワードでのコンテンツ制御には言及していません。 - 総当たり攻撃 vs. DDoS

どちらも“短時間に大量”という表現がありますが、本文は「利用者認証の試行」に限定しているため認証情報を狙う総当たりが正しいです。

FAQ

Q: 水飲み場型攻撃の対策はパッチだけで十分ですか?

A: パッチ適用は基本ですが、ゼロデイ脆弱性が悪用される場合もあるため、多層防御(プロキシでの通信制御・振る舞い検知など)が必要です。

A: パッチ適用は基本ですが、ゼロデイ脆弱性が悪用される場合もあるため、多層防御(プロキシでの通信制御・振る舞い検知など)が必要です。

Q: URL フィルタリングはブラックリスト方式だけですか?

A: ブラックリスト、ホワイトリスト、カテゴリ別など複数方式があります。T 社のケースでは「T 社が独自に設定できる」ことからブラックリストまたはホワイトリスト方式が想定されます。

A: ブラックリスト、ホワイトリスト、カテゴリ別など複数方式があります。T 社のケースでは「T 社が独自に設定できる」ことからブラックリストまたはホワイトリスト方式が想定されます。

Q: 総当たり攻撃をログで検出したら直ちに遮断すべきでしょうか?

A: 遮断は重要ですが、同時に原因調査・影響範囲確認・パスワードリセットなどのインシデント対応プロセスを並行して実施することが推奨されます。

A: 遮断は重要ですが、同時に原因調査・影響範囲確認・パスワードリセットなどのインシデント対応プロセスを並行して実施することが推奨されます。

関連キーワード: 水飲み場型攻撃, URLフィルタリング, ブルートフォース, プロキシ認証, NTPサーバ

設問2:

本文中の下線①の理由について、最も適切なものを解答群の中から選び、記号で答えよ。

解答群

ア:パケット通信の通信相手を特定する情報は、ログに記録されないから

イ:パケット通信の通信プロトコルは、特殊なので解析できないから

ウ:パケット通信は大量に行われるので、ログを保存しきれないから

エ:パケット通信は通常のWebサーバとの通信と区別できないから

模範解答

エ

解説

解答の論理構成

- 【問題文】には「①マルウェアと攻撃サーバの間の通信(以下、バックドア通信という)は、HTTP で行われることが多いので、マルウェアの活動を発見するのは容易ではない」とあります。

- HTTP は社内 PC が日常的に利用する「通常のWebサーバ」との通信にも用いられます。したがって、バックドア通信も外形的には同じプロトコル・同じ宛先ポート番号(80/TCP や 443/TCP)を使うため、FW やプロキシサーバのログ上では区別がつきにくい状況になります。

- 以上より、選択肢のうち「パケット通信は通常のWebサーバとの通信と区別できないから」と説明する「エ」が妥当となります。

誤りやすいポイント

- 「ログに記録されないから」と考えてしまうパターン

→ HTTP 通信は通常ログに残るため、記録の有無ではなく“判別の難しさ”が本質です。 - 「大量通信なので保存しきれない」と誤読するパターン

→ 保存量の問題ではなく、正常通信にまぎれる点が論点です。 - 「プロトコルが特殊だから解析できない」と早合点するパターン

→ HTTP は標準的なプロトコルであり、特別な解析困難性はありません。

FAQ

Q: バックドア通信を区別できないなら、どのように検知すれば良いですか?

A: 【問題文】後半の「セキュリティベンダやセキュリティ研究調査機関が公開した、バックドア通信の特徴に関する情報を基に…」のように、通信パターンやアクセス先ドメインの異常をシグネチャ化して検査する方法が一般的です。

A: 【問題文】後半の「セキュリティベンダやセキュリティ研究調査機関が公開した、バックドア通信の特徴に関する情報を基に…」のように、通信パターンやアクセス先ドメインの異常をシグネチャ化して検査する方法が一般的です。

Q: HTTPS で暗号化されている場合はさらに難しいのでは?

A: はい。暗号化によりペイロードが見えないため、SNI や証明書情報、パケットサイズ・頻度などメタデータ分析や SSL/TLS インスペクション装置の導入が検討されます。

A: はい。暗号化によりペイロードが見えないため、SNI や証明書情報、パケットサイズ・頻度などメタデータ分析や SSL/TLS インスペクション装置の導入が検討されます。

Q: プロキシサーバの利用者認証はバックドア通信対策に有効ですか?

A: 認証により正規利用者の資格情報が必要となるため、自動でのバックドア通信確立を一部阻害できます。ただしマルウェアが資格情報を窃取すれば回避されるため、多層防御が必要です。

A: 認証により正規利用者の資格情報が必要となるため、自動でのバックドア通信確立を一部阻害できます。ただしマルウェアが資格情報を窃取すれば回避されるため、多層防御が必要です。

関連キーワード: HTTP通信, バックドア通信, 標的型攻撃, プロキシサーバ, ログ解析

設問3:

本文中の下線②の設定内容を、25字以内で述べよ。

模範解答

オートコンプリート機能を無効にする。

解説

解答の論理構成

- 問題文の確認

- 対策の説明に「プロキシサーバでの利用者認証時に、“②PCの利用者が入力した認証情報がマルウェアによって悪用されるのを防ぐための設定を、Webブラウザに行う”」とあります。

- リスクの整理

- Webブラウザには入力した ID やパスワードを自動保存し、次回以降の入力を補完する仕組みがあります。

- その情報がローカル PC に暗号化されず保存されると、マルウェアに窃取される恐れがあります。

- 取るべき設定

- ID/パスワードをブラウザに記憶させなければ、マルウェアが奪取できる情報がそもそも存在しません。

- したがって、最適解はブラウザの「オートコンプリート(自動入力)機能」を停止することです。

- 結論

- 以上より、解答は「オートコンプリート機能を無効にする」となります。

誤りやすいポイント

- 「パスワードの複雑化」と混同する

- 入力補助を止める話であり、文字種や長さとは別問題です。

- 「HTTPS を強制する」と誤解する

- 通信路の暗号化ではなく、ローカル保存の抑止が主眼です。

- 「ブラウザにパスワードマネージャを導入」と逆の発想をしてしまう

- 本問では保存“しない”方向の設定が求められています。

FAQ

Q: ブラウザのパスワードマネージャを安全に使えば問題ないのでは?

A: 問題文は「マルウェアによって悪用される」可能性を前提としているため、保存自体を禁止する方針が選択されています。

A: 問題文は「マルウェアによって悪用される」可能性を前提としているため、保存自体を禁止する方針が選択されています。

Q: 二要素認証を導入する方が強力では?

A: もちろん有効ですが、本設問は「ブラウザ側の設定」で実施可能な即効性対策を問うています。

A: もちろん有効ですが、本設問は「ブラウザ側の設定」で実施可能な即効性対策を問うています。

Q: すべてのサイトでオートコンプリートを無効にすると利用者が不便では?

A: 社内の重要システム認証に限定してポリシーを適用する運用も可能ですが、設問は一般論として保存機能を停止することを求めています。

A: 社内の重要システム認証に限定してポリシーを適用する運用も可能ですが、設問は一般論として保存機能を停止することを求めています。

関連キーワード: オートコンプリート, パスワード漏えい, ブラウザ設定, マルウェア対策, 認証情報保護

設問4:〔ログ検査の実施〕について、(1)、(2)に答えよ。

(1)本文中の下線③について、NTPを稼働させなかったときに発生するおそれがある問題を、35字以内で述べよ。

模範解答

各機器のログに記録された事象の時系列の把握が困難になる。

解説

解答の論理構成

- ログ検査の目的

- 本文に「③ログ検査では、複数の機器のログに記録された事象の関連性も含めて調査する」とあります。複数機器のログを突き合わせ、攻撃の連鎖を時系列で追うことが前提です。

- 時刻同期の重要性

- 続けて「DMZにNTP(Network Time Protocol)サーバを新規に導入し、ログ検査を行う機器でNTPクライアントを稼働させる」とあり、全機器の時計を正確に合わせる対策が示されています。

- NTPを導入しない場合のリスク

- 各機器の時刻がずれると、同じインシデントに関するログが前後して記録されるため、因果関係や攻撃の流れを正確に再現できません。

- 結論

- したがって、NTPを稼働させなければ「各機器のログに記録された事象の時系列の把握が困難になる」という問題が発生します。

誤りやすいポイント

- 「ログが取れていれば解析できる」と考え、時刻ズレの影響を軽視する。

- NTP導入の目的を“外部攻撃遮断”と誤解し、ログ相関への効果を見落とす。

- 単一機器のログだけで十分と判断し、複数機器の突合せを実施しない。

FAQ

Q: なぜ社外のNTPサーバではなくDMZ内にNTPサーバを置くのですか?

A: 社内機器の時刻同期を一元管理でき、外部へのNTPトラフィックを最小化してセキュリティを高めるためです。

A: 社内機器の時刻同期を一元管理でき、外部へのNTPトラフィックを最小化してセキュリティを高めるためです。

Q: 数分程度の時刻ズレでも問題になりますか?

A: 攻撃は秒単位で進行することが多く、数分のズレでも因果関係の解析を誤る可能性があります。

A: 攻撃は秒単位で進行することが多く、数分のズレでも因果関係の解析を誤る可能性があります。

Q: NTPサーバが障害で停止した場合はどうするのですか?

A: 冗長構成や外部信頼サーバをバックアップとして設定し、時刻同期サービスの可用性を確保します。

A: 冗長構成や外部信頼サーバをバックアップとして設定し、時刻同期サービスの可用性を確保します。

関連キーワード: NTP, タイムスタンプ, ログ相関分析, バックドア通信

設問4:〔ログ検査の実施〕について、(1)、(2)に答えよ。

(2)表1中のd、eに入れる適切な字句を、図1中の名称で答えよ。

模範解答

d:DMZ

e:インターネット

解説

解答の論理構成

- 「DMZにNTP(Network Time Protocol)サーバを新規に導入し、ログ検査を行う機器でNTPクライアントを稼働させる。」とあります。したがって送信元は“DMZに設置されたNTPサーバ”です。

- 続けて「導入するNTPサーバは、外部の信用できるサーバから時刻を取得する。」とあるので、宛先は“インターネット上のNTPサーバ”になります。

- 表1の項番1は「送信元:d の NTPサーバ/宛先:e の NTPサーバ」と書かれています。以上を図1の名称で置き換えると、

• d =「DMZ」

• e =「インターネット」

となり、模範解答と一致します。

誤りやすいポイント

- 「外部の信用できるサーバ」を“社外用DNSサーバ”などDMZ側の機器と誤認するケースがあります。文脈上“外部=インターネット”です。

- 表1の方向性を逆に読んで「宛先がDMZ」と書いてしまうミス。あくまでDMZ側から外部へ時刻問い合わせを発信します。

- 図1の名称をそのまま書かず、「外部NTPサーバ」「DMZネットワーク」など表現を変えると減点対象になる点にも注意が必要です。

FAQ

Q: NTPは基本的にUDP 123番ポートだけ許可すれば良いのですか?

A: 一般にUDP 123番ですが、FWの“応答パケットを自動許可”機能を考慮し、アウトバウンド方向(DMZ→インターネット)のみ明示許可すれば戻りパケットは通過します。

A: 一般にUDP 123番ですが、FWの“応答パケットを自動許可”機能を考慮し、アウトバウンド方向(DMZ→インターネット)のみ明示許可すれば戻りパケットは通過します。

Q: 社内LANのサーバが直接インターネットへNTP問い合わせを行ってはいけませんか?

A: 多数の機器が外部と通信すると管理負荷や攻撃面が広がるため、DMZのNTPサーバを介して一元管理するのがベストプラクティスです。

A: 多数の機器が外部と通信すると管理負荷や攻撃面が広がるため、DMZのNTPサーバを介して一元管理するのがベストプラクティスです。

関連キーワード: NTP, DMZ, パケットフィルタリング, 時刻同期, ファイアウォール

設問5:

本文中の下線④の対応体制について、適切なものを解答群の中から二つ選び、記号で答えよ。

解答群

ア:インシデント発見者がインシデントの内容を報告する窓口の設置

イ:原因究明から問題解決までを社外に頼らず独自に行う体制の構築

ウ:社員向けの情報セキュリティ教育及び啓発活動を行う体制の構築

エ:情報セキュリティ被害発生後の事後対応に特化した体制の構築

オ:発生したインシデントの情報を社内外に漏らさない管理体制の構築

模範解答

ア、ウ

解説

解答の論理構成

- 【問題文】では、下線部④として

“④インシデントによる情報セキュリティ被害の発生、拡大及び再発を最少化するために社内に構築すべき対応体制”

を挙げています。キーワードは「発生」「拡大」「再発」「最少化」です。 - これらを実現するには、

①インシデントを早期に“発見”して報告できる仕組み

②日常的に“予防”する仕組み

の両方が必要です。

したがって、被害の「発生」「拡大」「再発」を包括的に抑える体制として適切なのは

ア と ウ です。

ア と ウ です。

誤りやすいポイント

- 「事後対応に特化」(エ)を選びがちですが、発生前の予防と再発防止が欠けるため不十分です。

- 「社外に頼らず独自に」(イ)はコストやリソース面で現実的でないうえ、目的とずれています。

- 「情報を漏らさない」(オ)は報告遅延や隠蔽につながり、拡大防止と矛盾することがあります。

FAQ

Q: 報告窓口は具体的にどの部署が担当すべきですか?

A: 情報システム部門やCSIRTなど、24時間対応可能でインシデント処理の権限をもつ部署が適任です。

A: 情報システム部門やCSIRTなど、24時間対応可能でインシデント処理の権限をもつ部署が適任です。

Q: 教育・啓発活動はどのくらいの頻度で実施するべきですか?

A: 年1回程度の全社講習に加え、フィッシング模擬訓練などの実践演習を四半期ごとに行うのが一般的です。

A: 年1回程度の全社講習に加え、フィッシング模擬訓練などの実践演習を四半期ごとに行うのが一般的です。

Q: 報告窓口を設けても従業員が報告しないことが心配です。対策は?

A: 周知ポスターやイントラ掲示、匿名報告チャネルの提供、報告者の不利益禁止を明文化することで報告率が向上します。

A: 周知ポスターやイントラ掲示、匿名報告チャネルの提供、報告者の不利益禁止を明文化することで報告率が向上します。

関連キーワード: インシデント対応, 報告窓口, セキュリティ教育, 再発防止, 拡大抑止