応用情報技術者 2019年 春期 午後 問01

ECサイトの利用者認証に関する次の記述を読んで、設問1〜4に答えよ。

M社は、社員数が200名の輸入化粧品の販売会社である。このたび、M社では販路拡大の一環として、インターネット経由の通信販売(以下、インターネット通販という)を行うことを決めた。インターネット通販の開始に当たり、情報システム課のN課長を責任者として、インターネット通販用のWebサイト(以下、M社ECサイトという)を構築することになった。

M社ECサイトへの外部からの不正アクセスが行われると、インターネット通販事業で甚大な損害を被るおそれがある。そこで、N課長は、部下のC主任に、不正アクセスを防止するための対策について検討を指示した。

〔利用者認証の方式の調査〕

N課長の指示を受けたC主任は、最初に、利用者認証の方式について調査した。

利用者認証の方式には、次の3種類がある。

(i) 利用者の記憶、知識を基にしたもの

(ii) 利用者の所有物を基にしたもの

(iii) 利用者の身体的特徴を基にしたもの

(ii) には、aによる認証があり、(iii) には、bによる認証がある。(ii)、(iii) の方式は、セキュリティ面の安全性が高いが、①多数の会員獲得を目指すM社ECサイトの利用者認証には適さないとC主任は考えた。他社のECサイトを調査したところ、ほとんど(i) の方式が採用されていることが分かった。そこで、M社ECサイトでは、(i) の方式の一つであるID、パスワードによる認証を行うことにし、ID、パスワード認証のリスクに関する調査結果を基に、対応策を検討することにした。

〔ID, パスワード認証のリスクの調査〕

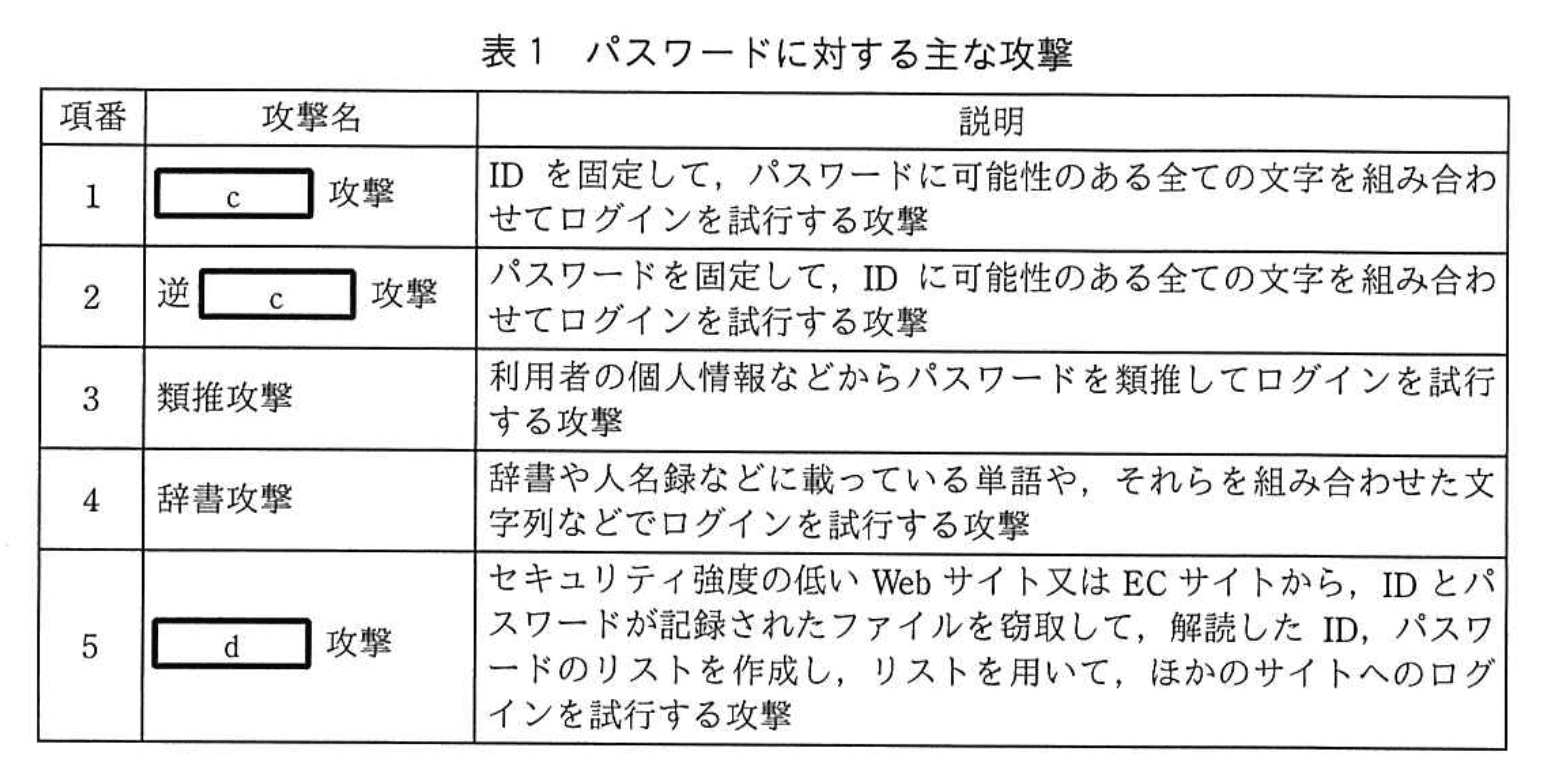

ID、パスワード認証のリスクについて調査したところ、幾つかの攻撃手法が報告されていた。パスワードに対する主な攻撃を表1に示す。

表1中の項番1~4の攻撃に対しては、パスワードとして設定する文字列を工夫することが重要である。項番5の攻撃に対しては、M社ECサイトでの認証情報の管理方法の工夫が必要である。しかし、他組織のWebサイトやECサイト(以下、他サイトという)から流出した認証情報が悪用された場合は、M社ECサイトに対処できない。そこで、C主任は、M社ECサイトでのパスワード設定規則、パスワード管理策及び会員に求めるパスワードの設定方法の3点について、検討を進めることにした。

〔パスワード設定規則とパスワード管理策〕

最初に、C主任は、表1中の項番1、2の攻撃への対策について検討した。検討の結果、パスワードの安全性を高めるために、M社ECサイトに、次のパスワード設定規則を導入することにした。

・パスワード長の範囲を10~20桁とする。

・パスワードについては、英大文字、英小文字、数字及び記号の70種類を使用可能とし、英大文字、英小文字、数字及び記号を必ず含める。

次に、C主任は、M社ECサイトのID、パスワードが窃取・解析され、表1中の項番5の攻撃で他サイトが攻撃されるのを防ぐために、M社ECサイトで実施するパスワードの管理方法について検討した。

一般に、Webサイトでは、②パスワードをハッシュ関数によってハッシュ値に変換(以下、ハッシュ化という)し、平文のパスワードの代わりにハッシュ値を秘密認証情報のデータベースに登録している。しかし、データベースに登録された認証情報が流出すると、レインボー攻撃と呼ばれる攻撃方法によって、ハッシュ値からパスワードが割り出されるおそれがある。

・攻撃者が、膨大な数のパスワード候補とそのハッシュ値の対応テーブル(以下、Rテーブルという)をあらかじめ作成するか、又は作成されたRテーブルを入手する。

・窃取したアカウント情報中のパスワードのハッシュ値をキーとして、Rテーブルを検索する。一致したハッシュ値があればパスワードが割り出される。

レインボー攻撃はオフラインで行われ、時間や検索回数の制約がないので、パスワードが割り出される可能性が高い。そこで、C主任は、レインボー攻撃によるパスワードの割出しをしにくくするために、③次の処理を実装することにした。

・会員が設定したパスワードのバイト列に、ソルトと呼ばれる、会員ごとに異なる十分な長さのバイト列を結合する。

・ソルトを結合した全体のバイト列をハッシュ化する。

・ID、ハッシュ値及びソルトを、秘密認証情報のデータベースに登録する。

〔会員に求めるパスワードの設定方法〕

次に、C主任は、表1中の項番3、4及び5の攻撃への対策を検討し、次のルールに従うことをM社ECサイトの会員に求めることにした。

・会員自身の個人情報を基にしたパスワードを設定しないこと

・辞書や人名録に載っている単語を基にしたパスワードを設定しないこと

・④会員が利用する他サイトとM社ECサイトでは、同一のパスワードを使い回さないこと

C主任は、これらの検討結果をN課長に報告した。報告内容と対応策はN課長に承認され、実施されることになった。

設問1:〔利用者認証の方式の調査〕について、(1)、(2)に答えよ。

(1)本文中のa、bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:虹彩

イ:体温

ウ:デジタル証明書

エ:動脈

オ:パスフレーズ

カ:パソコンの製造番号

模範解答

a:ウ

b:ア

解説

解答の論理構成

- 【問題文】には

“利用者認証の方式には、次の3種類がある。

(i) 利用者の記憶、知識を基にしたもの

(ii) 利用者の所有物を基にしたもの

(iii) 利用者の身体的特徴を基にしたもの”

とあります。 - (ii) “利用者の所有物”を用いる代表例は、ICカードや“デジタル証明書”など、利用者が所持しているモノで認証する手段です。したがって a には “デジタル証明書”が入ります。

- (iii) “利用者の身体的特徴”を用いる代表例は、指紋、静脈、“虹彩”などの生体情報です。問題の解答群に生体情報は “ア:虹彩” “エ:動脈” がありますが、動脈は認証用語として一般的ではなく、身体内部の血管情報を指す場合は“静脈”を用います。よって b には “虹彩”が最適です。

- 以上より

a:ウ(デジタル証明書)

b:ア(虹彩)

が正答になります。

誤りやすいポイント

- “パスフレーズ”は記憶要素なので (i) と混同しやすいです。(ii) の所有要素には該当しません。

- “動脈”は医療分野の単語であって、認証技術では“静脈認証”が正しい用語です。試験では用語の正確さが問われます。

- “パソコンの製造番号”は端末識別であって、利用者自身の所有物とみなされにくい上に、使い回しができないため実用的ではありません。

FAQ

Q: 所有物ベースの認証としてワンタイムパスワードトークンは該当しますか?

A: はい、トークンやスマートカードなど“利用者が持つもの”は全て (ii) の所有要素に分類されます。

A: はい、トークンやスマートカードなど“利用者が持つもの”は全て (ii) の所有要素に分類されます。

Q: “虹彩認証”と“網膜認証”は同じですか?

A: 異なります。虹彩認証は瞳の外側の模様、網膜認証は眼底血管を撮影します。問題文の“身体的特徴”としては虹彩が代表的に扱われます。

A: 異なります。虹彩認証は瞳の外側の模様、網膜認証は眼底血管を撮影します。問題文の“身体的特徴”としては虹彩が代表的に扱われます。

Q: 多要素認証にすると安全性は高まりますか?

A: 記憶・所有・生体のうち2要素以上を組み合わせる多要素認証は、1要素だけの場合より攻撃者の突破難易度が大幅に上がります。

A: 記憶・所有・生体のうち2要素以上を組み合わせる多要素認証は、1要素だけの場合より攻撃者の突破難易度が大幅に上がります。

関連キーワード: 多要素認証, バイオメトリクス, デジタル証明書, 所有要素, 生体認証

設問1:〔利用者認証の方式の調査〕について、(1)、(2)に答えよ。

(2)本文中の下線①について、(ii)又は(iii)の方式の適用が難しいと考えられる適切な理由を解答群の中から選び、記号で答えよ。

解答群

ア:インターネット経由では、利用者認証が行えないから

イ:スマートデバイスを利用した利用者認証が行えないから

ウ:利用者に認証デバイス又は認証情報を配付する必要があるから

エ:利用者のIPアドレスが変わると、利用者認証が行えなくなるから

模範解答

ウ

解説

解答の論理構成

- 【問題文】では、認証方式を

“(ii) 利用者の所有物を基にしたもの”

“(iii) 利用者の身体的特徴を基にしたもの”

と定義しています。 - さらに “(ii)、(iii) の方式は、セキュリティ面の安全性が高いが、①多数の会員獲得を目指すM社ECサイトの利用者認証には適さないとC主任は考えた。” と述べられています。

- インターネット通販では全国の不特定多数が対象となります。所有物認証(例:ワンタイムパスワードトークン、IC カード)や生体認証(例:指紋リーダ)を採用すると、

• 会員全員にデバイスを配付・導入してもらう

• 紛失・故障時の再発行やサポート体制を整備する

といった運用コストが膨大になります。 - 以上より、適用が難しい理由は “利用者に認証デバイス又は認証情報を配付する必要がある” に該当します。

- よって解答は【ウ】です。

誤りやすいポイント

- 「ア」を選ぶ誤り

インターネット経由でもワンタイムパスワードや生体情報による認証は技術的に実現可能です。問題は“適用コスト”です。 - 「イ」を選ぶ誤り

スマートデバイス(スマートフォン等)を用いた認証サービスは普及しており、それ自体が阻害要因ではありません。 - 「エ」を選ぶ誤り

IP アドレスは多要素認証の判断材料に利用される場合がありますが、(ii)(iii) の方式が IP 変動に依存するわけではありません。

FAQ

Q: 所有物認証をメールに送られるワンタイムコード(ソフトトークン)で代替すれば配付は不要では?

A: メールは所有物認証ではなく“知識+所有”の弱い形態となる上、メールアカウント乗っ取りリスクが残ります。問題文の趣旨は専用デバイス前提の強固な所有物認証を指しています。

A: メールは所有物認証ではなく“知識+所有”の弱い形態となる上、メールアカウント乗っ取りリスクが残ります。問題文の趣旨は専用デバイス前提の強固な所有物認証を指しています。

Q: 生体認証はスマートフォン内蔵の指紋センサで実現できるのでは?

A: 全会員が対応端末を保有している保証がなく、非対応端末向けの代替手段を整える必要があります。万人向けサービスでは導入障壁が高いという判断になります。

A: 全会員が対応端末を保有している保証がなく、非対応端末向けの代替手段を整える必要があります。万人向けサービスでは導入障壁が高いという判断になります。

Q: (ii)(iii) をオプション提供にして選択制にすれば良いのでは?

A: 認証方式を複数運用すると開発・保守コストが増大し、手続きも複雑になります。まず標準認証として“ID、パスワード”のみを選んだのは合理的な運用判断です。

A: 認証方式を複数運用すると開発・保守コストが増大し、手続きも複雑になります。まず標準認証として“ID、パスワード”のみを選んだのは合理的な運用判断です。

関連キーワード: 多要素認証, 所有物認証, 生体認証, ワンタイムパスワード, 運用コスト

設問2:〔ID、パスワード認証のリスクの調査〕について、(1)、(2)に答えよ。

(1)表1中のc、dに入れる適切な字句を答えよ。

模範解答

c:総当たり 又は ブルートフォース

d:パスワードリスト

解説

解答の論理構成

-

表1の項番1の説明は

「IDを固定して、パスワードに可能性のある全ての文字を組み合わせてログインを試行する攻撃」

です。IDを変えずに文字列をしらみつぶしで試す手法は一般に「総当たり」あるいは英語で「ブルートフォース」と呼ばれます。したがって c には「総当たり」または「ブルートフォース」が入ります。 -

表1の項番2は項番1と対になる攻撃なので “逆c攻撃” となり、ここでも c の語をそのまま流用します。

-

表1の項番5の説明は

「セキュリティ強度の低いWebサイト又はECサイトから、IDとパスワードが記録されたファイルを窃取して、解読したID、パスワードのリストを作成し、リストを用いて、ほかのサイトへのログインを試行する攻撃」

とあります。盗んだ認証情報の“リスト”を用いる点が特徴で、一般に「パスワードリスト攻撃」と呼ばれます。ゆえに d には「パスワードリスト」が入ります。

以上より

c: 総当たり(ブルートフォース)

d: パスワードリスト

c: 総当たり(ブルートフォース)

d: パスワードリスト

誤りやすいポイント

- 項番1を「辞書攻撃」と混同する

→ 辞書攻撃は“辞書に載っている単語”を使う限定的な手法。全組合せを試す説明とは一致しません。 - 項番5を「リスト型アカウントハッキング」と答え忘れる

→ 日本語名称が複数あるため、「パスワードリスト」を正確に書けないケースがあります。設問は空欄 d に入る単語(攻撃名)を要求しているので、説明文に登場する“リスト”を手掛かりに決定しましょう。 - “c” に英語だけ/日本語だけで書き切れず減点

→ 出題文は「適切な字句」とあるため、「総当たり」または「ブルートフォース」のどちらか一つで十分です。両方併記しなくても正解になります。

FAQ

Q: 「ブルートフォース」と「総当たり」に優劣はありますか?

A: 意味は同じです。日英の表記ゆれなので、設問が許容している方を選べば問題ありません。

A: 意味は同じです。日英の表記ゆれなので、設問が許容している方を選べば問題ありません。

Q: パスワードリスト攻撃とリスト型アカウントハッキングは同義ですか?

A: はい。どちらも流出した認証情報リストを別サイトで試す攻撃です。試験では「パスワードリスト」が正式解答として採用されるケースが多いです。

A: はい。どちらも流出した認証情報リストを別サイトで試す攻撃です。試験では「パスワードリスト」が正式解答として採用されるケースが多いです。

Q: 辞書攻撃を防ぐにはどうすれば良いですか?

A: ランダムな英大文字・英小文字・数字・記号を混在させた長いパスワードを使用し、辞書に載る単語や個人情報を避けることが基本対策です。

A: ランダムな英大文字・英小文字・数字・記号を混在させた長いパスワードを使用し、辞書に載る単語や個人情報を避けることが基本対策です。

関連キーワード: ブルートフォース, 総当たり, パスワードリスト, ソルト, ハッシュ化

設問2:〔ID、パスワード認証のリスクの調査〕について、(1)、(2)に答えよ。

(2)表1中の項番1の攻撃には有効であるが、項番2の攻撃には効果が期待できない対策を、“パスワード”という字句を用いて、20字以内で答えよ。

模範解答

パスワード入力試行回数の上限値の設定

解説

解答の論理構成

-

攻撃内容の確認

表1で項番1は「IDを固定して、パスワードに可能性のある全ての文字を組み合わせてログインを試行する攻撃」と記述されています。これは一つの ID に対して大量のパスワードを入力する典型的な総当たり(ブルートフォース)攻撃です。

一方、項番2は「パスワードを固定して、IDに可能性のある全ての文字を組み合わせてログインを試行する攻撃」であり、同一パスワードを複数 ID へ投げ付ける逆ブルートフォース攻撃です。 -

有効な対策の考察

ログイン試行を短時間に大量に繰り返すとき、システム側で入力回数を制限すれば攻撃者は次の試行ができなくなります。

─ ID が固定されている項番1では、試行回数がすぐに上限へ達し、攻撃が失敗しやすくなります。

─ しかし項番2では、攻撃者は「1 回ずつしか試行していない ID」を次々に切り替えるため、どの ID も上限に達しません。したがって効果は限定的です。 -

解答の導出

以上より、項番1に効き、項番2には効きにくい対策は「パスワード入力試行回数の上限値の設定」となります。

誤りやすいポイント

- パスワードの長さ・複雑さを強制する方針を答えてしまう

→ これはオンライン総当たりを直接止めるのではなく、項番1・2どちらにも一定の効果があるため問いの条件に合致しません。 - CAPTCHA やワンタイムコードを挙げる

→ 問題文は「“パスワード”という字句を用いて答えよ」と指示しており、かつオンライン試行回数制御にフォーカスしています。 - 「アカウントロック」とだけ記載する

→ 指示通り「パスワード」という語を含めないと減点対象になります。

FAQ

Q: なぜ逆ブルートフォース攻撃には試行回数制限が効きにくいのですか?

A: 攻撃者が ID を都度切り替えるため、各 ID では試行回数が少なく上限に達しません。大量の ID が存在すると制限を回避できます。

A: 攻撃者が ID を都度切り替えるため、各 ID では試行回数が少なく上限に達しません。大量の ID が存在すると制限を回避できます。

Q: 試行回数制限はどのくらいが適切ですか?

A: 具体的な数値はサービス特性によりますが、3〜5 回で一時ロックし数分〜数十分後に自動解除、または本人確認フローへ誘導する構成が一般的です。

A: 具体的な数値はサービス特性によりますが、3〜5 回で一時ロックし数分〜数十分後に自動解除、または本人確認フローへ誘導する構成が一般的です。

Q: 試行回数制限だけで十分ですか?

A: いいえ。多要素認証や IP レピュテーション、レートリミット、CAPTCHA などと併用して多層防御を構築することが推奨されます。

A: いいえ。多要素認証や IP レピュテーション、レートリミット、CAPTCHA などと併用して多層防御を構築することが推奨されます。

関連キーワード: ブルートフォース攻撃, 逆ブルートフォース攻撃, アカウントロック, ログイン試行制限, オンライン認証

設問3:〔パスワード設定規則とパスワード管理策〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、ハッシュ化する理由を、ハッシュ化の特性を踏まえ25字以内で述べよ。

模範解答

ハッシュ値からパスワードの割出しは難しいから

解説

解答の論理構成

- 【問題文】では、

「②パスワードをハッシュ関数によってハッシュ値に変換(以下、ハッシュ化という)し、平文のパスワードの代わりにハッシュ値を秘密認証情報のデータベースに登録している」

と述べ、平文を直接保存しない運用を示しています。 - ハッシュ関数は

① 入力長に関係なく固定長の値を生成する

② 同じ入力からは必ず同じ値が得られる

③ “一方向性”により「ハッシュ値から元の入力を求めることが極めて困難」

という特性を持ちます。 - したがってデータベースが流出しても、攻撃者はハッシュ値しか入手できず、③の特性によって「パスワードを容易に割り出せない」ため被害を抑えられます。

- 以上より、ハッシュ化する理由は

「ハッシュ値からパスワードの割出しは難しいから」

となります。

誤りやすいポイント

- 「暗号化」と「ハッシュ化」を混同し、復号の可否を説明してしまう。ハッシュ化は復号できない点が本質です。

- 「データベースにハッシュ値を保存する=完全に安全」と誤解し、【問題文】が警告する「レインボー攻撃」への対策(ソルト付与)を見落とす。

- ハッシュ化の目的を「通信経路で盗聴されないため」と答えてしまい、保存時の安全性向上という文脈を外してしまう。

FAQ

Q: 暗号化ではなくハッシュ化を選ぶ理由は何ですか?

A: ハッシュ化は一方向性を利用し、データベースが流出しても「ハッシュ値からパスワードの割出しは難しい」点がメリットです。暗号化は鍵が漏れると平文が復元されてしまいます。

A: ハッシュ化は一方向性を利用し、データベースが流出しても「ハッシュ値からパスワードの割出しは難しい」点がメリットです。暗号化は鍵が漏れると平文が復元されてしまいます。

Q: レインボー攻撃はハッシュ値でも破られるのですか?

A: 事前計算済みの巨大な対応表(Rテーブル)を使えば、よくあるパスワードは照合で判明します。そこで【問題文】の「ソルトを結合」してテーブル攻撃を無効化します。

A: 事前計算済みの巨大な対応表(Rテーブル)を使えば、よくあるパスワードは照合で判明します。そこで【問題文】の「ソルトを結合」してテーブル攻撃を無効化します。

Q: ハッシュ化すれば通信経路での盗聴も防げますか?

A: ハッシュ化は「保存時」の安全策です。通信経路の盗聴対策には TLS などの暗号化通信を別途実装する必要があります。

A: ハッシュ化は「保存時」の安全策です。通信経路の盗聴対策には TLS などの暗号化通信を別途実装する必要があります。

関連キーワード: ハッシュ関数, 一方向性, レインボー攻撃, ソルト, パスワード管理

設問3:〔パスワード設定規則とパスワード管理策〕について、(1)、(2)に答えよ。

(2)本文中の下線③の処理によって、パスワードの割出しがしにくくなる最も適切な理由を解答群の中から選び、記号で答えよ。

解答群

ア:Rテーブルの作成が難しくなるから

イ:アカウント情報が窃取されてもソルトの値が不明だから

ウ:高機能なハッシュ関数が利用できるようになるから

エ:ソルトの桁数に合わせてハッシュ値の桁数が大きくなるから

模範解答

ア

解説

解答の論理構成

- 【問題文】ではレインボー攻撃について

「攻撃者が、膨大な数のパスワード候補とそのハッシュ値の対応テーブル(以下、Rテーブルという)をあらかじめ作成する」と説明しています。 - これに対し下線③の処理として

「会員が設定したパスワードのバイト列に、ソルトと呼ばれる、会員ごとに異なる十分な長さのバイト列を結合する。」

「ソルトを結合した全体のバイト列をハッシュ化する。」

と明記されています。 - ソルトが“会員ごとに異なる”ため、攻撃者は同じパスワードでも会員ごとに別々のハッシュ値を得る必要があります。したがって、従来の“1 つの Rテーブル”では対応しきれず、ソルトの数だけ巨大なテーブルを用意しなければなりません。

- 以上より「Rテーブルの作成が難しくなる」ことがパスワード割出し困難化の核心であり、解答群のうち該当するのは

ア:Rテーブルの作成が難しくなるから - よって正解は「ア」です。

誤りやすいポイント

- 「アカウント情報が窃取されてもソルトの値が不明だから」と考えてしまう

→【問題文】に「ID、ハッシュ値及びソルトを、秘密認証情報のデータベースに登録する」とあるため、流出時にはソルトも同時に漏れます。 - ソルトを追加すると「ハッシュ値の桁数が増える」と思い込む

→ハッシュ関数の出力長は固定なので桁数は変わりません。 - 「高機能なハッシュ関数が使えるようになる」点を理由に挙げる

→ソルトの導入はハッシュ関数そのものの機能とは無関係です。

FAQ

Q: ソルトはどのくらいの長さにすれば十分ですか?

A: 一般には16バイト以上が推奨されますが、攻撃者の計算能力やサービス規模を考慮して決定します。

A: 一般には16バイト以上が推奨されますが、攻撃者の計算能力やサービス規模を考慮して決定します。

Q: ソルトを暗号化して保存したほうが安全ですか?

A: ソルト自体は秘密情報ではないため暗号化は必須ではありません。可用性や実装コストを優先し、平文で保持するケースが多いです。

A: ソルト自体は秘密情報ではないため暗号化は必須ではありません。可用性や実装コストを優先し、平文で保持するケースが多いです。

Q: ソルトだけでレインボー攻撃は完全に無効化できますか?

A: 作成難度は飛躍的に上がりますが、計算資源が十分なら攻撃は理論的に可能です。多要素認証やストレッチングと併用するとより効果的です。

A: 作成難度は飛躍的に上がりますが、計算資源が十分なら攻撃は理論的に可能です。多要素認証やストレッチングと併用するとより効果的です。

関連キーワード: ソルト, ハッシュ化, レインボー攻撃, 認証情報, パスワードリスト

設問4:

本文中の下線④について、パスワードの使い回しによってM社ECサイトで発生するリスクを、35字以内で述べよ。

模範解答

他サイトから流出したパスワードによって、不正ログインされる。

解説

解答の論理構成

- 問題文は下線④で「会員が利用する他サイトとM社ECサイトでは、同一のパスワードを使い回さないこと」と指示しています。

- その背景として、表1 項番5 の説明に「セキュリティ強度の低いWebサイト又はECサイトから、IDとパスワードが記録されたファイルを窃取して…ほかのサイトへのログインを試行する攻撃」が挙げられています。これは一般に「パスワードリスト攻撃」と呼ばれます。

- つまり、他サイトで流出したパスワードがそのまま M社ECサイトでも利用されていると、攻撃者は表1 項番5 の手口で「ログインを試行」し、不正アクセスに成功してしまいます。

- よって、M社ECサイトにとってのリスクは「他サイトから流出したパスワードにより不正ログインされること」です。

誤りやすいポイント

- 「流出=即不正アクセス」と早合点し、攻撃名や仕組みを結び付けずに理由を曖昧に書く。

- 表1 項番1〜4 のブルートフォース系攻撃と混同し、「総当たりされる」と説明してしまう。

- 「パスワードが推測される」とだけ書いて、なぜ M社ECサイトで被害が発生するかを示さない。

FAQ

Q: なぜパスワードの使い回しが危険なのですか?

A: 表1 項番5 の説明どおり、攻撃者は「ほかのサイトへのログインを試行」するため、流出元と同じ資格情報を使い回しているサービスが一気に狙われます。

A: 表1 項番5 の説明どおり、攻撃者は「ほかのサイトへのログインを試行」するため、流出元と同じ資格情報を使い回しているサービスが一気に狙われます。

Q: パスワードをハッシュ化して管理していれば安心では?

A: ハッシュ化していても、流出後にレインボー攻撃で平文が割り出される可能性があります。使い回しを避けることは別次元の重要対策です。

A: ハッシュ化していても、流出後にレインボー攻撃で平文が割り出される可能性があります。使い回しを避けることは別次元の重要対策です。

Q: 多要素認証を入れれば使い回し問題は無視できますか?

A: 多要素認証は有効ですが、ID・パスワードの組だけで突破できる経路が残っている場合や、運用上の制約がある場合は使い回しリスクが依然残ります。

A: 多要素認証は有効ですが、ID・パスワードの組だけで突破できる経路が残っている場合や、運用上の制約がある場合は使い回しリスクが依然残ります。

関連キーワード: パスワードリスト攻撃, レインボー攻撃, ハッシュ関数, ソルト, ブルートフォース攻撃