応用情報技術者 2021年 春期 午後 問01

DNSのセキュリティ対策に関する次の記述を読んで、設問1〜3に答えよ。

R社は、Webサイト向けソフトウェアの開発を主業務とする、従業員約50名の企業である。R社の会社概要や事業内容などをR社のWebサイト(以下、R社サイトという)に掲載している。

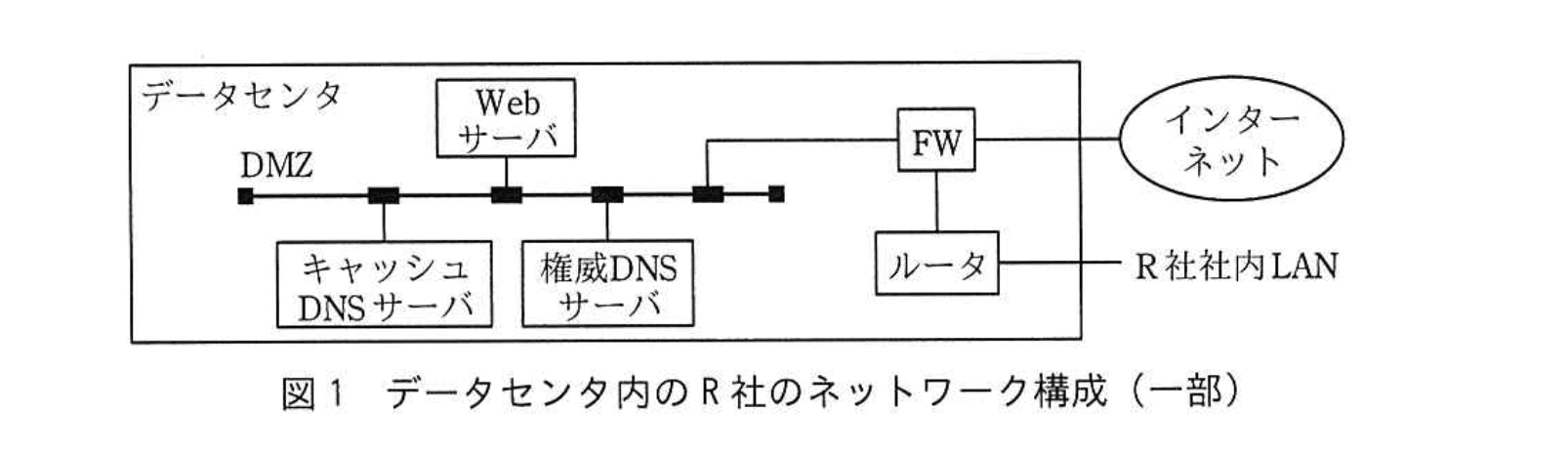

R社内からインターネットへのアクセスは、R社が使用するデータセンタを経由して行われている。データセンタのDMZには、R社のWebサーバ、権威DNSサーバ、キャッシュDNSサーバなどが設置されている。DMZは、ファイアウォール(以下、FWという)を介して、インターネットとR社社内LANの両方に接続している。

データセンタ内のR社のネットワーク構成の一部を図1に示す。

R社サイトは、データセンタ内のWebサーバで運用され、インターネットからR社サイトへは、HTTP Over TLS(以下、HTTPSという)によるアクセスだけが許されている。

〔インシデントの発生〕

ある日、R社の顧客であるY社の担当者から、“社員のPCが、R社サイトに埋め込まれていたリンクからマルウェアに感染したと思われる”との連絡を受けた。Y社は、Y社が契約しているISPであるZ社のDNSサーバを利用していた。

R社情報システム部のS部長は、部員のTさんに、R社ネットワークのインターネット接続を一時的に切断し、マルウェア感染の状況について調査するように指示した。Tさんが調査した結果、R社の権威DNSサーバ上の、R社のWebサーバのAレコードが別のサイトのIPアドレスに改ざんされていることが分かった。R社のキャッシュDNSサーバとWebサーバには、侵入や改ざんされた形跡はなかった。

Tさんから報告を受けたS部長は、①Y社のPCがR社の偽サイトに誘導され、マルウェアに感染した可能性が高いと判断した。

〔当該インシデントの原因調査〕

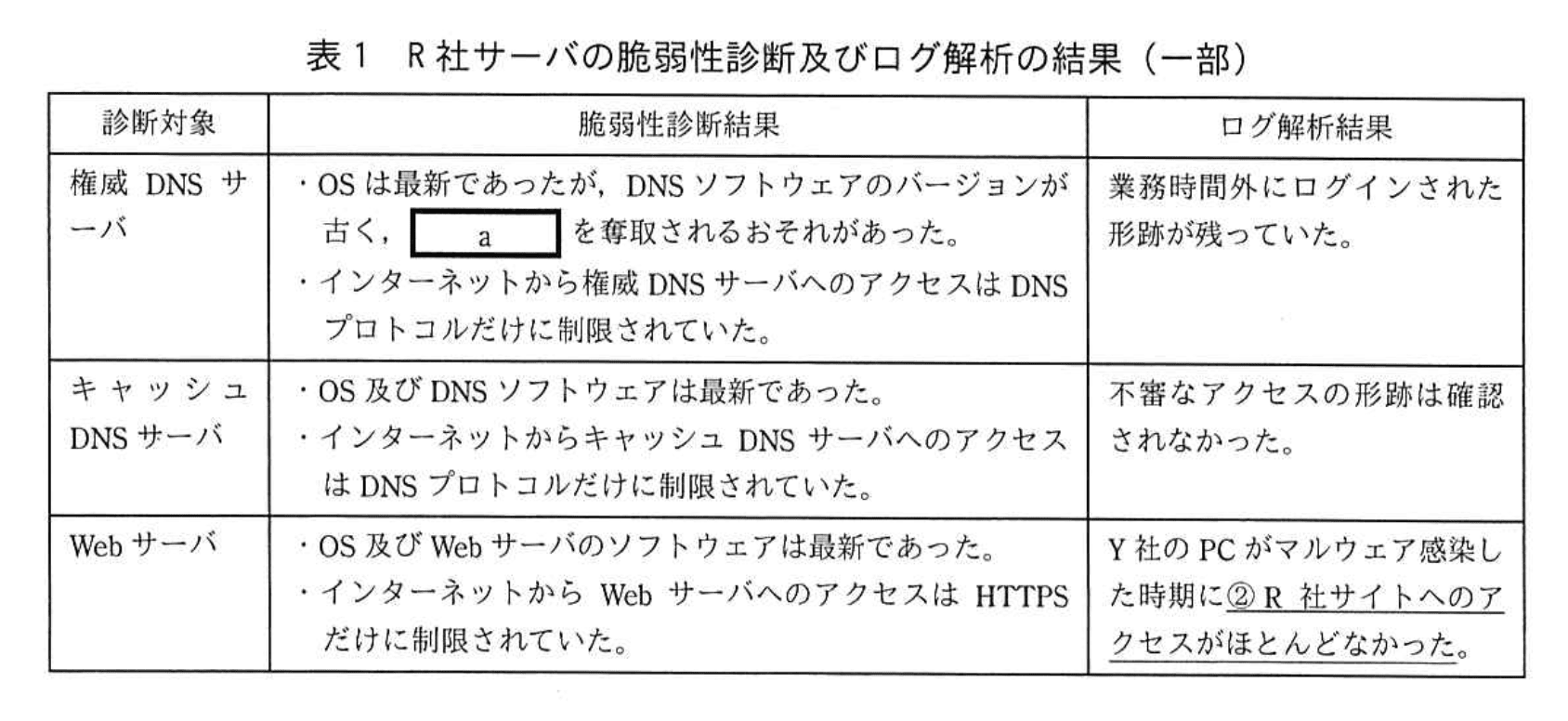

S部長は、当該インシデントの原因調査のために、R社の権威DNSサーバ、キャッシュDNSサーバ及びWebサーバの脆弱性診断及びログ解析を実施するよう、Tさんに指示した。Tさんは外部のセキュリティ会社の協力を受けて、脆弱性診断とログ解析を実施した。診断結果の一部を表1に示す。

診断結果を確認したS部長は、R社の権威DNSサーバのDNSソフトウェアの脆弱性を悪用した攻撃によってaが奪取された可能性が高いと考え、早急にその脆弱性への対応を行うようにTさんに指示した。

Tさんは、R社の権威DNSサーバのDNSソフトウェアの脆弱性は、ソフトウェアベンダが提供する最新のソフトウェアで対応可能であることを確認し、当該ソフトウェアをアップデートしたことをS部長に報告した。S部長はTさんに、R社の権威DNSサーバ上のR社のWebサーバのAレコードを正しいIPアドレスに戻し、R社のネットワークのインターネット接続を再開させたが、Y社のPCからR社サイトに正しくアクセスできるようになるまで、③しばらく時間が掛かった。R社は、Y社に謝罪するとともに、当該インシデントについて経緯などをとりまとめて、R社サイトなどを通じて、顧客を含む関係者に周知した。

〔セキュリティ対策の検討〕

S部長は、R社の権威 DNSサーバに対する④同様なインシデントの再発防止に有効な対策と、R社のキャッシュ DNSサーバ及びWebサーバに対するセキュリティ対策の強化を検討するように、Tさんに指示した。

Tさんは、R社のWebサーバが使用しているディジタル証明書が、ドメインの所有者であることが確認できる DV (Domain Validation) 証明書であることが問題と考えた。そこで Tさんは、EV (Extended Validation) 証明書を導入することを提案した。R社のWebサーバに EV 証明書を導入し、Webブラウザで R社サイトに HTTPS でアクセスすると、R社の b を確認できる。

また Tさんは、⑤R社のキャッシュ DNSサーバがインターネットから問合せ可能であることも問題だと考えた。その対策として、FWの設定を修正して R社社内 LAN からだけ問合せ可能とすることを提案した。また、R社のキャッシュ DNSサーバに、偽の DNS応答がキャッシュされ、R社の社内 LAN 上の PCがインターネット上の偽サイトに誘導されてしまう、c の脅威があると考えた。DNSソフトウェアの最新版を確認したところ、ソースポートのランダム化などで対応していることから、この脅威については対応済みであると報告した。

設問1:

本文中の下線①で、Y社のPCがR社の偽サイトに誘導された際に、Y社のPCに偽のIPアドレスを返した可能性のあるDNSサーバを、解答群の中から全て選び、記号で答えよ。

解答群

ア:DNSルートサーバ

イ:R社のキャッシュDNSサーバ

ウ:R社の権威DNSサーバ

エ:Z社のDNSサーバ

模範解答

ウ、エ

解説

解答の論理構成

-

まず、Y社の PC が名前解決に利用していたのは、【問題文】の “Y社は、Y社が契約しているISPであるZ社のDNSサーバを利用していた。” という記述から 「Z社のDNSサーバ」 です。

➔ Y社の PC が最初に問い合わせる先はエ:Z社のDNSサーバ。 -

Z社のDNSサーバが R 社ドメインの情報を持っていなければ、権威を持つ DNS サーバに再帰問い合わせを行います。この権威サーバは、【問題文】の “R社の権威DNSサーバ上の、R社のWebサーバのAレコードが別のサイトのIPアドレスに改ざんされている” で示される 「R社の権威DNSサーバ」 です。

➔ ウ:R社の権威DNSサーバも偽 IP を返せる状態にある。 -

DNS ルートサーバ(ア)は R 社ドメインの具体的な A レコードを返さず、ゾーンの委任情報(NSレコード)しか回答しないため、偽の IP アドレスを返す立場にありません。

-

R 社のキャッシュ DNS サーバ(イ)は、R 社社内 LAN 向けのキャッシュ専用であり、【問題文】に “Y社は … Z社のDNSサーバを利用していた。” とある以上、Y社 PC の問い合わせ経路には含まれません。

以上より、偽の IP アドレスを Y社の PC に返し得る DNS サーバは

ウ:R社の権威DNSサーバ と エ:Z社のDNSサーバ となります。

ウ:R社の権威DNSサーバ と エ:Z社のDNSサーバ となります。

誤りやすいポイント

- ルートサーバは “A レコードを返さない” という基本を忘れて、誤って選択してしまう。

- R 社のキャッシュ DNS サーバがインターネット公開されている点に着目し、Y社 PC も利用するかも…と誤解する。

- 「改ざんされたのは権威サーバだから、Z社サーバは無関係」と短絡的に考え、キャッシュ機能による偽情報の伝播を見落とす。

FAQ

Q: なぜ Z社のDNSサーバも偽アドレスを返した可能性があるのですか?

A: 権威DNSサーバが改ざんされている場合、再帰問い合わせを行った Z社の DNS サーバはその偽情報をキャッシュします。そのキャッシュ期間(TTL)の間、問い合わせ元へ偽 IP を返し続けるため、可能性が生じます。

A: 権威DNSサーバが改ざんされている場合、再帰問い合わせを行った Z社の DNS サーバはその偽情報をキャッシュします。そのキャッシュ期間(TTL)の間、問い合わせ元へ偽 IP を返し続けるため、可能性が生じます。

Q: ③ “しばらく時間が掛かった” のは何が原因ですか?

A: Z社 DNS サーバに残った偽 A レコードの TTL が切れるまで正しい情報が伝播しなかったためです。キャッシュを手動でフラッシュしない限り、TTL が有効な間は偽 IP が返り続けます。

A: Z社 DNS サーバに残った偽 A レコードの TTL が切れるまで正しい情報が伝播しなかったためです。キャッシュを手動でフラッシュしない限り、TTL が有効な間は偽 IP が返り続けます。

Q: 今回の再発防止策として有効とされる “DNSSEC” はどの部分を守りますか?

A: DNS 応答に電子署名を付与し、受信側で真正性を検証できるようにすることで、権威 DNS サーバが改ざんされても不正レコードを検出・拒否できます。

A: DNS 応答に電子署名を付与し、受信側で真正性を検証できるようにすることで、権威 DNS サーバが改ざんされても不正レコードを検出・拒否できます。

関連キーワード: キャッシュ汚染, 再帰問い合わせ, TTL, DNSSEC, 権威サーバ

設問2:〔当該インシデントの原因調査〕について、(1)〜(3)に答えよ。

(1)表1及び本文中のaに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:管理者権限

イ:シリアル番号

ウ:デジタル証明書

エ:利用者パスワード

模範解答

a:ア

解説

解答の論理構成

-

侵害されたのは R 社の権威 DNS サーバ

【問題文】には

“R社の権威DNSサーバ上の、R社のWebサーバのAレコードが別のサイトのIPアドレスに改ざんされている”

とあります。A レコードの書換えは DNS ゾーンファイルの編集権限を持つ者しかできません。 -

表1から脆弱性の内容を確認

“DNSソフトウェアのバージョンが古く、aを奪取されるおそれがあった。”

攻撃者がこの脆弱性を突いた結果、業務時間外に “ログインされた形跡” が残っていました。ログインできたのは権限を奪取したためです。 -

選択肢を照合

ア:管理者権限 → ゾーンファイル書換えが可能になる

イ:シリアル番号 → 奪取しても改ざんはできない

ウ:デジタル証明書 → DNS 変更とは無関係

エ:利用者パスワード → 一利用者では DNS 設定変更まで到達しにくい

結果として A レコード改ざんに直結するのは “管理者権限” です。 -

したがって a には “管理者権限” が入ります。

誤りやすいポイント

- “利用者パスワード” を選択してしまう

奪取できても一般利用者の権限ではゾーン情報を変更できない場合があります。 - “シリアル番号” を DNS ゾーンファイルの項目と勘違い

シリアル番号はレコード改ざん時に書き換わる値ですが、奪取対象ではありません。 - “デジタル証明書” と HTTPS の話題を混同

Web サーバの証明書問題は後半のEV証明書の検討であり、権威 DNS サーバの脆弱性とは別件です。

FAQ

Q: なぜ攻撃者は A レコードを書き換えられたのですか?

A: 表1にあるように “DNSソフトウェアのバージョンが古く” 攻撃者が “管理者権限” を奪取できる脆弱性が存在したためです。

A: 表1にあるように “DNSソフトウェアのバージョンが古く” 攻撃者が “管理者権限” を奪取できる脆弱性が存在したためです。

Q: 管理者権限を奪取されるとどんな操作が可能になりますか?

A: ゾーンファイルの編集・サーバ設定の変更・DNS ソフトウェアの停止/再起動など、DNS サーバの全機能を制御できます。

A: ゾーンファイルの編集・サーバ設定の変更・DNS ソフトウェアの停止/再起動など、DNS サーバの全機能を制御できます。

Q: DNS ソフトウェアを最新に保つと本当に防げますか?

A: ベンダが脆弱性を修正済みであれば防止効果があります。ただし OS や設定の不備が残れば別経路で再度侵入される可能性があります。

A: ベンダが脆弱性を修正済みであれば防止効果があります。ただし OS や設定の不備が残れば別経路で再度侵入される可能性があります。

関連キーワード: 権限昇格, ゾーンファイル, DNSソフトウェア, Aレコード, 脆弱性管理

設問2:〔当該インシデントの原因調査〕について、(1)〜(3)に答えよ。

(2)表1中の下線②で、R社サイトへのアクセスがほとんどなかった理由を20字以内で述べよ。

模範解答

顧客がR社の偽サイトに誘導されたから

解説

解答の論理構成

- 権威 DNS サーバの改ざん

- 表1の脆弱性診断で「権威DNSサーバ上の、R社のWebサーバのAレコードが別のサイトのIPアドレスに改ざんされていることが分かった」と記述されています。

- 偽サイトへの誘導

- S 部長は「①Y社のPCがR社の偽サイトに誘導され」と判断しました。

- つまり問い合わせたドメイン名は正しいものの、返された IP アドレスが攻撃者のサーバを示していたため、利用者は実サイトではなく偽サイトへ接続しました。

- 実サイトへのアクセス減少

- Web サーバのログでは「②R社サイトへのアクセスがほとんどなかった」と報告されています。

- DNS が指し示す先が偽サイトに書き換えられている間は、利用者のブラウザは R 社 Web サーバに到達しないため、正規サイト側のアクセス数が大幅に減少します。

- 結論

- 以上より、アクセスがほとんどなかった直接の理由は「顧客が R 社の偽サイトに誘導された」ためです。

誤りやすいポイント

- 「マルウェア感染によって PC が通信不能になった」と誤解し、アクセス減少の原因をクライアント側の障害と考えてしまう。

- キャッシュ DNS サーバや FW の障害を疑い、サーバ自体が停止していたと誤答する。

- HTTPS しか許可されていない点から「証明書エラーで接続を断念した」と考え、DNS 改ざんとの因果関係を見落とす。

FAQ

Q: Web サーバ側のログにアクセスが残らないのはなぜですか?

A: A レコードが「別のサイトのIPアドレス」に改ざんされているため、クライアントは最初から攻撃者のサーバに接続し、正規 Web サーバには到達しません。

A: A レコードが「別のサイトのIPアドレス」に改ざんされているため、クライアントは最初から攻撃者のサーバに接続し、正規 Web サーバには到達しません。

Q: 侵入が確認されなかったキャッシュ DNS サーバは今回の原因に関係ありますか?

A: ありません。改ざんは「権威DNSサーバ」の A レコードが対象でした。キャッシュ DNS サーバは偽情報を受け取る側であり、攻撃の入口ではありません。

A: ありません。改ざんは「権威DNSサーバ」の A レコードが対象でした。キャッシュ DNS サーバは偽情報を受け取る側であり、攻撃の入口ではありません。

Q: なぜブラウザで証明書警告が出なかった可能性があるのですか?

A: 攻撃者が無料の DV 証明書などで同名のドメインを装う、あるいは利用者が警告を無視したケースが考えられます。問題文では証明書警告の有無は触れていません。

A: 攻撃者が無料の DV 証明書などで同名のドメインを装う、あるいは利用者が警告を無視したケースが考えられます。問題文では証明書警告の有無は触れていません。

関連キーワード: DNS改ざん, 権威DNSサーバ, フィッシング, Aレコード, DNSキャッシュ

設問2:〔当該インシデントの原因調査〕について、(1)〜(3)に答えよ。

(3)本文中の下線③で、Y社のPCが正しいR社サイトにアクセスできるようになるまで、しばらく時間が掛かった理由は、どのDNSサーバにキャッシュが残っていたからか、解答群の中から選び、記号で答えよ。

解答群

ア:DNSルートサーバ

イ:R社のキャッシュDNSサーバ

ウ:R社の権威DNSサーバ

エ:Z社のDNSサーバ

模範解答

エ

解説

解答の論理構成

-

Y社側の名前解決経路を整理

【問題文】には“Y社は、Y社が契約しているISPである『Z社のDNSサーバ』を利用していた。”と明記されています。このため、Y社のPCはまず Z社のDNSサーバに問合せを行い、Z社のDNSサーバが権威DNSサーバへ転送して得た応答をキャッシュする――という流れになります。 -

R社側でレコードを修正しても即時反映されない理由

Aレコードを書き戻してインターネット接続を再開した後でも、“Y社のPCからR社サイトに正しくアクセスできるようになるまで、③しばらく時間が掛かった”とあります。権威DNSサーバ上の内容は正しいのに誤応答が続くのは、どこかに「古いAレコード」がキャッシュされているためです。 -

キャッシュが残っていたのはどこか

• R社のキャッシュDNSサーバ ― 社内向けであり Y社のPC とは無関係。

• R社の権威DNSサーバ ― 権威サーバはキャッシュせず、常にゾーン情報を返します。

• DNSルートサーバ ― ルートは当該ドメインのAレコードを保持しません。

• Z社のDNSサーバ ― リカーシブリゾルバとして Y社のPC に応答し、TTL が切れるまで誤ったAレコードを保持していたと考えられます。 -

したがって、キャッシュが残っていたのは『エ:Z社のDNSサーバ』である、という結論になります。

誤りやすいポイント

- 「権威サーバもキャッシュする」と思い込み、ウを選んでしまう。権威サーバは基本的にキャッシュを保持しません。

- 「R社のキャッシュDNSサーバが原因」と考えるパターン。R社内専用のため Y社のPC には影響しません。

- ルートサーバがAレコードを持つと誤解し、アを選んでしまう。ルートサーバはトップレベルドメインまでしか返しません。

FAQ

Q: TTL が短ければインシデントの影響も小さくなりますか?

A: はい。TTL(Time To Live)が短ければキャッシュの保持時間が短くなるため、誤情報が伝播する期間を抑えられます。ただし過度に短いTTLは権威サーバへの負荷を増大させる点に注意が必要です。

A: はい。TTL(Time To Live)が短ければキャッシュの保持時間が短くなるため、誤情報が伝播する期間を抑えられます。ただし過度に短いTTLは権威サーバへの負荷を増大させる点に注意が必要です。

Q: ISP のDNSサーバに手動でキャッシュを削除してもらうことは可能ですか?

A: 可能な場合があります。大手ISPでは連絡窓口が設けられており、正当な権限を示せばレコードのフラッシュ(キャッシュクリア)を依頼できることがあります。

A: 可能な場合があります。大手ISPでは連絡窓口が設けられており、正当な権限を示せばレコードのフラッシュ(キャッシュクリア)を依頼できることがあります。

Q: ルートサーバや TLD サーバは一切のキャッシュを行わないのですか?

A: ルートサーバと TLD サーバはキャッシュではなく、それぞれ委任情報(NSレコード)を恒常的に保持・返答する仕組みです。一般的なリカーシブキャッシュとは性質が異なります。

A: ルートサーバと TLD サーバはキャッシュではなく、それぞれ委任情報(NSレコード)を恒常的に保持・返答する仕組みです。一般的なリカーシブキャッシュとは性質が異なります。

関連キーワード: DNSキャッシュ, TTL, リカーシブリゾルバ, 権威サーバ, フラッシュ

設問3:〔セキュリティ対策の検討〕について、(1)〜(4)に答えよ。

(1)本文中の下線④で、同様なインシデントの再発防止に有効な対策として、R社の権威DNSサーバに実施すべきものを、解答群の中から選び、記号で答えよ。

解答群

ア:逆引きDNSレコードを設定する。

イ:シリアル番号の桁数を増やす。

ウ:ゾーン転送を禁止する。

エ:定期的に脆弱性検査と対策を実施する。

模範解答

エ

解説

解答の論理構成

-

インシデントの原因

【問題文】には

・「DNSソフトウェアのバージョンが古く、aを奪取されるおそれがあった。」

・「R社の権威DNSサーバのDNSソフトウェアの脆弱性を悪用した攻撃」

と記載され、ソフトウェアの“未更新”が改ざんの主因と読めます。 -

再発防止の方向性

④で問われているのは「同様なインシデントの再発防止に有効な対策」です。

原因が “古いソフトウェアの脆弱性” である以上、根本対策は

・脆弱性を早期に発見する

・発見したら速やかにアップデートする

という運用の徹底です。 -

解答群の比較

ア:逆引きDNSレコード—名前解決信頼性の向上が主目的で、改ざんとは無関係

イ:シリアル番号の桁数—レコード更新の通知方法であり、脆弱性とは無関係

ウ:ゾーン転送を禁止—情報漏えい防止策で、今回の侵入経路ではない

エ:「定期的に脆弱性検査と対策を実施する。」—脆弱性を早期発見・解消でき、原因に直結 -

結論

よって選択肢「エ」が最も適切となります。

誤りやすいポイント

- 「ウ:ゾーン転送を禁止」を選びやすい

⇒ DNSサーバの代表的な設定項目のため目を引きますが、本件は“ゾーン情報流出”ではなく“ソフトウェア脆弱性”が問題でした。 - “最新OSなので安全”と思い込む

⇒ 【問題文】に「OSは最新であったが、DNSソフトウェアのバージョンが古く」とある通り、アプリケーション層の更新も必須です。 - 脆弱性対応=アップデート“1 回きり”と考える

⇒ 問われているのは再発防止であり、“継続的に”行う運用プロセスが求められています。

FAQ

Q: DNSソフトウェアの更新だけでは不十分ですか?

A: 脆弱性は継続的に発見されるため、更新を“定期運用”として組み込む必要があります。さらにログ監視やアクセス制御と組み合わせることで多層防御が実現できます。

A: 脆弱性は継続的に発見されるため、更新を“定期運用”として組み込む必要があります。さらにログ監視やアクセス制御と組み合わせることで多層防御が実現できます。

Q: ゾーン転送の制限は意味がないのですか?

A: 意味がないわけではありません。情報漏えいを防ぐ効果はありますが、今回の改ざんインシデントの直接原因ではないため、設問④の答えとしては最適ではありません。

A: 意味がないわけではありません。情報漏えいを防ぐ効果はありますが、今回の改ざんインシデントの直接原因ではないため、設問④の答えとしては最適ではありません。

Q: 脆弱性検査にはどのような方法がありますか?

A: ソースコードレビュー、ブラックボックス/ホワイトボックス診断、脆弱性スキャナによる定期スキャンなどがあります。権威DNSサーバの場合は公開サービスであるため、外部診断を組み合わせるのが有効です。

A: ソースコードレビュー、ブラックボックス/ホワイトボックス診断、脆弱性スキャナによる定期スキャンなどがあります。権威DNSサーバの場合は公開サービスであるため、外部診断を組み合わせるのが有効です。

関連キーワード: 権威DNSサーバ, パッチ管理, 脆弱性診断, ソフトウェア更新, セキュリティ運用

設問3:〔セキュリティ対策の検討〕について、(1)〜(4)に答えよ。

(2)本文中のbに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:会社名

イ:担当者の電子メールアドレス

ウ:担当者の電話番号

エ:デジタル証明書の所有者

模範解答

b:ア

解説

解答の論理構成

- 【問題文】では、R社のWebサーバはもともと「ドメインの所有者であることが確認できる DV (Domain Validation) 証明書」を使用していたとあります。

- DV証明書はドメイン名の使用権のみを確認する方式であり、閲覧者がブラウザで確認できる情報は原則として“URLが正しいかどうか”だけです。

- そこでTさんは「EV (Extended Validation) 証明書を導入することを提案」しました。EV証明書は厳格な審査のうえで発行され、ブラウザに企業の法的名称が表示される点が最大の特徴です。

- 【問題文】には「R社の Webサーバに EV 証明書を導入し、Webブラウザで R社サイトに HTTPS でアクセスすると、R社の b を確認できる。」と書かれています。“ブラウザで確認できる”EV証明書固有の情報は企業名であり、これに該当する選択肢は

ア:「会社名」

だけです。 - 以上より、bに当てはまる語句は「会社名」となり、記号で答えると「ア」です。

誤りやすいポイント

- 「エ:デジタル証明書の所有者」と混同する

EV証明書は確かに証明書の所有者を表示しますが、ブラウザUIに具体的に表示されるのは“法的な会社名”です。「所有者」という抽象的な表現よりも、利用者が目にする実際の表記=会社名を選ぶ必要があります。 - DV証明書でも企業名が分かると勘違い

DVはドメイン名しか保証しません。企業名を確認できるのは「OV(Organization Validation)またはEV」であり、本問ではEVが明示されています。 - 「担当者の電子メールアドレス」「電話番号」を連想

これらはWHOISなど別の情報源で得られる場合がありますが、ブラウザのアドレスバーに表示されることはありません。

FAQ

Q: EV証明書を導入すると、サイト表示速度に影響はありますか?

A: TLSハンドシェイクの手順自体は変わらないため、体感できる遅延はほぼありません。審査・発行に時間がかかるのは導入前の段階だけです。

A: TLSハンドシェイクの手順自体は変わらないため、体感できる遅延はほぼありません。審査・発行に時間がかかるのは導入前の段階だけです。

Q: 組織名が表示されないブラウザもありますか?

A: 近年の一部モバイルブラウザではUI変更によりEV情報が省略表示されるケースがありますが、主要デスクトップブラウザでは依然として企業名確認が可能です。

A: 近年の一部モバイルブラウザではUI変更によりEV情報が省略表示されるケースがありますが、主要デスクトップブラウザでは依然として企業名確認が可能です。

Q: EV証明書とOV証明書の違いは何ですか?

A: OVも組織実在性を確認しますが、ブラウザUIでの強調表示がなく、アドレスバーに会社名が直接表示されるのはEVだけです。

A: OVも組織実在性を確認しますが、ブラウザUIでの強調表示がなく、アドレスバーに会社名が直接表示されるのはEVだけです。

関連キーワード: EV証明書, DV証明書, 組織認証, HTTPS, TLS

設問3:〔セキュリティ対策の検討〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑤で、R社のキャッシュDNSサーバがインターネットから問合せ可能な状態であることによって発生する可能性のあるサイバー攻撃を、解答群の中から選び、記号で答えよ。

解答群

ア:DDoS攻撃

イ:SQLインジェクション攻撃

ウ:パスワードリスト攻撃

エ:水飲み場攻撃

模範解答

ア

解説

解答の論理構成

- 本文では「⑤R社のキャッシュ DNSサーバがインターネットから問合せ可能」と記載されています。

- インターネット上の誰でも問い合わせ可能なキャッシュ DNS サーバ(いわゆるオープンリゾルバ)は、第三者が送信元 IP アドレスを詐称して質問パケットを送りつけることで、応答パケットを標的へ大量に転送させる「DNSリフレクション/アンプ攻撃」に悪用されるのが典型です。

- この攻撃は標的に対して大容量のトラフィックを集中させるため、分類上は「DDoS攻撃」に該当します。

- 解答群を照合すると、該当するのは「ア:DDoS攻撃」です。

誤りやすいポイント

- 「水飲み場攻撃」はウェブサイト改ざんによるマルウェア感染経路であり、DNS が外部へ解放されていること自体とは直接関係ありません。

- 「SQLインジェクション攻撃」は Web アプリケーションの入力処理の脆弱性を突く手法で、DNS サーバのオープンリゾルバ設定とは無関係です。

- 「パスワードリスト攻撃」は認証が絡むサービスに対する総当たり系の攻撃であり、DNS の問い合わせ可否とは関連しません。

- キャッシュ DNS サーバが外部公開されていることで「内部 PC が偽サイトへ誘導される脅威(c)」も指摘されていますが、設問は“インターネットから問合せ可能”状態が招く“サイバー攻撃”を問うており、ここでは反射・増幅型 DDoS が狙いです。

FAQ

Q: オープンリゾルバがなぜ増幅型 DDoS に使われやすいのですか?

A: DNS 応答はクエリよりもデータ量が大きく、送信元 IP を詐称した攻撃者は小さな問合せで大きな応答を被害者に送り付けられます。これに多台数を組み合わせると大規模なトラフィックが生成されるためです。

A: DNS 応答はクエリよりもデータ量が大きく、送信元 IP を詐称した攻撃者は小さな問合せで大きな応答を被害者に送り付けられます。これに多台数を組み合わせると大規模なトラフィックが生成されるためです。

Q: 単にファイアウォールで“社内からのみ問い合わせ可”にすれば十分ですか?

A: 基本的には有効ですが、内部向けリゾルバと権威 DNS を分離する、ACL で送信元ネットワークを厳格に限定する、recursion を無効化するなど多層的な対策が推奨されます。

A: 基本的には有効ですが、内部向けリゾルバと権威 DNS を分離する、ACL で送信元ネットワークを厳格に限定する、recursion を無効化するなど多層的な対策が推奨されます。

Q: キャッシュポイズニング(c)対策として“ソースポートランダム化”以外に推奨される方法は?

A: DNSSEC の導入が代表的です。応答に署名を付け、改ざんやなりすましを検出できるため、より高い安全性が得られます。

A: DNSSEC の導入が代表的です。応答に署名を付け、改ざんやなりすましを検出できるため、より高い安全性が得られます。

関連キーワード: オープンリゾルバ, DNSリフレクション, アンプ攻撃, 反射型DDoS

設問3:〔セキュリティ対策の検討〕について、(1)〜(4)に答えよ。

(4)本文中のcに入れるサイバー攻撃手法の名称を、15字以内で答えよ。

模範解答

c:DNSキャッシュポイズニング

解説

解答の論理構成

- 問題文は、キャッシュ DNS サーバに残る偽情報が社内 PC を「インターネット上の偽サイトに誘導」する現象を説明しています。引用すると

- “偽の DNS応答がキャッシュされ、R社の社内 LAN 上の PCがインターネット上の偽サイトに誘導されてしまう、c の脅威”

という一文があります。

- “偽の DNS応答がキャッシュされ、R社の社内 LAN 上の PCがインターネット上の偽サイトに誘導されてしまう、c の脅威”

- DNS では、偽の応答レコードをキャッシュに注入する攻撃が広く知られており、名称は “DNSキャッシュポイズニング” です。

- さらに問題文は、対策として「ソースポートのランダム化」を挙げています。これは DNS キャッシュポイズニング対策として典型的に採用される手法であり、用語選定の裏付けになります。

- 以上より、c に入る語句は “DNSキャッシュポイズニング” が適切です。

誤りやすいポイント

- “DNSリフレクション攻撃” と混同する

- どちらも DNS を悪用しますが、リフレクションは DDoS 系、今回の文脈は偽レコード注入です。

- “DNSスプーフィング” のみを解答する

- 広義では正しい場合もありますが、設問はキャッシュ汚染という狭義の概念を求めています。

- ソースポートランダム化=解答と早合点する

- これはあくまでも対策手段であり、攻撃名称ではありません。

FAQ

Q: “DNSスプーフィング” と “DNSキャッシュポイズニング” の違いは何ですか?

A: 前者は DNS 応答を詐称する行為全般を指し、後者は特に偽応答をキャッシュサーバに保存させることで持続的に偽サイトへ誘導する攻撃を指します。

A: 前者は DNS 応答を詐称する行為全般を指し、後者は特に偽応答をキャッシュサーバに保存させることで持続的に偽サイトへ誘導する攻撃を指します。

Q: ソースポートランダム化だけで完全に防げますか?

A: 大幅に難度を上げますが、0-day の脆弱性や上位リゾルバの弱設定などリスクは残るため、DNSSEC など多層防御が推奨されます。

A: 大幅に難度を上げますが、0-day の脆弱性や上位リゾルバの弱設定などリスクは残るため、DNSSEC など多層防御が推奨されます。

Q: キャッシュ DNS サーバを社内限定公開にするメリットは?

A: インターネットからの不要な問い合わせを遮断でき、攻撃面を縮小できます。また、自組織のクエリ情報漏えいも防げます。

A: インターネットからの不要な問い合わせを遮断でき、攻撃面を縮小できます。また、自組織のクエリ情報漏えいも防げます。

関連キーワード: DNS, キャッシュサーバ, ランダムポート, DNSSEC, フィッシング