応用情報技術者 2023年 春期 午後 問01

マルウェア対策に関する次の記述を読んで、設問に答えよ。

R社は、全国に支店・営業所をもつ、従業員約150名の旅行代理店である。国内の宿泊と交通手段を旅行パッケージとして、法人と個人の双方に販売している。R社は、旅行パッケージ利用者の個人情報を扱うので、個人情報保護法で定める個人情報取扱事業者である。

〔ランサムウェアによるインシデント発生〕

ある日、R社従業員のSさんが新しい旅行パッケージの検討のために、R社からSさんに支給されているPC(以下、PC-Sという)を用いて業務を行っていたところ、PC-Sに身の代金を要求するメッセージが表示された。Sさんは連絡すべき窓口が分からず、数時間後に連絡が取れた上司からの指示によって、R社の情報システム部に連絡した。連絡を受けた情報システム部のTさんは、PCがランサムウェアに感染したと考え、①PC-Sに対して直ちに実施すべき対策を伝えるとともに、PC-Sを情報システム部に提出するようにSさんに指示した。

Tさんは、セキュリティ対策支援サービスを提供しているZ社に、提出されたPC-S及びR社LANの調査を依頼した。数日後Z社から受け取った調査結果の一部を次に示す。

・PC-Sから、国内で流行しているランサムウェアが発見された。

・ランサムウェアが、取引先を装った電子メールの添付ファイルに含まれていて、Sさんが当該ファイルを開いた結果、PC-Sにインストールされた。

・PC-S内の文書ファイルが暗号化されていて、復号できなかった。

・PC-Sから、インターネットに向けて不審な通信が行われた痕跡はなかった。

・PC-Sから、R社LAN上のIPアドレスをスキャンした痕跡はなかった。

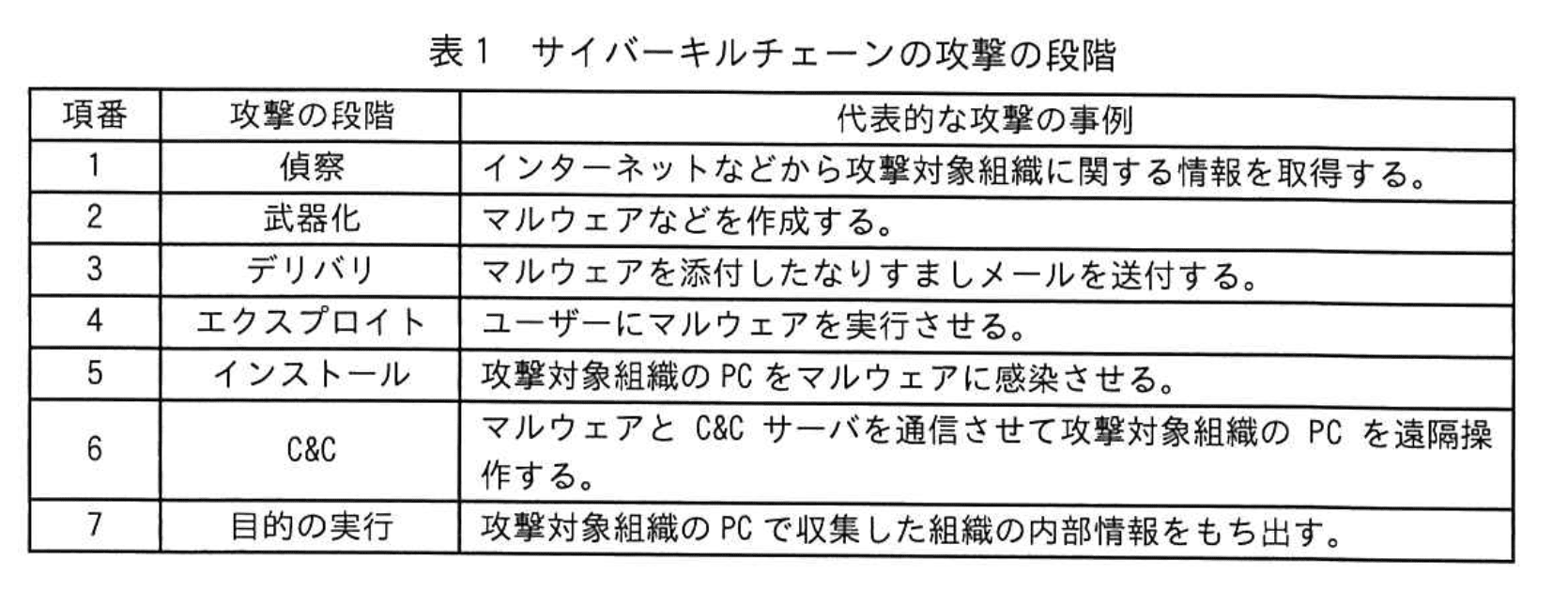

・ランサムウェアによる今回のインシデントは、表1に示すサイバーキルチェーンの攻撃の段階ではaまで完了したと考えられる。

〔セキュリティ管理に関する評価〕

Tさんは、情報システム部のU部長にZ社からの調査結果を伝え、PC-Sを初期化し、初期セットアップ後にSさんに返却することで、今回のインシデントへの対応を完了すると報告した。U部長は再発防止のために、R社のセキュリティ管理に関する評価をZ社に依頼するよう、Tさんに指示した。Tさんは、Z社にR社のセキュリティ管理の現状を説明し、評価を依頼した。

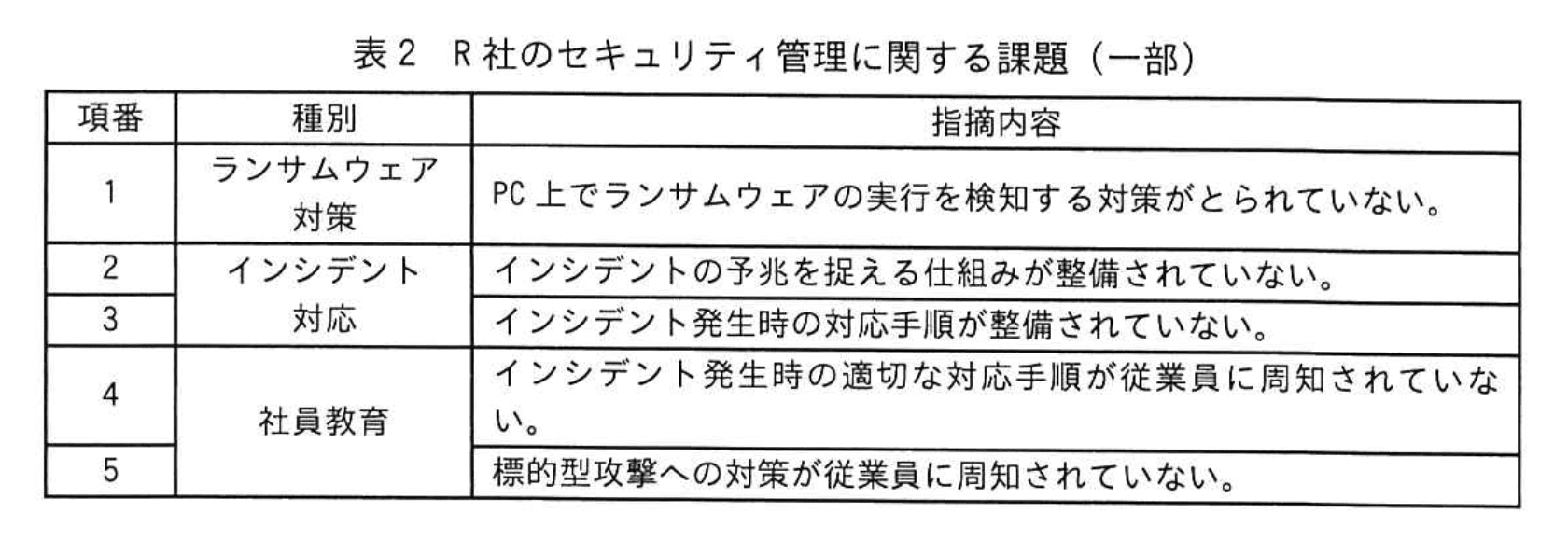

R社のセキュリティ管理に関する評価を実施したZ社は、ランサムウェア対策に加えて、特にインシデント対応と社員教育に関連した取組が不十分であると指摘した。Z社が指摘したR社のセキュリティ管理に関する課題の一部を表2に示す。

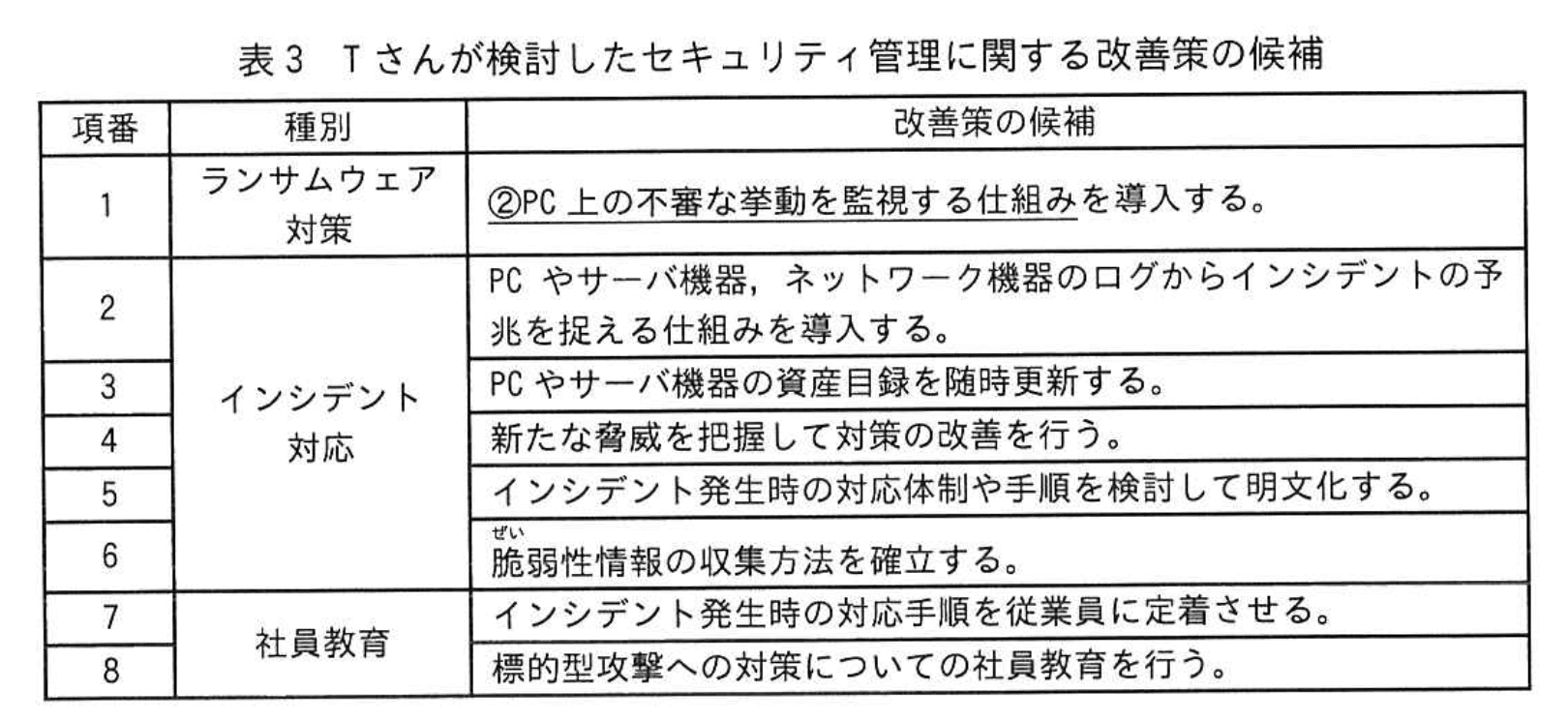

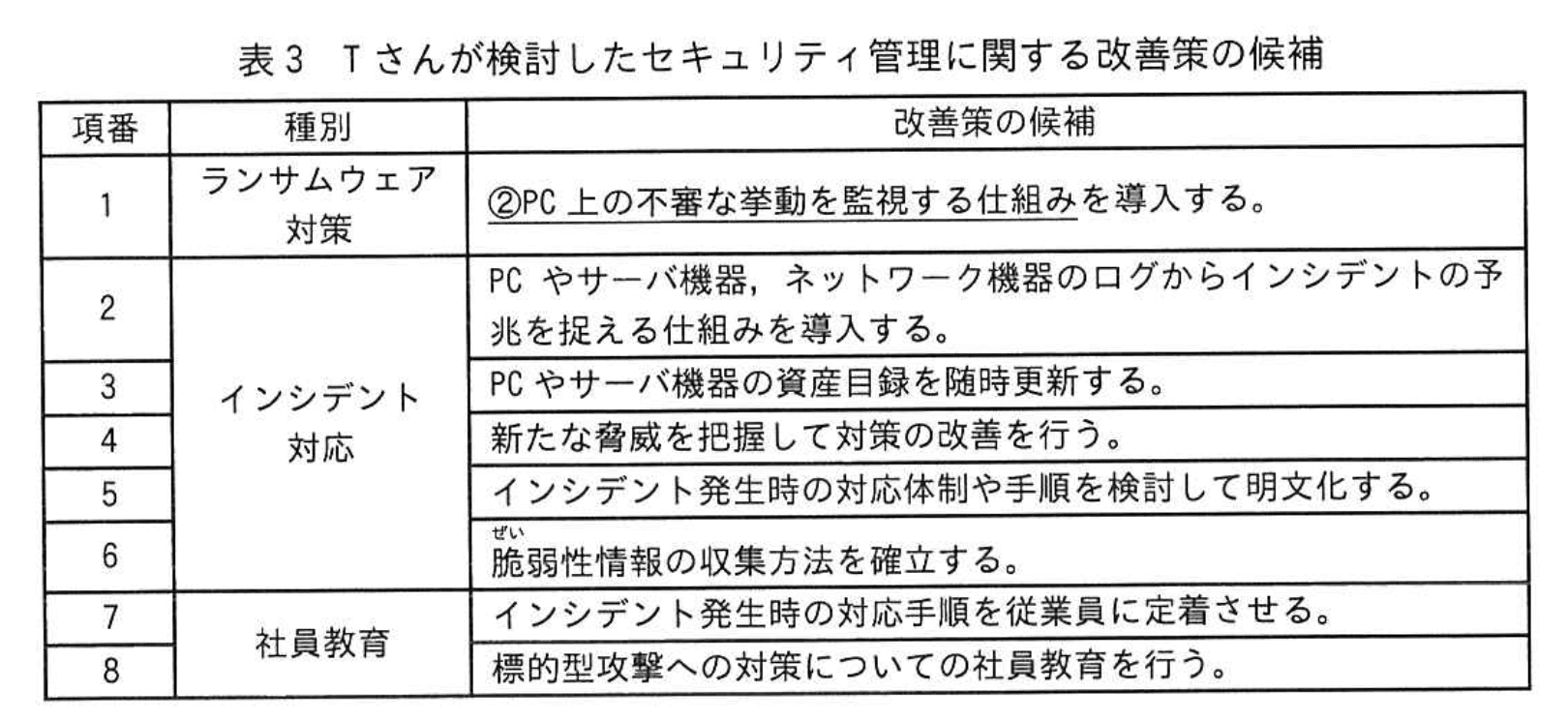

U部長は、表2の課題の改善策を検討するようにTさんに指示した。Tさんが検討したセキュリティ管理に関する改善策の候補を表3に示す。

〔インシデント対応に関する改善策の具体化〕

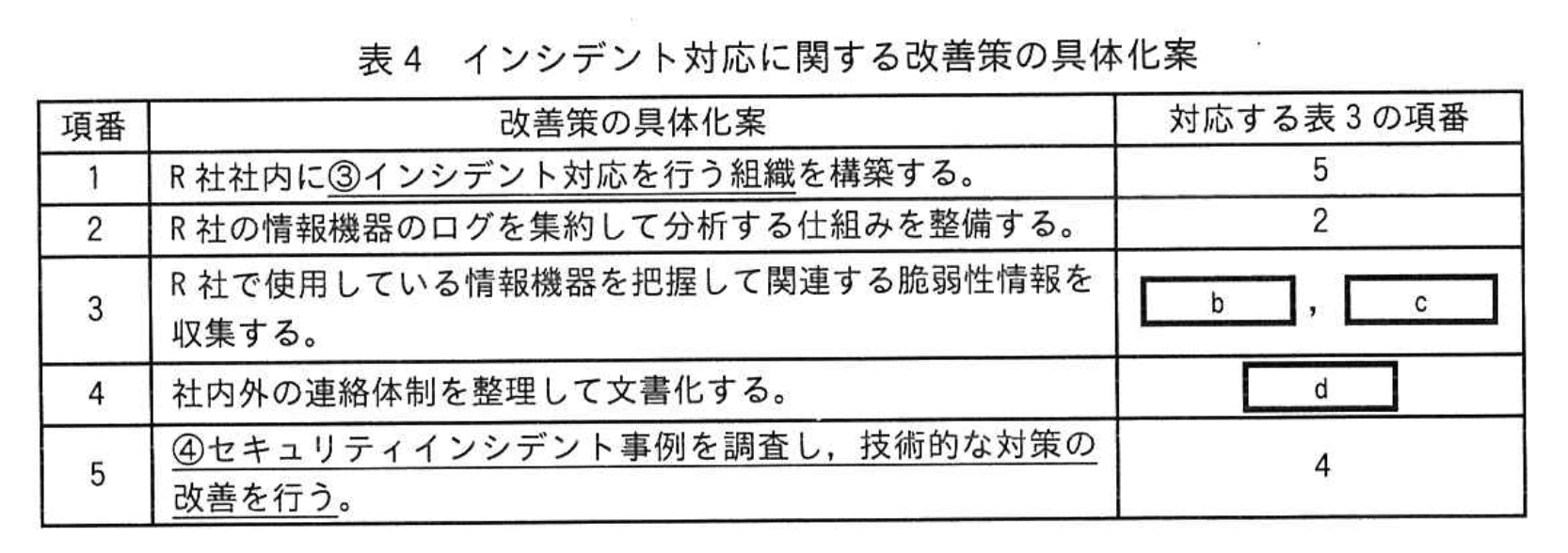

T さんは、表3 の改善策の候補を基に、インシデント対応に関する改善策の具体化を行った。T さんが検討した、インシデント対応に関する改善策の具体化案を表4 に示す。

検討したインシデント対応に関する改善策の具体化案をU部長に説明したところ、表4 の項番 5 のセキュリティインシデント事例について、特にマルウェア感染などによって個人情報が窃取された事例を中心に、2 社から支援を受けて調査するように指示を受けた。

〔社員教育に関する改善策の具体化〕

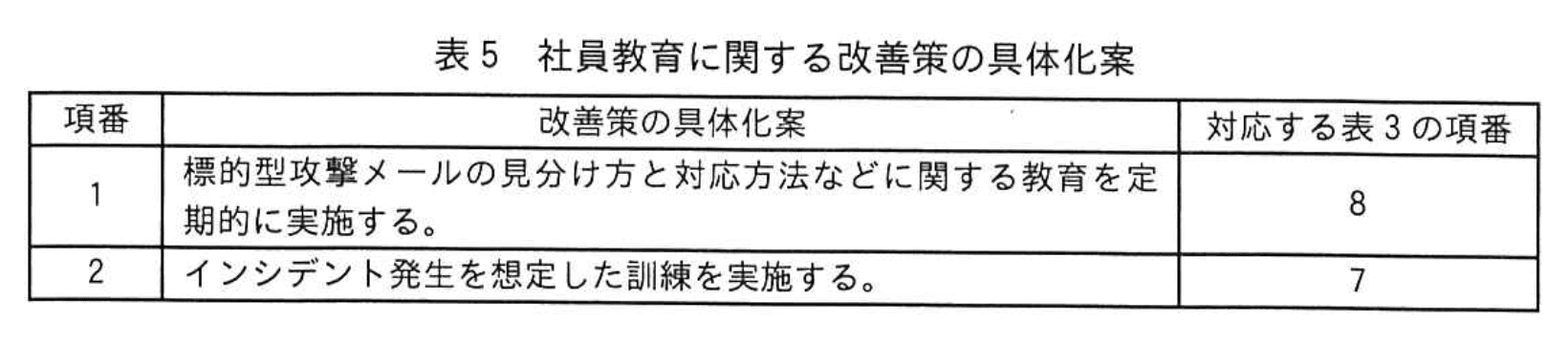

T さんは、表3 の改善策の候補を基に、社員教育に関する改善策の具体化を行った。T さんが検討した、社員教育に関する改善策の具体化案を表5 に示す。

R社では、標的型攻撃に対処する方法やインシデント発生時の対応手順が明確化されておらず、従業員に周知する活動も不足していた。そこで、標的型攻撃の内容とリスクや標的型攻撃メールへの対応、インシデント発生時の対応手順に関する研修を、新入社員が入社する4月に全従業員に対して定期的に行うことにした。

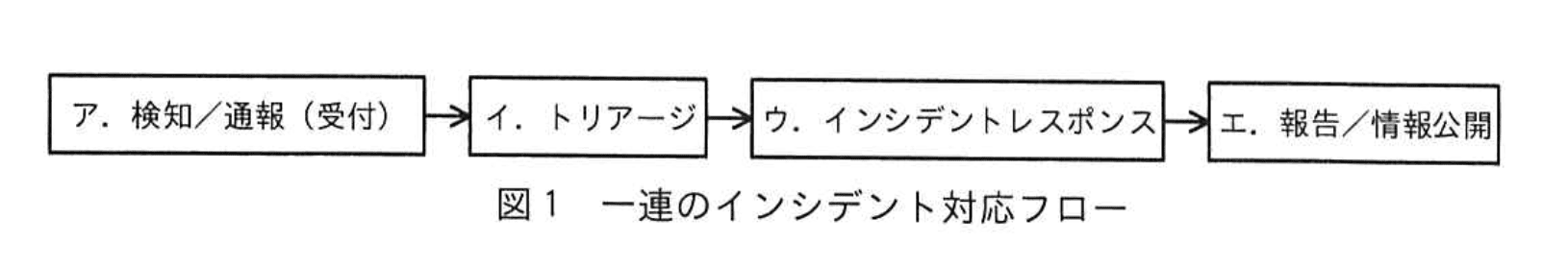

また、R社でのインシデント発生を想定した訓練の実施を検討した。図1に示す一連のインシデント対応フローのうち、⑤全従業員を対象に実施すべき対応と、経営者を対象に実施すべき対応を中心に、ランサムウェアによるインシデントへの対応を含めたシナリオを作成することにした。

Tさんは、今回のインシデントの教訓を生かして、ランサムウェアに感染した際にPC内の重要な文書ファイルの喪失を防ぐために、取り外しできる記録媒体にバックアップを取得する対策を教育内容に含めた。検討した社員教育に関する改善策の具体化案をY部長に説明したところ、⑥バックアップを取得した記録媒体の保管方法について検討し、その内容を教育内容に含めるようにTさんに指示した。

設問1:〔ランサムウェアによるインシデント発生〕について答えよ。

(1)本文中の下線①について、PC-Sに対して直ちに実施すべき対策を解答群の中から選び、記号で答えよ。

解答群

ア:怪しいファイルを削除する。

イ:業務アプリケーションを終了する。

ウ:ネットワークから切り離す。

エ:表示されたメッセージに従う。

模範解答

ウ

解説

解答の論理構成

- 状況確認

- 【問題文】には「PC-Sに身の代金を要求するメッセージが表示された」とあります。これは典型的なランサムウェア感染の兆候です。

- 初動で最優先となる目的

- ランサムウェアは侵入後に社内ネットワークへ横展開し、共有フォルダや他端末を暗号化する危険があります。従って “感染端末を隔離し拡散を防ぐ” ことが最優先です。

- 選択肢の比較

- ア「怪しいファイルを削除する。」

‐ 削除前にプロセスが動き続けていれば暗号化は止まりません。証拠保全の観点でも不適切です。 - イ「業務アプリケーションを終了する。」

‐ 暗号化の主体はマルウェア本体であり、業務アプリを閉じても効果は限定的です。 - ウ「ネットワークから切り離す。」

‐ 感染端末をLANやインターネットから物理的・論理的に遮断すれば、他端末への拡散や C&C 通信を直ちに防止できます。 - エ「表示されたメッセージに従う。」

‐ 攻撃者の要求に応じる行為であり、組織として取るべき手段ではありません。

- ア「怪しいファイルを削除する。」

- 結論

- 以上から、①PC-Sに対して直ちに実施すべき対策は「ウ:ネットワークから切り離す。」が妥当です。

誤りやすいポイント

- メッセージに慌てて「エ」を選択しがちですが、身代金要求に従うことは再発リスクを残し法的・倫理的問題もあります。

- 「ア」を選んで証拠を消してしまうと、原因調査や被害範囲の特定が困難になります。

- ネットワーク遮断は有線 LAN ケーブルの抜線だけでなく、Wi-Fi・Bluetooth の無効化も含む点を忘れがちです。

FAQ

Q: 電源を強制的に落とすのは有効でしょうか?

A: 電源断は暗号化プロセスを止める効果がありますが、メモリ上の痕跡が消えるためフォレンジック調査が難しくなります。まずはネットワーク遮断が推奨です。

A: 電源断は暗号化プロセスを止める効果がありますが、メモリ上の痕跡が消えるためフォレンジック調査が難しくなります。まずはネットワーク遮断が推奨です。

Q: 隔離後にすぐ初期化しても問題ありませんか?

A: 証拠保全と原因特定が完了するまでは初期化を控えるのがベストです。【問題文】でも「Z社に、提出されたPC-S及びR社LANの調査を依頼」しており、初期化はその後に実施しています。

A: 証拠保全と原因特定が完了するまでは初期化を控えるのがベストです。【問題文】でも「Z社に、提出されたPC-S及びR社LANの調査を依頼」しており、初期化はその後に実施しています。

Q: USB メモリでの感染拡大は想定しなくてよいですか?

A: 物理媒体経由の拡散もあり得ます。ネットワーク遮断とともに外部記憶装置の取り外し・無効化も同時に行うとより安全です。

A: 物理媒体経由の拡散もあり得ます。ネットワーク遮断とともに外部記憶装置の取り外し・無効化も同時に行うとより安全です。

関連キーワード: ランサムウェア, 隔離, 初動対応, 証拠保全

設問1:〔ランサムウェアによるインシデント発生〕について答えよ。

(2)本文中のaに入れる適切な攻撃の段階を表1の中から選び、表1の項番で答えよ。

模範解答

a:5

解説

解答の論理構成

-

感染までの状況を確認

- 調査結果に「“ランサムウェアが、取引先を装った電子メールの添付ファイルに含まれていて、Sさんが当該ファイルを開いた結果、PC-Sにインストールされた。”」とあります。

- これは表1の「3 デリバリ」「4 エクスプロイト」「5 インストール」が実行されたことを示します。

-

その後の通信・活動がないことを確認

- 調査結果には「“PC-Sから、インターネットに向けて不審な通信が行われた痕跡はなかった。”」

- さらに「“PC-Sから、R社LAN上のIPアドレスをスキャンした痕跡はなかった。”」と記載されています。

- 表1の「6 C&C」は “マルウェアとC&Cサーバを通信させて攻撃対象組織のPCを遠隔操作する。” 段階です。不審通信がないので未達成と判断できます。

- 「7 目的の実行」も同様に行われていません。

-

まとめ

- 感染(インストール)までは完了し、その後の遠隔操作や情報窃取は未実施。

- よって、a に入る攻撃の段階は表1の「5 インストール」。

- 表1の項番で答える設問なので、解答は「5」となります。

誤りやすいポイント

- 身代金要求メッセージが表示されたことから「目的の実行」まで進んだと早合点する。実際には C&C 通信がないため段階 6 以降に該当しません。

- 「文書ファイルが暗号化されていて、復号できなかった。」という結果だけを見て段階 7 と判断してしまう。サイバーキルチェーンの定義では内部情報の“もち出し”がなければ 7 には達していません。

- “不審な通信がない”=“攻撃は失敗”と誤解し、段階 4(エクスプロイト)止まりと考えてしまう。PC へのインストールが確認されているため 5 までは完了しています。

FAQ

Q: 身代金要求メッセージが出た時点で C&C が行われたと考えられませんか?

A: メッセージ表示はローカルで完結する挙動でも実現できます。調査結果に「不審な通信が行われた痕跡はなかった。」とあるため、C&C 段階には進んでいないと判断できます。

A: メッセージ表示はローカルで完結する挙動でも実現できます。調査結果に「不審な通信が行われた痕跡はなかった。」とあるため、C&C 段階には進んでいないと判断できます。

Q: 文書ファイルが暗号化されたなら「目的の実行」では?

A: 表1 の「7 目的の実行」は“収集した組織の内部情報をもち出す”ことが目的です。ランサムウェアの暗号化はデータ破壊・強要行為であり、情報持ち出しが伴わない限り段階 7 には該当しません。

A: 表1 の「7 目的の実行」は“収集した組織の内部情報をもち出す”ことが目的です。ランサムウェアの暗号化はデータ破壊・強要行為であり、情報持ち出しが伴わない限り段階 7 には該当しません。

Q: もし社内 LAN へのスキャン痕跡が見つかった場合は何段階まで進んだとみなせますか?

A: IP スキャンは内部探索行為で、リモート操作(C&C)と組み合わされることが多いので、少なくとも「6 C&C」まで達した可能性を疑います。

A: IP スキャンは内部探索行為で、リモート操作(C&C)と組み合わされることが多いので、少なくとも「6 C&C」まで達した可能性を疑います。

関連キーワード: サイバーキルチェーン, ランサムウェア, インストール, エクスプロイト, C&C

設問2:〔セキュリティ管理に関する評価〕について答えよ。

(1)表2中の項番3の課題に対応する改善策の候補を表3の中から選び、表3の項番で答えよ。

模範解答

5

解説

解答の論理構成

- 表2に示された課題を確認

- 表2 項番3には、指摘内容として「インシデント発生時の対応手順が整備されていない。」と明記されています。

- 「対応手順が整備されていない」課題を解決する改善策を表3から探す

- 表3 項番5は「インシデント発生時の対応体制や手順を検討して明文化する。」と記載されており、まさに手順の欠如を補う内容です。

- 上記より、表2の課題3に最も対応する表3の項番は「5」であると結論付けます。

誤りやすいポイント

- 「ログからインシデントの予兆を捉える仕組み(表3 項番2)」と混同する

予兆を捉えることと手順を整備することは別のフェーズです。 - 「新たな脅威を把握して対策の改善(表3 項番4)」を選択してしまう

これは手順ではなく改善サイクル全般を指します。 - 表2の課題番号と表3の対応番号を単純に“1対1”で並べ替えてしまう

実際は複数課題が一つの改善策に紐づく場合があるため、内容を読んで照合する必要があります。

FAQ

Q: 「対応体制」と「対応手順」は別々に考えるべきですか?

A: 本設問では一体で示されており、両方を「明文化する」ことで課題を解消するとしています。

A: 本設問では一体で示されており、両方を「明文化する」ことで課題を解消するとしています。

Q: ログ監視の強化で手順不足も補えるのでは?

A: ログ監視は検知フェーズの強化に過ぎず、誰が何をいつ行うかという手順不在の問題は解決できません。

A: ログ監視は検知フェーズの強化に過ぎず、誰が何をいつ行うかという手順不在の問題は解決できません。

Q: 手順を整備した後、どのように周知すべきですか?

A: 表3 項番7の「インシデント発生時の対応手順を従業員に定着させる」など別の教育施策と組み合わせ、訓練やマニュアル配布で周知します。

A: 表3 項番7の「インシデント発生時の対応手順を従業員に定着させる」など別の教育施策と組み合わせ、訓練やマニュアル配布で周知します。

関連キーワード: インシデントレスポンス, 手順書, 組織体制, セキュリティポリシー, 予兆検知

設問2:〔セキュリティ管理に関する評価〕について答えよ。

(2)表3中の下線②について、PC上の不審な挙動を監視する仕組みの略称を解答群の中から選び、記号で答えよ。

解答群

ア:APT

イ:EDR

ウ:UTM

エ:WAF

模範解答

イ

解説

解答の論理構成

- 【問題文】には、表3 項番 1 に「②PC上の不審な挙動を監視する仕組みを導入する。」とあります。

- “PC上の不審な挙動を監視”する代表的な製品・技術は、エンドポイント(PC やサーバ)で動作し、プロセス実行・ファイル操作・通信などをリアルタイムに分析して即時対応を行う Endpoint Detection and Response(EDR)です。

- 選択肢を照合します。

- ア:APT …… 攻撃手法の総称であり監視の“仕組み”ではありません。

- イ:EDR …… Endpoint Detection and Response。まさに PC 内部で不審挙動を監視・検知・対応する仕組みです。

- ウ:UTM …… 企業ネットワークの境界装置であり、PC 内部の詳細挙動までは監視しません。

- エ:WAF …… Web アプリケーションに対する攻撃を防御する装置/サービスで、PC 端末の挙動監視とは目的が異なります。

- 以上より、該当する略称は「イ:EDR」であると論理的に導けます。

誤りやすいポイント

- 「全体を守る装置=UTM」と短絡的に捉え、PC 内部まで見てくれると誤解しやすいです。UTM は境界防御が中心で端末挙動まではカバーしません。

- 「APT=高度攻撃を検知する仕組み」と誤認しがちですが、APT は“攻撃そのもの”を指す用語であり、製品名・仕組みではありません。

- WAF が“Web”と付くことから “Windows Application Firewall” と連想してしまい、PC 用だと早合点するミスも見受けられます。

FAQ

Q: EDR はアンチウイルスと何が違いますか?

A: アンチウイルスは主に既知マルウェアの“検知・隔離”が目的です。EDR は“検知”に加え、挙動の監視・原因追跡・封じ込めなど“Response”まで視野に入れ、未知・亜種にも対応しやすい点が特徴です。

A: アンチウイルスは主に既知マルウェアの“検知・隔離”が目的です。EDR は“検知”に加え、挙動の監視・原因追跡・封じ込めなど“Response”まで視野に入れ、未知・亜種にも対応しやすい点が特徴です。

Q: UTM を導入していれば EDR は不要でしょうか?

A: UTM はゲートウェイ側で外部との通信を監視・遮断しますが、社内ネットワークに侵入済みのマルウェアの横展開や USB 経由の感染などは検知できない場合があります。端末側で挙動監視を行う EDR と併用することで多層防御が実現します。

A: UTM はゲートウェイ側で外部との通信を監視・遮断しますが、社内ネットワークに侵入済みのマルウェアの横展開や USB 経由の感染などは検知できない場合があります。端末側で挙動監視を行う EDR と併用することで多層防御が実現します。

Q: EDR を導入した場合、インシデント対応は自動で完結しますか?

A: 自動隔離などの機能はありますが、根本原因の分析や恒久対策の立案は人手が不可欠です。EDR はあくまで迅速な検知と初動対応を支援するツールと考えてください。

A: 自動隔離などの機能はありますが、根本原因の分析や恒久対策の立案は人手が不可欠です。EDR はあくまで迅速な検知と初動対応を支援するツールと考えてください。

関連キーワード: エンドポイント監視, ランサムウェア対策, 多層防御, ログ分析

設問3:〔インシデント対応に関する改善策の具体化〕について答えよ。

(1)表4中の下線③について、インシデント対応を行う組織の略称を解答群の中から選び、記号で答えよ。

解答群

ア:CASB

イ:CSIRT

ウ:MITM

エ:RADIUS

模範解答

イ

解説

解答の論理構成

- 【問題文】では、表4 項番1に「“R社社内に③インシデント対応を行う組織を構築する。”」とあります。

- インシデント対応を専門に担う社内組織の代表例は「Computer Security Incident Response Team」、略して「CSIRT」です。

- 解答群の中で「CSIRT」に該当するのは「イ:CSIRT」です。

- 他の選択肢は目的が異なります。

- 「ア:CASB」はクラウド利用を監視・制御する仕組み、

- 「ウ:MITM」は“Man-In-The-Middle”攻撃を指す用語、

- 「エ:RADIUS」は認証プロトコルです。

- よって、「③」に入る組織の略称は「イ:CSIRT」と判断できます。

誤りやすいポイント

- 「CASB」もセキュリティ関連語なので消去し切れずに選択してしまう。

- 「MITM」は“インシデント”という語に引きずられ、攻撃手法なのに組織名と誤解しやすい。

- 「RADIUS」を“リモート接続時の安全性確保”と連想してしまい、対応組織と混同する。

FAQ

Q: CSIRT は必ず専任部門でなければいけませんか?

A: いいえ。中小企業では兼任メンバーで構成するケースも一般的ですが、役割・責任・連絡体制を明確にすることが重要です。

A: いいえ。中小企業では兼任メンバーで構成するケースも一般的ですが、役割・責任・連絡体制を明確にすることが重要です。

Q: 「SOC」との違いは?

A: SOC(Security Operation Center)は監視・分析が主業務で、CSIRT は発生したインシデントの対応・調整が主業務です。規模が小さい組織では両者を兼ねる場合もあります。

A: SOC(Security Operation Center)は監視・分析が主業務で、CSIRT は発生したインシデントの対応・調整が主業務です。規模が小さい組織では両者を兼ねる場合もあります。

Q: CSIRT を構築する際、最初に整備すべき文書は何ですか?

A: インシデント発生時の“連絡フロー”と“役割分担”を記載した運用ポリシーです。誰が・いつ・誰に報告するかを明文化し、訓練で定着させます。

A: インシデント発生時の“連絡フロー”と“役割分担”を記載した運用ポリシーです。誰が・いつ・誰に報告するかを明文化し、訓練で定着させます。

関連キーワード: CSIRT, インシデント対応, ランサムウェア, ログ分析

設問3:〔インシデント対応に関する改善策の具体化〕について答えよ。

(2)表4中のb〜dに入れる適切な表3の項番を答えよ(bとcは順不同)。

模範解答

b:3

c:6

d:5

解説

解答の論理構成

- 表4のb~dは「対応する表3の項番」を問う設問です。したがって、表4の具体化案と内容が最も合致する表3の改善策を突き合わせる必要があります。

- 表4項番3は「R社で使用している情報機器を把握して関連する脆弱性情報を収集する。」とあります。

- 表3には「PCやサーバ機器の資産目録を随時更新する。」(項番3)と

「脆弱性情報の収集方法を確立する。」(項番6)が載っています。 - 前者は “情報機器を把握して” に対応し、後者は “脆弱性情報を収集する。” に対応します。

よって b と c には「3」と「6」が入ります(順不同)。

- 表3には「PCやサーバ機器の資産目録を随時更新する。」(項番3)と

- 表4項番4は「社内外の連絡体制を整理して文書化する。」とあります。

- 表3の「インシデント発生時の対応体制や手順を検討して明文化する。」(項番5)は、

まさに “連絡体制” を含む対応手順の明文化を示しています。

よって d は「5」になります。

- 表3の「インシデント発生時の対応体制や手順を検討して明文化する。」(項番5)は、

- 以上から解答は

b:3 c:6 d:5 となります。

誤りやすいポイント

- 表4項番3を“脆弱性情報の収集”だけで判断し、項番6だけを選んでしまう。実際には“情報機器を把握”も求めているため資産管理(項番3)とセットで考える必要があります。

- 表4項番4を“社内外の連絡体制”と読んで、表3項番2「PCやサーバ機器のログからインシデントの予兆を捉える仕組みを導入する。」に結び付けてしまうミス。ログ活用は技術的仕組みであり、連絡体制の文書化とは別物です。

- 表3と表4で似た語句(“整備”“明文化”“収集”など)が散在しており、キーワードだけで安易にマッチングすると取り違えを起こしやすいです。全文を対比しましょう。

FAQ

Q: b と c は順不同と書かれていますが、答案用紙にはどう記入すべきですか?

A: 本設問は並び替え不要でそれぞれ一つずつ記入します。b に「3」、c に「6」と書けば正答になります。逆に書くと誤答になるため注意してください。

A: 本設問は並び替え不要でそれぞれ一つずつ記入します。b に「3」、c に「6」と書けば正答になります。逆に書くと誤答になるため注意してください。

Q: 表4項番4の“社内外の連絡体制”は具体的に何を文書化するのですか?

A: 連絡先一覧(部署・担当者・連絡手段)、優先順位、通報フロー、外部機関(警察・監督省庁・取引先)への連絡基準などを文書化し、インシデント時に迅速に共有できる状態を整えます。

A: 連絡先一覧(部署・担当者・連絡手段)、優先順位、通報フロー、外部機関(警察・監督省庁・取引先)への連絡基準などを文書化し、インシデント時に迅速に共有できる状態を整えます。

Q: “資産目録を随時更新”はなぜ脆弱性情報の収集とセットで扱うのですか?

A: インシデント対応では、どの機器・ソフトウェアが存在するか分からなければ脆弱性情報を的確に適用できません。資産管理と脆弱性管理は表裏一体で運用するのが実務上の定石です。

A: インシデント対応では、どの機器・ソフトウェアが存在するか分からなければ脆弱性情報を的確に適用できません。資産管理と脆弱性管理は表裏一体で運用するのが実務上の定石です。

関連キーワード: 資産管理, 脆弱性情報, 連絡体制, インシデント対応, 手順書

設問3:〔インシデント対応に関する改善策の具体化〕について答えよ。

(3)表4中の下線④について、調査すべき内容を解答群の中から全て選び、記号で答えよ。

解答群

ア:使用された攻撃手法

イ:被害によって被った損害金額

ウ:被害を受けた機器の種類

エ:被害を受けた組織の業種

模範解答

ア、ウ

解説

解答の論理構成

-

調査の目的を確認

- 表4 項番5は「④セキュリティインシデント事例を調査し、技術的な対策の改善を行う」と記載されています。

- さらに本文には「マルウェア感染などによって個人情報が窃取された事例を中心に…調査するように指示」とあります。

⇒ つまり“技術的な対策”を強化するために、類似インシデントの技術的特徴を調べることが狙いです。

-

技術的対策へ直結する情報を抽出

- 攻撃を防ぐ・検知するには「どのような手口で侵入されたか」を知る必要があります。これは解答群「ア:使用された攻撃手法」に該当します。

- また、技術対策は保護対象(PC、サーバ、ネットワーク機器など)の特性に合わせて選定・配置するため、「どの機器が狙われたのか」を把握することも必須です。これは「ウ:被害を受けた機器の種類」に相当します。

-

他の選択肢が目的に合わない理由

- 「イ:被害によって被った損害金額」や「エ:被害を受けた組織の業種」は事故の深刻度やビジネス影響の参考にはなりますが、直接“技術的な対策の改善”に結び付く情報ではありません。

- 従って選択対象から外れます。

-

結論

- 調査すべき内容は「ア:使用された攻撃手法」「ウ:被害を受けた機器の種類」です。

誤りやすいポイント

- 「損害金額」や「業種」は被害事例比較でよく使われるため選びがちですが、設問は“技術的な対策の改善”が目的である点を見落としやすいです。

- 「被害を受けた機器の種類」は“資産管理”と混同して見落とされがちですが、技術対策を講じる上での核心情報です。

- 表4の下線④を読み飛ばし、単に“事例収集”=影響度合い把握だと思ってしまうと誤答につながります。

FAQ

Q: 損害金額を調べることで対策に優先度を付けられるのでは?

A: 優先度付けは経営判断に有用ですが、本設問は“技術的な対策の改善”が主眼です。リスク評価ではなく技術要件を抽出する作業なので、損害額は必須情報とは言えません。

A: 優先度付けは経営判断に有用ですが、本設問は“技術的な対策の改善”が主眼です。リスク評価ではなく技術要件を抽出する作業なので、損害額は必須情報とは言えません。

Q: 業種が同じ組織の事例の方が参考になるのでは?

A: 業種は業務プロセスや法規制に影響しますが、マルウェアの動作原理や侵入経路は機器構成や設定依存です。技術対策を検討する場面では、業種より攻撃手法・影響機器の方が直接的に役立ちます。

A: 業種は業務プロセスや法規制に影響しますが、マルウェアの動作原理や侵入経路は機器構成や設定依存です。技術対策を検討する場面では、業種より攻撃手法・影響機器の方が直接的に役立ちます。

Q: 「被害を受けた機器の種類」を把握すると、どんな改善が期待できますか?

A: 感染源が「PC」か「ファイルサーバ」かで導入すべきセキュリティ製品や設定が変わります。たとえばエンドポイント対策の強化、権限設定の見直し、ネットワーク分離など具体策を選定できます。

A: 感染源が「PC」か「ファイルサーバ」かで導入すべきセキュリティ製品や設定が変わります。たとえばエンドポイント対策の強化、権限設定の見直し、ネットワーク分離など具体策を選定できます。

関連キーワード: サイバーキルチェーン, ランサムウェア, インシデントレスポンス, 攻撃手法分析, 影響範囲特定

設問4:〔社員教育に関する改善策の具体化〕について答えよ。

(1)本文中の下線⑤について、全従業員を対象に訓練を実施すべき対応を図1の中から選び、図1の記号で答えよ。

模範解答

ア

解説

解答の論理構成

-

図01に示されたインシデント対応フローは

「ア 検知/通報(受付) → イ トリアージ → ウ インシデントレスポンス → エ 報告/情報公開」

という4段階で構成されています。 -

本文では

「図1に示す一連のインシデント対応フローのうち、⑤全従業員を対象に実施すべき対応…」

と指示されています。つまり、専門部署だけでなく“全ての従業員”が直接関与する工程を選ぶ必要があります。 -

各段階の役割を整理すると

• 検知/通報(受付):日常業務で異常に気付いた従業員が速やかに通報するフェーズ

• トリアージ:通報内容を精査し、優先度や対応方針を決定する専門的フェーズ

• インシデントレスポンス:技術担当者が封じ込め・根絶・復旧を実施

• 報告/情報公開:経営層や広報が社外・社内へ公式発表

となります。 -

一般従業員が“必ず”行うのは、自身の端末や業務で異常を感じたときに報告する「検知/通報(受付)」フェーズのみです。その他の段階はインシデント対応組織や経営層が中心となります。

-

以上より、⑤に該当する図中の記号は「ア」であると導けます。

誤りやすいポイント

- 「トリアージ」は初動対応と思い込み「全従業員が行う」と誤解するケース。

- 「インシデントレスポンス」を“全社的な復旧活動”と広く捉え、一般社員まで含めてしまうミス。

- 図中の記号ではなく、名称(検知/通報)そのものを解答欄に書いてしまう記載ミス。

FAQ

Q: なぜ「報告/情報公開」は全従業員が対象にならないのですか?

A: 報告/情報公開は経営層や広報担当が中心となり、ステークホルダーへの正式な説明責任を果たすプロセスであり、全従業員が個別に実施するものではありません。

A: 報告/情報公開は経営層や広報担当が中心となり、ステークホルダーへの正式な説明責任を果たすプロセスであり、全従業員が個別に実施するものではありません。

Q: 「検知/通報」は専門知識がなくても対応できますか?

A: はい。異常メールやPCの不審な挙動を感じたらマニュアルに従い通報するだけなので、全従業員が最低限の研修で実施可能です。

A: はい。異常メールやPCの不審な挙動を感じたらマニュアルに従い通報するだけなので、全従業員が最低限の研修で実施可能です。

Q: 「トリアージ」を担当する組織はどのように決めるべきですか?

A: 一般的にはCSIRTや情報システム部門など、インシデント対応の専門チームが担当します。役割分担を文書化し周知することが重要です。

A: 一般的にはCSIRTや情報システム部門など、インシデント対応の専門チームが担当します。役割分担を文書化し周知することが重要です。

関連キーワード: インシデント対応, ランサムウェア, トリアージ, ログ分析

設問4:〔社員教育に関する改善策の具体化〕について答えよ。

(2)本文中の下線⑥について、記録媒体の適切な保管方法を20字以内で答えよ。

模範解答

PCから切り離して保管する。

解説

解答の論理構成

- ランサムウェアは感染した端末に接続されているドライブや共有フォルダをまとめて暗号化します。問題文では「ランサムウェアに感染した際にPC内の重要な文書ファイルの喪失を防ぐために、取り外しできる記録媒体にバックアップを取得する対策を教育内容に含めた」とあります。

- しかし、記録媒体がPCに接続されたままでは暗号化被害を受ける恐れがあります。そこでU部長は「⑥バックアップを取得した記録媒体の保管方法について検討」するよう指示しています。

- 被害を回避する最も基本的な方法は、バックアップ完了後に記録媒体を物理的・論理的に端末から切り離し、ネットワーク経由でもアクセスできない状態で保管することです。

- 以上より、記録媒体を「PCから切り離して保管する」とするのが適切な回答となります。

誤りやすいポイント

- 「金庫に入れる」「耐火金庫に保管」など保管場所のみを強調し、ネットワークやUSB接続を切るという本質を欠く解答。

- 「暗号化する」「複製を取る」などバックアップの作成方法を書いてしまい、保管方法を答えていないケース。

- 「クラウドにアップロード」と書くとオンラインに接続されたままになり、設問趣旨とずれる。

FAQ

Q: オフライン保管とエアギャップは同じ意味ですか?

A: エアギャップは物理的・論理的に完全に分離することを指し、オフライン保管はその一形態です。本設問では物理的に「切り離す」ことでエアギャップを実現します。

A: エアギャップは物理的・論理的に完全に分離することを指し、オフライン保管はその一形態です。本設問では物理的に「切り離す」ことでエアギャップを実現します。

Q: 暗号化バックアップでも接続しっぱなしは危険ですか?

A: はい。暗号化されていてもランサムウェアにより破損・削除される可能性があるため、まずは切り離しが重要です。

A: はい。暗号化されていてもランサムウェアにより破損・削除される可能性があるため、まずは切り離しが重要です。

Q: クラウドバックアップを採用している場合はどう対処しますか?

A: バージョニング機能や多要素認証を有効にし、オンライン破壊に備えてオフラインコピーを併用するのが推奨されます。

A: バージョニング機能や多要素認証を有効にし、オンライン破壊に備えてオフラインコピーを併用するのが推奨されます。

関連キーワード: ランサムウェア, オフラインバックアップ, エアギャップ, インシデント対応, 物理隔離