応用情報技術者 2024年 春期 午後 問01

リモート環境のセキュリティ対策に関する次の記述を読んで、設問に答えよ。

Q社は、首都圏で複数の学習塾を経営する会社であり、各学習塾で対面授業を行っている。生徒及び生徒の保護者からはリモートでも受講が可能なハイブリッド型授業の導入要望があり、Q社の従業員からはテレワーク勤務の導入要望がある。

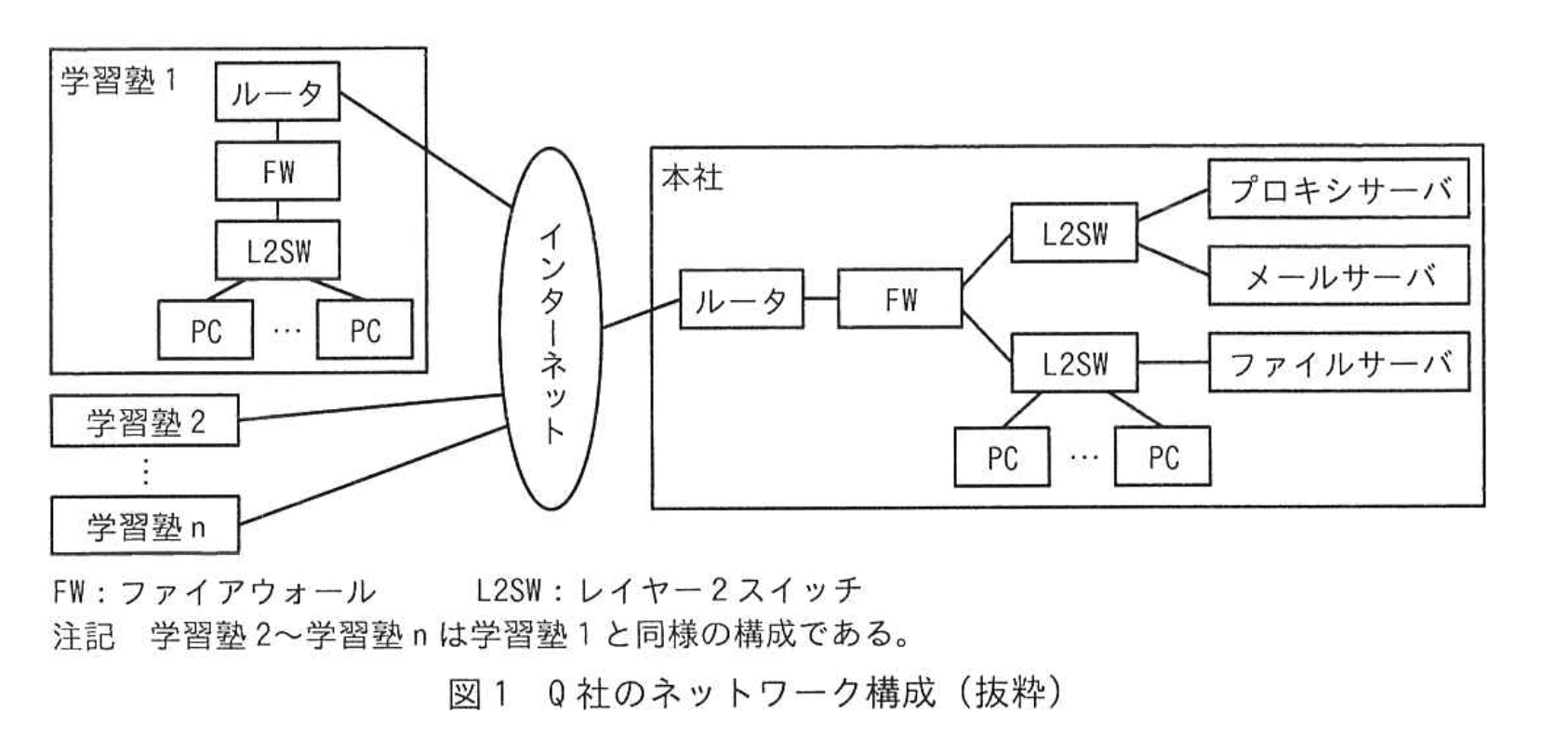

〔Q社の現状のネットワーク構成〕

Q社のネットワーク構成(抜粋)を図1に示す。

〔Q社の現状のセキュリティ対策〕

Q社のセキュリティ対策は次のとおりである。

・パケットフィルタリングポリシーに従った通信だけを FW で許可し、その他の通信を遮断している。

・業務上必要なサイトの URL 情報を基に、URL フィルタリングを行うソフトウェアをプロキシサーバに導入して、業務上不要なサイトへの接続を禁止している。

・PC及びサーバ機器には、外部媒体の使用ができない設定をした上で、マルウェア対策ソフトを導入して、マルウェア感染対策を行っている。

・PC、ネットワーク機器及びサーバ機器には、脆弱性に対応する修正プログラム(以下、セキュリティパッチという)を定期的に確認した後、適用する方法で、脆弱性対策を行っている。

〔Q社の現状のセキュリティ対策に関する課題〕

・ネットワーク機器及びサーバ機器の EOL (End Of Life) 時期が近づいており、機器の更新が必要である。

・セキュリティパッチが提供されているかの調査及び適用してよいかの判断に時間が掛かることがある。

・ルータと FW を利用した①境界型防御によるセキュリティ対策では、防御しきれない攻撃がある。

・セキュリティインシデントの発生を、迅速に検知する仕組みがない。

Q社では、ハイブリッド型授業とテレワーク勤務が行えるリモート環境を実現し、Q社のセキュリティに関する課題を解決する新たな環境を、クラウドサービスを利用して構築することになり、情報システム部の R課長が担当することになった。

〔リモート環境の構築方針〕

R課長は、境界型防御の環境に代えて、いかなる通信も信頼しないという a の考え方に基づくリモート環境を構築することにした。

R課長は、リモート環境について次の構築方針を立てた。

・クラウドサービスへの移行に伴い、ネットワーク機器及びサーバ機器は廃棄し、今後のQ社としての EOL 対応を不要とする。

・②課題となっている作業を不要にするために、クラウドサービスは SaaS 型を利用する。

・セキュリティインシデントの発生を迅速に検知する仕組みを導入する。

・従業員にモバイルルータとセキュリティ対策を実施したノート PC(以下、貸与 PCという) を貸与する。今後は、本社、学習塾及びテレワーク下での全ての業務において、貸与 PCとモバイルルータを使用してクラウドサービスを利用する。

・貸与 PCから業務に不要なサイトへの接続は禁止とする。

・生徒は、自宅などの PC(以下、自宅 PCという) からクラウドサービスを利用してリモートでも授業を受講できる。

〔リモート環境構築案の検討〕

R課長はリモート環境の構築方針を部下の S君に説明し、構築する環境の検討を指示した。

S君はリモート環境構築案を検討した。

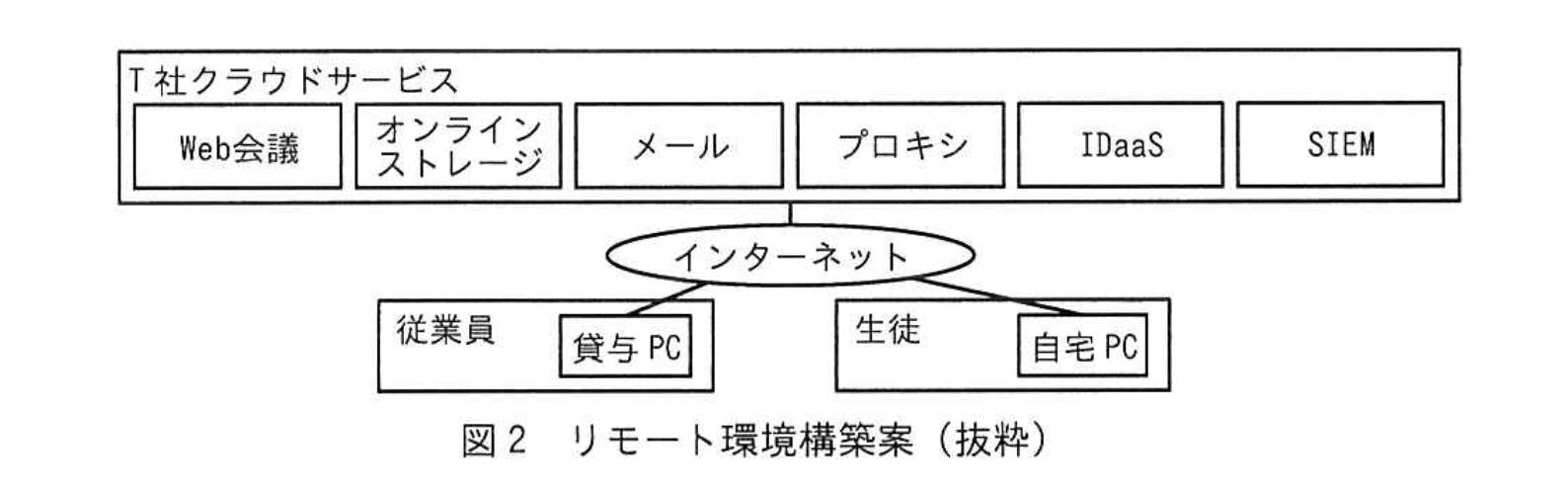

・リモート環境の構築には、T社クラウドサービスを利用する。

・貸与PCからWebサイトを閲覧する際は、③プロキシを経由する。

・貸与PCからインターネットを経由して接続するWeb会議、オンラインストレージ及び電子メール(以下、メールという)を利用することで、Q社の業務及びリモートでの授業を行う。

・貸与PCからT社クラウドサービスへのログインは、ログインを集約管理するクラウドサービスであるIDaaS(Identity as a Service)を利用する。従業員はIDとパスワードを用いてシングルサインオンで接続してクラウドサービスを利用する。

・④SIEM(Security Information and Event Management)の導入と、アラート発生時に対応する体制の構築を行う。

・貸与PCには、マルウェア対策ソフトを導入し、外部媒体が使用できない設定を行う。また、⑤紛失時の情報漏えいリスクを低減する対策をとる。

・生徒は、自宅PCからインターネット経由で、Web会議に接続して、リモートで授業を受講できる。

S君が検討したリモート環境構築案(抜粋)を図2に示す。

〔構築案への指摘と追加対策の検討〕

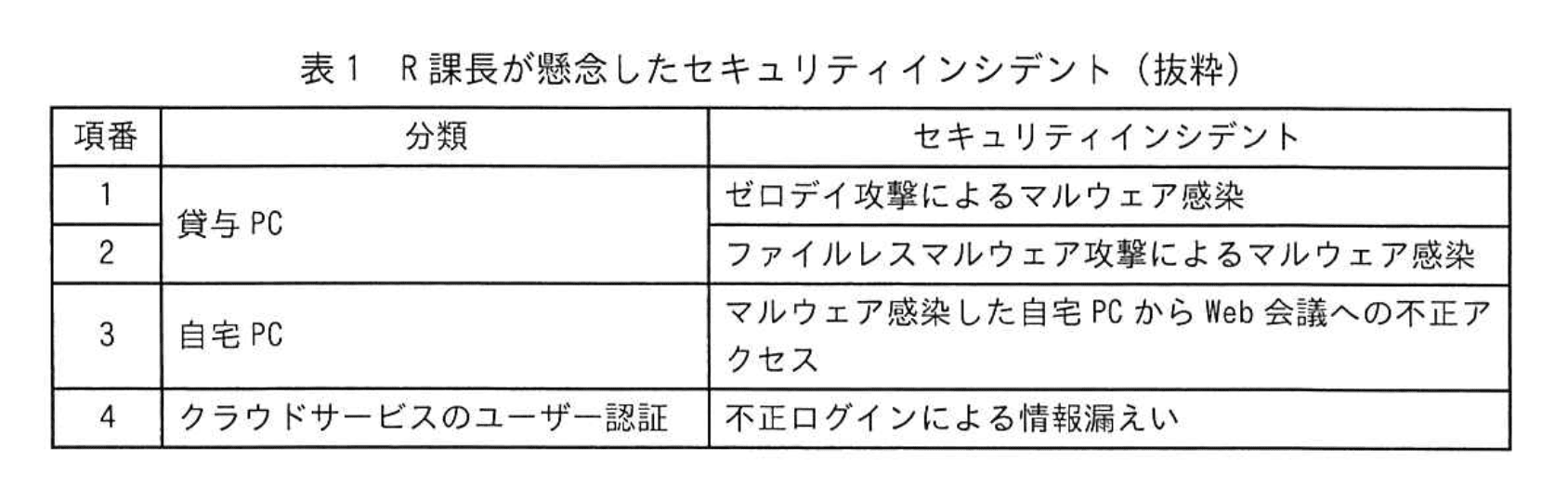

S君は検討した構築案についてR課長に説明した。すると、セキュリティ対策の不足に起因するセキュリティインシデントの発生を懸念したR課長は、“a では、クラウドサービスにアクセスする通信を傍受せずセキュリティ対策を行う必要があるので、エンドポイントである貸与PCと自宅PCに対する攻撃への対策及びクラウドサービスのユーザー認証を強化する対策が必要である。追加の対策を検討するように。”と指摘した。

R課長が懸念したセキュリティインシデント(抜粋)を表1に示す。

S君は、R課長の指摘に対して、表1のセキュリティインシデントに対応した次の対策を追加することにした。

・項番1、2の対策として、貸与PCに⑥EDR (Endpoint Detection and Response) ソフトを導入する。

・項番3の対策として、T社クラウドサービスは不正アクセス及びマルウェア感染の対策がとられていることを確認した。

・項番4の対策として、知識情報であるIDとパスワードによる認証に加えて、所持情報である従業員のスマートフォンにインストールしたアプリケーションソフトウェアに送信されるワンタイムパスワードを組み合わせて認証を行う、bを採用する。

S君は、これらの対策を追加した構築案をR課長に報告し、構築案は了承された。

設問1:

本文中の下線①について、防御できる攻撃を解答群の中から選び、記号で答えよ。

解答群

ア:システム管理者による内部犯行

イ:パケットフィルタリングのポリシーで許可していない通信による、内部ネットワークへの侵入

ウ:標的型メール攻撃での、添付ファイル開封による未知のマルウェア感染

エ:ルータの脆弱性を利用した、インターネット接続の切断

模範解答

イ

解説

解答の論理構成

- まず、本文には「ルータと FW を利用した①境界型防御によるセキュリティ対策では、防御しきれない攻撃がある。」と記載されています。境界型防御はネットワークの出入口でパケットを制御し、許可されていない通信を遮断する方式です。

- さらに現状の対策として「パケットフィルタリングポリシーに従った通信だけを FW で許可し、その他の通信を遮断している。」と明記されています。

- 解答群を照合すると、

- ア「システム管理者による内部犯行」:内部からの攻撃は境界を経由しないため防御不可。

- イ「パケットフィルタリングのポリシーで許可していない通信による、内部ネットワークへの侵入」:FW が“許可していない通信”を遮断できるので防御可能。

- ウ「標的型メール攻撃での、添付ファイル開封による未知のマルウェア感染」:メールは通常ポリシーで許可されているポートを使い、添付ファイル開封はエンドポイント側の問題で境界型防御では阻止困難。

- エ「ルータの脆弱性を利用した、インターネット接続の切断」:防御対象がルータ自身であり、境界型防御では防ぎにくい。

- よって、境界型防御で“防御できる”攻撃は「イ」です。

誤りやすいポイント

- 「境界型防御=万能」と誤解し、内部犯行や未知マルウェアも防げると考えてしまう。

- 「FW があるからメール由来のマルウェアも止まる」と思い込むが、FW はポート/プロトコル制御が主でコンテンツの安全性までは保証しない。

- ルータの脆弱性攻撃を“ネットワーク外からの侵入”と短絡的に判断し、境界型でも防げると勘違いする。

FAQ

Q: 「標的型メール攻撃」はポート番号が許可されているので境界型防御では防げないのですか?

A: はい。FW はポート 25 や 465/587 などメール用ポートを許可しているため、添付ファイルの内容までは検査せず通過させます。エンドポイント側のウイルス対策やサンドボックスが必要です。

A: はい。FW はポート 25 や 465/587 などメール用ポートを許可しているため、添付ファイルの内容までは検査せず通過させます。エンドポイント側のウイルス対策やサンドボックスが必要です。

Q: ルータの脆弱性攻撃が境界型で防げない理由は?

A: 攻撃対象が境界機器そのものであり、攻撃パケットは正規の通信として到達してしまうため、FW では検知・遮断が難しいからです。

A: 攻撃対象が境界機器そのものであり、攻撃パケットは正規の通信として到達してしまうため、FW では検知・遮断が難しいからです。

Q: 境界型防御が有効なのはどんなケースが多い?

A: 想定外ポートや未許可 IP アドレスを利用した侵入、スキャン、DDoS の一部など“ポリシー違反の通信”を遮断する場面で威力を発揮します。

A: 想定外ポートや未許可 IP アドレスを利用した侵入、スキャン、DDoS の一部など“ポリシー違反の通信”を遮断する場面で威力を発揮します。

関連キーワード: 境界型防御, パケットフィルタリング, ファイアウォール, 標的型メール, ゼロデイ

設問2:〔リモート環境の構築方針〕について答えよ。

(1)本文中の a に入れる適切な字句を6字で答えよ。

模範解答

a:ゼロトラスト

解説

解答の論理構成

-

問題文は、新しいリモート環境を「境界型防御」ではなく別の考え方で構築すると述べています。

引用:

――「いかなる通信も信頼しないという a の考え方に基づくリモート環境を構築することにした。」 -

「いかなる通信も信頼しない」というキーワードは、近年のクラウド・モバイルを前提としたセキュリティ戦略を指します。

-

その戦略は“ゼロトラスト”と呼ばれます。従来の「①境界型防御」で網の外側/内側を区別していたモデルと対比される概念です。

-

さらに問題文後半で R課長が同じ語を再度示唆しています。

引用:

――「“a では、クラウドサービスにアクセスする通信を傍受せずセキュリティ対策を行う必要があるので…」

ここでも、クラウド時代に合わせ“ゼロトラスト”を採用することが文脈上自然です。

よって a に入る適切な語句は

「ゼロトラスト」

となります。

「ゼロトラスト」

となります。

誤りやすいポイント

- 「ゼロトラストネットワーク」など余分な語を付け足す。問題は“6字”の語句のみを求めています。

- 「ゼロトラストセキュリティ」や「ゼロ信頼」など、文字数や表記を変えてしまう。原文はカタカナ 6 文字で「ゼロトラスト」とするのが一般的です。

- “VPNを使わない=ゼロトラスト”と短絡的に覚えてしまう。実際には社外アクセスでも IDaaS、EDR、SIEM など多層の仕組みを組み合わせます。

FAQ

Q: 境界型防御とゼロトラストの最大の違いは何ですか?

A: 境界型防御は「社内は安全・社外は危険」という前提で外側に FW を置きます。一方、ゼロトラストは「場所を問わず全通信を疑う」前提で、ユーザーや端末・アプリごとに継続的に検証し最小権限を適用します。

A: 境界型防御は「社内は安全・社外は危険」という前提で外側に FW を置きます。一方、ゼロトラストは「場所を問わず全通信を疑う」前提で、ユーザーや端末・アプリごとに継続的に検証し最小権限を適用します。

Q: ゼロトラストを導入すると FW は不要になるのですか?

A: いいえ、FW 自体は依然として利用されますが、「内部=安全」とはみなさず、エンドポイントや ID 側で追加の認証・監視を行う点が異なります。

A: いいえ、FW 自体は依然として利用されますが、「内部=安全」とはみなさず、エンドポイントや ID 側で追加の認証・監視を行う点が異なります。

Q: クラウド移行とゼロトラストは必ずセットで考えるべきですか?

A: SaaS やモバイル利用が増えると社内ネットワークに依存しないアクセスが常態化します。この状況では境界が曖昧になるため、ゼロトラストの思想が特に有効とされています。

A: SaaS やモバイル利用が増えると社内ネットワークに依存しないアクセスが常態化します。この状況では境界が曖昧になるため、ゼロトラストの思想が特に有効とされています。

関連キーワード: ゼロトラスト, 境界型防御, IDaaS, EDR, SIEM

設問2:〔リモート環境の構築方針〕について答えよ。

(2)本文中の下線②について、課題となっている作業を25字以内で答えよ。

模範解答

セキュリティパッチ提供の調査及び適用の判断

解説

解答の論理構成

- 【問題文】の「〔Q社の現状のセキュリティ対策に関する課題〕」には、

“・セキュリティパッチが提供されているかの調査及び適用してよいかの判断に時間が掛かることがある。”

と明記されています。 - 同じ段落で“・ルータと FW を利用した①境界型防御…”など複数の課題が列挙されていますが、②の指示語は「課題となっている作業を不要にするために、クラウドサービスは SaaS 型を利用する。」にかかっています。

- SaaS 型ではベンダがプラットフォームを運用・保守するため、自社で“セキュリティパッチが提供されているかの調査”や“適用してよいかの判断”といったパッチマネジメント作業は不要になります。

- 以上より、②に該当する作業は【問題文】引用の

“セキュリティパッチが提供されているかの調査及び適用してよいかの判断”

であり、模範解答「セキュリティパッチ提供の調査及び適用の判断」と一致します。

誤りやすいポイント

- “EOL (End Of Life) 対応”と混同し、機器更新作業と誤解する。②はあくまでパッチマネジメントに関する作業です。

- 「パッチ適用」とだけ答えてしまい、調査・判断の工程を省略する。設問は“課題となっている作業”を丸ごと問うています。

- “セキュリティパッチの適用作業”と書き、クラウド移行で完全に消えない運用タスク(検証など)を想像してしまう。SaaS では利用者側パッチ作業が不要になる点が要旨です。

FAQ

Q: なぜ SaaS ならパッチ調査や判断が不要になるのですか?

A: アプリケーションもインフラもサービス提供者が運用するため、利用者側が個別に脆弱性情報を収集・評価してパッチ適用を決定する必要がなくなるからです。

A: アプリケーションもインフラもサービス提供者が運用するため、利用者側が個別に脆弱性情報を収集・評価してパッチ適用を決定する必要がなくなるからです。

Q: IaaS や PaaS では同じ作業は残りますか?

A: IaaS は OS 以上、PaaS はアプリケーション実装部分の責任が利用者に残るため、パッチ提供の調査や適用判断は一定範囲で必要です。

A: IaaS は OS 以上、PaaS はアプリケーション実装部分の責任が利用者に残るため、パッチ提供の調査や適用判断は一定範囲で必要です。

Q: SaaS でも全くパッチ管理が不要になるのでしょうか?

A: ベンダ任せになるため適用作業は不要ですが、提供変更の影響確認や機能更新の周知など、利用者側の運用タスクは残ります。

A: ベンダ任せになるため適用作業は不要ですが、提供変更の影響確認や機能更新の周知など、利用者側の運用タスクは残ります。

関連キーワード: SaaS, セキュリティパッチ, ゼロトラスト, パッチマネジメント

設問3:〔リモート環境構築案の検討〕について答えよ。

(1)本文中の下線③で実現すべきセキュリティ対策を、本文中の字句を用いて15字以内で答えよ。

模範解答

「URLフィルタリング」

または

「業務上不要なサイトへの接続禁止」

解説

解答の論理構成

- 本文では、現状の対策として

― “業務上必要なサイトの URL 情報を基に、URL フィルタリングを行うソフトウェアをプロキシサーバに導入して、業務上不要なサイトへの接続を禁止している。”

と述べられています。 - リモート環境構築案では、下線③として

― “貸与PCからWebサイトを閲覧する際は、プロキシを経由する。”

と記載され、どの機能を持たせるかは明示されていません。 - さらに同じ構築方針内で

― “貸与 PCから業務に不要なサイトへの接続は禁止とする。”

と再度要件が示されています。 - 以上より、プロキシ経由の目的は「業務上不要なサイトを遮断すること」、すなわち現行と同じ URL フィルタリング の継承・クラウド化に他なりません。

- よって、下線③で実現すべきセキュリティ対策は

「URLフィルタリング」

または同義の「業務上不要なサイトへの接続禁止」となります。

誤りやすいポイント

- “プロキシ”と聞いてキャッシュや通信経路の匿名化などを連想し、本問の主眼であるアクセス制御を見落とす。

- “URL フィルタリング”と“Webフィルタリング”を混同し、本文に無い用語で回答してしまう。

- 「接続禁止」の対象を“悪意あるサイト”と誤解し、フィッシング対策やブラックリスト対策と書いてしまう。

FAQ

Q: プロキシを経由するだけでセキュリティ対策といえるのですか?

A: 本文ではプロキシに「URL フィルタリング」機能を組み込み、業務に不要なサイトを遮断することが目的と明示されています。単なる経路中継ではなく、アクセス制御の実装が必須です。

A: 本文ではプロキシに「URL フィルタリング」機能を組み込み、業務に不要なサイトを遮断することが目的と明示されています。単なる経路中継ではなく、アクセス制御の実装が必須です。

Q: “業務上不要なサイトへの接続禁止”と“URLフィルタリング”は別物では?

A: 前者はポリシー(何を禁止するか)、後者は技術(どう実現するか)を表す言葉ですが、本文中では同義として扱われており、いずれかを回答しても正答となります。

A: 前者はポリシー(何を禁止するか)、後者は技術(どう実現するか)を表す言葉ですが、本文中では同義として扱われており、いずれかを回答しても正答となります。

Q: クラウド移行後も URL リスト管理は必要ですか?

A: はい。SaaS 型プロキシであってもフィルタリングルールの運用は継続し、業務に応じて許可・禁止サイトを更新する必要があります。

A: はい。SaaS 型プロキシであってもフィルタリングルールの運用は継続し、業務に応じて許可・禁止サイトを更新する必要があります。

関連キーワード: URLフィルタリング, プロキシ, アクセス制御, Webセキュリティ

設問3:〔リモート環境構築案の検討〕について答えよ。

(2)本文中の下線④を導入した目的を、〔Q社の現状のセキュリティ対策に関する課題〕と〔リモート環境の構築方針〕を考慮して30字以内で答えよ。

模範解答

セキュリティインシデントの発生を迅速に検知するため

解説

解答の論理構成

-

現状の問題点

・〔Q社の現状のセキュリティ対策に関する課題〕には「セキュリティインシデントの発生を、迅速に検知する仕組みがない。」と明記されています。

→ 迅速な検知が不足していることが既知の課題です。 -

新環境での方針

・〔リモート環境の構築方針〕に「セキュリティインシデントの発生を迅速に検知する仕組みを導入する。」とあります。

→ 課題を解決する方向性として“迅速に検知”が掲げられています。 -

具体的な対策としての④

・〔リモート環境構築案の検討〕で「④SIEM(Security Information and Event Management)の導入と、アラート発生時に対応する体制の構築を行う。」と記載されています。

→ SIEM は多様なログを統合・相関分析し、インシデントの早期発見を支援する仕組みです。 -

結論

上記 1〜3 から、④の導入目的は「セキュリティインシデントを素早く検知すること」と論理的に導かれます。

誤りやすいポイント

- SIEM を“攻撃を直接防御する装置”と誤解し、目的を「防御強化」と書いてしまう。

- 「ログの一元管理」だけに着目し、“迅速性”を答えから落とす。

- 課題ではなく追加対策(EDR や多要素認証)と混同し、回答に別の目的を盛り込んでしまう。

FAQ

Q: SIEM はなぜ“迅速”な検知に寄与するのですか?

A: 多様な機器・クラウドのログをリアルタイムで集約し、相関ルールや機械学習で異常を即時にアラート化できるためです。

A: 多様な機器・クラウドのログをリアルタイムで集約し、相関ルールや機械学習で異常を即時にアラート化できるためです。

Q: IDS/IPS と比べた場合の役割の違いは?

A: IDS/IPS はパケットを監視し“単一ポイント”で攻撃を検知・防御します。SIEM は“複数ソース”のログを統合し、組織全体のインシデントを俯瞰的に検知します。

A: IDS/IPS はパケットを監視し“単一ポイント”で攻撃を検知・防御します。SIEM は“複数ソース”のログを統合し、組織全体のインシデントを俯瞰的に検知します。

Q: SIEM 導入だけで課題は解決しますか?

A: アラートに対応する体制構築が不可欠です。本文でも「アラート発生時に対応する体制の構築」とセットで導入しています。

A: アラートに対応する体制構築が不可欠です。本文でも「アラート発生時に対応する体制の構築」とセットで導入しています。

関連キーワード: SIEM, インシデント検知, ログ相関分析, ゼロトラスト, アラート対応

設問3:〔リモート環境構築案の検討〕について答えよ。

(3)本文中の下線⑤について、対策として適切なものを解答群の中から全て選び、記号で答えよ。

解答群

ア:貸与PCのストレージ全体を暗号化する。

イ:貸与PCのモニターにのぞき見防止フィルムを貼付する。

ウ:リモートロック及びリモートワイプの機能を導入する。

模範解答

ア、ウ

解説

解答の論理構成

- 【問題文】では

「貸与PCには、マルウェア対策ソフトを導入し、外部媒体が使用できない設定を行う。また、⑤紛失時の情報漏えいリスクを低減する対策をとる。」

と明示し、端末“紛失”を想定した情報漏えい防止策を要求しています。 - 紛失対策で有効なのは、

• 端末が第三者の手に渡っても内容を読めなくする仕組み

• 遠隔から端末を制御・消去し、機密情報を残さない仕組み

の二系統です。 - 解答群を評価します。

• ア「貸与PCのストレージ全体を暗号化する。」

→ 端末自体が手元になくてもストレージ内容を復号できず、“情報漏えいリスクを低減”します。

• イ「貸与PCのモニターにのぞき見防止フィルムを貼付する。」

→ 覗き見は利用中の盗視を防ぐ措置であり、紛失後のデータ持ち去り対策にはなりません。

• ウ「リモートロック及びリモートワイプの機能を導入する。」

→ 紛失後に遠隔からロック・消去し、漏えいを防ぐ代表的手段です。 - したがって両要件を満たす「ア、ウ」が正解となります。

誤りやすいポイント

- 「のぞき見防止フィルム=情報漏えい対策」と短絡しがちですが、紛失というシナリオでは無効です。

- 暗号化だけで十分と思い、リモートワイプを軽視するケースがあります。実運用では“発見されたがパスワード突破”など複合的リスクを考える必要があります。

- “リモートロック”と“リモートワイプ”は同列に語られることが多いものの、ロックのみでは依然データ残存という点に注意してください。

FAQ

Q: フルディスク暗号化はどの段階で有効ですか?

A: OS 起動前に暗号化が掛かるため、ストレージを取り外して別 PC に接続しても内容は読めません。

A: OS 起動前に暗号化が掛かるため、ストレージを取り外して別 PC に接続しても内容は読めません。

Q: リモートワイプ実行前にオフラインになったらどうなるのでしょう?

A: 端末が再びネットワークに接続した瞬間にコマンドが実行される設計にしておくことで、通信回復後にデータを消去できます。

A: 端末が再びネットワークに接続した瞬間にコマンドが実行される設計にしておくことで、通信回復後にデータを消去できます。

Q: 暗号化とリモートワイプはどちらか一方で十分では?

A: 多層防御の観点から併用が推奨されます。暗号化キーが推測される・管理が不適切などの万一を、リモートワイプが補完できます。

A: 多層防御の観点から併用が推奨されます。暗号化キーが推測される・管理が不適切などの万一を、リモートワイプが補完できます。

関連キーワード: 端末紛失, フルディスク暗号化, リモートワイプ, エンドポイント保護

設問4:〔構築案への指摘と追加対策の検討〕について答えよ。

(1)本文中の下線⑥について、表1の項番1、2のセキュリティインシデントが発生した場合のEDRソフトの動作として適切なものを解答群の中から選び、記号で答えよ。

解答群

ア:貸与PCをネットワークから遮断し、不審なプロセスを終了する。

イ:登録された振る舞いを行うマルウェアの侵入を防御する。

ウ:登録した機密情報の外部へのデータ送信をブロックする。

エ:パターン情報に登録されているマルウェアの侵入を防御する。

模範解答

ア

解説

解答の論理構成

-

EDR に求められている役割

- 本文では「項番1、2の対策として、貸与PCに『⑥EDR (Endpoint Detection and Response) ソフトを導入する』」とあります。

- 表1の項番1、2は「ゼロデイ攻撃によるマルウェア感染」「ファイルレスマルウェア攻撃によるマルウェア感染」であり、いずれも未知・非定型の攻撃です。

-

ゼロデイ/ファイルレス攻撃への典型的な対応

- 既知シグネチャや定義ファイルでは検出できないため、侵入後の“振る舞い”を監視し、被害拡大を阻止することが必要です。

- EDR はエンドポイント上で実行中のプロセスやネットワーク通信をリアルタイムに監視し、異常を検知したら「プロセスの強制終了」や「端末の隔離」などの“Response”を自動実行します。

-

解答群との照合

- ア:「貸与PCをネットワークから遮断し、不審なプロセスを終了する。」

=検知後に端末を隔離し、プロセスを止めるという EDR の代表的な動作。 - イ:振る舞い登録型マルウェアの“侵入防御”→ EPP(振る舞い防御)寄りで“Response”がない。

- ウ:データ流出防止(DLP)の機能。

- エ:パターン情報による防御→ 従来型アンチウイルス。

- ア:「貸与PCをネットワークから遮断し、不審なプロセスを終了する。」

-

したがって EDR の動作として最も適切なのは「ア」と判断できます。

誤りやすいポイント

- 「EDR=侵入防御」と誤解し、イやエを選びがちですが、EDR は“検知後の対処”が特徴です。

- ファイルレス攻撃を「定義ファイルで検出できる」と思い込み、エを選択するミス。

- DLP と EDR の機能混同。ウは情報漏えい対策であり、不審プロセス対応ではありません。

FAQ

Q: EDR と従来型アンチウイルスの主な違いは何ですか?

A: 従来型はシグネチャやヒューリスティックで“侵入前”を防ぐのが中心ですが、EDR は“侵入後”の挙動監視と自動隔離・駆除などレスポンス機能に強みがあります。

A: 従来型はシグネチャやヒューリスティックで“侵入前”を防ぐのが中心ですが、EDR は“侵入後”の挙動監視と自動隔離・駆除などレスポンス機能に強みがあります。

Q: ゼロデイ攻撃でも EDR は必ず防げますか?

A: 100% ではありませんが、未知の挙動を検知した時点で端末を隔離し、被害範囲を最小化できます。防御と早期封じ込めを組み合わせてリスクを下げる仕組みです。

A: 100% ではありませんが、未知の挙動を検知した時点で端末を隔離し、被害範囲を最小化できます。防御と早期封じ込めを組み合わせてリスクを下げる仕組みです。

Q: EDR 導入後にアンチウイルスは不要ですか?

A: 多層防御の観点から併用が一般的です。アンチウイルスは既知マルウェアを軽量に防ぎ、EDR は未知・高度な攻撃を補完します。

A: 多層防御の観点から併用が一般的です。アンチウイルスは既知マルウェアを軽量に防ぎ、EDR は未知・高度な攻撃を補完します。

関連キーワード: ゼロデイ攻撃, ファイルレスマルウェア, 挙動監視, 端末隔離, 多層防御

設問4:〔構築案への指摘と追加対策の検討〕について答えよ。

(2)本文中の b に入れる適切な字句を5字で答えよ。

模範解答

b:多要素認証 又は 2要素認証(多段階認証 又は 2段階認証も可)

解説

解答の論理構成

- 問題文は、クラウド側の「クラウドサービスのユーザー認証」で懸念された項番4の対策として、次の一文を提示しています。

引用:

“知識情報であるIDとパスワードによる認証に加えて、所持情報である従業員のスマートフォンにインストールしたアプリケーションソフトウェアに送信されるワンタイムパスワードを組み合わせて認証を行う、bを採用する。” - ここで使われている認証要素は

・「IDとパスワード」=知識情報

・「スマートフォンのワンタイムパスワード」=所持情報

の2種類です。 - 異なる“要素(factor)”を2つ以上組み合わせて本人確認を強化する方式は、一般に「多要素認証」または「2要素認証」と呼ばれます。

- 要素数が明示的に「2」であるため「2要素認証」でも正しいですが、複数要素を総称する「多要素認証」も用語として適切です。

- よって b に入る5字は「多要素認証」です。

誤りやすいポイント

- ワンタイムパスワードを使う=「ワンタイムパスワード認証」と単独で答えてしまう。要素が2つ存在することを問われています。

- 「二段階認証」と「二要素認証」を混同し表記を誤る。段階(step)ではなく要素(factor)がキーワードです。

- FIDOや生体認証など具体的技術名を記入してしまう。問題は認証方式の概念を聞いています。

FAQ

Q: 多要素認証と2要素認証は違う言葉ですか?

A: 厳密には“3要素以上”を含めた総称が多要素認証ですが、2要素でも複数要素に該当するため多要素認証と呼んでも誤りではありません。

A: 厳密には“3要素以上”を含めた総称が多要素認証ですが、2要素でも複数要素に該当するため多要素認証と呼んでも誤りではありません。

Q: 生体認証を加えればさらに安全になりますか?

A: はい。知識情報・所持情報に加えて生体情報を組み合わせると3要素認証となり、なりすまし難度が一段と高まります。

A: はい。知識情報・所持情報に加えて生体情報を組み合わせると3要素認証となり、なりすまし難度が一段と高まります。

Q: ワンタイムパスワードはメール送信でも良いですか?

A: 可能ですが、メールアカウント自体が乗っ取られるリスクを考慮し、専用アプリやハードウェアトークンの方が推奨されます。

A: 可能ですが、メールアカウント自体が乗っ取られるリスクを考慮し、専用アプリやハードウェアトークンの方が推奨されます。

関連キーワード: 多要素認証, ワンタイムパスワード, ゼロトラスト, EDR, SIEM