ネットワークスペシャリスト 2021年 午後1 問02

企業ネットワークの統合に関する次の記述を読んで、設問1〜4に答えよ。

D社は、本社及び三つの支社を国内にもつ中堅の商社である。D社の社内システムは、クラウドサービス事業者であるG社の仮想サーバでWebシステムとして構築されており、本社及び支社内のPCからインターネット経由で利用されている。このたびD社は、グループ企業のE社を吸収合併することになり、E社のネットワークをD社のネットワークに接続(以下、ネットワーク統合という)するための検討を行うことになった。

〔D社の現行のネットワークの概要〕

D社の現行のネットワークの概要を次に示す。

(1) PCは、G社VPC (Virtual Private Cloud) 内にある仮想サーバにインターネットを経由してアクセスし、社内システムを利用する。VPCとは、クラウド内に用意されたプライベートな仮想ネットワークである。

(2) 本社と支社間は、広域イーサネットサービス網 (以下、広域イーサ網という) で接続している。

(3) PCからインターネットを経由して他のサイトにアクセスするために、ファイアウォール (以下、FWという) の NAPT機能を利用する。

(4) PCからインターネットを経由してVPC内部にアクセスするために、G社が提供している仮想的なIPsec VPNサーバ (以下、VPC GWという) を利用する。

(5) FWとVPC GWの間にIPsecトンネルが設定されており、PCからVPCへのアクセスは、FWとVPC GWの間に設定されたIPsecトンネルを経由する。

(6) 社内のネットワークの経路制御には、OSPFを利用しており、OSPFプロトコルを設定している機器は、ルータ、レイヤ3スイッチ (以下、L3SWという) 及びFWである。

(7) 本社のLANのOSPFエリアは0であり、支社1〜3のLAN及び広域イーサ網のOSPFエリアは1である。

(8) FWにはインターネットへの静的デフォルト経路を設定しており、①全社のOSPFエリアからインターネットへのアクセスを可能にするための設定が行われている。

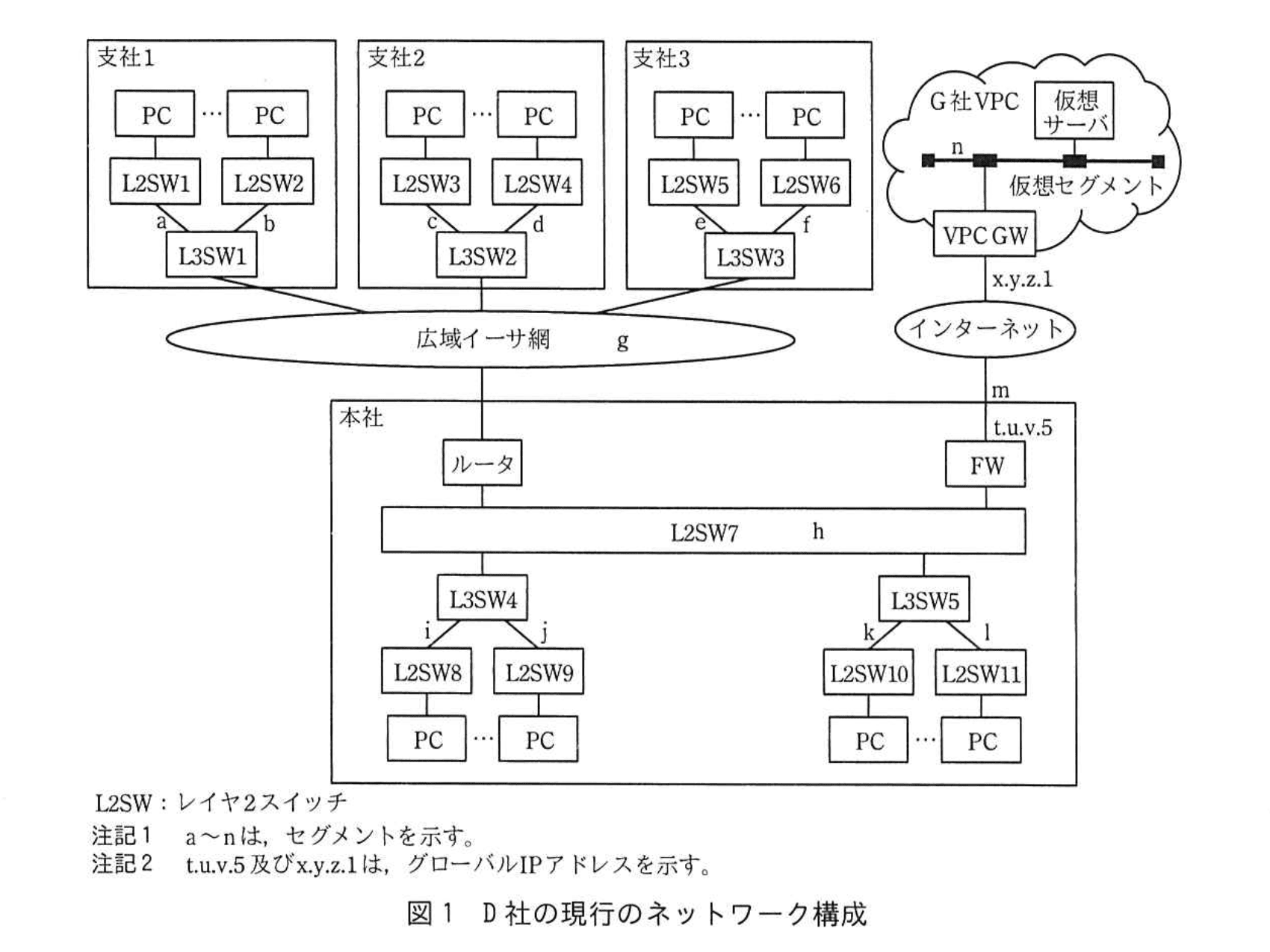

D社の現行のネットワーク構成を図1に示す。

D社の現行のネットワークにおける各セグメントのIPアドレスを表1に示す。

G社は、クラウドサービス利用者のためにインターネットからアクセス可能なサービスポータルサイト(以下、サービスポータルという)を公開しており、クラウドサービス利用者はサービスポータルにアクセスすることによって VPC GW の設定ができる。D社では、VPC GW と FW に次の項目を設定している。

・VPC GW 設定項目:VPC 内仮想セグメントのアドレス (192.168.1.0/24)、IPsec VPN 認証用の事前 a、FWの外部アドレス (t.u.v.5)、D社内ネットワークアドレス (172.16.0.0/16、172.17.0.0/16)

・FW 設定項目:VPC 内仮想セグメントのアドレス (192.168.1.0/24)、IPsec VPN 認証用の事前 a、VPC GW の外部アドレス (x.y.z.1)、D社内ネットワークアドレス (172.16.0.0/16、172.17.0.0/16)

〔OSPF による経路制御〕

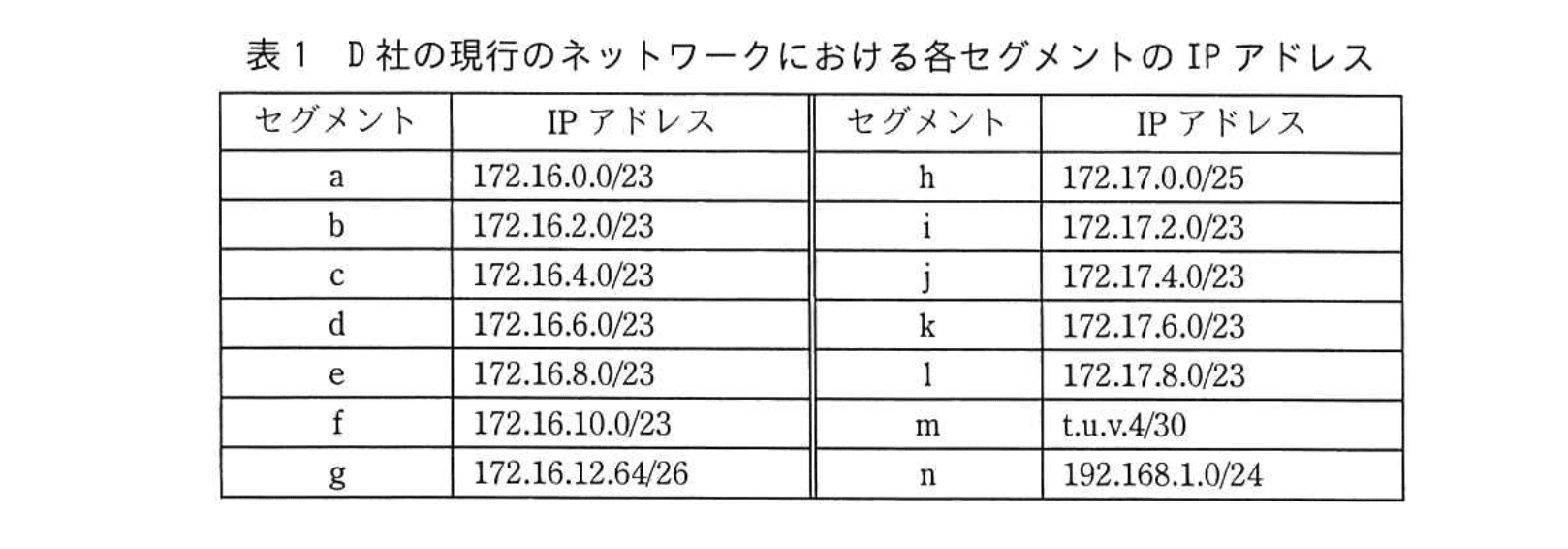

OSPF は、リンクステート型のルーティングプロトコルである。OSPF ルータは、隣接するルータ同士でリンクステートアドバタイズメント(以下、LSA という)と呼ばれる情報を交換することによって、ネットワーク内のリンク情報を集め、ネットワークトポロジのデータベース LSDB (Link State Database) を構築する。LSA には幾つかの種類があり、それぞれの Type が定められている。例えば、b LSA と呼ばれる Type1 の LSA は、OSPF エリア内の b に関する情報であり、その情報には、c と呼ばれるメトリック値などが含まれている。また、Type2 の LSA は、ネットワーク LSA と呼ばれる。OSPF エリア内の各ルータは、集められた LSA の情報を基にして、d アルゴリズムを用いた最短経路計算を行って、ルーティングテーブルを動的に作成する。さらに、OSPF には、②複数の経路情報を一つに集約する機能(以下、経路集約機能という)がある。D社では、支社へのネットワーク経路を集約することを目的として、③ある特定のネットワーク機器で経路集約機能を設定している(以下、この集約設定を支社ネットワーク集約という)。支社ネットワーク集約がされた状態で、本社の L3SW の経路テーブルを見ると、a~g のそれぞれを宛先とする経路(以下、支社個別経路という)が一つに集約された、e/16を宛先とする経路が確認できる。また、D社では、支社ネットワーク集約によって意図しない④ルーティングループが発生しないようにすることを防ぐための設定を行っているが、その設定の結果、表2 に示す OSPF 経路が生成され、ルーティングループが防止される。

〔D社と E社のネットワーク統合の検討〕

D社と E社のネットワーク統合を実現するために、情報システム部の Fさんが検討することになった。Fさんは、E社の現行のネットワークについての情報を集め、次のようにまとめた。

・E社のオフィスは、本社 1 拠点だけである。

・E社の本社は、D社の支社 1 と同一ビル内の別フロアにオフィスを構えている。

・E社の社内システム(以下、E社社内システムという)は、クラウドサービス事業者である H社の VPC 内にある仮想サーバ上で Webシステムとして構築されている。

・E社の PC は、インターネット VPN を介して、E社社内システムにアクセスしている。

・E社のネットワークの経路制御は OSPF で行っており全体が OSPF エリア 0 である。

・E社のネットワークのIPアドレスブロックは、172.18.0.0/16 を利用している。

情報システム部は、Fさんの調査を基にして、E社のネットワークを D社に統合するための次の方針を立てた。

(1) ネットワーク統合後の早急な業務の開始が必要なので、現行ネットワークからの構成変更は最小限とする。

(2) E社のネットワークと D社の支社 1 ネットワークを同一ビルのフロア間で接続する(以下、この接続をフロア間接続という)。

(3) フロア間接続のために、D社の支社 1 の L3SW1 と E社の L3SW6 の間に新規サブネットを作成する。当該新規サブネット部分のアドレスは、E社のIPアドレスブロックから新たに割り当てる。新規サブネット部分の OSPF エリアは 0 とする。

(4) 両社の OSPF を一つのルーティングドメインとする。

(5) H社 VPC 内の仮想サーバは G社 VPC に移設し、統合後の全社から利用する。

(6) E社がこれまで利用してきたインターネット接続回線及び H社 VPC については契約を解除する。

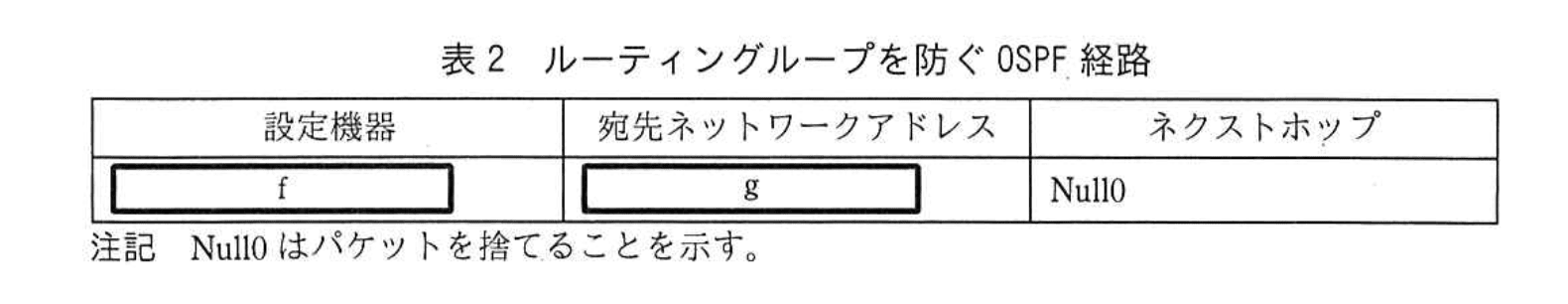

Fさんの考えた統合後のネットワーク構成を図2に示す。

Fさんは、両社間の接続について更に検討を行い、課題を次のとおりまとめた。

・フロア間を接続しただけでは、OSPFエリア0がOSPFエリア1によって二つに分断されたエリア構成となる。そのため、フロア間接続を行っても⑤E社のネットワークからの通信が到達できないD社内のネットワーク部分が生じ、E社からインターネットへのアクセスもできない。

・下線の問題を解決するために、⑥NW機器のOSPF関連の追加の設定(以下、フロア間OSPF追加設定という)を行う必要がある。

・フロア間接続及びフロア間OSPF追加設定を行った場合、D社側のOSPFエリア0とE社側のOSPFエリア0は両方合わせて一つのOSPFエリア0となる。このとき、フロア間 OSPF 追加設定を行う 2 台の機器はいずれもエリア境界ルータである。また、OSPF エリアの構成としては、OSPF エリア 0 と OSPF エリア 1 がこれらの 2 台のエリア境界ルータで並列に接続された形となる。その結果、D社ネットワークで行われていた支社ネットワーク集約の効果がなくなり、本社の OSPF エリア 0 のネットワーク内に支社個別経路が現れてしまう。それを防ぐためには、⑦ネットワーク機器への追加の設定が必要である。

・E社のネットワークセグメントから仮想サーバへのアクセスを可能とするためには、FW と VPC GW に対して E社のアドレスを追加で設定することが必要である。

これらの課題の対応で、両社のネットワーク全体の経路制御が行えるようになることを報告したところ、検討結果が承認され、ネットワーク統合プロジェクトリーダに任命された。

設問1:

本文中のa~eに入れる適切な文字句を答えよ。

模範解答

a:共有鍵

b:ルータ

c:コスト

d:ダイクストラ

e:172.16.0.0

解説

解答の論理構成

-

(a) の根拠

- 原文: 「VPC GW 設定項目:… IPsec VPN 認証用の事前 a」

- IPsec VPN で“事前”とくれば Pre-Shared Key(事前共有鍵)を指します。よって a =「共有鍵」。

-

(b) の根拠

- 原文: 「例えば、b LSA と呼ばれる Type1 の LSA は、OSPF エリア内の b に関する情報…」

- Type1 LSA は Router-LSA であり、ルータ自身の情報を広告します。したがって b =「ルータ」。

-

(c) の根拠

- 原文: 「その情報には、c と呼ばれるメトリック値などが含まれている。」

- OSPF のメトリックは“コスト”と呼ばれます。よって c =「コスト」。

-

(d) の根拠

- 原文: 「…d アルゴリズムを用いた最短経路計算を行って…」

- OSPF が採用する最短経路計算は Dijkstra(ダイクストラ)法です。したがって d =「ダイクストラ」。

-

(e) の根拠

- 原文: 「支社ネットワーク集約がされた状態で、本社の L3SW の経路テーブルを見ると、a~g のそれぞれを宛先とする経路…一つに集約された、e/16 を宛先とする経路」

- 表1 より a~g はすべて「172.16.x.0/23」系列。/23 をまとめる最小の /16 プレフィクスは「172.16.0.0/16」。従って e =「172.16.0.0」。

以上より模範解答は

a:共有鍵

b:ルータ

c:コスト

d:ダイクストラ

e:172.16.0.0

a:共有鍵

b:ルータ

c:コスト

d:ダイクストラ

e:172.16.0.0

誤りやすいポイント

- 事前共有鍵を「秘密鍵」と誤記する。IPsec の IKE 相互認証で “Pre-Shared Key” を忘れがち。

- Type1 LSA を「リンク LSA」などと混同する。OSPF の LSA 番号と名称の組合せを整理しておくこと。

- OSPF メトリックを “ホップ数” と答えてしまう。OSPF は RIP と違いコストで評価。

- 集約アドレス計算で /17 や /15 を選んでしまう。表1 の各ネットワークをビット単位で確認し、最上位 16 ビットが共通であることを見落とさない。

FAQ

Q: IPsec で事前共有鍵以外に用いられる認証方式はありますか?

A: 公開鍵基盤を利用した証明書ベースの相互認証も代表的です。試験では「事前共有鍵」が定番なので要確認です。

A: 公開鍵基盤を利用した証明書ベースの相互認証も代表的です。試験では「事前共有鍵」が定番なので要確認です。

Q: OSPF のコスト値はどのように決定されますか?

A: デフォルトでは で計算されますが、手動でインターフェースコストを設定することで最適化できます。

A: デフォルトでは で計算されますが、手動でインターフェースコストを設定することで最適化できます。

Q: 経路集約を行うときの注意点は何ですか?

A: 不適切な集約はループやブラックホールを招くため、Null0 ルートの設定などで“サマリールートの穴埋め”を行い、存在しない経路が広告されるのを防ぎます。

A: 不適切な集約はループやブラックホールを招くため、Null0 ルートの設定などで“サマリールートの穴埋め”を行い、存在しない経路が広告されるのを防ぎます。

関連キーワード: IPsec, OSPF, LSA, 経路集約, ルーティング

設問2:

本文中の下線①について、設定の内容を25字以内で述べよ。

模範解答

OSPF デフォルトルートを導入する。

解説

解答の論理構成

- 問題文は FW に「インターネットへの静的デフォルト経路」を設定していると記述しています。

引用:

・FW にはインターネットへの静的デフォルト経路を設定しており、①全社のOSPFエリアからインターネットへのアクセスを可能にするための設定が行われている。 - 静的デフォルト経路を FW 内部だけに置いたままでは、他のルータや L3SW がその経路を認識できず、社内全体からインターネットへは出られません。

- そこで FW は、そのデフォルト経路を「OSPF でアドバタイズする」=OSPF ドメインへデフォルトルート(0.0.0.0/0)を注入します。

- 結果として「全社の OSPF エリア」内の機器は、インターネット宛て通信を FW へ誘導できるようになります。

- したがって、①の設定内容は「OSPF デフォルトルートを導入する」と整理できます。

誤りやすいポイント

- NAPT や VPN の設定と混同し、FW のポリシーやトンネル設定を書いてしまう。

- 「静的経路を入れること」と「OSPF に流すこと」の区別が付かず、経路を注入する手順を答えない。

- インターネット側に向けた static だけで完結すると誤解し、OSPF の動的配布を忘れる。

FAQ

Q: 静的デフォルト経路を設定するだけでは駄目なのですか?

A: FW 内部では有効ですが、OSPF で配布しなければ他のルータには届かず、社内 PC からはインターネットへ出られません。

A: FW 内部では有効ですが、OSPF で配布しなければ他のルータには届かず、社内 PC からはインターネットへ出られません。

Q: OSPF でデフォルトルートを配布する方法には何がありますか?

A: default-information originate を用いる方法と、静的 0.0.0.0/0 を再配布する方法が代表的です。本問題は後者を示唆しています。

A: default-information originate を用いる方法と、静的 0.0.0.0/0 を再配布する方法が代表的です。本問題は後者を示唆しています。

Q: デフォルトルートを広報するとルーティングループの心配はありませんか?

A: FW だけがインターネット出口である設計ならば問題ありません。複数出口がある場合はメトリック調整やポリシーでループを防ぎます。

A: FW だけがインターネット出口である設計ならば問題ありません。複数出口がある場合はメトリック調整やポリシーでループを防ぎます。

関連キーワード: OSPF, デフォルトルート, 経路再配布, IPルーティング

設問3:〔OSPFによる経路制御〕について、(1)~(4)に答えよ。

(1)本文中の下線②について、この機能を使って経路を集約する目的を25字以内で述べよ。

模範解答

ルーティングテーブルサイズを小さくする。

解説

解答の論理構成

- 【問題文】には、OSPF には「②複数の経路情報を一つに集約する機能(以下、経路集約機能という)」があると明記されています。

- 同じ段落で「支社ネットワーク集約がされた状態で、本社の L3SW の経路テーブルを見ると、a~g のそれぞれを宛先とする経路(以下、支社個別経路という)が一つに集約された、e/16を宛先とする経路が確認できる」と記述されています。

- つまり、支社ごとに存在していた 7 本の経路(a〜g)を 1 本の集約経路 e/16 にまとめています。

- 経路が 1 本になれば、ルータや L3 スイッチのルーティングテーブルに保持するエントリ数が減ります。

- OSPF が配布・計算する LSA の数も削減でき、CPU・メモリ使用量や収束時間の低減につながります。

- したがって、経路集約機能を使う第一の目的は「ルーティングテーブルサイズを小さくする」ことになります。

誤りやすいポイント

- 「通信経路を短縮する」と答えてしまう

集約は経路数を減らすだけで物理経路が短くなるわけではありません。 - 「OSPF トラフィックを減らす」とだけ書く

効果の一部ですが、設問は“経路を集約する目的”を問うており、より直接的な表現が求められます。 - 「ルーティングループを防ぐ」と答える

ループ対策は別途「④ルーティングループが発生しないようにすることを防ぐための設定」で行われています。

FAQ

Q: 経路集約を行うと、個別ネットワークに障害が起きた際の経路遮断が遅れるのでは?

A: 集約アドレスの下位にあるどの経路が落ちたかを OSPF は判別できません。そのため詳細な障害検知を優先する場合は集約を控えますが、今回はネットワーク規模・可用性要件よりテーブル削減効果を優先しています。

A: 集約アドレスの下位にあるどの経路が落ちたかを OSPF は判別できません。そのため詳細な障害検知を優先する場合は集約を控えますが、今回はネットワーク規模・可用性要件よりテーブル削減効果を優先しています。

Q: なぜ e/16 という大きな集約プレフィックスを使うのですか?

A: 支社 1~3 で使われる a~g の各サブネットがすべて 172.16.0.0/16 内に収まっているため、一つの /16 で漏れなく表現できるからです。

A: 支社 1~3 で使われる a~g の各サブネットがすべて 172.16.0.0/16 内に収まっているため、一つの /16 で漏れなく表現できるからです。

Q: 経路集約はどの機器で設定するのですか?

A: 【問題文】では「③ある特定のネットワーク機器で経路集約機能を設定」とあり、支社側の上位 L3SW またはエリア境界ルータで実施するケースが一般的です。

A: 【問題文】では「③ある特定のネットワーク機器で経路集約機能を設定」とあり、支社側の上位 L3SW またはエリア境界ルータで実施するケースが一般的です。

関連キーワード: OSPF, 経路集約, CIDR, ルーティングテーブル, LSA

設問3:〔OSPFによる経路制御〕について、(1)~(4)に答えよ。

(2)本文中の下線③について、経路集約を設定している機器を図1中の機器名で答えよ。

模範解答

ルータ

解説

解答の論理構成

- 下線部③は、

「③ある特定のネットワーク機器で経路集約機能を設定している」

と記載されています。どの機器が “特定のネットワーク機器” かを突き止める必要があります。 - 支社 a~g の各セグメントはすべて OSPF エリア 1 に属し、

「本社のLANのOSPFエリアは0であり、支社1〜3のLAN及び広域イーサ網のOSPFエリアは1である」

と明示されています。 - OSPF でエリア間の経路集約(サマリ)は、エリア 0 と他エリアを接続する “エリア境界ルータ(ABR)” が実施します。

- 図1でエリア 0(本社)とエリア 1(広域イーサ網・支社)を直接中継している唯一の機器は「ルータ」です。

- さらに、ルーティングループ防止用に Null0 宛先を設定した機器が表2で

「設定機器 f … ネクストホップ Null0」

と示されています。Null0 ルートは経路集約時に ABR でよく用いられる手法であり、これも “ルータが集約を担当している” ことを裏付けます。 - 以上より、下線部③「経路集約を設定している機器」は図1中の「ルータ」と結論づけられます。

誤りやすいポイント

- L3SW1〜3 が支社側で OSPF を動かしているため、集約もスイッチ側と早合点してしまう。

- 「Null0 ルートはどこでも設定できる」と思い込み、表2のヒントを見落とす。

- ABR の概念を忘れ、エリア 0 側にあるすべての機器を候補に挙げて迷う。

FAQ

Q: ルータ以外でも OSPF の経路集約設定は技術的に可能では?

A: OSPF の仕様上、サマリをアナウンスできるのは ABR/ASBR に限られます。本設問の条件ではエリア 0 と 1 を結ぶ唯一の ABR が「ルータ」なので、他機器では成立しません。

A: OSPF の仕様上、サマリをアナウンスできるのは ABR/ASBR に限られます。本設問の条件ではエリア 0 と 1 を結ぶ唯一の ABR が「ルータ」なので、他機器では成立しません。

Q: 表2の Null0 ルートは必須ですか?

A: はい。集約後に存在しない詳細プレフィックス宛のパケットが来た場合、Null0 に廃棄してルーティングループを防止する典型的な設定です。

A: はい。集約後に存在しない詳細プレフィックス宛のパケットが来た場合、Null0 に廃棄してルーティングループを防止する典型的な設定です。

Q: 統合後に支社個別経路が露出しないようにする追加設定⑦もルータで行いますか?

A: 経路集約自体はルータで継続しますが、統合後は ABR が2台になるため、両方の ABR で同じサマリ設定を入れるのが一般的です。

A: 経路集約自体はルータで継続しますが、統合後は ABR が2台になるため、両方の ABR で同じサマリ設定を入れるのが一般的です。

関連キーワード: OSPF, 経路集約, ABR, Null0, ルーティングループ

設問3:〔OSPFによる経路制御〕について、(1)~(4)に答えよ。

(3)本文中の下線④について、ルーティングループが発生する可能性があるのは、どの機器とどの機器の間か。二つの機器名を図1中の機器名で答えよ。

模範解答

ルータ と FW の間

解説

解答の論理構成

- 【問題文】には「支社ネットワーク集約がされた状態で、本社の L3SW の経路テーブルを見ると…e/16 を宛先とする経路が確認できる」とあり、支社側の細かい経路(a~g)を1本のサマリ経路「172.16.0.0/16」としてルータが OSFP エリア0 に広報していることが読み取れます。

- 一方で「FW にはインターネットへの静的デフォルト経路を設定しており、①全社のOSPFエリアからインターネットへのアクセスを可能にするための設定」とあるため、FWは OSPF に 0.0.0.0/0 を注入し、社内の全機器(ルータ含む)に「未知宛先は FW へ」という経路を配布しています。

- もしサマリ経路に含まれるが実在しないアドレス(例:172.16.14.0/24)宛のパケットが本社側で発生すると、

- 本社の機器はサマリ経路を指してルータへ転送

- ルータは該当サブネットの詳細経路を持たないため“もっとも適合する”デフォルト 0.0.0.0/0 を使い FW へ転送

- FW は「172.16.0.0/16 はルータへ」と学習しているためふたたび ルータ に送り返す

以上でルータ ↔ FWの往復が無限に続く“ルーティングループ”が生じ得ます。

- 【問題文】はこの危険を示し、「表2 ルーティングループを防ぐ OSPF 経路」で「設定機器 f」「ネクストホップ Null0」を提示しています。ここで f は ルータ、Null0 は破棄インタフェースを意味し、「ルータ自身が 172.16.0.0/16 を Null0 へスタティックで向ける」ことで (2) の段階で即座にパケットを破棄し、ループを未然に遮断しています。

- したがって、Null0 経路が無かった場合にループが起こる区間、すなわち「どの機器とどの機器の間か」は ルータ と FW となります。

誤りやすいポイント

- “広域イーサ網側”や“支社 L3SW–ルータ間”をループ箇所と勘違いする

→ サマリ経路を出すのもデフォルトを出すのもいずれも本社側機器であり、ループは本社内部で完結します。 - 「Null0 =ブラックホールなのでループは起きない」と早合点し、そもそもどの2台の間で発生し得るかを考えない

→ Null0 はループ防止策であって、無ければループが生じます。 - FW が“出口”だからループしないと思い込み、経路再配送の影響を見落とす

→ FW は内部向けに 0.0.0.0/0 を広報している点が肝心です。

FAQ

Q: ルータではなく L3SW がサマリを出している可能性はありませんか?

A: 「支社ネットワーク集約が…③ある特定のネットワーク機器で経路集約機能を設定している」とあり、表2 の f に該当する機器は図1で“広域イーサ網”と“本社 LAN”をつなぐ ルータしかありません。

A: 「支社ネットワーク集約が…③ある特定のネットワーク機器で経路集約機能を設定している」とあり、表2 の f に該当する機器は図1で“広域イーサ網”と“本社 LAN”をつなぐ ルータしかありません。

Q: Null0 へのスタティック経路は OSPF に再配布されないのですか?

A: Type3 LSA として“サマリ情報”のみを流し、実体の Null0 スタティックは自機でのみ有効なので他機器には影響しません。

A: Type3 LSA として“サマリ情報”のみを流し、実体の Null0 スタティックは自機でのみ有効なので他機器には影響しません。

Q: FW がデフォルトルートをアドバタイズするメリットは?

A: 全拠点で個別にインターネット出口を持たずとも、FW 経由で一括接続できるため運用・セキュリティを集約できます。

A: 全拠点で個別にインターネット出口を持たずとも、FW 経由で一括接続できるため運用・セキュリティを集約できます。

関連キーワード: ルートサマリ, デフォルトルート, Null0, ルーティングループ, ABR

設問3:〔OSPFによる経路制御〕について、(1)~(4)に答えよ。

(4)表2中のf、gに入れる適切な文字句を答えよ。

模範解答

f:ルータ

g:172.16.0.0/16

解説

解答の論理構成

-

ルーティングループ対策には Null0 へのスタティックルートを置く

【問題文】では「支社ネットワーク集約によって意図しない④ルーティングループが発生しないようにすることを防ぐための設定」と述べ、表2 に「ネクストホップ Null0」とあります。OSPF で経路集約を行う際、個別経路が届かない場合にパケットがループしないよう、集約先ネットワークを Null0 に静的にルーティングするのが定石です。 -

集約されるネットワークアドレスを特定

本社の L3SW の経路テーブルには「支社個別経路が一つに集約された、e/16 を宛先とする経路」が現れると記載されています。表1 より a~g までの支社セグメントはいずれも “172.16.” で始まるため

e = “172.16.0.0” となり、Null0 へ向けるべき g も “172.16.0.0/16” になります。 -

集約設定を担う機器を特定

OSPF でエリア 0(本社)とエリア 1(支社群)をつなぐのは本社側のエリア境界ルータです。図1 でエリア 0 とエリア 1 をまたぐのは “ルータ” 1台のみであり、ここに経路集約を設定することで支社ネットワークのプレフィックスをまとめています。したがって表2 の f は “ルータ” になります。 -

以上より

・f=「ルータ」

・g=「172.16.0.0/16」

誤りやすいポイント

- 集約設定機器を L3SW1 と早合点

ABR ではなく支社側 L3SW と勘違いしやすいですが、支社 L3SW はエリア 1 のみ所属です。 - ネットワークアドレスの書き間違い

172.16.0.0/16 を “172.16.0.0/17” などにしてしまうと、Null0 へ捨てられる範囲が半分になりループ防止になりません。 - Null0 ルートの目的を誤解

「ブラックホールでパケットを落とす=通信できなくなる」とだけ捉えがちですが、実際には“誤経路によるループ防止”が主目的です。

FAQ

Q: なぜ支社ネットワーク集約は ABR に設定するのですか?

A: OSPF ではエリア間に出入りする LSA を ABR が生成・要約します。L3SW ではエリア 1 内でしか動作しないため集約できません。

A: OSPF ではエリア間に出入りする LSA を ABR が生成・要約します。L3SW ではエリア 1 内でしか動作しないため集約できません。

Q: Null0 へのスタティックルートを入れても業務通信に影響はないのですか?

A: 正しい経路(支社個別経路)が存在する場合はそちらが選ばれるため、通常通信は問題ありません。個別経路が消失したときのみパケットが Null0 で破棄され、ループを防ぎます。

A: 正しい経路(支社個別経路)が存在する場合はそちらが選ばれるため、通常通信は問題ありません。個別経路が消失したときのみパケットが Null0 で破棄され、ループを防ぎます。

Q: /16 でまとめる根拠は何ですか?

A: 表1 の a~g がすべて “172.16.x.0/23” 系列で連続しているので、最も小さな共通プレフィックスが “172.16.0.0/16” になります。

A: 表1 の a~g がすべて “172.16.x.0/23” 系列で連続しているので、最も小さな共通プレフィックスが “172.16.0.0/16” になります。

関連キーワード: OSPF, 経路集約, Null0, エリア境界ルータ, ルーティングループ

設問4:〔D社とE社のネットワーク統合の検討〕について、(1)~(3)に答えよ。

(1)本文中の下線⑤について、到達できないD社内ネットワーク部分を、図2中のa~lの記号で全て答えよ。

模範解答

h, i, j, k, l

解説

解答の論理構成

-

OSPF の基本ルールの確認

- 【問題文】に「OSPF エリア 0 が OSPF エリア 1 によって二つに分断されたエリア構成となる」とあります。OSPF では「バックボーンであるエリア 0 は 1 本に連続していなければならない」という設計原則があり、分断されると分断点の向こう側にあるエリア 0 の経路情報を正しく交換できません。

-

分断位置の特定

- フロア間接続は支社 1 側(OSPF エリア 1)を経由して E 社の L3SW6 と接続されます。従って、E 社側から見て「支社 1~3 と広域イーサ網(いずれも OSPF エリア 1)」が“中央の壁”となり、D 社本社のエリア 0 には論理的に届かなくなります。

-

「D 社本社のエリア 0」に属するセグメントの洗い出し

- 【問題文】(7) に「本社の LAN の OSPF エリアは0」と明記されています。

- 表1 には本社 LAN のアドレス群が次のように列挙されています。

• h … 172.17.0.0/25

• i … 172.17.2.0/23

• j … 172.17.4.0/23

• k … 172.17.6.0/23

• l … 172.17.8.0/23 - これらはすべて本社 LAN=OSPF エリア 0 に含まれるため、エリア 0 分断の影響を直接受けます。

-

「到達できない D 社内ネットワーク部分」の確定

- 以上より、E 社側から通信が届かなくなるのはエリア 0 側の h, i, j, k, l の各セグメントです。

誤りやすいポイント

- 支社側(a~g)は OSPF エリア 1 なので「到達できない側」に含めてはいけません。

- インターネット境界の m(t.u.v.4/30)は OSPF では静的デフォルト配布なので、本問の「エリア 0 分断問題」とは直接関係しません。

- 「エリア 0 が 2 つに割れるとすべての通信が止まる」と短絡的に考えがちですが、実際には“割れた向こう側”だけが影響を受けます。

FAQ

Q: なぜ OSPF エリア 0 は連続していなければならないのですか?

A: OSPF はエリア 0 をバックボーンとして設計されており、すべての非 0 エリア間の LSA は必ずエリア 0 を経由します。分断すると backbone ルータ間で LSA が交換できず、到達性が損なわれます。

A: OSPF はエリア 0 をバックボーンとして設計されており、すべての非 0 エリア間の LSA は必ずエリア 0 を経由します。分断すると backbone ルータ間で LSA が交換できず、到達性が損なわれます。

Q: 分断された状態でもスタティックルートを足せば通信できるのでは?

A: 可能ですが、本問は「OSPF を一つのルーティングドメインとする」方針なので、動的経路交換が前提です。個別のスタティックルートは運用負荷が高く、方針に反します。

A: 可能ですが、本問は「OSPF を一つのルーティングドメインとする」方針なので、動的経路交換が前提です。個別のスタティックルートは運用負荷が高く、方針に反します。

Q: “h~l 以外”が見えなくなるケースはありますか?

A: ありません。割れたエリア 0 の片側(支社 1 側)に本社 LAN 以外のセグメントは存在しないため、到達不能になるのは h, i, j, k, l だけです。

A: ありません。割れたエリア 0 の片側(支社 1 側)に本社 LAN 以外のセグメントは存在しないため、到達不能になるのは h, i, j, k, l だけです。

関連キーワード: OSPF バックボーン, エリア境界ルータ, 経路到達性, ルーティングループ, LSA

設問4:〔D社とE社のネットワーク統合の検討〕について、(1)~(3)に答えよ。

(2)本文中の下線⑥について、フロア間OSPF追加設定を行う必要がある二つの機器を答えよ。また、その設定内容を25字以内で述べよ。

模範解答

機器:

①:ルータ

②:L3SW1

設定内容:OSPF 仮想リンクの接続設定を行う。

解説

解答の論理構成

- 前提確認

- 問題文には「フロア間を接続しただけでは、OSPFエリア0がOSPFエリア1によって二つに分断されたエリア構成となる」とあり、さらに「フロア間OSPF追加設定を行う必要がある」と記述されています。

- OSPF では「エリア0(バックボーンエリア)は必ず連続していなければならない」という仕様があるため、分断状態ではルーティングが成立しません。

- 分断の位置と ABR(Area Border Router)の特定

- 本社側のエリア0とエリア1の境界に位置するのは「ルータ」であり、支社1 側のエリア1と新設エリア0(E社とのフロア間接続)の境界に立つのは「L3SW1」です。

- 問題文には「フロア間OSPF追加設定を行う 2 台の機器はいずれもエリア境界ルータである」とあります。よって追加設定対象はこの二つに確定します。

- 必要な OSPF 機能の選定

- エリア0の非連続化を解消する方法として OSPF が用意するのは「仮想リンク」です。

- 仮想リンクは「分断されたバックボーンエリアを他エリア経由で論理的に接続する」機能で、使用条件が今回の状況と完全に一致します。

- 設定内容の導出

- したがって、二つの ABR(「ルータ」「L3SW1」)間で「OSPF 仮想リンクの接続設定を行う」ことで、分断されたエリア0が論理的に一体化し、⑤で指摘された疎通不可の問題が解消されます。

誤りやすいポイント

- フロア間に物理的なケーブルを敷設しただけで自動的にエリア0がつながると誤解しやすい。OSPF はエリア番号で論理分割されるため、物理接続と論理接続は別問題です。

- 「OSPF 再配布」や「スタブエリア設定」で解決できると考えがちですが、バックボーンエリアの分断は再配布では修正できません。

- 仮想リンクの終端を「L3SW6(E社側)」と勘違いするケース。実際にはエリア1を挟んで両側に存在する ABR 同士をつなぐ点に注意が必要です。

FAQ

Q: 仮想リンクは恒久対策として使っても問題ありませんか?

A: 一般に仮想リンクは暫定措置や移行期の対策として推奨されます。恒久運用も可能ですが、経路計算の負荷や設定ミスのリスクを考慮し、最終的には物理的・論理的にエリア0を連続させる構成が望ましいです。

A: 一般に仮想リンクは暫定措置や移行期の対策として推奨されます。恒久運用も可能ですが、経路計算の負荷や設定ミスのリスクを考慮し、最終的には物理的・論理的にエリア0を連続させる構成が望ましいです。

Q: 仮想リンク設定で他に意識すべきパラメータはありますか?

A: ABR の Router ID、仮想リンクインタフェースの Hello タイマ/Dead タイマ、Authentication などがポイントです。バックボーンエリア扱いになるため、そのエリアポリシーに合わせる必要があります。

A: ABR の Router ID、仮想リンクインタフェースの Hello タイマ/Dead タイマ、Authentication などがポイントです。バックボーンエリア扱いになるため、そのエリアポリシーに合わせる必要があります。

Q: 仮想リンク設定後、経路集約への影響は?

A: 問題文でも触れられているとおり、仮想リンク自体は集約設定を無効化しません。ただしエリア構成の変化で再度集約が必要になる場合があるため、⑦で言及される追加設定を行い、望ましい経路表を維持します。

A: 問題文でも触れられているとおり、仮想リンク自体は集約設定を無効化しません。ただしエリア構成の変化で再度集約が必要になる場合があるため、⑦で言及される追加設定を行い、望ましい経路表を維持します。

関連キーワード: OSPF仮想リンク, エリア境界ルータ, バックボーンエリア, ルーティングループ防止

設問4:〔D社とE社のネットワーク統合の検討〕について、(1)~(3)に答えよ。

(3)本文中の下線⑦について、設定が必要なネットワーク機器を答えよ。また、その設定内容を40字以内で述べよ。

模範解答

機器:L3SW1

設定内容:OSPF エリア 1 の支社個別経路を 172.16.0.0/16 に集約する。

解説

解答の論理構成

-

変更前の状況

- D 社は「②複数の経路情報を一つに集約する機能」を利用して、a〜g 各支社セグメントを「e/16」に集約していました。

- この集約は「③ある特定のネットワーク機器」で実施されており、その機器は支社側(OSPF エリア1)と本社側(OSPF エリア0)の境界に位置するエリア境界ルータ (ABR) =「L3SW1」と読み取れます。

-

統合後に発生する問題

- E 社との統合で「OSPF エリア0 と OSPF エリア1 がこれらの 2 台のエリア境界ルータで並列に接続された形」となり、

「D 社ネットワークで行われていた支社ネットワーク集約の効果がなくなり、本社の OSPF エリア 0 のネットワーク内に支社個別経路が現れてしまう」。 - つまり L3SW1 でのサマリールート生成が無効化され、172.16.0.0/16 が本社に広告されなくなるため、経路表が肥大します。

- E 社との統合で「OSPF エリア0 と OSPF エリア1 がこれらの 2 台のエリア境界ルータで並列に接続された形」となり、

-

必要な対策

- 下線⑦は「それを防ぐためには、⑦ネットワーク機器への追加の設定が必要である」と述べています。

- 目的は再びサマリールートを生成して個別経路の流入を抑止すること。

- 実際にエリア1側の経路を集約できるのは、そのエリアに属し、かつエリア0と接続する ABR=「L3SW1」のみです。

-

具体的設定

- 機器:L3SW1

- 内容:OSPF エリア1で得た支社個別経路 (a〜g) を「172.16.0.0/16」に集約し、エリア0へサマリールートとして広告する。

誤りやすいポイント

- ABR の選定ミス

フロア間接続で新たに ABR となる L3SW6 へ設定しがちですが、支社個別経路はエリア1にあるため、正しい集約機器は L3SW1 です。 - アドレス長の誤り

172.16.0.0/16 を /15 や /17 で設定すると、不要なアドレスまで集約し到達不能が発生します。 - summary-address と area range の混同

OSPF では ABR では area range、ASBR では summary-address を使用します。本設問は ABR のため area range が適切です。

FAQ

Q: L3SW6 側でも経路集約を入れてはいけませんか?

A: L3SW6 が扱うのは E 社(172.18.0.0/16)系統であり、支社個別経路(172.16.x.x)は持たないため不要です。

A: L3SW6 が扱うのは E 社(172.18.0.0/16)系統であり、支社個別経路(172.16.x.x)は持たないため不要です。

Q: 集約設定後に Null0 ルートは必要ですか?

A: 既に「表2」でループ防止用に Null0 が設定されているため、同一プレフィックスで重複しなければ追加は不要です。

A: 既に「表2」でループ防止用に Null0 が設定されているため、同一プレフィックスで重複しなければ追加は不要です。

Q: 経路集約はトポロジが変わっても自動で有効ですか?

A: area range コマンドを維持すれば、有効範囲のプレフィックスが ABR に存在する限り自動でサマリールートを生成します。

A: area range コマンドを維持すれば、有効範囲のプレフィックスが ABR に存在する限り自動でサマリールートを生成します。

関連キーワード: OSPF, 経路集約, ABR, サマリールート, ルーティングループ