応用情報技術者 2010年 春期 午後 問09

DNSサーバのセキュリティ対策に関する次の記述を読んで、設問1〜4に答えよ。

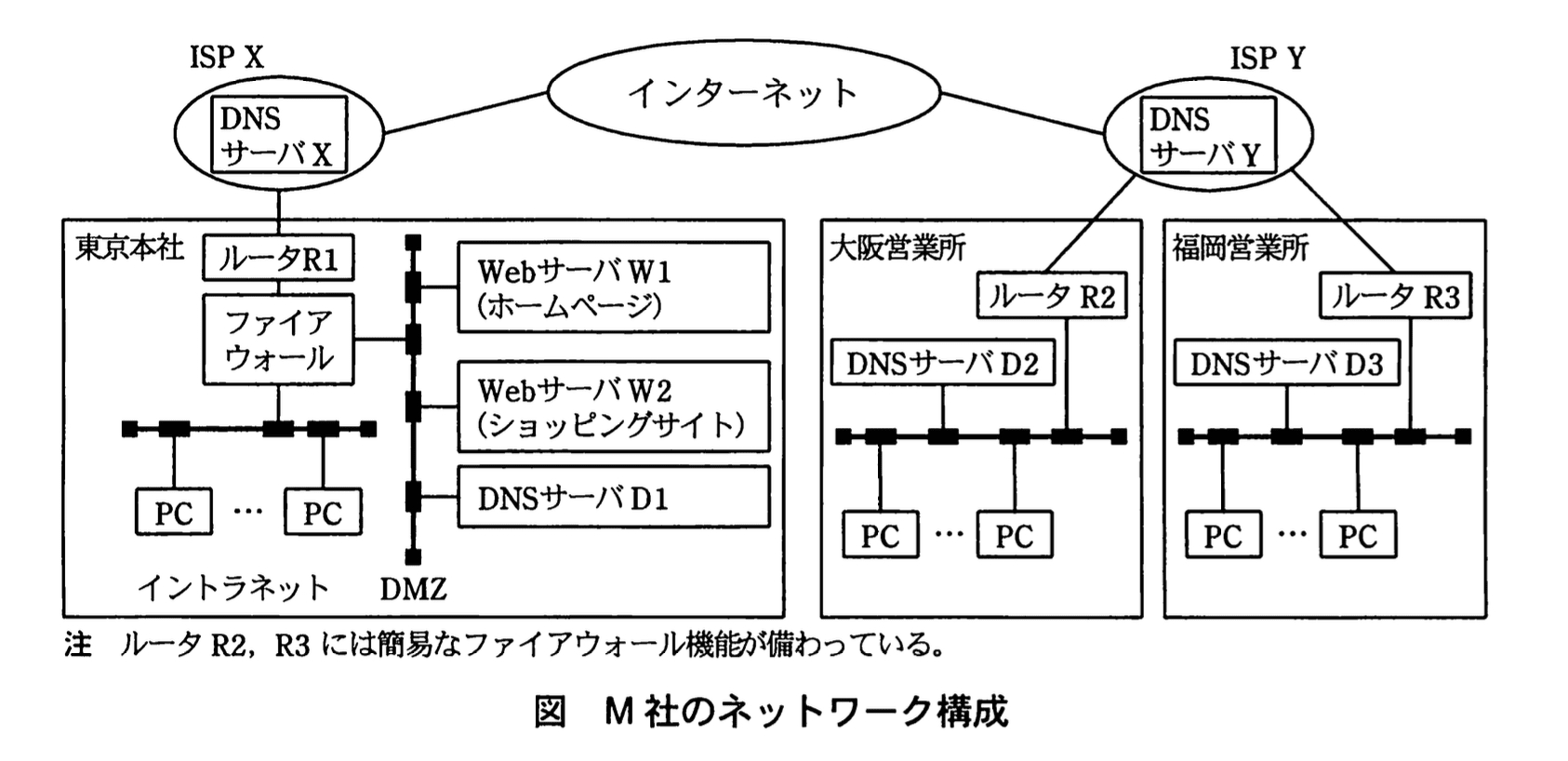

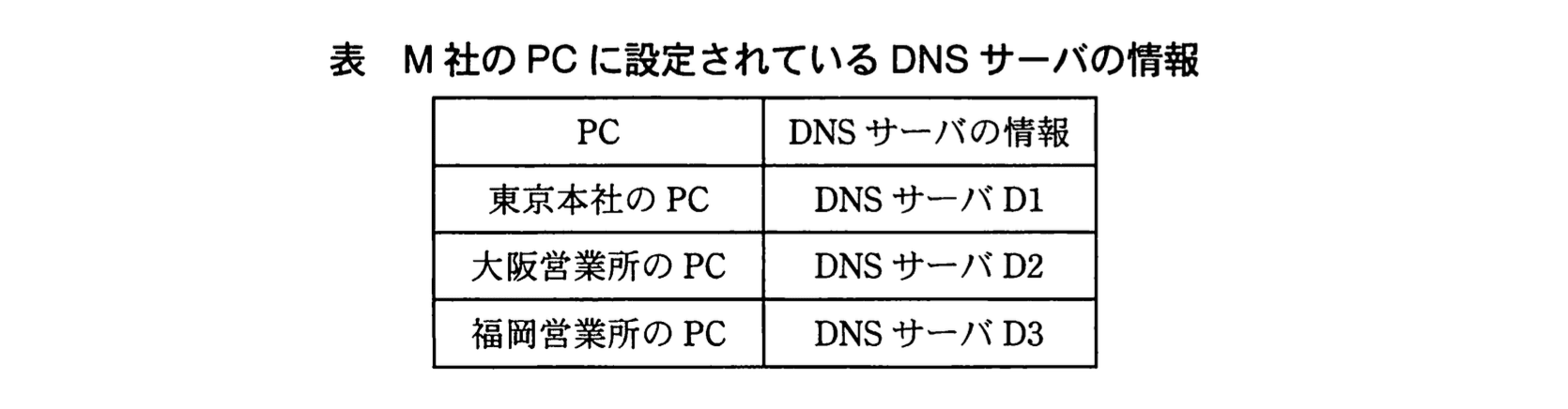

M社は、ある製品の開発、販売を手掛ける企業であり、東京本社のほかに、大阪と福岡に営業所をもっている。自社のホームページは東京本社に設置したWebサーバ W1 で運営しており、自社製品のショッピングサイトは同じく東京本社に設置した別のWebサーバ W2 を使っている。M 社のWebサーバ W1、W2 のホスト名の情報は、東京本社に設置した DNSサーバ D1 で管理している。東京本社はインターネットサービスプロバイダ(以下、ISPという)X と、大阪営業所及び福岡営業所は ISP Y と契約してインターネットに接続している。M 社のネットワーク構成を図に示す。また、M 社の PCに設定されている DNSサーバの情報を表に示す。

あるとき、掲載されている商品を確認するためにM社のショッピングサイトにアクセスしていた福岡営業所の社員Aさんから、①「ホームページのリンクをクリックしてショッピングサイトにアクセスしようとしたところ、いつも表示されるショッピンゲサイトとは違うサイトが表示された。」という報告が東京本社に入った。M社のネットワーク管理者Bさんが、東京本社と大阪営業所に在席する社員に指示し、各自のPCから、Aさんの報告と同様の手順でショッピングサイトにアクセスさせてみたところ、Aさんの報告のような状態にはならなかった。そこで、原因究明のためにセキュリティ対策会社であるN社に調査と対策の検討を依頼した。

しばらくした後、Aさんから②「再度同様の手順でアクセスしたところ、今度は正しいショッピングサイトが表示された。」という報告が入った。

調査を開始したN社の担当者Cさんは、東京本社に設置されているWebサーバW1、W2及びDNSサーバD1に改ざんの跡がないかを確認したが、コンテンツの異常や不正アクセスを示す証跡は発見されなかった。大阪営業所及び福岡営業所に設置されているPCのウイルスチェック結果やDNSサーバD2とD3の状態も確認したが、異常は発見されなかった。さらに、ISP X及びISP Yにインシデントの発生状況について問い合わせたが、当該期間での発生はないとの回答を受けた。

調査結果から、Cさんは“DNSキャッシュポイズニング”が今回の現象の原因だろうと判断した。Cさんが取りまとめた調査結果の概要は、次のとおりである。

〔調査結果の概要〕

・福岡営業所で発生した現象は、DNSキャッシュポイズニングが原因だと推定される。

・具体的には、aのDNSキャッシュに偽りの情報が一時的に埋め込まれていたので、Aさんからの報告の現象が発生した。

・DNSキャッシュポイズニングの攻撃手法は各種あるが、今回のものは2008年に公表されたカミンスキー・アタックである可能性が考えられる。

・aのDNSソフトウェアのバージョンが古いので、早急にカミンスキー・アタック対策を施した最新版を導入するべきである。

・DNSキャッシュポイズニングへの根本的な対応策としては、DNSサーバからの応答に公開鍵暗号方式で署名するbの導入が望まれるが、利用可能になるまでしばらく時間が必要である。現時点では、東京本社、大阪営業所、福岡営業所のPCが参照するDNSサーバに偽りの情報が埋め込まれる可能性を低減する工夫をすべきである。

次は、調査完了後のBさんとCさんの会話である。

〔調査完了後の会話〕

C:今回の福岡営業所で発生した現象は、DNSキャッシュポイズニングが原因だったと思われます。DNSキャッシュポイズニングについては御存じですか。

B:名前は聞いたことがありますが、実際に発生したのを見たのは初めてです。

C:今後の対応策ですが、まずは今回の現象の内容について、M 社全体に知らせた方がよいでしょう。

B:どのような内容を知らせたらよいでしょうか。

C:第一報として、起こった事実を正確に伝えることが大切ですね。cと、dの 2 点は、必ず含めるようにしてください。DNSキャッシュポイズニングについては、別途時間を設けて、社員へのセキュリティ教育の一環で解説するのがよいと思います。

B:分かりました。文案を考えて、社内のポータルサイトなどで知らせるように手配します。ところで、福岡営業所の PCの DNS設定はどうしたらよいでしょうか。ISP Y の DNSサーバ Y1 に変更すればよいですか。

C:それよりも、大阪営業所と福岡営業所の PCに設定する DNSサーバを、東京本社に設置されている DNSサーバ D1 に変更したらどうでしょう。

B:全社の PCが同じ DNSサーバを利用することで、管理対象の DNSサーバを一元化するわけですね。そうすると、ネットワーク全体の運用管理も単純化できます。

C:イントラネット間は、現在使っているインターネット接続を使って結ぶのが経済的ですね。東京本社と大阪営業所、福岡営業所の間を、eで結ぶわけです。

B:そうするには、東京本社と大阪営業所、福岡営業所が一つのネットワークになるので、PCに割り当てるfに重複がないか調査する必要がありますね。早速調べてみることにします。

C:DNSサーバ D1 は、現在 DNSコンテンツサーバの機能(Webサーバなどの情報をインターネットに提供する機能)と DNSキャッシュサーバの機能(社内の PCなどからの問い合わせを中継する機能)を提供しています。DNSキャッシュサーバへのgからのアクセスを制限するために、DNSコンテンツサーバと DNSキャッシュサーバの機能を分離した方がよいですね。

B:その場合、DNSキャッシュサーバはネットワークのどこに配置すべきでしょうか。

C:今の DNSサーバ D1 と同じ DMZ に置くことも可能ですが、できれば PCなどが置かれているイントラネットがよいでしょう。東京本社の PCと同様のセキュリティポリシによって、ファイアウォールで保護するのが適切だと思います。

設問1:本文中の下線①、②の現象について、(1)、(2)に答えよ。

(1)①のようにして、目的とは異なるWebサイトに誘導されて、その結果個人情報などを盗まれてしまう脅威の名称を解答群の中から選び、記号で答えよ。

解答群

ア:改ざん

イ:ソーシャルエンジニアリング

ウ:盗聴

エ:フィッシング

オ:不正侵入

模範解答

エ

解説

解答の論理構成

-

事実確認

【問題文】には、福岡営業所の社員が

①「ホームページのリンクをクリックしてショッピングサイトにアクセスしようとしたところ、いつも表示されるショッピンゲサイトとは違うサイトが表示された。」

と報告したと記載されています。これは“本物の Web サイトのつもりでリンクを踏んだのに、異なる(偽の)Web サイトへ誘導された”という状況です。 -

個人情報流出リスクの有無

異なるサイトに誘導された場合、ログイン ID やクレジットカード情報などを入力してしまう危険があり、その結果「個人情報などを盗まれてしまう」おそれがあります。 -

脅威の名称と照合

- ア:改ざん … 本来の Web サイトが書き換えられる行為

- イ:ソーシャルエンジニアリング … 人的なだまし取り

- ウ:盗聴 … 通信内容の傍受

- エ:フィッシング … 偽サイトへ誘導し、入力情報を詐取

- オ:不正侵入 … システムへの侵入行為

偽サイトへ誘導して情報を詐取する手口は「エ:フィッシング」が該当します。 -

結論

よって解答は「エ」と判断できます。

誤りやすいポイント

- 「改ざん」と混同する

実サイトの内容を書き換える改ざんではなく、“偽サイトへ誘導する”点が決定的に異なります。 - 「ソーシャルエンジニアリング」と混同する

人的な聞き出しではなく、Web サイトを介した誘導である点に注目しましょう。 - 「盗聴」と誤解する

通信を盗み見るのではなく、ユーザを欺く行為が本質です。

FAQ

Q: なぜ DNS キャッシュポイズニングの話が出ているのに、答えは「フィッシング」になるのですか?

A: 設問は“①のようにして、目的とは異なる Web サイトに誘導されて…個人情報などを盗まれてしまう脅威”の名称を問うています。DNS キャッシュポイズニングは手段であり、ユーザが遭遇する脅威の名称はフィッシングです。

A: 設問は“①のようにして、目的とは異なる Web サイトに誘導されて…個人情報などを盗まれてしまう脅威”の名称を問うています。DNS キャッシュポイズニングは手段であり、ユーザが遭遇する脅威の名称はフィッシングです。

Q: フィッシングとファーミングの違いは?

A: フィッシングはメールなどで偽サイトへ直接誘導するのが典型、ファーミングは DNS 書き換えなどで正規 URL を入力しても偽サイトへ飛ばす手法です。今回は DNS キャッシュポイズニングが原因なのでファーミングの要素もありますが、設問の解答群にファーミングがないため、より一般的な「フィッシング」を選びます。

A: フィッシングはメールなどで偽サイトへ直接誘導するのが典型、ファーミングは DNS 書き換えなどで正規 URL を入力しても偽サイトへ飛ばす手法です。今回は DNS キャッシュポイズニングが原因なのでファーミングの要素もありますが、設問の解答群にファーミングがないため、より一般的な「フィッシング」を選びます。

Q: 実際に利用者が被害を受けないための即効策は?

A: ブラウザのアドレスバーで証明書情報を確認する、EV 証明書を採用する、DNSSEC を導入するなどが挙げられます。

A: ブラウザのアドレスバーで証明書情報を確認する、EV 証明書を採用する、DNSSEC を導入するなどが挙げられます。

関連キーワード: フィッシング, DNSキャッシュポイズニング, 偽サイト, セキュリティ脅威, DNSSEC

設問1:本文中の下線①、②の現象について、(1)、(2)に答えよ。

(2)①の状態から②の状態に変化した理由を、20字以内で述べよ。

模範解答

キャッシュの有効期限が切れたから

解説

解答の論理構成

- ①の時点では、調査結果にある「aのDNSキャッシュに偽りの情報が一時的に埋め込まれていたので、Aさんからの報告の現象が発生した。」という状況でした。

- ②の時点では、問題文に「しばらくした後、Aさんから②『再度同様の手順でアクセスしたところ、今度は正しいショッピングサイトが表示された。』という報告が入った。」とあります。

- 「一時的に埋め込まれていた」偽情報が効力を失い、再問い合わせが行われた結果、正しい権威サーバから正当なレコードが取得されました。

- DNSキャッシュに保存されるレコードには有効期間(TTL)が設定されており、期限が切れるとキャッシュから自動的に消えます。この仕組みにより、①で参照された偽レコードは期限切れとなり、②では正常なレコードが引き当てられた、という因果関係に帰着します。

- 以上より、「キャッシュの有効期限が切れたから」が解答になります。

誤りやすいポイント

- WebサーバW2の改ざんを疑い、DNS側の問題を見落とす。

- 「ISPが原因」と決めつけ、社内DNSのキャッシュ状態を確認しない。

- キャッシュを手動で消去したと勘違いし、TTL満了という自動的な仕組みを把握していない。

- DNSキャッシュポイズニング=恒久的改ざんと誤認し、時間経過で自然復旧する可能性を想定しない。

FAQ

Q: TTLはどこで決まるのですか?

A: 権威DNSサーバが各レコードに設定した値で決まり、キャッシュサーバはその値をそのまま採用します。

A: 権威DNSサーバが各レコードに設定した値で決まり、キャッシュサーバはその値をそのまま採用します。

Q: キャッシュを強制的にクリアすれば問題は必ず解決しますか?

A: 偽レコードは消えますが、未対策のままでは再度ポイズニングされる恐れがあります。恒久対策としてソフトウェア更新やDNSSEC導入が必要です。

A: 偽レコードは消えますが、未対策のままでは再度ポイズニングされる恐れがあります。恒久対策としてソフトウェア更新やDNSSEC導入が必要です。

Q: カミンスキー・アタック対策の代表的な技術は何ですか?

A: 送信元ポートランダム化やトランザクションID強化が一般的で、最新版DNSソフトウェアには標準で実装されています。

A: 送信元ポートランダム化やトランザクションID強化が一般的で、最新版DNSソフトウェアには標準で実装されています。

関連キーワード: DNSキャッシュポイズニング, TTL, DNSSEC, 権威サーバ, カミンスキー・アタック

設問2:Cさんが取りまとめた調査結果の概略について、(1)、(2)に答えよ。

(1)本文中のaに入れる適切な字句を図中から選び、その名称を答えよ。

模範解答

a:DNSサーバD3

解説

解答の論理構成

- 現象が起きた拠点を特定

- Aさんは福岡営業所の社員であり、問題発生は「福岡営業所で発生した現象」と調査結果に明記されています。

引用:

―「・福岡営業所で発生した現象は、DNSキャッシュポイズニングが原因だと推定される。」

- Aさんは福岡営業所の社員であり、問題発生は「福岡営業所で発生した現象」と調査結果に明記されています。

- 福岡営業所のPCが参照するDNSサーバを確認

- 福岡営業所には独自に設置された「DNSサーバ D3」があります。

引用:

―「大阪営業所及び福岡営業所に設置されているPCのウイルスチェック結果やDNSサーバD2とD3の状態も確認したが、異常は発見されなかった。」

- 福岡営業所には独自に設置された「DNSサーバ D3」があります。

- 攻撃対象のDNSキャッシュを推定

- 「具体的には、aのDNSキャッシュに偽りの情報が一時的に埋め込まれていた」とあります。

- 福岡営業所のPCは外部のDNSではなく自拠点の「DNSサーバ D3」を利用しているため、キャッシュを汚染されたのは「DNSサーバ D3」と推論できます。

- 以上より、a に入る名称は「DNSサーバD3」であると導けます。

誤りやすいポイント

- 「攻撃者はインターネット側のDNSを汚染した」と早合点し、ISP側のDNSを選んでしまう。実際には福岡営業所のローカルDNSが標的です。

- “キャッシュサーバ”と“コンテンツサーバ”を混同し、東京本社の「DNSサーバ D1」を選んでしまう。現象は福岡のみで再現した点に着目すべきです。

- 文章中の「大阪営業所及び福岡営業所に設置されているPC…DNSサーバD2とD3の状態も確認」という記述を見落とし、「D2」まで候補に入れてしまう。

FAQ

Q: なぜISP YのDNSサーバではなく自拠点のDNSが狙われたのですか?

A: ルータ内側のローカルDNSはファイアウォールや更新管理が甘くなりがちで、攻撃者にとって侵入・汚染しやすいからです。

A: ルータ内側のローカルDNSはファイアウォールや更新管理が甘くなりがちで、攻撃者にとって侵入・汚染しやすいからです。

Q: キャッシュポイズニングは一時的とありますが、時間が経てば自然に解決するのですか?

A: TTLが切れれば偽情報は削除されますが、その間は被害が続きます。また再攻撃で繰り返し汚染される危険もあります。

A: TTLが切れれば偽情報は削除されますが、その間は被害が続きます。また再攻撃で繰り返し汚染される危険もあります。

Q: 今後の防止策はDNSソフトの更新だけで十分ですか?

A: 重要ですがそれだけでは不十分です。問い合わせ元制限、ランダムソースポート、DNSSEC導入など多層防御が推奨されます。

A: 重要ですがそれだけでは不十分です。問い合わせ元制限、ランダムソースポート、DNSSEC導入など多層防御が推奨されます。

関連キーワード: DNSキャッシュ, キャッシュポイズニング, カミンスキー攻撃, DNSSEC, TTL

設問2:Cさんが取りまとめた調査結果の概略について、(1)、(2)に答えよ。

(2)本文中のbに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:DNSSEC

イ:IPSEC

ウ:PKI

エ:SSH

オ:SSL

模範解答

b:ア

解説

解答の論理構成

- 問題文では、DNSキャッシュポイズニングへの根本対策として

①「DNSサーバからの応答に公開鍵暗号方式で署名するbの導入が望まれる」

と述べています。 - “DNSサーバからの応答”に対し“公開鍵暗号方式で署名”する技術は、DNS応答の真正性・完全性を担保する拡張仕様「DNSSEC(DNS Security Extensions)」です。

- 解答群の中で DNSSEC に該当する記号は

ア:「DNSSEC」

だけです。 - 他の選択肢との違い

・イ「IPSEC」…IPパケット単位で暗号化・認証を行うトランスポート/トンネル技術。DNSレコード署名とは目的が異なります。

・ウ「PKI」…公開鍵基盤そのものを指す総称で、DNS応答署名という具体的機能名ではありません。

・エ「SSH」…遠隔ログイン用プロトコル。

・オ「SSL」…主に HTTP などの通信路暗号化プロトコル(現在は TLS)。DNS応答の署名規格ではありません。 - よって b に入る適切な字句は「DNSSEC」となり、記号は【ア】です。

誤りやすいポイント

- 「公開鍵暗号方式で署名」というキーワードから「PKI」や「SSL」を連想してしまう。PKI は基盤、SSL/TLS は経路暗号化であり DNS レコード自体の署名ではない点に注意が必要です。

- DNSSEC は DNS キャッシュポイズニングの『根本的対策』であり、経路暗号化(IPSEC など)では“改ざん”までは防げないことを混同しやすいです。

- 「DNSSEC=暗号化」と誤解しやすいですが、実際には『署名による真正性検証』が主目的で、レコード内容は平文で伝送される点を押さえておきましょう。

FAQ

Q: DNSSEC を導入すれば DNS キャッシュポイズニングは完全に防げますか?

A: 署名検証が正しく行われる前提で、偽レコードの取り込みを大幅に抑止できます。ただし運用ミス(鍵管理、設定漏れ)や DNSSEC 非対応ゾーンへのフォールバック時など、残るリスクにも留意が必要です。

A: 署名検証が正しく行われる前提で、偽レコードの取り込みを大幅に抑止できます。ただし運用ミス(鍵管理、設定漏れ)や DNSSEC 非対応ゾーンへのフォールバック時など、残るリスクにも留意が必要です。

Q: DNSSEC と IPSEC を同時に使う必要はありますか?

A: 目的が異なるため、要件次第です。DNSSEC は DNS 応答の信頼性確保、IPSEC は IP 層通信全体の暗号化・認証が目的です。機密性が必要な場合は併用することもあります。

A: 目的が異なるため、要件次第です。DNSSEC は DNS 応答の信頼性確保、IPSEC は IP 層通信全体の暗号化・認証が目的です。機密性が必要な場合は併用することもあります。

Q: 既存環境に DNSSEC を導入する際、クライアント側の設定変更は必須ですか?

A: 署名検証をキャッシュサーバで実施する場合、クライアント PC の変更は不要です。ただし OS や resolver が DNSSEC 非対応だと“アンカ”設定が必要になる場合があります。

A: 署名検証をキャッシュサーバで実施する場合、クライアント PC の変更は不要です。ただし OS や resolver が DNSSEC 非対応だと“アンカ”設定が必要になる場合があります。

関連キーワード: DNSSEC, DNSキャッシュポイズニング, 公開鍵暗号方式, カミンスキー・アタック

設問3:

本文中のc、dに入れる適切な字句を解答群の中から選び、記号で答えよ。

(cとdは順不同)

解答群

ア:DNSサーバXに問題があったこと

イ:DNSサーバYに問題があったこと

ウ:大阪営業所のPCに問題があったこと

エ:東京本社の各サーバに問題がなかったこと

オ:福岡営業所のDNSサーバD3に問題があったこと

カ:福岡営業所のPCに問題があったこと

模範解答

c:エ

d:オ

解説

解答の論理構成

- 事故報告に必ず盛り込むべき事実は、

・「自社側(東京本社)のシステムは無事だった」

・「障害が起きた拠点と機器を特定した」

という二本柱です。 - 【問題文】では、東京本社側について

「東京本社に設置されているWebサーバW1、W2及びDNSサーバD1に改ざんの跡がないかを確認したが、コンテンツの異常や不正アクセスを示す証跡は発見されなかった。」

と明記されており、“東京本社の各サーバに問題がなかった”ことが確定しています。したがってcには解答群「エ」が相当します。 - 一方、障害の発生個所は福岡営業所であり、攻撃原因も

「aのDNSキャッシュに偽りの情報が一時的に埋め込まれていた」

と分析されています。該当するaは福岡営業所に設置された「DNSサーバD3」です。すなわち“福岡営業所のDNSサーバD3に問題があった”という事実を共有する必要があります。これが解答群「オ」であり、dに入ります。 - よって模範解答どおり

c:エ d:オ

となります。

誤りやすいポイント

- DNSキャッシュポイズニングは一時的改ざんなので、調査時点で“異常なし”と出ても攻撃対象だった事実は消えません。D3がクリーンだったという結果だけを読んで「オ」を外す誤答が多発します。

- ISP側のDNS障害を想定して「ア」「イ」を選ぶミス。本文には「ISP X及びISP Yにインシデントの発生状況について問い合わせたが、当該期間での発生はない」と書かれており、消去できます。

- “PCに問題があった”系(「ウ」「カ」)は、ウイルスチェックで「異常は発見されなかった」と明示されているため除外が必要です。

FAQ

Q: 調査時点でD3に異常が見つからなかったのに、なぜ「問題があった」と報告するのですか?

A: DNSキャッシュポイズニングはキャッシュの有効期限が切れると痕跡が消える攻撃です。発生当時に偽情報が入り、ユーザが誘導された点は“事実”なので共有対象になります。

A: DNSキャッシュポイズニングはキャッシュの有効期限が切れると痕跡が消える攻撃です。発生当時に偽情報が入り、ユーザが誘導された点は“事実”なので共有対象になります。

Q: 東京本社サーバが無事だったことを強調する意味は?

A: 社内外の信頼保持と風評被害防止です。「自社サーバが改ざんされたのでは」という誤解を早期に払拭できます。

A: 社内外の信頼保持と風評被害防止です。「自社サーバが改ざんされたのでは」という誤解を早期に払拭できます。

Q: ISPのDNSへ切替えれば再発防止になりますか?

A: 問題の根はバージョンの古いD3にあり、他のDNSでも設定や運用が不適切なら同様のリスクがあります。根本対策はソフトウェア更新やDNSSEC導入です。

A: 問題の根はバージョンの古いD3にあり、他のDNSでも設定や運用が不適切なら同様のリスクがあります。根本対策はソフトウェア更新やDNSSEC導入です。

関連キーワード: DNSキャッシュポイズニング, カミンスキーアタック, DNSSEC, DMZ, ファイアウォール

設問4:

本文中のe〜gに入れる適切な字句を答えよ。

模範解答

e:インターネットVPN 又は VPN

f:IPアドレス体系 又は IPアドレス 又は ネットワークアドレス

g:社外 又は 外部

解説

解答の論理構成

-

e について

・C さんの発言に「東京本社と大阪営業所、福岡営業所の間を、eで結ぶわけです。」とあります。

・その直前には「イントラネット間は、現在使っているインターネット接続を使って結ぶのが経済的ですね。」と述べられています。

・異なる拠点のイントラネットを既存のインターネット回線で安全に接続する代表的手段は「インターネットVPN(Virtual Private Network)」です。

⇒ e には「インターネットVPN」または「VPN」が入ります。 -

f について

・B さんは「東京本社と大阪営業所、福岡営業所が一つのネットワークになるので、PCに割り当てるfに重複がないか調査する必要がありますね。」と述べています。

・拠点統合後に重複が問題となるのは、PC へ付与する「IPアドレス体系(ネットワークアドレスを含む)」です。

⇒ f には「IPアドレス体系」または「IPアドレス」「ネットワークアドレス」が入ります。 -

g について

・C さんの助言に「DNSキャッシュサーバへのgからのアクセスを制限するために」とあります。

・DNSキャッシュサーバは社内クライアントの通信を中継しますが、外部(社外)からキャッシュ部分にアクセスできると、キャッシュポイズニングの危険が増します。

⇒ 制限対象は「社外」または「外部」です。

誤りやすいポイント

- 「イントラネット間を結ぶ=WAN 専用線」と早合点しやすいですが、問題文が既存インターネット回線の活用を強調しているため VPN が正解です。

- f に「サブネットマスク」や「MACアドレス」を入れてしまうケースがありますが、重複チェックの対象として現実的なのは IP アドレスです。

- g を「社内」や「内部」と書くと真逆の意味になり減点されます。キャッシュサーバは内部利用を許可し、外部から遮断することがポイントです。

FAQ

Q: VPN と専用線の違いは何ですか?

A: 専用線は物理的に占有する回線を敷設するのに対し、VPN は共用のインターネット網を暗号化トンネルで擬似的に専用線のように使います。コスト面で VPN が有利です。

A: 専用線は物理的に占有する回線を敷設するのに対し、VPN は共用のインターネット網を暗号化トンネルで擬似的に専用線のように使います。コスト面で VPN が有利です。

Q: IP アドレスの重複が起こるとなぜ問題なのですか?

A: 同一ネットワーク内で重複すると ARP 解決が正常に行えず通信相手を誤認します。結果としてパケットが届かない、もしくは誤配送されるため、ネットワーク全体が不安定になります。

A: 同一ネットワーク内で重複すると ARP 解決が正常に行えず通信相手を誤認します。結果としてパケットが届かない、もしくは誤配送されるため、ネットワーク全体が不安定になります。

Q: DNS キャッシュサーバを内部(イントラネット)に置く利点は?

A: ファイアウォールの内側に配置することで、外部からの問い合わせを遮断しやすくなり、キャッシュポイズニングや DoS などのリスクを低減できます。

A: ファイアウォールの内側に配置することで、外部からの問い合わせを遮断しやすくなり、キャッシュポイズニングや DoS などのリスクを低減できます。

関連キーワード: VPN, IPアドレス, DNS, キャッシュポイズニング, DMZ